kali渗透综合靶机(八)--Billu_b0x靶机

kali渗透综合靶机(八)--Billu_b0x靶机

靶机下载地址:https://download.vulnhub.com/billu/Billu_b0x.zip

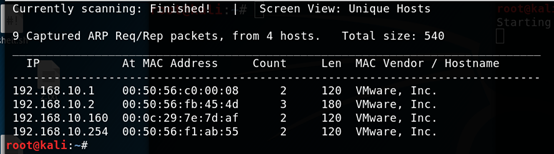

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

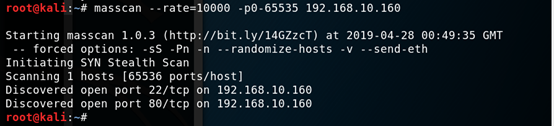

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.160

三、端口服务识别

1.nmap -sV -T4 -O 192.168.10.160 -p 22,80

四、漏洞发现与利用

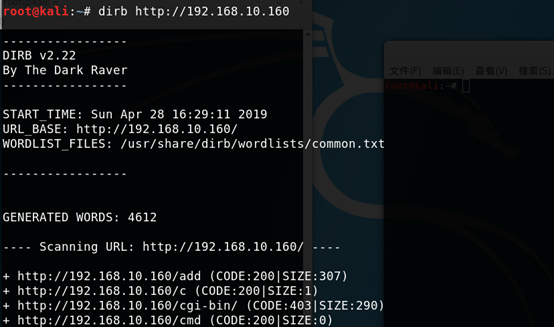

1.扫描网站目录

Dirb http://192.168.10.160

2.尝试80端口的访问,尝试弱口令以及爆破,万能密码注入,失败,暂时放弃

3. 发现http://192.168.10.160/add ,尝试上传一个图片,可以看到没有提示成功没有提示失败,多次上传,猜测可能该页面是纯静态页面,用来迷惑攻击者

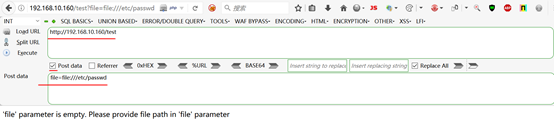

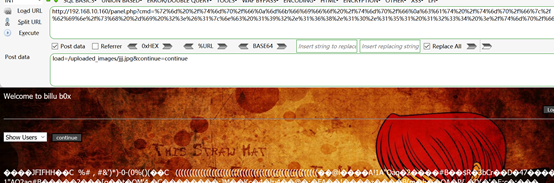

4.发现http://192.168.10.160/test 测试之后,get测试不成功,用post测试,判断存在任意文件下载漏洞

5.发现http://192.168.10.160/in,可以看到一些敏感信息

6.实验包含,包含c.php文件,看到数据库账户以及密码

7.换字典重新扫描

8. http://192.168.10.160/phpmy/ 发现mysql数据库后台登录界面,使用上面获得数据库账户密码登录,登录成功

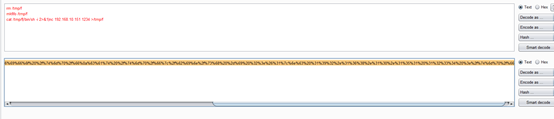

9.登录成功之后,发现首页的账户密码

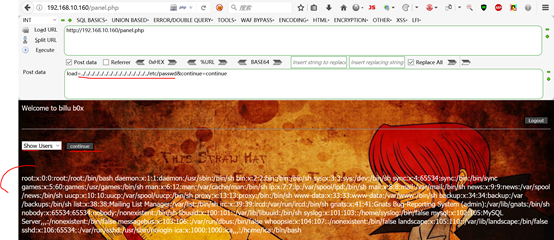

10.尝试登录首页

11.发现该页面存在本地文件包含漏洞,可以利用前面test页面存在的任意文件下载漏洞(post形式的文件包含),下载该页面的代码,审计代码可以看到存在文件包含漏洞

12.上传一个php反弹shell图片马,然后利用文件包含

13.攻击端监听端口,获得反弹的shell

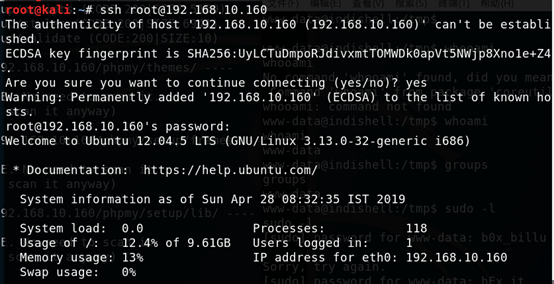

14.查看内核版本,然后再kali使用searchsploit查找是否有exp

15.开始提权

16.文件包含获得管理员密码

17,ssh登录

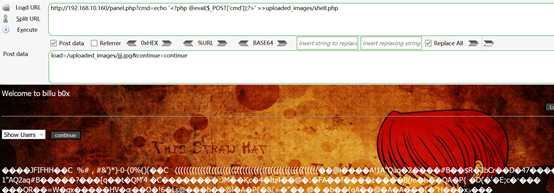

18.上传一句话图片马,执行系统命令,测试

19.编码,然后执行,获得shell

20.写入一句话,然后菜刀连接

21.利用菜刀上传反弹php反弹shell,然后利用包含漏洞执行反弹shell

总结:

1.信息收集

2.目录扫描,phpinfo信息泄露,注入,ssh用户和数据库用户一样存在风险

3.test页面存在post形式的文件包含(文件任意下载),panel.php页面存在文件包含漏洞

4.文件上传get shell

5.内核漏洞提权

kali渗透综合靶机(八)--Billu_b0x靶机的更多相关文章

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- RabbitMQ的安装与使用(Centos7,linux版本)

1.主流的消息中间件简单介绍哦. 1).ActiveMQ是Apache出品,最流行的,能力强劲的开源消息总线,并且它一个完全支持jms(java message service)规范的消息中间件.其丰 ...

- python基础(13):函数名的使用、第一类对象、闭包、迭代器

1. 函数名的运用 函数名是⼀个变量,但它是⼀个特殊的变量,与括号配合可以执⾏函数的变量. 1.1 函数名的内存地址 def func(): print("呵呵") print(f ...

- struts图片上传

文件上传:三种上传方案1.上传到tomcat服务器 上传图片的存放位置与tomcat服务器的耦合度太高2.上传到指定文件目录,添加服务器与真实目录的映射关系,从而解耦上传文件与tomcat的关系文件服 ...

- Python【day 17】面向对象-成员

类的变量分成2种: 1.成员变量 概念:在构造方法中的变量,前面带有self 作用:可以在类中不同的方法间使用 2.类变量-静态变量 概念:在类中,构造方法和普通方法之外,定义的变量 作用: 1.调用 ...

- Gradle task简单使用

还望支持个人博客站:http://www.enjoytoday.cn task是什么 task是gradle构建脚本的最小运行单元,我们通过在gradle脚本中创建task任务,以期完成某个特定的功能 ...

- vue中点击按钮复制内容

<el-button type="primary" round size="mini" @click="copyUrl">复制u ...

- 08 在设备树里描述platform_device【转】

转自:https://blog.csdn.net/jklinux/article/details/78575281 版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原 ...

- 19.8.2 luogu 夏令营 游

人生第一次游记....是在学校机房,在luogu网校,在炎炎夏日,在薯条汉堡,在自己的博客里... 十二天快吗? 刚上课那会真的比较兴奋,把每天的计划都排的满满的,希望这十二天慢点,再慢点,我得好好过 ...

- JAVA字符串转换整数

public class compint { /** * @param args */ public static void main(String[] args) { // TODO Auto-ge ...

- adb的端口号5037被占用的解决方法

1.在cmd中执行adb nodaemon server,查看adb的端口号是多少,一般情况下是5037(why?应该软件使用的端口号是固定的) 2.再执行netstat -ano | findstr ...