[hihoCoder] 第四十八周: 拓扑排序·二

描述

小Hi和小Ho所在学校的校园网被黑客入侵并投放了病毒。这事在校内BBS上立刻引起了大家的讨论,当然小Hi和小Ho也参与到了其中。从大家各自了解的情况中,小Hi和小Ho整理得到了以下的信息:

- 校园网主干是由N个节点(编号1..N)组成,这些节点之间有一些单向的网路连接。若存在一条网路连接(u,v)链接了节点u和节点v,则节点u可以向节点v发送信息,但是节点v不能通过该链接向节点u发送信息。

- 在刚感染病毒时,校园网立刻切断了一些网络链接,恰好使得剩下网络连接不存在环,避免了节点被反复感染。也就是说从节点i扩散出的病毒,一定不会再回到节点i。

- 当1个病毒感染了节点后,它并不会检查这个节点是否被感染,而是直接将自身的拷贝向所有邻居节点发送,它自身则会留在当前节点。所以一个节点有可能存在多个病毒。

- 现在已经知道黑客在一开始在K个节点上分别投放了一个病毒。

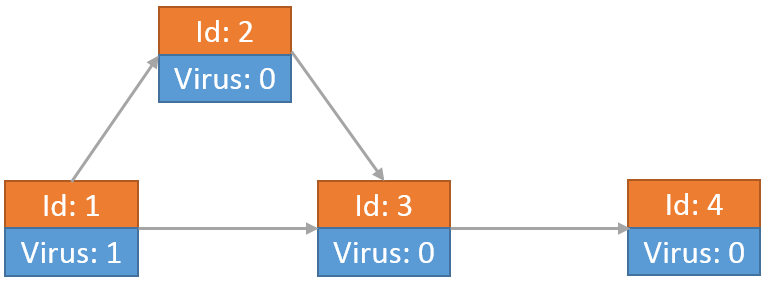

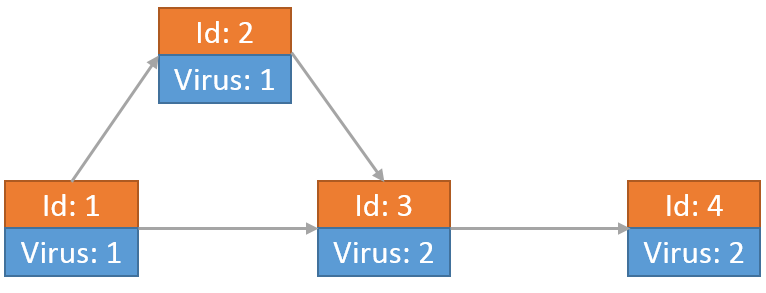

举个例子,假设切断部分网络连接后学校网络如下图所示,由4个节点和4条链接构成。最开始只有节点1上有病毒。

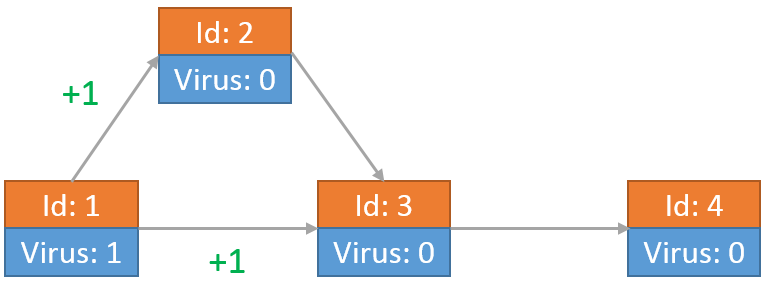

最开始节点1向节点2和节点3传送了病毒,自身留有1个病毒:

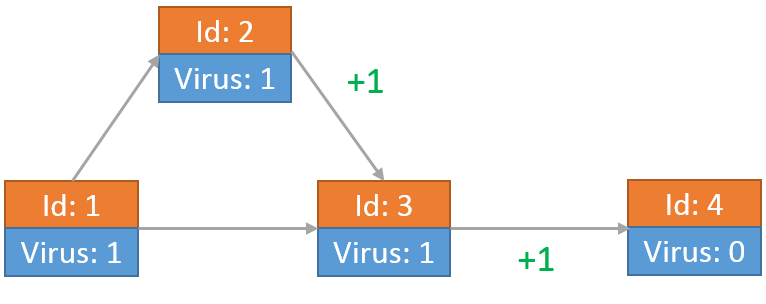

其中一个病毒到达节点2后,向节点3传送了一个病毒。另一个到达节点3的病毒向节点4发送自己的拷贝:

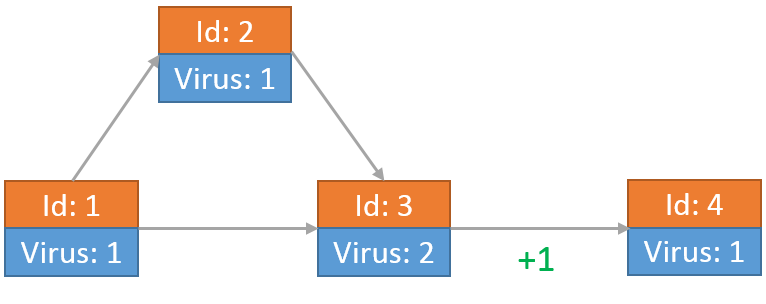

当从节点2传送到节点3的病毒到达之后,该病毒又发送了一份自己的拷贝向节点4。此时节点3上留有2个病毒:

最后每个节点上的病毒为:

小Hi和小Ho根据目前的情况发现一段时间之后,所有的节点病毒数量一定不会再发生变化。那么对于整个网络来说,最后会有多少个病毒呢?

输入

第1行:3个整数N,M,K,1≤K≤N≤100,000,1≤M≤500,000

第2行:K个整数A[i],A[i]表示黑客在节点A[i]上放了1个病毒。1≤A[i]≤N

第3..M+2行:每行2个整数 u,v,表示存在一条从节点u到节点v的网络链接。数据保证为无环图。1≤u,v≤N

输出

第1行:1个整数,表示最后整个网络的病毒数量 MOD 142857

- 样例输入

-

4 4 1

1

1 2

1 3

2 3

3 4 - 样例输出

-

6

#include <bits/stdc++.h>

using namespace std; #define MOD 142857 int N, M, K;

vector<vector<int>> graph;

vector<int> inDegree;

vector<int> virus;

int m, u, v; void solve() {

int res = ;

queue<int> que;

for (int i = ; i <= N; ++i) if (inDegree[i] == ) que.push(i);

while (!que.empty()) {

int u = que.front();

que.pop();

for (int v : graph[u]) {

virus[v] += virus[u];

virus[v] %= MOD;

--inDegree[v];

if (inDegree[v] == ) que.push(v);

}

}

for (int v : virus) {

res += v;

res %= MOD;

}

cout << res << endl;

} int main() {

while (cin >> N >> M >> K) {

graph.assign(N + , vector<int>());

virus.assign(N + , );

inDegree.assign(N + , );

for (int i = ; i < K; ++i) {

cin >> m;

virus[m] = ;

}

for (int i = ; i < M; ++i) {

cin >> u >> v;

graph[u].push_back(v);

++inDegree[v];

}

solve();

}

return ;

}

[hihoCoder] 第四十八周: 拓扑排序·二的更多相关文章

- hiho一下 第四十八周 拓扑排序·二【拓扑排序的应用 + 静态数组 + 拓扑排序算法的时间优化】

题目1 : 拓扑排序·二 时间限制:10000ms 单点时限:1000ms 内存限制:256MB 描述 小Hi和小Ho所在学校的校园网被黑客入侵并投放了病毒.这事在校内BBS上立刻引起了大家的讨论,当 ...

- hihoCoder hiho一下 第四十八周 题目1 : 拓扑排序·二

题意: 给定一个拓扑图,其中部分结点含有1个病毒,每个结点只要收到病毒就会立即往出边所能到达的点传播,病毒数可叠加,求所有结点的病毒数总和. 思路: 根据拓扑的特点,每个入度为0的点肯定不会再被传播病 ...

- [hihoCoder] 第四十九周: 欧拉路·一

题目1 : 欧拉路·一 时间限制:10000ms 单点时限:1000ms 内存限制:256MB 描述 小Hi和小Ho最近在玩一个解密类的游戏,他们需要控制角色在一片原始丛林里面探险,收集道具,并找到最 ...

- hiho拓扑排序专题 ——第四十八、四十七周

拓扑排序·一 分析: 此题就是求一个有向图中是否存在环. 如存在环则输出"Wrong", 若不存在环, 说明课程安排的合理,输出"Correct". 题中的提示 ...

- 达拉草201771010105《面向对象程序设计(java)》第十八周学习总结

达拉草201771010105<面向对象程序设计(java)>第十八周学习总结 实验十八 总复习 实验时间 2018-12-30 1.实验目的与要求 (1) 综合掌握java基本程序结构 ...

- NeHe OpenGL教程 第四十八课:轨迹球

转自[翻译]NeHe OpenGL 教程 前言 声明,此 NeHe OpenGL教程系列文章由51博客yarin翻译(2010-08-19),本博客为转载并稍加整理与修改.对NeHe的OpenGL管线 ...

- SQL注入之Sqli-labs系列第四十七关,第四十八关,第四十九关(ORDER BY注入)

0x1 源码区别点 将id变为字符型:$sql = "SELECT * FROM users ORDER BY '$id'"; 0x2实例测试 (1)and rand相结合的方式 ...

- 《手把手教你》系列技巧篇(四十八)-java+ selenium自动化测试-判断元素是否可操作(详解教程)

1.简介 webdriver有三种判断元素状态的方法,分别是isEnabled,isSelected 和 isDisplayed,其中isSelected在前面的内容中已经简单的介绍了,isSelec ...

- 第四十八个知识点:TPM的目的和使用方法

第四十八个知识点:TPM的目的和使用方法 在检查TPM目的之前,值得去尝试理解TPM设计出来的目的是为了克服什么样的问题.真正的问题是信任.信任什么?首先内存和软件运行在电脑上.这些东西能直接的通过操 ...

随机推荐

- JAVA识别字符串是数字(英文)还是汉字,web页面进行字符截断的帮助类

public static void main(String[] args) { //长度是2说明是英文/数字/英文状态下的字符,长度为4说明是汉字/中文状态下的字符 String str = &qu ...

- python 怎么模拟加header(如User-Agent、Content-Type等等)

# -*- coding: cp936 -*- #python 27 #xiaodeng #python 怎么模拟加header(如User-Agent.Content-Type等等) #办法一: i ...

- TCP_Wrappers

TCP_Wrappers配置 这里主要涉及到两个配置文件/etc/hosts.allow和/etc/hosts.deny./usr/sbin/tcpd进程会根据这两个文件判断是否对访问请求提供服务. ...

- 输出控制台信息到日志 并 通过cronolog对tomcat进行日志切分

windows下tomcat默认并不会把控制台输出的信息都记录进日志文件.但是在生产环境中,出现问题时,控制台的日志输出是无法查据的,因此需要将日志记录下来. 解决方法: 输出日志到文件 修改tomc ...

- 总结一下关于mysql 5.6 新特性

一直断断续续的看一些mysql特性,今天总结一下,以下是列表,网址 http://mariadb.org/ (也是类似的特性), http://mysql.com/ 最近在看关于mysql新特性的一些 ...

- Java爬虫框架调研

Python中大的爬虫框架有scrapy(风格类似django),pyspider(国产python爬虫框架). 除了Python,Java中也有许多爬虫框架. nutch apache下的开源爬虫程 ...

- 在 Linux 平台中调试 C/C++ 内存泄漏方法(转)

由于 C 和 C++ 程序中完全由程序员自主申请和释放内存,稍不注意,就会在系统中导入内存错误.同时,内存错误往往非常严重,一般会带来诸如系统崩溃,内存耗尽这样严重的后果.本文将从静态分析和动态检测两 ...

- 使用btrace来找出执行慢的方法

转载于:https://shaojun.name/2016/07/260 btrace script import static com.sun.btrace.BTraceUtils.name; im ...

- IT公司管理发展经验

2012-11-14 内容存档在evernote,笔记名"IT公司管理发展经验"

- activiti实战--第二章--搭建Activiti开发环境及简单示例

(一)搭建开发环境 学习资料:<Activiti实战> 第一章 认识Activiti 2.1 下载Activiti 官网:http://activiti.org/download.html ...