2018-2019-2 网络对抗技术 20165202 Exp7 网络欺诈防范

博客目录

-

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

- 请勿使用外部网站做实验

- 三、实验中遇到的问题及解决

- 四、基础问题回答

一、实践目标

- 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

二、实践内容

简单应用SET工具建立冒名网站

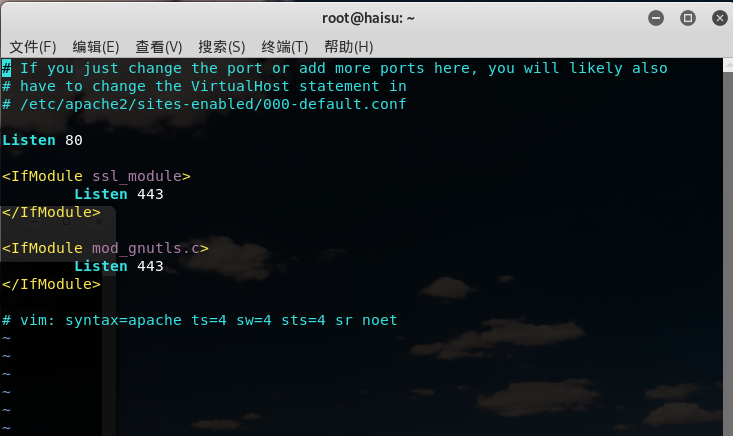

1.将SET工具的访问端口改为默认的80端口,使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,确保端口是80端口。

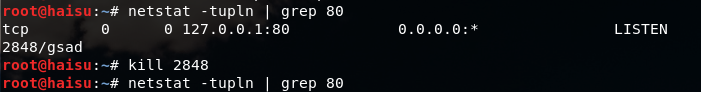

2.打开终端,查看是否有进程占用80端口:netstat -tupln | grep 80,如果看到有进程,用kill 进程号结束该进程。再检查是否有占用,确认没有后,进行下一步。

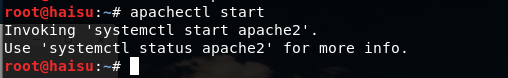

3.使用apachectl start打开Apache服务

4.新建另一个终端,输入setoolkit打开SET工具

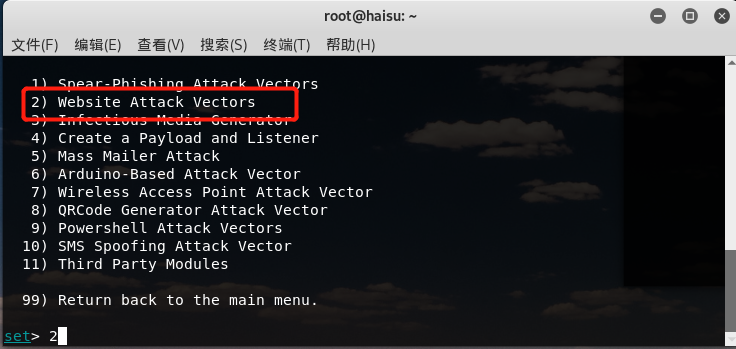

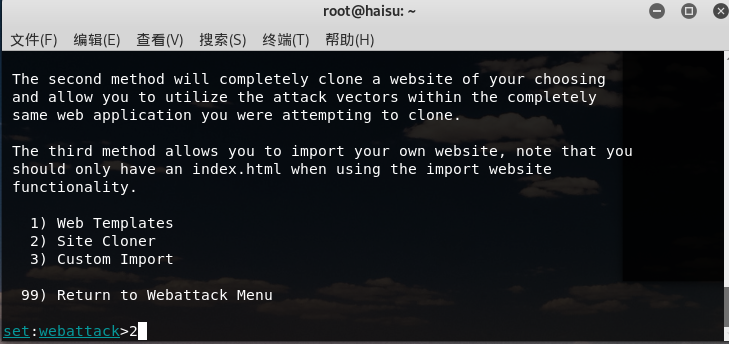

5.选择1 Social-Engineering Attacks->2 Website Attack Vectors->3 Credential Harvester Attack Method->2 Site Cloner

6.输入攻击机的IP地址192.168.153.134

7.输入被克隆的网站的url,这里选择了某云

如果出现Do you want to attempt to disable Apache?这里选择y,Apache就关闭了。

访问kali的IP地址192.168.153.134,打开的是一个和正常网站界面一样的钓鱼网站

- 当用户登录时,可以在kali中截取到用户的用户名和密码

ettercap DNS spoof

这一部分主要利用的是DNS映射,在靶机中输入链接某域名会映射到kali的IP上,连接的是kali

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;可以使用ifconfig查看eth0后面是不是写了[PROMISC]

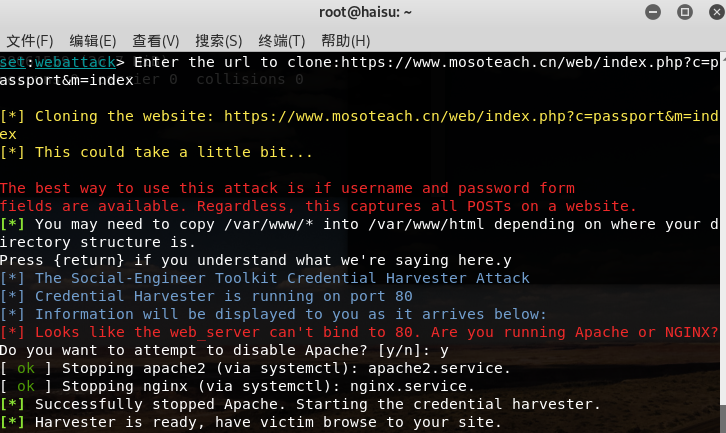

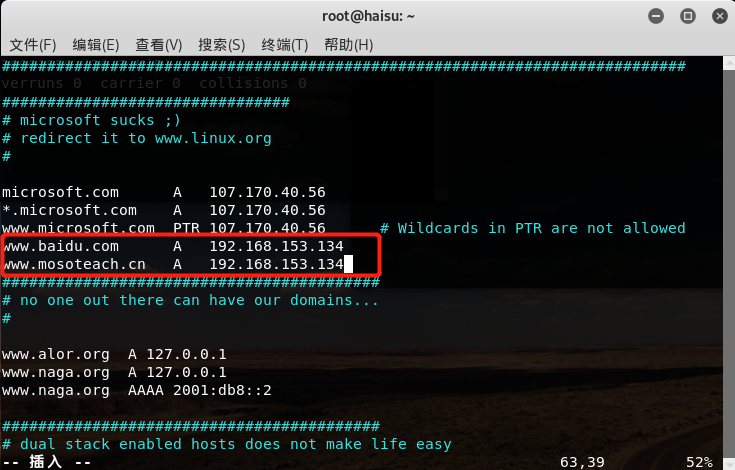

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:192.168.153.134

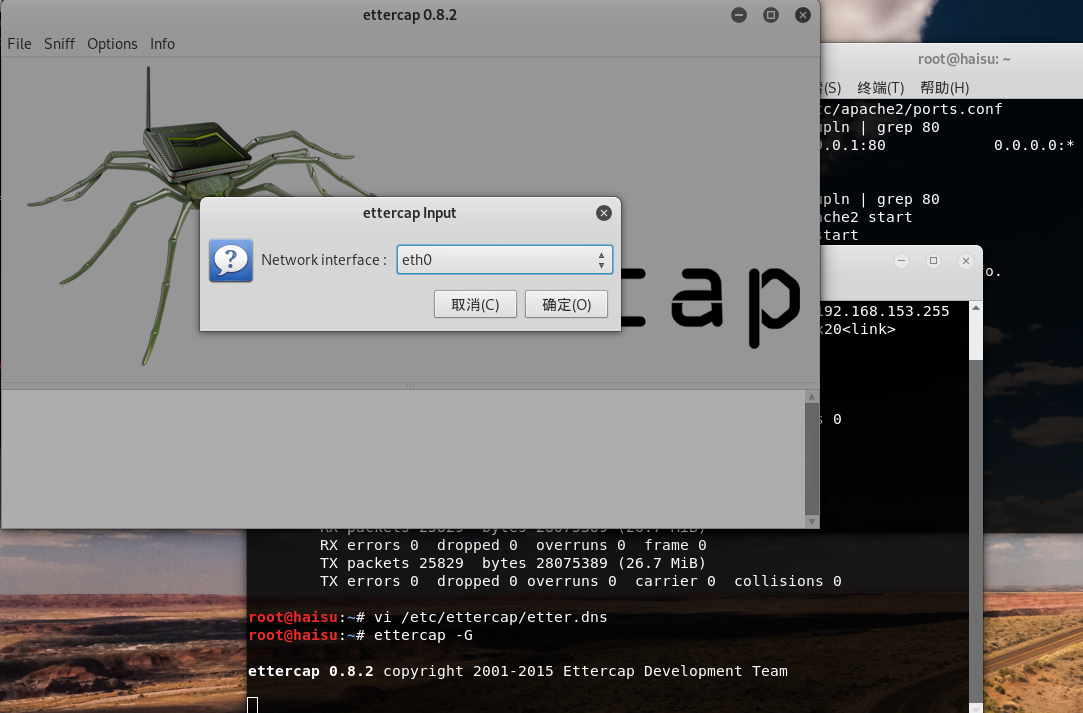

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个大机居可视化界面

4.点击工具栏中的Sniff—>unified sniffing,然后在弹出的界面中选择eth0,即监听eth0网卡:

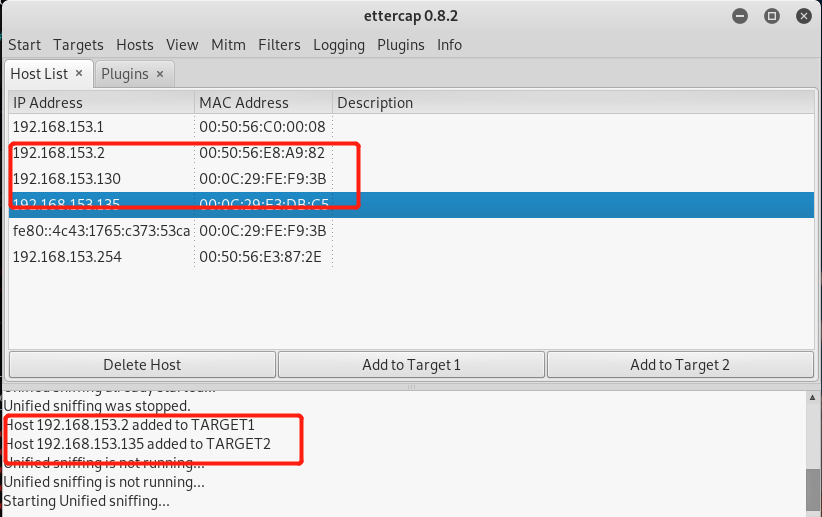

5.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看活跃主机,将kali网关GW的IP添加到target1,靶机IP添加到target2:

6.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件,可以看到变成*就是启用了

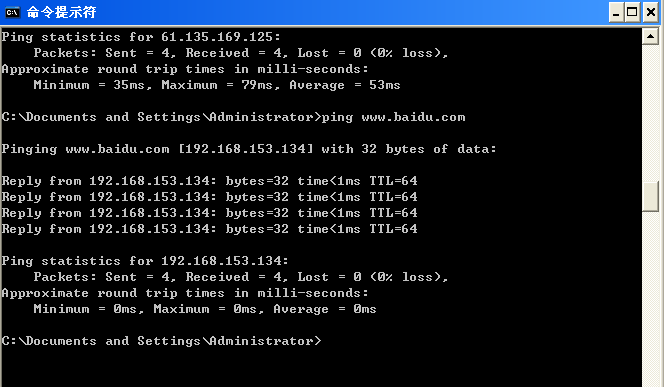

7.在xp中利用命令行ping www.baidu.com发现解析的地址变成了kali 的地址192.168.153.134

8.与此同时在ettercap上也成功捕获一条访问记录

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照实践一的步骤克隆一个登录页面,在通过实践二实施DNS欺骗,在靶机Windows 7虚拟机输入网址www.baidu.com可以发现成功访问我们的冒名网站:

三、实验中遇到的问题及解决

1.默认网关不正确

解决:ipconfig中的default项下的才是默认网关,不是所有电脑都是.1

四、基础问题回答

通常在什么场景下容易受到DNS spoof攻击

当自己的电脑和攻击机处于同一网段下,连了同一个无线之类的。

在日常生活工作中如何防范以上两攻击方法

再打开网页后观察一下网址栏的网址,我记得以前看到过新闻上,假淘宝地址,只是改变了原本淘宝网址的顺序,但是可以获得用户的用户名和密码从而达到窃取钱财……然后是定期清理DNS缓存。

五、实验总结

这次实验按照学长和同学的博客做,但是自己出了很多问题,尝试了比较多,也算是累积了经验和心理素质……一次一次的实验都像是在告诉自己要注意哪些漏洞以不被别人攻击,到现在感觉已经很警惕了哈哈,不过还是需要更多学习。

2018-2019-2 网络对抗技术 20165202 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

- 2018-2019-2 20165210《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165210<网络对抗技术>Exp7 网络欺诈防范 一.实验目标:本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 二.实验内容: ...

- 2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- 学习笔记之Google

Google Pro Tip: Use Back-of-the-envelope-calculations to Choose the Best Design - High Scalability - ...

- TR-FS00会计科目创建GL_ACCT_MASTER_SAVE

https://blog.csdn.net/z_x_xing_/article/details/90514715 GL_ACCT_MASTER_SAVE 创建总账科目 前台事务代码:FS00 函数 ...

- IDEA配置maven报错解决方案

主要是得分清楚你的本地maven库,以及maven安装根目录 ,一般你自己安装maven成功后,电脑默认读取的库位置在C盘下面. 只要把路径指向搞对了,就没什么问题了 .

- ansible自动化部署之场景应用

ansible自动化配置管理 官方网站: https://docs.ansible.com 一.安装 配置 启动 (ansible由红帽收购) (1)什么是ansible ansible是IT自动化配 ...

- 【转】Lombok Pojo默认初始值问题

Lombok以注解形式来简化java代码,提高开发效率.比如我们常用的@Builder.@Data.@AllArgsConstructor.@NoArgsConstructor.@ToString等. ...

- 【FRDM-K64F学习笔记】使用ARM mbed和Keil MDK下载你的第一个程序

FRDM-K64F开发平台采用MK64FN1M0VLL12微控制器.该控制器包含一个带有浮点单元的ARM Cortex-M4内核.其最高工作频率为120MHz,具有256KB的RAM.1MB闪存以及许 ...

- P2P system: Introduction

P2P system : peer-to-peer system 一些流行的P2P system: Napster, Gnutella 我们为什么研究P2P system 大型的分布式系统有成千上万个 ...

- urlrewrite与struts2结合使用基本配置

1.更改web.xml,,,在struts2拦截器前面添加urlrewrite配置信息,,默认是forward的 <filter> <filter-name>UrlRewrit ...

- vuetify使用时遇到的坑:默认颜色显示不了

原文链接: https://blog.csdn.net/weixin_44015248/article/details/86579777

- 【xsy1103】随机数表(RanMat)矩阵快速幂

题目大意:你生成了一个随机数表,生成机制是这样子的: $a[i]=A1a[i-1]+A2(2≤i≤m)$ $b[i]=B1b[i-1]+B2(2≤i≤m)$ $M[1][y]=a[y]%P,(1≤y≤ ...