kali linux之主动信息收集(二层发现)

主动信息收集:

直接与目标系统交互信息,无法避免留下访问的痕迹

使用受控的第三方电脑进行探测,如(使用代理或者使用肉鸡,做好被封杀的准备,使用噪声迷惑目标,淹没真实的探测流量)

识别活着的主机,会有潜在的被攻击的目标(二,三,四层发现,输出ip列表),使用不同的扫描探测,根据返回结果判断目标状态

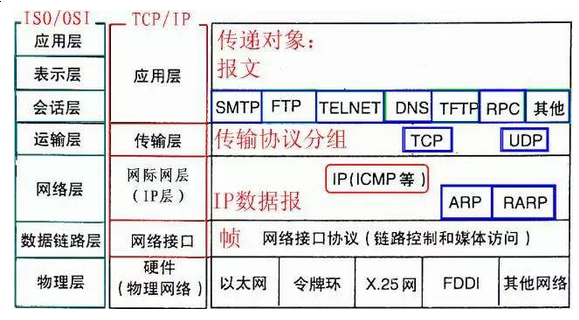

OSI七层模型

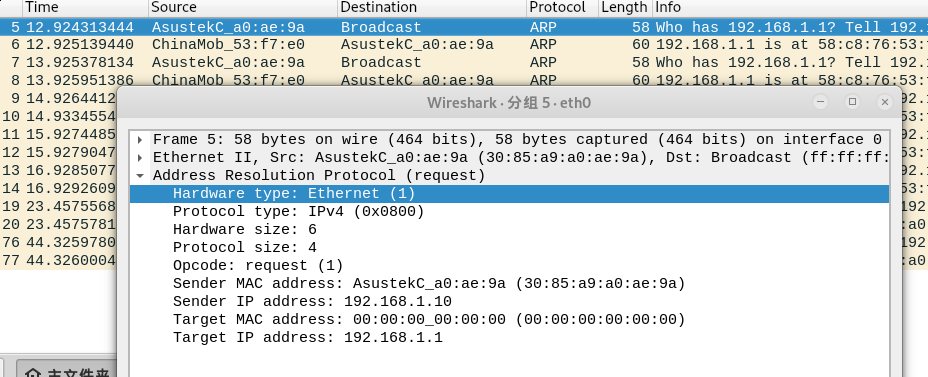

二层发现:扫描速度快,可靠,但是不可路由,可利用arp协议进行抓包

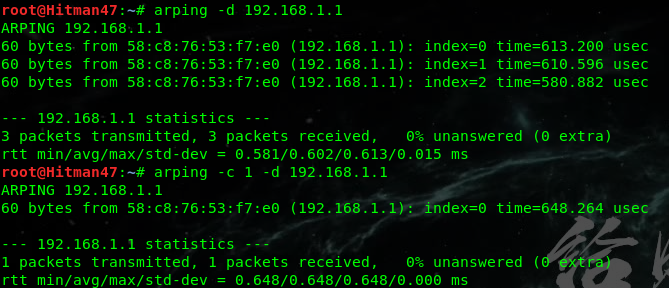

arping

常用参数

-c 发送几个数据包

-d 发现重复的响应(可用发现局域网arp欺骗)

探测192.168.1.11,并且抓包查看(arping只可以扫描单个主机,并不能扫描一个网段,但是可以写脚本)

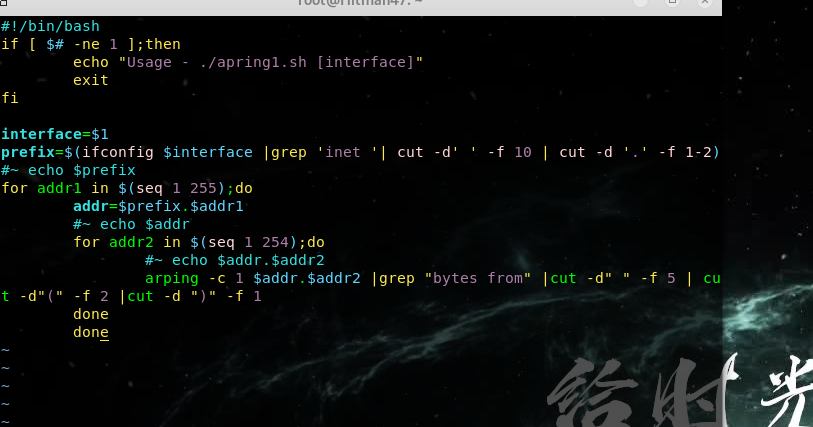

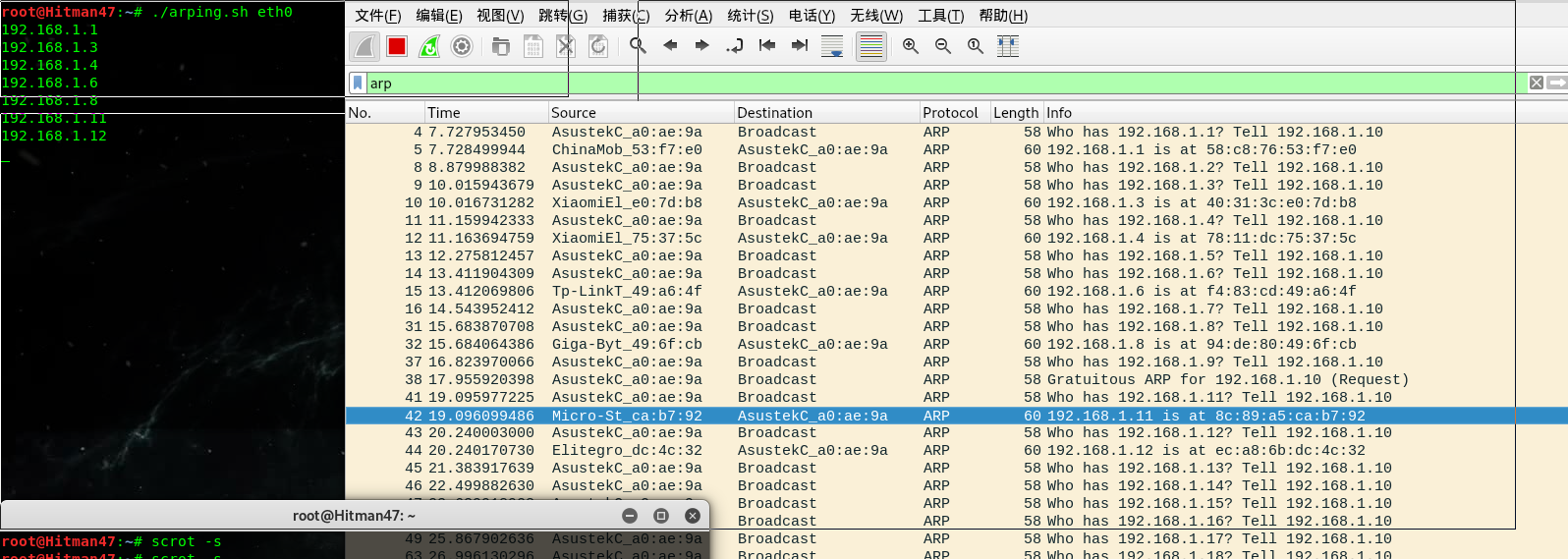

写成脚本,即可以批量扫描网段

执行,就会把我网段的所有存活主机列出来了

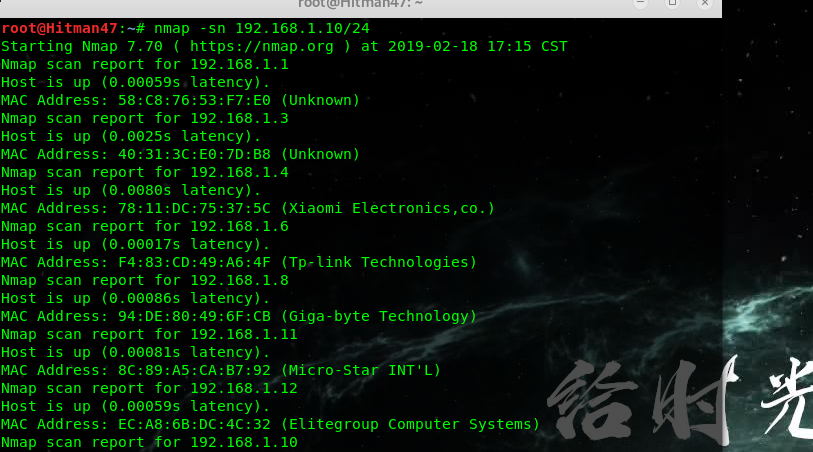

nmap:强大的扫描工具,更多功能后期写,今天只写二层发现

-sn: Ping Scan - disable port scan(只做四层的主机发现,不做端口扫描)

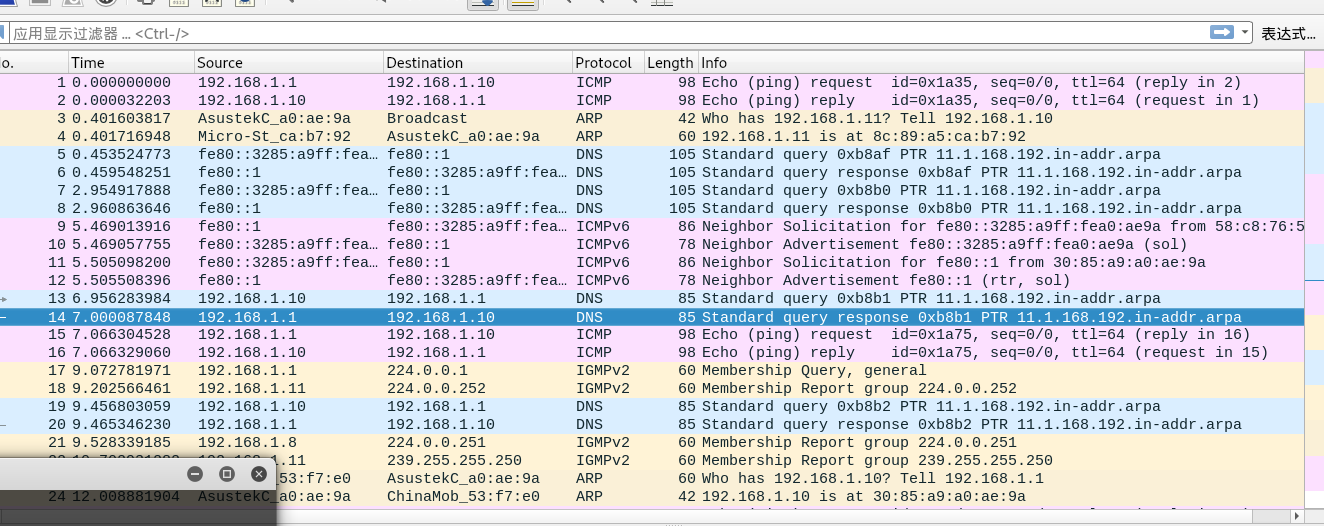

-sn严格意义上来说不是真正的arp发现,除了做arp扫描后还做了dns解析(有图有真相)

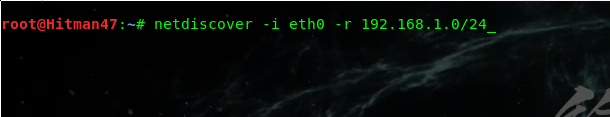

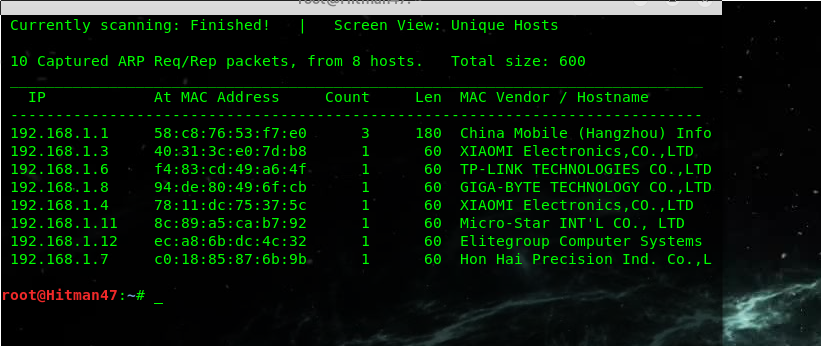

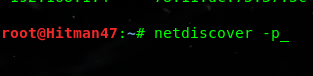

netdiscover:专注于二层发现,无线网和有线网络环境都适用,支持主动模式和被动模式

常用参数

-i 指定在哪个网卡上探测

-r 指定网络地址段

-p 进入被动模式,把网卡设置为混杂模式

主动模式

被动模式

scapy:作为python库进行调用,也可以作为单独的工具使用,抓包,分析,创建,修改,注入网络流量

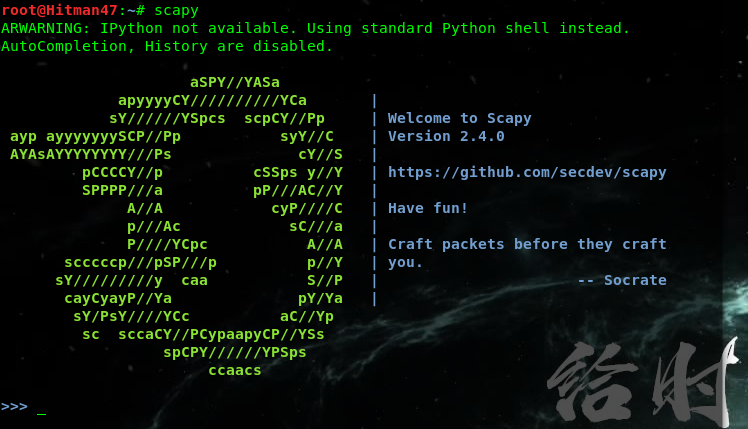

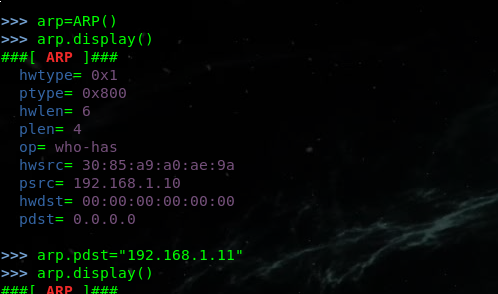

使用arp函数,使用arp函数下的display()方法(这里调用函数必须大写)

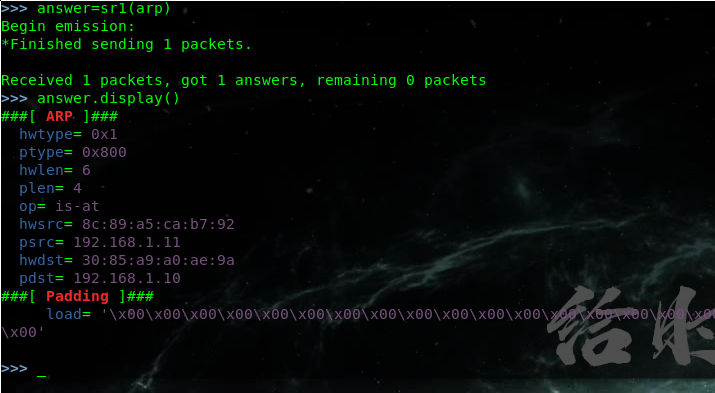

hwtype= 0x1(硬件类型)

ptype= 0x800(协议类型)

hwlen= 6(硬件地址长度)

plen= 4(协议地址长度)

op= who-has(who-has操作,arp查询 )

hwsrc= 30:85:a9:a0:ae:9a(源mac地址)

psrc= 192.168.1.10(源地址)

hwdst= 00:00:00:00:00:00(目标mac地址)

pdst= 0.0.0.0(目标地址)

抓包的清楚

调用arp协议,定义arp=ARP(),定义好后使用display()方法,然后定义目标apr.pdst=目标用户

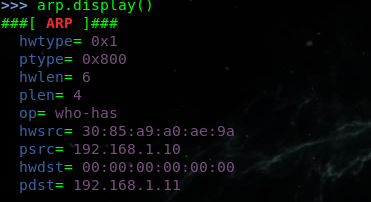

查看定义好的变量,看到pdst已经定义为目标了

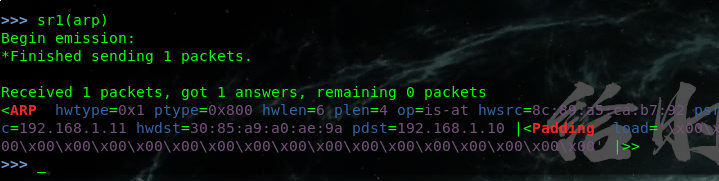

使用sr1()函数发送请求,就可以看到返回目标信息了

然后查看answer信息,先把answer定义进去,然后answer.display()

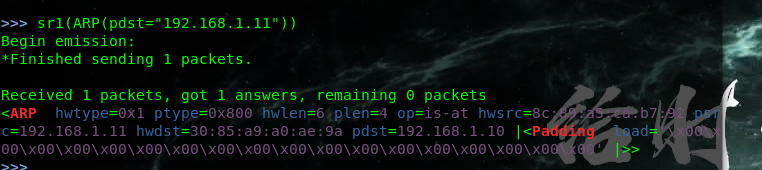

或者也可以直接以一行的形式直接刚上去,这样的形式,如果遇到不存在的ip地址,那么他会一直等到那个ip地址出现,才会进行下一个

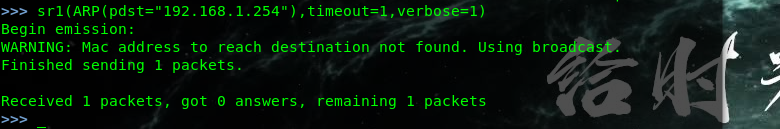

解决那个问题,可以加超时信息 timeout=1,verbose=1时把详细信息显示出来,0则不显示超时信息

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之主动信息收集(二层发现)的更多相关文章

- kali linux之主动信息收集(三层发现,四层发现)

三层发现: 比二层发现的优点即可路由,就是速度比二层慢,相对我们来说还是算快的,经常被边界防火墙过滤 ip icmp协议 OSI七层模型

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

主动信息收集 被动信息收集可能不准确,可以用主动信息收集验证 特点:直接与目标系统交互通信,无法避免留下访问痕迹 解决方法:1.使用受控的第三方电脑进行探测,使用代理 (做好被封杀的准备) 2 ...

- kali linux之被动信息收集(dns信息收集,区域传输,字典爆破)

公开可获取的信息,不与目标系统产生交互,避免留下痕迹 下图来自美军方 pdf链接:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf 信息收集内容(可利用 ...

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

三层发现 三层协议有:IP以及ICMP协议(internet管理协议).icmp的作用是用来实现intenet管理的,进行路径的发现,网路通信情况,或者目标主机的状态:在三层发现中主要使用icmp协议 ...

- 小白日记9:kali渗透测试之主动信息收集(二)四层发现:TCP、UDP、nmap、hping、scapy

四层发现 四层发现的目的是扫描出可能存活的IP地址,四层发现虽然涉及端口扫描,但是并不对端口的状态进行精确判断,其本质是利用四层协议的一些通信来识别主机ip是否存在. 四层发现的优点: 1.可路由且结 ...

- kali linux之被动信息收集recon-ng

开源的全特性的web侦查框架,基于python开发 命令格式与msf一致 使用方法:模块,数据库,报告 -h 帮助信息 -v 版本信息 -w 进入工作区,如果没有此工作区,则创建该工作区 -r 批量的 ...

- kali linux 之 DNS信息收集

[dig]命令的使用: dig是linux中的域名解析工具,功能比nslookup强很多,使用也很方便. windows系统下使用dig须下载安装一下. 使用方法: root@kali:~# dig ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- 网络安全-主动信息收集篇第二章-二层网络扫描之Netdiscover

专用于二层发现 可用于无限和交换网络环境 主动和被动探测 主动模式:netdiscover –i 网卡名 –r IP/网络位 / netdiscover –l IPList.txt 被动 net ...

随机推荐

- ll | wc -l的陷阱

在平时我们可能经常使用ls和wc命令来统计某个文件夹下指定类型文件的个数.今天在使用的时候发现ls和ll出来的结果不一样. dwapp@pttest1:/home/dwapp/joe.wangh/te ...

- js取得前2位字符

<label id="ab">0</label> <script language="javascript"> url=&q ...

- Oracle T4-2 使用ILOM CLI升级Firmware

简单记录一下使用命令行升级Firmware的过程. 升级前版本 -> version SP firmware 3.2.1.8.a SP firmware build number: 88456 ...

- ado connection string

Provider=SQLOLEDB.1;Password=123;Persist Security Info=True;User ID=sa;Initial Catalog=mydb;Data Sou ...

- fatal error C1083: 无法打开包括文件:“qedit.h”: No such file or directory

VS2010编译 DirectShow一些项目时遇到 错误:fatal error C1083: 无法打开包括文件:“qedit.h”: No such file or directory 解决方法: ...

- Vulkan Tutorial 03 理解Instance

操作系统:Windows8.1 显卡:Nivida GTX965M 开发工具:Visual Studio 2017 Creating an instance 与Vulkan打交道,通常的步骤是创建一个 ...

- spring 3.1.13中新增的util @value注解,给类或方法注入值

在spring 3.0以上版本中,可以通过使用@value,对一些如xxx.properties文件 ,进行键值对的注入,例子如下: 一.类变量注入 1 首先在applicationContext.x ...

- 无锁的同步策略——CAS操作详解

目录 1. 从乐观锁和悲观锁谈起 2. CAS详解 2.1 CAS指令 2.3 Java中的CAS指令 2.4 CAS结合失败重试机制进行并发控制 3. CAS操作的优势和劣势 3.1 CAS相比独占 ...

- 2-配置Andriod环境时的错误。。。Theme.AppCompat.Light

编译或运行时可能会出现错误: Error:Error retrieving parent for item: No resource found that matches the given name ...

- Anaconda( different versions) configuration in ubuntu 14

1. 安装自己经常使用的Anaconda版本 sh ./Anaconda3-5.0.1-Linux-x86_64.sh 2. 默认安装到 /home/usr/anaconda3下面,在anaconda ...