iptables规则备份和恢复、firewalld的9个zone、以及firewalld关于zone和service的操作 使用介绍

第7周第5次课(5月11日)

课程内容:

10.19 iptables规则备份和恢复

10.20 firewalld的9个zone

10.21 firewalld关于zone的操作

10.22 firewalld关于service的操作

10.19 iptables规则备份和恢复

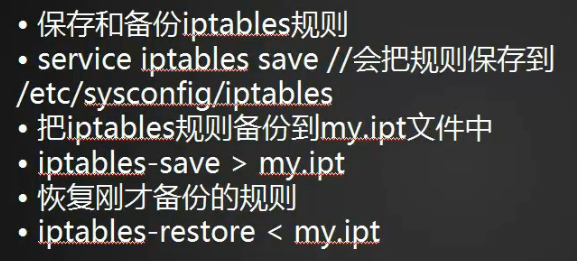

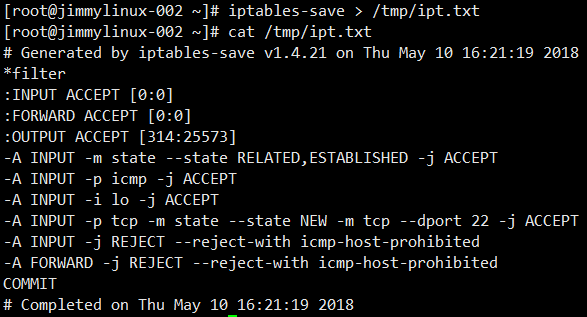

iptables规则的备份和恢复,默认会把规则保存到/etc/sysconfig/iptables 这个路径,如果需要保存到其他路径,可以使用命令iptables-save > /tmp/ipt.txt

以上就是保存的规则,filter里面是没有规则的。

[root@jimmylinux-002 ~]# iptables-restore < /tmp/ipt.txt 恢复规则的命令

备份的规则只有在恢复的时候用到它,如果服务器一重启就想要加载,那么就需要把规则保存到配置文件中去/etc/sysconfig/iptables

10.20 firewalld的9个zone

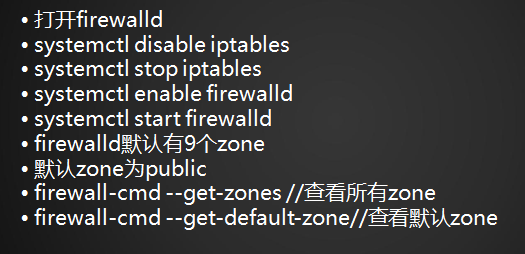

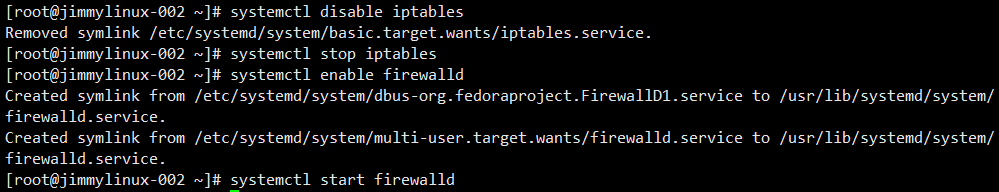

之前把firewalld禁用了,打开了iptables,现在要重新打开firewalld。

查看iptables规则会出现很多内容,里面的就是默认的firewalld规则。

[root@jimmylinux-002 ~]# iptables -t nat -nvL

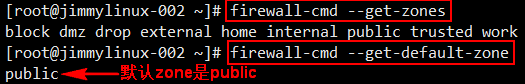

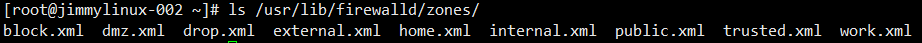

firewalld默认有9个zone,zone是firewalld的一个单位,默认zone为public,每个zone就好比是一个规则集。

[root@jimmylinux-002 ~]# firewall-cmd --get-zones 查看所有zone

[root@jimmylinux-002 ~]# firewall-cmd --get-default-zone 查看默认zone

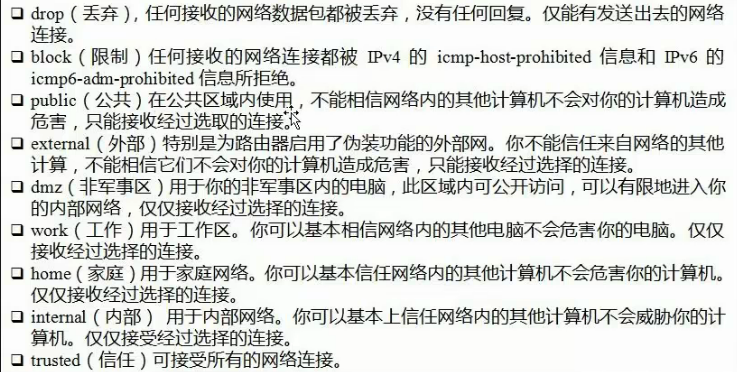

不同zone的定义

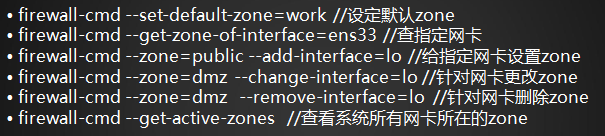

10.21 firewalld关于zone的操作

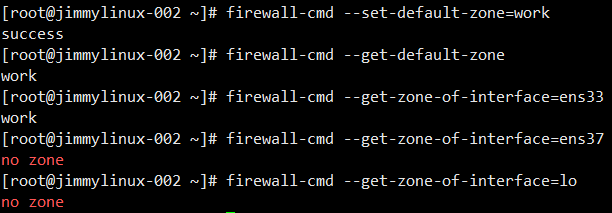

操作实例如下

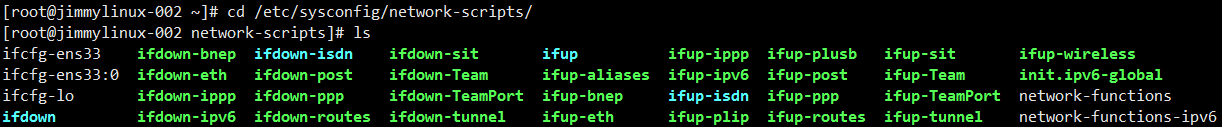

如果ens37也是显示no zone,需要把这个路径/etc/sysconfig/network-scripts/下面的ens33复制一份成ens37,再写下配置文件,然后重启下网络服务,重启完网络服务后再加载下firewalld服务。

[root@jimmylinux-002 network-scripts]# cp ifcfg-ens33 ./ifcfg-ens37 复制一份ens33并改为ens37

[root@jimmylinux-002 network-scripts]# vim /etc/sysconfig/network-scripts/ifcfg-ens37 编辑配置文件并修改IP

[root@jimmylinux-002 ~]# systemctl restart network.service 重启网络服务

[root@jimmylinux-002 ~]# systemctl restart firewalld 重新加载firewalld服务

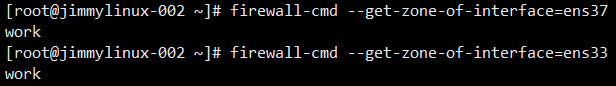

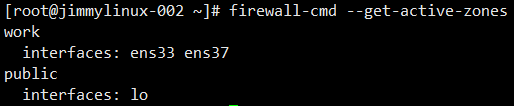

这个时候再查看指定网卡默认的zone,ens33和ens37都是work了。

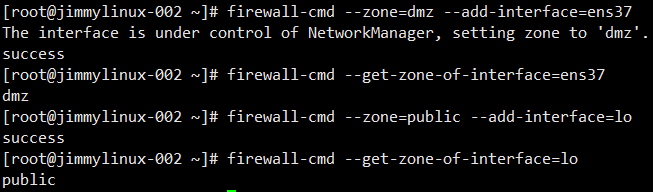

[root@jimmylinux-002 ~]# firewall-cmd --zone=dmz --add-interface=ens37 也可以给指定网卡设置zone

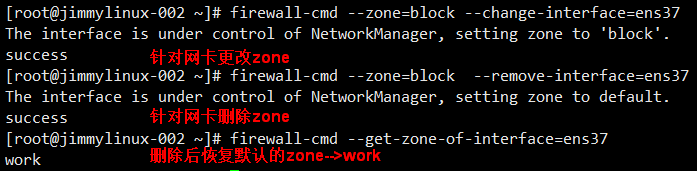

firewall-cmd --get-active-zones 查看系统所有网卡所在的zone

以上命令都是关于zone的一些操作

10.22 firewalld关于service的操作

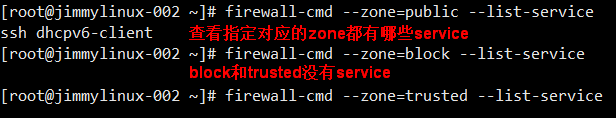

所谓service就是zone下面的一个子单元,可以理解成指定的一个端口,因为防火墙无非就是对端口做一些限制。

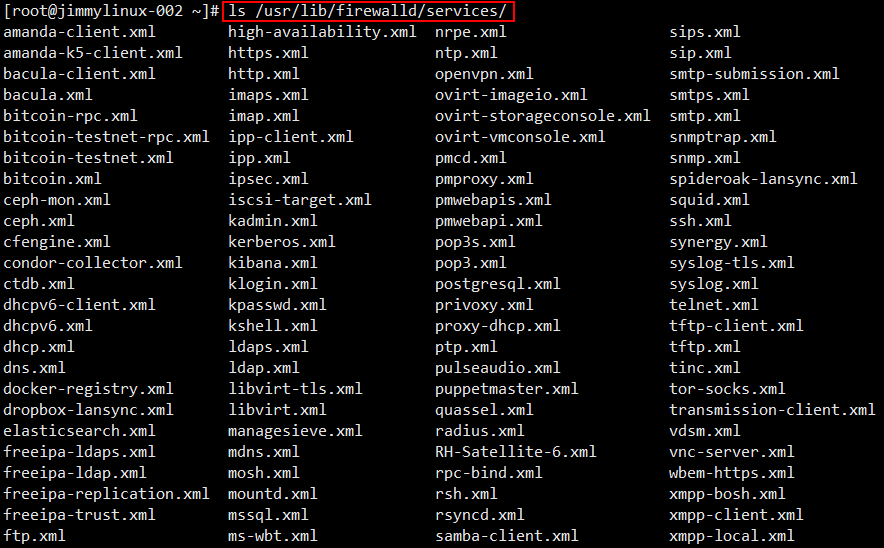

firewall-cmd --get-services 查看系统中所有的servies

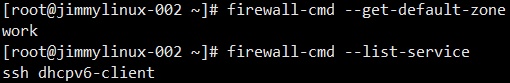

[root@jimmylinux-002 ~]# firewall-cmd --get-default-zone 查看当前的zone

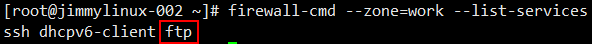

[root@jimmylinux-002 ~]# firewall-cmd --list-service 查看当前zone(work)里面都有哪些service

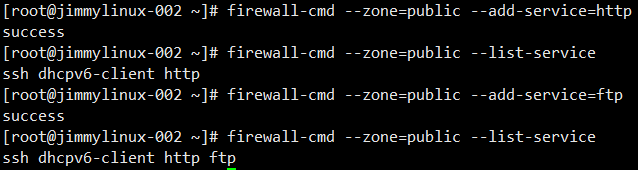

firewall-cmd --zone=public --add-service=http //把http服务增加到public zone下面,再查看就多出刚才添加的服务了。

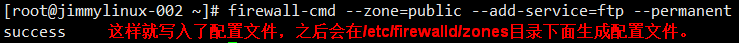

现在仅仅是在内存里把zone增加了service,如果想把配置保存到配置文件去,按照下面方法操作。

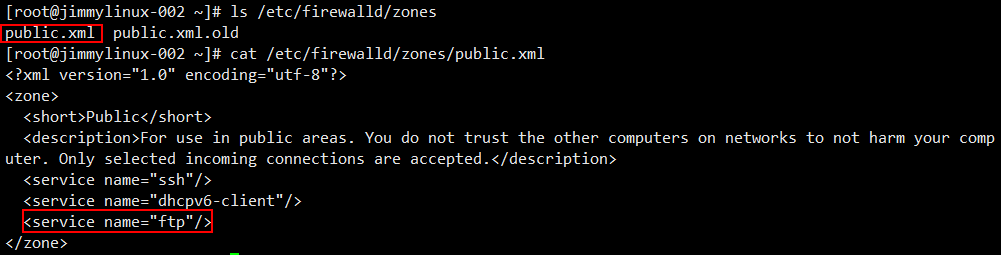

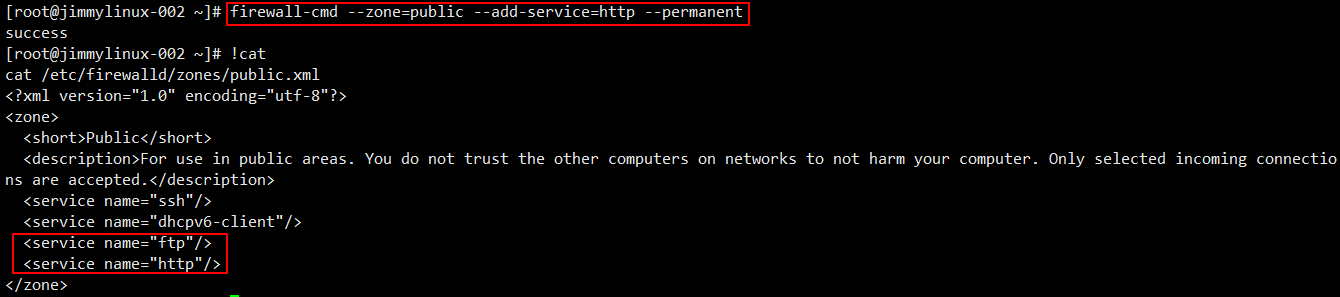

同样的方法把http写入到配置文件

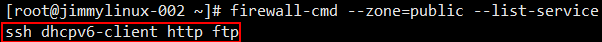

目前已经有4个service

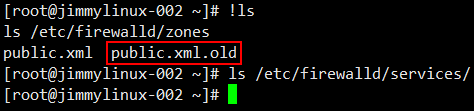

etc下面是系统firewalld服务所用到的配置文件,每当改完之后把它永久保存,都会把旧的作为一个备份加上一个后缀名.old,同样除了zone还有service,默认情况service下面是没有东西的,因为还没有更改过任何的service配置文件。

zone也好service也好,其实都是有一个模板的,在这个路径/usr/lib/firewalld/zones/ 下面,一共有9个模板。

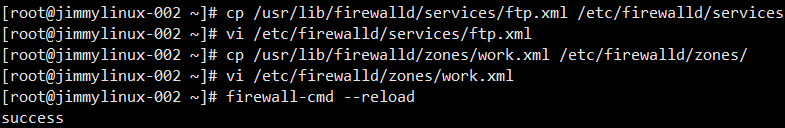

实例需求:把ftp服务默认端口改为1121,并且需要在work zone下面放行ftp

第一步需要更改ftp服务,第二步把ftp的service加到work zone下面去。

操作步骤如下:

①cp /usr/lib/firewalld/services/ftp.xml /etc/firewalld/services

②vi /etc/firewalld/services/ftp.xml //把21改为1121

③cp /usr/lib/firewalld/zones/work.xml /etc/firewalld/zones/

④vi /etc/firewalld/zones/work.xml //增加一行

<service name="ftp"/>

⑤firewall-cmd --reload //重新加载

最后检查一下,如果有ftp就说明操作成功。

以上就是关于service的一些操作

总结:

firewalld服务有2个角色,一个是zone,一个是service,zone是它的规则集合,每个zone下面都有对应的iptables规则,而每个zone下面有一些service,如果有这个service,就会作为白名单,放行这个service。如果遇到需求,放行某一个服务,那么就把这个服务增加到它的配置文件里面去,再重新reload就可以了,至于service也是可以自定义的。

iptables规则备份和恢复、firewalld的9个zone、以及firewalld关于zone和service的操作 使用介绍的更多相关文章

- iptables规则备份和恢复 firewalld的9个zone firewalld关于zone的操作 firewalld关于service的操作

iptables规则备份和恢复 保存和备份iptables规则Service iptables save //会把规则保存到/etc/sysconfig/iptables把iptables规则备份到m ...

- Linux centosVMware iptables规则备份和恢复、firewalld的9个zone、firewalld关于zone的操作、firewalld关于service的操作

一.iptables规则备份和恢复 保存和备份iptables规则 service iptables save //会把规则保存到 /etc/sysconfig/iptables 把iptables规 ...

- 设置主机防火墙规则(iptables规则设置及其与firewalld的生死纠葛)

一.什么是firewalld防火墙? firewalld防火墙在Linux主机里其实就是一道隔离工具,它只对进出主机的请求做判断处理.也就是说它只管进出,至于你进来后做了什么,就不在firewalld ...

- Linux系统iptables查看、设置、保存、备份和恢复

不同linux系统,相关软件是否安装,会让iptables的某些命令不能执行,这里收集了大多数iptables命令,不管是Ubuntu还是Centos,都能找到相关的修改.查询.保存命令. 仅允许某些 ...

- ifconfig 命令,改变主机名,改DNS hosts、关闭selinux firewalld netfilter 、防火墙iptables规则

ifconfig 命令用于查看网络相关的命令: 安装:yum install net-tools -y ifdown eth_name 关闭网卡 ifup eth_name 开启网卡 配 ...

- 普通用户iptables规则持久化,开机自动恢复

本文档对于docker环境下并不适用,docker环境的iptables持久化请参考https://www.cnblogs.com/wiseo/p/15000745.html 添加iptables规则 ...

- mysql之使用xtrabackup进行物理备份、恢复、在线克隆从库、在线重做主从

注:图片来自<深入浅出MySQL 数据库开发 优化与管理维护 第2版> 物理备份和恢复 1.冷备份:停掉mysql再备份,一般很少用,因为很多应用不允许长时间停机,停机备份的可以直接CP数 ...

- xtrabackup进行物理备份、恢复、在线克隆从库、在线重做主从

http://www.lai18.com/content/4733997.html 注:图片来自<深入浅出MySQL 数据库开发 优化与管理维护 第2版> 物理备份和恢复 1.冷备份:停掉 ...

- Linux防火墙iptables规则设置(转)

iptables命令是Linux上常用的防火墙软件,是netfilter项目的一部分.可以直接配置,也可以通过许多前端和图形界面配置. 一.语法 iptables(选项)(参数) 二.选项 -t< ...

随机推荐

- fastfdfs上传代码

//上传到FDFS //获取后缀名 String extension = StringUtils.substringAfterLast(file.getOriginalFilename()," ...

- 20190723_C的三个小实现

1. 有一个字符串开头或结尾含有n个空格(“ abcdefgdddd ”),欲去掉前后的空格,返回一个新的字符串.a) 要求1:请自己定义一个接口(函数),并实现功能:b) 要求2:编写测试 ...

- 赤壁情:dp

首先这道题用到的3个新关键字大概讲一下: (我刚学会仅仅会瞎搞做题,欢迎大神补充) static:声明一个变量并清空.(不知道用不用时间,求解答) 具体用法:static 变量类型 变量名.如:sta ...

- CSPS模拟99

555我原型笔录 T1 不会线段树维护单调栈被dalao们踩爆 T2 我要实现这样一个东西: 已知a,b,c,使a=a-b,b=b-c 结果我把代码弄成这样: b=b-c;a=a-b; 然后就被dal ...

- 模拟80(a)

其实隔壁的那套题比这套难的多....一道都不会.. T1 题目中已经给出了递推公式,那么这题就没什么了,直接矩阵乘就完了. 然而考场上并没有看出矩阵,主要是用了好久发明crt,我知道原理,但是不会打了 ...

- mysql-清除binlog日志命令

记录一个清除MySQL里binlog日志的命令,可用在定时任务脚本里. 只保留1天前的日志: PURGE MASTER LOGS BEFORE DATE_SUB(CURRENT_DATE, INTER ...

- 『题解』洛谷P3384 【模板】树链剖分

Problem Portal Portal1: Luogu Description 如题,已知一棵包含\(N\)个结点的树(连通且无环),每个节点上包含一个数值,需要支持以下操作: 操作\(1\): ...

- js正则匹配的出链接地址

content为需要匹配的值 var b=/<a([\s]+|[\s]+[^<>]+[\s]+)href=(\"([^<>"\']*)\"| ...

- kubernetes实战(二十八):Kubernetes一键式资源管理平台Ratel安装及使用

1. Ratel是什么? Ratel是一个Kubernetes资源平台,基于管理Kubernetes的资源开发,可以管理Kubernetes的Deployment.DaemonSet.Stateful ...

- ubuntu开机自启动服务

ubuntu下一个用来管理开机自启动服务的程序,今天在ss vps上安装时老是提示这个错误,百度后,下面的这个方法可行: vi /etc/apt/source.list 输入i,进入Insert模式 ...