WordPress安全检测工具

Wordpres是一款非常流行cms系统,市面上有相当一部分的博客和站点都是使用wordpress搭建。正因为大多博客都使用wordpress,所以其安全性就显得尤为重要。

我们平时维护一个站点(不仅仅是wordpress站点)、保证其安全需要从服务器软件更新、浏览器、病毒、口令是否强壮、是否有后门等多方面入手,这种检查必须是非常频繁和及时的。同时,wordpress软件本身又很多漏洞,有时候一个0day漏洞的出现会让你措手不及。

在这篇文章里,我们会讨论到一些wordpress安全工具。

工具是把双刃剑,请不要使用安全工具进行违法和不正当行为。

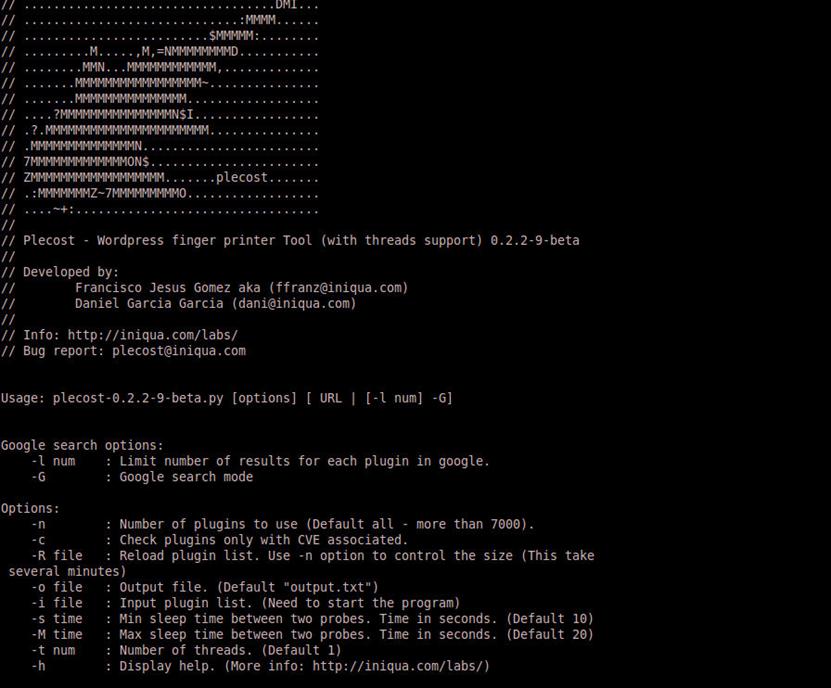

Plecost WordPress Fingerprinting Tool:

Plecost是一款非常棒的wordpress安全检测工具,你可以在backtrack、backbox和blackubuntu中找到它。Plecost包含一个较全面的插件数据库并能检查出wordpress是否存在CVE发布的漏洞。

Plecost可以在两种模式下运行,一种是通过一个特定URL作为目标,一种是通过google搜索多个结果。我们这里举例的模式是前者,即一个特定的url。

上图我们可以看到plecost的选项以及简单的使用说明。

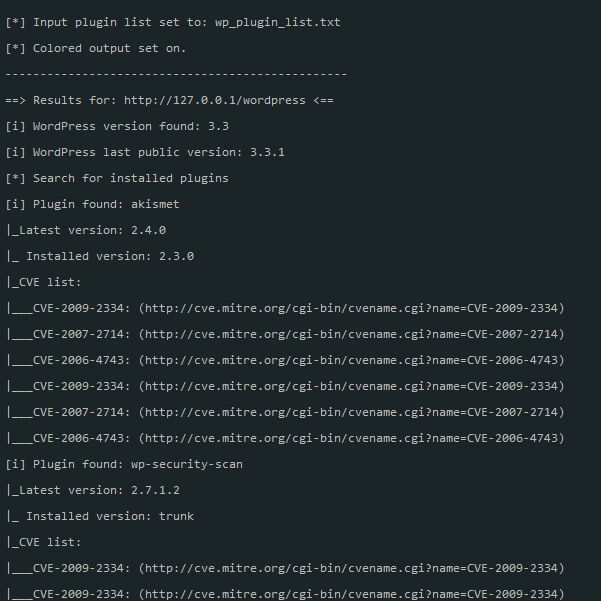

接下来我们使用

root@bt:/pentest/web/scanners/plecost# ./plecost-0.2.2-9-beta.py -i wp_plugin_list.txt -c http://127.0.0.1/wordpress 命令检查目标url并比对是否存在cve漏洞

可以很直观的看到结果,不少弱点暴露出来了

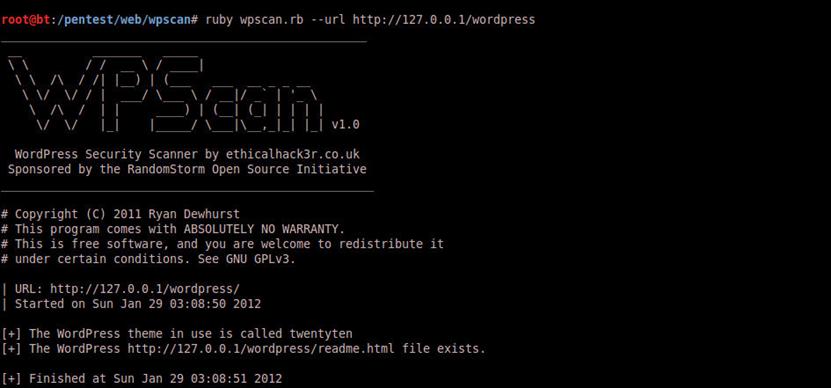

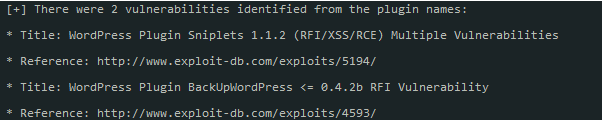

WPScan – WordPress Security Scanner

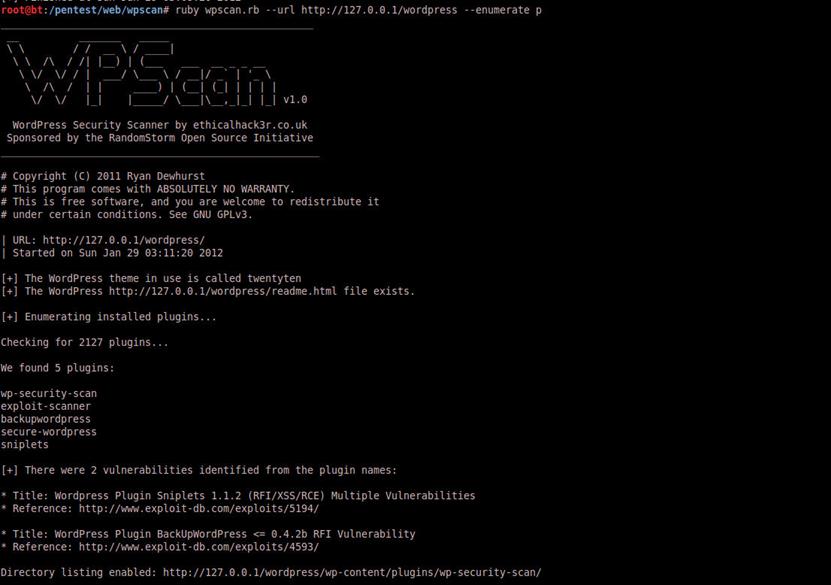

WPSCAN是另外一款优秀的wordpress安全检测工具。它的功能包括:用户、插件枚举,列目录,插件漏洞检测和wordpress主题检查、文件发现。

列插件是最基本的功能,命令格式如下:

root@bt:/pentest/web/wpscan# ruby wpscan.rb –url www.target.com –enumerate p

我们这对127.0.0.1/wordpress检查

root@bt:/pentest/web/wpscan# ruby wpscan.rb –url http://127.0.0.1/wordpress –enumerate p

很清楚的列出了结果

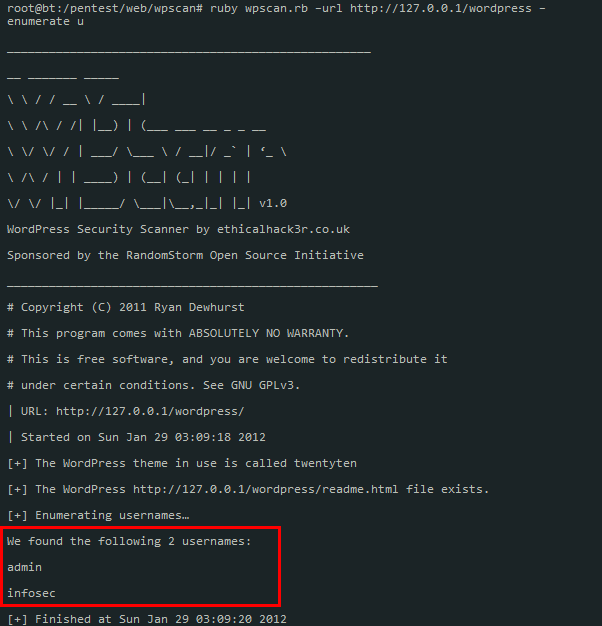

接下来,我们来看看如何爆破wordpress的用户名和口令

|

暴力枚举用户名的命令如下 |

|

如下图,我们爆出了两个存在的用户名 |

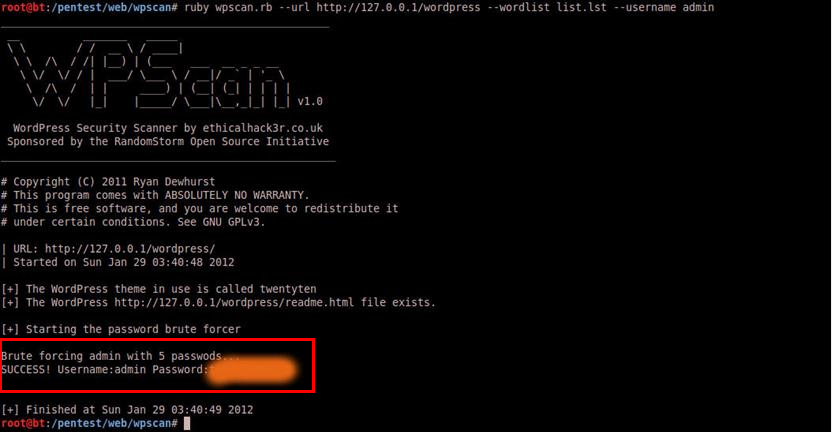

然后我们尝试爆破密码,当然要导入字典,使用命令如下

ruby wpscan.rb –url www.example.com –wordlist wordlist.lst –username admin

其中,admin是我们刚刚爆出的存在的用户名。

当然,你也可以不指定用户名,直接输入命令

ruby wpscan.rb –url www.example.com –wordlist wordlist.lst即可

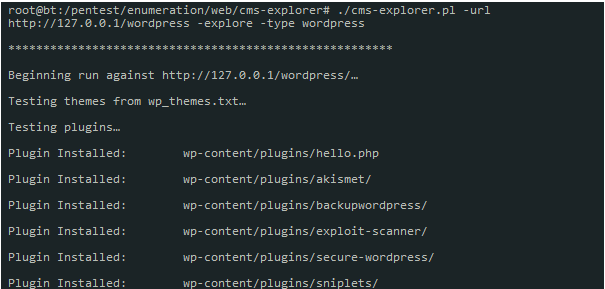

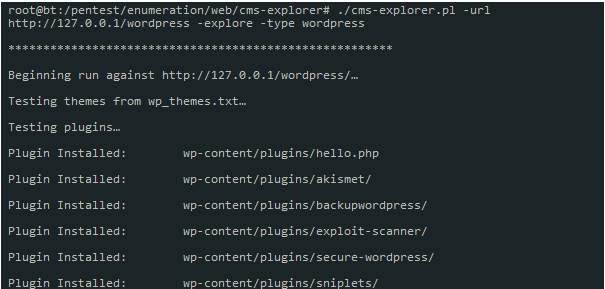

CMS – Explorer

CMS-Explorer与上面两个工具功能大同小异,它是使用perl编写的。

我们依然对本地url做测试:

root@bt:/pentest/enumeration/web/cms-explorer# ./cms-explorer.pl -url http://127.0.0.1/wordpress -explore -type wordpress

CMS-Explorer会帮我们枚举列出插件

但我们如何确定目标url是否存在漏洞呢?

通过使用命令

root@bt:/pentest/enumeration/web/cms-explorer# ./cms-explorer.pl -urlhttp://127.0.0.1/wordpress -explore -type wordpress –osvdb

通过比对OSVDB数据库,CMS-Explorer会列出目标url存在的漏洞:

http://osvdb.org/42253 Sniplets Plugin for WordPress /modules/syntax_highlight.php libpath Parameter Remote File Inclusion

http://osvdb.org/42254 Sniplets Plugin for WordPress view/sniplets/warning.php text Parameter XSS

http://osvdb.org/42255 Sniplets Plugin for WordPress view/sniplets/notice.php text Parameter XSS

http://osvdb.org/42256 Sniplets Plugin for WordPress view/sniplets/inset.php text Parameter XSS

.htaccess and WordPress

不管是保护wordpress还是其他任何网页,.htaccess文件都是非常有用的。什么是.htaccess?

概述来说,htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能。

我们下面会讲如何配置.htaccess保护wordpress:

首先,限制wp-admin文件夹被非管理员访问。

order deny,allow

allow from 116.76.45.1

deny from all

值得注意的是,你需要把.htaccess文件放在wp-damin目录下。

如果你想要阻止某个IP段访问(注意116.76.45.是一个IP段)

order allow,deny

deny from 116.76.45.

allow from all

我们可以再增加一些脚本执行的限制

RemoveHandler cgi-script .cgi .php .py

AddType text/plain .cgi .php .py

Conclusion总结

wordpress有许多插件和应用漏洞易被攻击者利用,并且攻击者更会使用社工手段获取管理员信息来攻击网站。作为一个合格的网站管理员,在做好技术防御之外,拥有足够的安全意识和警惕性也非常重要。

WordPress安全检测工具的更多相关文章

- dll文件32位64位检测工具以及Windows文件夹SysWow64的坑

自从操作系统升级到64位以后,就要不断的需要面对32位.64位的问题.相信有很多人并不是很清楚32位程序与64位程序的区别,以及Program Files (x86),Program Files的区别 ...

- LeakCanary内存泄漏检测工具使用步骤

LeakCanary内存检测工具使用步骤: 第一步,进入app目录下的build.gradle,在最下面找到dependencies{},里面添加如下三行语句: debugCompile 'com.s ...

- linux下内存泄露检测工具Valgrind介绍

目前在linux开发一个分析实时路况的应用程序,在联合测试中发现程序存在内存泄露的情况. 这下着急了,马上就要上线了,还好发现了一款Valgrind工具,完美的解决了内存泄露的问题. 推荐大家可以使用 ...

- 项目规范性检测工具Lint

项目规范性检测工具lint.bat 一.Lint基本概念介绍 Android Lint是SDK Tools 16 (ADT 16)之后才引入的工具,通过它对Android工程源代码进行扫描和检查,可发 ...

- Metasploit是一款开源的安全漏洞检测工具,

Metasploit是一款开源的安全漏洞检测工具,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,适合于需要核实漏洞的安全专家,同时也适合于强大进攻能力的 ...

- [转载]浅谈C/C++内存泄漏及其检测工具

http://dev.yesky.com/147/2356147_3.shtml 对于一个c/c++程序员来说,内存泄漏是一个常见的也是令人头疼的问题.已经有许多技术被研究出来以应对这个问题,比如Sm ...

- Linux入侵检测工具 - RKHunter

RKHunter是Linux系统平台下的一款开源入侵检测工具 特点 (1)安装便捷,运行快速 (2)扫描范围全,能够检测各种已知的rootkit特征码.端口扫描.常用程序文件的变动情况检查 主要功能 ...

- Retina CS强大漏洞检测工具

RetinaCS强大漏洞检测工具 Eeye数字安全公司成立于上世纪九十年代末期,它是世界领先的安全公司,它采用最新研究成果和创新技术来保证您的网络兄系统安全,并向您提供最强大的如下服务:全面的.漏洞评 ...

- Cocos开发中性能优化工具介绍之Visual Studio内存泄漏检测工具——Visual Leak Detector

那么在Windows下有什么好的内存泄漏检测工具呢?微软提供Visual Studio开发工具本身没有什么太好的内存泄漏检测功能,我们可以使用第三方工具Visual Leak Detector(以下简 ...

随机推荐

- HCNA--tcp/ip基础

1.OSI七层参考模型 应用层 7 表示层 6 高层:负责主机之间的的数据传输 会话层 5 传输层 4 主机之间端到端的连接 tcp /udp segment 网络层 3 路由 寻址 packet ...

- JS 自定义时间格式化

// 对Date的扩展,将 Date 转化为指定格式的String// 月(M).日(d).小时(h).分(m).秒(s).季度(q) 可以用 1-2 个占位符, // 年(y)可以用 1-4 个占位 ...

- matlab sqlite

转自: http://www.douban.com/note/359606646/和http://blog.csdn.net/yinxing408033943/article/details/7677 ...

- VLC for iOS 2.3.0

http://www.cocoachina.com/bbs/read.php?tid=231898 VLC for iOS 2.3.0 本帖属于CocoaChina会员发表,转帖请写明来源 ...

- android hook 框架 xposed 如何实现挂钩

Android so注入-libinject2 简介.编译.运行 Android so注入-libinject2 如何实现so注入 Android so注入-Libinject 如何实现so注入 A ...

- 从linux看Android之一--init进程

准备环境: 熟悉linux环境和shell脚本 用SSHDROID和XShell搭建android的命令行环境(帮助找到熟悉的linux界面,因为android删除了很多标准linux平台上很多的sh ...

- QueryDict对象

所在的包: django.http.QueryDict HttpRequest 对象中的 GET 和 POST 属性 都是 QueryDict类型 与python字典不同:QueryDict对象一个键 ...

- svn 基本使用

通过脚本删除物理文件已经不存在的文件 svn st | sed -n '/!/p' | awk '{print $2}' | xargs svn delete 或 svn st | awk '{if ...

- [Python Cookbook] Pandas Groupby

Groupby Count # Party’s Frequency of donations nyc.groupby(’Party’)[’contb receipt amt’].count() The ...

- AppScan 浏览器兼容解决

手动探索的时候,因为打开的浏览器是appscan自带的,可能会存在兼容性问题,有些页面无法正常打开.那么是否可以用我们电脑上的浏览器(IE .火狐.谷歌)来进行录制 菜单栏--工具---选项----首 ...