apk逆向实例 TopCtf

TopCtf

题目链接: https://pan.baidu.com/s/1jINx7Fo (在里面找相应的名字就行)

背景故事:

我是小白一枚,自学一些基础知识。。。

从朋友那得到的题,朋友说巨简单,然后各种不会。。。

不容易呀,千辛万苦终于做出来一道了。。。眼泪已经控制不住了。。。

解题思路:

用killer打开,反编译,很顺利反编译成功了,找到入口类,点击进入

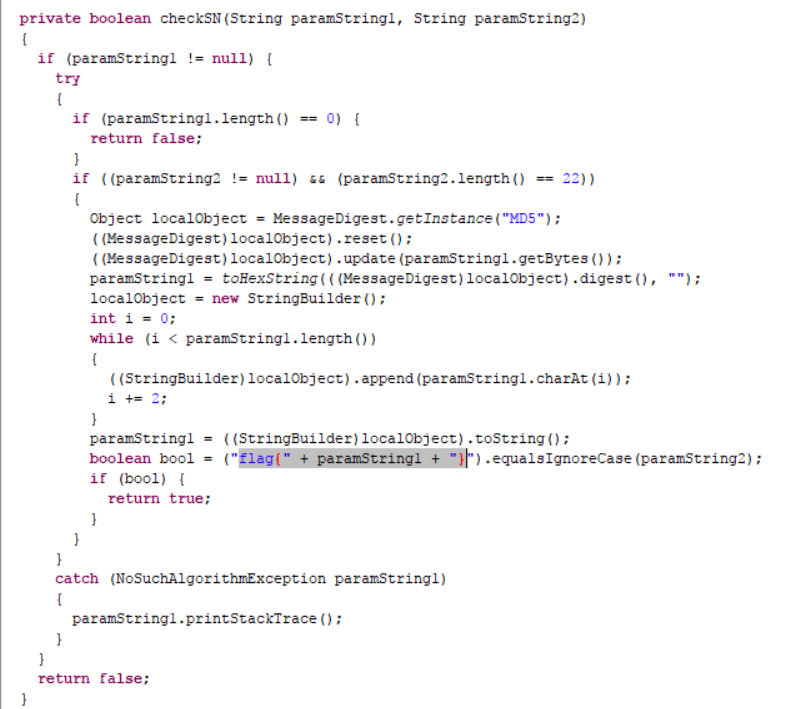

查看java源码,找到了关键代码段,flag就是在此生成的

这段代码将paramString1的值MD5加密,每隔2个字符取一个字符,最后拼起来就是flag。

代码明白了以后,我们会发现还有两个未知的东西。

1、 toHexString()函数的作用。

2、 变量paramString的值。

接下来,继续往后看。

找到了toHexString()代码块,小白的我死活想不明白这句(String str = Integer.toHexString(paramArrayOfByte[i] & 0xFF);)是什么意思。。

直到看到了这篇文章 http://blog.csdn.net/huihui870311/article/details/49477739

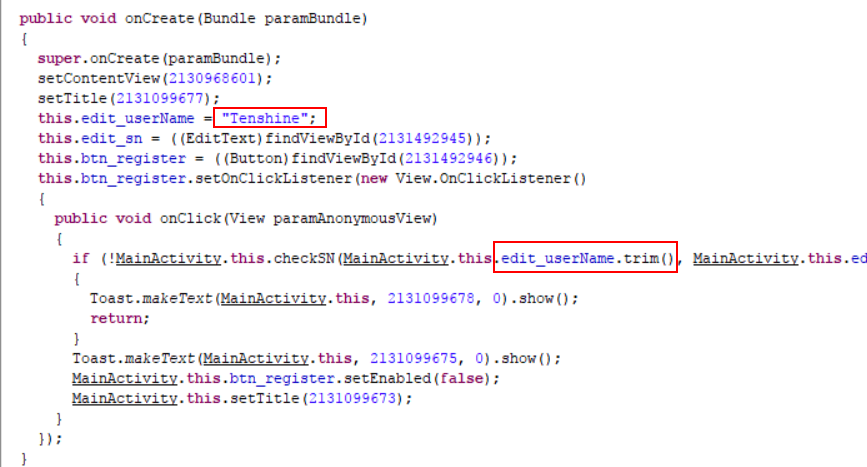

了解到这是一段将字符串转换成16进制的代码,紧接着在下面又找到了edit_userName的值。可以知道edit_userName的值将会传给paramString

所有疑问迎刃而解,接下来开始写解密程序。

import hashlib par1 = b"Tenshine" def checkSN(par1):

if par1:

# if par2 and len(par2) == 22:

m2 = hashlib.md5()

m2.update(par1)

par1_md5 = m2.hexdigest()

print(par1_md5)

par1 = toHexString(par1_md5)

print(par1)

what = ""

i = 0

while i < len(par1_md5):

what += par1_md5[i]

i += 2

print("flag{"+ what +"}") def toHexString(s):

lst = ""

for ch in s:

hv = hex(ord(ch)).replace('0x', '')

if len(hv) == 1:

hv = ''+hv

lst += hv

return lst checkSN(par1)

运行结果:

apk逆向实例 TopCtf的更多相关文章

- android apk 逆向中常用工具一览

关于apk 逆向中的一些工具的使用,看了不少文章,也使用过有很长一段时间了,今天对此做一总结: 几种文件之间的转换命令: 1. odex -> smali java -jar baksmali ...

- Android apk逆向:反编译,回编译,签名,打包。

Android apk逆向:反编译,回编译,签名,打包流程. 第一步: apk 反编译. 1) 打开命令行窗口,输入java -version, 检测当前java版本,若版本较低, 则下载JAVA S ...

- Android apk逆向实战

简介 逆向Android apk其实是一个分析Android apk的一个过程,必须了解Android程序开发的流程.结构.语句分支.解密原理等等. 功能 破解一个注册验证程序(自写一个简单的注册验证 ...

- apk逆向 - smali动态调试

author: Dlive date: 2016/10/6 0x00 前言 之前有人问过smali的动态调试方法,其实网上已经有很多文章讲这些内容,但是为了方便大家学习,我还是写一下让大家少走点坑 ...

- APK自我保护方法

标 题: [原创]APK自我保护方法 作 者: MindMac 时 间: 2013-12-28,21:41:15 链 接: http://bbs.pediy.com/showthread.php?t= ...

- Atitit.反编译apk android源码以及防止反编译apk

Atitit.反编译apk android源码以及防止反编译apk 1.1. Tool apk逆向助手1 1.2. 二.使用dex2jar + jd-gui 得到apk的java源码1 1.3. 用 ...

- Android官方技术文档翻译——Apk 拆分机制

本文译自androd官方技术文档<Apk Splits>,原文地址:http://tools.android.com/tech-docs/new-build-system/user-gui ...

- Mac上反编译Android apk安装包

什么是反编译 我们知道,Android的程序打包后会生成一个APK文件,这个文件可以直接安装到任何Android手机上,因此,反编译就是对这个APK进行反编译.Android的反编译分成两个部分: 一 ...

- 零开始Android逆向教程(一)——初探Android逆向

这段时间因为某些业务驱动,开始研究一些逆向相关的东西,浏览了下其所包含的大致内容,发现真是一个新大陆,跟之前耳听目染过的一些门面介绍完全不是一个层级的,真正的印证了下手难这一说法. 谨此以本文开始 ...

随机推荐

- unittest的使用二——生成基于html的测试报告

mac下的安装: 1.下载HTMLTestRunner.py文件,下载地址http://tungwaiyip.info/software/HTMLTestRunner.html,可以复制里面的内容到一 ...

- vue中显示静态图片怎么引用

有多种方法解决这个问题: 首先,如果使用的是img标签那么可以这样 data () { return { img: require('path/to/your/source') } } 然后在temp ...

- nohup报错

1 这是脚本编码的问题 解决办法: (1)用vi打开对应的脚本 (2)在命令行下(:set ff?),看一下当前文档的编码格式 ,有两种情况 fileformat=unix和fileformat=do ...

- Luogu P1247 取火柴游戏

题目链接 \(Click\) \(Here\) 这个题目其实就是一个\(Nim\)游戏的简单模型.对于单个的\(Nim\)游戏(单独一堆的情况),数学归纳可证其\(SG\)函数值等于其石子个数.所以对 ...

- fiddler模拟返回

先把正常的请求响应报文保存为文件,操作方法为选中对应请求>右键> save >reponse>entire response 点击改请求,点击右侧autoresponder,点 ...

- jmeter sampler maven项目排错记

eclipse 创建的maven项目,引入jar包之后出现红色叹号,一直找不到原因,连main方法都无法运行,提示找不到类: 错误: 找不到或无法加载主类 soapsampler.SoapSample ...

- python德国信用评分卡建模(附代码AAA推荐)

欢迎关注博主主页,学习python视频资源,还有大量免费python经典文章 python信用评分卡建模视频系列教程(附代码) 博主录制 https://study.163.com/course/i ...

- CentOS 网络设置

CentOS 网络设置有两种方式配置网络可以连接外网: 自动分配与手动设置Ip 一,自动分配ip: 新装的centos6.0,用ifconfig只显示ifcfg-lo的信息,可以用ifup eth0的 ...

- I/O模型之二:Linux IO模式及 select、poll、epoll详解

目录: <I/O模型之一:Unix的五种I/O模型> <I/O模型之二:Linux IO模式及 select.poll.epoll详解> <I/O模型之三:两种高性能 I ...

- Windows Azure中国版试用

Winodws Azure刚出来那会都没怎么关注,就在一些网页新闻上见过一些报道,之前阿里云在博客里搞过推广,拿什么豆可以换,当时也就是看了一下没去用过. 有次在一群里别人说Windows Azure ...