第二章 OSI参考模型

一、产生背景

1.伴随着计算机网络的飞跃发展,各大厂商根据自己的协议生产出了不同的硬件和软件

2.为了实现网络设备间的互相通讯,ISO和IEEE相继提出了OSI参考模型及其TCP/IP模型

二、OSI参考模型

1.OSI参考模型定义了网络中设备所遵守的层次结构

分层结构的优点:1)开放的标准化接口

2)多厂商兼容性

3)易于理解、学习和更新协议标准

4)实现模块化工程,降低了开发实现的复杂度

5)便于故障排除

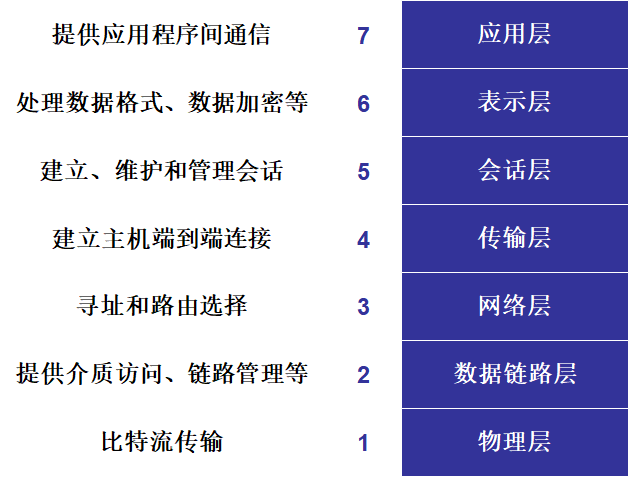

2.OSI参考模型层次结构

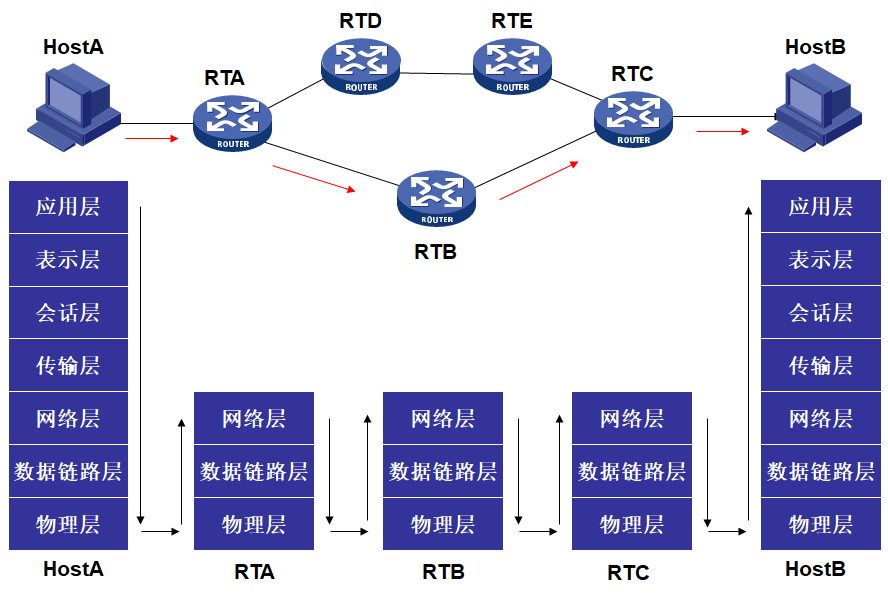

3.对等通信

1)每一层都使用自己的协议

2)每一层都利用下层提供的服务与对等通信

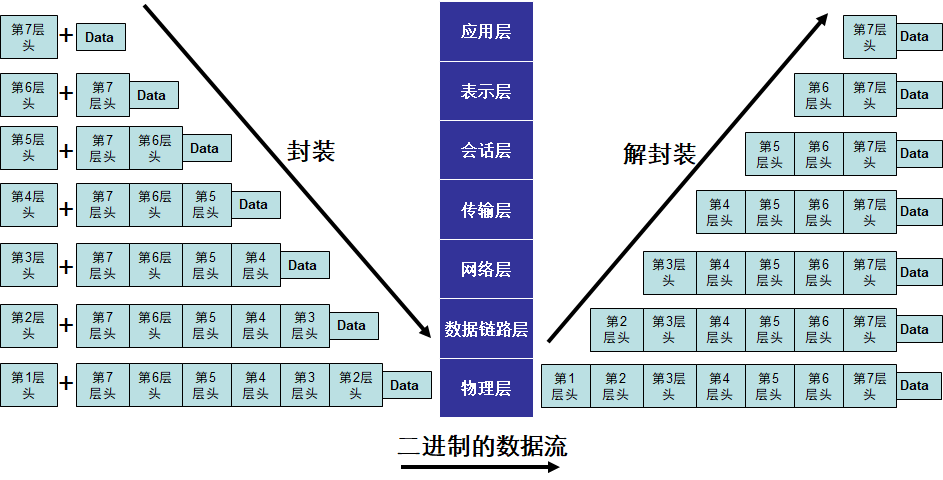

4.数据封装与解封装

数据封装的过程大致如下:

三、OSI参考模型层级应用

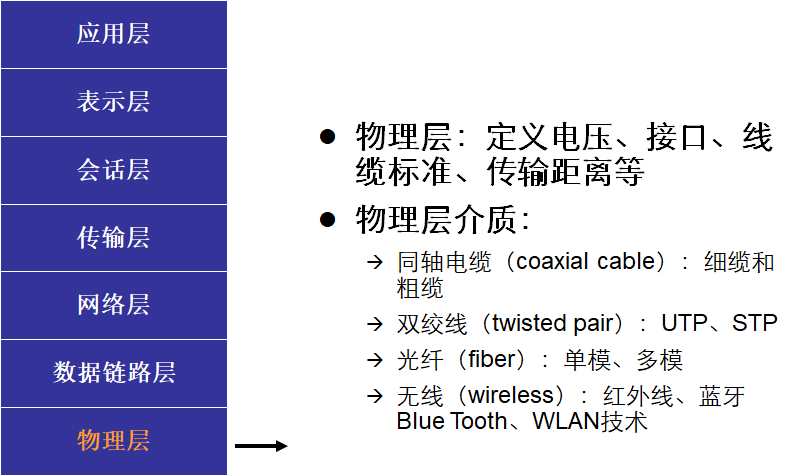

1.物理层

1)物理层介质

双绞线、同轴电缆、光纤、无线电信号等

2)局域网物理层

常见标准:10Base-T、100Base-TX/FX、1000Base-T、1000Base-SX/LX

常见设备:中继器、集线器

3)广域网物理层

常见标准:RS-232、V.24、V.35

常见设备:Modem

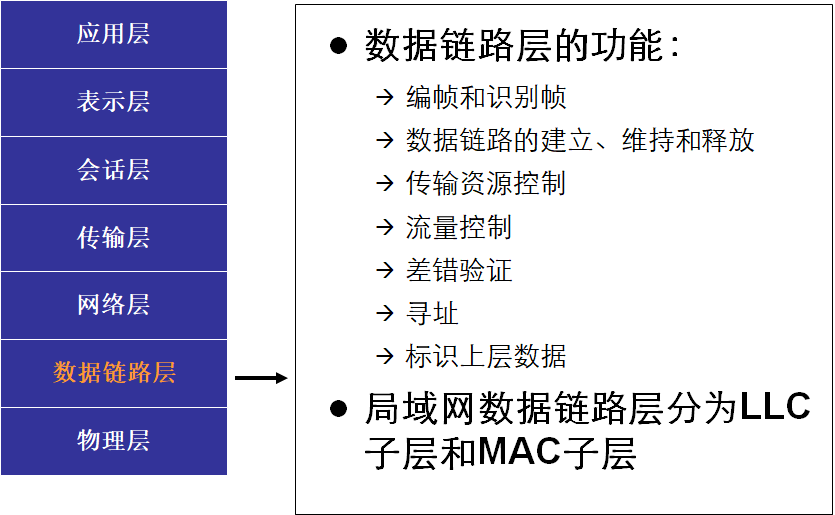

2.链路数据层

1)典型数据链层标准

局域网数据链路层标准:

IEEE802.1 基本局域网问题

IEEE802.2 定义LLC子网

IEEE802.3 以太网标准

IEEE802.4 令牌总线网

IEEE802.5 令牌环网

广域网数据链路层标准:

HDLC

PPP

Frame Relay

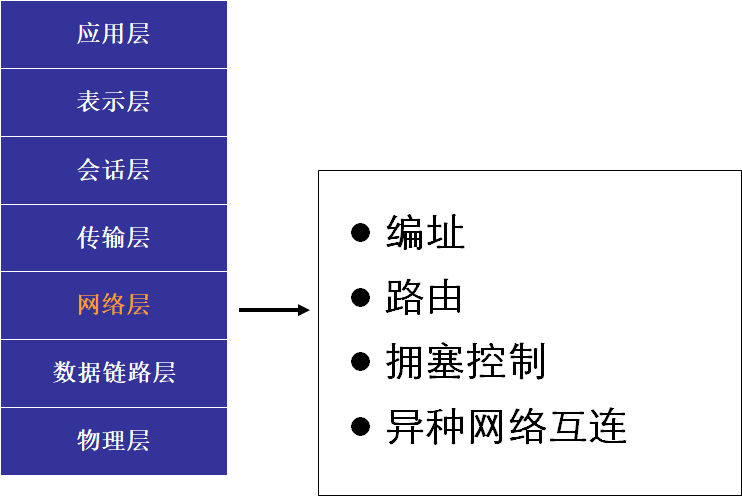

3.网络层

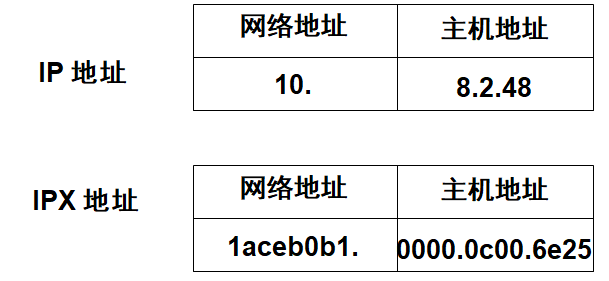

1)网络层地址

网络层地址通常由两部分组成:网络地址、主机地址

网络层地址是全局唯一的

2)网络层路由协议与可路由协议

可路由协议(routed protocol)定义数据包内各个字段的格式和用途,对数据进行网络层封装

路由协议(routing protocol)在路由器之间传递信息,计算路由并形成路由表,为可路由协议创造路径

3)面向连接和无连接的服务

面向连接的服务:通信之前先建立连接,通信完成后断开连接

有序连接

应答确认

差错重传

适合于对可靠性要求高的应用

无连接的服务:尽力而为的服务

无需建立连接

无序列号机制,无确认机制,无重传机制

适合于对延迟敏感的应用

4.网络层协议操作

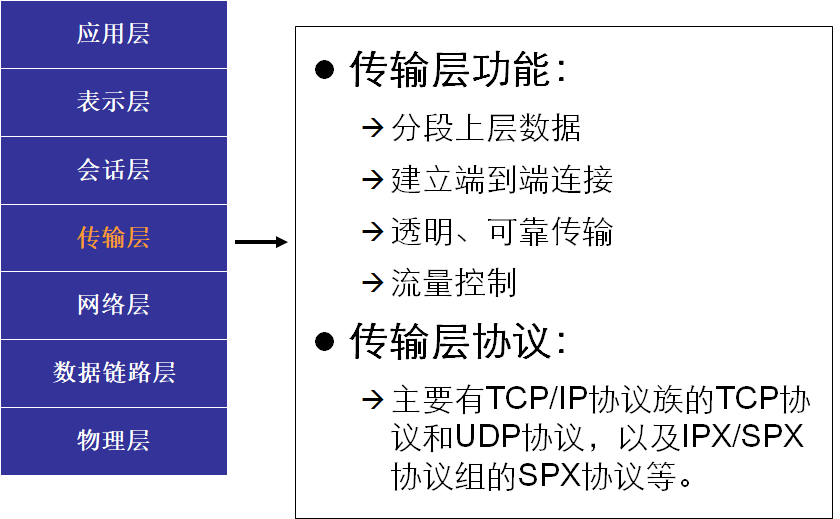

4.传输层

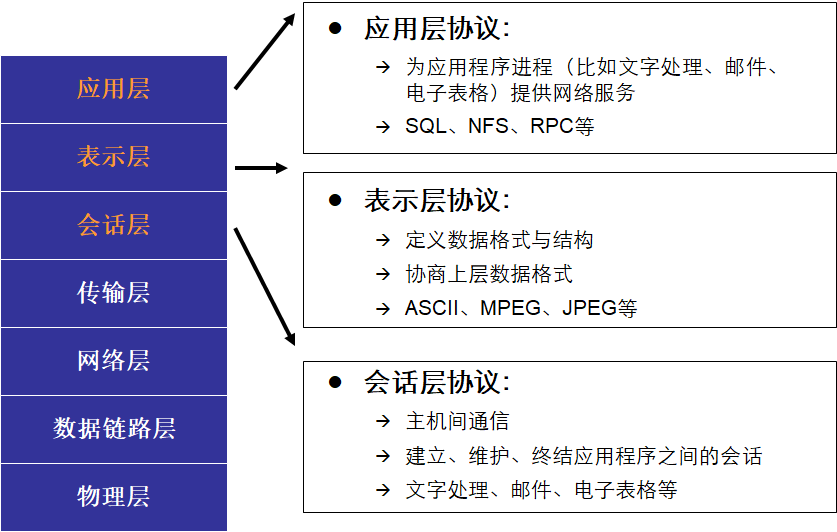

5.会话层、表示层和应用层

四、总结

1.OSI参考模型和TCP/IP的出现,为清晰的理解互联网络、开发网络产品和网络设计带来了极大的方便,推动了计算机网络的飞速发展。

2.OSI参考模型为七层,而TCP/IP参考模型为四层。

第二章 OSI参考模型的更多相关文章

- 第1章 1.8计算机网络概述--OSI参考模型和网络排错

OSI参考模型的网络排错: 每一层都为上一层提供服务. 如果网络出故障了,应该从底层向高层一层一层的查. OSI参考模型排错指导:(排错原则:自下而上.终极大招ping命令) 1.物理层故障: ①查看 ...

- 第1章 1.6计算机网络概述--OSI参考模型

ISO七层模式:国际标准组织对互联网通信规则进行的定义. 7.应用层:所有能产生网络流量的程序,如:QQ. 6.表示层:传输前对数据进行进行处理,是一种数据处理的规则,如:加密.压缩.传输二进制(图片 ...

- 第二章 TCP/IP 基础知识

第二章 TCP/IP 基础知识 TCP/IP transmission control protocol and ip internet protocol 是互联网众多通信协议中最为著名的. ...

- OSI七层协议模型及OSI参考模型中的数据封装过程

转载自:http://blog.csdn.net/qq_14935437/article/details/71081546 OSI模型,即开放式通信系统互联参考模型(Open System Inter ...

- TCP/IP与OSI参考模型原理

网络是很重要同时也是很难理解的知识,这篇文章将会用自己容易理解的方式来记录有关网络的tcp与osi模型内容,不求专业深刻,但求通俗易懂也好. OSI参考模型 OSI定义了网络互连的七层框架(物理层.数 ...

- 浅谈OSI参考模型(七层模型)

很多人说"21世纪人类最伟大的发明就是计算机":正是如此,21世纪的今天,计算机正对我们的社会发展和生活起居产生着不可估量的影响:电脑,手机都能上网随时随地了解多彩的世界.但是有时 ...

- ASP.NET MVC with Entity Framework and CSS一书翻译系列文章之第二章:利用模型类创建视图、控制器和数据库

在这一章中,我们将直接进入项目,并且为产品和分类添加一些基本的模型类.我们将在Entity Framework的代码优先模式下,利用这些模型类创建一个数据库.我们还将学习如何在代码中创建数据库上下文类 ...

- 《Django By Example》第二章 中文 翻译 (个人学习,渣翻)

书籍出处:https://www.packtpub.com/web-development/django-example 原作者:Antonio Melé (译者注:翻译完第一章后,发现翻译第二章的速 ...

- Jenkins入门系列之——02第二章 Jenkins安装与配置

2014-12-08:已不再担任SCM和CI的职位,Jenkins的文章如无必要不会再维护. 写的我想吐血,累死了. 网页看着不爽的,自己去下载PDF.有问题请留言! Jenkins入门系列之——03 ...

随机推荐

- oracle之复杂查询之一:多表连接技术

复杂查询之一:多表连接技术 7.1 简单查询的解析方法: 全表扫描:指针从第一条记录开始,依次逐行处理,直到最后一条记录结束: 横向选择+纵向投影=结果集 7.2 多表连接 交叉连接(笛卡尔积) 非等 ...

- [程序员代码面试指南]二叉树问题-找到二叉树中的最大搜索二叉树(树形dp)

题意 给定一颗二叉树的头节点,已知所有节点的值都不一样,找到含有节点最多的搜索二叉子树,并返回这个树的头节点. 题解 在后序遍历过程中实现. 求解步骤按树形dp中所列步骤.可能性三种:左子树最大.右子 ...

- bootsrap 样式笔记

颜色 --blue: #007bff; --indigo: #6610f2; --purple: #6f42c1; --pink: #e83e8c; --red: #dc3545; --orange: ...

- JVM内存结构和Java内存模型

一.JVM 首先看一张JVM结构图(某度找的) 主要看运行时数据区,里边有方法区,堆,java虚拟机栈,本地方法栈,程序计数器.其中方法区和堆是线程共享的,也是JVM进行垃圾收集的区域,java虚拟机 ...

- 提权 EXP

windows: 漏洞列表 #Security Bulletin #KB #Description #Operating System CVE-2017-0213 [Windows COM Eleva ...

- 纹理_贴图_texture

详细代码可以在我的GitHub上找文末指定的项目.

- Pycharm默认输入状态是insert状态,选中文字无法直接输入替换或删除

最近在学习Python,使用pycharm的时候,我的光标处于加粗状态,也就是编程软件经常出现的insert插入编辑模式,我就点击了一下insert按键,退出了这个模式,但是我每次打开都是会处于这种模 ...

- spark源码分析, 任务反序列化及执行

1 ==> 接受消息,org.apache.spark.executor.CoarseGrainedExecutorBackend#receive case LaunchTask(data) = ...

- 浅谈Vue中计算属性computed的实现原理

虽然目前的技术栈已由Vue转到了React,但从之前使用Vue开发的多个项目实际经历来看还是非常愉悦的,Vue文档清晰规范,api设计简洁高效,对前端开发人员友好,上手快,甚至个人认为在很多场景使用V ...

- Kafka和RocketMQ底层存储之那些你不知道的事

大家好,我是yes. 我们都知道 RocketMQ 和 Kafka 消息都是存在磁盘中的,那为什么消息存磁盘读写还可以这么快?有没有做了什么优化?都是存磁盘它们两者的实现之间有什么区别么?各自有什么优 ...