4.基于梯度的攻击——MIM

MIM攻击原论文地址——https://arxiv.org/pdf/1710.06081.pdf

1.MIM攻击的原理

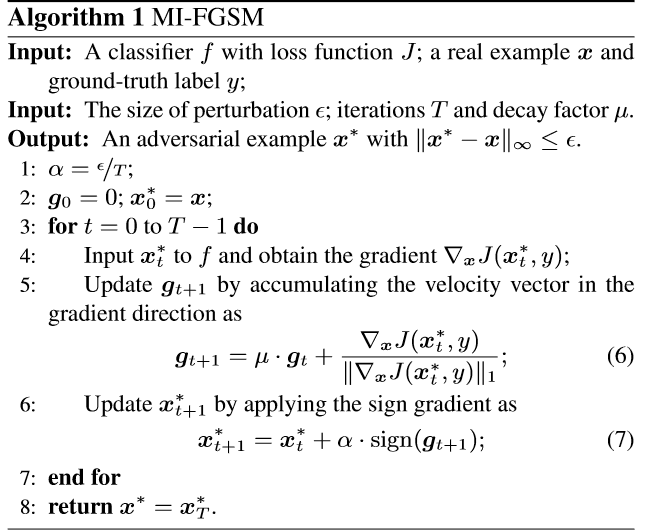

MIM攻击全称是 Momentum Iterative Method,其实这也是一种类似于PGD的基于梯度的迭代攻击算法。它的本质就是,在进行迭代的时候,每一轮的扰动不仅与当前的梯度方向有关,还与之前算出来的梯度方向相关。其中的衰减因子就是用来调节相关度的,decay_factor在(0,1)之间,decay_factor越小,那么迭代轮数靠前算出来的梯度对当前的梯度方向影响越小。其实仔细想想,这样做也很有道理,由于之前的梯度对后面的迭代也有影响,那么这使得,迭代的方向不会跑偏,使得总体的大方向是对的。到目前为止都是笔者对MIM比较感性的认识,下面贴出论文中比较学术的观点。

其实为了加速梯度下降,通过累积损失函数的梯度方向上的矢量,从而(1)稳定更新(2)有助于通过 narrow valleys, small humps and poor local minima or maxima.(专业名词不知道怎么翻译,可以脑补函数图像,大致意思就是,可以有效避免局部最优)

是decay_factor,另外,在原论文中,每一次迭代对x的导数是直接算的1-范数,然后求平均,但在各个算法库以及论文实现的补充中,并没有求平均,估计这个对结果影响不太大。

是decay_factor,另外,在原论文中,每一次迭代对x的导数是直接算的1-范数,然后求平均,但在各个算法库以及论文实现的补充中,并没有求平均,估计这个对结果影响不太大。

2.代码实现(直接把advertorch里的代码贴过来了)

class MomentumIterativeAttack(Attack, LabelMixin):

"""

The L-inf projected gradient descent attack (Dong et al. 2017).

The attack performs nb_iter steps of size eps_iter, while always staying

within eps from the initial point. The optimization is performed with

momentum.

Paper: https://arxiv.org/pdf/1710.06081.pdf

""" def __init__(

self, predict, loss_fn=None, eps=0.3, nb_iter=40, decay_factor=1.,

eps_iter=0.01, clip_min=0., clip_max=1., targeted=False):

"""

Create an instance of the MomentumIterativeAttack. :param predict: forward pass function.

:param loss_fn: loss function.

:param eps: maximum distortion.

:param nb_iter: number of iterations

:param decay_factor: momentum decay factor.

:param eps_iter: attack step size.

:param clip_min: mininum value per input dimension.

:param clip_max: maximum value per input dimension.

:param targeted: if the attack is targeted.

"""

super(MomentumIterativeAttack, self).__init__(

predict, loss_fn, clip_min, clip_max)

self.eps = eps

self.nb_iter = nb_iter

self.decay_factor = decay_factor

self.eps_iter = eps_iter

self.targeted = targeted

if self.loss_fn is None:

self.loss_fn = nn.CrossEntropyLoss(reduction="sum") def perturb(self, x, y=None):

"""

Given examples (x, y), returns their adversarial counterparts with

an attack length of eps. :param x: input tensor.

:param y: label tensor.

- if None and self.targeted=False, compute y as predicted

labels.

- if self.targeted=True, then y must be the targeted labels.

:return: tensor containing perturbed inputs.

"""

x, y = self._verify_and_process_inputs(x, y) delta = torch.zeros_like(x)

g = torch.zeros_like(x) delta = nn.Parameter(delta) for i in range(self.nb_iter): if delta.grad is not None:

delta.grad.detach_()

delta.grad.zero_() imgadv = x + delta

outputs = self.predict(imgadv)

loss = self.loss_fn(outputs, y)

if self.targeted:

loss = -loss

loss.backward() g = self.decay_factor * g + normalize_by_pnorm(

delta.grad.data, p=1)

# according to the paper it should be .sum(), but in their

# implementations (both cleverhans and the link from the paper)

# it is .mean(), but actually it shouldn't matter delta.data += self.eps_iter * torch.sign(g)

# delta.data += self.eps / self.nb_iter * torch.sign(g) delta.data = clamp(

delta.data, min=-self.eps, max=self.eps)

delta.data = clamp(

x + delta.data, min=self.clip_min, max=self.clip_max) - x rval = x + delta.data

return rval

个人觉得,advertorch中在迭代过程中,应该是对imgadv求导,而不是对delta求导,笔者查看了foolbox和cleverhans的实现,都是对每一轮的对抗样本求导,大家自己实现的时候可以改一下。

4.基于梯度的攻击——MIM的更多相关文章

- 3 基于梯度的攻击——MIM

MIM攻击原论文地址——https://arxiv.org/pdf/1710.06081.pdf 1.MIM攻击的原理 MIM攻击全称是 Momentum Iterative Method,其实这也是 ...

- 2.基于梯度的攻击——FGSM

FGSM原论文地址:https://arxiv.org/abs/1412.6572 1.FGSM的原理 FGSM的全称是Fast Gradient Sign Method(快速梯度下降法),在白盒环境 ...

- 1 基于梯度的攻击——FGSM

FGSM原论文地址:https://arxiv.org/abs/1412.6572 1.FGSM的原理 FGSM的全称是Fast Gradient Sign Method(快速梯度下降法),在白盒环境 ...

- 3.基于梯度的攻击——PGD

PGD攻击原论文地址——https://arxiv.org/pdf/1706.06083.pdf 1.PGD攻击的原理 PGD(Project Gradient Descent)攻击是一种迭代攻击,可 ...

- 2 基于梯度的攻击——PGD

PGD攻击原论文地址——https://arxiv.org/pdf/1706.06083.pdf 1.PGD攻击的原理 PGD(Project Gradient Descent)攻击是一种迭代攻击,可 ...

- 5.基于优化的攻击——CW

CW攻击原论文地址——https://arxiv.org/pdf/1608.04644.pdf 1.CW攻击的原理 CW攻击是一种基于优化的攻击,攻击的名称是两个作者的首字母.首先还是贴出攻击算法的公 ...

- 基于梯度场和Hessian特征值分别获得图像的方向场

一.我们想要求的方向场的定义为: 对于任意一点(x,y),该点的方向可以定义为其所在脊线(或谷线)位置的切线方向与水平轴之间的夹角: 将一条直线顺时针或逆时针旋转 180°,直线的方向保持不变. 因 ...

- 4 基于优化的攻击——CW

CW攻击原论文地址——https://arxiv.org/pdf/1608.04644.pdf 1.CW攻击的原理 CW攻击是一种基于优化的攻击,攻击的名称是两个作者的首字母.首先还是贴出攻击算法的公 ...

- C / C ++ 基于梯度下降法的线性回归法(适用于机器学习)

写在前面的话: 在第一学期做项目的时候用到过相应的知识,觉得挺有趣的,就记录整理了下来,基于C/C++语言 原贴地址:https://helloacm.com/cc-linear-regression ...

随机推荐

- Qt如何去掉按钮等控件的虚线框(焦点框)

方法1:可以通过代码ui->pushButton->setFocusPolicy(Qt::NoFocus)或在Qt Creator的属性列表中设置. 方法2:如果在嵌入式设备中需要通过按键 ...

- java querydsl使用

1 POM文件 <?xml version="1.0"?> <project xsi:schemaLocation="http://maven.apa ...

- webpack学习记录 - 学习webpack-dev-server(三)

怎么用最简单的方式搭建一个服务器? 首先安装插件 npm i --save-dev webpack-dev-server 然后修改 packet.json 文件 "scripts" ...

- react事件处理函数中绑定this的bind()函数

问题引入 import React, { Component } from 'react'; import { Text, View } from 'react-native'; export def ...

- 欧拉筛法模板and 洛谷 P3383 【模板】线性筛素数(包括清北的一些方法)

题目描述 如题,给定一个范围N,你需要处理M个某数字是否为质数的询问(每个数字均在范围1-N内) 输入格式 第一行包含两个正整数N.M,分别表示查询的范围和查询的个数. 接下来M行每行包含一个不小于1 ...

- request param 获取

通过request对象获取客户端请求信息 getRequestURL方法返回客户端发出请求时的完整URL. getRequestURI方法返回请求行中的资源名部分. getQueryString 方法 ...

- 利用 /proc/sys/kernel/core_pattern隐藏系统后门

ref:https://xz.aliyun.com/t/1098/ 这里所说的core_pattern 指的是:/proc/sys/kernel/core_pattern. 我们知道在Linux系统中 ...

- 使用Spring-Integration实现http消息转发

目标:接收来自华为云的服务器报警信息,并转发到钉钉的自定义机器人中 使用Spring-Integration不仅节省了很多配置,还增加了可用性. 更多关于Spring-Integration的介绍可参 ...

- 第一节:框架前期准备篇之Log4Net日志详解

一. Log4Net简介 Log4net是从Java中的Log4j迁移过来的一个.Net版的开源日志框架,它的功能很强大,可以将日志分为不同的等级,以不同的格式输出到不同的存储介质中,比如:数据库.t ...

- IISExpress使用64位

C#有一些函数如GetHashCode和x86,X64版本有关系,为了和服务器保持一致,本地iis Express也需要设置64位. 方法如下,vs2010不支持. vs2012可以手动添加配置 re ...