Windows SMBv3 CVE-2020-0796漏洞

今天,Microsoft不小心泄露了有关新产品的信息 蠕虫的 Microsoft服务器消息块(SMB)协议中的漏洞(CVE-2020-0796)。

今天,Microsoft不小心泄露了有关安全更新的信息。 蠕虫的 Microsoft服务器消息块(SMB)协议中的漏洞。

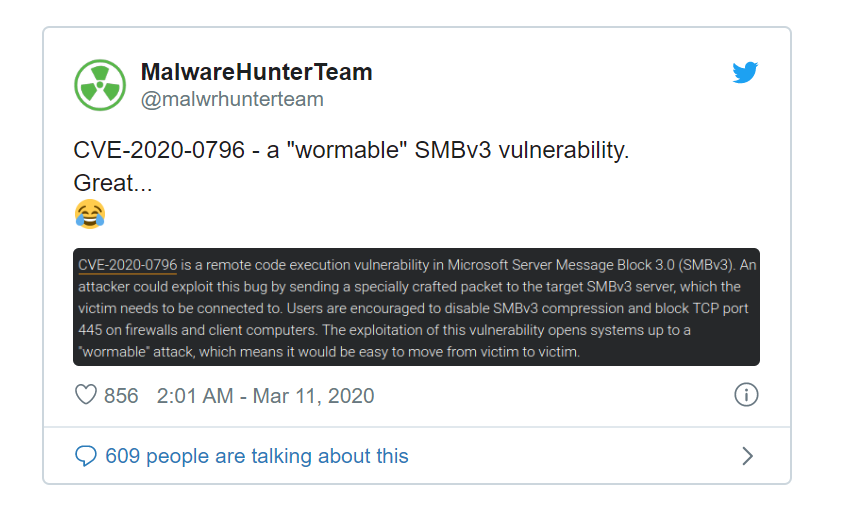

跟踪为CVE-2020-0796的问题 是服务器消息块3.0(SMBv3)网络通信协议中的远程预执行代码漏洞,IT巨头将不会在2020年3月补丁程序星期二解决此问题。

CVE-2020-0796漏洞的技术细节已经公开,但安全公司Cisco Talos和Fortinet在其网站上发布了此问题的描述。

该漏洞是由SMBv3处理恶意制作的压缩数据包,远程, 未经认证 攻击者可能利用此漏洞在应用程序的上下文中执行任意代码。

“这表示攻击企图利用Microsoft SMB服务器中的缓冲区溢出漏洞。该漏洞是由于易受攻击的软件处理恶意制作的压缩数据包时发生的错误而引起的。遥控器未经认证攻击者可以利用此漏洞在应用程序的上下文中执行任意代码。” 阅读Fortinet发布的建议。

CVE-2020-0796漏洞影响运行Windows 10版本1903,Windows Server版本1903(服务器核心安装),Windows 10版本1909和Windows Server版本1909(服务器核心安装)的设备。根据Fortinet,其他Microsoft版本应受到影响。

知识的存在 蠕虫的 影响SMB协议的缺陷正在警告专家,他们担心新一轮的 想哭 和类似NotPetya的攻击。

在等待将解决此问题的安全更新之前,Cisco Talos的专家建议禁用SMBv3压缩并阻止客户端计算机和防火墙上的445 TCP端口以缓解此问题。

根据BleepingComputer的说法,尽管Microsoft并未共享禁用SMBv3压缩的官方方法,但是Foregenix Solutions架构师Niall Newman 在分析了Srv2.sys文件后可以找到可以通过以下方法完成的工作:

1.转到HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Services \ LanManWorkstation \ Parameters。2

.创建一个名为DWORD的值

。3.将其值设置为0。”

2020年3月10日更新

“ Microsoft通过Microsoft Server Message Block 3.1.1(SMBv3)协议处理某些请求的方式意识到了远程执行代码漏洞。成功利用此漏洞的攻击者可以在目标SMB服务器或SMB客户端上执行代码。” 读取咨询由Microsoft发布。

为了利用针对SMB服务器的漏洞,未经身份验证的攻击者可以将特制数据包发送到目标SMBv3服务器。为了利用针对SMB客户端的漏洞,未经认证 攻击者将需要配置恶意的SMBv3服务器,并诱使用户连接到该服务器。”

Windows SMBv3 CVE-2020-0796漏洞的更多相关文章

- windows 快捷方式(.lnk)代码执行漏洞(CVE-2017-8464 )[附EXP生成工具]

最近看到网上曝光了一个windows远程代码执行的漏洞,黑客可以通过一个快捷方式在用户电脑上执行任意指令,于是便对该漏洞进行了部分分析. 1. 漏洞描述: MicrosoftWindows .LNK ...

- [转帖]Windows DHCPServer远程代码执行漏洞分析(CVE-2019-0626)

Windows DHCPServer远程代码执行漏洞分析(CVE-2019-0626) ADLab2019-03-15共23605人围观 ,发现 4 个不明物体安全报告漏洞 https://www.f ...

- windows提权常用系统漏洞与补丁编号速查对照表

#Security Bulletin #KB #Description #Operating System CVE-2020-0787 [Windows Background Intelligent ...

- Windows SMBv3 CVE-2020-0796 漏洞分析和l漏洞复现

0x00 漏洞描述 漏洞公告显示,SMB 3.1.1协议中处理压缩消息时,对其中数据没有经过安全检查,直接使用会引发内存破坏漏洞,可能被攻击者利用远程执行任意代码.攻击者利用该漏洞无须权限即可实现远 ...

- CVE-2020-0796(Windows SMBv3) RCE漏洞复现

CVE-2020-0796 攻击机:win10:192.168.205.1 靶机win10:192.168.205.132 关闭defender防火墙 0x01 影响版本 Windows 10 190 ...

- SMBv3空指针引用dos漏洞复现

0x01 前言 去年年底,当设置一个模拟器来定位SMB协议时,发现了一个如此简单而又非常有效的攻击大型企业的漏洞.TL; DR:一个拒绝服务错误允许BSOD协议向Windows 8.1和Windows ...

- SMBv3远程代码执行漏洞复现(CVE-2020-0796)

漏洞基本信息 服务器消息块(SMB),是一个网络通信协议,用于提供共享访问到文件,打印机和串行端口的节点之间的网络上.它还提供了经过身份验证的进程间通信机制.SMB的大多数用法涉及运行Microsof ...

- 老生常谈:Windows的7类安全漏洞

这是篇比较老的文章,但是现在翻出来发下,还是会让大家对Windows的安全漏洞有所了解.建议大家阅读<软媒原创:如何从根上保证电脑安全.不中毒>. 目前微软系列产品中,危害计算机安全的漏洞 ...

- Windows Shell远程执行代码漏洞((CVE-2018-8414)复现

0x00 SettingContent-ms文件介绍 .SettingContent-ms是在Windows 10中引入的一种文件类型,它的内容是XML格式进行编写的,主要用于创建Windows设 ...

随机推荐

- 扩增|feather evolution

Wool vs feather 扩增方法:1.Gene Duplication2.Genome Duplication3.Cluster 哺乳动物毛发和鸟类的羽毛,都来自于角蛋白. 羽毛进化图 DNA ...

- 【SpringCloud】Eureka入门与原理

为了开发效率高效和业务逻辑清晰,越来越多的项目采用分布式系统.分布式最重要的就是注册中心了.Eureka是SpringCloud原生提供的注册中心,来look一波吧. 超光速入门 服务端 引入依赖: ...

- laravel如何输出最后一条执行的SQL

\DB::connection()->enableQueryLog(); // 开启查询日志 \DB::table('xxx'); // 要查看的sql $queries = \DB::getQ ...

- android完整资讯App、Kotlin新闻应用MVP + RxJava + Retrofit + Dagger2、优雅区间选择器等源码

Android精选源码 Android完整资讯客户端源码 android展示注册进度效果源码 Android Wifi热点数据传输Socket 通信示例源码 Android Dota的辅助信息app源 ...

- sqlserver命令创建数据库和表 demo

由于sqlserver用起来很不爽 可以尝试用vscode+sqlserver插件玩玩 友情提示 在vscode中新建一个.sql 并配置好与sqlserver的连接 利用sql会有提示创建表 数据库 ...

- Redis 总结精讲 看一篇成高手系统

转自:https://blog.csdn.net/hjm4702192/article/details/80518856 本文围绕以下几点进行阐述 1.为什么使用redis2.使用redis有什么缺点 ...

- Java完成生产者消费者模型

生产者和消费者模型,是多线程中的典型模型,这里使用Java完成该模型 ServerTest.java 生产者代码 package com.orange.threadmodel; import java ...

- 《自动化平台测试开发-Python测试开发实战》新书出版了

首先 第一本书,当初在百度阅读初步写了个电子版,刚一上线不久即收到了数百位读者朋友阅读收藏购买,于是顺利成章就出版了纸质书. <软件自动化测试开发>认真看过的读者应该都知道,介绍的主要是自 ...

- 吴裕雄--天生自然KITTEN编程:忍者追宝

- 分布式ID生成策略 · fossi

分布式环境下如何保证ID的不重复呢?一般我们可能会想到用UUID来实现嘛.但是UUID一般可以获取当前时间的毫秒数再加点随机数,但是在高并发下仍然可能重复.最重要的是,如果我要用这种UUID来生成分表 ...