深入分析.NET应用程序SQL注入【危害】

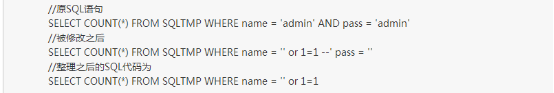

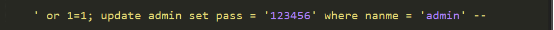

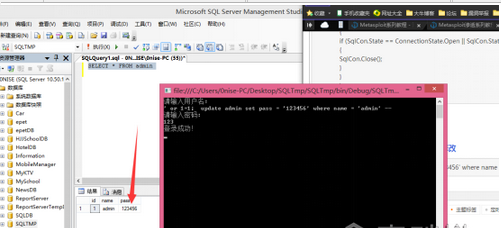

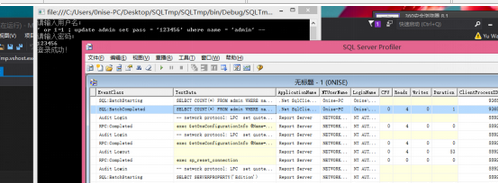

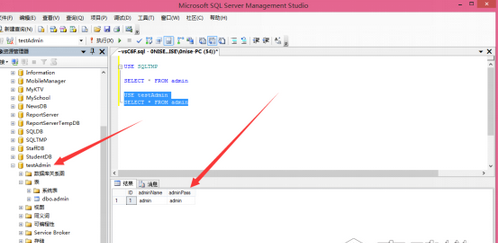

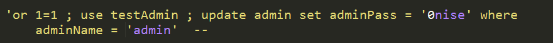

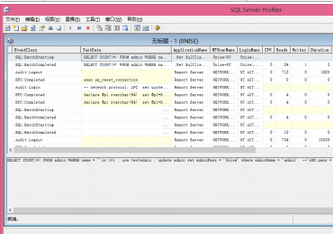

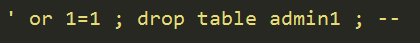

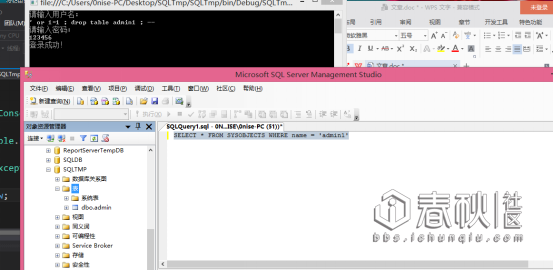

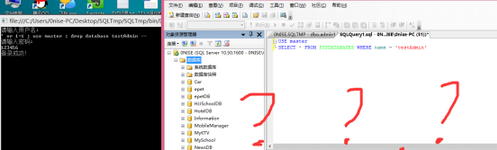

那么我们来想想既然我们可以修改掉我们SQL语句那么我们是不是可以在加一条SQL语句?

using System;

using System.Collections.Generic;

using System.Linq;

using System.Text;

using System.Threading.Tasks;

using System.Data;

using System.Data.SqlClient; namespace SQLTmp

{

class Program

{

//数据库连接字符串

public static String strCon = "Data Source=.;Initial Catalog=SQLTMP;Integrated Security=True";

//创建数据库连接对象

static SqlConnection SqlCon = new SqlConnection(strCon);

static void Main(string[] args)

{

Console.WriteLine("请输入用户名:");

String name = Console.ReadLine();

Console.WriteLine("请输入密码:");

String pass = Console.ReadLine();

try

{

Program p = new Program();

//打开数据库连接

p.Open();

string sql = "SELECT COUNT(*) FROM admin WHERE name = '" + name + "'AND pass = '" + pass + "'";

SqlCommand sqlcom = new SqlCommand(sql, SqlCon);

int i = (int)sqlcom.ExecuteScalar();

if (i > )

{

Console.WriteLine("登录成功!");

}

else

{

Console.WriteLine("登录失败!");

}

Console.ReadLine();

}

catch (Exception)

{

throw;

}

finally

{

//关闭数据库连接

pass.Clone();

}

}

//打开数据库连接

public void Open()

{

//关闭状态下打开数据库连接

if (SqlCon.State == ConnectionState.Closed)

{

SqlCon.Open();

}

//中断情况下打开数据库连接

if (SqlCon.State == ConnectionState.Broken)

{

//关闭

SqlCon.Close();

SqlCon.Open();

}

}

//关闭数据库连接

public void Close()

{

if (SqlCon.State == ConnectionState.Open || SqlCon.State == ConnectionState.Broken)

{

SqlCon.Close();

}

}

}

}

这是我们上一篇文章中的C#代码。

我们可以来看看一次执行多条SQL语句.

|

数据库

|

作用

|

|

Master

|

Master数据库记录SQL Server 系统的所有系统级别信息,包括如下三类:

l 所有的登录账户和系统配置设置

l 所有其他的数据库及数据库文件的设置

l SQL Server的初始化信息

|

|

Tempdb

|

Tempdb数据库保存所有的临时表和临时存储过程,以及临时生成的工作表

Tempdb数据库在SQL Server每次启动时都重新创建

|

|

Model

|

Model数据库可用于在系统上创建所有的数据库的模版,例如,使用SQL语句创建一个新的空白数据库,将使用默认中规定的默认值来创建

|

|

Msdb

|

Msdb数据库提供SQL Sever代理程序调度警报、作业以及记录操作时使用,另外有关数据库备份和还原,也会写在该数据库里面

|

|

Resource

|

Resource数据库是一个特殊的数据库,并且是一个只读的数据库,它包含了SQL Server中的所有的系统对象,这些对象物理上存在Resource数据库,但是在逻辑上,它们却出现在每个数据库的sys架构中,所以,Resource数据库是”隐藏”了的数据库,我们无法使用查看所有数据库的SQL命令等方法它

|

深入分析.NET应用程序SQL注入【危害】的更多相关文章

- SQL注入原理&分类&危害&防御

SQL是什么? 结构化查询语句 SQL注入是什么? 是一种将SQL 语句插入或添加到用户输入的参数中,这些参数传递到后台服务器,加以解析并执行 造成注入的原因/原理? 1.对用户输入的参数没有进行严格 ...

- WebGoat学习——SQL注入(SQL Injection)

SQL注入(SQL Injection) 所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令.攻击者通过web请求提交带有影响正 ...

- 20169221 2016——2017《网络攻防》SQL注入

准备知识 1.SQL语言 结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询.更新和管理关系 ...

- 20169205 2016-2017-2 实验四 SQL注入实验

20169205 2016-2017-2 实验四 SQL注入实验 实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框. ...

- 20169214 2016-2017-2 《网络攻防实践》第十一周实验 SQL注入

20169214 2016-2017-2 <网络攻防实践>SQL注入实验 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表 ...

- 二阶SQL注入理解与体会

一:SQL注入分类 SQL注入一般分为两类:一阶SQL注入(普通SQL注入),二阶SQL注入 二:二者进行比较 0x01:一阶SQL注入: 1:一阶SQL注入发生在一个HTTP请求和响应中,对系统的攻 ...

- 20169219 SQL注入实验报告

实验介绍 SQL注入技术是利用web应用程序和数据库服务器之间的接口来篡改网站内容的攻击技术.通过把SQL命令插入到Web表单提交框.输入域名框或页面请求框中,最终欺骗服务器执行恶意的SQL命令. 在 ...

- sql注入原理及解决方案

sql注入原理 sql注入原理就是用户输入动态的构造了意外sql语句,造成了意外结果,是攻击者有机可乘 SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的 ...

- MySql(四)SQL注入

MySql(四)SQL注入 一.SQL注入简介 1.1 SQL注入流程 1.2 SQL注入的产生过程 1.2.1 构造动态字符串 转义字符处理不当 类型处理不当 查询语句组装不当 错误处理不当 多个提 ...

随机推荐

- docker 容器 详解

docker run ## 创建一个新容器 [root@localhost ~]# docker run --help Usage: docker run [OPTIONS] IMAGE [COMM ...

- Selenium 汇总

- gulp打包普通项目

第一步:npm init 生成一个page.json第二步建立一个gulpfile.js文件主要是写这个文件 var gulp = require('gulp'), rev = require('gu ...

- ztree实现中国省市区树形,可多选

首先表 CREATE TABLE `sys_area` ( `id` INT(11) NOT NULL COMMENT '编号', `parent_id` INT(11) NOT NULL COMME ...

- handle java

关于java中的引用 我觉得在"think in java"这本书里面讲得很好 在那本书里 他们把引用叫做"句柄"(Handle) java中就是用" ...

- skynet记录2:模块简介

稍后填坑 bson.so client.so lpeg.so md5.so skynet.so sproto.so gate.so harbor.so logger.so snlua. ...

- Javaweb拦截器

http://blog.csdn.net/reggergdsg/article/details/52962774

- 处理 NCBI taxonomy tree

1. etetoolkit : github 官网:https://github.com/etetoolkit/ete 官网:http://etetoolkit.org/ 2. taxonkit gi ...

- 刷shipid 简便方法

将表中的数据手动更改: select * from cmpps025 where pino = ''; insert into cmpps025 select ncmp, pino, pono, i ...

- C#替换文件中特定字符串,按照原来的编码格式保存

private void button1_Click(object sender, EventArgs e) { var txt1 = "E:\\Temp\\local"; str ...