[安全转帖]浅析安全威胁情报共享框架OpenIOC

浅析安全威胁情报共享框架OpenIOC

https://www.freebuf.com/sectool/86580.html Indicator of compromise

Outline:

1. Instruduction

2. IOC & OpenIOC

3. IOC Functionality

4. OpenIOC对行为的描述

5. IOCs in the Investigative Lifecycle

6. OpenIOC Tools

一、OpenIOC背景介绍

在当今的安全威胁环境下,为了应对更加复杂的攻击(如APT),如何便捷地分享、交流安全情报成为针对特定目标攻击检测、响应和防止的关键问题。传统地解决方案是先从主机或者网络中收集威胁情报信息,然后采用特定的技术规范描述,形成书面的报告分发共享给其它相关人员。这种做法最明显的问题是时间延迟非常高。因为即使在一个组织内部,情报共享的效率完全依赖于员工阅读和分发报告的能力,每次消息的传递都在增加安全事件的响应延迟。因此常见的情况是,当组织开始对事件响应时,所依据的信息往往已经过时,而且攻击早已在网络中蔓延造成了损失。

基于此,MANDIANT公司基于多年的数字取证技术的积累,将使用多年的情报规范开源后形成OpenIOC(Open Indicator of Compromise)框架,作为现实可用的安全情报共享规范。OpenIOC本身是一个记录、定义以及共享安全情报的格式,它可以帮助你借助机器可读的形式实现不同类型威胁情报的快速共享。OpenIOC本身是开放、灵活的框架,因此你随时可以根据发现添加新的情报,完善你的IOC(Indicator of Compromise)。

【关于MANDIANT】

该公司被众人所知是从其发布报告称中国RPC针对美国进行APT攻击开始。其具有以下几个特点:

1. MANDIANT创始人系特工出身:Kevin Mandia于2004年创立该公司,目的是帮助企业侦测、快速反应可能存在的网络入侵。Kevin有20年的信息安全从业经历,曾工作与五角大楼第七通信部任计算机安全官员,之后又加入了美国空军特别调查办公室(AFOSI);

2. MANDIANT公司开在中情局附近,而大多数安全公司都是扎堆在西海岸;

3. MANDIANT是获得FBI承认的“具备参与执法资格”的公司;

4. MANDIANT的业务主要是安全事件响应,现已被FireEye收购;

二、IOC与OpenIOC

IOC(Indicator of Compromise)是MANDIANT在长期的数字取证实践中定义的可以反映主机或网络行为的技术指示器;而OpenIOC是一套威胁情报共享的标准,通过遵循该标准,我们可以建立IOC的逻辑分组,实现威胁情报的交流共享,比如事件响应团队可以使用OpenIOC的规范编写多个IOCs来描述一个威胁的技术共性。

OpenIOC主要使用XML(Extensible Markup Language)来实现,XML语言提供了丰富、灵活的格式来将数据表示成可机读的形式。通常在使用OpenIOC时会定义自己的指示器属性表(Indicator Term Documens),里面列出了要使用的诸多属性,当然也可以根据自己的需要添加新的属性描述。

三、OpenIOC规范描述

OpenIOC通过XML来实现,每个IOC实质都是一个复合指示器,通常我们会将多个Indicator组合到一起作为一个IOC(Indicator of Compromise),最终在形式上IOC就是一个复合表达式,当表达式值为真时的,则该IOC命中(如作为攻击IOC,命中时表示该机器存在Compromise可能)。具体来说,我们需要明确一下几个术语:

表达式(Expression):定义了一个条件,当为真值时,表明存在一个入侵行为;

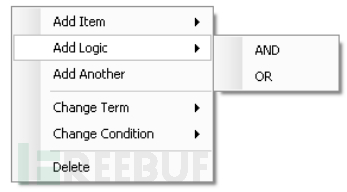

简单表达式(Simple Expression):没有使用AND或OR两种逻辑运算符的表达式;

复杂表达式(Complex Expression):多个简单表达式通过AND或OR连接;

攻击指示器(IOC):多个表达式的连接,可以是简单表达式、复杂表达式;

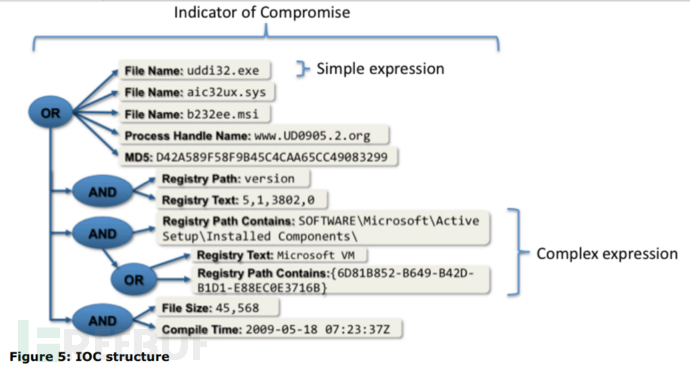

如图1-IOC Structure:

顶级逻辑为OR运算,下层的每个逻辑运算符AND或OR只作用于其子元素,如第一个AND运算只作用于Registry Path: version和Registry Text: 5, 1, 3802, 0;

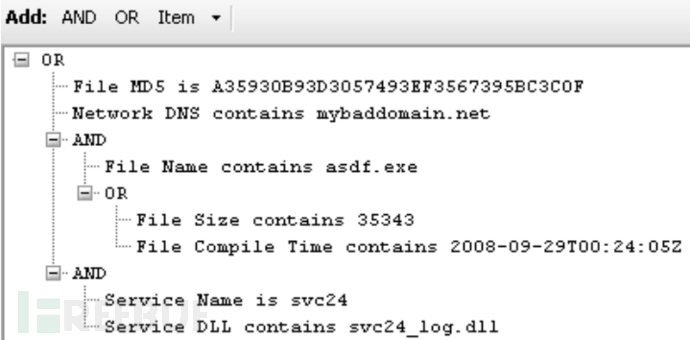

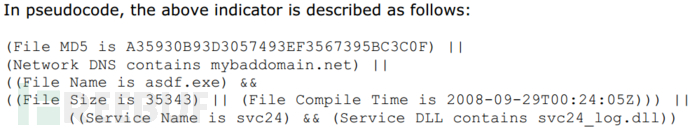

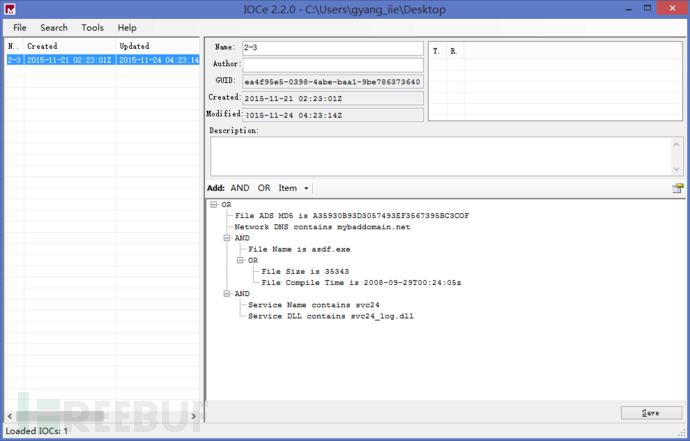

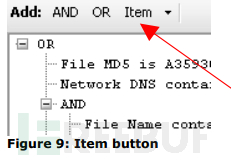

我们通过图2和图3来说明IOC表达式的实际含义:

图2-Logic branch example:

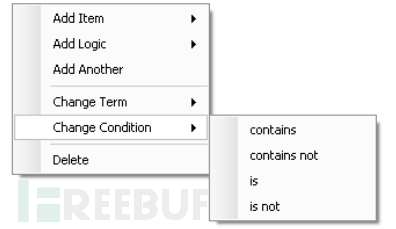

每个表达式的条件有contains|contains not|is|is not四种;图2从文件名、大小、编译时间以及网络DNS和服务名、DLL等方面对行为进行了刻画。

图3-Indicator Expression:

上述IOC实际存储在一个XML文件中,类型名为ioc,具体格式如图4:

由图中可以看出,IOC的XML标签并不多,刻画的细度主要通过设置不同的属性(IndicatoreItem)来实现,通过模块化的逻辑结构,可以随时根据获得的信息和知识进行IOC优化调整。IOC用到的基本XML标签如下:

< ioc>:用于标识一个IOC对象;

< definition>:用于定义具体的Indicator:

< Indicator>:用于包含多个IndicatorItem;

< IndicatorItem>:用于描述一个具体的属性,其id值标识该属性,condition表明该表达式成立条件;

< Context>:用于定义属性的大类和子类,标记属性名,如document="FileItem" search="FileItem/SizeInBytes", 最后的“mir”是MANDIANT Intelligence Response的缩写;

< Content>:用于定义属性值的类型以及属性值,如type="int" ,大小为35343;

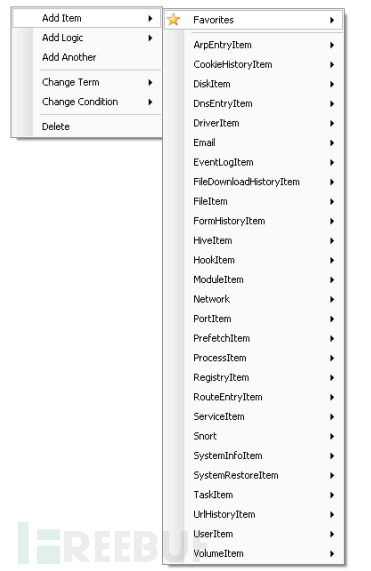

OpenIOC定义的XML标签主要就是以上几种,其对行为的刻画主要通过复杂丰富的IndicatorItem来体现,如图5所示:

四、OpenIOC对行为的刻画

OpenIOC对于行为的刻画主要依靠其IndicatorItem来实现,基于其在数字取证领域的多年实践,OpenIOC为我们提供了丰富、细化的行为描述属性。

OpenIOC一共提供了27类属性,分别是:

ArpEntryItem

CookieHistoryItem

DiskItem

DnsEntryItem

DriverItem

EventLogItem

FileDownloadHistoryItem

FileItem

FormHistoryItem

HiveItem

HookItem

ModuleItem

Network

PortItem

PrefetchItem

ProcessItem

RegistryItem

SerivceItem

Snort

SystemInfoItem

SystemRestoreItem

TaskItem

UrlHistoryItem

UserItem

VolumItem

针对上述每个大类,又可以细分出诸多小属性,比如以DiskItem为例,又细分为:

Disk Name

Disk Partition Length

Disk Partition Number

Disk Partition Offset

Disk Partition Type

Disk Size

更多详细的属性说明在其官方文档中,除了列表中列出的属性,OpenIOC还支持自定义该格式的属性:

CommonIOCterms:http://openioc.org/terms/Common.iocterms

CurrentIOCterms:http://openioc.org/terms/Current.iocterms

五、IOC工作流程

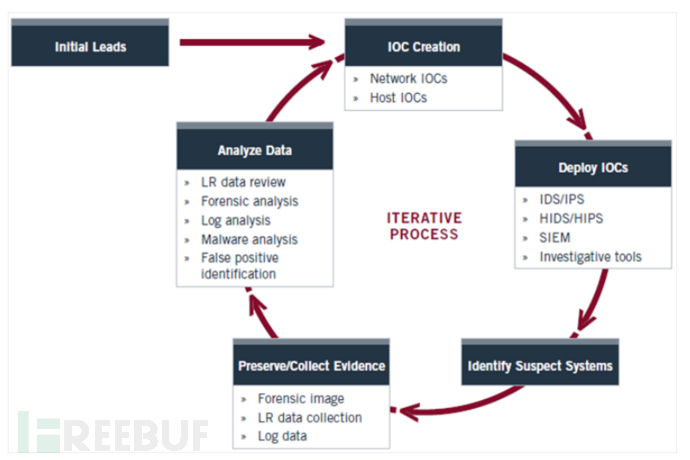

MANDIANT主要在事件响应与数字取证领域使用IOCs,主要分为以下几个步骤:

获取初始证据:根据主机或网络的异常行为获取最初的数据;

建立主机或网络的IOCs:分析初步获得的数据,根据可能的技术特征建立IOCs;

在企业中部署IOCs:在企业的其它机器或网络中部署IOCs,开始检测;

发现更多的可疑主机;

IOCs优化:通过初步检测可获取的新证据,并进行分析,优化已有的IOCs;

六、OpenIOC工具

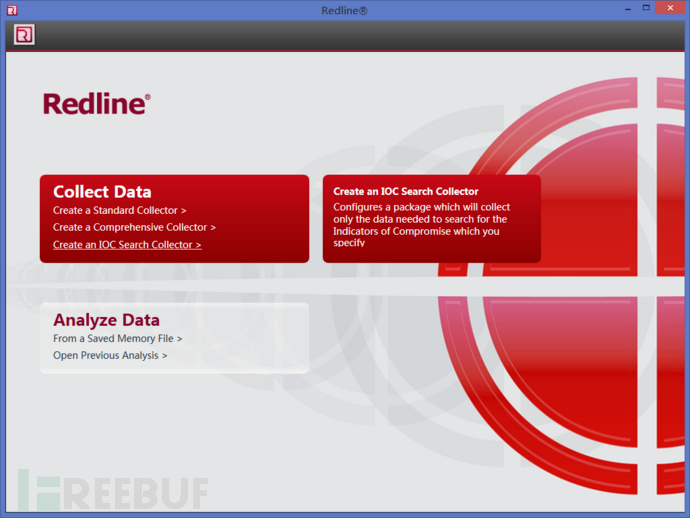

MANDIANT已经为OpenIOC开发了免费的使用工具,主要是IOCeditor和Redline两个工具。其中IOCeditor用来建立IOCs,而Redline负责将IOCs部署到HOST上收集信息后进行分析。主要过程如下:

运行Mandiant IOCe.exe,打开IOCeditor编辑器窗口,选择要编辑的IOC文件或新建IOC文件;

为现有的IOC添加IndicatorItem;

设定表达式条件;

设定AND或OR运算符;

保存成为.ioc文件;

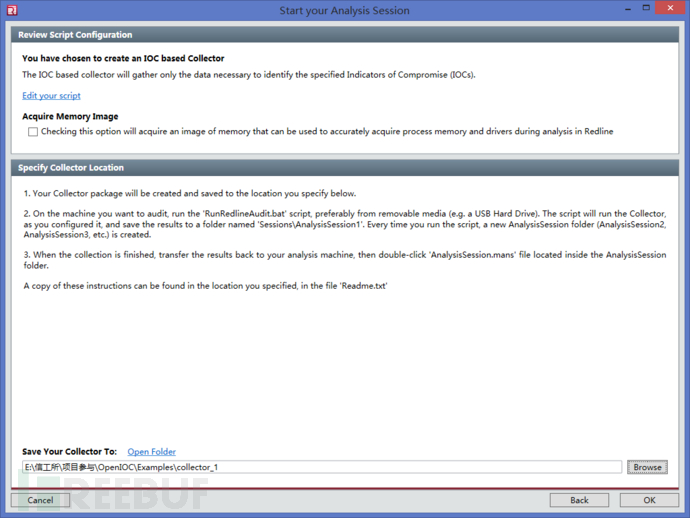

接下来,需要将已经保存的.ioc文件生成collector部署到目标Host上,主要依靠Redline提供的IOCs部署功能:

首先运行Redline.exe选择“Create an IOC Search Collector”:

其次选择已经保存好的IOC文件,设定collector生成位置:

最后将生成的collector部署到目标机器上,运行脚本RunRedlineAudit.bat,完成后会在Sessions目录中保存收集的数据,可以在Redline中打开中进行分析;

七、小结

OpenIOC是一个开放灵活的安全情报共享框架,利用OpenIOC,重要的安全情报可以在多个组织间迅速传递,从而极大缩短检测到响应的时间延迟,提升紧急安全事件响应与安全防范的能力。但是由于其发展自数字取证领域,因此分析基本基于硬盘镜像的思想,即就系统的某一个时刻的状态进行分析

主要内容参考OpenIOC的官方文档:

AnIntroductiontoOpenIOC.pdf

IOCeUserGuide.pdf

ReadlinUserGuider.pdf

[安全转帖]浅析安全威胁情报共享框架OpenIOC的更多相关文章

- PJzhang:国内常用威胁情报搜索引擎说明

猫宁!!! 参考链接: https://www.freebuf.com/column/136763.html https://www.freebuf.com/sectool/163946.html 如 ...

- 微软威胁情报中心总经理的十句话——From John Lambert——太精辟了.......

微软威胁情报中心总经理 John Lambert的十句话 1. What is the most ...

- 深入理解.NET Core的基元(二) - 共享框架

原文:Deep-dive into .NET Core primitives, part 2: the shared framework 作者:Nate McMaster 译文:深入理解.NET Co ...

- 深入 .NET Core 基础 - 2:共享框架

深入 .NET Core 基础 - 2:共享框架 原文地址:https://natemcmaster.com/blog/2018/08/29/netcore-primitives-2/ 共享框架从 . ...

- [转帖]浅析java程序的执行过程

浅析java程序的执行过程 转帖来源: https://www.cnblogs.com/wangjiming/p/10315983.html 之前学习过 这一块东西 但是感觉理解的不深刻. copy一 ...

- [转帖]浅析Servlet执行原理

浅析Servlet执行原理 原贴地址: https://www.cnblogs.com/wangjiming/p/10360327.html 原作者画的图挺好. 自己之前看过iis的一些配置文档 但是 ...

- [转帖] 从零开始编写自己的C#框架(27)——什么是开发框架

从零开始编写自己的C#框架(27)——什么是开发框架 http://www.cnblogs.com/EmptyFS/p/4105713.html 没写过代码 一直不清楚 框架的含义 不过看了一遍 也没 ...

- Owin+ASP.NET Identity浅析系列(三)框架结构分析

在今天,读书有时是件“麻烦”事.它需要你付出时间,付出精力,还要付出一份心境.--仅以<Owin+ASP.NET Identity浅析系列>来祭奠那逝去的…… 前两篇博客仅仅说了下功能如何 ...

- 浅析Java的Frok/Join框架

一丶Fork/Join框架产生背景: 随着并发需求的不断提高和硬件的不断发展,程序并行执行仿佛就提上日程上来了,伟大的毛主席就说过:"人多力量大",所以如果一件事可以分配给多个人同 ...

随机推荐

- 【重学计算机】计组D3章:运算方法与运算器

1. 定点数运算及溢出 定点数加减法:减法化加法,用补码直接相加,忽略进位 溢出:运算结果超出了某种数据类型的表示范围 溢出检测方法:统一思想概括为正正得负或负负得正则溢出,正负或负正不可能溢出 方法 ...

- jenkins定位GitLab推送的最新Webhook中push event来自哪一个分支

转载请标明出处:http://www.cnblogs.com/zblade/ 一.调研目的 jenkins可以和GitLab搭档,每当GitLab上有commit的时候,都可以触发jenkins执行相 ...

- 一段JAVA代码了解多线程,JUC、CAS原子性操作。

@Test public void testPaceController_multiThread() throws InterruptedException { final PaceControlle ...

- 并发系列(2)之 ThreadLocal 详解

本文将主要结合源码讲述 ThreadLocal 的使用场景和内部结构,以及 ThreadLocalMap 的内部结构:另外在阅读文本之前只好先了解一下引用和 HashMap 的相关知识,可以参考 Re ...

- spring-boot-2.0.3源码篇 - @Configuration、Condition与@Conditional

前言 开心一刻 一名劫匪慌忙中窜上了一辆车的后座,上车后发现主驾和副驾的一男一女疑惑地回头看着他,他立即拔出枪威胁到:“赶快开车,甩掉后面的警车,否则老子一枪崩了你!”,于是副驾上的男人转过脸对那女的 ...

- C++项目中采用CLR的方式调用C#编写的dll

1.注意事项:在编写C#DLL类库时,最好不要出现相同的命名空间,否则在C++中调用可能会出现编译错误.2.将C#的源码生成的“dll”文件复制到C++项目中的Debug目录下3.将C++项目属性设置 ...

- ## 本篇文章对linux常用的一些命令做一下总结,如有需要补充以及不懂得地方,请在下方留言 适合于linux初学者,以及对命令掌握不牢的用来备忘

本篇文章对linux常用的一些命令做一下总结,如有需要补充以及不懂得地方,请在下方留言 适合于linux初学者,以及对命令掌握不牢的用来备忘一,磁盘管理1.显示当前目录位置 pwd2.切换目录 cd ...

- java开发注解总结笔记

目录 1.最基础注解(spring-context包下的org.springframework.stereotype) 1.1.@Controller @Service @Repository @Co ...

- js之制作简易红绿灯

HTML代码: 在一个div容器内,设置3个span <body> <div id="i1"> <span class="light red ...

- Android SingleTask使用注意点

在ActivityA中,startActivityForResult到ActivityB,其中ActivityB设置为SingleTask. 那么在实际出现的现象为: ActivityA的onActi ...