[zhuan]Android安全讲座第九层(二) 内存dump

http://sunzeduo.blog.51cto.com/2758509/1409450

近来android上越来越多的应用对自身的保护机制加强了重视,主要表现在几个方面。

1 dex加壳

2 so加壳

3 dex藏在so中,在适当的时候释放。

这是技术上一个进步,并且还有一些专业的公司提供了整个安全的解决方法,比如防ptrace,或者加密dex文件等。但是不管如何,在技术层面,cpu要

运行的指令还必须是cpu能够支持的,除非不考虑效率利用复杂的动态内存机制来保护代码,一般情况下,加载内存的so或者dex等文件还都是原生态的

cpu可以执行的指令集。

因为有时候骇客要破解你精心涉及的算法是一件很麻烦的事情,他要求一条一条的看枯燥的汇编代码,不是达不到,而是效率特别低。所以这个时候内存dump却是骇客们经常采用的一种手段了。

linux下的内存dump离不开

ptrace,所以有些安全方案直接防止别的进程对其ptrace,主要手段就是ptrace住自己。即便如此,依然有孜孜不倦的骇客成功绕开了防止

ptrace的保护机制,关于这方面的事情,我以后有时间在专门写一篇文章分享。今天只讲如何内存dump,内存dump需要的ptrace目标进程。

为了方便我个人的使用,我编写了一个memdump工具,这是一个elf的可执行文件,在android系统下adb shell进去以后直接可以执行。首先说一下这个工具的用法。

|

1

2

3

|

shell@android:/ # memdumpusage: memdump pid start_addr end_addr filaname255|shell@android:/ # |

用法十分简单,将memdump通过 adb push拷贝到你的手机里面,我是放在了/system/bin 下面了,这样我不用每次找路径,直接运行命令即可。

然后后面需要有4个参数

|

1

2

3

4

|

pid 要dump目标进程的进程号start_addr 要dump目标进程数据的虚拟起始地址end_addr 要dump目标进程数据的虚拟结束地址filename dump出来的数据要保存的文件名称(要求有路径) |

ok 介绍完了命令使用方法,下一步就具体操作一下如何使用的。

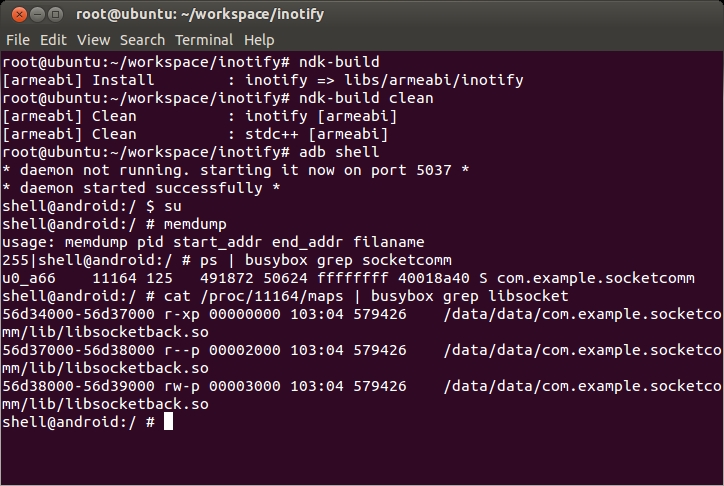

如图一

上图中我自己编写了一个 包名为 com.example.socketcomm 的apk应用,里面加载了一个 libsocketback.so的库,打开以后其进程号为 11164 ,通过查看其maps信息,发现其可执行的

代码段在

|

1

2

|

56d34000-56d37000 r-xp 00000000 103:04 579426 /data/data/com.example.socketcomm/lib/libsocketback.so |

这三个物理页面上

由于物理页面是以0x1000对其,我不知道这个so具体的大小,但是没有关系,先将其全部dump出来

再做处理。

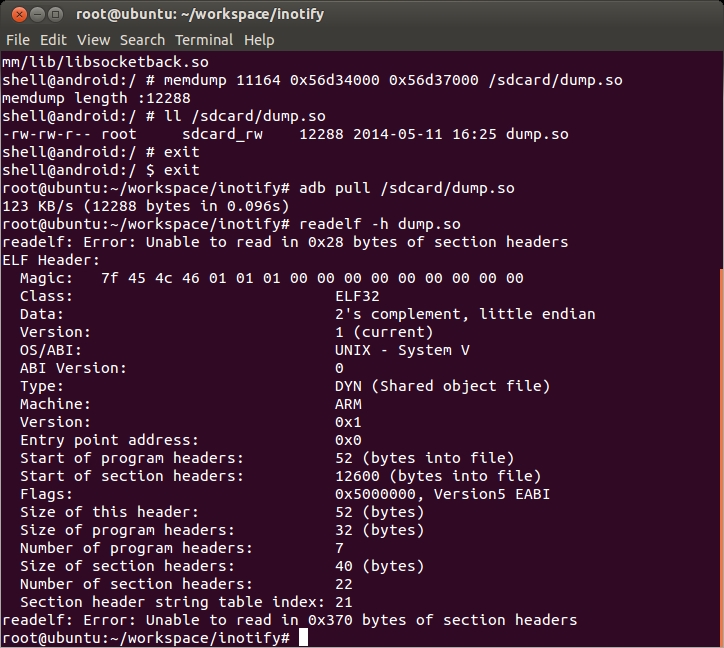

如上图,

memdump 11164 0x56d34000 0x56d37000 /sdcard/dump.so

通过这个命令将libsocketback.so dump到了 /sdcard/dump.so

然后退出adb cmdline 以后,通过 adb pull 将 /sdcard/dump.so 拉到linux host机器上

再使用 readelf -h dump.so 查看 elf文件头部,果然是

Type: DYN (Shared object file)

这个共享对象。

仔细的同学会看到

readelf: Error: Unable to read in 0x370 bytes of section headers

这条错误,产生的原因是 linux在加载so的时候是按照程序视图的方式加载的,主要关心的是

Start of program headers: 52 (bytes into file)

这

个开始的头部信息,对于链接方式的视图的 段名等数据并不敏感,所以直接从内存dump出来的数据,是没有 .symstrtab .symtab

.strtab

这些段的,所以解析错误也很正常。一般常用的修补so的方法是拿到原来的so,这个你只要有这个应用就应该能拿到,然后根据elf文件头部,找到

Start of section headers: 12600 (bytes into file)

段表在文件中的偏移地址,拼接一下文件即可,这个程序的编写需要对elf文件有一定的了解,回头我会根据自己的研究和学习补充一些elf格式相关的博文。

从本质来看,基本上这个时候的so中的指令都应该是符合业务逻辑的指令了,dex文件的提取同理,这个时候大家可以通过ida工具对其进行静态分析。

附件为:memdump工具,我压缩了一下,解压即可,关于源代码,谁有需要在下面留个邮箱,我发过去即可。

[zhuan]Android安全讲座第九层(二) 内存dump的更多相关文章

- Android安全讲座第九层(二) 内存dump

近来android上越来越多的应用对自身的保护机制加强了重视,主要表现在几个方面. 1 dex加壳 2 so加壳 3 dex藏在so中,在适当的时候释放. 这是技术上一个进步,并且还有一些专业的公司提 ...

- Android笔记--Bitmap(二)内存管理

Bitmap(二) 内存管理 1.使用内存缓存保证流畅性 这种使用方式在ListView等这种滚动条的展示方式中使用最为广泛, 使用内存缓存 内存缓存位图可以提供最快的展示.但代价就是占用一定的内存空 ...

- Android学习系列(37)--App调试内存泄露之Context篇(下)

接着<Android学习系列(36)--App调试内存泄露之Context篇(上)>继续分析. 5. AsyncTask对象 我N年前去盛大面过一次试,当时面试官极力推荐我使用AsyncT ...

- Android学习笔记_51_转android 加载大图片防止内存溢出

首先来还原一下堆内存溢出的错误.首先在SD卡上放一张照片,分辨率为(3776 X 2520),大小为3.88MB,是我自己用相机拍的一张照片.应用的布局很简单,一个Button一个ImageView, ...

- Android应用程序框架层和系统运行库层日志系统源代码分析

文章转载至CSDN社区罗升阳的安卓之旅,原文地址:http://blog.csdn.net/luoshengyang/article/details/6598703 在开发Android应用程序时,少 ...

- 5个Android开发中比较常见的内存泄漏问题及解决办法

android中一个对象已经不需要了,但是其他对象还持有他的引用,导致他不能回收,导致这个对象暂存在内存中,这样内存泄漏就出现了. 内存泄漏出现多了,会是应用占用过多的没存,当占用的内存超过了系统 ...

- android手机测试中如何查看内存泄露

(一) 生成.hprof文件生成.hprof 文件的方法有很多,而且Android 的不同版本中生成.hprof 的方式也稍有差别,我使用的版本的是2.1,各个版本中生成.prof 文件的方法请参考: ...

- Android 加载大图片到内存

本文演示android中图片加载到内存 首先设计界面: 代码如下: <LinearLayout xmlns:android="http://schemas.android.com/ap ...

- Android系列之网络(二)----HTTP请求头与响应头

[声明] 欢迎转载,但请保留文章原始出处→_→ 生命壹号:http://www.cnblogs.com/smyhvae/ 文章来源:http://www.cnblogs.com/smyhvae/p/ ...

随机推荐

- C++拷贝构造函数 的理解

#include <iostream> using namespace std; //拷贝构造函数的理解 class Point { public: Point(); Point(int ...

- Python3爬虫(十) 数据存储之非关系型数据库MongoDB

Infi-chu: http://www.cnblogs.com/Infi-chu/ 一.非关系型数据库NoSQL全程是Not Only SQL,非关系型数据库.NoSQL是基于键值对的,不需要经过S ...

- spring boot打包问题

java.lang.IllegalArgumentException: No auto configuration classes found in META-INF/spring.factories ...

- samba与apache配置使用

samba与apache根目录 1.直接将apache用户作为samba用户 2.给apache用户赋宇网站根目录的acl rwx权限 #注意 第一次不要加默认的权限 setfacl -m u:apa ...

- 海思NB-IOT的SDK添加AT指令方法

1. 首先打开app_at_cmd_parse.c文件,在文件的末尾找到,可在中间添加需要的代码 /查询电信自注册结果 {AT_FLAG_VISIABLE | AT_FLAG_LOGABLE, &qu ...

- I/O Handler的管理(3)

另外连接地址:http://blogs.readthedocs.org/zh_CN/latest/Handler_mgr.html 本章目录 I/O Handler的管理 IO句柄与Select_Re ...

- Qt 绘制汽车仪表 指针旋转锯齿问题

在前面几篇中出现的问题 http://blog.csdn.net/z609932088/article/details/53946245 这个是在QWidget下绘制的,出现了指针有锯齿的问题 后面开 ...

- mysql 5.7.18 源码安装笔记

之所以贴出这样一篇笔记呢?主要是因为很久之前,源码安装MySQL的时候,碰到了太多太多的坎坷. 如果你有兴趣进行源码安装,那么请不要以这篇文章为标准,因为每个人的及其环境等其他因素还是差距比较大的. ...

- Oracle数据库抽数神器toad

使用了toad,再也不怕抽数成各种 文件格式,以及添加分割的数据文件了.百度搜toad,

- Win10下Pytorch的安装和使用[斗之力三段]

简介: 看到paper的代码是用Pytorch实现的,试图理解代码,但是看不懂,只能先学一些基础教程来帮助理解.笔记本电脑配置较低,所以安装一个没有CUDA的版本就可以了.安装完之后,就可以跟着教程边 ...