java单向加密算法小结(1)--Base64算法

从这一篇起整理一下常见的加密算法以及在java中使用的demo,首先从最简单的开始.

简单了解

Base64严格来说并不是一种加密算法,而是一种编码/解码的实现方式.

我们都知道,数据在计算机网络之间是使用字节流的方式进行传递的,所有的信息都要最终转换为0101的二进制,这本身就涉及到编码,解码的应用.

Base64,顾名思义,是使用了64个基本的字符来对任意数据进行编码的一种实现方式,那既然有Base64,是不是也有Base32,Base16呢? 答案是没错,有.

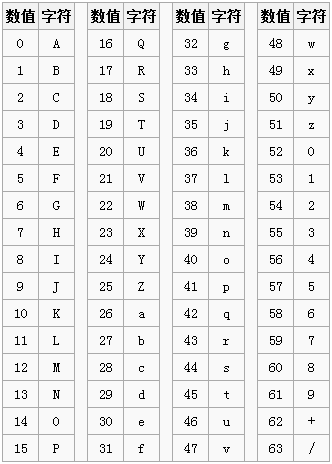

下面先看一下Base64的编码表:

由图可见,Base64使用了26个字母的大小写,也就是52个字符,再加上10个数字和两个特殊的"+","/"组成,一共64个字符,其中最后两个字符选取不一定总是这两个.

java代码实现

首先看代码,然后再细说Base64实现的原理和应用:

package com.wang.encryption;

import com.sun.org.apache.xerces.internal.impl.dv.util.Base64;

import sun.misc.BASE64Decoder;

import sun.misc.BASE64Encoder;

import java.io.IOException;

/**

* @author yogo.wang

* @date 2016/11/03-下午3:58.

*/

public class Base64Test { public static void main(String[] args) throws IOException { String msg="wang";

byte[] bys=msg.getBytes("utf-8"); /**

* 使用BASE64 加密(编码)

*/

//第一种方式

BASE64Encoder base64Encoder=new BASE64Encoder();

String s = base64Encoder.encodeBuffer(bys);

System.out.println(s);

System.out.println("---------------------");

//第二种方式

String s1 = Base64.encode(bys);

System.out.println(s1);

System.out.println("---------------------");

/**

* 使用BASE64 解密(解码)

*/

//第一种方式

BASE64Decoder base64Decoder=new BASE64Decoder();

byte[] bys2 = base64Decoder.decodeBuffer(s);

System.out.println(new String(bys2));

System.out.println("---------------------");

//第二种方式

byte[] bys3 = Base64.decode(s);

System.out.println(new String(bys3)); }

}

输出结果如下:

d2FuZw==

---------------------

d2FuZw==

---------------------

wang

---------------------

wang

原理和应用

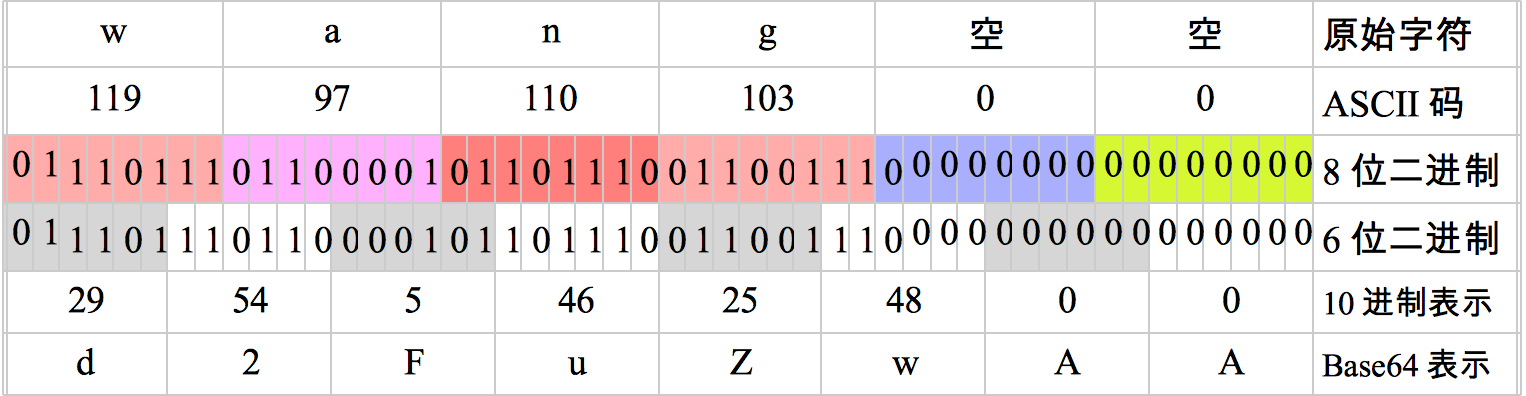

根据代码,可以看到,字符"wang"通过Base64的编码转化成了一个字符串"d2FuZw==",那么到底内部是怎么实现的呢?

Base64使用了64的字符,那么只需要6个二进制位就可以表示,但是一个Base64字符是8个二进制位的,即8Bit,也就是说Base64在6Bit的基础上在左边加了俩0,所有它的左边两位永远为0.

我们知道,一个字符是占了8位的,那怎么用6Bit表示8Bit的数呢,这好办,因为8和6的最小公倍数是24,那么,我用4个Base64的字符来表示3个常规的字符就可以了.

知道了这些,我们就可以来看看"wang"这个字符串是怎么被编码成"d2FuZw=="的了.

第一步:把常规字符转换为ASCII.

第二步:把ASCII码转为8位2进制

第三步:每6位2进制数划为一组

第四步:将2进制转为10进制

第五步:根据Base64编码表对应找出相应的字符

对应下面的图:

因为每三个常规字符,对应四个Base64字符,如果不够的话,会在后边补0,这里的"wang"是4个字符,不是3的整数倍,所以需要补0,那为什么编码的结果是"d2FuZw==",而不是"d2FuZwAA"呢?

原因其实也很简单,因为最后两个AA是没有实际意义的,并不携带有效信息,为了解码方便,Base64编码选择了使用"="来代替最后的"A",所以就是我们看到的"d2FuZw=="了.

通过以上的过程我们可以发现,其实Base64是一种编码方式而非加密方式,因为它的编码解码过程是完全可逆的,且不需要额外信息,你只要有一张Base64的编码表就可以了,所以,不要将他用于对数据的加密.

Base64的应用

说了这么多,好像还是不太明白这种编码有什么必须存在的理由.....

我们知道在计算机中任何数据都是按ascii码存储的,而ascii码的128~255之间的值是不可见字符。而在网络上交换数据时,比如说从A地传到B地,往往要经过多个路由设备,由于不同的设备对字符的处理方式有一些不同,这样那些不可见字符就有可能被处理错误,这是不利于传输的。所以就先把数据先做一个Base64编码,统统变成可见字符,这样出错的可能性就大降低了(这段来自知乎)。

不仅如此,比如说我们可以使用HTML来内嵌Base64编码的图片,这样就避免了不必要的外部资源加载,不过还是要量力而为,这种场景一般适用于尺寸比较小的图片,如果是高清图片,用这种方式会导致Base64编码后的字符串很大,反而影响加载速度.

java单向加密算法小结(1)--Base64算法的更多相关文章

- java单向加密算法小结(2)--MD5哈希算法

上一篇文章整理了Base64算法的相关知识,严格来说,Base64只能算是一种编码方式而非加密算法,这一篇要说的MD5,其实也不算是加密算法,而是一种哈希算法,即将目标文本转化为固定长度,不可逆的字符 ...

- Java加密技术(一)——BASE64与单向加密算法MD5&SHA&MAC

Java加密技术(一)——BASE64与单向加密算法MD5&SHA&MAC 博客分类: Java/Security Javabase64macmd5sha 加密解密,曾经是我一 ...

- BASE64与单向加密算法MD5&SHA&MAC

言归正传,这里我们主要描述Java已经实现的一些加密解密算法,最后介绍数字证书. 如基本的单向加密算法: BASE64 严格地说,属于编码格式,而非加密算法 MD5(Message Diges ...

- java Base64算法的使用

Base64是常见的网络加密算法,Base64编码可用于在HTTP环境下传递较长的标识信息.详见 Base64介绍 1 自定义的base64算法 Base64Encrypt.java public c ...

- 常用加密算法的Java实现(一) ——单向加密算法MD5和SHA

1.Java的安全体系架构 1.1 Java的安全体系架构介绍 Java中为安全框架提供类和接口.JDK 安全 API 是 Java 编程语言的核心 API,位于 java.sec ...

- MD5加密算法(信息摘要算法)、Base64算法

1 什么是MD5 信息摘要算法,可以将字符进行加密,每个加密对象在进行加密后都是等长的 应用场景:将用户密码经过MD5加密后再存储到数据库中,这样即使是超级管理员也没有能力知道用户的具体密码是多少:因 ...

- java基础---->Base64算法的使用

Base64是网络上最常见的用于传输8Bit字节代码的编码方式之一,可用于在HTTP环境下传递较长的标识信息.详细的Base64信息,可以参见维基百科:https://en.wikipedia.org ...

- java Base64算法

Base64算法并不是加密算法,他的出现是为了解决ASCII码在传输过程中可能出现乱码的问题.Base64是网络上最常见的用于传输8bit字节码的可读性编码算法之一.可读性编码算法不是为了保护数据的安 ...

- java基本加密算法

简单的java加密算法有: BASE64 严格地说,属于编码格式,而非加密算法 MD5(Message Digest algorithm 5,信息摘要算法) SHA(Secure Hash Algor ...

随机推荐

- 【.net 深呼吸】序列化中的“引用保留”

假设 K 类中有两个属性/字段的类型相同,并且它们引用的是同一个对象实例,在序列化的默认处理中,会为每个引用单独生成数据. 看看下面两个类. [DataContract] public class 帅 ...

- 采用EntityFramework.Extended 对EF进行扩展(Entity Framework 延伸系列2)

前言 Entity Framework 延伸系列目录 今天我们来讲讲EntityFramework.Extended 首先科普一下这个EntityFramework.Extended是什么,如下: 这 ...

- Electron使用与学习--(基本使用与菜单操作)

对于electron是个新手,下面纯属个人理解.如有错误,欢迎指出. 一.安装 如果你本地按照github上的 # Install the `electron` command globally ...

- 浏览器中用JavaScript获取剪切板中的文件

本文转自我的个人网站 , 原文地址:http://www.zoucz.com/blog/2016/01/29/get-file-from-clipboard/ ,欢迎前往交流讨论 在网页上编辑内容 ...

- Node.js:Buffer浅谈

Javascript在客户端对于unicode编码的数据操作支持非常友好,但是对二进制数据的处理就不尽人意.Node.js为了能够处理二进制数据或非unicode编码的数据,便设计了Buffer类,该 ...

- OEL上使用yum install oracle-validated 简化主机配置工作

环境:OEL 5.7 + Oracle 10.2.0.5 RAC 如果你正在用OEL(Oracle Enterprise Linux)系统部署Oracle,那么可以使用yum安装oracle-vali ...

- CSS 3学习——box-sizing和背景

box-sizing 在CSS 2中设置元素的width和height仅仅是设置了元素内容区的宽和高,元素实际的尺寸是margin + border + padding + 内容区. CSS 3(截止 ...

- FFmpeg 中AVPacket的使用

AVPacket保存的是解码前的数据,也就是压缩后的数据.该结构本身不直接包含数据,其有一个指向数据域的指针,FFmpeg中很多的数据结构都使用这种方法来管理数据. AVPacket的使用通常离不开下 ...

- WPF 普通属性变化通知

问题描述:使用ObservableCollection<OrderItem> source 给Datagrid.ItemsSource赋值,在后台更新source集合后,前台Datagri ...

- CSS3新特性应用之结构与布局

一.自适应内部元素 利用width的新特性min-content实现 width新特性值介绍: fill-available,自动填充盒子模型中剩余的宽度,包含margin.padding.borde ...