2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范

2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范

1 基础问题回答和实验内容

1.1基础问题回答

- (1)通常在什么场景下容易受到DNS spoof攻击。

- 连在相同网段内,有想要搞事情的人。

- 连接公共wif(很容易藏着坏蛋)

- (2)在日常生活工作中如何防范以上两攻击方法。

- 不要贪图一时节省流量而连接公共wifi,尤其是尽量不要在连接公共wifi的情况下使用一些需要输入用户名、密码的app或者网站。

1.2 实验内容

简单应用SET工具建立冒名网站

ettercap DNS spoof

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

请勿使用外部网站做实验

2 实验步骤

2.1 简单应用SET工具建立冒名网站

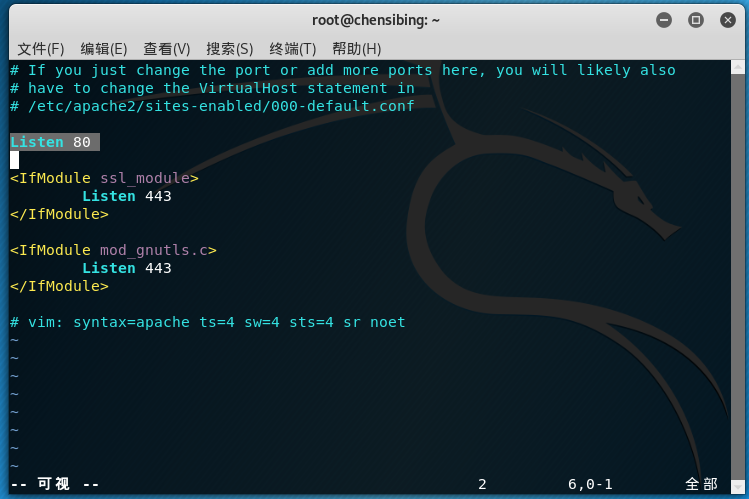

- 输入

netstat -tupln |grep 80查看80端口是否被使用,如果被使用的话,则使用kill + PID杀死进程 - 输入

sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,将端口改为http对应的80号端口

- 输入

apachectl start开启Apache服务 - 输入

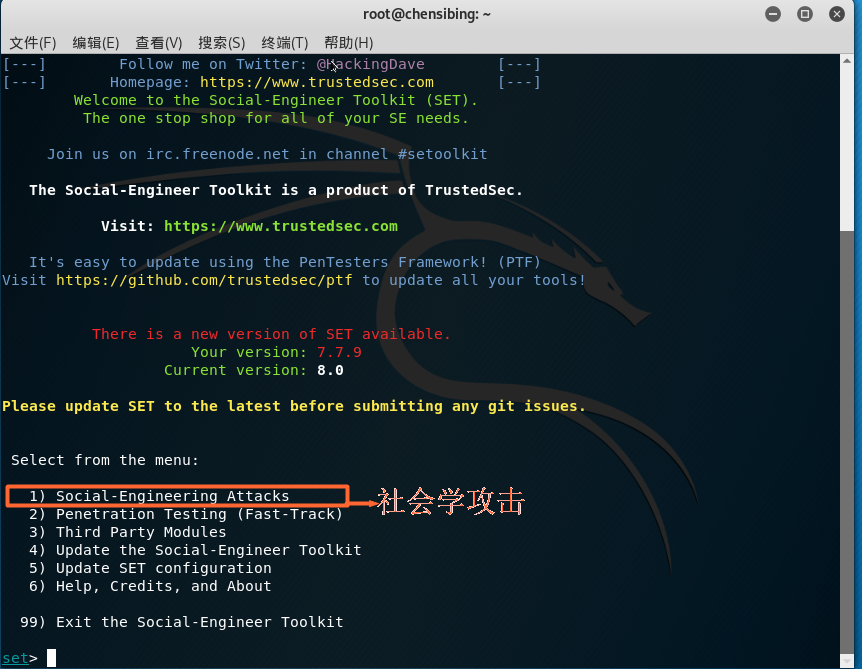

setoolkit打开SET工具 - 输入

1选择 Social-Engineering Attacks(社会工程学攻击)

- 输入

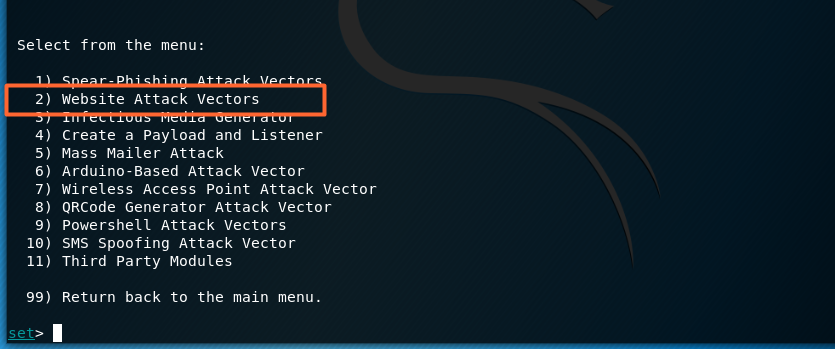

2选择 Website Attack Vectors(钓鱼网站攻击向量)

- 输入

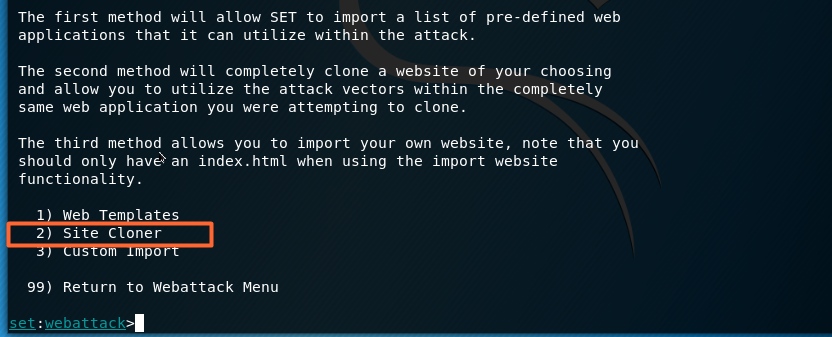

3Credential Harvester Attack Method(登录密码截取攻击)

- 输入

2Site Cloner(进行克隆网站)

- 输入

192.168.1.216(攻击者IP) - 输入

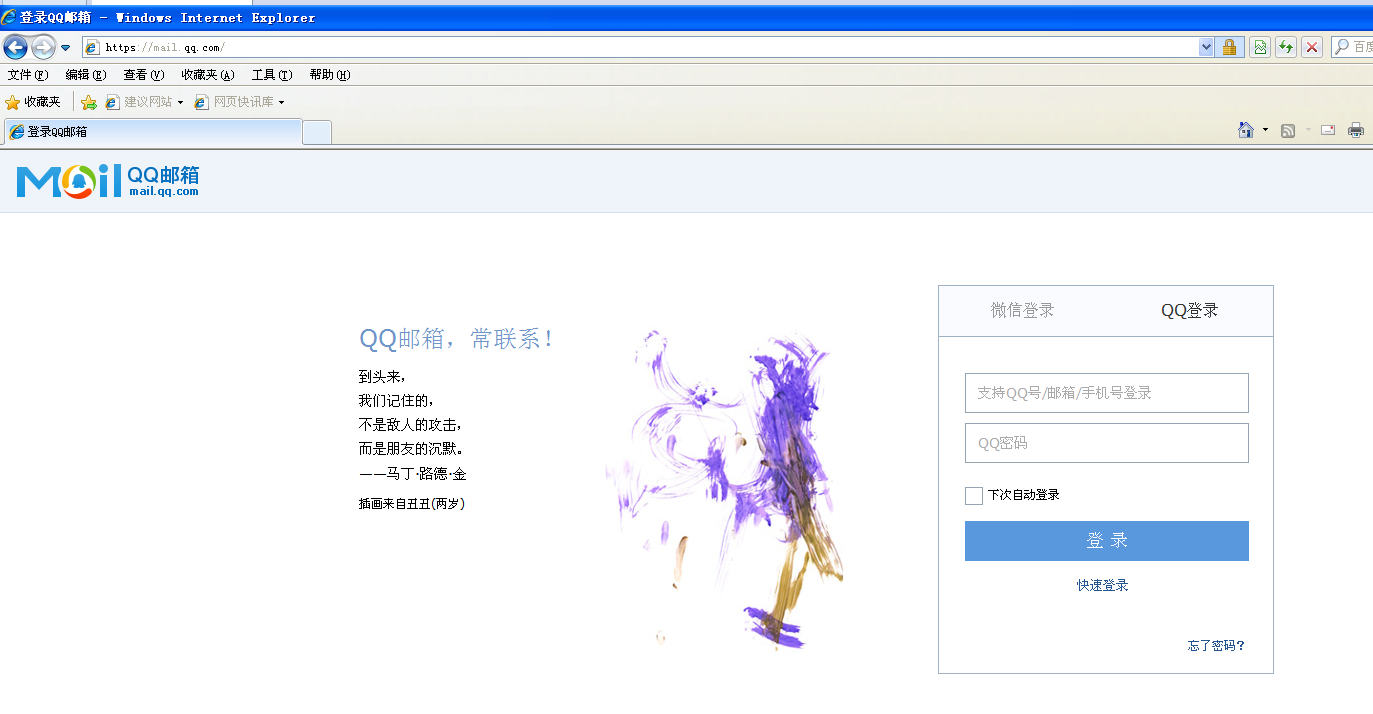

mail.qq.com(被克隆的url) - 为了迷惑,用网址缩短短网站把

http:192.168.1.216进行网址缩短,在靶机winXP中访问缩短后网址http://suo.im/55eObz可以看到访问到克隆网站,

2.2 ettercap DNS spoof

- 输入

ifconfig eth0 promisc将kali改为混杂模式 - 输入

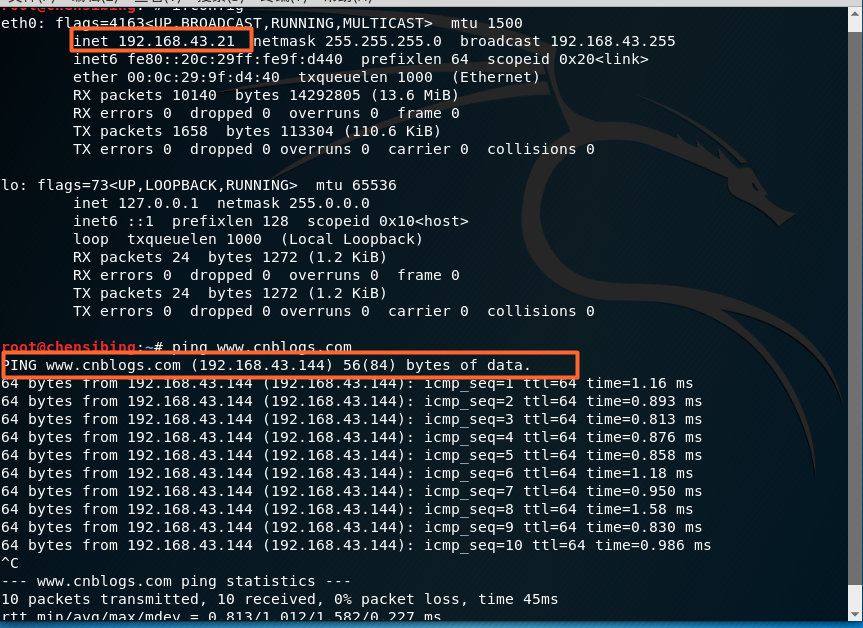

vi /etc/ettercap/etter.dns对DNS缓存表进行修改- IP要换成攻击者的主机IP

192.168.43.144

- IP要换成攻击者的主机IP

- 输入

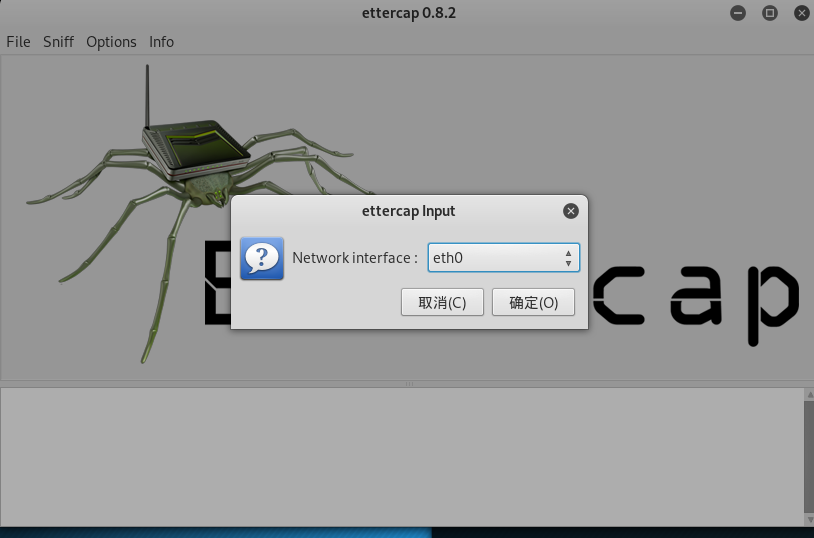

ettercap -G开启ettercap,选择 Sniff -> unified sniffing ,在弹出的界面中选择 eth0 -> ok,监听eth0网卡

- 选择 Hosts -> Scan for hosts 扫描子网

- 选择 Hosts -> Hosts list查看存活主机

注:我的kali无法搜索出来其他主机的IP,所以我又搞了一台kali再次扫描的时候,就可以扫描出来了。嘻嘻。

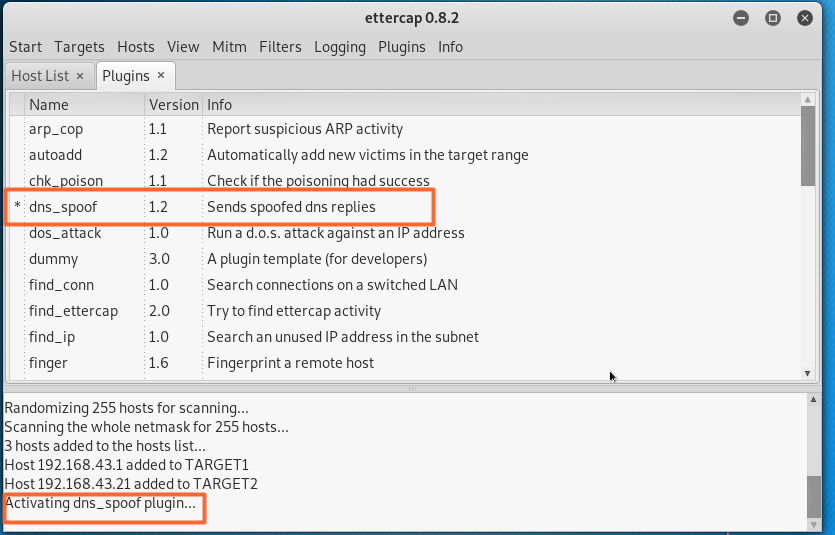

- 将攻击者的IP

192.168.43.1(kali的网关)添加到target1,靶机IP192.168.43.21(另一台kali的IP)添加到target2

- 选择 Plugins -> Manage the plugins -> dns_spoof (DNS欺骗的插件)->双击

- 选择 start -> Start sniffing 开始嗅探

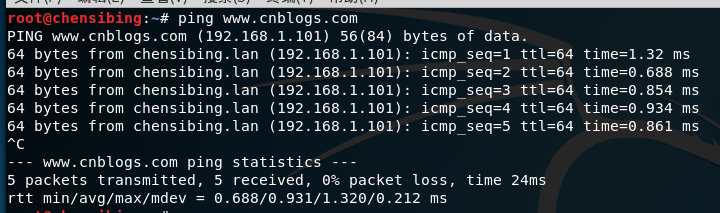

- 在靶机kali中输入

ping www.cnblogs.com返回的数据中显示的是kali的IP

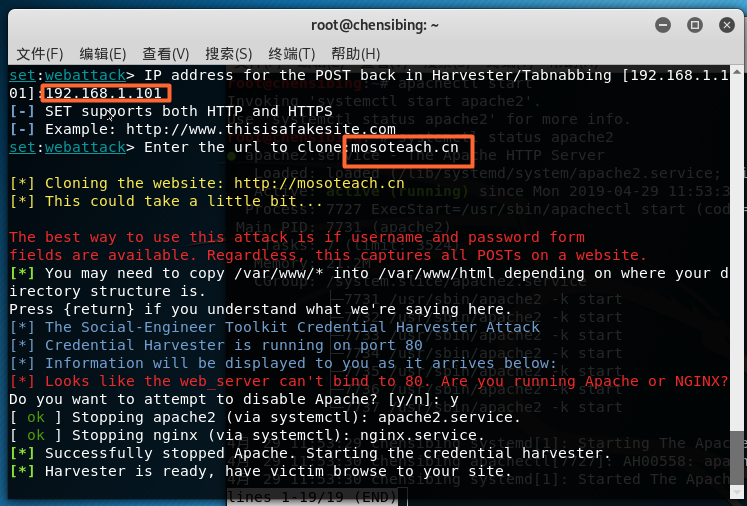

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 建立冒名网站的步骤同2.1的相同,在IP设置时输入

192.168.1.101,克隆的网站输入mosoteach.cn(蓝墨云)完成第一步。

- 设置DNS spoof的步骤同2.2的相同。

- 在靶机kali中输入

ping www.cnblogs.com返回的数据中显示的是攻击者kali的IP,访问www.cnblogs.com时跳转到之前克隆的蓝墨云网站界面。

实验总结与体会

本次实验真的是很有趣,同时也让我明白原来被骗是如此容易,以后尽量不要使用公共的wifi,毕竟也不知道连着相同wifi里有没有想搞事情的坏人。然后偷偷吐槽一下我的电脑,永远有着谜一般的问题,让我在实验中感受一点成功的快乐和无限处理bug的痛苦。

2018-2019-2 20165209 《网络对抗技术》Exp7: 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- MUI---IOS切换到后台继续播放音乐

应用切换到后台继续音乐播放HBuilder默认生成的应用在iOS是不支持后台音乐播放的,当应用切换到后台时音乐将暂停播放,下次切换到前台继续播放.如果要支持应用切换到后台后继续播放音乐功能需要进行额外 ...

- Spark2 Dataset行列操作和执行计划

Dataset是一个强类型的特定领域的对象,这种对象可以函数式或者关系操作并行地转换.每个Dataset也有一个被称为一个DataFrame的类型化视图,这种DataFrame是Row类型的Datas ...

- iOS UIScrollView 3种分页方法,间隔实现

基础知识参考 http://tech.glowing.com/cn/practice-in-uiscrollview/ https://stackoverflow.com/questions/9367 ...

- Pangolin中opengl的混合(gl_blend)

Blend 混合是将源色和目标色以某种方式混合生成特效的技术.混合常用来绘制透明或半透明的物体.在混合中起关键作用的α值实际上是将源色和目标色按给定比率进行混合,以达到不同程度的透明.α值为0则完全透 ...

- Oracle卸载之Win7操作系统下Oracle11g 数据库卸载过程图解

1.首先停止oracle11g数据库的5个服务 右键“计算机”,在下拉菜单列表中单击“管理”,进入计算机管理器.图解步骤如下: 选择左侧工具栏最后一项“服务和应用程序”,点击进入下拉菜单,单击“服务” ...

- MySQL InnoDB的存储结构总结

从物理意义上来讲,InnoDB表由共享表空间.日志文件组(redo文件组).表结构定义文件组成.若将innodb_file_per_table设置为on,则系统将为每一个表单独的生成一个table_n ...

- Git:上传GitHub项目操作步骤

git教程:git详解.gitbook #首次上传步骤 首先在工程文件位置处右键git bash here 本地创建ssh key $ ssh-keygen -t rsa -C "your_ ...

- redis 事务 even when a command fails, all the other commands in the queue are processed

even when a command fails, all the other commands in the queue are processed 单个 Redis 命令的执行是原子性的,但 R ...

- Json模块dumps、loads、dump、load函数介绍

转自:http://blog.csdn.net/mr_evanchen/article/details/77879967 Json模块dumps.loads.dump.load函数介绍 1.json. ...

- 【RBAC】打造Web权限控制系统

引言 权限系统模块对于互联网产品是一个非常重要的功能,可以控制不同的角色合理的访问不同的资源从而达到安全访问的作用 此外本次课程有视频讲解: http://www.imooc.com/learn/79 ...